השבוע, סוף סוף אנחנו מקבלים את הסקופים הפנימיים על כמה סיפורים ישנים, החל מ בעיית Bitwarden Windows Hello מהשנה שעברה. אתה אולי זוכר, ל-Bitwarden יש אפשרות להשתמש ב-Windows Hello כאפשרות לפתיחת נעילה בכספת. למרבה הצער, ממשק ה-API של אישורי Windows אינו מצפין אישורים באופן שדורש אימות נוסף של Windows Hello כדי לבטל את הנעילה. אז מפתח נגזר מאוחסן במנהל האישורים, וניתן לאחזר אותו באמצעות קריאת API פשוטה. אין צורך ביומטרי נוסף. אפילו כשהכספת של Bitwarden נעולה והאפליקציה סגורה.

יש סכנה נוספת, שאפילו לא דורשת גישה למחשב המחובר. במחשב שמחובר לתחום, Windows מגבה את מפתחות ההצפנה האלה לבקר התחום. הכספת המוצפנת עצמה זמינה במחשב תחום דרך SMB כברירת מחדל. בקר תחום שנפרץ יכול לתפוס כספת ביטחונית מבלי אפילו להריץ קוד במחשב היעד. החדשות הטובות הן שהבעיה הספציפית הזו עם Bitwarden ו- Windows Hello תוקנה כעת, ומאז גרסה 2023.10.1.

ניצול RDP הפוך

בדרך כלל אנו חושבים על פרוטוקול שולחן העבודה המרוחק כמסוכן לחשיפה לאינטרנט. וזה. אל תשים את שירות RDP שלך באינטרנט. אבל RDP הפוך הוא הרעיון שעלול להיות מסוכן גם לחבר לקוח RDP לשרת זדוני. וכמובן, למספר יישומי RDP יש בעיה זו. יש rdesktop, FreeRDP ו-mstsc של מיקרוסופט משלהם שלכולם יש נקודות תורפה הקשורות ל-RPP הפוך.

הפרטים הטכניים כאן לא מעניינים במיוחד. הכל וריאציות על הנושא של אי בדיקה נכונה של נתונים מרוחקים מהשרת, ומכאן קריאה או כתיבה של מאגרים פנימיים בעבר. זה גורם לצורות שונות של דליפות מידע ובעיות בביצוע קוד. מה שמעניין הוא התגובות השונות לממצאים, ואז הטייק אווי של [אייל איטקין] על האופן שבו חוקרי אבטחה צריכים לגשת לחשיפת פגיעות.

אז קודם כל, מיקרוסופט ביטלה פגיעות כלא ראויה לטיפול. ולאחר מכן המשיך לחקור אותו באופן פנימי, ולהציג אותו כהתקפה חדשה מבלי לייחס כראוי את [אייל] לממצא המקורי. rdesktop הכיל לא מעט מהבעיות הללו, אך הצליח לתקן את הבעיה תוך מספר חודשים. FreeRDP תיקן כמה בעיות מיד, במה שאפשר לתאר כתהליך בסגנון whack-a-mole, אבל נוצר תיקון שלמעשה יטפל בבעיה ברמה עמוקה יותר: שינוי ערך API מ-size_t ללא חתימה ל-signed ssize_t. השינוי הזה לקח שנתיים עצומות עד שהצליח להגיע לעולם במהדורה. למה כל כך הרבה זמן?

שתי סיבות לפיגור הזמן הארוך הזה. ראשית, זה היה שינוי מחמיר, לא תגובה לפגיעות אחת. זה היה מונע חבורה של כולם בבת אחת, אבל לא היה שינוי מתבקש לתקן אף אחד מהם בנפרד. אבל אפילו יותר חשוב, זה היה שינוי API. זה ישבור דברים. אז, זרקו אותו לענף הגרסה הראשית וחכו. וכאן יש קצת דילמה. האם חוקר צריך לפוצץ את הבעיה באינטרנט, או להמתין בסבלנות? אין כאן תשובה מוצקה אחת, מכיוון שלכל מצב יש את המורכבות שלו, אבל [אייל] טוען שחוקרי אבטחה צריכים להיות מודאגים יותר מפרויקטים שמקבלים תיקונים, ולא רק להסתפק בציון CVE נוסף.

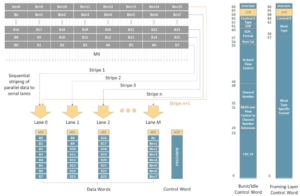

סרוק רשתות עם SSH-Snake

זה עתה גילינו את הכלי החכם הזה השבוע: SSH-נחש. הקונספט פשוט. הסקריפט מחפש כל מפתח SSH פרטי, ואז מנסה אותם ברשימת מארחי ה-ssh הידועים. עבור כל מארח שמקבל מפתח, הסקריפט פועל שוב. זה לא מפיל אף קבצים במערכת הקבצים, ופועל באופן אוטומטי ללא התערבות, ויוצר גרף נחמד של מערכות נגישות בסוף. בהחלט כלי שכדאי לשמור בארגז הכלים הדיגיטלי שלך.

ביטים ובייטים

בסיבוב משעשע של משחק מקוון, מנדיאנט איבד השבוע שליטה על חשבון ה-X שלהם לזמן מה. זה היה משחק חתול ועכבר מהנה כאשר פוסטים שדוחפים הונאות קריפטו הופיעו, נעלמו ויופיעו שוב. אפשר רק לדמיין את העבודה התזזיתית שנעשתה מאחורי הקלעים כשהיא התגלגלה. אני מקווה שנוכל לשתף פוסט בבלוג של Mandiant על זה בעוד כמה שבועות. וכן, יש XKCD על זה.

כפי שכנראה שמתם לב, אתמול, Mandiant איבד את השליטה בחשבון X הזה שבו הופעל 2FA. נכון לעכשיו, אין אינדיקציות לפעילות זדונית מעבר לחשבון X המושפע, שחזר לשליטתנו. נשתף את ממצאי החקירה שלנו לאחר סיום.

— Mandiant (@Mandiant) ינואר 4, 2024

אם עדיין יש לך חשבון Lastpass, ייתכן שקיבלת אימיילים השבוע על שינוי דרישת סיסמת מאסטר בתהליך. ה-TL:DR הוא ש-Lastpass "דרשה" בעבר סיסמה של 12 תווים. החל בקרוב, כל הסיסמאות צריכות להיות באורך של 12 תווים, כולל אלה מחשבונות ישנים יותר. כנראה שעדיף לצאת לפני השינוי הזה בכל מקרה, אם יש לך סיסמה קצרה יותר.

זה נראה קצת חירש טון, זה 23andMe מאשימה את הקורבנות בהפרות האחרונות בחשבון שם. "משתמשים השתמשו באותם שמות משתמש וסיסמאות ששימשו ב-23andMe.com כמו באתרים אחרים שהיו נתונים להפרות אבטחה קודמות, ומשתמשים מיחזרו ברשלנות ולא הצליחו לעדכן את הסיסמאות שלהם בעקבות אירועי אבטחה אלו בעבר". אלא שזה נכון טכנית. משתמשים באמת עשו שימוש חוזר בסיסמאות. ומשתמשים באמת בחרו לשתף פרטים עם ההתאמות הגנטיות שלהם. הכישלון האמיתי היחיד היה שאף אחד ב-23andMe לא הבחין בהתקפת מילוי האישורים בזמן שהיא מתרחשת, אבל זה אמנם קשה להבחין בהשוואה לתנועה רגילה. אז כנראה A- לנקודה הטכנית. וד' על המשלוח.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://hackaday.com/2024/01/05/this-week-in-security-bitwarden-reverse-rdp-and-snake/

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 1

- 10

- 12

- 2023

- 2FA

- a

- יכול

- אודות

- מקבל

- גישה

- נגיש

- חֶשְׁבּוֹן

- חשבונות

- פעילות

- למעשה

- נוסף

- כתובת

- שוב

- קדימה

- תעשיות

- גם

- an

- ו

- אחר

- לענות

- כל

- API

- לְהוֹפִיעַ

- בקשה

- יישומית

- גישה

- ARE

- AS

- At

- לתקוף

- באופן אוטומטי

- זמין

- רָחוֹק

- בחזרה

- גב

- BE

- היה

- מאחור

- מאחורי הקלעים

- הטוב ביותר

- מעבר

- ביומטריה

- קצת

- מטלפן

- סניף

- פרות

- לשבור

- צרור

- אבל

- by

- שיחה

- CAN

- מקרה

- שינוי

- משתנה

- אופי

- תווים

- בדיקה

- לקוחות

- סגור

- קוד

- COM

- מורכבות

- התפשר

- מושג

- מודאג

- הגיע למסקנה

- לְחַבֵּר

- הכלול

- תוכן

- לִשְׁלוֹט

- בקר

- מבושל

- לתקן

- יכול

- קורס

- תְעוּדָה

- מלית אישורים

- אישורים

- קריפטו

- קריפטו הונאות

- כיום

- Cve

- סכנה

- מסוכן

- נתונים

- עמוק יותר

- בְּרִירַת מֶחדָל

- בהחלט

- מסירה

- נגזר

- מְתוּאָר

- שולחן העבודה

- פרטים

- DID

- אחר

- קשה

- דיגיטלי

- לְהֵעָלֵם

- לְהַבחִין

- חשיפה

- גילה

- עושה

- לא

- תחום

- עשה

- לא

- dr

- ירידה

- כל אחד

- או

- מיילים

- מופעל

- מוצפן

- הצף

- סוף

- אֲפִילוּ

- אי פעם

- כל

- אלא

- נכשל

- כשלון

- מעטים

- קבצים

- בסופו של דבר

- ממצאים

- ראשון

- לסדר

- קבוע

- תיקוני

- הבא

- בעד

- צורות

- החל מ-

- כֵּיף

- מִשְׂחָק

- גנטי

- לקבל

- מקבל

- טוב

- גרף

- היה

- קומץ

- מתרחש

- יש

- ומכאן

- כאן

- אני מקווה

- המארח

- מארחים

- איך

- HTTPS

- רעיון

- if

- תמונה

- מושפעים

- יישומים

- חשוב

- in

- כולל

- אינדיקציות

- בנפרד

- מידע

- בתוך

- מעניין

- פנימי

- כלפי פנים

- אינטרנט

- התערבות

- אל תוך

- חקירה

- בעיות

- IT

- שֶׁלָה

- עצמו

- הצטרף

- jpg

- רק

- שמור

- מפתח

- מפתחות

- ידוע

- אחרון

- LastPass

- דליפות

- רמה

- סביר

- רשימה

- ll

- נעול

- ארוך

- הרבה זמן

- נראה

- אבוד

- מכונה

- גדול

- לעשות

- עושה

- זדוני

- Malwarebytes

- מנהל

- אב

- גפרורים

- מאי..

- מיקרוסופט

- יכול

- חודשים

- יותר

- מספר

- נחוץ

- רשתות

- חדשות

- מגניב

- לא

- נוֹרמָלִי

- בדרך כלל

- רומן

- עַכשָׁיו

- of

- כבוי

- זקן

- מבוגר

- on

- פעם

- ONE

- באינטרנט

- רק

- אפשרות

- or

- מְקוֹרִי

- אחר

- שלנו

- הַחוּצָה

- יותר

- שֶׁלוֹ

- מסוים

- סיסמה

- סיסמאות

- עבר

- תיקון

- סבלנות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לְשַׂחֵק

- שיחק

- נקודה

- הודעות

- להציג

- מנע

- קוֹדֶם

- קודם

- פְּרָטִי

- מפתחות פרטיים

- כנראה

- בעיה

- בעיות

- תהליך

- פרויקטים

- כמו שצריך

- פרוטוקול

- דוחף

- גם

- דַי

- קריאה

- ממשי

- בֶּאֱמֶת

- סיבות

- לאחרונה

- ממוחזר

- לשחרר

- לזכור

- מרחוק

- לדרוש

- נדרש

- דרישה

- דורש

- מחקר

- חוקר

- חוקרים

- תגובה

- תגובות

- תוצאות

- להפוך

- תקין

- ריצה

- פועל

- אותו

- הונאות

- סצנות

- ציון

- תסריט

- אבטחה

- הפרות אבטחה

- חוקרי ביטחון

- נראה

- שרת

- שרות

- שֵׁרוּת

- שיתוף

- שיתוף

- צריך

- חָתוּם

- פָּשׁוּט

- since

- יחיד

- מצב

- SMB

- So

- מוצק

- כמה

- בקרוב

- החל

- עוד

- מאוחסן

- סיפורים

- מלית

- סגנון

- נושא

- מערכות

- יעד

- טכני

- מבחינה טכנית

- זֶה

- השמיים

- העולם

- שֶׁלָהֶם

- אותם

- נושא

- אז

- שם.

- אלה

- דברים

- לחשוב

- זֶה

- השבוע

- אלה

- דרך

- זמן

- ל

- לקח

- כלי

- ארגז כלים

- תְנוּעָה

- נָכוֹן

- תור

- תחת

- לצערי

- לפתוח

- עדכון

- להשתמש

- מְשׁוּמָשׁ

- משתמשים

- ערך

- וריאציות

- שונים

- קמרון

- אימות

- גרסה

- קורבנות

- vs

- פגיעויות

- פגיעות

- לחכות

- היה

- דֶרֶך..

- we

- אתרים

- שבוע

- שבועות

- היו

- ואק-חפרפרת

- מה

- אשר

- בזמן

- למה

- יצטרך

- חלונות

- עם

- לְלֹא

- וורדפרס

- תיק עבודות

- עוֹלָם

- כדאי

- היה

- כתיבה

- X

- שנים

- כן

- אתמול

- אתה

- זפירנט