האבטחה זזה שמאלה וימינה בזרימת העיצוב, כאשר יצרניות השבבים מתחבטות באיך לבנות מכשירים שהם גם מאובטחים בתכנון וגם עמידים מספיק כדי להישאר מאובטחים לאורך כל חייהם.

ככל שמכשירים מורכבים יותר ויותר מחוברים לאינטרנט וזה לזה, ספקי IP, יצרניות שבבים וחברות מערכות דוהרות להתמודד עם איומים קיימים ופוטנציאליים על פני משטח התקפה רחב יותר. במקרים רבים, האבטחה עלתה מסדרה אינסופית של תיקוני תוכנה לחלק אינטגרלי מתהליך עיצוב החומרה/תוכנה עם יתרון תחרותי משתלם יותר ויותר ואיום הולך וגדל של פעולה רגולטורית עבור חברות שטעות.

"כל 127 מכשירים שניים מחוברים לאינטרנט בפעם הראשונה", אמר תומס רוסטק, נשיא אינפיניון חטיבת מערכות מאובטחות מחוברות, במצגת לאחרונה. "זה יוביל ל-43 מיליארד מכשירים מדהימים שמחוברים לאינטרנט ואחד לשני בשנת 2027."

זה גם ייצור אתגר אבטחה עצום. "עם זה עולה דאגה מוגברת מצד עסקים וצרכנים לגבי מה שקורה לנתונים שלהם ככל שהקישוריות גדלה והשירותים הדיגיטליים מתרחבים", ציין דיוויד מידמנט, מנהל בכיר לפיתוח שוק ב- זרוע. "בחמש השנים האחרונות, הרגולציה של ממשלות ברחבי העולם הבשילה, והאחריות היא על היצרנים לעמוד ברשימה הולכת וגדלה של קריטריוני אבטחה כדי להבטיח שהשירותים הללו מהימנים, מאובטחים ומנוהלים כראוי."

ובכל זאת, גישה מנומקת ומדודה לאבטחה כוללת שיקולים רבים. "ראשית, יש להבין תחילה את פרופיל האיום של האפליקציה הספציפית, כמו גם את הנכסים הספציפיים - הנתונים, המידע או המערכות שיש להגן עליהם", אמרה דנה נוישטטר, מנהלת פתרונות אבטחה IP ב- סינופסיס. "האם יש חוקים, תקנות ו/או סוגי דרישות ספציפיים שישפיעו על הפתרון הזה? במילים אחרות, תחילה עליך להכין שיעורי בית. אתה צריך להיות מסוגל לענות על כמה שאלות, כגון האם המוצר מודאג רק מאיומים מבוססי רשת, או האם יש פוטנציאל להתקפות שזקוקות לגישה פיזית. האם יש גישה ישירה לרשת למוצר הספציפי הזה, או שהוא הולך להיות מוגן על ידי חלקים אחרים של המערכת שיכולים לפעול כמו חומת אש, למשל, כדי לספק רמה מסוימת של הגנה? מהן התאימות לרגולציה או לתקנים או דרישות הסמכה אפשריות לאבטחה? מה שווי הנכסים?"

בנוסף, המכשירים צריכים להיות מאובטחים בכל התנאים ובכל מצבי ההפעלה. "אתה צריך להגן עליה כשהמערכת במצב לא מקוון כי, למשל, שחקנים גרועים יכולים להחליף זיכרון חיצוני או שהם יכולים לגנוב קוד IP", אמר Neustadter. "הם יכולים להבהב מחדש את המכשיר. אתה גם צריך להגן עליו במהלך ההפעלה, ואתה צריך להגן עליו בזמן ריצה בזמן שהמכשיר פועל. אתה צריך לוודא שהוא עדיין פועל כמתוכנן. לאחר מכן, כאשר אתה מתקשר חיצונית, אתה גם צריך להגן על זה. ישנם משתנים רבים המשפיעים בדרך כלל על פתרון אבטחה, כולל היישום המסוים. בסופו של דבר, צריך להיות איזון בפתרון האבטחה הכולל. 'מאוזן לאבטחה' כולל פונקציות אבטחה, פרוטוקולים, אישורים וכן הלאה, כמו גם את העלות, ההספק, הביצועים ושינויים בשטח מכיוון, למשל, אינך יכול להרשות לעצמך להכניס את האבטחה ברמה הגבוהה ביותר עבור סוללה. -מכשיר מופעל. זה לא הגיוני כי זה מכשיר בעלות נמוכה יותר. אתה באמת צריך לחפש את האיזון, וכל זה יביא בחשבון את ארכיטקטורת האבטחה המתאימה לשבב".

אחרים מסכימים. "הצעד הראשון שאנו עושים כאשר אנו מכניסים אבטחה למכשיר הוא להעריך את נכסי האבטחה של המכשיר בהתייחס לתפקידו במערכת הכוללת", אמר ניר תשר, מנהל טכנולוגיה ב- ווינבונד. "כאשר אנו ממפים את הנכסים הללו, אנו מדרגים גם את פוטנציאל ההתקפה של הנכסים. לא כל הנכסים מזוהים מיד. תכונות כמו ניפוי באגים ויציאות בדיקה צריכות להיחשב גם כנכסים, שכן ייתכן שיש להן תפקיד באבטחה הכוללת של המערכת. לאחר השלמת המיפוי והדירוג, אנו מעריכים דרכים פוטנציאליות להתפשר על כל אחד מהנכסים, ואת המורכבות הכרוכה בכך. השלב הבא הוא למצוא דרכים להגן מפני התקפות אלו או, לפחות, לזהות אותן. השלב האחרון הוא כמובן בדיקת המוצר הסופי כדי להבטיח שכל ההגנה שכללנו פועלת כראוי."

מאובטח על ידי עיצוב

אחד השינויים הגדולים באבטחת החומרה והמערכת היא ההכרה בכך שזו כבר לא בעיה של מישהו אחר. מה שהיה פעם מחשבה שלאחר מכן הוא כעת יתרון תחרותי שצריך לאפות אותו לעיצוב ברמה האדריכלית.

"עקרון יסוד זה שם דגש על שילוב אבטחה בתהליך הפיתוח של תכנון השבבים, הבטחת יעדי אבטחה, דרישות ומפרטי אבטחה מזוהים מההתחלה", אמר עדיאל בחרוך, מנהל פיתוח עסקי לאבטחה IP ב- רמבוס. "גישה זו דורשת מודל איומים מתאים, זיהוי הנכסים המוחשיים והלא מוחשיים שיש להם ערך וצריכים הגנה, כימות יזום של הסיכון הקשור בהתבסס על מסגרת ניהול סיכונים מתאימה, ויישום נכון של אמצעי אבטחה ובקרות כדי להפחית את הסיכונים רמה מקובלת".

בנוסף להערכת איומים נאותה, אמר בהרוך כי חיוני לשקול עקרונות אבטחה נוספים עבור אסטרטגיית הגנה הוליסטית לעומק. זה כולל שרשרת אמון, שבה כל שכבה מספקת יסודות אבטחה שהשכבה הבאה יכולה למנף, כמו גם הפרדת תחומים עם רמות אבטחה שונות עבור משתמשים, סוגי נתונים ופעולות שונות, מה שמאפשר ביצועים אופטימליים ופיזוזי אבטחה עבור כל מקרה שימוש. במערכות מודרניות זה כולל מודלים של איומים לאורך כל מחזור החיים של המוצר, ועיקרון של מינימום פריבילגיה שמפלח זכויות גישה וממזער משאבים משותפים.

"זה קריטי להגדיר את ארכיטקטורת האבטחה של ה-SoC מראש", אמר ג'ורג' וול, מנהל קבוצת שיווק מוצרים עבור Tensilica Xtensa מעבד IP ב- קיידנס. "הזמן להגדיר ארכיטקטורת אבטחה הוא כאשר המעצב עובד על הפונקציונליות הדרושה, הזנות ומהירויות וכו' של ה-SoC. זה תמיד הרבה יותר קל לעשות זאת מוקדם מאשר לנסות "להוסיף אבטחה" מאוחר יותר, בין אם זה שבוע לפני ההקלטה או שנתיים לאחר משלוח הייצור".

הגנה הוליסטית משתרעת הרבה מעבר לחומרה בלבד. "אם אתה מנסה לאבטח משהו, אפילו ברמות הפשטה גבוהות עבור תוכנה, אתה עשוי לעשות את זה בצורה מושלמת ב-Python או בכל שפת התכנות שתבחר", אמר דן וולטרס, מהנדס אבטחה משובץ ראשי ומוביל לפתרונות מיקרו-אלקטרוניקה ב- מִצנֶפֶת. "אבל אם זה מתערער על ידי פשרה ברמת החומרה, אז זה לא משנה. אתה יכול לסכן לחלוטין את כל המערכת שלך גם אם יש לך אבטחת תוכנה מושלמת."

ברוב המקרים, התוקפים נוקטים בדרך של ההתנגדות הפחותה ביותר. "עם אבטחה, זה הכל או כלום," אמר וולטרס. "התוקף צריך למצוא רק פגם אחד, ולא ממש אכפת להם היכן הוא נמצא. זה לא כאילו הם אומרים, 'אני רוצה להביס את המערכת רק על ידי ערעור החומרה או שאני רוצה לעשות את זה על ידי מציאת פגם בתוכנה. הם יחפשו את הדבר הכי קל".

שיטות עבודה מומלצות

בתגובה לנוף האיומים המתרחב, יצרניות השבבים מגדילות את רשימת השיטות המומלצות שלהן. בעבר, האבטחה הייתה מוגבלת כמעט לחלוטין להיקף של מעבד. אבל ככל שהעיצובים הופכים מורכבים יותר, מחוברים יותר, עם תוחלת חיים ארוכה יותר, צריך לחשוב הרבה יותר על האבטחה. זה כולל מספר מרכיבים מרכזיים, לדברי לי הריסון, מנהל שיווק מוצרים בחטיבת Tessent של סימנס EDA:

- אתחול מאובטח - ניתן להשתמש בטכנולוגיית ניטור חומרה כדי לבדוק שרצף האתחול שנקבע בוצע כצפוי, כדי להבטיח שהחומרה והתוכנה הן כמתוכנן.

- תעודה – בדומה לאתחול מאובטח, ניתן להשתמש בניטור פונקציונלי ליצירת חתימות דינמיות המייצגות תצורה קשה או רכה של IP או IC ספציפיים במערכת. זה מאשר את הדיוק של החומרה הצפויה ואת התצורה שלה. ניתן להשתמש בגישה זו כדי לספק אסימון זהות בודד או אוסף רחב של אסימונים. מערכת זו מבוססת על חתימה ייחודית, שניתן להשתמש בה כדי להבטיח כי מיושם בניית התוכנה הנכונה של עדכון OTA. זה קריטי שזה מחושב בתוך המערכת, אבל לא בקוד קשיח.

- גישה מאובטחת – כמו בכל המערכות, ערוצי התקשורת במכשיר ומחוצה לו חייבים להיות מאובטחים, ובמקרים רבים, ניתנים להגדרה בהתבסס על רמות שונות על פני גישה נדרשת, כאשר הגישה נשלטת לרוב באמצעות שורש אמון.

- הגנת נכס - ניטור תפקודי פעיל עשוי להיות חלק קריטי בכל אסטרטגיית הגנה לעומק. בהתבסס על ניתוח איומים מפורט, בחירה ומיקום של צגים פונקציונליים בתוך המכשיר יכולים לספק זיהוי והפחתה של איומים עם זמן אחזור נמוך.

- ניהול מחזור החיים של המכשיר - כעת זה קריטי בכל יישומי ה-IC המאובטחים להיות מסוגל לפקח על תקינות המכשיר לאורך מחזור החיים הפעיל שלו מייצור ועד לביטול. ניטור פונקציונלי וחיישנים ממלאים חלק משמעותי בניטור בריאות המכשיר לאורך מחזור החיים שלהם. במקרים מסוימים ניתן להשתמש במשוב אקטיבי אפילו כדי להאריך את החיים הפעילים של IC על ידי ביצוע התאמות דינמיות להיבטים חיצוניים במידת האפשר.

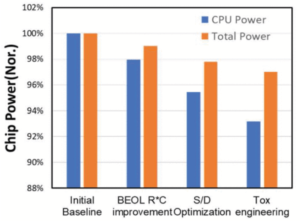

איור 1: מרכיבי מפתח של חומרה מאובטחת. מקור: סימנס EDA

אילו מהשיטות המומלצות הללו נפרסות יכול להשתנות מאוד מיישום אחד למשנהו. אבטחה באפליקציה לרכב, למשל, היא הרבה יותר דאגה מאשר במכשיר לביש חכם.

"אוטונומיה זקוקה לקישוריות, שמניעה אבטחה גבוהה יותר, המאפשרת אוטומציה, ומוליכים למחצה הם באמת בבסיס כאן", אמר טוני אלוורז, סגן נשיא בכיר של Infineon Memory Solutions, במצגת לאחרונה. "לחוש, לפרש את הנתונים, לקבל עליהם החלטות, זה מעל פני השטח. זה מה שאתה רואה. מורכבות המערכת עולה, אבל אתה לא רואה מה נמצא מתחת לפני השטח, שזה כל החלקים הנדרשים כדי שזה יקרה - פתרון המערכת כולו".

מערכת זו כוללת תקשורת עם הענן, מכוניות אחרות ותשתית, וכל זה צריך להיות נגיש ומאובטח באופן מיידי, אמר אלווארז.

צרכי האבטחה עשויים להיות שונים מאוד עבור יישומים אחרים. אבל התהליך של קביעת מה נחוץ דומה. "ראשית, נתח מה הם הנכסים", אמר Tasher של Winbond. "לפעמים אין כאלה. לפעמים, כל חלק במכשיר הוא, או מכיל, נכס. במקרה של האחרון, אולי כדאי להתחיל מאפס, אך אלו מקרים נדירים. לאחר מיפוי הנכסים, האדריכל צריך לנתח וקטורי תקיפה עבור נכסים אלה. זהו שלב מייגע ומומלץ בחום ייעוץ חיצוני. מערכת עיניים נוספת היא תמיד דבר טוב. השלב האחרון מנקודת מבט אדריכלית הוא לבוא עם מנגנוני הגנה עבור התקפות אלה. וכן, ידע מערכתי עמוק חיוני בכל השלבים הללו”.

Arm תומך חזק בהכללת א שורש של אמון (RoT) בכל המכשירים המחוברים, ופריסה של שיטות עבודה מומלצות אבטחה לפי עיצוב כבסיס לכל מוצר בר-קיימא. "ה-RoT יכול לספק פונקציות מהימנות חיוניות כמו אתחול מהימן, הצפנה, אישור ואחסון מאובטח. אחד השימושים הבסיסיים ביותר של RoT הוא לשמור מפתחות קריפטו פרטיים עם נתונים מוצפנים בסודיות, מוגנים על ידי מנגנוני חומרה והרחק מתוכנת המערכת שקל יותר לפרוץ. פונקציות האחסון המאובטח והקריפטו של ה-RoT צריכות להיות מסוגלות להתמודד עם המפתחות והעיבוד המהימן הדרושים לאימות המכשיר, אימות תביעות והצפנה או פענוח של נתונים", אמרה Maidment.

בהתחשב בכך שמעט מאוד עיצובי שבבים מתחילים מגיליון נייר ריק, יש לתכנן שבב כך שייקח זאת בחשבון. "כל מכשיר וכל מקרה שימוש יהיו ייחודיים, והכרחי שנשקול את הצרכים של כל המערכות באמצעות מודל איומים", הסביר Maidment. "מקרי שימוש מסוימים יצטרכו ראיות לשיטות עבודה מומלצות. אחרים צריכים להגן מפני פרצות תוכנה, ואחרים יצטרכו הגנה מפני התקפות פיזיות".

עבודתה של Arm המייסדת את PSA Certified הוכיחה שספקי סיליקון שונים מוצאים נקודות מכירה ייחודיות משלהם ומחליטים איזו רמת הגנה הם רוצים לספק. "קשה להחזיק בגודל אחד שמתאים לכולם, אבל מערכת עקרונות משותפת מוסכמת היא כלי חשוב להפחתת פיצול ולהשגת חוסן אבטחה מתאים, וזה מוכח ב-179 תעודות PSA Certified שהונפקו למוצרים היום. ", ציינה מידה.

זה שונה מאוד מלפני שנים, כאשר ניתן היה להוסיף אבטחה לשבב מאוחר יותר במחזור התכנון. "זה לא כמו בימים ההם שאפשר פשוט להוסיף אבטחה. היית מחזיר שבב וחושב שבלי לבצע שינויים משמעותיים אתה יכול לטפל באבטחה כנדרש עבור היישום שלך", אמר Neustadter של Synopsys. "חשוב לתכנן פתרון אבטחה המבוסס על הנחות היסוד שהוזכרו לעיל. לאחר מכן תוכל לקבל תהליך יעיל יותר לעדכון האבטחה בתיקוני עיצוב עתידיים, כגון יצירת סביבה מאובטחת עם שורש של אמון כדי להגן על פעולות ותקשורת נתונים רגישים. ישנן דרכים בהן תוכל ליצור פתרון אבטחה שניתן להרחבה, להרחבה ואפילו לעדכן אותו לאחר סיליקון, למשל, עם שדרוגי תוכנה. אז יש דרכים לבנות את זה לתוך עיצוב ואז לשדרג את האבטחה מגרסה אחת לאחרת בצורה יעילה יותר".

תיקוני אבטחה

כמעט בכל המקרים, עדיף למנוע התקפות מאשר לספק תיקונים כדי לתקן אותן. אבל איך זה נעשה יכול להשתנות מאוד.

לדוגמה, ג'ף טייט, מנכ"ל פלקס לוגיקס, אמר שחברות מרובות משתמשות eFPGAs לביטחון, כשאחרים מעריכים אותם. "כפי שאנו מבינים זאת, ישנן מספר סיבות, ולחברות שונות יש דאגות אבטחה שונות", אמר טייט. "חלק מהלקוחות רוצים להשתמש ב-eFPGA כדי לטשטש את האלגוריתמים הקריטיים שלהם מתהליך הייצור. זה נכון במיוחד עבור לקוחות ביטחוניים. אלגוריתמי אבטחה, כלומר הצפנה/פענוח, מיושמים במספר מקומות ב-SoC אחד. דרישות הביצועים משתנות. עבור אבטחה בעלת קביעות גבוהה מאוד, זה צריך להיות בחומרה. ומכיוון שאלגוריתמי אבטחה צריכים להיות מסוגלים לעדכן כדי להתמודד עם אתגרים משתנים, החומרה צריכה להיות ניתנת להגדרה מחדש. ניתן לפרוץ מעבדים ותוכנה, אבל זה הרבה יותר קשה לפרוץ חומרה, ולכן רצוי שיהיה חלק מהחלקים הקריטיים של פונקציית האבטחה בחומרה הניתנת לתכנות".

ללא יכולת התכנות המובנית הזו, תיקון בעיות אבטחה לאחר התקפה הוא הרבה יותר קשה. בדרך כלל זה כרוך בסוג כלשהו של תיקון, שהוא בדרך כלל פתרון יקר ולא אופטימלי.

"בהתאם לעקרון הפרדת התחומים, אפשר לשקול הוספת 'אי מאובטח' עצמאי לשבב הקיים בגישה מודולרית, המאפשרת לשבב למנף את כל יכולות האבטחה שמספק האי המאובטח עם מינימום שינויים בשבב הקיים ," אמר ברוך של רמבוס. "למרות שזה לא הפתרון היעיל ביותר, ניתן להתאים את ה-IP האבטחה כדי לעמוד בדרישות האבטחה ובמטרת האבטחה הכוללת. למרות האתגרים, לא בהכרח צריך למנף מודול אבטחה מוטבע עבור כל פונקציה באופן מיידי. אדריכלים יכולים להתחיל עם יסודות ההגנה על השבבים ושלמות המשתמשים, ולהציג בהדרגה אבטחה מבוססת חומרה עם הגנה על ערוץ צד לפונקציות נוספות, פחות קריטיות."

האריסון של סימנס ציין כי הוספת אבטחה לעיצוב קיים היא בעיה נפוצה כיום. "אם המעצבים לא נזהרים, הוספת אבטחה כמחשבה לאחר מכן יכולה בקלות להוביל לתרחיש שבו נקודת הכניסה הראשית אינה מאובטחת. עם זאת, EDA יכול להיות מאוד מועיל כאן, שכן טכנולוגיית אנליטיקה משובצת יכולה להשתלב בקלות ברמות הנמוכות של עיצוב שכבר קיים. בניגוד להתמקדות בסיכונים היקפיים בלבד, ניתן להוסיף צגי IP לניטור רבים מהממשקים הפנימיים או הצמתים בתוך התכנון."

אבטחת חומרה מינימלית

עם כל כך הרבה אפשרויות, וכל כך הרבה עצות, מה הם החובה המוחלטת עבור שבב מאובטח מהיסוד שלו?

הקיר של קיידנס אמר שלפחות צריך להיות אי אבטחה שמבסס שורש אמון ל-SoC. "צריכות להיות גם פונקציות אימות זמינות כדי לאמת נכון את קוד האתחול ועדכוני קושחה של OTA. באופן אידיאלי, ה-SoC בחר משאבים שזמינים רק לקושחה שידוע שהיא מהימנה, ויש מחיצת חומרה שמונעת לקושחה לא ידועה או לא מהימנה לגשת למשאבים האלה בזדון. אבל בסופו של דבר, ה"חובה" מונעים על ידי היישום ומקרה השימוש. לדוגמה, למכשיר השמעת אודיו יהיו דרישות שונות מאשר למכשיר שמעבד תשלומים."

בנוסף, בהתבסס על מודל הערכת האיומים והנכסים שיש להגן עליהם, שבב מאובטח טיפוסי ישאף להשיג יעדי אבטחה שניתן לקבץ לקבוצות הבאות - שלמות, אותנטיות, סודיות וזמינות.

"יעדים אלה מכוסים בדרך כלל על ידי קריפטוגרפיה, בשילוב עם יכולות נוספות כגון אתחול מאובטח, אחסון מאובטח, ניפוי באגים מאובטח, עדכון מאובטח, ניהול מפתח מאובטח", אמר בהרוך של Rambus. "מנקודת מבט ארכיטקטונית של SoC, זה בדרך כלל מתחיל בהגנה על המפתחות והזהויות הייחודיות של ה-OTP ו/או החומרה, ולאחר מכן הגנה על תכונות ופונקציות רלוונטיות לאבטחה במהלך מחזורי החיים של המוצר, הכולל אך לא מוגבל עדכוני קושחה וניפוי באגים מאובטח . שורש חומרה של אמון הוא בסיס טוב לפונקציות הבסיסיות הללו, ודבר חובה ב-SoCs מודרניים, ללא תלות בשוק היעד שלהם."

ללא קשר לאפליקציה, ישנם שני אלמנטים קריטיים שצריך להיות מופעלים בכל המכשירים שבהם משתמשים באפליקציה מאובטחת, אמר הריסון של סימנס. "ראשית, נדרשת אתחול מאובטח [כמתואר לעיל], מכיוון שכל מנגנוני אבטחה אחרים המיושמים הם משטח התקפה פוטנציאלי עד שהמכשיר בוצע בהצלחה ובאופן מאובטח. לדוגמה, לפני אתחול ההתקן, ייתכן שניתן יהיה לעקוף ולהגדיר מחדש את אוגר החתימה ב-Root of Trust IP, ובעצם לזייף את זהות המכשיר. שנית, נדרשת זהות מאובטחת. לדוגמה, שורש אמון, למרות שאינו בשימוש נפוץ, יכול לתת למכשיר זיהוי ייחודי ולאפשר לאבטח פונקציות רבות אחרות למכשיר המסוים הזה. אלה הם המינימום המינימלי, ואינם מגנים מפני כל תקשורת זדונית או מניפולציה של ממשקים חיצוניים כלשהם."

קשה לנסות להמציא רשימה של פריטי חובה, שכן אלה משתנים בהתאם לפונקציות השבב, הטכנולוגיה, הנכסים במכשיר והאפליקציה הסופית. "עם זאת, ככלל אצבע, אחד ימצא שלוש פונקציות עיקריות - הגנה, זיהוי והתאוששות", אמר Tasher של Winbond. "זו הגנה במובן שהמכשיר צריך להגן מפני פרצות מידע, שינויים בלתי חוקיים, התקפה חיצונית וניסיונות מניפולציה. איתור, שכן מנגנוני אבטחה צריכים להיות מסוגלים לזהות התקפות או שינויים בלתי חוקיים בפונקציות ומצבים פנימיים. הזיהוי עשוי להפעיל תגובה פשוטה במקרים מסוימים או להגיע עד כדי ביטול מוחלט של פונקציונליות המכשיר ומחיקת כל הסודות הפנימיים. והתאוששות במובן זה שעם כמה פונקציות אבטחה, חיוני שהמערכת תהיה במצב ידוע בכל עת. מצב כזה עשוי להיות אפילו כיבוי מוחלט, כל עוד זה מצב בטוח ויציב".

סיכום

לבסוף, זה קריטי שהמהנדסים יהיו בקיאים הרבה יותר כיצד והיכן להוסיף אבטחה לעיצובים שלהם. זה מתחיל בבתי ספר להנדסה, שרק מתחילים לשלב אבטחה בתוכניות הלימודים שלהם.

MITRE, למשל, עורכת תחרות "ללכוד את הדגל" בכל שנה, הפתוחה לתלמידי תיכון ומכללות. "בשנת 2022, כחלק מהתחרות הייתה לנו הרעיון שניתן להתפשר על החומרה הבסיסית, וביקשנו מהסטודנטים לתכנן את המערכת שלהם כדי לנסות להיות עמידים בפני רכיב חומרה שעלול להיות זדוני המובנה ישירות במערכת שלהם", אמר וולטרס. "קיבלנו תגובה מאוד מעניינת. הרבה תלמידים שאלו, 'על מה אתה מדבר? איך זה בכלל אפשרי?' התגובה שלנו הייתה, 'כן, זה קשה, וזה מרגיש כמעט כמו בקשה בלתי אפשרית להתמודד עם זה. אבל זה מה שקורה בעולם האמיתי. אז אתה יכול לטמון את הראש בחול, או שאתה יכול לשנות את הלך הרוח שלך איך לעצב מערכת עמידה, כי כשאתה יוצא לכוח העבודה זה מה שהמעסיק שלך יבקש ממך לחשוב עליו.' ”

האבטחה מתחילה תמיד בהבנת פרופיל האיומים הייחודי לכל אפליקציה, כמו גם מבט ברור על מה חשוב להגן, איזו רמת הגנה נדרשת, ויותר ויותר מה לעשות אם שבב או מערכת נפגעים. ואז צריך לגבות את זה למה שבאמת נמצא בסיכון.

Neustadter של Synopsys ציין כי ב-IoT, למשל, יש ספקטרום עצום של עלויות, מורכבות ורגישות של נתונים. "נקודות קצה של IoT, לכל הפחות, צריכות להיות מאובטחות ואמינות", אמרה. "לכל הפחות, מפתחים צריכים לבדוק את התקינות והאותנטיות של תוכנת הקושחה שלהם, אבל גם לנקוט בתגובה סבירה אם יש כשל בבדיקות המסוימות האלה."

בתחום הרכב, לתקיפות מוצלחות יכולות להיות השלכות חמורות מאוד. "יש לך את המורכבות של האלקטרוניקה, יש לך את המורכבות של הקישוריות", אמר נוישטדר. "זה חדשות ישנות שאפשר היה לשלוט במכונית מרחוק עם נהג בה בזמן שהמכונית הייתה על הכביש המהיר. לפיכך, האבטחה במכוניות היא קריטית. שם, אתה צריך ליישם אבטחה ברמה גבוהה יותר, ובדרך כלל שם אתה צריך גם ביצועים גבוהים יותר. זו סוג אחר של גישה לאבטחה מאשר IoT, ולא שזה יותר חשוב, זה פשוט שונה".

וזה שונה מאוד, עדיין, מאבטחה בענן. "גישה לא מורשית לנתונים היא אחד האיומים הגדולים ביותר שם", אמר נוישטדר. "יכולים להיות איומים רבים אחרים כולל דליפות נתונים. הרבה מהנתונים הפיננסיים שלנו נמצאים בענן, ושם יש לך רמה נוספת של גישת אבטחה וחוסן מפני התקפות פיזיות, הזרקת תקלות וכו'. הייתי רוצה שאנשים ישימו לב יותר, מה האיומים? על מה אתה רוצה להגן? ואז, עם כל שאר הדברים בתמונה, אתה מגדיר את ארכיטקטורת האבטחה שלך. זה משהו שאנשים לא מסתכלים עליו מההתחלה. זה יכול לעזור להם להתחיל טוב יותר ולהימנע מהצורך לחזור ולעצב מחדש פתרון אבטחה".

- סוזן רמבו ואד שפרלינג תרמו לדוח זה.

קריאה קשורה

באג, פגם או מתקפת סייבר?

מעקב אחר הגורם להתנהגות חריגה הופך לאתגר גדול בהרבה.

מה נדרש כדי לאבטח שבבים

אין פתרון אחד, והאבטחה המקיפה ביותר עשויה להיות יקרה מדי.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 1

- 179

- 2022

- 43

- a

- יכול

- אודות

- מֵעַל

- מוּחלָט

- הפשטה

- קביל

- גישה

- גישה לנתונים

- נגיש

- גישה

- פי

- חֶשְׁבּוֹן

- דיוק

- להשיג

- השגתי

- לרוחב

- לפעול

- פעולה

- פעיל

- שחקנים

- למעשה

- להוסיף

- הוסיף

- מוסיף

- תוספת

- נוסף

- כתובת

- התאמות

- יתרון

- עצה

- רצוי

- לאחר

- נגד

- לִפנֵי

- המטרה

- אלגוריתמים

- תעשיות

- מאפשר

- כמעט

- כְּבָר

- גם

- אלווארז

- תמיד

- an

- אנליזה

- ניתוח

- לנתח

- ו

- תשתיות

- אחר

- לענות

- כל

- בקשה

- יישומים

- יישומית

- גישה

- מתאים

- אדריכלים

- אדריכלי

- ארכיטקטורה

- ARE

- AREA

- AS

- לשאול

- לשאול

- היבטים

- הערכה

- נכס

- נכסים

- המשויך

- At

- לתקוף

- המתקפות

- ניסיונות

- תשומת לב

- אודיו

- לאמת

- אימות

- אותנטיות

- אוטומציה

- מכוניות

- רכב

- זמינות

- זמין

- לְהִמָנַע

- רָחוֹק

- בחזרה

- מגובה

- רע

- איזון

- מבוסס

- Baseline

- בסיסי

- בסיס

- BE

- כי

- להיות

- התהוות

- היה

- לפני

- ההתחלה

- התנהגות

- להלן

- הטוב ביותר

- שיטות עבודה מומלצות

- מוטב

- מעבר

- גָדוֹל

- גדול

- הגדול ביותר

- B

- ריק

- שניהם

- פרות

- לִבנוֹת

- נבנה

- מובנה

- עסקים

- פיתוח עסקי

- עסקים

- אבל

- by

- מחושב

- CAN

- לא יכול

- יכולות

- מכונית

- אשר

- זהיר

- מכוניות

- מקרה

- מקרים

- לגרום

- מנכ"ל

- תעודות

- תעודה

- אישורים

- מוסמך

- שרשרת

- לאתגר

- האתגרים

- שינוי

- שינויים

- משתנה

- ערוצים

- לבדוק

- שבב

- שבבי

- בחירה

- טענות

- כיתות

- ברור

- ענן

- קוד

- מקודד

- אוסף

- מִכלָלָה

- משולב

- איך

- מגיע

- Common

- בדרך כלל

- להעביר

- תקשורת

- תקשורת

- חברות

- תחרות

- תחרותי

- להשלים

- לחלוטין

- מורכב

- מורכבות

- הענות

- רְכִיב

- מַקִיף

- פשרה

- התפשר

- מושג

- דְאָגָה

- מודאג

- דאגות

- תנאים

- סודיות

- תְצוּרָה

- מחובר

- מכשירים מחוברים

- קישוריות

- תוצאה

- לשקול

- שיקולים

- נחשב

- ייעוץ

- צרכנים

- מכיל

- תחרות

- תרם

- נשלט

- בקרות

- ליבה

- לתקן

- צורה נכונה

- עלות

- יקר

- עלויות

- יכול

- מכוסה

- CPU

- לִיצוֹר

- יוצרים

- הקריטריונים

- קריטי

- מכריע

- קריפטו

- קריפטוגרפיה

- לקוחות

- אישית

- התקפת סייבר

- מחזור

- דנתי

- נתונים

- הפרת נתונים

- דוד

- ימים

- עסקה

- מחליטים

- החלטות

- עמוק

- גופי בטחון

- לְהַגדִיר

- דרישות

- מופגן

- פרס

- פריסה

- מְתוּאָר

- עיצוב

- תהליך עיצוב

- מְעַצֵב

- מעצבים

- עיצובים

- למרות

- מְפוֹרָט

- לאתר

- איתור

- קביעה

- מפתחים

- צעצועי התפתחות

- מכשיר

- התקנים

- אחר

- קשה

- דיגיטלי

- שירותים דיגיטליים

- ישיר

- מְנַהֵל

- חטיבה

- do

- עושה

- לא

- תחום

- עשה

- לא

- מונע

- נהג

- כוננים

- בְּמַהֲלָך

- דינמי

- e

- כל אחד

- מוקדם

- קל יותר

- הקל ביותר

- בקלות

- ed

- אדג '

- יעיל

- או

- מכשירי חשמל

- אלמנטים

- חיסול

- של אחרים

- מוטבע

- מדגיש

- לאפשר

- מופעל

- מאפשר

- מוצפן

- סוף

- אין סופי

- נקודות קצה

- מהנדס

- הנדסה

- מהנדסים

- מספיק

- לְהַבטִיחַ

- הבטחתי

- שלם

- לַחֲלוּטִין

- כניסה

- סביבה

- במיוחד

- חיוני

- למעשה

- מקימה

- וכו '

- Ether (ETH)

- להעריך

- הערכה

- אֲפִילוּ

- כל

- עדות

- דוגמה

- יצא לפועל

- מנהלים

- קיימים

- קיים

- צפוי

- יקר

- מוסבר

- להאריך

- משתרע

- בהרחבה

- מידה

- חיצוני

- מבחינה חיצונית

- מאוד

- עיניים

- גורם

- כשלון

- רחוק

- אופנה

- תכונות

- מָשׁוֹב

- להרגיש

- מעטים

- סופי

- בסופו של דבר

- כספי

- מידע פיננסי

- מציאת

- חומת אש

- ראשון

- firsttime

- חמש

- לסדר

- פגם

- תזרים

- בעקבות

- הבא

- בעד

- קרן

- יסודות

- התנפצות

- מסגרת

- החל מ-

- חזית

- פונקציה

- פונקציונלי

- פונקציות

- פונקציונלי

- תִפקוּד

- פונקציות

- יסודי

- יסודות

- עתיד

- בדרך כלל

- ליצור

- ג'ורג '

- לקבל

- לתת

- Go

- שערים

- הולך

- טוב

- קבל

- ממשלות

- בהדרגה

- מאוד

- קְבוּצָה

- גדל

- לפרוץ

- פרוצים

- היה

- לטפל

- לקרות

- קורה

- קשה

- קשה

- חומרה

- יש

- יש

- ראש

- בְּרִיאוּת

- לעזור

- מועיל

- ומכאן

- כאן

- גָבוֹהַ

- גבוה יותר

- מאוד

- כביש

- הוליסטית

- שיעורי בית

- איך

- איך

- אולם

- HTTPS

- עצום

- i

- באופן אידיאלי

- מזוהה

- לזהות

- זיהוי

- זהויות

- זהות

- if

- מיד

- הֶכְרֵחִי

- ליישם

- יושם

- יישום

- חשוב

- בלתי אפשרי

- in

- באחר

- כלול

- כולל

- כולל

- בע"מ

- גדל

- עליות

- יותר ויותר

- עצמאי

- אינפיניון

- להשפיע

- מידע

- תשתית

- למשל

- מייד

- אינטגרלי

- משולב

- שילוב

- שלמות

- התכוון

- מעניין

- ממשקים

- פנימי

- אינטרנט

- אל תוך

- מבוא

- מעורב

- כרוך

- IOT

- IP

- אי

- הפיקו

- בעיות

- IT

- שֶׁלָה

- רק

- שמור

- מפתח

- מפתחות

- סוג

- ידע

- ידוע

- נוף

- שפה

- אחרון

- חֶבִיוֹן

- מאוחר יותר

- חוקים

- שכבה

- עוֹפֶרֶת

- דליפות

- הכי פחות

- מחסה

- עזבו

- פחות

- רמה

- רמות

- תנופה

- ממונפות

- החיים

- מעגל החיים

- מחזורי חיים

- כמו

- מוגבל

- קו

- רשימה

- ארוך

- עוד

- נראה

- מגרש

- נמוך

- להוריד

- משתלם

- ראשי

- גדול

- לעשות

- עשייה

- הצליח

- ניהול

- מניפולציה

- התעשיינים

- ייצור

- רב

- מַפָּה

- מיפוי

- שוק

- שיווק

- דבר

- max-width

- מאי..

- נמדד

- אמצעים

- מנגנוני

- לִפְגוֹשׁ

- זכרון

- מוּזְכָּר

- יכול

- הלך רוח

- ממזער

- מינימום

- להקל

- הֲקָלָה

- מודל

- דוגמנות

- מודרני

- מצבי

- שינויים

- מודולרי

- מודול

- צג

- ניטור

- צגים

- יותר

- רוב

- הרבה

- מספר

- צריך

- חייב

- בהכרח

- הכרחי

- צורך

- נחוץ

- צרכי

- רשת

- גישה לרשת

- מבוסס רשת

- חדשות

- הבא

- לא

- צמתים

- ללא חתימה

- ציין

- שום דבר

- עַכשָׁיו

- מספר

- מטרה

- יעדים

- שנצפה

- of

- כבוי

- לא מחובר

- לעתים קרובות

- זקן

- on

- פעם

- ONE

- רק

- חובה

- לפתוח

- פועל

- פועל

- תפעול

- מִתנַגֵד

- אופטימיזציה

- אפשרויות

- or

- אחר

- אחרים

- שלנו

- הַחוּצָה

- יותר

- מקיף

- לעקוף

- שֶׁלוֹ

- מאמר

- חלק

- מסוים

- חלקים

- עבר

- תיקון

- טלאים

- נתיב

- תשלום

- תשלומים

- אֲנָשִׁים

- בצורה מושלמת

- ביצועים

- שולי

- פרספקטיבה

- גופני

- תמונה

- חתיכות

- מיקום

- מקומות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לְשַׂחֵק

- נקודה

- נקודת מבט

- נקודות

- יציאות

- אפשרי

- פוטנציאל

- פוטנציאל

- כּוֹחַ

- תרגול

- פרקטיקות

- הצגה

- נשיא

- למנוע

- מונע

- מנהל

- עקרון

- עקרונות

- קודם

- פְּרָטִי

- קריפטו פרטי

- בעיה

- תהליך

- תהליכים

- תהליך

- מעבד

- מעבדים

- המוצר

- מחזור חיי מוצר

- הפקה

- מוצרים

- מוצרים היום

- פּרוֹפִיל

- ניתן לתכנות

- תכנות

- תָקִין

- כמו שצריך

- תוֹמֵך

- להגן

- מוּגָן

- אבטחה

- .

- פרוטוקולים

- מוכח

- לספק

- ובלבד

- מספק

- גם

- פיתון

- שאלות

- מירוץ

- נדיר

- דירוג

- ממשי

- עולם אמיתי

- בֶּאֱמֶת

- סביר

- סיבות

- לאחרונה

- הכרה

- מוּמלָץ

- התאוששות

- עיצוב מחדש

- הפחתה

- להתייחס

- הירשם

- תקנה

- תקנון

- רגולטורים

- רלוונטי

- להשאר

- מרחוק

- להחליף

- לדווח

- לייצג

- נדרש

- דרישות

- כושר התאוששות

- מִתאוֹשֵׁשׁ מַהֵר

- התנגדות

- משאבים

- תגובה

- תיקונים

- תקין

- זכויות

- הסיכון

- ניהול סיכונים

- סיכונים

- איתנות

- תפקיד

- שורש

- כלל

- פועל

- בטוח

- אמר

- חול

- אמר

- להרחבה

- סולם

- תרחיש

- בית ספר

- בתי ספר

- לגרד

- שְׁנִיָה

- סודות

- לבטח

- מְאוּבטָח

- מאובטח

- אבטחה

- אמצעי אבטחה

- לִרְאוֹת

- קטע

- מגזרים

- נבחר

- מבחר

- מכירת

- סמיקונדקטורס

- לחצני מצוקה לפנסיונרים

- תחושה

- רגיש

- רְגִישׁוּת

- חיישנים

- רצף

- סדרה

- רציני

- שירותים

- סט

- כמה

- משותף

- היא

- גיליון

- הסטה

- ספינה

- צריך

- כיבוי

- סימנס

- חֲתִימָה

- חתימות

- משמעותי

- סיליקון

- דומה

- פָּשׁוּט

- since

- יחיד

- חכם

- So

- רך

- תוכנה

- אבטחת תוכנה

- פִּתָרוֹן

- פתרונות

- כמה

- מישהו

- משהו

- לפעמים

- מָקוֹר

- ספציפי

- מפרטים

- ספֵּקטרוּם

- מהירויות

- התמחות

- שלבים

- תקנים

- התחלה

- התחלות

- מדינה

- הברית

- יציב

- שלב

- עוד

- אחסון

- אִסטרָטֶגִיָה

- זִרמִי

- חזק

- סטודנטים

- מדהים

- מוצלח

- בהצלחה

- כזה

- מַתְאִים

- בטוח

- משטח

- סוזן

- מערכת

- מערכות

- לקחת

- מדבר

- מוחשי

- יעד

- מיקוד

- טכנולוגיה

- מבחן

- בדיקות

- בדיקות

- מֵאֲשֶׁר

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- דבר

- דברים

- לחשוב

- זֶה

- אלה

- מחשבה

- איום

- זיהוי איום

- איומים

- שְׁלוֹשָׁה

- דרך

- בכל

- זמן

- פִּי

- ל

- היום

- אסימון

- מטבעות

- טוני

- גַם

- כלי

- להפעיל

- נָכוֹן

- סומך

- מהימן

- אמין

- לנסות

- מנסה

- שתיים

- סוג

- סוגים

- טיפוסי

- בדרך כלל

- בסופו של דבר

- תחת

- בְּסִיסִי

- להבין

- הבנה

- הבין

- ייחודי

- לא ידוע

- לא כדין

- עד

- עדכון

- עדכונים

- עדכון

- שדרוג

- שדרוגים

- להשתמש

- במקרה להשתמש

- מְשׁוּמָשׁ

- משתמשים

- שימושים

- באמצעות

- בְּדֶרֶך כְּלַל

- ערך

- ספקים

- אימות

- בָּקִי

- מאוד

- באמצעות

- בַּר חַיִים

- סְגָן

- סגן הנשיא

- לצפיה

- חיוני

- פגיעויות

- קיר

- רוצה

- היה

- דרכים

- we

- לָבִישׁ

- שבוע

- טוֹב

- מה

- מה

- כלשהו

- מתי

- אם

- אשר

- בזמן

- רָחָב

- רחב יותר

- יצטרך

- עם

- בתוך

- לְלֹא

- מילים

- תיק עבודות

- כוח עבודה

- עובד

- מתאמן

- עוֹלָם

- עולמי

- היה

- טעות

- שנה

- שנים

- כן

- אתה

- זפירנט