בסוף השבוע שעבר פרסמה מיקרוסופט דו"ח בשם ניתוח של טכניקות Storm-0558 לגישה לא מורשית למייל.

במסמך די דרמטי זה, צוות האבטחה של החברה חשף את הרקע לפריצה שלא הייתה מוסברת בעבר, שבה ניגשו לנתונים הכוללים טקסט אימייל, קבצים מצורפים ועוד:

מכ-25 ארגונים, כולל סוכנויות ממשלתיות וחשבונות צרכנים קשורים בענן הציבורי.

The bad news, even though only 25 organisations were apparently attacked, is that this cybercrime may nevertheless have affected a large number of individuals, given that some US government bodies employ anywhere from tens to hundreds of thousands of people.

החדשות הטובות, לפחות עבור רובנו המכריע שלא נחשפו, הן שהטריקים והמעקפים ששימשו במתקפה היו ספציפיים מספיק כדי שציידי האיומים של Microsft הצליחו לאתר אותם בצורה מהימנה, כך שהסך הסופי של 25 ארגונים אכן נראה כרשימת להיטים מלאה.

במילים פשוטות, אם עדיין לא שמעתם ישירות ממיקרוסופט על היותם חלק מהפריצה הזו (החברה כמובן לא פרסמה רשימה של קורבנות), אז אתם יכולים גם להניח שאתם בברור.

יתרה מכך, אם המילה הנכונה טובה יותר כאן, המתקפה הסתמכה על שני כשלי אבטחה בפעולות האחוריות של מיקרוסופט, כלומר ניתן לתקן את שתי הפגיעויות "בבית", מבלי לדחוף החוצה כל תוכנה או עדכוני תצורה בצד הלקוח.

זה אומר שאין תיקונים קריטיים שאתה צריך למהר לצאת ולהתקין בעצמך.

ימי האפס שלא היו

ימים אפס, כידוע, הם חורי אבטחה שהחבר'ה הרעים מצאו ראשונים והבינו כיצד לנצל, ובכך לא הותירו ימים פנויים שבהם אפילו צוותי האבטחה החדים והמיודעים ביותר יכלו לתקן לפני ההתקפות.

מבחינה טכנית, לפיכך, שני החורים האלה של Storm-0558 יכולים להיחשב כאפס ימים, מכיוון שהנוכלים ניצלו את הבאגים לפני שמיקרוסופט הצליחה להתמודד עם הפגיעויות המעורבות.

עם זאת, בהתחשב בכך שמיקרוסופט נמנעה בזהירות מהמילה "יום אפס" בסיקור שלה, ובהתחשב בכך שתיקון החורים לא דרש מכולנו להוריד תיקונים, תראה שהתייחסנו אליהם בכותרת למעלה בתור חצי אפס ימים, ונשאיר את התיאור בזה.

עם זאת, טבען של שתי בעיות האבטחה הקשורות זו בזו במקרה זה היא תזכורת חיונית לשלושה דברים, כלומר:

- קריפטוגרפיה יישומית היא קשה.

- פילוח אבטחה קשה.

- ציד איומים קשה.

הסימנים הראשונים של עשיית רוע הראו נוכלים שמתגנבים לנתוני Exchange של קורבנות באמצעות Outlook Web Access (OWA), תוך שימוש באסימוני אימות שנרכשו באופן לא חוקי.

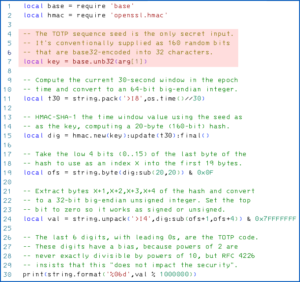

בדרך כלל, אסימון אימות הוא קובץ Cookie זמני באינטרנט, ספציפי לכל שירות מקוון שבו אתה משתמש, שהשירות שולח לדפדפן שלך לאחר שהוכחת את זהותך בסטנדרט משביע רצון.

כדי לבסס את זהותך בצורה חזקה בתחילת הפגישה, ייתכן שיהיה עליך להזין סיסמה וקוד 2FA חד פעמי, להציג מכשיר "מפתח" קריפטוגרפי כגון Yubikey, או לפתוח ולהכניס כרטיס חכם לתוך קוֹרֵא.

לאחר מכן, עוגיית האימות שהונפקה לדפדפן שלך פועלת כמעבר לטווח קצר כך שאינך צריך להזין את הסיסמה שלך, או להציג את מכשיר האבטחה שלך, שוב ושוב עבור כל אינטראקציה בודדת שיש לך עם האתר.

אתה יכול לחשוב על תהליך הכניסה הראשוני כמו הצגת הדרכון שלך בדלפק הצ'ק-אין של חברת התעופה, ואת אסימון האימות ככרטיס העלייה למטוס שמאפשר לך להיכנס לשדה התעופה ולעלות למטוס לטיסה ספציפית אחת.

Sometimes you might be required to reaffirm your identity by showing your passport again, such as just before you get on the plane, but often showing the boarding card alone will be enough for you to establish your “right to be there” as you make your way around the airside parts of the airport.

הסברים סבירים לא תמיד נכונים

כאשר נוכלים מתחילים להופיע עם אסימון אימות של מישהו אחר בכותרות ה-HTTP של בקשות האינטרנט שלהם, אחד ההסברים הסבירים ביותר הוא שהפושעים כבר השתילו תוכנות זדוניות במחשב של הקורבן.

אם תוכנה זדונית זו נועדה לרגל אחר תעבורת הרשת של הקורבן, היא בדרך כלל זוכה לראות את הנתונים הבסיסיים לאחר שהם הוכנו לשימוש, אך לפני שהם הוצפנו ונשלחו החוצה.

זה אומר שהנוכלים יכולים לחטט ולגנוב נתוני גלישה פרטיים חיוניים, כולל אסימוני אימות.

באופן כללי, תוקפים לא יכולים לרחרח אסימוני אימות כשהם נוסעים ברחבי האינטרנט יותר, כפי שהם יכלו בדרך כלל עד 2010 בערך. הסיבה לכך היא שכל שירות מקוון מכובד בימינו דורש שתעבורה אל וממשתמשים מחוברים חייבת לנסוע באמצעות HTTPS , ורק באמצעות HTTPS, קיצור של HTTP מאובטח.

HTTPS משתמש ב-TLS, קיצור של אבטחת שכבת תחבורה, שעושה את מה שהשם שלו מרמז. כל הנתונים מוצפנים בחוזקה כשהם עוזבים את הדפדפן שלך אך לפני שהם נכנסים לרשת, ואינם מפוענחים אותם עד שהם מגיעים לשרת המיועד בקצה השני. אותו תהליך ערבול נתונים מקצה לקצה מתרחש הפוך עבור הנתונים שהשרת שולח בחזרה בתשובות שלו, גם אם אתה מנסה לאחזר נתונים שלא קיימים וכל מה שהשרת צריך להגיד לך הוא סתירה 404 Page not found.

למרבה המזל, ציידי האיומים של מיקרוסופט הבינו עד מהרה שאינטראקציות הדוא"ל ההונאה לא נובעות מבעיה שהופעלה בצד הלקוח של חיבור הרשת, הנחה שהייתה שולחת את ארגוני הקורבנות ל-25 מרדפי אווז פרא נפרדים בחיפוש אחר תוכנות זדוניות לא שם.

ההסבר הסביר ביותר הוא כזה שבתיאוריה קל יותר לתקן (כי אפשר לתקן אותו לכולם במכה אחת), אבל בפועל הוא יותר מדאיג עבור הלקוחות, כלומר שהנוכלים איכשהו התפשרו על תהליך יצירת האימות אסימונים מלכתחילה.

אחת הדרכים לעשות זאת תהיה לפרוץ לשרתים שיוצרים אותם ולהשתיל דלת אחורית כדי לייצר אסימון תקף מבלי לבדוק תחילה את זהות המשתמש.

דרך נוספת, שהיא כנראה מה שמיקרוסופט חקרה במקור, היא שהתוקפים הצליחו לגנוב מספיק נתונים משרתי האימות כדי ליצור לעצמם אסימוני אימות מזויפים אך תקפים למראה.

זה רומז שהתוקפים הצליחו לגנוב את אחד ממפתחות החתימה ההצפנה שבהם משתמש שרת האימות כדי להטביע "חותמת תוקף" באסימונים שהוא מנפיק, כדי להפוך את זה לבלתי אפשרי עבור כל אחד ליצור אסימון מזויף. שיעבור גיוס.

על ידי שימוש במפתח פרטי מאובטח כדי להוסיף חתימה דיגיטלית לכל אסימון גישה שהופק, שרת אימות מקל על כל שרת אחר במערכת האקולוגית לבדוק את תקפות האסימונים שהם מקבלים. כך, שרת האימות יכול אפילו לעבוד בצורה מהימנה על פני רשתות ושירותים שונים מבלי צורך לשתף (ולעדכן באופן קבוע) רשימה דליפה של אסימונים אמיתיים, ידועים וטובים.

פריצה שלא הייתה אמורה לעבוד

Microsoft ultimately determined that the rogue access tokens in the Storm-0558 attack were legitimately signed, which seemed to suggest that someone had indeed pinched a company signing key…

...אבל הם בכלל לא היו הסוג הנכון של אסימונים.

חשבונות ארגוניים אמורים להיות מאומתים בענן באמצעות אסימוני Azure Active Directory (AD), אך אסימוני ההתקפה המזויפים הללו נחתמו במה שמכונה מפתח MSA, קיצור של חשבון Microsoft, which is apparent the initialism used to refer to standalone consumer accounts rather than AD-based corporate ones.

באופן רופף, הנוכלים טבעו אסימוני אימות מזויפים שעברו את בדיקות האבטחה של מיקרוסופט, אך האסימונים הללו נחתמו כאילו עבור משתמש שנכנס לחשבון Outlook.com אישי במקום עבור משתמש ארגוני שנכנס לחשבון ארגוני.

במילה אחת, "מה?!!?!"

ככל הנראה, הנוכלים לא הצליחו לגנוב מפתח חתימה ברמת הארגון, רק מפתח ברמת הצרכן (זה לא ביזוי של משתמשים ברמת הצרכן, אלא רק אמצעי זהירות קריפטוגרפי נבון כדי לחלק ולהפריד את שני החלקים של מערכת אקולוגית).

אבל לאחר שהוציאו את היום החצי-אפס הראשון הזה, כלומר רכישת סוד קריפטוגרפי של מיקרוסופט מבלי שיבחינו בהם, מצאו הנוכלים כנראה יום חצי-אפס שני שבאמצעותו הם יכלו להעביר אסימון גישה שנחתם במפתח חשבון צרכן. היה צריך לסמן "המפתח הזה לא שייך לכאן" כאילו היה אסימון Azure AD חתום במקום זאת.

במילים אחרות, למרות שהנוכלים נתקעו עם מפתח חתימה מהסוג הלא נכון למתקפה שהם תכננו, הם בכל זאת מצאו דרך לעקוף את אמצעי האבטחה להפריד ולהפריד שהיו אמורים לעצור את המפתח הגנוב שלהם מלפעול.

עוד חדשות רעות וטובות

החדשות הרעות עבור מיקרוסופט הן שזו לא הפעם היחידה שהחברה נמצאה חסרת ערך לגבי אבטחת מפתחות חתימה בשנה האחרונה.

השמיים התיקון האחרון ביום שלישי, אכן, ראתה את מיקרוסופט באיחור מציעה הגנה ברשימת החסימה מפני חבורה של מנהלי התקנים נוכלים, נגועים בתוכנה זדונית, שרדמונד עצמה חתמה עליהם בחסות תוכנית מפתחי החומרה של Windows.

החדשות הטובות הן שמכיוון שהנוכלים השתמשו באסימוני גישה בסגנון ארגוני החתומים עם מפתח קריפטוגרפי בסגנון צרכן, ניתן היה לצוד באופן אמין את אישורי האימות הנוכלים שלהם ברגע שצוות האבטחה של מיקרוסופט ידע מה לחפש.

בשפה עשירה בז'רגון, מיקרוסופט מציינת כי:

השימוש במפתח שגוי כדי לחתום על הבקשות אפשר לצוותי החקירה שלנו לראות את כל בקשות הגישה של השחקנים שפעלו לפי הדפוס הזה בכל המערכות הארגוניות והצרכניות שלנו.

השימוש במפתח השגוי כדי לחתום על היקף ההצהרות הזה היה אינדיקטור ברור לפעילות השחקן שכן אף מערכת של מיקרוסופט לא חותמת על אסימונים בצורה זו.

באנגלית פשוטה יותר, החיסרון של העובדה שאף אחד במיקרוסופט לא ידע על זה מראש (ובכך מנע את תיקון זה באופן יזום) הוביל, למרבה האירוניה, לחיוב שאף אחד במיקרוסופט מעולם לא ניסה לכתוב קוד שיעבוד כך .

וזה, בתורו, פירושו שההתנהגות הנוכלית בהתקפה הזו יכולה לשמש כ-IoC אמין וייחודי, או אינדיקטור של פשרה.

זו, אנו מניחים, הסיבה לכך שמיקרוסופט מרגישה כעת בטוחה להצהיר שהיא איתרה כל מקרים שבהם ניצלו החורים הכפולים-חצי אפס היום, ולפיכך שרשימת 25 הלקוחות שלה מושפעים היא ממצה.

מה לעשות?

אם לא יצרה אליך קשר מ-Microsoft בנושא זה, אנו חושבים שאתה יכול להיות בטוח שלא הושפעת.

ומכיוון שתרופות האבטחה יושמו בתוך שירות הענן של מיקרוסופט (כלומר, ביטול כל מפתחות חתימה MSA גנובים וסגירת הפרצה המאפשרת להשתמש ב"סוג המפתח הלא נכון" לאימות ארגונית), אינך צריך לטרוף התקן כל תיקון בעצמך.

עם זאת, אם אתה מתכנת, מתאמן בהבטחת איכות, צוות אדום/כחול, או מעורב בכל דרך אחרת ב-IT, אנא הזכר לעצמך את שלוש הנקודות שהעלינו בראש מאמר זה:

- קריפטוגרפיה יישומית היא קשה. אתה לא צריך רק לבחור את האלגוריתמים הנכונים, וליישם אותם בצורה מאובטחת. אתה גם צריך להשתמש בהם בצורה נכונה, ולנהל את כל מפתחות ההצפנה שהמערכת מסתמכת עליהם תוך טיפול ארוך טווח מתאים.

- פילוח אבטחה קשה. גם כאשר אתה חושב שפיצלת חלק מורכב של המערכת האקולוגית שלך לשני חלקים או יותר, כפי שעשתה מיקרוסופט כאן, אתה צריך לוודא שההפרדה באמת עובדת כפי שאתה מצפה. בדקו ובדקו את אבטחת ההפרדה בעצמכם, כי אם לא תבדקו אותה, הנוכלים בהחלט יעשו זאת.

- ציד איומים קשה. ההסבר הראשון והברור ביותר הוא לא תמיד הנכון, או אולי לא היחיד. אל תפסיק לצוד כשיש לך את ההסבר הסביר הראשון שלך. המשיכו כך עד שלא רק זיהיתם את הניצול בפועל בשימוש בהתקפה הנוכחית, אלא גם גיליתם כמה שיותר סיבות אחרות הקשורות בפוטנציה, כך שתוכלו לתקן אותן באופן יזום.

אם לצטט משפט ידוע (והעובדה שהוא נכון אומר שאנחנו לא מודאגים מכך שזה יהיה קלישאה): אבטחת סייבר היא מסע, לא יעד.

חסר לך זמן או מומחיות לטפל בציד איומי אבטחת סייבר? חוששים שאבטחת סייבר תסיח את דעתך מכל שאר הדברים שאתה צריך לעשות?

למידע נוסף בנושא Sophos Managed Detection and Response:

ציד, איתור ותגובה של איומים 24/7 ▶

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. רכב / רכבים חשמליים, פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- BlockOffsets. מודרניזציה של בעלות על קיזוז סביבתי. גישה כאן.

- מקור: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 1

- 15%

- 25

- 2FA

- a

- יכול

- אודות

- בנוגע לזה

- מֵעַל

- מוּחלָט

- גישה

- נצפה

- חֶשְׁבּוֹן

- חשבונות

- נרכש

- רכישה

- לרוחב

- פעיל

- של Active Directory

- פעילות

- מעשים

- ממשי

- למעשה

- Ad

- להוסיף

- לקדם

- לאחר

- שוב

- נגד

- סוכנויות

- חברת תעופה

- נמל תעופה

- אלגוריתמים

- תעשיות

- מותר

- מאפשר

- לבד

- כְּבָר

- גם

- תמיד

- an

- ו

- כל

- כל אחד

- בְּכָל מָקוֹם

- לכאורה

- יישומית

- בערך

- ARE

- סביב

- מאמר

- AS

- לְהַנִיחַ

- הנחה

- הבטחה

- At

- לתקוף

- המתקפות

- מאומת

- אימות

- מחבר

- המכונית

- זמין

- נמנע

- תכלת

- בחזרה

- עורפי

- דלת אחורית

- רקע

- רקע תמונה

- רע

- BE

- כי

- היה

- לפני

- להיות

- מוטב

- עלייה למטוס

- גופים

- גבול

- שניהם

- תַחתִית

- דפדפן

- דפדוף

- באגים

- צרור

- אבל

- by

- CAN

- כרטיס

- אשר

- בזהירות

- מקרה

- גורמים

- מרכז

- בהחלט

- לבדוק

- בדיקה

- בדיקות

- בחרו

- ברור

- לקוחות

- סגירה

- ענן

- קוד

- צֶבַע

- COM

- בדרך כלל

- חברה

- של החברה

- להשלים

- מורכב

- התפשר

- המחשב

- בטוח

- תְצוּרָה

- הקשר

- נחשב

- צרכן

- עוגייה

- משותף

- יכול

- לכסות

- כיסוי

- לִיצוֹר

- יוצרים

- אישורים

- פושעים

- קריטי

- קרוקס

- קריפטוגרפי

- קריפטוגרפיה

- נוֹכְחִי

- לקוחות

- פשעי אינטרנט

- אבטחת סייבר

- נתונים

- יְוֹם

- ימים

- עסקה

- תיאור

- מעוצב

- שולחן כתיבה

- יעד

- איתור

- נחוש

- מפתח

- מכשיר

- DID

- אחר

- דיגיטלי

- ישירות

- גילה

- לְהַצִיג

- do

- מסמך

- עושה

- לא

- לא

- מטה

- להורדה

- downside

- באופן דרמטי

- נהגים

- בְּמַהֲלָך

- כל אחד

- קל יותר

- קל

- המערכת האקולוגית

- של אחרים

- אמייל

- מוצפן

- סוף

- מקצה לקצה

- אנגלית

- מספיק

- זן

- מִפְעָל

- רשאי

- להקים

- אֲפִילוּ

- אי פעם

- כל

- כולם

- חליפין

- להתקיים

- לצפות

- מומחיות

- הסבר

- לנצל

- ומנוצל

- מעללים

- חשוף

- עובדה

- מְזוּיָף

- חשבתי

- סופי

- ראשון

- לסדר

- קבוע

- טיסה

- בעקבות

- בעד

- מצא

- רמאי

- החל מ-

- ליצור

- לקבל

- נתן

- Go

- הולך

- טוב

- ממשלה

- לפרוץ

- היה

- קורה

- קשה

- חומרה

- יש

- יש

- כותרות

- כותרת

- נשמע

- גובה

- כאן

- מכה

- חורים

- לרחף

- איך

- איך

- http

- HTTPS

- מאות

- ציד

- מזוהה

- זהות

- if

- ליישם

- מְרוּמָז

- in

- כולל

- אינדיקטור

- אנשים

- בתחילה

- בתוך

- להתקין

- למשל

- במקום

- התכוון

- אינטראקציה

- יחסי גומלין

- מקושרים

- אינטרנט

- אל תוך

- חקירה

- מעורב

- באופן אירוני

- הפיקו

- בעיות

- IT

- שֶׁלָה

- עצמו

- מסע

- jpg

- רק

- שמור

- מפתח

- מפתחות

- לדעת

- ידוע

- שפה

- גָדוֹל

- אחרון

- שכבה

- הכי פחות

- יציאה

- עזיבה

- הוביל

- עזבו

- מאפשר לי

- כמו

- סביר

- רשימה

- רישום

- התחבר

- לטווח ארוך

- נראה

- הסתכלות

- פרצה

- עשוי

- הרוב

- לעשות

- עושה

- תוכנות זדוניות

- לנהל

- הצליח

- רב

- שולים

- max-width

- מאי..

- משמעות

- אומר

- התכוון

- אמצעים

- רק

- מיקרוסופט

- יכול

- טביעה

- יותר

- רוב

- צריך

- שם

- כלומר

- טבע

- צורך

- צורך

- צרכי

- רשת

- תנועת רשת

- רשתות

- רשתות ושירותים

- אף על פי כן

- חדשות

- לא

- נוֹרמָלִי

- הערות

- עַכשָׁיו

- מספר

- ברור

- of

- כבוי

- הצעה

- לעתים קרובות

- on

- פעם

- ONE

- יחידות

- באינטרנט

- רק

- תפעול

- or

- ארגונים

- ארגונים

- בְּמָקוֹר

- אחר

- אַחֶרֶת

- שלנו

- הַחוּצָה

- Outlook

- יותר

- שֶׁלוֹ

- עמוד

- חלק

- חלקים

- לעבור

- עבר

- דרכון

- סיסמה

- עבר

- תיקון

- טלאים

- תבנית

- פול

- אֲנָשִׁים

- אישי

- מקום

- מתוכנן

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- מתקבל על הדעת

- אנא

- נקודות

- עמדה

- הודעות

- פוטנציאל

- תרגול

- מוּכָן

- להציג

- מניעה

- קוֹדֶם

- פְּרָטִי

- מפתח פרטי

- בדיקה

- בעיה

- בעיות

- תהליך

- לייצר

- תָכְנִית

- מְתַכנֵת

- .

- הוכיח

- ציבורי

- ענן ציבורי

- לאור

- דוחף

- גם

- איכות

- לצטט

- במקום

- מגיע

- קורא

- בֶּאֱמֶת

- לקבל

- Red

- מכונה

- באופן קבוע

- קָשׁוּר

- קרוב משפחה

- אָמִין

- לדווח

- מכובד

- בקשות

- לדרוש

- נדרש

- דורש

- כבוד

- גילה

- להפוך

- תקין

- לְמַהֵר

- s

- אותו

- ראה

- היקף

- עונה

- שְׁנִיָה

- סוד

- לבטח

- מאובטח

- אבטחה

- אמצעי אבטחה

- לִרְאוֹת

- נראה

- נראה

- פילוח

- לשלוח

- שולח

- נשלח

- נפרד

- שרות

- שירותים

- מושב

- שיתוף

- קצר

- טווח קצר

- צריך

- הראה

- הצגה

- צד

- סִימָן

- חָתוּם

- חתימה

- שלטים

- יחיד

- אתר

- חכם

- חטטנות

- So

- תוכנה

- מוצק

- כמה

- מישהו

- בקרוב

- מדבר

- ספציפי

- לפצל

- עצמאי

- תֶקֶן

- התחלה

- מדינה

- גָנוּב

- עצור

- סטורם

- בְּתוֹקֶף

- כזה

- להציע

- מציע

- מַתְאִים

- אמור

- בטוח

- SVG

- מערכת

- מערכות

- לקחת

- סיפור

- נבחרת

- צוותי

- טכניקות

- לספר

- זמני

- עשרות

- מבחן

- מֵאֲשֶׁר

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- עצמם

- אז

- התאוריה

- שם.

- לכן

- אלה

- הֵם

- דברים

- לחשוב

- זֶה

- אלה

- אם כי?

- אלפים

- איום

- שְׁלוֹשָׁה

- זמן

- TLS

- ל

- אסימון

- מטבעות

- חלק עליון

- סה"כ

- לעקוב

- תְנוּעָה

- מַעֲבָר

- שָׁקוּף

- נסיעות

- ניסיתי

- מופעל

- נָכוֹן

- לנסות

- תור

- שתיים

- בדרך כלל

- בסופו של דבר

- תחת

- בְּסִיסִי

- ייחודי

- לפתוח

- עד

- עדכון

- עדכונים

- על

- Upside

- כתובת האתר

- us

- ממשלת ארצות הברית

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- משתמשים

- שימושים

- באמצעות

- Vast

- באמצעות

- קרבן

- קורבנות

- חיוני

- פגיעויות

- רוצה

- היה

- דֶרֶך..

- we

- אינטרנט

- שבוע

- טוֹב

- מוכר

- היו

- מה

- מתי

- אשר

- מי

- למה

- בר

- יצטרך

- חלונות

- חכם

- עם

- לְלֹא

- Word

- מילים

- תיק עבודות

- עובד

- מודאג

- היה

- לכתוב

- לכתוב קוד

- טעות

- שנה

- עוד

- אתה

- עצמך

- זפירנט