מאמר טכני שכותרתו "על היתכנות של פירוק תוכנה זדונית באמצעות פרופיל לולאה בעזרת חומרה" פורסם על ידי מחקרים באוניברסיטת שאנדונג ובאוניברסיטת הוביי רגילה, אוניברסיטת טולאן ואוניברסיטת טקסס בארלינגטון. מאמר זה נכלל בסימפוזיון האבטחה ה-32 של USENIX האחרון.

תַקצִיר

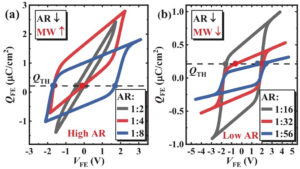

"מוני ביצועי חומרה (HPCs) הם אוגרים מובנים של מעבדים מודרניים כדי לספור את ההתרחשויות של אירועים מיקרו-ארכיטקטוניים שונים. מדידת ערכי HPC היא דרך חסכונית לאפיין התנהגויות תוכניות דינמיות. בגלל קלות השימוש והיתרונות העמידים בפני חבלה, השימוש ב-HPCs יחד עם מודלים של למידת מכונה כדי לטפל בבעיות אבטחה נמצא במגמת עלייה בשנים האחרונות. עם זאת, לאחרונה הוטלה ספק בהתאמתם של HPCs לאבטחה לאור החששות שאינם דטרמיניזם: שגיאות מדידה הנגרמות על ידי החלקה פסיקה וריבוי חלוקת זמן עלולות לערער את האפקטיביות של שימוש HPCs ביישומי אבטחה.

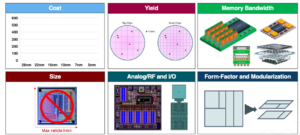

מתוך מחשבה על אזהרות אלו, אנו חוקרים דרכים לאלף את האופי הבלתי-דטרמיניזם של אירועי החומרה עבור פירוק תוכנות זדוניות, המהווה אתגר רב שנים בניתוח תוכנות זדוניות. המחקר שלנו מונע משתי תצפיות מרכזיות. ראשית, תהליך הפירוק, הכולל איטרציות יקרות של פענוח או פירוק, עלול לגרום לסטיות שניתן לזהות באירועי חומרה. שנית, פרופיל HPCs ממוקד לולאה יכול למזער את אי-הדיוקים הנגרמים על ידי החלקה פסיקה וריבוב חלוקת זמן. לכן, אנו משתמשים בשני מנגנונים המוצעים על ידי מעבדי אינטל (כלומר, דגימה מבוססת אירועים מדויקת (PEBS) ורשומה סניף אחרון) כדי לפתח טכניקת פריקה גנרית בעזרת חומרה, הנקראת LoopHPCs. הוא מציע פתרון חדש, חסין ערפול לזיהוי הקוד המקורי משכבות מרובות "נכתב-ואחר כך מבוצע". הניסויים המבוקרים שלנו מוכיחים ש-LoopHPCs יכולים להשיג ערכי HPC מדויקים ועקביים על פני ארכיטקטורות CPU ומערכות הפעלה שונות של אינטל."

מצא את הנייר הטכני ואת השקופיות כאן. פורסם באוגוסט 2023.

צ'נג, בינלין, אריקה א' ליאל, האוטיאן ג'אנג וג'יאנג מינג. "על היתכנות של פירוק תוכנות זדוניות באמצעות פרופיל לולאה בעזרת חומרה." בסימפוזיון ה-32 של USENIX Security (USENIX Security 23), עמ' 7481-7498. 2023.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. רכב / רכבים חשמליים, פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- ChartPrime. הרם את משחק המסחר שלך עם ChartPrime. גישה כאן.

- BlockOffsets. מודרניזציה של בעלות על קיזוז סביבתי. גישה כאן.

- מקור: https://semiengineering.com/hardware-assisted-malware-analysis/

- :יש ל

- :הוא

- 2023

- 23

- a

- לרוחב

- כתובת

- יתרונות

- אנליזה

- ו

- יישומים

- ARE

- At

- אוגוסט

- כי

- היה

- סניף

- מובנה

- by

- נקרא

- CAN

- גרם

- לאתגר

- לאפיין

- קוד

- דאגות

- עִקבִי

- נשלט

- עלות תועלת

- מונה

- יחד

- CPU

- להפגין

- לפתח

- אחר

- דינמי

- e

- להקל

- קלות שימוש

- יְעִילוּת

- אריקה

- שגיאות

- Ether (ETH)

- אירועים

- יקר

- ניסויים

- לחקור

- ראשון

- בעד

- החל מ-

- חומרה

- אולם

- HTTPS

- i

- לזהות

- in

- כלול

- אינטל

- IT

- איטרציות

- מפתח

- אחרון

- שכבות

- למידה

- אוֹר

- ותיק

- מכונה

- למידת מכונה

- תוכנות זדוניות

- מדידה

- מדידת

- מנגנוני

- אכפת לי

- מודלים

- מודרני

- מוטיבציה

- מספר

- טבע

- חדש

- נוֹרמָלִי

- להשיג

- of

- מוצע

- המיוחדות שלנו

- on

- or

- מְקוֹרִי

- לנו

- שלנו

- מאמר

- ביצועים

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- צורך

- בעיות

- תהליך

- מעבדים

- פרופיל

- תָכְנִית

- לאור

- שאלה

- לאחרונה

- שיא

- רושמים

- מחקר

- מחקרים

- לעלות

- שְׁנִיָה

- אבטחה

- שקופיות

- פִּתָרוֹן

- התאמה

- סִימפּוֹזִיוֹן

- טכני

- טקסס

- זֶה

- השמיים

- לכן

- אלה

- זֶה

- שכותרתו

- ל

- שתיים

- מערער

- אוניברסיטה

- הוצאה

- להשתמש

- באמצעות

- לנצל

- ערכים

- שונים

- באמצעות

- היה

- דֶרֶך..

- דרכים

- we

- אשר

- עם

- שנים

- זפירנט