האדום של אמזון מאיץ את הזמן שלך לתובנות עם אחסון נתונים מהיר, קל ומאובטח בענן בקנה מידה. עשרות אלפי לקוחות מסתמכים על אמזון Redshift כדי לנתח אקסבייטים של נתונים ולהריץ שאילתות אנליטיות מורכבות.

אתה יכול להשתמש בלקוחות SQL המועדפים עליך כדי לנתח את הנתונים שלך ב- האדום של אמזון מחסן נתונים. התחבר בצורה חלקה על ידי מינוף של ספק זהות (IdP) או כניסה יחידה (SSO) כדי להתחבר למחסן הנתונים Redshift כדי לעשות שימוש חוזר באישורי המשתמש הקיימים ולהימנע מהגדרות ותצורה נוספת של המשתמש. באמצעות בקרת גישה מבוססת תפקידים (RBAC), אתה יכול לפשט את ניהול הרשאות המשתמש, הרשאות מסד הנתונים וניהול הרשאות האבטחה באמזון Redshift. אתה יכול גם להשתמש בתפקידי מסד נתונים לאדום כדי להגדיר קבוצה של הרשאות מוגברות, כגון עבור צג מערכת או מנהל מסד נתונים.

שימוש AWS זהות וניהול גישה (IAM) עם RBAC, ארגונים יכולים לפשט את ניהול המשתמשים מכיוון שאינך צריך עוד ליצור משתמשים ולמפות אותם לתפקידי מסד נתונים באופן ידני. אתה יכול להגדיר את תפקידי מסד הנתונים הממופים כתג ראשי עבור קבוצות IdP או תפקיד IAM, כך שתפקידי מסד נתונים Redshift ומשתמשים החברים בקבוצות IdP אלה מוענקים לתפקידי מסד הנתונים באופן אוטומטי.

מוקדם יותר בשנת 2023, אנחנו השיקה תמיכה באינטגרציה של Okta עם אמזון ללא שרתים לאדום שימוש בתפקידי מסד נתונים. בפוסט זה, אנו מתמקדים ב-Okta בתור ה-IdP ומספקים הדרכה שלב אחר שלב לשילוב אשכול שהוקצה ל-Redshift עם Okta באמצעות Redshift Query Editor v2 ועם לקוחות SQL כמו SQL Workbench/J. אתה יכול להשתמש במנגנון זה עם ספקי IdP אחרים כגון Azure Active Directory או Ping עם כל יישום או כלים באמצעות מנהל ההתקן JDBC, ODBC או Python של אמזון.

לאחרונה גם הכרזנו האדום של אמזון אינטגרציה עם AWS IAM Identity Center, תומך הפצת זהות מהימנה, המאפשר לך להשתמש ספקי זהות של צד שלישי (IdP) כגון Microsoft Entra ID (Azure AD), Okta, Ping ו-OneLogin. שילוב זה מפשט את תהליך האימות וההרשאה עבור משתמשי Amazon Redshift המשתמשים עורך שאילתות V2 or אמזון קוויקסייט, מה שמקל עליהם לגשת בצורה מאובטחת למחסן הנתונים שלך. AWS IAM Identity Center מציע הקצאה אוטומטית של משתמשים וקבוצות מ- Okta לעצמה על ידי שימוש בפרוטוקול System for Cross-Domain Identity Management (SCIM) 2.0. אינטגרציה זו מאפשרת סנכרון חלק של מידע בין שני שירותים, תוך הבטחת מידע מדויק ועדכני ב-AWS IAM Identity Center. מתייחס שלב את Okta עם Amazon Redshift Query Editor V2 באמצעות AWS IAM Identity Center עבור כניסה יחידה חלקה פוסט בבלוג למידע נוסף על הגדרת כניסה יחידה (SSO) לאמזון Redshift באמצעות אינטגרציה עם IdC ו-Okta כספק הזהות.

אם אתה מעוניין להשתמש בכניסה יחידה מבוססת IAM עם תפקידי מסד נתונים של Amazon Redshift אז אתה יכול להמשיך לקרוא את הבלוג הזה.

סקירת פתרונות

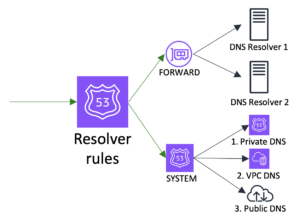

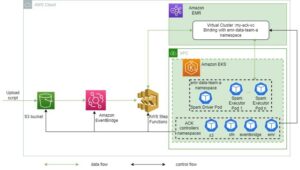

הדיאגרמה הבאה ממחישה את זרימת האימות של Okta עם אשכול מסומן Redshift תוך שימוש בתפקידי IAM מאוחדים ומיפוי תפקידים אוטומטי של מסד נתונים.

זרימת העבודה מכילה את השלבים הבאים:

- או שהמשתמש בוחר באפליקציית IdP בדפדפן שלו, או שלקוח SQL יוזם בקשת אימות משתמש ל-IdP (Okta).

- לאחר אימות מוצלח, Okta מגיש בקשה לנקודת הקצה של פדרציית AWS עם הצהרת SAML המכילה את התגים העיקריים.

- נקודת הקצה של הפדרציה של AWS מאמתת את הצהרת SAML ומפעילה את שירות אסימון האבטחה AWS (AWS STS) API

AssumeRoleWithSAML. הצהרת SAML מכילה את משתמש IdP ומידע קבוצתי המאוחסן ב-RedshiftDbUserוRedshiftDbRolesתגים עיקריים, בהתאמה. אישורי IAM זמניים מוחזרים ללקוח SQL או, אם משתמשים ב-Query Editor v2, הדפדפן של המשתמש מנותב למסוף של Query Editor v2 באמצעות האישורים הזמניים של IAM. - האישורים הזמניים של IAM משמשים את לקוח SQL או עורך השאילתות v2 כדי לקרוא ל- Redshift API

GetClusterCredentialsWithIAM. API זה משתמש בתגים העיקריים כדי לקבוע את תפקידי המשתמש ומסד הנתונים שאליהם שייך המשתמש. משתמש מסד נתונים משויך נוצר אם המשתמש נכנס בפעם הראשונה והוא מקבל את תפקידי מסד הנתונים התואמים באופן אוטומטי. סיסמה זמנית מוחזרת ללקוח SQL. - באמצעות משתמש מסד הנתונים והסיסמה הזמנית, לקוח SQL או עורך השאילתות v2 מתחבר לאמזון Redshift. עם הכניסה, המשתמש מקבל הרשאה בהתבסס על תפקידי מסד הנתונים לאדום שהוקצו בשלב 4.

תנאים מוקדמים

אתה צריך את התנאים המוקדמים הבאים כדי להגדיר פתרון זה:

התחבר עם אשכול מסודר ל-Redshift כמשתמש מאוחד באמצעות עורך שאילתות v2

כדי להתחבר באמצעות עורך שאילתות v2, בצע את השלבים הבאים:

- בצע את כל השלבים המתוארים בסעיפים הגדר את אפליקציית Okta שלך ו הגדר תצורת AWS בהמשך פוסט.

- עבור מדיניות הגישה ל-IAM של Amazon Redshift, החלף את המדיניות ב-JSON הבא כדי להשתמש ב-

GetClusterCredentialsWithIAMAPI:

כעת אתה מוכן להתחבר לאשכול האספקה של Redshift שלך באמצעות עורך שאילתות v2 וכניסה מאוחדת.

- השתמש בכתובת ה-SSO של Okta והיכנס לחשבון Okta שלך עם אישורי המשתמש שלך. עבור הדגמה זו, אנו מתחברים עם המשתמש איתן.

- ב-Query Editor v2, בחר/י את אשכול האדום המוקצה שלך (לחץ לחיצה ימנית) ובחר צור חיבור.

- בעד אימות, בחר אישורים זמניים באמצעות זהות IAM שלך.

- בעד מסד נתונים, הזן את שם מסד הנתונים שאליו ברצונך להתחבר.

- בחרו צור חיבור.

- הפעל את הפקודה הבאה כדי לאמת שאתה מחובר כמשתמש מאוחד וגם כדי לקבל את רשימת התפקידים המשויכים לאותו משתמש עבור ההפעלה הנוכחית:

מכיוון שאיתן הוא חלק מקבוצת המכירות וקיבל הרשאות גישה לטבלאות ב- sales_schema, הוא אמור להיות מסוגל לגשת לטבלאות הללו ללא בעיות. עם זאת, אם הוא ינסה לגשת לטבלאות ב- finance_schema, הוא יקבל שגיאה שנדחתה בגלל שאיתן אינו חלק מקבוצת הכספים באוקטה.

התחבר עם אשכול שהוקצה ל-Redshift כמשתמש מאוחד דרך לקוח של צד שלישי

כדי להתחבר כמשתמש מאוחד דרך לקוח של צד שלישי, בצע את השלבים הבאים:

- בצע את השלבים 1 ו-2 המתוארים בסעיף לעיל (התחבר עם אשכול מסודר לאדום כמשתמש מאוחד באמצעות עורך שאילתות v2).

- השתמש מנהל ההסטה לאדום JDBC v2.1.0.18 ומעלה מכיוון שהוא תומך באימות עם הפדרציה של IAM. עבור כתובת האתר, הזן

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.לדוגמה,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

בכתובת האתר הקודמת, groupfederation הוא פרמטר חובה המאפשר לך לבצע אימות עם אישורי IAM עבור האשכול המוקצה ל-Redshift. בלי ה groupfederation פרמטר, הוא לא ישתמש בתפקידי מסד נתונים לאדום.

- בעד שם משתמש ו סיסמה, הזן את האישורים שלך Okta.

- כדי להגדיר מאפיינים מורחבים, בצע את שלבים 4-9 בסעיף הגדר את לקוח SQL (SQL Workbench/J) בהמשך פוסט.

המשתמש איתן יוכל לגשת ל- sales_schema שולחנות. אם איתן ינסה לגשת לטבלאות ב- finance_schema, הוא יקבל שגיאה שנדחתה.

פתרון בעיות

אם החיבור שלך לא עבד, שקול את הדברים הבאים:

- אפשר כניסה למנהל ההתקן. להנחיות, ראה הגדר רישום.

- הקפד להשתמש בגרסה העדכנית ביותר מנהל התקן JDBC של Amazon Redshift הגירסה.

- אם אתה מקבל שגיאות בעת הגדרת האפליקציה ב- Okta, ודא שיש לך גישת מנהל.

- אם אתה יכול לבצע אימות דרך לקוח SQL אבל אתה מקבל בעיית הרשאה או לא יכול לראות אובייקטים, הענק את ההרשאה הרלוונטית לתפקיד.

לנקות את

כשתסיים לבדוק את הפתרון, נקה את המשאבים כדי להימנע מחיובים עתידיים:

- מחק את האשכול המוקצה לאדום.

- מחק את תפקידי IAM, IAM IdP ומדיניות IAM.

סיכום

בפוסט זה, סיפקנו הוראות שלב אחר שלב לשילוב אשכול שהוקצה ל-Redshift עם Okta באמצעות Redshift Query Editor v2 ו-SQL Workbench/J בעזרת תפקידי IAM מאוחדים ומיפוי תפקידים אוטומטי של מסד נתונים. אתה יכול להשתמש בהגדרה דומה עם לקוחות SQL אחרים (כגון DBeaver או DataGrip). הראינו גם כיצד חברות בקבוצת Okta ממופה אוטומטית עם תפקידי אשכול מוקצבים ל-Redshift כדי להשתמש באימות מבוסס תפקידים בצורה חלקה.

אם יש לך משוב או שאלות, אנא השאר אותם בתגובות.

על הכותבים

דבו פנדה הוא מנהל בכיר, ניהול מוצר ב-AWS. הוא מוביל בתעשייה באנליטיקה, פלטפורמת יישומים וטכנולוגיות מסדי נתונים, ויש לו יותר מ-25 שנות ניסיון בעולם ה-IT.

דבו פנדה הוא מנהל בכיר, ניהול מוצר ב-AWS. הוא מוביל בתעשייה באנליטיקה, פלטפורמת יישומים וטכנולוגיות מסדי נתונים, ויש לו יותר מ-25 שנות ניסיון בעולם ה-IT.

רנג'אן בורמן הוא אדריכל פתרונות מומחה ב-Analytics ב-AWS. הוא מתמחה באמזון Redshift ועוזר ללקוחות לבנות פתרונות אנליטיים ניתנים להרחבה. יש לו יותר מ-16 שנות ניסיון בטכנולוגיות שונות של מסדי נתונים ואחסון נתונים. הוא נלהב מאוטומציה ופתרון בעיות של לקוחות עם פתרונות ענן.

רנג'אן בורמן הוא אדריכל פתרונות מומחה ב-Analytics ב-AWS. הוא מתמחה באמזון Redshift ועוזר ללקוחות לבנות פתרונות אנליטיים ניתנים להרחבה. יש לו יותר מ-16 שנות ניסיון בטכנולוגיות שונות של מסדי נתונים ואחסון נתונים. הוא נלהב מאוטומציה ופתרון בעיות של לקוחות עם פתרונות ענן.

מניש שארמה הוא מהנדס מסדי נתונים בכיר ב-AWS עם יותר מעשור של ניסיון בתכנון והטמעה של מחסני נתונים ופתרונות ניתוח בקנה מידה גדול. הוא משתף פעולה עם שותפי אמזון ולקוחות שונים כדי להניע אינטגרציה טובה יותר.

מניש שארמה הוא מהנדס מסדי נתונים בכיר ב-AWS עם יותר מעשור של ניסיון בתכנון והטמעה של מחסני נתונים ופתרונות ניתוח בקנה מידה גדול. הוא משתף פעולה עם שותפי אמזון ולקוחות שונים כדי להניע אינטגרציה טובה יותר.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :יש ל

- :הוא

- :לֹא

- $ למעלה

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- יכול

- אודות

- מֵעַל

- מאיץ

- גישה

- חֶשְׁבּוֹן

- מדויק

- פעולה

- פעיל

- של Active Directory

- Ad

- נוסף

- מנהל

- תעשיות

- להתיר

- מאפשר

- מאפשר

- גם

- אמזון בעברית

- אמזון שירותי אינטרנט

- an

- אנליטית

- ניתוח

- לנתח

- ו

- הודיע

- כל

- API

- האפליקציה

- בקשה

- יישומים

- ארכיטקטורה

- ARE

- AS

- שהוקצה

- המשויך

- At

- לאמת

- אימות

- אישור

- מורשה

- מכני עם סלילה אוטומטית

- באופן אוטומטי

- אוטומציה

- לְהִמָנַע

- AWS

- תכלת

- מבוסס

- BE

- כי

- היה

- שייך

- מוטב

- בֵּין

- בלוג

- דפדפן

- לִבנוֹת

- אבל

- by

- שיחה

- CAN

- מרכז

- חיובים

- בחרו

- לְנַקוֹת

- לקוחות

- לקוחות

- ענן

- אשכול

- COM

- הערות

- להשלים

- מורכב

- תְצוּרָה

- לְחַבֵּר

- הקשר

- מתחבר

- לשקול

- קונסול

- מכיל

- להמשיך

- לִשְׁלוֹט

- לִיצוֹר

- נוצר

- אישורים

- נוֹכְחִי

- לקוח

- לקוחות

- נתונים

- מחסן נתונים

- מסד נתונים

- עָשׂוֹר

- לְהַגדִיר

- הַדגָמָה

- מְתוּאָר

- תכנון

- לקבוע

- אחר

- עשה

- נהיגה

- נהג

- קל יותר

- קל

- עורך

- השפעה

- מורם

- נקודת קצה

- מהנדס

- הבטחתי

- זן

- שגיאה

- שגיאות

- איתן

- Ether (ETH)

- דוגמה

- קיימים

- ניסיון

- מוּרחָב

- מהר

- פֵדֵרַצִיָה

- מָשׁוֹב

- לממן

- ראשון

- firsttime

- תזרים

- להתמקד

- לעקוב

- הבא

- בעד

- החל מ-

- עתיד

- לקבל

- מקבל

- gif

- להעניק

- כמובן מאליו

- קְבוּצָה

- קבוצה

- הדרכה

- יש

- he

- לעזור

- עוזר

- איך

- אולם

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- זהות

- ניהול זהות

- if

- מדגים

- יישום

- in

- תעשייה

- מנהיג בתעשייה

- מידע

- יוזם

- תובנות

- הוראות

- לשלב

- השתלבות

- מעוניין

- מעורר

- סוגיה

- בעיות

- IT

- עצמו

- jpg

- ג'סון

- בקנה מידה גדול

- האחרון

- מנהיג

- לִלמוֹד

- יציאה

- מינוף

- כמו

- רשימה

- היכנס

- מחובר

- רישום

- התחבר

- עוד

- לעשות

- עשייה

- ניהול

- מנהל

- ניהול

- מנדטורי

- באופן ידני

- מַפָּה

- מיפוי

- תואם

- מנגנון

- להרשם/להתחבר

- חֲבֵרוּת

- מיקרוסופט

- צג

- יותר

- שם

- צורך

- לא

- אובייקטים

- of

- המיוחדות שלנו

- OKTA

- on

- or

- ארגונים

- אחר

- פרמטר

- חלק

- שותפים

- לוהט

- סיסמה

- רשות

- הרשאות

- פינג

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- אנא

- מדיניות

- מדיניות

- הודעה

- מועדף

- תנאים מוקדמים

- מנהל

- הרשאות

- בעיות

- תהליך

- המוצר

- ניהול מוצר

- נכסים

- פרוטוקול

- לספק

- ובלבד

- ספק

- ספקים

- פיתון

- שאילתות

- שאלות

- קריאה

- מוכן

- לקבל

- להתייחס

- רלוונטי

- לסמוך

- להחליף

- לבקש

- משאב

- משאבים

- בהתאמה

- שימוש חוזר

- לחץ לחיצה ימנית על

- תפקיד

- תפקידים

- הפעלה

- מכירות

- להרחבה

- סולם

- בצורה חלקה

- בצורה חלקה

- סעיף

- סעיפים

- לבטח

- מאובטח

- אבטחה

- בטח

- לִרְאוֹת

- בחר

- לחצני מצוקה לפנסיונרים

- שירותים

- מושב

- סט

- הצבה

- התקנה

- צריך

- הראה

- חתימה

- דומה

- מפשט

- לפשט

- יחיד

- So

- פִּתָרוֹן

- פתרונות

- פותר

- מומחה

- מתמחה

- SQL

- הצהרה

- שלב

- צעדים

- מאוחסן

- מוצלח

- כזה

- תמיכה

- תומך

- בטוח

- סִנכְּרוּן

- מערכת

- תָג

- טכנולוגיות

- זמני

- עשרות

- בדיקות

- מֵאֲשֶׁר

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- אז

- צד שלישי

- זֶה

- אלה

- אלפים

- זמן

- ל

- אסימון

- כלים

- שתיים

- עדכן

- על

- כתובת האתר

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- משתמשים

- שימושים

- באמצעות

- ניצול

- לְאַמֵת

- מאמת

- שונים

- גרסה

- באמצעות

- רוצה

- מחסן

- אחסון

- we

- אינטרנט

- שירותי אינטרנט

- היו

- אשר

- בזמן

- מי

- יצטרך

- עם

- לְלֹא

- תיק עבודות

- זרימת עבודה

- עוֹלָם

- היה

- שנים

- אתה

- זפירנט