יישומי בינה מלאכותית גנרטיבית (AI) שנבנו סביב מודלים של שפות גדולות (LLMs) הוכיחו את הפוטנציאל ליצור ולהאיץ ערך כלכלי לעסקים. דוגמאות ליישומים כוללות חיפוש שיחה, סיוע לסוכן תמיכת לקוחות, ניתוח תמיכת לקוחות, עוזרים וירטואליים בשירות עצמי, chatbots, דור מדיה עשירה, התמתנות תוכן, שותפים לקידוד כדי להאיץ פיתוח תוכנה מאובטח ובעל ביצועים גבוהים, תובנות מעמיקות יותר ממקורות תוכן רב-מודאליים, האצת חקירות האבטחה וההקלות של הארגון שלך, ועוד הרבה. לקוחות רבים מחפשים הדרכה כיצד לנהל אבטחה, פרטיות ותאימות בזמן שהם מפתחים יישומי בינה מלאכותית. הבנה והתייחסות לפגיעויות, איומים וסיכונים של LLM במהלך שלבי התכנון והארכיטקטורה עוזרת לצוותים להתמקד במקסום היתרונות הכלכליים והפרודוקטיביים שיכולים להביא בינה מלאכותית. מודעות לסיכונים מטפחת שקיפות ואמון ביישומי בינה מלאכותית, מעודדת צפיות מוגברת, עוזרת לעמוד בדרישות התאימות ומקלה על קבלת החלטות מושכלת על ידי מנהיגים.

מטרת פוסט זה היא להעצים מהנדסי AI ולמידת מכונה (ML), מדעני נתונים, ארכיטקטים של פתרונות, צוותי אבטחה ובעלי עניין אחרים לקבל מודל ומסגרת נפשית משותפת ליישום שיטות אבטחה מומלצות, המאפשרות לצוותי AI/ML לנוע. מהיר מבלי להחליף בין אבטחה למהירות. באופן ספציפי, פוסט זה מבקש לעזור למדעני AI/ML ומדעני מידע שאולי לא היו להם חשיפה קודמת לעקרונות אבטחה להשיג הבנה של שיטות אבטחה ופרטיות הליבה בהקשר של פיתוח יישומי AI גנרטיביים באמצעות LLMs. אנו גם דנים בדאגות אבטחה נפוצות שעלולות לערער את האמון ב-AI, כפי שזוהו על ידי Open Worldwide Application Security Project (OWASP) 10 המובילים עבור יישומי LLM, ולהראות דרכים שבהן אתה יכול להשתמש ב-AWS כדי להגביר את עמדת האבטחה והביטחון שלך תוך חידוש עם AI גנרטיבי.

פוסט זה מספק שלושה שלבים מודרכים לבניית אסטרטגיות לניהול סיכונים תוך פיתוח יישומי AI גנרטיביים באמצעות LLMs. תחילה אנו מתעמקים בפגיעויות, באיומים ובסיכונים הנובעים מהטמעה, פריסה ושימוש בפתרונות LLM, ומספקים הנחיות כיצד להתחיל לחדש עם אבטחה בראש. לאחר מכן נדון כיצד בנייה על בסיס מאובטח חיונית עבור AI גנרטיבי. לבסוף, אנו מחברים אותם יחד עם עומס עבודה של LLM לדוגמה כדי לתאר גישה לאדריכלות עם אבטחה מעמיקה על פני גבולות אמון.

עד סוף הפוסט הזה, מהנדסי בינה מלאכותית/ML, מדעני נתונים וטכנולוגים בעלי חשיבה אבטחה יוכלו לזהות אסטרטגיות לתכנון הגנות מרובדות עבור יישומי הבינה המלאכותית היצירתית שלהם, להבין כיצד למפות את OWASP Top 10 עבור דאגות האבטחה של LLM לכמה בקרות מתאימות, ולבנות ידע בסיסי לקראת מענה על נושאי השאלות המובילים של לקוחות AWS עבור האפליקציות שלהם:

- מהם כמה מסיכוני האבטחה והפרטיות הנפוצים בשימוש בבינה מלאכותית מחוללת המבוססת על LLMs ביישומים שלי, שעליהם אני יכול להשפיע בצורה הטובה ביותר עם הדרכה זו?

- מהן כמה דרכים ליישם בקרות אבטחה ופרטיות במחזור חיי הפיתוח עבור יישומי AI LLM גנרטיביים ב-AWS?

- אילו שיטות עבודה מומלצות תפעוליות וטכניות אוכל לשלב באופן שבו הארגון שלי בונה יישומי AI LLM גנרטיביים כדי לנהל סיכונים ולהגביר את האמון ביישומי AI גנרטיביים המשתמשים ב-LLM?

שפר את תוצאות האבטחה תוך פיתוח AI גנרטיבי

חדשנות עם AI גנרטיבי באמצעות LLMs מחייבת להתחיל עם אבטחה בראש כדי לפתח חוסן ארגוני, לבנות על בסיס מאובטח ולשלב אבטחה עם גישת אבטחה מעמיקה. אבטחה היא א אחריות משותפת בין לקוחות AWS ו-AWS. כל העקרונות של מודל האחריות המשותפת של AWS חלים על פתרונות AI גנרטיביים. רענן את ההבנה שלך לגבי מודל האחריות המשותפת של AWS כפי שהוא חל על תשתית, שירותים ונתונים בעת בניית פתרונות LLM.

התחל עם אבטחה בראש כדי לפתח חוסן ארגוני

התחל עם אבטחה בראש כדי לפתח גמישות ארגונית לפיתוח יישומי AI גנרטיביים העונים על יעדי האבטחה והתאימות שלך. חוסן ארגוני שואב ומרחיב את הגדרה של חוסן ב-AWS Well-Architected Framework לכלול ולהתכונן ליכולת של ארגון להתאושש משיבושים. שקול את עמדת האבטחה, הממשל והמצוינות התפעולית שלך בעת הערכת הנכונות הכוללת לפתח AI גנרטיבי עם LLMs ואת החוסן הארגוני שלך לכל השפעות אפשריות. ככל שהארגון שלך מקדם את השימוש שלו בטכנולוגיות מתפתחות כמו בינה מלאכותית ו-LLM, יש להתייחס לחוסן הארגוני הכולל כאבן יסוד באסטרטגיית הגנה מרובדת להגנה על נכסים וקווי עסק מהשלכות לא מכוונות.

החוסן הארגוני חשוב מאוד עבור יישומי LLM

למרות שכל תוכניות ניהול הסיכונים יכולות להפיק תועלת מחוסן, החוסן הארגוני חשוב מאוד עבור AI גנרטיבי. חמישה מתוך 10 הסיכונים המובילים המזוהים על ידי OWASP עבור יישומי LLM מסתמכים על הגדרת בקרות ארכיטקטוניות ותפעוליות ואכיפתן בקנה מידה ארגוני על מנת לנהל סיכונים. חמשת הסיכונים הללו הם טיפול בתפוקה לא מאובטח, פגיעויות בשרשרת האספקה, חשיפת מידע רגיש, סוכנות מוגזמת והסתמכות יתרה. התחל להגביר את הגמישות הארגונית על ידי יצירת קשרים חברתיים בין הצוותים שלך כדי להתייחס לאבטחת AI, ML ואבטחת בינה מלאכותית כדרישת ליבה עסקית ובעדיפות עליונה לאורך כל מחזור החיים של המוצר, מההתחלה של הרעיון, למחקר, ועד לפיתוח, פריסת האפליקציה והפריסה. להשתמש. בנוסף למודעות, הצוותים שלך צריכים לנקוט בפעולה כדי לקחת בחשבון בינה מלאכותית מחוללת בפרקטיקות של ממשל, הבטחה ותאימות.

בנה חוסן ארגוני סביב AI גנרטיבי

ארגונים יכולים להתחיל לאמץ דרכים לבנות את הקיבולת והיכולות שלהם עבור AI/ML ואבטחת AI גנרטיבית בתוך הארגונים שלהם. עליך להתחיל בהרחבת תוכניות האבטחה, האבטחה, התאימות והפיתוח הקיימות שלך כך שתתחשב בינה מלאכותית.

להלן חמשת תחומי העניין העיקריים עבור AI ארגוני, ML ואבטחת בינה מלאכותית:

- הבן את נוף האבטחה של AI/ML

- כלול נקודות מבט מגוונות באסטרטגיות אבטחה

- פעל באופן יזום לאבטחת פעילויות מחקר ופיתוח

- התאם את התמריצים לתוצאות הארגוניות

- היכונו לתרחישי אבטחה מציאותיים ב-AI/ML ובינה מלאכותית

פתח מודל איומים לאורך מחזור חיי הבינה המלאכותית הגנרטיבית שלך

ארגונים בונים עם AI גנרטיבי צריכים להתמקד בניהול סיכונים, לא בביטול סיכונים, ולכלול דוגמנות איומים ב ו תכנון המשכיות עסקית התכנון, הפיתוח והתפעול של עומסי עבודה בינה מלאכותית. עבוד אחורה מהשימוש בייצור של AI גנרטיבי על ידי פיתוח מודל איומים עבור כל אפליקציה תוך שימוש בסיכוני אבטחה מסורתיים כמו גם בסיכונים ספציפיים ל-AI. סיכונים מסוימים עשויים להיות מקובלים על העסק שלך, ותרגיל מודל איומים יכול לעזור לחברה שלך לזהות מהו תיאבון הסיכון המקובל שלך. לדוגמה, ייתכן שהעסק שלך לא ידרוש זמן פעולה של 99.999% ביישום בינה מלאכותית, כך שזמן ההתאוששות הנוסף הקשור לשחזור באמצעות גיבוי AWS עם קרחון S3 של אמזון עשוי להיות סיכון מקובל. לעומת זאת, הנתונים במודל שלך עשויים להיות רגישים ביותר ומווסתים מאוד, ולכן חריגה ממנו שירות ניהול מפתח AWS (AWS KMS) מפתח מנוהל על ידי לקוח (CMK) סיבוב ושימוש ב חומת האש של רשת AWS כדי לסייע באכיפת אבטחת שכבת התחבורה (TLS) עבור תעבורת כניסה ויציאה כדי להגן מפני חילוף נתונים עשוי להיות סיכון בלתי מקובל.

הערך את הסיכונים (הטבועים לעומת שיוריים) של שימוש באפליקציית הבינה המלאכותית הגנרטיבית במסגרת ייצור כדי לזהות את בקרות היסוד והבקרות הנכונות ברמת היישום. תכנן החזרה והתאוששות מאירועי אבטחה בייצור והפרעות בשירות כגון הזרקה מיידית, הרעלת נתוני אימון, מניעת שירות של מודל וגניבת מודל בשלב מוקדם, והגדר את ההקלות בהן תשתמש בעת הגדרת דרישות היישום. למידה על הסיכונים והבקרות שיש להפעיל יסייעו להגדיר את גישת היישום הטובה ביותר לבניית אפליקציית בינה מלאכותית, ותספק לבעלי עניין ומקבלי החלטות מידע כדי לקבל החלטות עסקיות מושכלות לגבי סיכונים. אם אינך מכיר את זרימת העבודה הכוללת של AI ו-ML, התחל בסקירה 7 דרכים לשפר את האבטחה של עומסי העבודה של למידת מכונה שלך להגביר את ההיכרות עם בקרות האבטחה הדרושים למערכות AI/ML מסורתיות.

בדיוק כמו בניית כל אפליקציית ML, בניית אפליקציית AI גנרטיבית כרוכה במעבר של שלבי מחזור חיים של מחקר ופיתוח. אולי תרצה לסקור את AWS Generative AI Security Scoping Matrix כדי לעזור לבנות מודל מנטלי כדי להבין את דיסציפלינות האבטחה העיקריות שעליכם לשקול בהתאם לפתרון AI גנרטיבי שתבחרו.

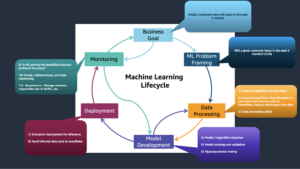

יישומי AI גנרטיביים המשתמשים ב-LLMs מפותחים ומופעלים בדרך כלל לפי שלבים מסודרים:

- דרישות יישום - זיהוי יעדים עסקיים, דרישות וקריטריונים להצלחה

- בחירת דגם - בחר מודל יסוד המתאים לדרישות מקרה השימוש

- התאמת דגם וכיוונון עדין - הכן נתונים, הנדס הנחיות וכוונן את המודל

- הערכת מודל - הערכת מודלים של בסיס בעזרת מדדים ספציפיים למקרה ובחר את המודל בעל הביצועים הטובים ביותר

- פריסה ואינטגרציה - פרוס את מודל היסוד הנבחר על התשתית הממוטבת שלך והשתלב עם יישום הבינה המלאכותית הגנרטיבית שלך

- ניטור יישומים - עקוב אחר ביצועי היישום והמודל כדי לאפשר ניתוח שורש

ודא שהצוותים מבינים את האופי הקריטי של האבטחה כחלק משלבי התכנון והארכיטקטורה של מחזור החיים של פיתוח התוכנה שלך ביום 1. המשמעות היא לדון באבטחה בכל שכבה של המחסנית ומחזור החיים שלך, ומיקום אבטחה ופרטיות כמאפשרים להשגת יעדים עסקיים. האדריכל בוחן איומים לפני שתפעיל את אפליקציית ה-LLM שלך, ושקול אם הנתונים והמידע שבהם תשתמש להתאמת מודלים וכיוונון עדין מצדיקים שליטה ביישום בסביבות המחקר, הפיתוח וההדרכה. כחלק מבדיקות אבטחת איכות, הכנס איומי אבטחה סינתטיים (כגון ניסיון להרעיל נתוני אימון, או ניסיון לחלץ נתונים רגישים באמצעות הנדסה זדונית) כדי לבדוק את ההגנות ואת עמדת האבטחה שלך על בסיס קבוע.

בנוסף, על בעלי העניין לקבוע קצב סקירה עקבי עבור עומסי עבודה בינה מלאכותית, ML ועומסי עבודה של בינה מלאכותית, ולהגדיר עדיפות ארגונית בהבנת הפשרות בין שליטה אנושית ומכונה ושגיאות לפני ההשקה. אימות והבטחה של פשרות אלו מכובדות ביישומי LLM הפרוסים יגדיל את הסבירות להצלחת הפחתת סיכונים.

בנו יישומי AI גנרטיביים על יסודות ענן מאובטחים

ב-AWS, האבטחה היא בראש סדר העדיפויות שלנו. AWS מתוכננת להיות תשתית הענן הגלובלית המאובטחת ביותר עליה ניתן לבנות, להעביר ולנהל יישומים ועומסי עבודה. זה מגובה במערך העמוק שלנו של למעלה מ-300 כלי אבטחה בענן ובאמון של מיליוני הלקוחות שלנו, כולל הארגונים הרגישים ביותר לאבטחה כמו ממשלה, שירותי בריאות ושירותים פיננסיים. בעת בניית יישומי AI גנרטיביים באמצעות LLMs ב-AWS, אתה מרוויח יתרונות אבטחה מה- סביבת מחשוב ענן AWS מאובטחת, אמינה וגמישה.

השתמש בתשתית גלובלית של AWS לאבטחה, פרטיות ותאימות

כאשר אתה מפתח יישומים עתירי נתונים ב-AWS, אתה יכול להפיק תועלת מתשתית אזור גלובלית של AWS, שנועדה לספק יכולות כדי לעמוד בדרישות האבטחה והתאימות העיקריות שלך. זה מתחזק על ידי שלנו הבטחת ריבונות דיגיטלית של AWS, המחויבות שלנו להציע לך את הסט המתקדם ביותר של בקרות ותכונות ריבונות הזמינות בענן. אנו מחויבים להרחיב את היכולות שלנו כדי לאפשר לך לעמוד בדרישות שלך ריבונות דיגיטלית צרכים, מבלי להתפשר על הביצועים, החדשנות, האבטחה או קנה המידה של ענן AWS. כדי לפשט את היישום של שיטות עבודה מומלצות לאבטחה ופרטיות, שקול להשתמש בעיצובי עזר ובתשתית כמשאבי קוד כגון AWS Security Reference Architecture (AWS SRA) ו AWS Privacy Reference Architecture (AWS PRA). קרא עוד על ארכיטקט פתרונות פרטיות, ריבונות בתכנון, ו ציות ל-AWS ולהשתמש בשירותים כגון תצורת AWS, חפץ AWS, ו מנהל ביקורת AWS כדי לתמוך בצרכי הפרטיות, התאימות, הביקורת והצפיות שלך.

הבן את עמדת האבטחה שלך באמצעות AWS Well-Architected ו-Cloud Adoption Frameworks

AWS מציעה הנחיות לשיטות עבודה מומלצות שפותחה מניסיון של שנים בתמיכה בלקוחות בתכנון סביבות הענן שלהם עם ה- מסגרת ארכיטקטורה של AWS ובהתפתחות למימוש ערך עסקי מטכנולוגיות ענן עם AWS Cloud Adoption Framework (AWS CAF). הבן את תנוחת האבטחה של עומסי העבודה הבינה המלאכותית, ה-ML ועומסי העבודה הבינה המלאכותית שלך על ידי ביצוע סקירת מסגרת ארכיטקטית. ניתן לבצע ביקורות באמצעות כלים כמו כלי ארכיטקט היטב של AWS, או בעזרת צוות AWS שלך דרך תמיכה ב-AWS Enterprise. הכלי הארכיטקט היטב של AWS משלב אוטומטית תובנות החל מ- יועץ מהימן של AWS להעריך אילו שיטות עבודה מומלצות קיימות ואילו הזדמנויות קיימות לשיפור הפונקציונליות ואופטימיזציית העלות. הכלי AWS Well-Architected מציע גם עדשות מותאמות אישית עם שיטות עבודה מומלצות ספציפיות כגון עדשת למידת מכונה כדי שתוכל למדוד באופן קבוע את הארכיטקטורות שלך מול שיטות עבודה מומלצות ולזהות אזורים לשיפור. בדוק את המסע שלך בדרך למימוש ערך ובגרות בענן על ידי הבנה כיצד לקוחות AWS מאמצים אסטרטגיות לפיתוח יכולות ארגוניות ב- מסגרת אימוץ ענן של AWS לבינה מלאכותית, למידת מכונה ובינה מלאכותית גנרטיבית. אתה עשוי גם למצוא תועלת בהבנת המוכנות הכוללת שלך לענן על ידי השתתפות ב- הערכת מוכנות לענן של AWS. AWS מציעה הזדמנויות נוספות למעורבות - שאל את צוות חשבון ה-AWS שלך לקבלת מידע נוסף על איך להתחיל עם מרכז חדשנות בינה מלאכותית.

האץ את האבטחה ואת למידת AI/ML שלך עם הדרכה, הדרכה והסמכה של שיטות עבודה מומלצות

AWS גם אוצרת המלצות מ שיטות עבודה מומלצות לאבטחה, זהות ותאימות ו תיעוד אבטחה של AWS כדי לעזור לך לזהות דרכים לאבטח את סביבות ההדרכה, הפיתוח, הבדיקות והתפעול שלך. אם אתה רק בתחילת הדרך, צלול לעומק על הכשרת אבטחה והסמכה, שקול להתחיל עם יסודות האבטחה של AWS ו תוכנית למידה אבטחה של AWS. אתה יכול גם להשתמש ב- מודל בגרות אבטחה של AWS לעזור לך למצוא ולתעדף את הפעילויות הטובות ביותר בשלבים שונים של בגרות ב-AWS, החל בניצחונות מהירים, דרך שלבים בסיסיים, יעילים ומוטבים. לאחר שיש לך ולצוותים שלך הבנה בסיסית באבטחה ב-AWS, אנו ממליצים בחום לבדוק זאת כיצד לגשת למודל איומים ולאחר מכן הובלת תרגיל דוגמנות איומים עם הצוותים שלך החל מה- סדנת דוגמנות איומים לבנאים תוכנית אימונים. יש הרבה אחרים משאבי הדרכה והסמכה של AWS Security זמין.

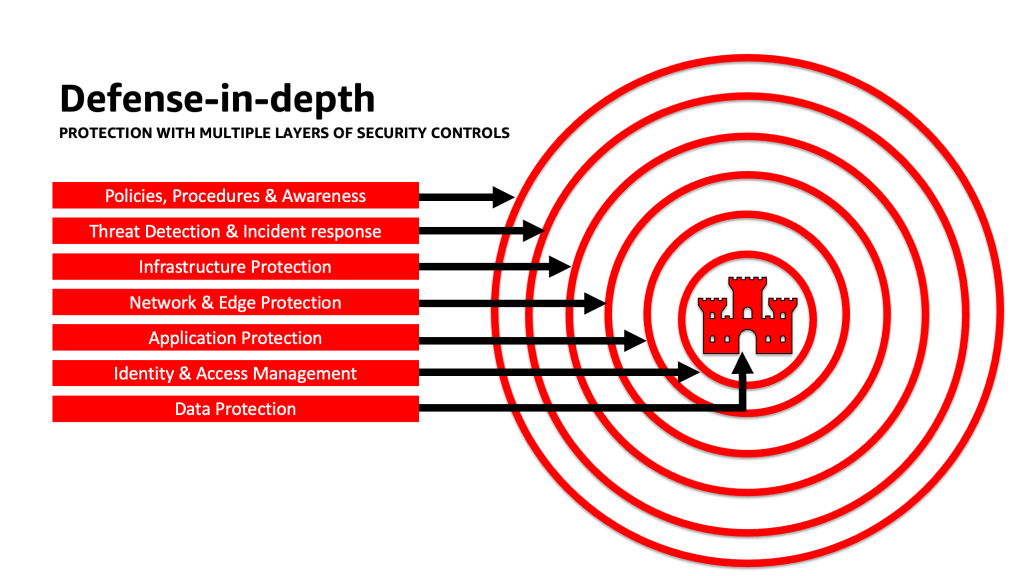

החל גישת הגנה מעמיקה לאבטחת יישומי LLM

יישום גישת אבטחה מעמיקה לעומסי העבודה, הנתונים והמידע הגנרטיביים של הבינה המלאכותית שלך יכול לעזור ליצור את התנאים הטובים ביותר להשגת היעדים העסקיים שלך. שיטות עבודה מומלצות לאבטחה מעמיקות מפחיתות רבות מהסיכונים הנפוצים שעומדים בפני כל עומס עבודה, ועוזרות לך ולצוותים שלך להאיץ את חדשנות ה-AI היצרנית שלך. אסטרטגיית אבטחה מעמיקה משתמשת במספר הגנות מיותרות כדי להגן על חשבונות AWS, עומסי העבודה, הנתונים והנכסים שלך. זה עוזר לוודא שאם בקרת אבטחה מסוימת נפגעת או נכשלת, קיימות שכבות נוספות כדי לעזור לבודד איומים ולמנוע, לזהות, להגיב ולהתאושש מאירועי אבטחה. אתה יכול להשתמש בשילוב של אסטרטגיות, כולל שירותי ופתרונות AWS, בכל שכבה כדי לשפר את האבטחה והגמישות של עומסי העבודה ה-AI היצירתיים שלך.

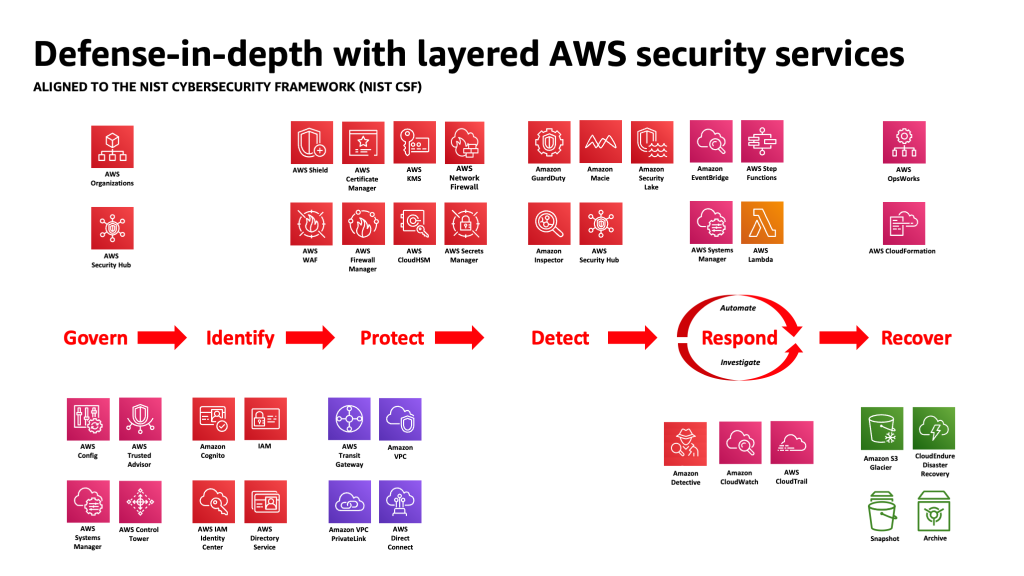

לקוחות AWS רבים מיישרים קו למסגרות סטנדרטיות בתעשייה, כגון NIST Cybersecurity מסגרת. מסגרת זו מסייעת להבטיח שלהגנה על האבטחה שלך תהיה הגנה על פני עמודי התווך של זיהוי, הגנה, זיהוי, תגובה, שחזור, ולאחרונה נוסף, ניהול. מסגרת זו יכולה לאחר מכן למפות בקלות לשירותי אבטחה של AWS ואלה של צדדים שלישיים משולבים, כדי לעזור לך לאמת כיסוי ומדיניות נאותים עבור כל אירוע אבטחה שהארגון שלך נתקל בו.

הגנה לעומק: אבטח את הסביבה שלך, ואז הוסף יכולות אבטחה ופרטיות משופרות ספציפיות ל-AI/ML

אסטרטגיית הגנה מעמיקה צריכה להתחיל בהגנה על החשבונות והארגון שלך תחילה, ולאחר מכן לשכב על תכונות האבטחה והפרטיות המובנות הנוספות של שירותים כגון סלע אמזון ו אמזון SageMaker. לאמזון יש יותר מ-30 שירותים בתיק האבטחה, הזהות והתאימות המשולבים בשירותי AWS AI/ML, וניתן להשתמש בהם יחד כדי לעזור לאבטח את עומסי העבודה, החשבונות, הארגון שלך. כדי להתגונן כראוי מפני OWASP Top 10 עבור LLM, יש להשתמש בהם יחד עם שירותי AWS AI/ML.

התחל ביישום מדיניות של מינימום הרשאות, באמצעות שירותים כמו מנתח גישה של IAM ל חפש חשבונות, תפקידים ומשאבים מתירניים מדי כדי להגביל את הגישה באמצעות אישורים לטווח קצר. לאחר מכן, ודא שכל הנתונים במנוחה מוצפנים עם AWS KMS, כולל התחשבות בשימוש ב-CMKs, וכל הנתונים והדגמים מגובים באמצעות גרסאות שירות אחסון פשוט של אמזון (Amazon S3) גירסאות ויישום אי-שינוי ברמת האובייקט עם Amazon S3 Object Lock. הגן על כל הנתונים במעבר בין שירותים באמצעות מנהל תעודות AWS ו / או AWS פרטי CA, ושמור אותו בתוך VPCs באמצעות AWS PrivateLink. הגדר חוקי כניסה ויציאה מחמירים של נתונים כדי לסייע בהגנה מפני מניפולציות וגלישה באמצעות VPCs עם חומת האש של רשת AWS מדיניות. שקול להכניס AWS Web Application Firewall (AWS WAF) מקדימה ל להגן על יישומי אינטרנט וממשקי API החל מ- בוטים זדוניים, התקפות הזרקת SQL, סקריפטים בין אתרים (XSS), והשתלטות בחשבון עם בקרת הונאה. רישום עם AWS CloudTrail, ענן וירטואלי פרטי של אמזון (Amazon VPC) יומני זרימה, ו שירות קוברנט של אמזון יומני ביקורת (Amazon EKS) יסייעו לספק סקירה משפטית של כל עסקה הזמינה לשירותים כגון בלש אמזון. אתה יכול להשתמש מפקח אמזון לאוטומטי של גילוי וניהול פגיעות עבור ענן מחשוב אלסטי של אמזון (Amazon EC2) מופעים, מכולות, AWS למבדה פונקציות, ו לזהות את הנגישות לרשת של עומסי העבודה שלך. הגן על הנתונים והדגמים שלך מפני פעילות חשודה באמצעות שימוש משמר אמזוןדגמי האיומים והזנות המודיעין המופעלים על ידי ML, ומאפשרים את התכונות הנוספות שלו עבור EKS Protection, ECS Protection, S3 Protection, RDS Protection, Malware Protection, Lambda Protection, ועוד. אתה יכול להשתמש בשירותים כמו רכזת אבטחה של AWS לרכז ולהפוך את בדיקות האבטחה שלך לאוטומטיות כדי לזהות חריגות משיטות אבטחה מומלצות ולהאיץ חקירה ותיקון אוטומטי של ממצאי אבטחה באמצעות ספרי הפעלה. אתה יכול גם לשקול יישום א אפס אמון ארכיטקטורה ב-AWS כדי להגביר עוד יותר את בקרות האימות וההרשאות העדינות למה שמשתמשים אנושיים או תהליכי מכונה-למכונה יכולים לגשת לפי בקשה. שקול גם להשתמש אגם האבטחה של אמזון לרכז באופן אוטומטי נתוני אבטחה מסביבות AWS, ספקי SaaS, במקום ומקורות ענן לתוך אגם נתונים בנוי למטרות המאוחסן בחשבונך. עם Security Lake, אתה יכול לקבל הבנה מלאה יותר של נתוני האבטחה שלך בכל הארגון שלך.

לאחר שסביבת עומס העבודה הגנרטיבית שלך בינה מלאכותית אובטחה, תוכל לשכב בתכונות ספציפיות ל-AI/ML, כגון רנגלר הנתונים של אמזון SageMaker לזהות הטיה אפשרית במהלך הכנת הנתונים ו אמזון סייג מייקר להבהיר כדי לזהות הטיה בנתוני ML ובמודלים. אתה יכול גם להשתמש אמזון SageMaker דגם צג כדי להעריך את האיכות של דגמי SageMaker ML בייצור, ולהודיע לך כאשר יש סחיפה באיכות הנתונים, באיכות המודל ובייחוס התכונות. שירותי AWS AI/ML עובדים יחד (כולל SageMaker עובדת עם Amazon Bedrock) עם שירותי AWS Security יכולים לעזור לך לזהות מקורות פוטנציאליים להטיה טבעית ולהגן מפני שיבוש נתונים זדוני. חזור על תהליך זה עבור כל אחת מפגיעות OWASP Top 10 עבור LLM כדי להבטיח שאתה ממקסם את הערך של שירותי AWS כדי ליישם הגנה לעומק כדי להגן על הנתונים ועומסי העבודה שלך.

כפי שכתב האסטרטג הארגוני של AWS קלארק רודג'רס בפוסט שלו בבלוג "CISO Insight: כל שירות AWS הוא שירות אבטחה", "אני טוען שלמעשה כל שירות בתוך ענן AWS מאפשר תוצאת אבטחה בפני עצמו, או שניתן להשתמש בו (לבד או בשילוב עם שירות אחד או יותר) על ידי לקוחות כדי להשיג מטרת אבטחה, סיכון או תאימות." ו"קציני אבטחת מידע ראשיים של לקוחות (CISOs) (או הצוותים שלהם) עשויים לרצות להקדיש את הזמן כדי להבטיח שהם בקיאים בכל שירותי ה-AWS, כי ייתכן שיש יעדי אבטחה, סיכון או ציות שניתן לעמוד בהם, גם אם שירות אינו נכנס לקטגוריית 'אבטחה, זהות ותאימות'."

שכבת הגנות בגבולות האמון ביישומי LLM

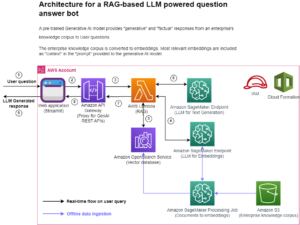

בעת פיתוח מערכות ויישומים המבוססים על בינה מלאכותית, עליך לשקול את אותן דאגות כמו בכל יישום ML אחר, כפי שהוזכר ב- MITRE ATLAS מטריקס של איומים למידת מכונה, כגון תשומת לב למקורות התוכנה ורכיבי הנתונים (כגון ביצוע ביקורת תוכנה בקוד פתוח, סקירת רשימות חומרי תוכנה (SBOMs), וניתוח זרימות עבודה של נתונים ואינטגרציות API) ויישום הגנות הכרחיות מפני איומי שרשרת האספקה של LLM. כלול תובנות ממסגרות תעשייתיות, והיו מודעים לדרכים להשתמש במספר מקורות של אינטליגנציה של איומים ומידע על סיכונים כדי להתאים ולהרחיב את הגנות האבטחה שלך כדי לקחת בחשבון סיכוני אבטחה של AI, ML ו-AI יצירתיים שצצים ואינם נכללים במסגרות מסורתיות. חפש מידע נלווה על סיכונים ספציפיים לבינה מלאכותית ממקורות תעשייתיים, ביטחוניים, ממשלתיים, בינלאומיים ואקדמיים, מכיוון שאיומים חדשים צצים ומתפתחים במרחב זה באופן קבוע ומסגרות ומדריכים נלווים מתעדכנים לעתים קרובות. לדוגמה, בעת שימוש במודל של Retrieval Augmented Generation (RAG), אם המודל אינו כולל את הנתונים הדרושים לו, הוא עשוי לבקש זאת ממקור נתונים חיצוני לשימוש במהלך הסקת מסקנות וכיוונון עדין. המקור שאותו הוא מחפש עשוי להיות מחוץ לשליטתך, ויכול להיות מקור פוטנציאלי לפשרה בשרשרת האספקה שלך. יש להרחיב גישת הגנה מעמיקה כלפי מקורות חיצוניים כדי לבסס אמון, אימות, הרשאה, גישה, אבטחה, פרטיות ודיוק של הנתונים שאליהם הם ניגשים. כדי לצלול לעומק, קרא את "בנה יישום ארגוני מאובטח עם AI ו-RAG Generative באמצעות Amazon SageMaker JumpStart"

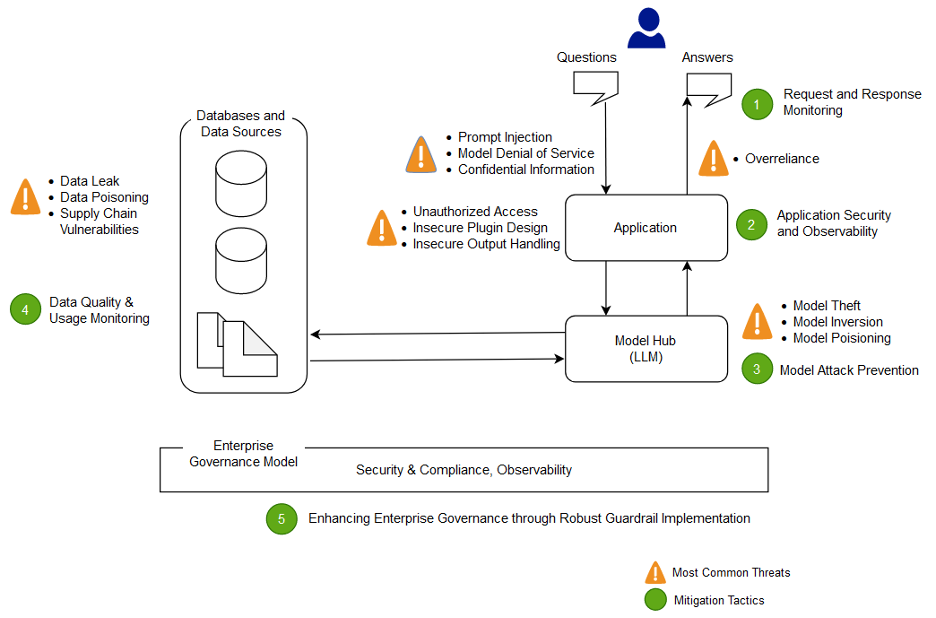

נתח והפחת סיכונים ביישומי LLM שלך

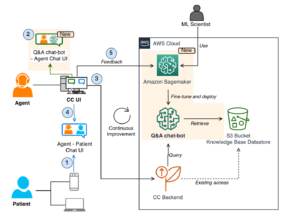

בסעיף זה, אנו מנתחים ודנים בכמה טכניקות להפחתת סיכונים המבוססות על גבולות אמון ואינטראקציות, או אזורים שונים של עומס העבודה עם היקף בקרה ופרופיל סיכונים מתאימים דומים. בארכיטקטורה לדוגמה זו של יישום צ'אטבוט, ישנם חמישה גבולות אמון שבהם מודגמים בקרות, על סמך האופן שבו לקוחות AWS בדרך כלל בונים את יישומי ה-LLM שלהם. ליישום LLM שלך עשוי להיות יותר או פחות גבולות אמון הניתנים להגדרה. בארכיטקטורה לדוגמה הבאה, גבולות האמון הללו מוגדרים כ:

- אינטראקציות של ממשק משתמש (בקשה ותגובה)

- אינטראקציות עם יישומים

- אינטראקציות מודל

- אינטראקציות נתונים

- אינטראקציות ארגוניות ושימוש

אינטראקציות עם ממשק משתמש: פיתוח ניטור בקשות ותגובה

זיהוי והגיב לאירועי סייבר הקשורים לבינה מלאכותית מחוללת בזמן על ידי הערכת אסטרטגיה לטיפול בסיכון מהתשומות והפלטים של יישום הבינה המלאכותית הגנרטיבית. לדוגמה, ייתכן שיהיה צורך להכשיר ניטור נוסף אחר התנהגויות וזרימת נתונים כדי לזהות חשיפת מידע רגיש מחוץ לתחום או לארגון שלך, במקרה בו נעשה שימוש באפליקציית LLM.

יישומי AI גנרטיביים עדיין צריכים לקיים את שיטות האבטחה המומלצות הסטנדרטיות בכל הנוגע להגנה על נתונים. לבסס היקף נתונים מאובטח ו מאובטח מאגרי מידע רגישים. הצפין נתונים ומידע המשמשים ליישומי LLM במצב מנוחה ובמעבר. הגן על הנתונים המשמשים לאימון המודל שלך מפני הרעלת נתונים על ידי הבנה ושליטה באילו משתמשים, תהליכים ותפקידים מורשים לתרום למאגרי הנתונים, כמו גם כיצד זורמים נתונים באפליקציה, ניטור סטיות הטיה ושימוש בניהול גרסאות ו אחסון בלתי משתנה בשירותי אחסון כגון Amazon S3. צור בקרות קפדניות של כניסת ויציאת נתונים באמצעות שירותים כמו חומת האש של AWS Network ו-AWS VPCs כדי להגן מפני קלט חשוד ופוטנציאל לגלישה של נתונים.

במהלך תהליך האימון, ההכשרה מחדש או הכוונון העדין, עליך להיות מודע לכל מידע רגיש שנמצא בשימוש. לאחר שימוש בנתונים במהלך אחד מהתהליכים הללו, עליך לתכנן תרחיש שבו כל משתמש במודל שלך הופך לפתע מסוגל לחלץ את הנתונים או המידע בחזרה על ידי שימוש בטכניקות הזרקה מיידיות. הבן את הסיכונים והיתרונות של שימוש בנתונים רגישים במודלים ובהסקת מסקנות. הטמע מנגנוני אימות והרשאה חזקים לביסוס וניהול של הרשאות גישה עדינות, שאינן מסתמכות על לוגיקה של יישום LLM כדי למנוע חשיפה. קלט הנשלט על ידי משתמש ליישום AI יצירתי הוכח בתנאים מסוימים כדי לספק וקטור לחילוץ מידע מהמודל או כל חלק שאינו נשלט על ידי המשתמש של הקלט. זה יכול להתרחש באמצעות הזרקה מהירה, כאשר המשתמש מספק קלט שגורם לפלט של המודל לסטות ממעקות הבטיחות הצפויים של אפליקציית LLM, כולל מתן רמזים למערך הנתונים שעליהם המודל הוכשר במקור.

הטמע מכסות גישה ברמת המשתמש עבור משתמשים המספקים קלט ומקבל פלט ממודל. עליך לשקול גישות שאינן מאפשרות גישה אנונימית בתנאים שבהם נתוני ההדרכה והמידע של המודל רגישים, או שבהם קיים סיכון מצד יריב שמכשיר פקסימיליה של המודל שלך על סמך הקלט שלו ופלט המודל המיושר שלך. באופן כללי, אם חלק מהקלט למודל מורכב מטקסט שרירותי שסופק על ידי המשתמש, שקול את הפלט כרגיש להזרקה מיידית, ובהתאם וודאו שהשימוש בפלט כולל אמצעי נגד טכניים וארגוניים מיושמים כדי להפחית טיפול לא בטוח בפלט, סוכנות מוגזמת , והסתמכות יתרה. בדוגמה הקודמת הקשורה לסינון עבור קלט זדוני באמצעות AWS WAF, שקול לבנות מסנן מול האפליקציה שלך לשימוש לרעה פוטנציאלי כזה בהנחיות, ולפתח מדיניות כיצד לטפל ולפתח אותן ככל שהמודל והנתונים שלך גדלים. שקול גם סקירה מסוננת של הפלט לפני החזרתו למשתמש כדי לוודא שהוא עומד בתקני איכות, דיוק או ניהול תוכן. ייתכן שתרצה להתאים זאת עוד יותר לצרכי הארגון שלך עם שכבה נוספת של שליטה על תשומות ותפוקות מול המודלים שלך כדי להפחית דפוסי תנועה חשודים.

אינטראקציות יישומים: אבטחת אפליקציה וצפייה

סקור את אפליקציית LLM שלך תוך תשומת לב כיצד משתמש יכול להשתמש במודל שלך כדי לעקוף הרשאות סטנדרטיות לכלי או לשרשרת כלים במורד הזרם שאין לו הרשאה לגשת אליהם או להשתמש בהם. דאגה נוספת בשכבה זו כרוכה בגישה למאגרי מידע חיצוניים על ידי שימוש במודל כמנגנון תקיפה תוך שימוש בסיכוני LLM טכניים או ארגוניים בלתי מבוטלים. לדוגמה, אם המודל שלך מיומן לגשת למאגרי נתונים מסוימים שעלולים להכיל נתונים רגישים, עליך לוודא שיש לך בדיקות הרשאות נאותות בין המודל שלך לבין מאגרי הנתונים. השתמש במאפיינים בלתי ניתנים לשינוי לגבי משתמשים שאינם מגיעים מהמודל בעת ביצוע בדיקות הרשאות. טיפול בפלט לא מאובטח, עיצוב פלאגין לא מאובטח וסוכנות מופרזת יכולים ליצור תנאים שבהם שחקן איום עלול להשתמש במודל כדי להערים על מערכת ההרשאות להסלים הרשאות אפקטיביות, מה שמוביל לרכיב במורד הזרם המאמין שהמשתמש מורשה לאחזר נתונים או לקחת מידע ספציפי פעולה.

בעת יישום כל תוסף או כלי AI מחולל, הכרחי לבחון ולהבין את רמת הגישה המוענקת, כמו גם לבחון את בקרות הגישה שהוגדרו. שימוש בתוספים מחוללים בינה מלאכותית ובלתי מאובטחים עשוי להפוך את המערכת שלך לרגישה לפגיעות ואיומים בשרשרת האספקה, שעלול להוביל לפעולות זדוניות, כולל הפעלת קוד מרחוק.

אינטראקציות מודל: מניעת התקפות מודל

עליך להיות מודע למקורם של כל המודלים, התוספים, הכלים או הנתונים שבהם אתה משתמש, על מנת להעריך ולהפחית פגיעויות בשרשרת האספקה. לדוגמה, כמה פורמטים נפוצים של מודלים מאפשרים הטמעה של קוד בר-הפעלה שרירותי במודלים עצמם. השתמש במראות חבילה, סריקה ובדיקות נוספות בהתאם למטרות האבטחה של הארגון שלך.

יש לבדוק גם את מערכי הנתונים שאתה מאמן ומכוונן את המודלים שלך. אם אתה מכוונן מודל באופן אוטומטי על סמך משוב משתמשים (או מידע אחר הניתן לשליטה על ידי משתמש הקצה), עליך לשקול אם גורם איום זדוני יכול לשנות את המודל באופן שרירותי על סמך מניפולציה של התגובות שלו ולהשיג הרעלת נתוני אימון.

אינטראקציות נתונים: עקוב אחר איכות הנתונים והשימוש בהם

מודלים של AI גנרטיביים כמו LLMs בדרך כלל עובדים היטב מכיוון שהם הוכשרו על כמות גדולה של נתונים. למרות שהנתונים האלה עוזרים ל-LLM להשלים משימות מורכבות, הם גם יכולים לחשוף את המערכת שלך לסיכון של הרעלת נתוני אימון, המתרחשת כאשר נתונים לא הולמים נכללים או מושמטים בתוך מערך אימון שיכול לשנות את התנהגות המודל. כדי להפחית סיכון זה, עליך להסתכל על שרשרת האספקה שלך ולהבין את תהליך סקירת הנתונים עבור המערכת שלך לפני השימוש במודל שלך. למרות שצינור ההדרכה הוא מקור ראשוני להרעלת נתונים, עליך לבדוק גם כיצד המודל שלך מקבל נתונים, כגון במודל RAG או אגם נתונים, ואם המקור של הנתונים הללו אמין ומוגן. השתמש בשירותי אבטחה של AWS כגון AWS Security Hub, Amazon GuardDuty ו-Amazon Inspector כדי לסייע במעקב רציף אחר פעילות חשודה באמזון EC2, Amazon EKS, Amazon S3, שירות מסדי נתונים יחסי של אמזון (Amazon RDS), וגישה לרשת שעשויה להוות אינדיקטורים לאיומים מתעוררים, והשתמשו ב-Detective כדי לדמיין חקירות אבטחה. שקול גם להשתמש בשירותים כגון אגם האבטחה של אמזון להאיץ חקירות אבטחה על ידי יצירת אגם נתונים בנוי למטרות לריכוז נתוני אבטחה אוטומטית מסביבות AWS, ספקי SaaS, במקום ומקורות ענן שתורמים לעומסי העבודה שלך ב-AI/ML.

אינטראקציות ארגוניות: הטמעת מעקות בטיחות של ממשל ארגוני עבור AI גנרטיבי

זהה סיכונים הקשורים לשימוש ב-AI גנרטיבי עבור העסקים שלך. עליך לבנות את טקסונומיית הסיכונים של הארגון שלך ולבצע הערכות סיכונים כדי לקבל החלטות מושכלות בעת פריסת פתרונות בינה מלאכותית. לפתח א תוכנית המשכיות עסקית (BCP) שכולל עומסי עבודה של AI, ML ועומסי בינה מלאכותית, שניתן להפעיל במהירות כדי להחליף את הפונקציונליות האבודה של אפליקציית LLM מושפעת או לא מקוונת כדי לעמוד ב-SLA שלך.

זהה פערי תהליכים ומשאבים, חוסר יעילות וחוסר עקביות, ושפר את המודעות והבעלות בעסק שלך. מודל איום כל עומסי העבודה היצירתיים של AI כדי לזהות ולהפחית איומי אבטחה פוטנציאליים שעלולים להוביל לתוצאות המשפיעות על העסק, כולל גישה לא מורשית לנתונים, מניעת שירות ושימוש לרעה במשאבים. נצל את היתרונות החדשים כלי דוגמנות של AWS Threat Composer כדי לעזור להפחית את הזמן לערך בעת ביצוע מודלים של איומים. בהמשך מחזורי הפיתוח שלך, שקול לכלול הצגת הנדסת כאוס אבטחה ניסויים בהזרקת תקלות כדי ליצור תנאים בעולם האמיתי כדי להבין כיצד המערכת שלך תגיב לבלתי ידועים ולבנות אמון בחוסן ובביטחון של המערכת.

כלול נקודות מבט מגוונות בפיתוח אסטרטגיות אבטחה ומנגנוני ניהול סיכונים כדי להבטיח עמידה וכיסוי עבור AI/ML ואבטחה יוצרת בכל תפקידי העבודה והתפקידים. הביאו חשיבה אבטחה לשולחן מההתחלה והמחקר של כל יישום AI יצירתי כדי להתאים לדרישות. אם אתה זקוק לסיוע נוסף מ-AWS, בקש ממנהל חשבון AWS שלך לוודא שיש תמיכה שווה על ידי בקשת AWS Solutions Architects מ-AWS Security ו-AI/ML לעזור במקביל.

ודא שארגון האבטחה שלך נוקט באופן שוטף פעולות כדי לטפח תקשורת הן סביב מודעות לסיכונים והן הבנת ניהול סיכונים בקרב מחזיקי עניין בינה מלאכותית, כגון מנהלי מוצר, מפתחי תוכנה, מדעני נתונים והנהגה בכיר, מה שמאפשר מודיעין ובקרה של איומים להנחות להגיע לצוותים שעשויים להיות מושפע. ארגוני אבטחה יכולים לתמוך בתרבות של חשיפה אחראית ושיפור איטרטיבי על ידי השתתפות בדיונים והבאת רעיונות ומידע חדשים לבעלי עניין בינה מלאכותית המתייחסים ליעדים העסקיים שלהם. למידע נוסף על המחויבות שלנו לבינה מלאכותית אחראית ועוד משאבי AI אחראיים לעזור ללקוחותינו.

השג יתרון במתן יציבה ארגונית טובה יותר עבור AI גנרטיבי על ידי ביטול חסימת זמן לערך בתהליכי האבטחה הקיימים של הארגון שלך. הערך באופן יזום היכן הארגון שלך עשוי לדרוש תהליכים מכבידים יתר על המידה בהתחשב בהקשר האבטחה היצירתי של AI ולחדד אותם כדי לספק למפתחים ולמדענים דרך ברורה להשקה עם הבקרות הנכונות במקום.

הערך היכן עשויות להיות הזדמנויות ליישר תמריצים, לזלזל ולספק קו ראייה ברור לגבי התוצאות הרצויות. עדכון בקרה על הנחיה והגנות כדי לענות על הצרכים המתפתחים של AI/ML ופיתוח יישומי בינה מלאכותית, כדי להפחית בלבול ואי ודאות שעלולים לעלות זמן פיתוח, להגדיל את הסיכון ולהגדיל את ההשפעה.

ודא שבעלי עניין שאינם מומחי אבטחה מסוגלים הן להבין כיצד ממשל ארגוני, מדיניות ושלבי ניהול סיכונים חלים על עומסי העבודה שלהם, כמו גם ליישם מנגנוני ניהול סיכונים. הכן את הארגון שלך להגיב לאירועים ותרחישים מציאותיים שעלולים להתרחש עם יישומי בינה מלאכותית, וודא שתפקידי בונה בינה מלאכותית וצוותי תגובה מודעים לנתיבי הסלמה ופעולות במקרה של דאגה לכל פעילות חשודה.

סיכום

כדי למסחר בהצלחה חדשנות עם כל טכנולוגיה חדשה ומתהווה, צריך להתחיל עם חשיבה קודמת לביטחון, בנייה על בסיס תשתית מאובטחת, וחשיבה כיצד לשלב עוד יותר את האבטחה בכל רמה של ערימת הטכנולוגיה בשלב מוקדם עם אבטחה מעמיקה. גִישָׁה. זה כולל אינטראקציות בשכבות מרובות של ערימת הטכנולוגיה שלך, ונקודות אינטגרציה בתוך שרשרת האספקה הדיגיטלית שלך, כדי להבטיח חוסן ארגוני. למרות שבינה מלאכותית גנרטיבית מציגה כמה אתגרי אבטחה ופרטיות חדשים, אם תפעל לפי שיטות אבטחה בסיסיות כמו שימוש בהגנה מעמיקה עם שירותי אבטחה שכבות, תוכל לעזור להגן על הארגון שלך מפני בעיות נפוצות רבות ואיומים מתפתחים. עליך להטמיע שירותי אבטחת AWS בשכבות על פני עומסי העבודה של הבינה המלאכותית והארגון הגדול יותר, ולהתמקד בנקודות אינטגרציה בשרשרת האספקה הדיגיטלית שלך כדי לאבטח את סביבות הענן שלך. לאחר מכן תוכל להשתמש ביכולות האבטחה והפרטיות המשופרות בשירותי AI/ML של AWS כגון Amazon SageMaker ו-Amazon Bedrock כדי להוסיף שכבות נוספות של בקרות אבטחה ופרטיות משופרות ליישומי הבינה המלאכותית שלך. הטמעת אבטחה מההתחלה תהפוך את זה למהיר, קל וחסכוני יותר לחדש עם AI גנרטיבי, תוך פישוט תאימות. זה יעזור לך להגביר את הבקרות, הביטחון והצפיות ליישומי הבינה המלאכותית היצירתית שלך עבור העובדים, הלקוחות, השותפים, הרגולטורים ובעלי עניין אחרים.

הפניות נוספות

- מסגרות סטנדרטיות בתעשייה לניהול סיכונים ואבטחה ספציפיים ל-AI/ML:

על המחברים

כריסטופר ריי הוא מומחה ראשי לאבטחה עולמית GTM המתמקד בפיתוח וביצוע יוזמות אסטרטגיות שמאיצות ומגדילות את האימוץ של שירותי אבטחה AWS. הוא נלהב מההצטלבות של אבטחת סייבר וטכנולוגיות מתפתחות, עם 20+ שנות ניסיון בתפקידי מנהיגות אסטרטגית גלובלית המספקת פתרונות אבטחה ללקוחות מדיה, בידור וטלקום. הוא מתמלא באמצעות קריאה, נסיעות, אוכל ויין, גילוי מוזיקה חדשה וייעוץ לסטארט-אפים בשלבים מוקדמים.

כריסטופר ריי הוא מומחה ראשי לאבטחה עולמית GTM המתמקד בפיתוח וביצוע יוזמות אסטרטגיות שמאיצות ומגדילות את האימוץ של שירותי אבטחה AWS. הוא נלהב מההצטלבות של אבטחת סייבר וטכנולוגיות מתפתחות, עם 20+ שנות ניסיון בתפקידי מנהיגות אסטרטגית גלובלית המספקת פתרונות אבטחה ללקוחות מדיה, בידור וטלקום. הוא מתמלא באמצעות קריאה, נסיעות, אוכל ויין, גילוי מוזיקה חדשה וייעוץ לסטארט-אפים בשלבים מוקדמים.

אליהו וינטר הוא מהנדס אבטחה בכיר באמזון אבטחה, בעל תואר ראשון בהנדסת אבטחת סייבר וחדור אהבה להארי פוטר. אליהו מצטיין בזיהוי וטיפול בפרצות במערכות AI, תוך שילוב מומחיות טכנית עם מגע של קוסמות. אליהו מעצב פרוטוקולי אבטחה מותאמים עבור מערכות אקולוגיות של בינה מלאכותית, ומביא כשרון קסום להגנות דיגיטליות. לאליהו מונע יושרה, יש רקע ביטחוני בארגונים במגזר הציבורי והמסחרי המתמקדים בהגנה על אמון.

אליהו וינטר הוא מהנדס אבטחה בכיר באמזון אבטחה, בעל תואר ראשון בהנדסת אבטחת סייבר וחדור אהבה להארי פוטר. אליהו מצטיין בזיהוי וטיפול בפרצות במערכות AI, תוך שילוב מומחיות טכנית עם מגע של קוסמות. אליהו מעצב פרוטוקולי אבטחה מותאמים עבור מערכות אקולוגיות של בינה מלאכותית, ומביא כשרון קסום להגנות דיגיטליות. לאליהו מונע יושרה, יש רקע ביטחוני בארגונים במגזר הציבורי והמסחרי המתמקדים בהגנה על אמון.

רם ויטל הוא אדריכל ראשי ML Solutions ב-AWS. יש לו למעלה מ-3 עשורים של ניסיון באדריכלות ובניית יישומים מבוזרים, היברידיים וענן. הוא נלהב לבנות פתרונות AI/ML ו-Big Data מאובטחים וניתנים להרחבה כדי לעזור ללקוחות ארגוניים באימוץ הענן ובמסע האופטימיזציה שלהם כדי לשפר את התוצאות העסקיות שלהם. בזמנו הפנוי, הוא רוכב על האופנוע שלו והולך עם ה-Sheepadoodle בן ה-3 שלו!

רם ויטל הוא אדריכל ראשי ML Solutions ב-AWS. יש לו למעלה מ-3 עשורים של ניסיון באדריכלות ובניית יישומים מבוזרים, היברידיים וענן. הוא נלהב לבנות פתרונות AI/ML ו-Big Data מאובטחים וניתנים להרחבה כדי לעזור ללקוחות ארגוניים באימוץ הענן ובמסע האופטימיזציה שלהם כדי לשפר את התוצאות העסקיות שלהם. בזמנו הפנוי, הוא רוכב על האופנוע שלו והולך עם ה-Sheepadoodle בן ה-3 שלו!

Navneet Tuteja הוא מומחה נתונים בשירותי האינטרנט של אמזון. לפני שהצטרפה ל-AWS, Navneet עבדה כמנחה עבור ארגונים שביקשו לחדש את ארכיטקטורות הנתונים שלהם ולהטמיע פתרונות AI/ML מקיפים. היא בעלת תואר הנדסה מאוניברסיטת תפאר, וכן תואר שני בסטטיסטיקה מאוניברסיטת טקסס A&M.

Navneet Tuteja הוא מומחה נתונים בשירותי האינטרנט של אמזון. לפני שהצטרפה ל-AWS, Navneet עבדה כמנחה עבור ארגונים שביקשו לחדש את ארכיטקטורות הנתונים שלהם ולהטמיע פתרונות AI/ML מקיפים. היא בעלת תואר הנדסה מאוניברסיטת תפאר, וכן תואר שני בסטטיסטיקה מאוניברסיטת טקסס A&M.

אמילי סוורד הוא מדען נתונים עם שירותים מקצועיים של AWS. היא בעלת תואר שני במדעים בהצטיינות בבינה מלאכותית מאוניברסיטת אדינבורו בסקוטלנד, בריטניה עם דגש על עיבוד שפה טבעית (NLP). אמילי שימשה בתפקידים מדעיים והנדסיים יישומיים המתמקדים במחקר ופיתוח מוצרים המאפשרים בינה מלאכותית, מצוינות תפעולית וממשל עבור עומסי עבודה של בינה מלאכותית הפועלים בארגונים במגזר הציבורי והפרטי. היא תורמת להדרכת לקוחות כדוברת בכירה של AWS ולאחרונה, ככותבת עבור AWS Well-Architected in the Machine Learning Lens.

אמילי סוורד הוא מדען נתונים עם שירותים מקצועיים של AWS. היא בעלת תואר שני במדעים בהצטיינות בבינה מלאכותית מאוניברסיטת אדינבורו בסקוטלנד, בריטניה עם דגש על עיבוד שפה טבעית (NLP). אמילי שימשה בתפקידים מדעיים והנדסיים יישומיים המתמקדים במחקר ופיתוח מוצרים המאפשרים בינה מלאכותית, מצוינות תפעולית וממשל עבור עומסי עבודה של בינה מלאכותית הפועלים בארגונים במגזר הציבורי והפרטי. היא תורמת להדרכת לקוחות כדוברת בכירה של AWS ולאחרונה, ככותבת עבור AWS Well-Architected in the Machine Learning Lens.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 1

- 10

- 100

- 125

- 150

- 30

- 300

- a

- יכולת

- יכול

- אודות

- אקדמי

- להאיץ

- קביל

- גישה

- גישה לנתונים

- גישה

- לפיכך

- חֶשְׁבּוֹן

- חשבונות

- דיוק

- להשיג

- השגתי

- לרוחב

- פעולה

- פעולות

- פעילויות

- פעילות

- הסתגלות

- להוסיף

- הוסיף

- תוספת

- נוסף

- כתובת

- פְּנִיָה

- דבקות

- לְהַתְאִים

- לְאַמֵץ

- אימוץ

- אימוץ

- מתקדם

- התקדמות

- יתרון

- ייעוץ

- לאחר

- נגד

- סוכנות

- סוֹכֵן

- AI

- דגמי AI

- מערכות AI

- AI / ML

- ליישר

- מיושר

- מיישר

- תעשיות

- להתיר

- מותר

- מאפשר

- לבד

- גם

- למרות

- אמזון בעברית

- אמזון

- אמזון RDS

- אמזון SageMaker

- אמזון שירותי אינטרנט

- בין

- כמות

- an

- לנתח

- ניתוח

- ו

- תשתיות

- אנונימי

- אחר

- מענה

- כל

- API

- תאבון

- ישים

- בקשה

- פיתוח אפליקציות

- אבטחת יישומים

- יישומים

- יישומית

- חל

- החל

- מריחה

- גישה

- גישות

- מתאים

- אדריכלים

- אדריכלי

- ארכיטקטורה

- ARE

- אזורים

- לטעון

- לְהִתְעוֹרֵר

- סביב

- מלאכותי

- בינה מלאכותית

- בינה מלאכותית (AI)

- AS

- לשאול

- הערכה

- הערכות

- נכסים

- סיוע

- עוזרים

- המשויך

- הבטחה

- At

- אטלס

- לתקוף

- המתקפות

- מנסה

- תשומת לב

- תכונות

- בדיקה

- מוגבר

- אימות

- מחבר

- אישור

- מורשה

- אוטומטי

- באופן אוטומטי

- זמין

- מודע

- מודעות

- AWS

- לקוח AWS

- שירותים מקצועיים של AWS

- בחזרה

- מגובה

- רקע

- מבוסס

- בסיסי

- בסיס

- BE

- כי

- הופך להיות

- היה

- לפני

- להתחיל

- התנהגות

- להיות

- להאמין

- תועלת

- הטבות

- הטוב ביותר

- שיטות עבודה מומלצות

- מוטב

- בֵּין

- הטיה

- גָדוֹל

- נתונים גדולים

- הצעת חוק

- הִתמַזְגוּת

- בלוג

- שניהם

- גבולות

- להביא

- מביאים

- לִבנוֹת

- בונה

- בוני

- בִּניָן

- בונה

- נבנה

- מובנה

- עסקים

- עסקים

- by

- לעקוף

- קיידנס

- CAN

- יכול לקבל

- יכולות

- קיבולת

- מקרה

- קטגוריה

- לגרום

- גורמים

- לרכז

- מסוים

- תעודה

- תעודה

- שרשרת

- שרשראות

- האתגרים

- שינוי

- תוהו ובוהו

- chatbot

- בדיקות

- רֹאשׁ

- ברור

- ענן

- אימוץ ענן

- ענן יישומים

- ענן מחשוב

- תשתית ענן

- אבטחת ענן

- קוד

- שילוב

- איך

- מגיע

- מסחרי

- לְמַסְחֵר

- מחויבות

- מְחוּיָב

- Common

- בדרך כלל

- תקשורת

- חבר

- בני לוויה

- חברה

- להשלים

- מורכב

- הענות

- רְכִיב

- מלחין

- לִהַבִין

- מַקִיף

- פשרה

- התפשר

- מתפשר

- לחשב

- מחשוב

- דְאָגָה

- מודאג

- דאגות

- תנאים

- לנהל

- אמון

- מוגדר

- בלבול

- יחד

- לְחַבֵּר

- השלכות

- לשקול

- נחשב

- בהתחשב

- עִקבִי

- מורכב

- להכיל

- מכולות

- תוכן

- התמתנות תוכן

- הקשר

- המשכיות

- ברציפות

- לתרום

- תורם

- לִשְׁלוֹט

- שליטה

- בקרות

- להיפך

- ליבה

- אבן פינה

- לתקן

- תוֹאֵם

- עלות

- עלות תועלת

- יכול

- כיסוי

- לִיצוֹר

- יוצרים

- קריטי

- תַרְבּוּת

- אוצרות

- לקוח

- לקוחות

- אישית

- אישית

- סייבר

- אבטחת סייבר

- אבטחת סייבר

- מחזורי

- נתונים

- אגם דאטה

- הכנת נתונים

- איכות נתונים

- מדען נתונים

- שיבוש נתונים

- מסד נתונים

- מערכי נתונים

- יְוֹם

- עשרות שנים

- קבלת החלטות

- מקבלי החלטות

- החלטות

- עמוק

- עמוק יותר

- גופי בטחון

- הגנתי

- לְהַגדִיר

- מוגדר

- הגדרה

- תואר

- אספקה

- להתעמק

- מופגן

- מניעת שירות

- תלוי

- לפרוס

- פרס

- פריסה

- פריסה

- עומק

- לתאר

- עיצוב

- עיצובים

- רצוי

- לאתר

- לפתח

- מפותח

- מפתחים

- מתפתח

- צעצועי התפתחות

- לִסְטוֹת

- סטייה

- אחר

- דיגיטלי

- דיסציפלינות

- חשיפה

- מגלה

- תגלית

- לדון

- דנים

- דיונים

- שיבושים

- מובהק

- הבחנה

- מופץ

- צלילה

- שונה

- נקודות מבט מגוונות

- לא

- תחום

- לא

- מצייר

- מונע

- בְּמַהֲלָך

- כל אחד

- מוקדם יותר

- מוקדם

- בשלב מוקדם

- קל יותר

- בקלות

- כַּלְכָּלִי

- שווי כלכלי

- מערכות אקולוגיות

- אדינבורו

- אפקטיבי

- יעיל

- או

- הטבעה

- לצאת

- מתעורר

- טכנולוגיות מתפתחות

- טכנולוגיה מתעוררת

- דגש

- עובדים

- להסמיך

- לאפשר

- מאפשר

- מה שמאפשר

- מעודד את

- מוצפן

- סוף

- לאכוף

- אכיפה

- מהנדס

- הנדסה

- מהנדסים

- משופר

- לְהַבטִיחַ

- מִפְעָל

- לקוחות ארגוניים

- בידור

- שלם

- סביבה

- סביבות

- שווה

- שגיאה

- הסלמה

- חיוני

- להקים

- מקימים

- Ether (ETH)

- להעריך

- הערכה

- הערכה

- אֲפִילוּ

- אירוע

- אירועים

- כל

- להתפתח

- מתפתח

- לִבחוֹן

- דוגמה

- דוגמאות

- אקסלנס

- מופרז

- מבצע

- מנהלים

- תרגיל

- פילטרציה

- להתקיים

- קיימים

- הרחבת

- צפוי

- ניסיון

- ניסויים

- מומחיות

- מומחים

- חשיפה

- להאריך

- מוּרחָב

- מאריך

- משתרע

- חיצוני

- נוסף

- תמצית

- לחלץ את הנתונים

- מאוד

- פנים

- מקל

- מנחה

- נכשל

- ליפול

- בְּקִיאוּת

- מהר

- מהר יותר

- מאפיין

- תכונות

- מָשׁוֹב

- פחות

- לסנן

- סינון

- כספי

- שירותים פיננסיים

- מציאת

- ממצאים

- חומת אש

- ראשון

- חמש

- כִּשָׁרוֹן

- גמיש

- תזרים

- זורם

- להתמקד

- מרוכז

- לעקוב

- הבא

- מזון

- בעד

- משפטי

- לטפח

- מאמצים

- קרן

- יסוד

- מסגרת

- מסגרות

- בתדירות גבוהה

- החל מ-

- חזית

- פונקציונלי

- פונקציות

- יסודי

- נוסף

- לְהַשִׂיג

- פערים

- כללי

- בדרך כלל

- דור

- גנרטטיבית

- AI Generative

- לקבל

- מקבל

- נתן

- גלוֹבָּלִי

- מטרה

- שערים

- הולך

- ממשלה

- ממשל

- ממשלה

- ממשלתי

- כמובן מאליו

- גדל

- הדרכה

- מדריך

- מוּדרָך

- מדריך

- היה

- לטפל

- טיפול

- יש

- he

- בריאות

- לעזור

- עזרה

- עוזר

- ביצועים גבוהים

- מאוד

- שֶׁלוֹ

- מחזיק

- מחזיק

- איך

- איך

- HTML

- http

- HTTPS

- טבור

- בן אנוש

- היברידי

- i

- רעיון

- רעיונות

- מזוהה

- לזהות

- זיהוי

- זהות

- if

- חוסר יכולת

- בלתי ניתן לשינוי

- פְּגִיעָה

- מושפעים

- השפעות

- הֶכְרֵחִי

- ליישם

- הפעלה

- יושם

- יישום

- לשפר

- השבחה

- in

- תמריצים

- הַתחָלָה

- תקריות

- לכלול

- כלול

- כולל

- כולל

- חוסר עקביות

- להגדיל

- גדל

- גדל

- אינדיקטורים

- תעשייה

- חוסר יעילות

- מידע

- אבטחת מידע

- הודעה

- תשתית

- חדור

- הטמון

- יוזמות

- לחדש

- חדשנות

- חדשנות

- קלט

- תשומות

- לא בטוח

- בתוך

- תובנה

- תובנות

- מקרים

- לשלב

- משולב

- משלב

- השתלבות

- ואינטגרציות

- שלמות

- מוֹדִיעִין

- יחסי גומלין

- אינטרס

- מִמְשָׁק

- ברמה בינלאומית

- הִצטַלְבוּת

- אל תוך

- מבוא

- מציג

- החדרה

- חקירה

- חקירות

- כרוך

- בעיות

- IT

- שֶׁלָה

- עצמו

- עבודה

- הצטרפות

- מסע

- jpg

- רק

- שמור

- מפתח

- אזורי מפתח

- מלכות

- ידע

- קוברנט

- אגם

- שפה

- גָדוֹל

- גדול יותר

- לבסוף

- מאוחר יותר

- לשגר

- שכבה

- מרובד

- שכבות

- עוֹפֶרֶת

- מנהיגים

- מנהיגות

- מוביל

- לִלמוֹד

- למידה

- הכי פחות

- Lens

- עדשות

- רמה

- מעגל החיים

- כמו

- סְבִירוּת

- קו

- קווים

- רישום

- הגיון

- נראה

- הסתכלות

- אבוד

- אהבה

- מכונה

- למידת מכונה

- לעשות

- זדוני

- תוכנות זדוניות

- לנהל

- הצליח

- ניהול

- מנהל

- מנהלים

- ניהול

- מניפולציה

- מניפולציה

- דרך

- רב

- מַפָּה

- אב

- מאסטר

- חומרים

- עניינים

- בגרות

- מקסום

- מאי..

- אומר

- למדוד

- מנגנון

- מנגנוני

- מדיה

- לִפְגוֹשׁ

- פוגשת

- נפשי

- מוּזְכָּר

- נפגש

- מדדים

- יכול

- נודד

- מיליונים

- אכפת לי

- הלך רוח

- שימוש לרעה

- להקל

- הֲקָלָה

- ML

- מודל

- דוגמנות

- מודלים

- מתינות

- לְחַדֵשׁ

- צג

- ניטור

- יותר

- רוב

- אופנוע

- המהלך

- הרבה

- מספר

- כלי נגינה

- צריך

- my

- טבעי

- שפה טבעית

- עיבוד שפה טבעית

- טבע

- הכרחי

- צורך

- נחוץ

- צרכי

- רשת

- גישה לרשת

- חדש

- הבא

- ניסט

- NLP

- אובייקט

- מטרה

- יעדים

- להתרחש

- of

- כבוי

- הצעה

- המיוחדות שלנו

- קצינים

- לא מחובר

- on

- ONE

- לפתוח

- קוד פתוח

- מופעל

- מבצעי

- תפעול

- הזדמנויות

- אופטימיזציה

- אופטימיזציה

- or

- להזמין

- ארגון

- אִרְגוּנִי

- ארגונים

- מָקוֹר

- בְּמָקוֹר

- מקורותיה

- אחר

- שלנו

- הַחוּצָה

- תוֹצָאָה

- תוצאות

- תפוקה

- פלטים

- בחוץ

- יותר

- מקיף

- יתר על המידה

- בעלות

- חבילה

- חלק

- משתתף

- צדדים

- שותפים

- חלקים

- לוהט

- נתיב

- שבילים

- דפוסי

- ביצועים

- ביצעתי

- ביצוע

- הרשאות

- נקודות מבט

- שלבים

- עמודים

- צינור

- מקום

- תכנית

- תכנון

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- חיבור

- תוספים

- נקודות

- רעל

- מדיניות

- מדיניות

- מיצוב

- הודעה

- פוטנציאל

- פוטנציאל

- תרגול

- פרקטיקות

- הכנה

- להכין

- למנוע

- קודם

- ראשוני

- מנהל

- עקרונות

- קודם

- סדר עדיפויות

- עדיפות

- פְּרָטִיוּת

- פְּרָטִי

- המגזר הפרטי

- זְכוּת

- הרשאות

- תהליך

- תהליכים

- תהליך

- המוצר

- הפקה

- פִּריוֹן

- מקצועי

- פּרוֹפִיל

- תָכְנִית

- תוכניות

- פּרוֹיֶקט

- הנחיות

- תָקִין

- כמו שצריך

- להגן

- מוּגָן

- אבטחה

- .

- פרוטוקולים

- לספק

- ספקים

- מספק

- מתן

- ציבורי

- גם

- איכות

- שאילתות

- שאלה

- מָהִיר

- מהירות

- סמרטוט

- לְהַגִיעַ

- להגיב

- חומר עיוני

- מוכנות

- קריאה

- עולם אמיתי

- מציאותי

- מימוש

- להבין

- קבלה

- לאחרונה

- להמליץ

- המלצות

- להחלים

- התאוששות

- להפחית

- הפניה

- לחדד

- באזור

- רגיל

- באופן קבוע

- מוסדר

- רגולטורים

- קָשׁוּר

- רלוונטי

- אָמִין

- לסמוך

- תיקון

- מרחוק

- לחזור על

- להחליף

- לבקש

- המבקש

- לדרוש

- דרישה

- דרישות

- דורש

- מחקר

- מחקר ופיתוח

- כושר התאוששות

- משאב

- משאבים

- נִכבָּד

- אלה

- להגיב

- תגובה

- תגובות

- אחריות

- אחראי

- REST

- לְהַגבִּיל

- הסבה מקצועית

- שליפה

- סקירה

- סקר

- ביקורת

- חוות דעת של לקוחותינו

- רוכב

- תקין

- הסיכון

- תיאבון לסיכון

- ניהול סיכונים

- הפחתת סיכונים

- סיכונים

- חָסוֹן

- רוג'רס

- תפקידים

- שורש

- באופן שגרתי

- כללי

- ריצה

- s

- SaaS

- בעל חכמים

- אותו

- להרחבה

- סולם

- סריקה

- תרחיש

- תרחישים

- מדע

- מדעי

- מַדְעָן

- מדענים

- היקף

- סקופינג

- סקוטלנד

- חיפוש

- סעיף

- מגזר

- לבטח

- מְאוּבטָח

- אַבטָחָה

- אבטחה

- הטבות ביטחוניות

- אירועי אבטחה

- סיכוני אבטחה

- איומים ביטחוניים

- כלי אבטחה

- לחפש

- מחפשים

- מחפש

- בחר

- נבחר

- לחצני מצוקה לפנסיונרים

- רגיש

- שירת

- שרות

- שירותים

- סט

- הצבה

- משותף

- היא

- צריך

- לְהַצִיג

- מראה

- דומה

- פָּשׁוּט

- לפשט

- מפשט

- So

- חברתי

- תוכנה

- חשבון תוכנה

- מפתחי תוכנה

- פיתוח תוכנה

- פִּתָרוֹן

- פתרונות

- כמה

- מָקוֹר

- מקורות

- ריבונות

- מֶרחָב

- רַמקוֹל

- מומחה

- ספציפי

- במיוחד

- מְהִירוּת

- לערום

- שלבים

- בעלי עניין

- תֶקֶן

- תקנים

- התחלה

- החל

- החל

- חברות סטארט

- סטטיסטיקה

- צעדים

- עוד

- אחסון

- מאוחסן

- חנויות

- אסטרטגי

- אסטרטגיות

- תַכסִיסָן

- אִסטרָטֶגִיָה

- קַפְּדָנִי

- בְּתוֹקֶף

- באופן משמעותי

- הצלחה

- בהצלחה

- כזה

- לספק

- שרשרת אספקה

- שרשראות אספקה

- תמיכה

- מסייע

- בטוח

- apt

- חשוד

- סינטטי

- מערכת

- מערכות

- שולחן

- מותאם

- לקחת

- לוקח

- זה אחר זה

- משימות

- טקסונומיה

- נבחרת

- צוותי

- טכני

- טכניקות

- טכנולוגיות

- טכנולוגים

- טכנולוגיה

- טלקום

- מבחן

- בדיקות

- בדיקות

- טקסס

- טֶקסט

- זֶה

- השמיים

- המקור

- גְנֵבָה

- שֶׁלָהֶם

- אותם

- נושאים

- עצמם

- אז

- שם.

- אלה

- הֵם

- חושב

- שְׁלִישִׁי

- צד שלישי

- זֶה

- אלה

- איום

- איום מודיעיני

- איומים

- שְׁלוֹשָׁה

- דרך

- בכל

- זמן

- אקטואלי

- TLS

- ל

- יַחַד

- כלי

- כלים

- חלק עליון

- 10 למעלה

- לגעת

- לקראת

- מסחר

- מסורתי

- תְנוּעָה

- רכבת

- מְאוּמָן

- הדרכה

- עסקה

- מעבר

- שקיפות

- להעביר

- נסיעה

- סומך

- מהימן

- בדרך כלל

- לא מורשה

- אי ודאות

- תחת

- מערער

- להבין

- הבנה

- זָר

- מאוחד

- בריטניה

- אוניברסיטה

- ללא מענה

- עדכון

- מְעוּדכָּן

- מרומז

- זמן פעולה תקין

- להשתמש

- במקרה להשתמש

- מְשׁוּמָשׁ

- משתמש

- משתמשים

- שימושים

- באמצעות

- לנצל

- מנוצל

- ניצול

- לְאַמֵת

- מאמת

- אימות

- ערך

- בָּקִי

- באמצעות

- וירטואלי

- כמעט

- לחזות

- vs

- פגיעויות

- פגיעות

- הולך

- רוצה

- כתבי אופציה

- היה

- דרכים

- we

- אינטרנט

- אפליקציית רשת

- יישומי אינטרנט

- שירותי אינטרנט

- טוֹב

- מה

- מתי

- אם

- אשר

- בזמן

- מי

- כל

- יצטרך

- יַיִן

- ניצחונות

- עם

- בתוך

- לְלֹא

- תיק עבודות

- עבד

- זרימת עבודה

- זרימות עבודה

- עובד

- עולמי

- היה

- כתב

- XSS

- שנים

- אתה

- זפירנט