Momento della lettura: 5 verbaleEsiste un dilemma sulla raccolta di eventi dei prodotti Endpoint Detection and Response (EDR). La raccolta di tutti gli eventi generati dagli endpoint significa colli di bottiglia sull'endpoint e sulla rete. Raccogliere meno può comportare la perdita di eventi importanti; raccoglierne di più potrebbe portare a endpoint a basse prestazioni.

Gli attuali fornitori di EDR, incluso Crowdstrike, utilizzano uno schema di eventi predefinito in cui tutti sono codificati nei propri agenti. Crowdstrike annuncia che stanno utilizzando 400 eventi diversi (in cui una percentuale di essi sono eventi specifici dell'agente) statici, con regole predefinite come il controllo di posizioni specifiche dei file di registro, ecc.

Le seguenti sono le principali categorie di eventi:

- Eventi del registro

- Eventi file

- Eventi comportamentali

- Eventi del browser

- Operazioni negli Appunti

- Eventi di processo

- Eventi delle attività pianificate

- Eventi di servizio

- Eventi di discussione

- variabili ambientali

- Eventi FW

- Eventi Regole IOA

- Eventi NetShare

- Eventi USB

- Eventi di iniezione

- Eventi di rete

- Registro eventi di Windows

- Eventi FS

- Installa Eventi

- Eventi Java

- Eventi del kernel

- Eventi del modulo

- Eventi LSASS

- Azioni di quarantena

- Azioni ransomware

- Eventi client SMB

Per ogni categoria, vengono generati eventi specifici come PdfFileWritten, DmpFileWritten, DexFileWritten ecc., Ma sono tutte operazioni di scrittura di file in cui è stato modificato solo il tipo di file. Lo stesso vale per eventi del Registro di sistema, eventi di servizio ecc.

Ma per quanto riguarda l'operazione di scrittura di file in un tipo di file sconosciuto o generico? Che dire non solo di un evento ma di una serie di eventi? O frequenza degli eventi? O modelli degli stessi eventi che sono importanti? In tali casi, un modello di evento statico come quello di Crowdstrike ha un ambito molto limitato che rileva quei nuovi tipi di attacchi APT. Possiamo considerare il modello di eventi Crowdstrike come una "raccolta di eventi basata su firma" che ricorda da vicino i vecchi scanner AV basati su firma.

Dragon Enterprise di Comodo introduce "Modellazione adattiva degli eventi" dove gli eventi sono definiti da descrittori di base come

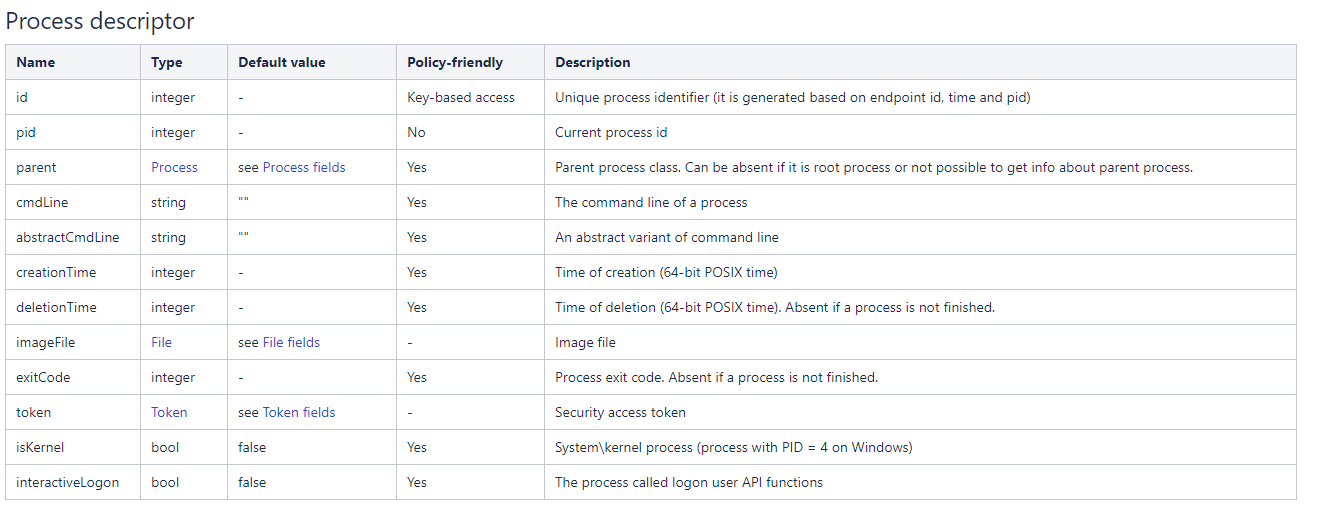

Processo:

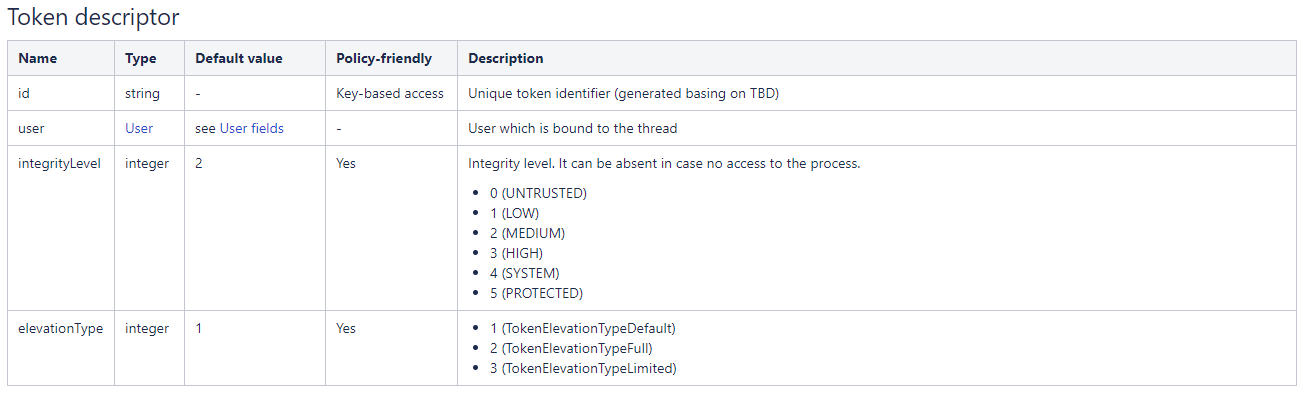

Token:

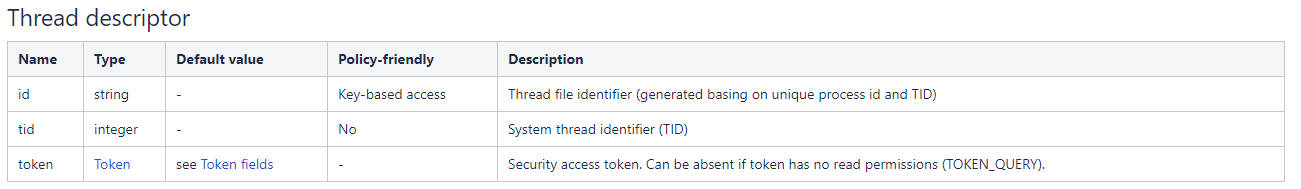

Discussione:

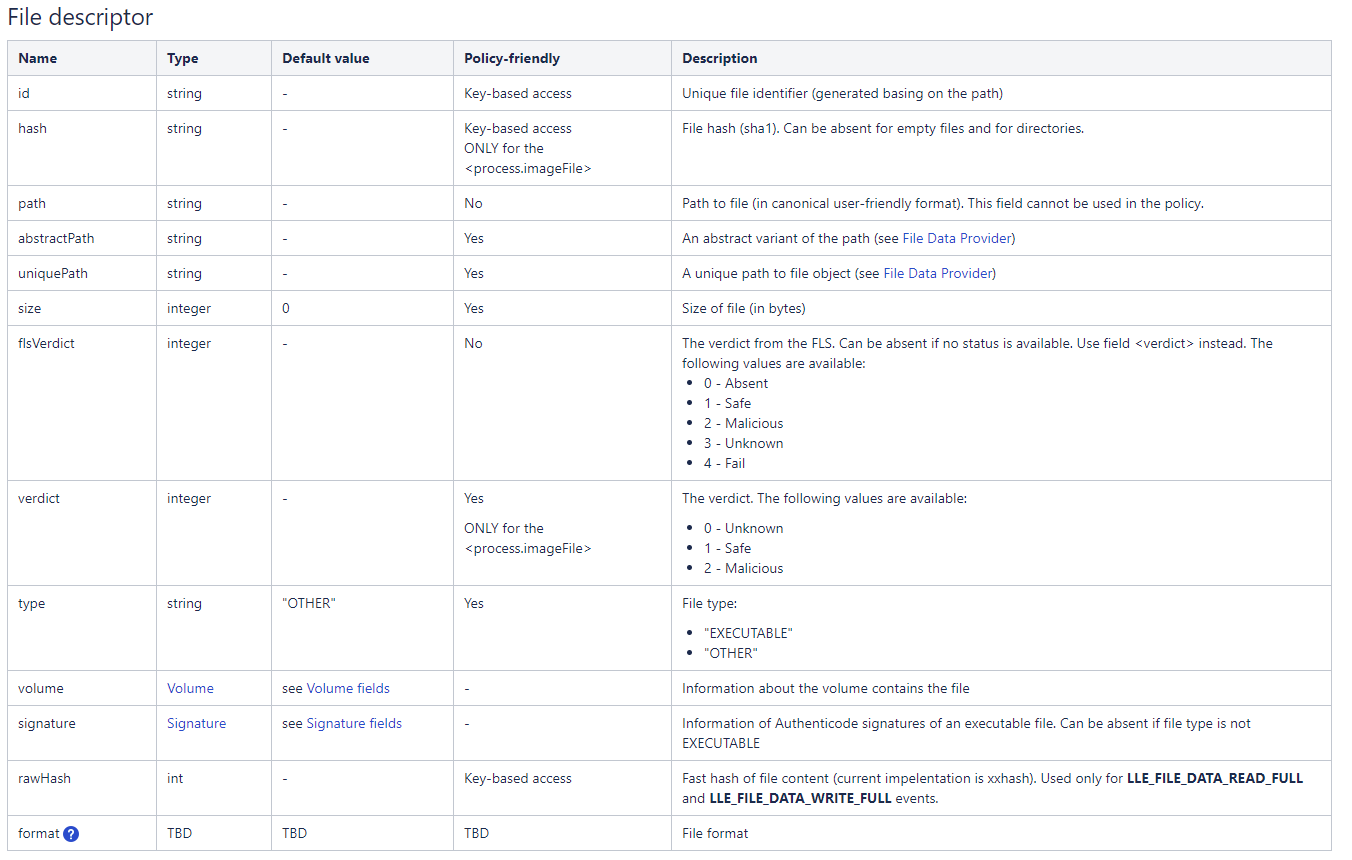

File:

Alcuni altri descrittori sono:

- Utente

- registro

- Memorie

- Network NetPoulSafe

- servizio,

- volume,

- IP, ecc.

e gli eventi di basso livello (LLE) sono generati come risultato di un'attività elementare. Si basano su eventi non elaborati di componenti diversi, ma forniscono un livello di astrazione da dati relativi all'origine dell'evento e specifici dell'API e specifici del controller. Ad esempio, diversi eventi non elaborati da controller diversi e con un set di campi diverso possono essere convertiti in un LLE di un tipo.

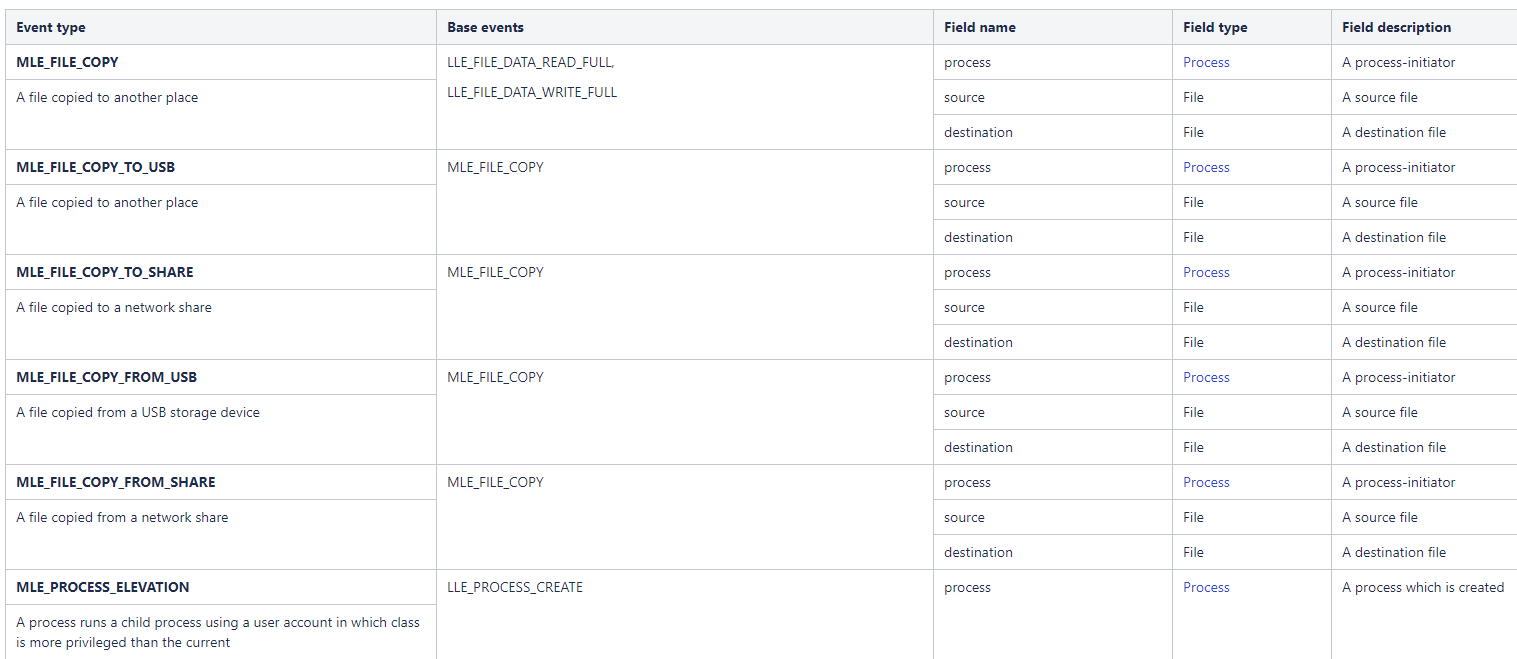

Gli eventi di livello intermedio (MLE) sono eventi generati come risultato di una sequenza di LLE. Di seguito sono riportati alcuni esempi:

Di solito sono generati da modelli locali che corrispondono ai componenti. Ogni descrittore di eventi ha il proprio set di campi. Tuttavia, gli eventi hanno campi comuni standard.

Il descrittore di eventi viene utilizzato nella corrispondenza dei criteri. La politica può accedere ai campi nelle regole delle condizioni e confrontarli con valori predefiniti. Tuttavia, non tutti i campi degli eventi possono essere utilizzati per il controllo dei criteri.

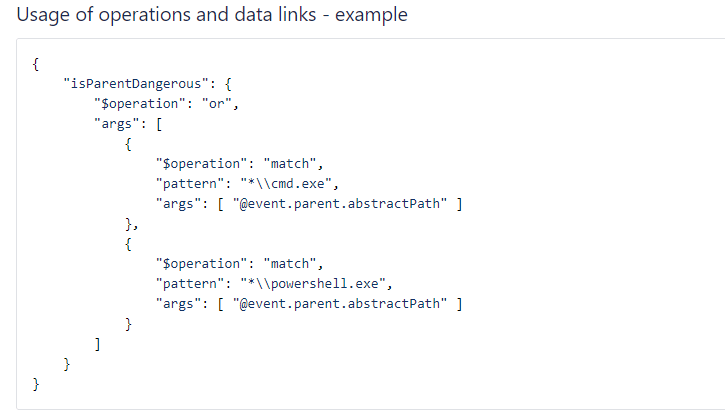

Alcuni campi non sono tipi scalari ma tipi complessi (dizionari e sequenze). L'accesso ai campi del dizionario viene fornito utilizzando ".". L'accesso ai campi della sequenza viene fornito utilizzando la notazione “[]”. Gli esempi sono di seguito:

processo.pid

pid.genitore.processo

process.accessMask [0]

Figura 1 Esempio di criteri di modellazione adattiva degli eventi

Gli oggetti logici (come Processo, File, Utente) negli eventi sono rappresentati come dizionari con un formato predefinito. Viene descritto il formato di ciascun oggetto e i suoi campi possono essere utilizzati per la corrispondenza delle politiche se specificato. Il descrittore di oggetti può contenere campi che fanno riferimento ad altri oggetti.

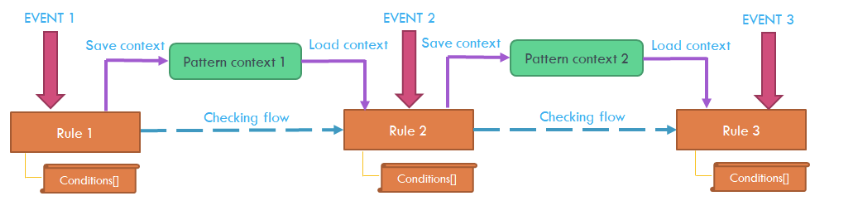

Figura 2 Concatenamento di modelli

Utilizzando questa definizione, Comodo Dragon Platform definisce la raccolta di eventi basata su criteri che può essere applicata non solo all'endpoint stesso, ma può essere diversa per ogni processo, servizio o azione dell'utente. In questo modo non solo siamo in grado di raccogliere tutto ciò che Crowdstrike raccoglie, ma è anche adattivo durante gli incidenti. Perché dovremmo raccogliere e inviare tutti gli eventi di scrittura fuoco per un processo attendibile se non è stato ancora iniettato? Se si verifica un'iniezione o si verifica un fork diverso, Dragon Platform avvia la raccolta di tutti i dettagli per quel processo, lasciando intatta l'altra raccolta di processi. In quegli eventi di basso livello ecco alcuni esempi di eventi in cui Crowdstrike non raccoglie:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROFONO_ENUM

- LLE_MICROFONO_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_DA_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise esegue tutte le corrispondenze dei modelli dinamicamente sull'endpoint, controlla cosa raccogliere, cosa correlare e desidera inviare in base alle definizioni delle politiche adattive.

D'altra parte, Dragon Enterprise analizza anche il serie storiche dei rispettivi eventi. La nostra modellazione adattiva degli eventi indaga anche diversi gradi di periodicità nei dati, tra cui sistematico processo utente, processo-processo, integrazione processo-sistema, nonché effetti di giorno della settimana e ora del giorno, e fa deduzioni circa eventi rilevati (ad es. popolarità o livello di frequenza).

Come le minacce persistenti avanzate (APT), anche le minacce interne devono essere considerate nell'ambito dell'EDR. Il comportamento aggregato dei singoli esseri umani mostra tipicamente una periodicità nel tempo su più scale (giornaliera, settimanale, ecc.) Che riflette i ritmi dell'attività umana sottostante e rende i dati non omogenei. Allo stesso tempo, i dati sono spesso corrotti da diversi periodi di "scoppio" di comportamenti insoliti. Il problema di trovare ed estrarre questi eventi anomali è reso difficile da entrambi gli elementi. Dragon Enterprises utilizza l'apprendimento senza supervisione in questo contesto, basato su modelli di processo variabili nel tempo che possono anche tenere conto di eventi anomali. Abbiamo generato in modo adattivo e autonomo l'apprendimento per separare eventi insoliti di "scoppio" da tracce della normale attività umana.

Per ulteriori informazioni su Comodo Dragon Enterprise contro Crowdstrike visita https://bit.ly/3fWZqyJ

Rilevamento e risposta degli endpoint

Il post Qual è la modellazione adattiva degli eventi di Comodo Dragon Platform e perché pensiamo che sia meglio di Crowdstrike apparve prima Notizie Comodo e informazioni sulla sicurezza di Internet.

- Coinsmart. Il miglior scambio di bitcoin e criptovalute d'Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. ACCESSO LIBERO.

- Criptofalco. Radar Altcoin. Prova gratuita.

- Fonte: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- accesso

- Il mio account

- agenti

- Tutti

- annuncia

- APT

- attacchi

- AV

- Blog

- casi

- verifica

- Controlli

- Raccolta

- Uncommon

- dati

- rivelazione

- Drago

- endpoint

- Impresa

- eccetera

- Evento

- eventi

- campi

- Antincendio

- forcella

- formato

- qui

- HTTPS

- Compreso

- informazioni

- Insider

- integrazione

- IT

- apprendimento

- Livello

- Limitato

- locale

- modello

- modellismo

- Rete

- Operazioni

- Altro

- Cartamodello

- piattaforma

- politica

- Prodotti

- Crudo

- risposta

- norme

- problemi di

- Serie

- set

- minacce

- tempo

- top

- apprendimento senza supervisione

- fornitori

- contro

- settimanale

- Che cosa è l'