Ricordate il Dieselgate, lo scandalo in cui alcuni veicoli diesel rilevavano un test sulle emissioni e funzionavano in modo più pulito, "imbrogliando" il test? Traingate potrebbe semplicemente metterlo in prospettiva. Racconteremo la storia dall'inizio, ma allacciatevi le cinture per un viaggio selvaggio e sorprendente. Tutto inizia con la revisione della manutenzione dei treni polacchi. Questi treni sono stati costruiti da Newag, che ha presentato un'offerta per il contratto di manutenzione, ma il contratto è stato vinto da un'altra società, la SPS. Questo tipo di revisione comporta la suddivisione di ciascun treno nei suoi componenti, l'ispezione, la lubrificazione, ecc., e il rimontaggio del tutto. Il primo treno ha attraversato questo processo, è stato completamente rimontato e poi si è rifiutato di muoversi. Dopo aver esaurito tutte le misure convenzionali per la risoluzione dei problemi, SPS ha coinvolto gli hacker.

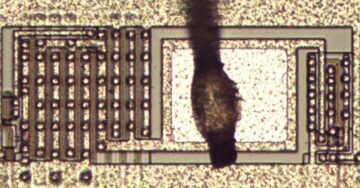

Dragon Sector è un gruppo di ricerca polacco che ha attirato l'attenzione di tutto il mondo per il suo progetto lavorare sulla sicurezza del BIOS del laptop Toshiba. E si scopre che questi erano il gruppo perfetto per il lavoro. Dall'assemblaggio dell'hardware al miglioramento del supporto di Ghidra per l'architettura Infineon TriCore, è stato svolto molto lavoro anche per ottenere un punto d'appoggio nei sistemi del treno. Ma alla fine potevano fare dei dump della memoria e confrontare il treno rotto con quelli funzionanti. C'era una serie di flag di configurazione che sembrava contenere la chiave. Ma questo particolare treno era assolutamente necessario in servizio. Così Newag, il produttore originale, è stato finalmente contattato per completare la manutenzione e rimettere in funzione il treno. Gli hacker, tuttavia, non sono altro che persistenti. Dopo aver passato tutta la notte e con letteralmente minuti liberi, Dragon Sector è stato in grado di sovrascrivere la memoria del treno rotto con una configurazione valida, e ancora una volta ha ripreso vita.

Finora, qui nulla sembra sospetto. I controlli di avvio dopo la manutenzione potrebbero facilmente andare storti, portando a questo tipo di situazione. Ma il Settore Drago ha continuato a scavare, a perfezionare i propri strumenti e a svelare altri segreti dal firmware del treno. E quello che hanno scoperto è stato sorprendente. Innanzitutto c'erano le coordinate GPS, corrispondenti a ogni scalo ferroviario in Polonia in grado di eseguire questo tipo di revisione di manutenzione. Se un treno fosse parcheggiato all'interno di uno scalo di manutenzione tranne quello di Newag per più di 10 giorni, la bandiera si attiverebbe e il treno verrebbe disabilitato. È difficile vedere quella "caratteristica" come qualcosa di diverso da un palese tentativo di murare qualsiasi treno che non sia tornato a Newag per la manutenzione. Ma aspetta, c'è di più.

La sostituzione di alcuni componenti avrebbe portato a rotture simili, finché un cheat code non documentato non fosse stato inserito nella console del computer principale del treno. In un altro caso, un treno si romperebbe dopo aver percorso un milione di chilometri. Ancora, un altro treno avrebbe dovuto rompersi a causa di un compressore difettoso in una determinata data e un errore di programmazione ritardò il guasto fino a un anno dopo. Nel complesso, Dragon Sector ha esaminato 29 treni in tutta la Polonia e ha trovato queste meravigliose piccole sorprese in 24 di essi. Attraverso il CERT Polska polacco, le forze dell'ordine sono state informate di questo caso.

In risposta, Newag ha accusato Dragon Sector di diffamazione e crimini informatici, oltre a costituire una minaccia per la sicurezza ferroviaria. Tutto quello che possiamo dire è che speriamo che un'indagine approfondita stabilisca la verità del caso e chieda conto ai veri criminali.

È sempre DNS

Ti sei mai chiesto come fa un server DNS a ricevere gli aggiornamenti sui nomi DNS? Si scopre che ci sono un paio di modi. Uno è che i client inviino direttamente gli aggiornamenti, pubblicizzando il proprio nome DNS e indirizzo IP. Gli aggiornamenti dinamici DNS sono supportati in più server DNS, incluso Active Directory (AD), e praticamente ogni implementazione ha un'implementazione di sicurezza ragionevole. D'altro canto vengono inviati anche aggiornamenti DNS come parte di una richiesta DHCP. E quelli… avere problemi.

Questo articolo è molto incentrato su Active Directory, ma non ci sorprenderebbe trovare un problema simile in altri server DHCP. Vale a dire, l'aggiornamento DNS non è autenticato. Qualsiasi dispositivo a cui viene assegnato un indirizzo IP può richiedere contemporaneamente un nome DNS. Il modo in cui funziona in un ambiente server Microsoft è che il servizio DNS utilizza le proprie credenziali per inoltrare l'aggiornamento DNS al server DNS. Se si tratta di due server separati e il nome è già registrato direttamente da un altro host, l'aggiornamento fallirà. Ma un nome non rivendicato, o anche il nome stesso del server DHCP, sono in palio. E nel caso dei servizi DNS e DHCP in esecuzione sullo stesso server, è in gioco praticamente qualsiasi nome DNS. E in un ambiente AD, ciò consente tutti i tipi di ulteriori attacchi all’autenticazione.

Questi problemi sono stati segnalati a Microsoft, che li considera problemi noti, non meritevoli di una soluzione di sicurezza. Vale la pena conoscerli quando si costruisce una rete AD. Per aiutarci a tenerci lontani dai guai, ha scritto Akamai Invocare-DHCPCheckup come strumento PowerShell per verificare la presenza di problemi.

Esegui la diapositiva JMP

C'è una tecnica utilizzata quando si scrivono gli exploit, la diapositiva NOP. È una serie di comandi No Operation seguiti dallo shellcode di destinazione. L'idea è che una vulnerabilità salti da qualche parte in quest'area di memoria controllata dall'aggressore, ma la destinazione esatta può variare. Viene utilizzato così spesso che i blocchi di 0x90 nei dati sono uno dei segnali che potrebbe essere dannoso. c'è un problema con la diapositiva NOP, nel senso che può richiedere più tempo del necessario per completare tutte le istruzioni NOP per arrivare al succoso shellcode. Ed è lì entra in gioco la slide JMP.

La base è che sappiamo quanti byte sono rimasti nella diapositiva, quindi possiamo usare le istruzioni JMP per andare direttamente al payload. È fantastico, tranne che per l'allineamento. Vale a dire, il codice macchina x86 mescola liberamente istruzioni e argomenti. Se non sai esattamente dove finirà l'istruzione nel tuo buffer, come fai a sapere se stai per eseguire un jmp o eseguire l'offset come istruzione? Esistono un paio di modi ovvi per affrontare questo problema, come utilizzare i valori 0x90 come argomento per JMP, seguito da una zona di diapositiva NOP molto più piccola per catturare JMP.

Anche questo è un po' una sfida, perché il comando JMP si basa su offset che possono essere positivi o negativi e 0x90 sembra essere un offset negativo. Può funzionare, ma l'intero payload dello shellcode deve essere costruito al contrario per gestirlo. Esiste un'altra opzione, i codici operativi JCC di salto condizionato. Questi sono 0x70-0x7F nel codice macchina, che riesce ad essere offset positivi. L'unico problema è che questi salti sono condizionati da un valore di registro, che è sconosciuto. La soluzione finale consiste nell'utilizzare due volte il codice operativo Jump if Greater, seguito dal codice operativo Jump if Less o Equal due volte. Entrambi sono offset positivi ed entrambi fanno progressi costanti attraverso la diapositiva JMP per atterrare infine in una piccola diapositiva NOP per eseguire finalmente lo shellcode. Intelligente!

Bit e byte

Dopo essere stato licenziato, potresti essere tentato di bruciare i ponti mentre esci. Se ciò include cancellare repository di codici, eliminare file di registro, portare a casa codice proprietario, rubare un laptop di lavoro e impersonare colleghi... forse no. Un ingegnere informatico della First Republic Bank non ha saputo resistere alla tentazione e dovrà scontare due anni di prigione, tre anni di libertà vigilata e pagare 529,000 dollari a titolo di risarcimento dei danni. Sicuramente non ne vale la pena.

E per un chiaro promemoria del perché non tutto deve essere connesso alla rete o a Internet, vedere le conseguenze di un attacco informatico a Kyivstar in Ucraina. Questo provider telefonico e Internet è stato bloccato martedì, in quello che sembra essere un devastante attacco di cancellazione dei dati. Banche e negozi sono chiusi a causa dell'interruzione dell'elaborazione dei pagamenti e almeno una città ha dovuto disconnettere manualmente i lampioni dalla rete elettrica, perché il controller del software è stato disabilitato come sottoprodotto dell'attacco. Forse, dopotutto, i vecchi timer meccanici erano migliori.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://hackaday.com/2023/12/15/this-week-in-security-traingate-dns-and-jmp-slides/

- :ha

- :È

- :non

- :Dove

- $ SU

- 000

- 10

- 24

- 29

- a

- capace

- WRI

- Il mio account

- accusato

- operanti in

- attivo

- Active Directory

- Ad

- rete pubblicitaria

- indirizzo

- Pubblicità

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- agenzie

- Akamai

- allineamento

- Tutti

- consente

- già

- anche

- sempre

- an

- ed

- Un altro

- in qualsiasi

- nulla

- appare

- approccio

- architettura

- SONO

- RISERVATA

- argomento

- argomenti

- AS

- At

- attacco

- attacchi

- tentativo

- attenzione

- autenticato

- Autenticazione

- precedente

- Vasca

- male

- Banca

- Banche

- basato

- base

- BE

- perché

- stato

- Inizio

- essendo

- Meglio

- offerta

- Po

- BleepingComputer

- Blocchi

- entrambi

- Rompere

- Guasto

- Rottura

- ponti

- Rotto

- portato

- bufferizzare

- Costruzione

- costruito

- bruciare

- ma

- by

- è venuto

- Materiale

- capace

- Custodie

- lotta

- certo

- Challenge

- dai un'occhiata

- Controlli

- Città

- depuratore

- clienti

- chiuso

- codice

- Venire

- viene

- azienda

- confrontare

- completamento di una

- componenti

- computer

- Configurazione

- collegato

- Prendere in considerazione

- consolle

- contratto

- controllore

- convenzionale

- Corrispondente

- potuto

- Coppia

- Credenziali

- criminali

- Attacco informatico

- dati

- Data

- Giorni

- decisamente

- Ritardato

- destinazione

- individuare

- devastante

- dispositivo

- diesel

- direttamente

- disabile

- dns

- do

- fare

- fatto

- Dont

- giù

- Drago

- dovuto

- dinamico

- ogni

- facilmente

- emissioni

- applicazione

- ingegnere

- Intero

- Ambiente

- pari

- errore

- stabilire

- eccetera

- Anche

- alla fine

- Ogni

- qualunque cosa

- di preciso

- Tranne

- eseguire

- gesta

- FAIL

- fallout

- lontano

- File

- finale

- Infine

- Trovate

- licenziato

- Nome

- Fissare

- bandiere

- concentrato

- seguito

- Nel

- Avanti

- essere trovato

- liberamente

- da

- completamente

- ulteriormente

- guadagnato

- ottenere

- ottenere

- GitHub

- dato

- Go

- GPS

- benne

- grande

- maggiore

- Griglia

- Gruppo

- hacker

- ha avuto

- cura

- accade

- Hard

- Hardware

- Avere

- Aiuto

- qui

- colpire

- tenere

- Casa

- speranza

- host

- Come

- Tuttavia

- HTML

- HTTPS

- idea

- if

- implementazione

- miglioramento

- in

- In altre

- inclusi

- Compreso

- Infineon

- interno

- istruzioni

- Internet

- ai miglioramenti

- indagine

- comporta

- IP

- Indirizzo IP

- sicurezza

- IT

- SUO

- stessa

- Lavoro

- jpg

- saltare

- salti

- ad appena

- mantenere

- tenere

- Le

- Sapere

- Conoscere

- conosciuto

- Paese

- laptop

- dopo

- Legge

- applicazione della legge

- portare

- principale

- meno

- a sinistra

- meno

- Vita

- piace

- letterale

- piccolo

- ceppo

- più a lungo

- guardò

- lotto

- macchina

- Principale

- manutenzione

- make

- gestire

- gestisce

- manualmente

- Costruttore

- molti

- Maggio..

- può essere

- analisi

- meccanico

- Memorie

- Microsoft

- milione

- verbale

- mescola

- Scopri di più

- cambiano

- molti

- multiplo

- Nome

- cioè

- nomi

- di applicazione

- esigenze

- negativo.

- Rete

- no

- Niente

- ovvio

- of

- offset

- offset

- di frequente

- Vecchio

- on

- una volta

- ONE

- quelli

- esclusivamente

- Codice Operativo

- operazione

- Opzione

- or

- i

- Altro

- su

- ancora

- Revisione

- proprio

- parte

- particolare

- Paga le

- Pagamento

- processo di pagamento

- perfetta

- telefono

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Polonia

- Polacco

- positivo

- energia

- Rete elettrica

- PowerShell

- piuttosto

- carcere

- Problema

- processi

- lavorazione

- Programmazione

- Progressi

- proprio

- fornitore

- traino

- metti

- Mettendo

- abbastanza

- Ferrovia

- ragionevole

- raffinazione

- registro

- registrato

- promemoria

- Segnalati

- Repubblica

- richiesta

- riparazioni

- gruppo di ricerca

- risposta

- VIAGGIO

- destra

- Correre

- running

- Sicurezza

- stesso

- dire

- Scandalo

- in programma

- segreti

- settore

- problemi di

- vedere

- sembrava

- sembra

- inviare

- inviato

- separato

- Serie

- servire

- server

- server

- servizio

- Servizi

- set

- simile

- situazione

- scivolo

- Diapositive

- piccole

- inferiore

- So

- Software

- Software Engineer

- soluzione

- alcuni

- da qualche parte

- rigido

- inizio

- startup

- costante

- negozi

- Storia

- strada

- supporto

- supportato

- sorpresa

- sorprese

- sospettoso

- SISTEMI DI TRATTAMENTO

- Fai

- preso

- presa

- Filettato

- Target

- per l'esame

- dire

- dice

- test

- di

- che

- Il

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- questo

- questa settimana

- quelli

- anche se?

- minacce

- tre

- Attraverso

- tempo

- a

- insieme

- detto

- pure

- strumenti

- Toshiba

- Treni

- forma

- innescare

- guaio

- vero

- Verità

- Martedì

- si

- Due volte

- seconda

- Sconosciuto

- fino a quando

- Aggiornanento

- Aggiornamenti

- su

- us

- uso

- utilizzato

- usa

- utilizzando

- un valido

- APPREZZIAMO

- Valori

- Veicoli

- molto

- vulnerabilità

- aspettare

- volere

- Prima

- Modo..

- modi

- we

- settimana

- WELL

- è andato

- sono stati

- Che

- quando

- quale

- OMS

- perché

- Selvaggio

- volere

- asciugandosi

- con

- Ha vinto

- meraviglioso

- Lavora

- lavoro

- lavori

- In tutto il mondo

- valore

- degno

- sarebbe

- scrittura

- scritto

- anno

- anni

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro