UNA SETTIMANA, DUE BWAINS

Apple patch due giorni zero, uno per la seconda volta. Come è arrivato un sistema crittografico di 30 anni screpolato. Tutti i tuoi segreti appartengono a Zenbleed. Ricordando quelle pubblicità ingannevoli per PC/Mac.

Nessun lettore audio sotto? Ascoltare direttamente su Soundcloud.

Con Doug Aamoth e Paul Ducklin. Musica introduttiva e finale di Edith Mudge.

Puoi ascoltarci su Soundcloud, Podcast Apple, Google Podcast, Spotify e ovunque si trovino buoni podcast. O semplicemente rilascia il URL del nostro feed RSS nel tuo podcatcher preferito.

LEGGI LA TRASCRIZIONE

DOUGLAS. Patch Apple, sicurezza contro prestazioni e hacking delle radio della polizia.

Tutto questo e molto altro sul podcast Naked Security.

[MODE MUSICALE]

Benvenuti nel podcast, a tutti.

Sono Doug Aamoth; lui è Paul Ducklin.

Paul, come va, amico?

ANATRA. È luglio, Douglas!

DOUGLAS. Bene, parliamo di luglio nel nostro Questa settimana nella storia della tecnologia segmento.

Il 28 luglio 1993 ci ha portato la versione 1.0 del Linguaggio di programmazione Lua.

E anche se non hai mai sentito parlare di Little Language That Could, probabilmente ne hai beneficiato.

Lua viene utilizzato in app come Roblox, World of Warcraft, Angry Birds, app Web di Venmo e Adobe, per non parlare di Wireshark, Nmap, Neovim e milioni di app con script più diffuse.

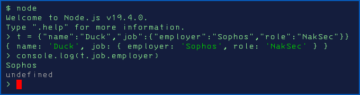

Paul, usi Lua in alcuni articoli della Naked Security, se non sbaglio.

ANATRA. Sono un grande fan di Lua, Douglas.

Lo uso abbastanza ampiamente per i miei script.

È quella che mi piace definire una "macchina da combattimento snella e cattiva".

Ha delle belle caratteristiche: è una lingua molto facile da imparare; è un linguaggio molto facile da leggere; eppure puoi persino scrivere programmi in stile funzionale.

(Parlando tecnicamente, le funzioni sono oggetti di prima classe nella lingua, quindi puoi fare ogni sorta di cose belle che non puoi fare con linguaggi più tradizionali come C.)

E lo uso spesso per quello che altrimenti sarebbe uno pseudocodice negli articoli di Naked Security.

Perché (A) puoi copiare e incollare il codice e provarlo tu stesso se vuoi, e (B) è in realtà sorprendentemente leggibile, anche per le persone che non hanno familiarità con la programmazione.

La parola Lua significa "luna" in portoghese.

DOUGLAS. Bello!

Va bene, rimaniamo in tema di codice.

Abbiamo parlato più volte della seconda patch di risposta rapida di Apple.

C'era, non c'era, che fine ha fatto?

Bene, quella patch ora fa parte di a aggiornamento completo, e uno che in realtà ha rattoppato anche un secondo zero-day, Paul.

Apple invia a tutti la recente patch spyware "Rapid Response", corregge un secondo zero-day

ANATRA. Sì.

Se lo ricordi Risposta rapida, come hai detto…

… c'è stato un aggiornamento con la versione (a), che è il modo in cui denotano il primo, quindi c'era un problema con quello (navigazione su alcuni siti Web che non analizzavano correttamente le stringhe User-Agent).

E così Apple ha detto: “Oh, non ti preoccupare, usciremo con la versione (b) in un secondo."

E poi la cosa successiva che abbiamo visto è stata la versione (c).

Hai ragione, l'idea di queste risposte rapide è che alla fine arrivano agli aggiornamenti completi, dove ottieni un nuovo numero di versione completo.

Quindi, anche se hai paura delle risposte rapide, otterrai quelle correzioni più tardi, se non prima.

E lo zero-day in WebKit (che era la cosa con patch di risposta rapida) è stato ora accompagnato da una correzione zero-day per un buco a livello di kernel.

E ci sono alcune (come posso dire?) "interessanti coincidenze" quando tu confrontalo con l'ultimo importante aggiornamento della sicurezza di Apple nel giugno 2023.

Vale a dire che il giorno zero fissato nella parte di risposta rapida era in WebKit ed è stato attribuito a "un ricercatore anonimo".

E lo zero-day ora patchato nel kernel è stato attribuito al gruppo antivirus russo Kaspersky, che ha notoriamente riferito di aver trovato un mucchio di zero-day sugli iPhone dei propri dirigenti, presumibilmente utilizzati per un impianto di spyware.

Quindi i soldi intelligenti stanno dicendo, anche se Apple non lo ha menzionato esplicitamente nei loro bollettini sulla sicurezza, che questa è l'ennesima correzione correlata a quella cosiddetta Troiano della triangolazione.

In altre parole, spyware in-the-wild utilizzato almeno in alcuni attacchi mirati.

Ciò rende la risposta rapida ancora più comprensibile (sul motivo per cui Apple ha voluto farlo uscire rapidamente), perché ciò impedisce in primo luogo l'utilizzo del browser per ingannare il telefono.

E rende questo aggiornamento estremamente importante, perché significa chiudere il buco dietro il buco che immaginiamo che i truffatori userebbero dopo aver compromesso il tuo browser.

Si sarebbero incatenati a questa seconda vulnerabilità che dava loro, essenzialmente, il controllo completo.

DOUGLAS. OK, quindi andiamo da due settimane fa a 30 anni fa...

…e questo è così storia interessante.

È un ammonimento sul non cercare di mantenere i segreti crittografici nascosti dietro accordi di non divulgazione. [NDA]

Completo di un nuovo BWAIN, Paul.

Abbiamo un nuovo BWAIN!

Hacking delle radio della polizia: difetti crittografici vecchi di 30 anni sotto i riflettori

ANATRA. "Insetto con un nome impressionante."

Se mantenere segreto l'algoritmo è necessario affinché funzioni correttamente...

…basta solo una persona per accettare una tangente, o per commettere un errore, o per decodificare il tuo prodotto, perché tutto vada in pezzi.

Ed è quello che ha fatto questo sistema radio TETRA.

Si basava su algoritmi di crittografia non standard, proprietari e segreti commerciali, con il risultato che nel corso degli anni non sono mai stati oggetto di controlli approfonditi.

TETRA è Radio terrestre con trunk.

È un po' come la telefonia mobile, ma con alcuni vantaggi significativi per persone come le forze dell'ordine e i primi soccorritori, vale a dire che ha una portata più lunga, quindi hai bisogno di molte meno stazioni base.

Ed è stato progettato fin dall'inizio con comunicazioni uno-a-uno e uno-a-molti, l'ideale quando si cerca di coordinare un gruppo di persone per rispondere a un'emergenza.

Sfortunatamente, si è scoperto che presentava alcune imperfezioni che sono state scoperte solo nel 2021 da un gruppo di ricercatori olandesi.

E hanno aspettato pazientemente quasi due anni per fare la loro divulgazione responsabile, per uscire con i loro dettagli sui bug, cosa che faranno in una serie di conferenze, a partire da Black Hat 2023.

Puoi capire perché vogliono fare un grande successo ora, perché si sono seduti su queste informazioni, collaborando con i fornitori per preparare le patch, dalla fine del 2021.

In effetti, i CVE, i numeri di bug che hanno ottenuto, sono tutti CVE-2022-xxxx, che indica solo quanta inerzia c'è nel sistema che hanno dovuto superare per ottenere patch per questi buchi.

DOUGLAS. E il nostro BWAIN è TETRA:BURST, il che è eccitante.

Parliamo di alcuni di questi buchi.

ANATRA. Ci sono cinque CVE in totale, ma ci sono due questioni principali che considererei "momenti insegnabili".

Il primo, che è CVE-2022-24401, affronta la spinosa questione dell'accordo chiave.

In che modo la tua stazione base e il telefono di qualcuno concordano sulla chiave che useranno per questa particolare conversazione, in modo che sia diversa in modo affidabile da qualsiasi altra chiave?

TETRA lo ha fatto facendo affidamento sull'ora corrente, che chiaramente si sposta solo in avanti. (Per quanto ne sappiamo.)

Il problema è che non c'era alcuna fase di autenticazione o verifica dei dati.

Quando il telefono si connette alla stazione base e ottiene il timestamp, non ha modo di verificare: "È un timestamp reale da una stazione base di cui mi fido?"

Non c'era alcuna firma digitale sul timestamp, il che significava che potevi impostare una stazione base canaglia e potevi indurli a parlare con te usando il *tuo* timestamp.

In altre parole, la chiave di crittografia per una conversazione di qualcun altro *che hai già intercettato e registrato ieri*...

… potresti avere una conversazione oggi innocentemente con qualcuno, non perché volevi la conversazione, ma perché volevi recuperare il keystream.

Quindi potresti usare quel keystream, *perché è lo stesso che è stato usato ieri*, per una conversazione che hai intercettato.

E, naturalmente, un'altra cosa che potresti fare è, se pensassi di voler essere in grado di intercettare qualcosa martedì prossimo, potresti indurre qualcuno ad avere una conversazione con te * oggi * usando un timestamp falso per la prossima settimana.

Quindi, quando intercetti quella conversazione in futuro, puoi decifrarla perché hai ottenuto il flusso di chiavi dalla conversazione che hai avuto oggi.

DOUGLAS. OK, quindi questo è il primo bug.

E la morale della favola è: Non fare affidamento su dati che non puoi verificare.

Nel secondo bug, la morale della favola è: Non costruire backdoor o altri punti deboli intenzionali.

Questo è un grande no-no, Paul!

ANATRA. Lo è davvero.

Quello è CVE 2022-24402.

Ora, ho visto nei media che c'è stata qualche discussione sul fatto che questo conti davvero come backdoor, perché è stato inserito apposta e tutti coloro che hanno firmato l'NDA sapevano che era lì (o avrebbero dovuto rendersene conto).

Ma chiamiamola backdoor, perché è un meccanismo deliberatamente programmato attraverso il quale gli operatori di alcuni tipi di dispositivi (fortunatamente non quelli generalmente venduti alle forze dell'ordine o ai primi soccorritori, ma quello venduto alle organizzazioni commerciali)….

… c'è una modalità speciale in cui, invece di usare chiavi di crittografia a 80 bit, c'è un pulsante magico che puoi premere che dice: "Ehi, ragazzi, usate solo 32 bit invece di 80".

E quando pensi che ci siamo sbarazzati di DES, il standard di crittografia dei dati, intorno alla fine del millennio perché aveva solo chiavi a 56 bit, puoi immaginare, *oggi nel 2023*, quanto sia debole una chiave di crittografia a 32 bit.

Il costo in termini di tempo e materiali per eseguire un attacco di forza bruta è probabilmente banale.

Puoi immaginare, con un paio di laptop mezzo decenti, di poterlo fare in un pomeriggio per qualsiasi conversazione che desideri decifrare.

DOUGLAS. Va bene, molto bene.

Ultimo, ma non meno importante, abbiamo…

…se ricordi Heartbleed nel 2014, non farti prendere dal panico, ma c'è una nuova cosa chiamata Zenbleed

Zenbleed: come la ricerca delle prestazioni della CPU potrebbe mettere a rischio le tue password

ANATRA. Sì, è BWAIN numero due della settimana. [RIDE]

DOUGLAS. Sì, è un altro BWAIN! [RISATA]

ANATRA. Volevo scriverlo perché ha un nome carino, Zenbleed (il nome "Zen" deriva dal fatto che il bug si applica alla serie di processori Zen 2 di AMD, per quanto ne so), e perché questo è stato trovato da il leggendario cacciatore di bug di Google Project Zero, Tavis Ormandy, che ha rivolto la sua attenzione a ciò che accade all'interno dei processori stessi.

Attacchi "sanguinanti"... li descrivo semplicemente usando le parole che ho scritto nell'articolo:

Il suffisso "-bleed" viene utilizzato per le vulnerabilità che trapelano dati in modo casuale che né l'attaccante né la vittima possono realmente controllare.

Quindi un attacco di sanguinamento è quello in cui non puoi inserire un ferro da calza in un computer attraverso Internet e dire: “Aha! Ora voglio che trovi quel database specifico chiamato sales.sql e caricalo su di me.

E non puoi infilare un ferro da calza in un altro buco e dire: "Voglio che guardi l'offset di memoria 12 finché non appare un numero di carta di credito, quindi salvalo su disco per dopo".

Ottieni solo dati pseudocasuali che fuoriescono dai programmi di altre persone.

Ottieni cose arbitrarie che non dovresti vedere, che puoi collezionare a piacimento per minuti, ore, giorni, anche settimane se vuoi.

Quindi puoi fare il tuo lavoro sui big data su quella roba rubata e vedere cosa ne ottieni.

Ecco cosa ha trovato Tavis Ormandy qui.

È fondamentalmente un problema con l'elaborazione vettoriale, che è dove i processori Intel e AMD non funzionano nella loro normale modalità a 64 bit (dove possono, diciamo, aggiungere due numeri interi a 64 bit insieme in una volta sola), ma dove possono lavorare su 256 blocchi di dati di -bit alla volta.

E questo è utile per cose come il cracking delle password, il cryptomining, l'elaborazione delle immagini, ogni genere di cose.

È un set di istruzioni completamente separato all'interno del processore; un intero insieme separato di registri interni; un'intera serie di calcoli fantasiosi e davvero potenti che puoi fare su questi numeri super-grandi per ottenere risultati di prestazioni super-grandi.

Qual è la possibilità che siano privi di bug?

Ed è quello che stava cercando Tavis Ormandy.

Ha scoperto che un'istruzione molto speciale che viene ampiamente utilizzata per evitare di ridurre le prestazioni...

... hai chiamato questa istruzione magica VZEROUPPER che dice alla CPU: "Poiché ho usato questi fantasiosi registri a 256 bit ma non mi interessano più, non devi preoccuparti di salvare il loro stato per dopo".

Indovina un po?

Questa magica istruzione, che imposta contemporaneamente a zero i primi 128 bit di tutti i registri vettoriali a 256 bit, tutti con un'unica istruzione (puoi vedere che qui c'è molta complessità)...

… in sostanza, a volte perde dati da altri processi o thread che sono stati eseguiti di recente.

Se abusi di questa istruzione nel modo giusto e Tavis Ormandy ha scoperto come farlo, esegui le tue istruzioni di vettori magici e usi questo fantastico VZEROUPPER istruzione in un modo speciale, e quello che succede è che i registri vettoriali nel tuo programma iniziano occasionalmente a presentarsi con valori di dati che non dovrebbero avere.

E quei valori di dati non sono casuali.

In realtà sono blocchi di dati da 16 byte (128 bit) *provenienti dal processo di qualcun altro*.

Non sai di chi.

Sai solo che questi dati canaglia fanno la loro apparizione spettrale di tanto in tanto.

Sfortunatamente, Taviso ha scoperto che utilizzando in modo improprio questa istruzione nel modo giusto/sbagliato, poteva effettivamente estrarre 30 KB di dati canaglia e spettrali dai processi di altre persone al secondo per core della CPU.

E anche se sembra una velocità dati molto lenta (chi vorrebbe 30 KB al secondo su una connessione Internet di questi tempi? - nessuno)...

… quando si tratta di ottenere blocchi di dati casuali da 16 byte dai programmi di altre persone, in realtà funziona a circa 3 GB al giorno per core.

Ci saranno pezzi di pagine web di altre persone; ci saranno nomi utente; potrebbero esserci database di password; potrebbero esserci token di autenticazione.

Tutto quello che devi fare è esaminare questa vasta scorta di pagliai e trovare gli aghi che sembrano interessanti.

E la parte davvero negativa di questo è * non sono solo altri processi in esecuzione allo stesso livello di privilegi *.

Quindi, se hai effettuato l'accesso come "Doug", questo bug non si limita a spiare altri processi in esecuzione sotto l'account del sistema operativo "Doug".

Come sottolinea lo stesso Taviso:

Operazioni di base come

strlen, memcpye strcmp...

(Queste sono funzioni standard che tutti i programmi usano per trovare la lunghezza delle stringhe di testo, per copiare la memoria e per confrontare due elementi di testo.)

Quelle operazioni di base utilizzeranno i registri vettoriali, quindi possiamo utilizzare efficacemente questa tecnica per spiare quelle operazioni che si verificano ovunque nel sistema!

E si è concesso, comprensibilmente, un punto esclamativo, proprio lì.

Non importa se stanno accadendo in altre macchine virtuali, sandbox, contenitori, processi, qualunque cosa.

Penso che in realtà abbia usato anche un secondo punto esclamativo.

In altre parole, *qualsiasi processo*, sia che si tratti del sistema operativo, sia che si tratti di un altro utente nella tua stessa VM, sia che sia il programma che controlla la VM, sia che si tratti di una sandbox che dovrebbe eseguire l'elaborazione super privata delle password.

Stai solo ricevendo questo feed costante di blocchi di dati da 16 byte provenienti da altre persone, e tutto ciò che devi fare è sederti, guardare e aspettare.

DOUGLAS. Quindi, a meno di aspettare che il fornitore della scheda madre esegua la patch...

Se stai usando un Mac, non devi preoccuparti di questo perché ci sono Mac basati su ARM e Mac basati su Intel, ma nessun Mac AMD, ma per quanto riguarda gli utenti Windows con processori AMD e forse alcuni utenti Linux?

ANATRA. La tua distribuzione Linux potrebbe avere un aggiornamento del microcodice del firmware che verrà applicato automaticamente per te.

E c'è una funzionalità AMD essenzialmente non documentata (o nella migliore delle ipotesi molto scarsamente documentata), un comando speciale che puoi dare al chip tramite quelli che sono noti come MSR, o registri specifici per modello.

Sono come strumenti di impostazione della configurazione per ogni particolare round di chip.

C'è un'impostazione che puoi fare che apparentemente immunizza il tuo chip contro questo bug, quindi puoi applicarlo.

Ci sono comandi per farlo per Linux e BSD, ma sfortunatamente non sono a conoscenza di comandi simili su Windows.

È possibile fare scherzi con i registri della CPU specifici del modello [MSR] su Windows, ma in generale è necessario un driver del kernel.

E questo in genere significa ottenerlo da terze parti sconosciute, compilarlo da soli, installarlo, disattivare la firma del driver ...

… quindi fallo solo se ne hai assolutamente bisogno e sai assolutamente cosa stai facendo.

Se sei davvero disperato su Windows e hai un processore AMD Zen 2, penso... (non l'ho provato perché non ho un computer adatto a portata di mano per i miei esperimenti.)

DOUGLAS. Dovresti spendere uno. [RIDE]

Questo è legato al lavoro!

ANATRA. Probabilmente potresti, se scarichi e installi WinDbg [pronunciato "windbag"], il debugger Microsoft...

...che ti consente di abilitare il debugging del kernel locale, connetterti al tuo kernel e giocherellare con registri specifici del modello [DRAMMATIC VOICE] *a tuo rischio e pericolo*.

E, naturalmente, se stai usando OpenBSD, da quello che ho sentito, il buon vecchio Theo [de Raadt] ha detto: “Sai una cosa, c'è una mitigazione; sta attivando questo bit speciale che interrompe il funzionamento del bug. Lo renderemo predefinito in OpenBSD, perché la nostra preferenza è cercare di favorire la sicurezza anche a scapito delle prestazioni.

Ma per tutti gli altri, dovrai aspettare fino a quando non sarà risolto o fare un po' di micro-hacking, tutto da solo!

DOUGLAS. Va bene, molto bene.

Lo terremo d'occhio, ricorda le mie parole.

E mentre il sole inizia a tramontare sul nostro show di oggi, ascoltiamo uno dei nostri lettori su Facebook.

Questo si riferisce alla storia di Apple di cui si è parlato all'inizio dello spettacolo.

Antonio scrive:

Ricordo, in passato, quando gli utenti Apple erano soliti acclamare la folla di PC su come l'architettura di Apple fosse a tenuta stagna e non necessitasse di patch di sicurezza.

Paul, questo pone una domanda interessante, perché penso che lo rivisitiamo almeno una volta all'anno.

Cosa diciamo alle persone che affermano che Apple è così sicura da non aver bisogno di alcun software di sicurezza, o che non devono preoccuparsi di hacking, malware o cose del genere?

ANATRA. Beh, di solito facciamo un bel sorriso amichevole e diciamo: “Ehi, qualcuno ricorda quelle pubblicità? Sono un PC/sono un Mac. Sono un PC/sono un Mac. Come è andata a finire?" [RISATA]

DOUGLAS. Ben detto!

E grazie mille, Anthony, per averlo scritto.

Se hai una storia, un commento o una domanda interessante che vorresti inviare, ci piacerebbe leggerla sul podcast.

Puoi inviare un'e-mail a tips@sophos.com, commentare uno qualsiasi dei nostri articoli o contattarci sui social: @nakedSecurity.

Questo è il nostro spettacolo per oggi; grazie mille per l'ascolto.

Per Paul Ducklin, sono Doug Aamoth, per ricordarti, alla prossima volta, di...

TUTTI E DUE. Stai al sicuro!

[MODE MUSICALE]

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- capace

- WRI

- a proposito

- assolutamente

- abuso

- accompagnati

- Il mio account

- operanti in

- effettivamente

- aggiungere

- Adobe

- Ads - Annunci

- vantaggi

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- fa

- Accordo

- accordi

- algoritmo

- Algoritmi

- Tutti

- permesso

- consente

- già

- Va bene

- Sebbene il

- am

- AMD

- an

- ed

- Annualmente

- Anonimo

- Un altro

- Anthony

- in qualsiasi

- chiunque

- ovunque

- a parte

- Apple

- APPLICA

- applicazioni

- architettura

- SONO

- in giro

- articolo

- news

- AS

- At

- attacco

- attacchi

- attenzione

- Audio

- Autenticazione

- autore

- automaticamente

- evitare

- consapevole

- b

- precedente

- porta posteriore

- Backdoor

- Vasca

- base

- basic

- fondamentalmente

- BE

- perché

- stato

- dietro

- essendo

- sotto

- MIGLIORE

- Big

- Uccelli

- Po

- Nero

- Black Hat

- Brasil

- portato

- del browser

- navigazione

- Insetto

- bug

- costruire

- Mazzo

- ma

- pulsante

- by

- chiamata

- detto

- è venuto

- Materiale

- carta

- cauzionale

- certo

- possibilità

- caratteristiche

- verifica

- patata fritta

- Chips

- chiaramente

- chiusura

- codice

- raccogliere

- COM

- Venire

- viene

- arrivo

- commento

- Comunicazioni

- confronto

- completamento di una

- complessità

- compromettendo

- computer

- conferenze

- Connettiti

- veloce

- collega

- Tecnologie Container

- di controllo

- controlli

- Conversazione

- copiatura

- Nucleo

- Costo

- potuto

- Coppia

- corso

- CPU

- credito

- carta di credito

- Crooks

- folla

- crypto

- crittografico

- Criptovalute

- Corrente

- CVE

- dati

- Banca Dati

- banche dati

- giorno

- Giorni

- Offerte

- decrypt

- Predefinito

- descrivere

- progettato

- dettagli

- dispositivo

- DID

- diverso

- digitale

- direzione

- Rivelazione

- scoperto

- do

- documentata

- effettua

- non

- fare

- fatto

- Dont

- scaricare

- drammaticamente

- autista

- Cadere

- Olandese

- ogni

- facile

- in maniera efficace

- o

- altro

- Di qualcun'altro

- emergenza

- enable

- crittografia

- applicazione

- essenzialmente

- Anche

- alla fine

- tutti

- coinvolgenti

- esperimenti

- estensivo

- descrive

- estratto

- occhio

- fatto

- falso

- Autunno

- familiare

- notoriamente

- fan

- lontano

- caratteristica

- meno

- lotta

- capito

- Trovate

- ricerca

- Nome

- cinque

- Fissare

- fisso

- difetti

- Nel

- per fortuna

- Avanti

- essere trovato

- Gratis

- amichevole

- da

- pieno

- funzionale

- funzioni

- futuro

- generalmente

- ottenere

- ottenere

- Dare

- Go

- andando

- buono

- sorriso

- pirateria informatica

- ha avuto

- cura

- successo

- Happening

- accade

- ha

- Avere

- avendo

- he

- sentire

- sentito

- heartbleed

- qui

- nascosto

- il suo

- Colpire

- Foro

- Fori

- ORE

- Come

- Tutorial

- http

- HTTPS

- i

- MALATO

- idea

- ideale

- if

- Immagine

- immagine

- impressionante

- in

- In altre

- indica

- inerzia

- informazioni

- interno

- install

- installazione

- invece

- istruzioni

- Intel

- interessato

- interessante

- interno

- Internet

- connessione internet

- ai miglioramenti

- problema

- sicurezza

- IT

- elementi

- SUO

- Luglio

- giugno

- ad appena

- Kaspersky

- mantenere

- conservazione

- Le

- Tasti

- Sapere

- conosciuto

- Lingua

- Le Lingue

- computer portatili

- maggiormente

- Cognome

- In ritardo

- dopo

- Legge

- applicazione della legge

- perdita

- Perdite

- IMPARARE

- meno

- leggendario

- Lunghezza

- Livello

- piace

- linux

- Ascolto

- piccolo

- locale

- registrati

- più a lungo

- Guarda

- cerca

- lotto

- amore

- Mac

- macchine

- magia

- Principale

- maggiore

- make

- FA

- Fare

- il malware

- marchio

- Importanza

- max-width

- Maggio..

- può essere

- me

- significare

- si intende

- significava

- meccanismo

- Media

- Memorie

- Microsoft

- forza

- Millennio

- mente

- verbale

- errore

- attenuazione

- Mobile

- Moda

- soldi

- morale

- Scopri di più

- si muove

- molti

- Musica

- musicale

- my

- Sicurezza nuda

- Podcast di sicurezza nudo

- Nome

- cioè

- quasi

- pulito

- necessaria

- Bisogno

- di applicazione

- Nessuno dei due

- mai

- New

- GENERAZIONE

- la prossima settimana

- bello

- no

- né

- normale

- adesso

- numero

- numeri

- oggetti

- of

- MENO

- offset

- di frequente

- Vecchio

- on

- ONE

- quelli

- esclusivamente

- operativo

- sistema operativo

- Operazioni

- Operatori

- or

- Organizzazioni

- Altro

- altrimenti

- nostro

- su

- ancora

- Superare

- proprio

- pagine

- Panico

- parte

- particolare

- partito

- Password

- Le password

- Toppa

- Patch

- patching

- pazientemente

- Paul

- PC

- Persone

- persone

- per

- performance

- persona

- telefono

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- giocatore

- Podcast

- Podcast

- punto

- punti

- Colpire

- Polizia

- Portoghese

- Post

- potente

- stampa

- privilegio

- probabilmente

- Problema

- i processi

- lavorazione

- Processore

- processori

- Prodotto

- Programma

- Programmazione

- Programmi

- progetto

- pronunciato

- propriamente

- proprio

- scopo

- metti

- ricerca

- domanda

- rapidamente

- radio

- casuale

- gamma

- veloce

- tasso

- Leggi

- lettori

- pronto

- di rose

- veramente

- recente

- recentemente

- registrato

- Recuperare

- riducendo

- registri

- relazionato

- fare affidamento

- basandosi

- ricorda

- ricordando

- Segnalati

- ricercatori

- Rispondere

- risposta

- risposte

- responsabile

- colpevole

- Risultati

- Rid

- destra

- rio de janeiro

- Roblox

- tondo

- rss

- Correre

- running

- russo

- Suddetto

- stesso

- sandbox

- sandbox

- Risparmi

- risparmio

- sega

- dire

- detto

- dice

- scrutinio

- Secondo

- Segreto

- sicuro

- problemi di

- Software di sicurezza

- vedere

- visto

- segmento

- separato

- Serie

- set

- Set

- regolazione

- alcuni

- navi

- Corti

- dovrebbero

- mostrare attraverso le sue creazioni

- mostra

- firmato

- significativa

- firma

- simile

- da

- sedere

- Seduta

- rallentare

- smart

- So

- finora

- Social

- Software

- venduto

- alcuni

- Qualcuno

- qualcosa

- Soundcloud

- parlando

- la nostra speciale

- specifico

- Spotify

- spyware

- Stage

- Standard

- inizia a

- Di partenza

- Regione / Stato

- stazione

- Stazioni

- soggiorno

- costante

- Bastone

- rubare

- Interrompe

- Storia

- style

- soggetto

- inviare

- tale

- adatto

- Dom.

- fornire

- suppone

- sistema

- Fai

- prende

- racconto

- Parlare

- parlando

- mirata

- Tech

- tecnicamente

- dice

- ringraziare

- Grazie

- che

- Il

- Il futuro

- loro

- Li

- si

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cosa

- cose

- think

- Terza

- questo

- quelli

- anche se?

- Attraverso

- tempo

- volte

- timestamp

- a

- oggi

- insieme

- Tokens

- strumenti

- top

- Totale

- tradizionale

- provato

- Affidati ad

- prova

- Martedì

- TURNO

- Turned

- Svolta

- seconda

- Tipi di

- tipicamente

- per

- capire

- comprensibile

- Comprensibilmente

- purtroppo

- Sconosciuto

- fino a quando

- Aggiornanento

- upgrade

- Upgrades

- URL

- us

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- generalmente

- Valori

- venditore

- fornitori

- Venmo

- Convalida

- verificare

- versione

- contro

- molto

- via

- Vittima

- virtuale

- Voce

- vulnerabilità

- vulnerabilità

- aspettare

- In attesa

- volere

- ricercato

- Warcraft

- Prima

- Orologio

- stagno

- Modo..

- we

- sito web

- kit web

- siti web

- settimana

- Settimane

- WELL

- è andato

- sono stati

- Che

- qualunque

- quando

- se

- quale

- OMS

- tutto

- di chi

- perché

- molto diffuso

- volere

- finestre

- Utenti Windows

- con

- Word

- parole

- Lavora

- lavoro

- lavori

- mondo

- preoccuparsi

- sarebbe

- scrivere

- scrittura

- anni

- sì

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zen

- zefiro

- zero