UN VORTEX DI PROSPETTIVA PITONE

Nessun lettore audio sotto? Ascoltare direttamente su Soundcloud.

Con Doug Aamoth e Paul Ducklin. Musica introduttiva e finale di Edith Mudge.

Puoi ascoltarci su Soundcloud, Podcast Apple, Google Podcast, Spotify, Stitcher e ovunque si trovino buoni podcast. O semplicemente rilascia il URL del nostro feed RSS nel tuo podcatcher preferito.

LEGGI LA TRASCRIZIONE

DOUG. Crimine informatico dopo crimine informatico, alcuni aggiornamenti Apple e un attacco a un repository di codice sorgente.

Tutto questo e molto altro sul podcast Naked Security.

[MODE MUSICALE]

Benvenuti nel podcast, a tutti.

Sono Doug Aamoth; lui è Paul Ducklin.

Paolo, come stai?

ANATRA. Molto bene grazie. Douglas!

Era abbastanza allegro?

DOUG. È stato abbastanza buono.

Ad esempio, un 7/10 sulla scala della felicità, che è una base piuttosto buona.

ANATRA. Oh, volevo che fosse più alto di così.

Quello che ho detto, più 2.5/10.

DOUG. [stupore esagerato] Oh, Paul, suoni alla grande!

ANATRA. [RIDE] Grazie, Doug.

DOUG. Bene, questo potrebbe spingerti fino a un 10/10, quindi... Questa settimana nella storia della tecnologia.

Il 22 maggio 1973, presso lo Xerox Palo Alto Research Center [PARC], il ricercatore Robert Metcalfe scrisse un promemoria proponendo un nuovo modo di connettere i computer tra loro.

Ispirata dal suo precursore, AlohaNet, che Metcalfe ha studiato come parte della sua tesi di dottorato, la nuova tecnologia si chiamerà Ethernet, un cenno alla sostanza "etere luminifero", che un tempo si credeva fosse un mezzo per propagare le onde luminose.

ANATRA. Era certamente molto più veloce dei dischetti floppy da 160 KB, a lato singolo ea densità singola! [RISATA]

DOUG. Potrebbe essere peggio!

Comunque, parlando di "peggio" e "cattiveria", abbiamo il nostro primo aggiornamento criminale della giornata.

Gli Stati Uniti offrono a $ 10 milioni di ricompensa per un sospetto ransomware russo.

Sono un sacco di soldi, Paul!

Questo tizio deve aver fatto qualcosa di piuttosto brutto.

La dichiarazione del DOJ:

[Questa persona e i suoi compagni cospiratori] avrebbero usato questi tipi di ransomware per attaccare migliaia di vittime negli Stati Uniti e in tutto il mondo. Queste vittime includono forze dell'ordine e altre agenzie governative, ospedali e scuole.

Le richieste di riscatto totali presumibilmente fatte dai membri di queste tre campagne globali di ransomware alle loro vittime ammontano a ben $ 400 milioni, mentre i pagamenti totali del riscatto delle vittime ammontano a $ 200 milioni.

Grandi attacchi a tempo... un sacco di soldi che passano di mano qui, Paul.

ANATRA. Quando stai cercando di rintracciare qualcuno che sta facendo cose vili all'estero e pensi: “Come diavolo lo faremo? Non si presenteranno mai in tribunale qui"...

Forse offriamo solo qualche lucro lucro alle persone nel paese di quell'altra persona, e qualcuno lo denuncia?

E se stanno offrendo $ 10 milioni (beh, questo è il massimo che puoi ottenere), devono essere piuttosto entusiasti.

E la mia comprensione, in questo caso, è il motivo per cui sono entusiasti che questo particolare sospetto sia accusato di essere, se non il cuore e l'anima, almeno una delle due cose per tre diversi ceppi di ransomware: LockBit, Hive e Babuk.

Babuk notoriamente ha fatto trapelare il suo codice sorgente (se non sbaglio, da un affiliato disamorato), e ora ha trovato la sua strada su GitHub, dove chiunque lo desideri può prendere la parte di crittografia.

E anche se è difficile provare simpatia per le persone che sono nel mirino del DOJ e dell'FBI per attacchi ransomware...

… se sono rimaste delle goccioline latenti di simpatia, evaporano abbastanza rapidamente quando inizi a leggere di ospedali e scuole tra le loro numerose vittime.

DOUG. Sì.

ANATRA. Quindi devi presumere che sia improbabile che lo vedranno mai in un tribunale degli Stati Uniti...

…ma immagino che abbiano pensato che fosse troppo importante non provarci.

DOUG. Esattamente.

Lo terremo d'occhio, come ci piace dire.

E mentre aspettiamo, per favore andate a dare un'occhiata al nostro Rapporto sullo stato del ransomware 2023.

Contiene una serie di fatti e cifre che puoi utilizzare per proteggere la tua organizzazione dagli attacchi.

È disponibile su: sophos.com/ransomware2023.

ANATRA. Un piccolo suggerimento che puoi imparare dal rapporto: “Sorpresa, sorpresa; ti costa circa la metà ripristinare dai backup rispetto al pagamento del riscatto.

Perché anche dopo aver pagato il riscatto, hai ancora tutto il lavoro che dovresti fare per ripristinare il backup.

E significa anche che non paghi i truffatori.

DOUG. Di preciso!

Bene, abbiamo un altro aggiornamento sui crimini.

Questa volta sono i nostri amici di iSpoof, che, devo ammetterlo, hanno un buon team di marketing.

Eccetto per tutti vengono beccati e tutto quel genere di cose...

Il boss delle truffe telefoniche ottiene 13 anni per l'esecuzione del servizio "iSpoof".

ANATRA. Sì, questo è un rapporto della Metropolitan Police di Londra su un caso in corso dal novembre 2022, quando noi prima ha scritto su questo su nakedsecurity.sophos.com.

Un tizio di nome Tejay Fletcher, e credo che altre 169 persone che pensavano di essere anonime ma si è scoperto che non lo erano, sono state arrestate.

E questo Fletcher, che ne era il capo, è appena stato condannato a 13 anni e 4 mesi di prigione, Doug.

Questa è una frase piuttosto grande per gli standard di qualsiasi paese!

E il motivo è che questo servizio consisteva nell'aiutare altri criminali informatici, in cambio di bitcoinage, a truffare le vittime in modo molto credibile.

Non avevi bisogno di alcuna abilità tecnica.

Potresti semplicemente iscriverti al servizio e quindi iniziare a fare telefonate in cui puoi scegliere quale numero verrà visualizzato all'altro capo.

Quindi, se avevi la sensazione che qualcuno avesse effettuato una banca con XYZ Banking Corporation, potresti far accendere il telefono dicendo "Chiamata in arrivo da XYZ Banking Corporation", e poi lanciarti nel tuo schpiel.

Sembra, dai rapporti della National Crime Agency dell'epoca, che i loro “clienti” facessero milioni di chiamate attraverso questo servizio. e avevano qualcosa come una percentuale di successo del 10%, in cui il successo viene misurato se il chiamante era in linea per almeno un minuto.

E quando pensi che qualcosa sia una telefonata truffa... riattacchi piuttosto velocemente, vero?

DOUG. Un minuto è tanto!

ANATRA. E questo significa che probabilmente hanno agganciato la persona.

E puoi capire perché, perché tutto sembra credibile.

Se non sei a conoscenza del fatto che il numero del Caller ID (o Calling Line Identification) che appare sul tuo telefono non è altro che un suggerimento, che chiunque può inserire qualsiasi cosa e che chiunque abbia a cuore i tuoi peggiori interessi che vuole perseguitarti può, per un modesto esborso mensile, acquistare un servizio che li aiuterà a farlo automaticamente...

Se non sai che è così, probabilmente avrai la tua guardia molto, molto giù quando arriverà quella chiamata e dirà: “Sto chiamando dalla banca. Lo vedi dal numero. Oh cielo, c'è stata una frode sul tuo account”, e poi il chiamante ti convince a fare un sacco di cose che altrimenti non ascolteresti per un momento.

La portata di questo servizio, il gran numero di persone che lo usavano (apparentemente aveva decine di migliaia di "clienti"), e l'enorme numero di chiamate e l'ammontare del danno finanziario causato, che ammontava a milioni, è il motivo per cui ha ricevuto una condanna così grave.

DOUG. Parte del motivo per cui sono stati in grado di attirare così tanti clienti è che si trattava di un sito web pubblico.

Non era sul dark web, ed è stato un marketing piuttosto astuto.

Se vai all'articolo, c'è un video di marketing di 53 secondi con un doppiatore professionista e alcune animazioni divertenti.

È un video abbastanza ben fatto!

ANATRA. Sì!

Ho notato un errore di battitura... hanno scritto "crittografia end-to-end" piuttosto che "crittografia end-to-end", cosa che ho notato perché era piuttosto ironico.

Perché l'intera premessa di quel video dice: "Ehi, come cliente sei completamente anonimo".

Ne hanno fatto un grande passo.

DOUG. Penso che probabilmente sia stata una "fine alla crittografia". [RIDE]

ANATRA. Sì... forse eri anonimo per le tue vittime, ma non lo eri per il fornitore del servizio.

Apparentemente i poliziotti, almeno nel Regno Unito, hanno deciso di iniziare con chiunque avesse già speso più di £ 100 in Bitcoin con il servizio.

Quindi potrebbero esserci persone che si sono dilettate in questo, o lo hanno usato solo per un paio di cose, che sono ancora nella lista.

I poliziotti vogliono che le persone sappiano che hanno iniziato dall'alto e stanno scendendo.

L'anonimato promesso nel video era illusorio.

DOUG. Bene, abbiamo alcuni suggerimenti e abbiamo già detto questi suggerimenti, ma questi sono ottimi promemoria.

Compreso uno dei miei preferiti, perché penso che la gente presuma semplicemente che Caller ID sia un giornalista accurato…. il consiglio numero uno è: Tratta l'ID chiamante come nient'altro che un suggerimento.

Cosa intendi con questo, Paolo?

ANATRA. Se ricevi ancora posta ordinaria a casa tua, saprai che quando ricevi una busta, c'è il tuo indirizzo sul davanti, e di solito, quando la giri, sul retro della busta c'è un indirizzo del mittente .

E tutti sanno che il mittente può scegliere cosa dire... potrebbe essere genuino; potrebbe essere tutto un mucchio di bugie.

Questo è quanto puoi fidarti dell'ID chiamante.

E fintanto che lo tieni a mente e lo consideri un suggerimento, allora sei a posto.

Ma se esce e dice "XYZ Banking Corporation" perché i truffatori hanno deliberatamente scelto un numero che hai inserito appositamente nella tua lista di contatti per venire a dirti che è la banca ... non significa nulla.

E il fatto che inizino a dirti che sono della banca non significa che lo siano.

E questo prosegue bene con il nostro secondo suggerimento, vero, Doug?

DOUG. Sì.

Avvia sempre tu stesso le chiamate ufficiali, utilizzando un numero di cui ti puoi fidare.

Quindi, se ricevi una di queste chiamate, dì "Ti richiamo subito" e usa il numero sul retro della tua carta di credito.

ANATRA. Assolutamente.

Se c'è qualche modo in cui ti hanno fatto credere che questo è il numero che dovresti chiamare... non farlo!

Scoprilo tu stesso.

Come hai detto, per segnalare cose come frodi bancarie o problemi bancari, il numero sul retro della tua carta di credito è un buon inizio.

Quindi, sì, stai molto, molto attento.

È davvero facile credere al tuo telefono, perché il 99% delle volte quel numero di ID chiamante dirà la verità.

DOUG. Va bene, ultimo ma certamente non meno importante, non proprio così tecnico, ma più un'abilità più morbida, il consiglio numero tre è: Sii presente per amici e familiari vulnerabili.

Bella questa.

ANATRA. Ovviamente ci sono persone che sono più a rischio di questo tipo di truffa.

Quindi è importante che tu lasci che le persone nella tua cerchia di amici e familiari, che ritieni possano essere a rischio di questo genere di cose... fagli sapere che se hanno qualche dubbio, dovrebbero mettersi in contatto con te e chiederti consiglio .

Come ti dirà ogni carpentiere o falegname, Douglas, "Misura due volte, taglia una volta".

DOUG. Mi piace quel consiglio. [RIDE]

Tendo a misurare una volta, tagliare tre volte, quindi non seguire il mio esempio lì.

ANATRA. SÌ. Non puoi "tagliare le cose più a lungo", eh? [RISATA]

DOUG. No, certo che non puoi!

ANATRA. Tutti abbiamo provato. [RIDE]

DOUG. Sono due aggiornamenti in meno; uno per andare.

Abbiamo ottenuto un aggiornamento… se ricordi, all'inizio di questo mese, Apple ci ha sorpreso con un nuovo Rapid Security Response, ma non ha detto cosa gli aggiornamenti hanno effettivamente risolto, ma ora lo sappiamo, Paul.

Il segreto di Apple è svelato: 3 giorni zero corretti, quindi assicurati di applicare la patch ora!

ANATRA. Sì.

Due giorni 0, più un giorno 0 bonus che non era stato risolto prima.

Quindi, se avevi, cos'era, macOS 13 Ventura (l'ultimo) e se avevi iOS/iPadOS 16, ottenevi la Rapid Security Response

Hai quell'aggiornamento "numero di versione (a)" e "ecco i dettagli su questo aggiornamento: (stringa di testo vuota)".

Quindi non avevi idea di cosa fosse stato risolto.

E tu, come noi, probabilmente hai pensato: “Scommetto che è un giorno zero in WebKit. Ciò significa un'installazione drive-by. Ciò significa che qualcuno potrebbe usarlo per spyware.

Ed ecco, questo è esattamente quello che erano quei due giorni 0.

E c'era un terzo zero-day, che era, se vuoi, un'altra parte di quell'equazione, o un altro tipo di exploit che spesso si accompagna ai primi due zero-day che sono stati corretti.

Questa era una cosa di Google Threat Response/Amnesty International che sicuramente puzza di spyware per me... qualcuno che sta indagando su un incidente nella vita reale.

Quel bug era ciò che chiami in gergo una "fuga dalla sandbox".

Sembra che i tre giorni zero ora fissati per tutte le piattaforme Apple fossero...

Uno che potrebbe consentire a un truffatore di capire cosa c'era sul tuo computer.

In altre parole, aumentano notevolmente le possibilità che i loro successivi exploit funzionino.

Un secondo exploit che esegue l'esecuzione di codice in remoto all'interno del tuo browser, come ho detto, aiutato e favorito da quella perdita di dati nel primo bug che potrebbe dirti quali indirizzi di memoria usare.

E poi un terzo giorno zero che essenzialmente ti consente di saltare fuori dal browser e fare molto peggio.

Beh, sto per dire, Patch presto, patch spesso, vero, Doug?

DOUG. Fallo!

Sì.

ANATRA. Questi non sono gli unici motivi per cui vuoi queste patch.

Ci sono anche un sacco di correzioni proattive.

Quindi, anche se non fossero i giorni zero, lo ripeterei comunque.

DOUG. Ok fantastico.

La nostra ultima storia della giornata... avevo scritto la mia piccola introduzione qui, ma la butto nella spazzatura e vado con il tuo titolo, perché è molto meglio.

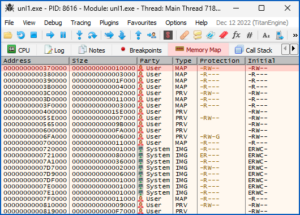

E cattura davvero l'essenza di questa storia: Il repository di codice open source PyPI si occupa del maelstrom di malware maniacale.

Questo è quello che è successo, Paolo!

Il repository di codice open source PyPI si occupa del maelstrom di malware maniacale

ANATRA. Sì, devo ammetterlo, ho dovuto lavorare su quel titolo per adattarlo esattamente a due righe nel template WordPress nakedsecurity.sophos.com. [RISATA]

Il team PyPI ora ha superato questo problema e penso che si siano sbarazzati di tutte le cose.

Ma sembra che qualcuno avesse un sistema automatizzato che stava solo generando nuovi account, quindi, in quegli account, creando nuovi progetti...

... e solo caricando un pacchetto sorgente avvelenato dopo un pacchetto sorgente avvelenato.

E ricorda che nella maggior parte di questi repository (PyPI è un esempio), puoi avere malware che si trova nel codice effettivo che desideri scaricare e successivamente utilizzare come modulo nel tuo codice (in altre parole, la libreria di programmazione), e/ oppure puoi avere malware nell'effettivo programma di installazione o nello script di aggiornamento che ti consegna la cosa.

Quindi, sfortunatamente, è facile per i truffatori clonare un progetto legittimo, dargli un nome dall'aspetto realistico e sperare che se lo scarichi per errore...

…quindi dopo averlo installato, e una volta che inizi a usarlo nel tuo software, e una volta che inizi a spedirlo ai tuoi clienti, andrà tutto bene e non troverai alcun malware al suo interno.

Perché il malware avrà già infettato il tuo computer, trovandosi nello script eseguito per installare correttamente la cosa in primo luogo.

Quindi c'è un doppio colpo per i truffatori.

Quello che non sappiamo è...

Speravano di caricare così tanti pacchetti infetti che alcuni di loro non sarebbero stati individuati e avrebbero avuto una possibilità di combattere che una coppia sarebbe rimasta indietro?

O speravano davvero di poter spaventare così tanto il team PyPI da dover togliere l'intero sito dall'aria, e quello sarebbe stato un vero e proprio attacco di negazione del servizio?

Nessuno di questi era il risultato.

Il team PyPI è riuscito a mitigare l'attacco chiudendo solo alcuni aspetti del sito.

Vale a dire, per un po' non è stato possibile creare un nuovo account e non è stato possibile aggiungere un nuovo progetto, ma è comunque possibile ottenerne di vecchi.

E questo ha dato loro abbastanza respiro, per un periodo di 24 ore, che sembra che siano stati in grado di ripulire completamente.

DOUG. Abbiamo alcuni consigli per attacchi come questo in cui non vengono ripuliti in tempo.

Quindi, se stai estraendo da repository come questo, la prima cosa che puoi fare è: Non scegliere un pacchetto di repository solo perché il nome sembra giusto.

Questa è una tattica usata spesso dagli aggressori.

ANATRA. Infatti Douglas.

In pratica è quello che chiamavamo in gergo “typosquatting” per i siti web.

Invece di registrarti example.com, potresti registrare qualcosa di simile examole.com, perché O è accanto a P sulla tastiera, nella speranza che qualcuno vada a digitare "example", commetta un piccolo errore e tu catturerai il loro traffico e lo porterai su un sito simile.

Fai attenzione a ciò che scegli.

È un po' come il nostro consiglio sull'ID chiamante: ti dice qualcosa, ma solo così tanto.

E, per il resto, devi davvero fare la dovuta diligenza.

DOUG. Ad esempio: Non scaricare alla cieca gli aggiornamenti dei pacchetti nei propri sistemi di sviluppo o compilazione.

ANATRA. Sì, DevOps e Continuous Integration sono tutto di questi tempi, non è vero, dove automatizzi tutto?

E c'è qualcosa di allettante nel dire: "Beh, non voglio restare indietro, quindi perché non dico semplicemente al mio sistema di compilazione di prendere il mio codice dal mio repository locale dove me ne occupo io, e poi sempre e solo ottenere automaticamente l'ultima versione dal repository pubblico di tutto il codice di altre persone che sto usando?"

Il problema è che se qualcuno di quei pacchetti di terze parti che stai usando viene pwnato, il tuo sistema di compilazione si metterà nei guai in modo completamente automatico.

Quindi non farlo se puoi evitarlo.

DOUG. Il che ci porta a: Non rendere facile per gli aggressori entrare nei tuoi pacchetti.

ANATRA. Sì.

Nessuno può davvero fermare qualcuno che è determinato a creare, a mano, 2000 nuovi account PyPI e inserire 1000 nuovi pacchetti in ciascuno di essi.

Ma puoi effettuare attacchi in cui i truffatori prendono il controllo dei pacchetti esistenti e li compromettono... puoi fare la tua parte per aiutare il resto della comunità rendendo il più difficile possibile la compromissione dei tuoi progetti.

Vai a rivisitare la sicurezza che hai su questo account o su quel pacchetto, nel caso in cui qualcuno decida che sarebbe un posto magistrale per inserire badware che potrebbe colpire altre persone... e ovviamente ciò offuscherebbe almeno temporaneamente la tua reputazione allo stesso tempo.

DOUG. E il nostro ultimo consiglio potrebbe cadere nel vuoto, ma se è sufficiente per cambiare idea, oggi abbiamo fatto un buon lavoro: Non essere un tu-sai-cosa.

ANATRA. Dimostrando quanto sei intelligente ricordandoci tutti gli attacchi alla catena di approvvigionamento facendo lavoro non necessario per i team di volontari ... come l'equipaggio del kernel Linux (hanno sofferto di questo in passato), PyPI e altri famosi repository open source?

Se hai un vero motivo per cui pensi di dover parlare loro di una vulnerabilità della sicurezza, trova i dettagli di contatto per la divulgazione della sicurezza e contattali in modo corretto, professionale e responsabile.

Non essere un ****.

DOUG. Eccellente.

Va bene, un buon consiglio, e mentre il sole inizia a tramontare sul nostro show per la giornata, è tempo di ascoltare uno dei nostri lettori.

Nella puntata precedente del podcast, ricorderete che abbiamo parlato un po' delle prove e delle tribolazioni del computer Apple III. Ascoltiamo:

Non so se si tratti di una leggenda metropolitana o meno, ma ho letto che i primi modelli [Apple III] non avevano i chip installati correttamente in fabbrica e che ai destinatari che segnalavano problemi veniva detto di sollevare la parte anteriore del computer dalla scrivania di qualche centimetro e lasciarlo schiantare all'indietro, il che li sbatterebbe in posizione come avrebbero dovuto essere in primo luogo. Che apparentemente ha funzionato, ma non era il miglior tipo di pubblicità per la qualità del prodotto.

DOUG. In risposta, l'ascoltatore S31064 (non sono sicuro che sia un vero nome di nascita) interviene:

Non lo so, ma l'azienda per cui lavoravo all'epoca li utilizzava per i terminali di circolazione delle biblioteche offline. E nove volte su dieci, se c'era un problema, la soluzione era riposizionare i chip.

ANATRA. Sì, esaminare la scheda madre e (crackle, crackle) premere tutti i chip verso il basso... quella era considerata una manutenzione ordinaria all'epoca.

Ma sembra che per l'Apple III non si trattasse solo di manutenzione ordinaria, manutenzione preventiva, fosse in realtà una tecnica di recupero riconosciuta.

Quindi sono rimasto affascinato nel leggerlo, Doug.

Qualcuno che era stato davvero lì, e l'ha fatto!

DOUG. Bene, grazie mille, caro ascoltatore, per avermelo inviato.

E se hai una storia, un commento o una domanda interessante che vorresti inviare, ci piacerebbe leggerla sul podcast.

Potete inviare un'e-mail a tips@sophos.com, commentare uno qualsiasi degli articoli o contattarci sui social: @nakedsecurity.

Questo è il nostro spettacolo per oggi; grazie mille per l'ascolto.

Per Paul Ducklin, sono Doug Aamoth, e ti ricordo fino alla prossima volta di...

TUTTI E DUE. Stai al sicuro.

[MODE MUSICALE]

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/05/25/s3-ep136-navigating-a-manic-malware-maelstrom/

- :ha

- :È

- :non

- :Dove

- ][P

- $10 milioni

- $ 400 milioni

- $ SU

- 13

- 2022

- 2023

- 22

- a

- capacità

- capace

- Chi siamo

- assolutamente

- Il mio account

- conti

- preciso

- accusato

- presenti

- effettivamente

- aggiungere

- indirizzo

- indirizzi

- ammettere

- consigli

- influenzare

- Affiliazione

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- agenzie

- ARIA

- Tutti

- presumibilmente

- consentire

- lungo

- già

- Va bene

- anche

- Sebbene il

- sempre

- am

- tra

- quantità

- an

- ed

- animazioni

- anonimia

- Anonimo

- Un altro

- in qualsiasi

- nulla

- ovunque

- attraente

- Apple

- SONO

- in giro

- arrestato

- articolo

- news

- AS

- aspetti

- At

- attacco

- attacchi

- attrarre

- Audio

- autore

- automatizzare

- Automatizzata

- automaticamente

- disponibile

- evitare

- consapevole

- precedente

- di riserva

- backup

- Vasca

- Banca

- sopraelevata

- Settore bancario

- Linea di base

- fondamentalmente

- BE

- Orso

- perché

- stato

- prima

- dietro

- essendo

- CREDIAMO

- creduto

- sotto

- MIGLIORE

- Scommettere

- Meglio

- Big

- Po

- Bitcoin

- vuoto

- ciecamente

- Bonus

- generosità

- respirazione

- del browser

- Insetto

- costruire

- Mazzo

- ma

- Acquistare

- by

- chiamata

- detto

- visitatore

- chiamata

- Bandi

- Responsabile Campagne

- Materiale

- Può ottenere

- cattura

- carta

- attento

- Custodie

- centro

- certamente

- possibilità

- il cambiamento

- cambiando

- Chips

- Scegli

- Cerchio

- Circolazione

- codice

- COM

- Venire

- viene

- commento

- comunità

- azienda

- completamente

- compromesso

- Compromissione

- computer

- computer

- Connettiti

- considerato

- contatti

- continuo

- poliziotti

- SOCIETÀ

- Costi

- potuto

- nazione

- Paese del

- Coppia

- corso

- Corte

- Crash

- creare

- Creazione

- credito

- carta di credito

- crimine

- Crooks

- cliente

- Clienti

- taglio

- cybercrime

- i criminali informatici

- Scuro

- Web Scuro

- dati

- perdita di dati

- giorno

- Giorni

- Offerte

- deciso

- fornisce un monitoraggio

- richieste

- Denial of Service

- densità

- scrivania

- dettaglio

- dettagli

- determinato

- Mercato

- DevOps

- DID

- diverso

- diligenza

- Rivelazione

- do

- effettua

- non

- fare

- DoJ

- fatto

- Dont

- dubbio

- giù

- scaricare

- Cadere

- dovuto

- ogni

- In precedenza

- Presto

- terra

- facile

- crittografia

- fine

- applicazione

- abbastanza

- interamente

- episodio

- essenza

- essenzialmente

- Anche

- EVER

- Ogni

- tutti

- qualunque cosa

- di preciso

- esempio

- esecuzione

- esistente

- Sfruttare

- gesta

- occhio

- di fronte

- fatto

- fabbrica

- fatti

- Autunno

- famiglia

- notoriamente

- più veloce

- preferiti

- fbi

- sentire

- compagno

- pochi

- lotta

- figura

- capito

- Cifre

- finanziario

- Trovare

- sottile

- Nome

- in forma

- Fissare

- fisso

- seguire

- Nel

- essere trovato

- frode

- amici

- da

- anteriore

- ti divertirai

- la generazione di

- genuino

- ottenere

- ottenere

- GitHub

- Dare

- globali

- Go

- va

- andando

- d'oro

- buono

- Enti Pubblici

- afferrare

- grande

- molto

- Guardia

- Tipo

- ha avuto

- Metà

- cura

- Mani

- Appendere

- successo

- Hard

- Avere

- he

- capo

- titolo

- sentire

- Cuore

- Aiuto

- aiutare

- qui

- superiore

- lui

- il suo

- Colpire

- Alveare

- speranza

- sperando

- ospedali

- Casa

- Come

- http

- HTTPS

- i

- ID

- idea

- Identificazione

- if

- importante

- in

- In altre

- incidente

- includere

- crescente

- avviare

- install

- integrazione

- interessante

- interessi

- Internazionale

- ai miglioramenti

- ironia

- iSpoof

- IT

- SUO

- stessa

- gergo

- saltare

- ad appena

- Acuto

- mantenere

- Genere

- Sapere

- grandi

- Cognome

- dopo

- con i più recenti

- lanciare

- Legge

- applicazione della legge

- portare

- Leads

- IMPARARE

- meno

- Guidato

- a sinistra

- legittimo

- Consente di

- Biblioteca

- si trova

- leggera

- piace

- linea

- Linee

- linux

- Lista

- ascoltatore

- Ascolto

- piccolo

- caricare

- locale

- Londra

- Lunghi

- Guarda

- cerca

- SEMBRA

- lotto

- amore

- macos

- fatto

- manutenzione

- make

- Fare

- il malware

- molti

- Marketing

- massimo

- Maggio..

- significare

- si intende

- misurare

- medie

- Utenti

- Memorie

- Metropolitan Police

- forza

- milione

- milioni

- mente

- menti

- minuto

- errore

- Ridurre la perdita dienergia con una

- modelli

- modesto

- modulo

- momento

- soldi

- Mese

- mensile

- mese

- Scopri di più

- maggior parte

- molti

- Musica

- musicale

- devono obbligatoriamente:

- my

- Sicurezza nuda

- Podcast di sicurezza nudo

- Nome

- il

- navigazione

- Bisogno

- mai

- New

- GENERAZIONE

- no

- Niente

- Novembre

- adesso

- numero

- of

- MENO

- offrire

- offerta

- Offerte

- ufficiale

- offline

- di frequente

- oh

- Vecchio

- on

- una volta

- ONE

- quelli

- esclusivamente

- aprire

- open source

- codice open source

- or

- organizzazione

- Altro

- altrimenti

- nostro

- su

- Risultato

- ancora

- oltremare

- proprio

- PACK

- pacchetto

- Packages

- pagato

- palo Alto

- parte

- particolare

- passato

- Toppa

- Patch

- Paul

- Paga le

- pagamento

- pagamenti

- Persone

- persone

- periodo

- persona

- prospettiva

- telefono

- telefonate

- raccolto

- Intonazione

- posto

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- giocatore

- per favore

- più

- Podcast

- Podcast

- Polizia

- Popolare

- possibile

- forse

- Post

- precursore

- premendo

- piuttosto

- precedente

- carcere

- Proactive

- probabilmente

- Problema

- problemi

- Prodotto

- professionale

- professionalmente

- Programmazione

- progetto

- progetti

- promesso

- propriamente

- protegge

- fornitore

- la percezione

- traino

- Spingi

- metti

- Python

- qualità

- domanda

- rapidamente

- Ransom

- ransomware

- veloce

- tasso

- piuttosto

- raggiungere

- Leggi

- lettori

- Lettura

- realistico

- veramente

- ragione

- motivi

- destinatari

- riconosciuto

- Recuperare

- recupero

- registro

- registrazione

- ricorda

- a distanza

- rapporto

- Reportistica

- Report

- deposito

- reputazione

- riparazioni

- ricercatore

- risposta

- REST

- ripristinare

- ritorno

- Rid

- destra

- Rischio

- ROBERT

- Prenotazione sale

- rss

- running

- russo

- Suddetto

- stesso

- dire

- detto

- dice

- Scala

- Truffa

- Vittime della truffa

- Scuole

- Secondo

- Segreto

- sicuro

- problemi di

- vulnerabilità della sicurezza

- vedere

- sembra

- trasmettitore

- invio

- condanna

- condannato

- grave

- servizio

- Provider di servizi

- set

- Spedizione

- dovrebbero

- mostrare attraverso le sue creazioni

- Spettacoli

- Cose da vedere

- segno

- da

- singolo

- site

- abilità

- So

- Social

- Software

- alcuni

- Qualcuno

- qualcosa

- Anima

- Suono

- Soundcloud

- Fonte

- codice sorgente

- parlando

- appositamente

- esaurito

- Spotify

- spyware

- inizia a

- iniziato

- dichiarazione

- stati

- soggiorno

- Ancora

- Fermare

- Storia

- Tensioni

- Corda

- studiato

- inviare

- successivo

- sostanza

- il successo

- tale

- Dom.

- sorpresa

- sorpreso

- sistema

- SISTEMI DI TRATTAMENTO

- Fai

- trattativa

- team

- Tech

- Consulenza

- Tecnologia

- dire

- dice

- modello

- carnagione

- decine

- di

- ringraziare

- Grazie

- che

- I

- Regno Unito

- il mondo

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cosa

- cose

- think

- Terza

- di parti terze standard

- questo

- quelli

- anche se?

- pensiero

- migliaia

- minaccia

- tre

- Attraverso

- Lancio

- tempo

- volte

- tipo

- suggerimenti

- a

- oggi

- insieme

- pure

- top

- Totale

- toccare

- pista

- traffico

- studi clinici

- provato

- guaio

- vero

- Affidati ad

- Verità

- prova

- TURNO

- Turned

- Due volte

- seconda

- Digitare

- Tipi di

- Uk

- e una comprensione reciproca

- purtroppo

- Unito

- Stati Uniti

- fino a quando

- Aggiornanento

- Aggiornamenti

- Caricamento

- Urban

- URL

- us

- uso

- utilizzato

- utilizzando

- generalmente

- versione

- molto

- Vittima

- vittime

- Video

- volontario

- vulnerabilità

- Vulnerabile

- In attesa

- volere

- ricercato

- vuole

- Prima

- onde

- Modo..

- we

- sito web

- kit web

- Sito web

- siti web

- settimana

- WELL

- sono stati

- Che

- quando

- se

- quale

- while

- OMS

- tutto

- perché

- volere

- con

- WordPress

- parole

- Lavora

- lavoro

- mondo

- peggio

- Salsiccia di assorbimento

- valore

- sarebbe

- scritto

- Wrong

- anni

- sì

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro

- zero

- Zero Day

![S3 Ep120: Quando le criptovalute semplicemente non si lasciano andare [Audio + Testo]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep 126: Il prezzo del fast fashion (e funzionalità creep) [Audio + Testo]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)