Alla fine della scorsa settimana, Microsoft ha pubblicato un rapporto intitolato Analisi delle tecniche Storm-0558 per l'accesso non autorizzato alla posta elettronica.

In questo documento piuttosto drammatico, il team di sicurezza dell'azienda ha rivelato i retroscena di un attacco hacker precedentemente inspiegabile in cui si accedeva a dati tra cui testo di posta elettronica, allegati e altro:

da circa 25 organizzazioni, incluse le agenzie governative e i relativi account consumer nel cloud pubblico.

The bad news, even though only 25 organisations were apparently attacked, is that this cybercrime may nevertheless have affected a large number of individuals, given that some US government bodies employ anywhere from tens to hundreds of thousands of people.

La buona notizia, almeno per la stragrande maggioranza di noi che non siamo stati esposti, è che i trucchi e gli aggiramenti utilizzati nell'attacco erano sufficientemente specifici da consentire ai cacciatori di minacce Microsft di rintracciarli in modo affidabile, quindi il totale finale di 25 organizzazioni sembra davvero essere una lista completa dei risultati.

In poche parole, se non hai ancora sentito direttamente da Microsoft di far parte di questo hack (la società ovviamente non ha pubblicato un elenco di vittime), allora puoi anche presumere di essere al sicuro.

Meglio ancora, se migliore è la parola giusta qui, l'attacco si basava su due carenze di sicurezza nelle operazioni di back-end di Microsoft, il che significa che entrambe le vulnerabilità potevano essere risolte "in casa", senza spingere alcun software lato client o aggiornamenti di configurazione.

Ciò significa che non ci sono patch critiche che devi affrettarti a installare da solo.

I giorni zero che non lo erano

Gli zero-day, come sapete, sono buchi di sicurezza che i Cattivi hanno scoperto per primi e capito come sfruttare, non lasciando così giorni disponibili durante i quali anche i team di sicurezza più attenti e meglio informati avrebbero potuto riparare prima degli attacchi.

Tecnicamente, quindi, questi due buchi di Storm-0558 possono essere considerati zero-day, perché i truffatori hanno sfruttato alacremente i bug prima che Microsoft fosse in grado di affrontare le vulnerabilità coinvolte.

Tuttavia, dato che Microsoft ha accuratamente evitato la parola "zero-day" nella propria copertura e dato che la correzione dei buchi non richiedeva a tutti noi di scaricare le patch, vedrai che nel titolo sopra ci siamo riferiti a loro come giorni semi-zero, e lasceremo la descrizione a questo.

Tuttavia, la natura dei due problemi di sicurezza interconnessi in questo caso è un promemoria fondamentale di tre cose, vale a dire che:

- La crittografia applicata è difficile.

- La segmentazione della sicurezza è difficile.

- La caccia alle minacce è difficile.

I primi segni di atti illeciti hanno mostrato criminali che si intrufolavano nei dati di Exchange delle vittime tramite Outlook Web Access (OWA), utilizzando token di autenticazione acquisiti illecitamente.

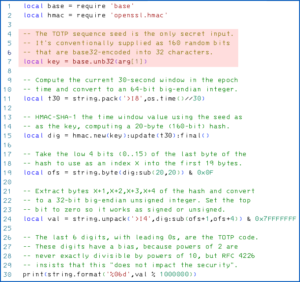

In genere, un token di autenticazione è un cookie web temporaneo, specifico per ogni servizio online che utilizzi, che il servizio invia al tuo browser una volta che hai dimostrato la tua identità con uno standard soddisfacente.

Per stabilire con sicurezza la tua identità all'inizio di una sessione, potresti dover inserire una password e un codice 2FA una tantum, presentare un dispositivo "passkey" crittografico come Yubikey o sbloccare e inserire una smart card in un lettore.

Successivamente, il cookie di autenticazione rilasciato al tuo browser funge da pass a breve termine in modo che tu non debba inserire la tua password o presentare il tuo dispositivo di sicurezza, più e più volte per ogni singola interazione che hai con il sito.

Puoi pensare al processo di accesso iniziale come presentare il tuo passaporto al banco del check-in di una compagnia aerea e il token di autenticazione come la carta d'imbarco che ti consente di entrare in aeroporto e sull'aereo per un volo specifico.

Sometimes you might be required to reaffirm your identity by showing your passport again, such as just before you get on the plane, but often showing the boarding card alone will be enough for you to establish your “right to be there” as you make your way around the airside parts of the airport.

Le probabili spiegazioni non sono sempre corrette

Quando i criminali iniziano a comparire con il token di autenticazione di qualcun altro negli header HTTP delle loro richieste web, una delle spiegazioni più probabili è che i criminali abbiano già impiantato malware nel computer della vittima.

Se quel malware è progettato per spiare il traffico di rete della vittima, in genere riesce a vedere i dati sottostanti dopo che è stato preparato per l'uso, ma prima che sia stato crittografato e inviato.

Ciò significa che i criminali possono spiare e rubare dati vitali di navigazione privata, inclusi i token di autenticazione.

In generale, gli aggressori non riescono più a fiutare i token di autenticazione mentre viaggiano su Internet, come potevano normalmente fino al 2010 circa. Questo perché ogni servizio online affidabile oggigiorno richiede che il traffico da e verso gli utenti registrati debba viaggiare tramite HTTPS. e solo tramite HTTPS, abbreviazione di HTTP sicuro.

HTTPS utilizza TLS, abbreviazione di sicurezza a livello di trasporto, che fa ciò che suggerisce il nome. Tutti i dati sono fortemente crittografati non appena lasciano il browser ma prima che entrino nella rete e non vengono decifrati fino a quando non raggiungono il server previsto all'altra estremità. Lo stesso processo di rimescolamento dei dati end-to-end avviene al contrario per i dati che il server restituisce nelle sue risposte, anche se provi a recuperare dati che non esistono e tutto ciò che il server deve dirti è superficiale 404 Page not found.

Fortunatamente, i cacciatori di minacce Microsoft si sono presto resi conto che le interazioni fraudolente via e-mail non erano dovute a un problema innescato sul lato client della connessione di rete, un presupposto che avrebbe mandato le organizzazioni vittime in 25 diverse inseguimenti selvaggi alla ricerca di malware che fosse è lì.

La successiva spiegazione più probabile è quella che in teoria è più facile da risolvere (perché può essere risolta per tutti in una volta sola), ma in pratica è più allarmante per i clienti, vale a dire che i truffatori hanno in qualche modo compromesso il processo di creazione dell'autenticazione gettoni in primo luogo.

Un modo per farlo sarebbe hackerare i server che li generano e impiantare una backdoor per produrre un token valido senza prima verificare l'identità dell'utente.

Un altro modo, che è apparentemente quello che Microsoft ha inizialmente indagato, è che gli aggressori sono stati in grado di rubare dati sufficienti dai server di autenticazione per generare token di autenticazione fraudolenti ma dall'aspetto valido per se stessi.

Ciò implicava che gli aggressori fossero riusciti a rubare una delle chiavi di firma crittografica che il server di autenticazione utilizza per imprimere un "sigillo di validità" nei token che emette, per rendere quasi impossibile per chiunque creare un token falso. che passerebbe l'adunata.

Utilizzando una chiave privata sicura per aggiungere una firma digitale a ogni token di accesso emesso, un server di autenticazione consente a qualsiasi altro server nell'ecosistema di verificare facilmente la validità dei token che riceve. In questo modo, il server di autenticazione può funzionare in modo affidabile anche su reti e servizi diversi senza la necessità di condividere (e aggiornare regolarmente) un elenco divulgabile di token effettivi e noti.

Un trucco che non doveva funzionare

Microsoft ultimately determined that the rogue access tokens in the Storm-0558 attack were legitimately signed, which seemed to suggest that someone had indeed pinched a company signing key…

… ma in realtà non erano affatto il tipo giusto di gettoni.

Gli account aziendali dovrebbero essere autenticati nel cloud utilizzando i token di Azure Active Directory (AD), ma questi falsi token di attacco sono stati firmati con quella che è nota come chiave MSA, abbreviazione di Account Microsoft, which is apparent the initialism used to refer to standalone consumer accounts rather than AD-based corporate ones.

In parole povere, i truffatori stavano coniando falsi token di autenticazione che superavano i controlli di sicurezza di Microsoft, eppure quei token erano firmati come se fossero per un utente che accedeva a un account personale di Outlook.com invece che per un utente aziendale che accedeva a un account aziendale.

In una parola, "Che cosa?!!?!"

Apparentemente, i truffatori non sono stati in grado di rubare una chiave di firma a livello aziendale, solo una a livello di consumatore (non è una denigrazione degli utenti a livello di consumatore, semplicemente una saggia precauzione crittografica per dividere e separare le due parti del ecosistema).

Ma dopo aver portato a termine questo primo giorno semi-zero, ovvero impossessarsi senza farsi notare di un segreto crittografico di Microsoft, i truffatori avrebbero trovato un secondo giorno semi-zero con il quale avrebbero potuto spacciare un token di accesso firmato con una chiave di conto consumer che avrebbe dovuto segnalare "questa chiave non appartiene qui" come se fosse invece un token firmato da Azure AD.

In altre parole, anche se i truffatori erano bloccati con il tipo sbagliato di chiave di firma per l'attacco che avevano pianificato, hanno comunque trovato un modo per aggirare le misure di sicurezza di divisione e separazione che avrebbero dovuto impedire il funzionamento della loro chiave rubata.

Altre cattive e buone notizie

La cattiva notizia per Microsoft è che questa non è l'unica volta in cui la società è stata trovata carente rispetto alla firma della sicurezza delle chiavi nell'ultimo anno.

Il l'ultima patch martedì, in effetti, ha visto Microsoft offrire tardivamente la protezione della blocklist contro una serie di driver del kernel di Windows infetti da malware che la stessa Redmond ha firmato sotto l'egida del suo programma per sviluppatori hardware di Windows.

La buona notizia è che, poiché i truffatori utilizzavano token di accesso in stile aziendale firmati con una chiave crittografica in stile consumer, le loro credenziali di autenticazione canaglia potevano essere cacciate in modo affidabile una volta che il team di sicurezza di Microsoft sapeva cosa cercare.

In un linguaggio ricco di gergo, Microsoft osserva che:

L'uso di una chiave errata per firmare le richieste ha consentito ai nostri team investigativi di vedere tutte le richieste di accesso degli attori che seguivano questo modello sia nei nostri sistemi aziendali che in quelli consumer.

L'uso della chiave errata per firmare questo ambito di asserzioni era un chiaro indicatore dell'attività dell'attore poiché nessun sistema Microsoft firma i token in questo modo.

In parole povere, lo svantaggio del fatto che nessuno in Microsoft lo sapesse in anticipo (impedendo così che venisse patchato in modo proattivo) ha portato, ironia della sorte, al vantaggio che nessuno in Microsoft aveva mai provato a scrivere codice per funzionare in quel modo .

E questo, a sua volta, significava che il comportamento canaglia in questo attacco poteva essere utilizzato come IoC unico e affidabile, o indicatore di compromesso.

Questo, presumiamo, è il motivo per cui Microsoft ora si sente fiduciosa nell'affermare di aver rintracciato ogni istanza in cui sono stati sfruttati questi buchi di giorno doppio semi-zero, e quindi che il suo elenco di 25 clienti interessati è esaustivo.

Cosa fare?

Se non sei stato contattato da Microsoft in merito, pensiamo che tu possa essere sicuro di non essere stato coinvolto.

E poiché i rimedi di sicurezza sono stati applicati all'interno del servizio cloud di Microsoft (vale a dire, rinnegando eventuali chiavi di firma MSA rubate e chiudendo la scappatoia che consente di utilizzare "il tipo di chiave sbagliato" per l'autenticazione aziendale), non è necessario affrettarsi per installa tu stesso eventuali patch.

Tuttavia, se sei un programmatore, un professionista del controllo qualità, un teamer rosso/blu o altrimenti coinvolto nell'IT, ricordati i tre punti che abbiamo evidenziato all'inizio di questo articolo:

- La crittografia applicata è difficile. Non devi solo scegliere gli algoritmi giusti e implementarli in modo sicuro. È inoltre necessario utilizzarli correttamente e gestire eventuali chiavi crittografiche su cui si basa il sistema con un'adeguata cura a lungo termine.

- La segmentazione della sicurezza è difficile. Anche quando pensi di aver diviso una parte complessa del tuo ecosistema in due o più parti, come ha fatto Microsoft in questo caso, devi assicurarti che la separazione funzioni davvero come previsto. Sonda e verifica tu stesso la sicurezza della separazione, perché se non la metti alla prova tu, lo faranno sicuramente i truffatori.

- La caccia alle minacce è difficile. La prima e più ovvia spiegazione non è sempre quella giusta, o potrebbe non essere l'unica. Non smettere di cercare quando avrai la tua prima spiegazione plausibile. Continua fino a quando non solo hai identificato gli exploit effettivi utilizzati nell'attacco corrente, ma hai anche scoperto quante più altre cause potenzialmente correlate possibili, in modo da poterle correggere in modo proattivo.

Per citare una frase molto nota (e il fatto che sia vera significa che non ci preoccupa che sia un cliché): La sicurezza informatica è un viaggio, non una destinazione.

Hai poco tempo o competenze per occuparti della caccia alle minacce alla sicurezza informatica? Preoccupato che la sicurezza informatica finisca per distrarti da tutte le altre cose che devi fare?

Scopri Rilevamento e risposta gestiti da Sophos:

Ricerca, rilevamento e risposta alle minacce 24 ore su 7, XNUMX giorni su XNUMX ▶

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 15%

- 25

- 2FA

- a

- capace

- WRI

- a proposito

- sopra

- Assoluta

- accesso

- accessibile

- Il mio account

- conti

- acquisito

- l'acquisizione di

- operanti in

- attivo

- Active Directory

- attività

- atti

- presenti

- effettivamente

- Ad

- aggiungere

- avanzare

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- agenzie

- compagnia aerea

- aeroporto

- Algoritmi

- Tutti

- permesso

- Consentire

- da solo

- già

- anche

- sempre

- an

- ed

- in qualsiasi

- chiunque

- ovunque

- apparente

- applicato

- circa

- SONO

- in giro

- articolo

- AS

- assumere

- assunzione

- garanzia

- At

- attacco

- attacchi

- autenticato

- Autenticazione

- autore

- auto

- disponibile

- evitato

- azzurro

- precedente

- Back-end

- porta posteriore

- sfondo

- background-image

- Vasca

- BE

- perché

- stato

- prima

- essendo

- Meglio

- imbarco

- corpi

- sistema

- entrambi

- Parte inferiore

- del browser

- navigazione

- bug

- Mazzo

- ma

- by

- Materiale

- carta

- che

- attentamente

- Custodie

- cause

- centro

- certamente

- dai un'occhiata

- verifica

- Controlli

- Scegli

- pulire campo

- cliente

- chiusura

- Cloud

- codice

- colore

- COM

- comunemente

- azienda

- Società

- completamento di una

- complesso

- Compromissione

- computer

- fiducioso

- Configurazione

- veloce

- considerato

- Consumer

- biscotto

- Aziende

- potuto

- coprire

- copertura

- creare

- Creazione

- Credenziali

- criminali

- critico

- Crooks

- crittografico

- crittografia

- Corrente

- Clienti

- cybercrime

- Cybersecurity

- dati

- giorno

- Giorni

- affare

- descrizione

- progettato

- scrivania

- destinazione

- rivelazione

- determinato

- Costruttori

- dispositivo

- DID

- diverso

- digitale

- direttamente

- scoperto

- Dsiplay

- do

- documento

- effettua

- non

- Dont

- giù

- scaricare

- svantaggio

- drammaticamente

- driver

- durante

- ogni

- più facile

- facile

- ecosistema

- Di qualcun'altro

- crittografato

- fine

- da un capo all'altro

- Inglese

- abbastanza

- entrare

- Impresa

- dal titolo

- stabilire

- Anche

- EVER

- Ogni

- tutti

- exchange

- esistere

- attenderti

- competenza

- spiegazione

- Sfruttare

- Exploited

- gesta

- esposto

- fatto

- falso

- capito

- finale

- Nome

- Fissare

- fisso

- volo

- seguito

- Nel

- essere trovato

- fraudolenti

- da

- generare

- ottenere

- dato

- Go

- andando

- buono

- Enti Pubblici

- incidere

- ha avuto

- accade

- Hard

- Hardware

- Avere

- avendo

- intestazioni

- titolo

- sentito

- altezza

- qui

- Colpire

- Fori

- librarsi

- Come

- Tutorial

- http

- HTTPS

- centinaia

- Caccia

- identificato

- Identità

- if

- realizzare

- implicito

- in

- Compreso

- individui

- inizialmente

- interno

- install

- esempio

- invece

- destinato

- interazione

- interazioni

- interconnesso

- Internet

- ai miglioramenti

- indagine

- coinvolto

- ironicamente

- Rilasciato

- sicurezza

- IT

- SUO

- stessa

- viaggio

- jpg

- ad appena

- mantenere

- Le

- Tasti

- Sapere

- conosciuto

- Lingua

- grandi

- Cognome

- strato

- meno

- Lasciare

- partenza

- Guidato

- a sinistra

- Consente di

- piace

- probabile

- Lista

- registrazione

- accesso

- a lungo termine

- Guarda

- cerca

- scappatoia

- fatto

- Maggioranza

- make

- FA

- il malware

- gestire

- gestito

- molti

- Margine

- max-width

- Maggio..

- significato

- si intende

- significava

- analisi

- semplicemente

- Microsoft

- forza

- coniazione

- Scopri di più

- maggior parte

- devono obbligatoriamente:

- Nome

- cioè

- Natura

- Bisogno

- che necessitano di

- esigenze

- Rete

- traffico di rete

- reti

- reti e servizi

- tuttavia

- notizie

- no

- normale

- Note

- adesso

- numero

- ovvio

- of

- MENO

- offerta

- di frequente

- on

- una volta

- ONE

- quelli

- online

- esclusivamente

- Operazioni

- or

- Organizzazioni

- organizzazioni

- originariamente

- Altro

- altrimenti

- nostro

- su

- Outlook

- ancora

- proprio

- pagina

- parte

- Ricambi

- passare

- Passato

- passaporto

- Password

- passato

- Toppa

- Patch

- Cartamodello

- Paul

- Persone

- cronologia

- posto

- previsto

- Platone

- Platone Data Intelligence

- PlatoneDati

- plausibile

- per favore

- punti

- posizione

- Post

- potenzialmente

- pratica

- preparato

- presenti

- prevenzione

- in precedenza

- un bagno

- chiave privata

- sonda

- Problema

- problemi

- processi

- produrre

- Programma

- Programmatore

- protezione

- dimostrato

- la percezione

- cloud pubblico

- pubblicato

- spingendo

- metti

- qualità

- citare

- piuttosto

- raggiunge

- Lettore

- veramente

- ricevere

- Rosso

- di cui

- regolarmente

- relazionato

- parente

- affidabile

- rapporto

- rispettabile

- richieste

- richiedere

- necessario

- richiede

- rispetto

- Rivelato

- invertire

- destra

- corsa

- s

- stesso

- sega

- portata

- Stagione

- Secondo

- Segreto

- sicuro

- in modo sicuro

- problemi di

- Misure di sicurezza

- vedere

- sembrare

- sembrava

- segmentazione

- inviare

- invia

- inviato

- separato

- servizio

- Servizi

- Sessione

- Condividi

- Corti

- a breve scadenza

- dovrebbero

- ha mostrato

- mostra

- lato

- segno

- firmato

- firma

- Segni

- singolo

- site

- smart

- curiosare

- So

- Software

- solido

- alcuni

- Qualcuno

- Arrivo

- parlando

- specifico

- dividere

- standalone

- Standard

- inizia a

- Regione / Stato

- rubare

- Fermare

- Tempesta

- fortemente

- tale

- suggerire

- suggerisce

- adatto

- suppone

- sicuro

- SVG

- sistema

- SISTEMI DI TRATTAMENTO

- Fai

- racconto

- team

- le squadre

- tecniche

- dire

- temporaneo

- decine

- test

- di

- che

- Il

- loro

- Li

- si

- poi

- teoria

- Là.

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cose

- think

- questo

- quelli

- anche se?

- migliaia

- minaccia

- tre

- tempo

- TLS

- a

- token

- Tokens

- top

- Totale

- pista

- traffico

- transizione

- trasparente

- viaggiare

- provato

- innescato

- vero

- prova

- TURNO

- seconda

- tipicamente

- in definitiva

- per

- sottostante

- unico

- sbloccare

- fino a quando

- Aggiornanento

- Aggiornamenti

- su

- upside

- URL

- us

- noi governo

- uso

- utilizzato

- Utente

- utenti

- usa

- utilizzando

- Fisso

- via

- Vittima

- vittime

- importantissima

- vulnerabilità

- volendo

- Prima

- Modo..

- we

- sito web

- settimana

- WELL

- noto

- sono stati

- Che

- quando

- quale

- OMS

- perché

- Selvaggio

- volere

- finestre

- WISE

- con

- senza

- Word

- parole

- Lavora

- lavoro

- preoccupato

- sarebbe

- scrivere

- scrivere codice

- Wrong

- anno

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro