Uno sforzo pubblico per creare un modo per prevedere lo sfruttamento delle vulnerabilità ha annunciato un nuovo modello di apprendimento automatico che migliora le sue capacità di previsione dell'82%, una spinta significativa, secondo il team di ricercatori dietro il progetto. Le organizzazioni possono accedere al modello, che andrà in diretta il 7 marzo, tramite un'API per identificare i difetti del software con il punteggio più alto in qualsiasi momento.

La terza versione dell'Exploit Prediction Scoring System (EPSS) utilizza più di 1,400 funzionalità, come l'età della vulnerabilità, se è sfruttabile da remoto e se un fornitore specifico è interessato, per prevedere con successo quali problemi software verranno sfruttati in i prossimi 30 giorni. I team di sicurezza che danno la priorità alla correzione delle vulnerabilità in base al sistema di punteggio potrebbero ridurre il loro carico di lavoro di correzione a un ottavo dello sforzo utilizzando l'ultima versione del Common Vulnerability Scoring System (CVSS), secondo un documento su EPSS versione 3 pubblicata su arXiv la scorsa settimana.

EPSS può essere utilizzato come strumento per ridurre i carichi di lavoro sui team di sicurezza, consentendo al tempo stesso alle aziende di porre rimedio alle vulnerabilità che rappresentano il rischio maggiore, afferma Jay Jacobs, chief data scientist presso Cyentia Institute e primo autore del documento.

"Le aziende possono guardare all'estremità superiore dell'elenco dei punteggi e iniziare a scendere, tenendo conto di... importanza delle risorse, criticità, posizione, controlli compensativi e rimediare a ciò che possono", afferma. "Se è davvero alto, forse vogliono farlo diventare critico: sistemiamolo nei prossimi cinque giorni."

L'EPSS è progettato per affrontare due problemi che i team di sicurezza affrontano quotidianamente: tenere il passo con il numero crescente di vulnerabilità del software divulgate ogni anno, e determinante quali vulnerabilità rappresentano il rischio maggiore. Nel 2022, ad esempio, sono state segnalate più di 25,000 vulnerabilità nel database Common Vulnerabilities and Exposure (CVE) gestito da MITRE, secondo il database nazionale delle vulnerabilità.

Il lavoro su EPSS è iniziato a Cyentia, ma ora si è formato un gruppo di circa 170 professionisti della sicurezza un gruppo di interesse speciale (SIG) nell'ambito del Forum of Incident Response and Security Teams (FIRST) per continuare a sviluppare il modello. Altro gruppi di ricerca hanno sviluppato un'alternativa modelli di apprendimento automatico, come Exploitability previsto.

Le precedenti misure del rischio rappresentato da una particolare vulnerabilità - in genere, il Common Vulnerability Scoring System (CVSS) - non funzionano bene, afferma Sasha Romanosky, ricercatore politico senior presso la RAND Corporation, un think tank di politica pubblica e co-presidente del gruppo di interesse speciale EPSS.

"Sebbene CVSS sia utile per catturare l'impatto [o] la gravità di un vuln, non è una misura utile della minaccia: ci mancava fondamentalmente quella capacità come settore, e questo è il vuoto che EPSS cerca di colmare", afferma . "La buona notizia è che man mano che integriamo più dati sugli exploit di più fornitori, i nostri punteggi miglioreranno sempre di più".

Collegamento di dati disparati

L'Exploit Prediction Scoring System collega una varietà di dati provenienti da terze parti, comprese le informazioni dei manutentori del software, il codice dei database di exploit e gli eventi di exploit inviati dalle società di sicurezza. Collegando tutti questi eventi attraverso un identificatore comune per ogni vulnerabilità, il CVE, un modello di machine learning può apprendere i fattori che potrebbero indicare se il difetto verrà sfruttato. Ad esempio, se la vulnerabilità consente l'esecuzione di codice, se le istruzioni su come sfruttare la vulnerabilità sono state pubblicate in uno dei tre principali database di exploit e quanti riferimenti sono menzionati nel CVE sono tutti fattori che possono essere utilizzati per prevedere se una vulnerabilità verrà sfruttato.

Il modello alla base dell'EPSS è diventato più complesso nel tempo. La prima iterazione aveva solo 16 variabili e riduceva lo sforzo del 44%, rispetto al 58%, se le vulnerabilità venivano valutate con il Common Vulnerability Scoring System (CVSS) e considerate critiche (7 o più su una scala a 10 punti). EPSS versione 2 ha notevolmente ampliato il numero di variabili a più di 1,100. L'ultima versione ha aggiunto circa 300 in più.

Il modello di previsione comporta compromessi, ad esempio tra il numero di vulnerabilità sfruttabili che rileva e il tasso di falsi positivi, ma nel complesso è piuttosto efficiente, afferma Romanosky di Rand.

"Sebbene nessuna soluzione sia perfettamente in grado di dirti quale vulnerabilità verrà sfruttata successivamente, mi piacerebbe pensare che EPSS sia un passo nella giusta direzione", afferma.

Miglioramento significativo

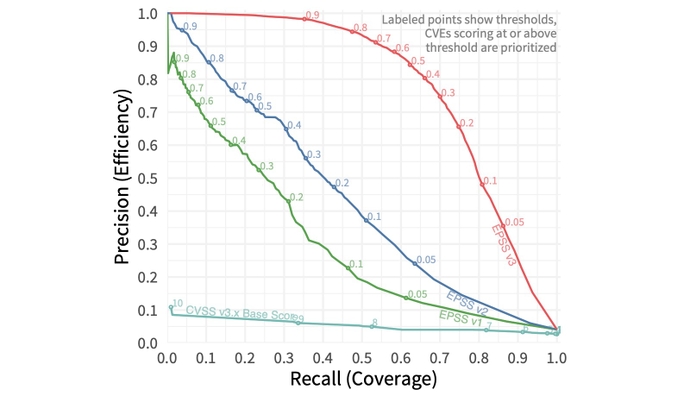

Complessivamente, aggiungendo funzionalità e migliorando il modello di apprendimento automatico, i ricercatori hanno migliorato le prestazioni del sistema di punteggio dell'82%, come misurato dall'area sotto la curva (AUC) che traccia la precisione rispetto al richiamo, noto anche come copertura rispetto all'efficienza. Il modello attualmente rappresenta un AUC di 0.779, che è migliore dell'82% rispetto alla seconda versione EPSS, che aveva un AUC di 0.429. Un AUC di 1.0 sarebbe un modello di previsione perfetto.

Utilizzando l'ultima versione dell'EPSS, un'azienda che volesse catturare più dell'82% delle vulnerabilità sfruttate dovrebbe solo mitigare circa il 7.3% di tutte le vulnerabilità assegnate a un identificatore di vulnerabilità ed esposizioni comuni (CVE), molto meno del 58% di i CVE che dovrebbero essere corretti utilizzando il CVSS.

Il modello è disponibile tramite un'API sul sito FIRST, consentendo alle aziende di ottenere il punteggio di una particolare vulnerabilità o di recuperare i difetti del software con il punteggio più alto in qualsiasi momento. Tuttavia, le aziende avranno bisogno di maggiori informazioni per determinare la migliore priorità per i loro sforzi di riparazione, afferma Jacobs di Cyentia.

"I dati sono gratuiti, quindi puoi ottenere i punteggi EPSS e puoi prenderne discariche giornaliere, ma la sfida è quando li metti in pratica", afferma. "L'exploitability è solo un fattore di tutto ciò che devi considerare, e le altre cose, non possiamo misurarle."

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :È

- $ SU

- 000

- 1

- 100

- 2022

- 7

- a

- capace

- WRI

- accesso

- Secondo

- conti

- aggiunto

- indirizzo

- AL

- Tutti

- Consentire

- consente

- alternativa

- ed

- ha annunciato

- api

- SONO

- RISERVATA

- AS

- attività

- addetto

- At

- autore

- disponibile

- basato

- base

- BE

- dietro

- MIGLIORE

- Meglio

- fra

- Incremento

- by

- Materiale

- funzionalità

- Catturare

- lotta

- Challenge

- Grafico

- capo

- Co-Chair

- codice

- Uncommon

- Aziende

- azienda

- rispetto

- complesso

- Collegamento

- collega

- Prendere in considerazione

- considerato

- continua

- controlli

- SOCIETÀ

- potuto

- copertura

- creare

- critico

- Attualmente

- curva

- CVE

- alle lezioni

- dati

- scienziato di dati

- Banca Dati

- banche dati

- Giorni

- progettato

- Determinare

- determinazione

- sviluppare

- sviluppato

- direzione

- disparato

- giù

- ogni

- efficienza

- efficiente

- sforzo

- sforzi

- Ottavo

- consentendo

- migliorando

- Etere (ETH)

- valutato

- eventi

- Ogni

- qualunque cosa

- esempio

- esecuzione

- ampliato

- previsto

- Sfruttare

- sfruttamento

- Exploited

- Esposizione

- Faccia

- Fattori

- Caratteristiche

- riempire

- Aziende

- Nome

- Fissare

- difetto

- difetti

- Nel

- formato

- Forum

- Gratis

- da

- fondamentalmente

- divario

- ottenere

- Go

- buono

- afferrare

- molto

- Gruppo

- cresciuto

- Avere

- Alta

- superiore

- massimo

- Come

- Tutorial

- HTTPS

- identificatore

- identificare

- Impact

- importanza

- migliorata

- miglioramento

- migliora

- miglioramento

- in

- incidente

- risposta agli incidenti

- Compreso

- indicare

- industria

- informazioni

- Istituto

- istruzioni

- integrare

- interesse

- sicurezza

- IT

- iterazione

- SUO

- jpg

- conservazione

- conosciuto

- Cognome

- con i più recenti

- IMPARARE

- apprendimento

- piace

- linea

- Lista

- vivere

- località

- Guarda

- macchina

- machine learning

- maggiore

- molti

- max-width

- misurare

- analisi

- menzionato

- Ridurre la perdita dienergia con una

- modello

- modelli

- momento

- Scopri di più

- maggior parte

- il

- Bisogno

- New

- notizie

- GENERAZIONE

- nista

- numero

- of

- on

- ONE

- organizzazioni

- Altro

- complessivo

- Carta

- parte

- particolare

- parti

- perfetta

- performance

- esegue

- Platone

- Platone Data Intelligence

- PlatoneDati

- politica

- pratica

- Precisione

- predire

- previsione

- predizione

- piuttosto

- precedente

- prioritizzazione

- Dare priorità

- priorità

- problemi

- progetto

- la percezione

- pubblicato

- metti

- rand

- tasso

- Rosso

- ridurre

- Ridotto

- Riferimenti

- Segnalati

- rappresentare

- rappresentato

- ricercatore

- ricercatori

- risposta

- Rischio

- s

- dice

- Scala

- Scienziato

- punteggio

- Secondo

- problemi di

- cerca

- anziano

- significativa

- site

- So

- Software

- soluzione

- Fonte

- la nostra speciale

- specifico

- inizia a

- iniziato

- step

- presentata

- Con successo

- tale

- sistema

- carro armato

- team

- le squadre

- che

- Il

- L'area

- loro

- Strumenti Bowman per analizzare le seguenti finiture:

- cose

- gruppo di esperti

- Terza

- terzi

- minaccia

- tre

- Attraverso

- tempo

- a

- top

- tipicamente

- per

- varietà

- Ve

- venditore

- fornitori

- versione

- contro

- via

- vulnerabilità

- vulnerabilità

- ricercato

- Modo..

- settimana

- WELL

- Che

- se

- quale

- while

- volere

- con

- Lavora

- sarebbe

- zefiro