Un altro giorno, un'altra violazione del database basata su token di accesso.

Questa volta la vittima (e per certi versi, ovviamente, anche il colpevole) è di Microsoft GitHub attività commerciale.

GitHub lo afferma individuato la breccia in fretta, il giorno dopo, ma ormai il danno era fatto:

Il 6 dicembre 2022, i repository del nostro

atom,desktope altre organizzazioni deprecate di proprietà di GitHub sono state clonate da un token di accesso personale (PAT) compromesso associato a un account computer. Una volta rilevate il 7 dicembre 2022, il nostro team ha immediatamente revocato le credenziali compromesse e ha iniziato a indagare sul potenziale impatto sui clienti e sui sistemi interni.

In poche parole: qualcuno ha utilizzato un codice di accesso pre-generato acquisito da chissà dove per prelevare il contenuto di vari repository di codice sorgente che appartenevano allo stesso GitHub.

Supponiamo che GitHub mantenga il proprio codice su GitHub (sarebbe una sorta di voto di sfiducia se non lo facesse!), ma non è stata la rete GitHub sottostante o l'infrastruttura di archiviazione a essere violata, solo alcuni dei progetti di GitHub che sono stati archiviati lì.

Teste di ponte e movimento laterale

Pensa a questa violazione come a un truffatore che si impossessa della password dell'archivio e-mail di Outlook e scarica i messaggi dell'ultimo mese.

Quando te ne sei accorto, la tua posta elettronica sarebbe già sparita, ma né Outlook stesso né gli account di altri utenti sarebbero stati interessati direttamente.

Nota, tuttavia, il nostro uso attento della parola "direttamente" nella frase precedente, perché la compromissione di un account su un sistema può portare a effetti a catena contro altri utenti, o anche contro il sistema nel suo insieme.

Ad esempio, il tuo account di posta elettronica aziendale contiene quasi certamente corrispondenza da e verso i tuoi colleghi, il tuo reparto IT e altre società.

In quelle e-mail potresti aver rivelato informazioni riservate su nomi di account, dettagli di sistema, piani aziendali, credenziali di accesso e altro.

L'utilizzo dell'intelligence di attacco da una parte di un sistema per intrufolarsi in altre parti dello stesso o di altri sistemi è noto in gergo come movimento laterale, in cui i criminali informatici stabiliscono prima quella che si potrebbe definire una "testa di ponte di compromissione", quindi tentano di estendere il loro accesso da lì.

Cosa c'è nei tuoi repository, comunque?

Nel caso di database di codice sorgente rubati, indipendentemente dal fatto che siano archiviati su GitHub o altrove, c'è sempre il rischio che un repository privato possa includere credenziali di accesso ad altri sistemi o consentire ai criminali informatici di accedere ai certificati di firma del codice che vengono utilizzati durante la creazione effettiva del software per il rilascio pubblico.

In effetti, questo tipo di perdita di dati può anche essere un problema per i repository pubblici, inclusi i progetti di codice sorgente open source che non sono segreti e dovrebbero essere scaricabili da chiunque.

La perdita di dati open source può verificarsi quando gli sviluppatori raggruppano inavvertitamente file privati dalla loro rete di sviluppo nel pacchetto di codice pubblico che alla fine caricano affinché tutti possano accedervi.

Questo tipo di errore può portare alla perdita molto pubblica (e molto pubblicamente ricercabile) di file di configurazione privati, server privati chiavi di accesso, personale gettoni di accesso e password, e persino intero alberi di directory che erano semplicemente nel posto sbagliato al momento sbagliato.

Nel bene e nel male, GitHub ha impiegato quasi due mesi per capire di quanta roba si fossero impossessati i suoi aggressori in questo caso, ma le risposte sono ora disponibili e sembra che:

- I criminali si sono impossessati dei certificati di firma del codice per i prodotti GitHub Desktop e Atom. Ciò significa, in teoria, che potrebbero pubblicare software canaglia con un sigillo di approvazione ufficiale di Github. Tieni presente che non è necessario essere già un utente esistente di uno di questi prodotti specifici per essere ingannato: i criminali potrebbero dare l'imprimatur di GitHub a quasi tutti i software che desiderano.

- I certificati di firma rubati sono stati crittografati e apparentemente i truffatori non hanno ottenuto le password. Ciò significa, in pratica, che anche se i truffatori hanno i certificati, non saranno in grado di usarli a meno che e fino a quando non decifrano quelle password.

Le attenuanti

Sembra una buona notizia per quello che è stato un brutto inizio, e ciò che rende la notizia ancora migliore è:

- Solo tre dei certificati non erano ancora scaduti il giorno del furto. Non è possibile utilizzare un certificato scaduto per firmare un nuovo codice, anche se si dispone della password per decrittografare il certificato.

- Un certificato rubato è scaduto nel frattempo, il 2023-01-04. Quel certificato serviva per firmare i programmi Windows.

- Un secondo certificato rubato scade domani, 2023-02-01. Questo è anche un certificato di firma per il software Windows.

- L'ultimo certificato scade solo nel 2027. Questo serve per firmare le app Apple, quindi GitHub dice che lo è "Lavorare con Apple per monitorare eventuali […] nuove app firmate". Si noti che i truffatori dovrebbero comunque prima decifrare la password del certificato.

- Tutti i certificati interessati verranno revocati il 2023-02-02. I certificati revocati vengono aggiunti a un elenco di controllo speciale che i sistemi operativi (insieme ad app come i browser) possono utilizzare per bloccare i contenuti garantiti da certificati che non dovrebbero più essere considerati attendibili.

- Secondo GitHub, non sono state apportate modifiche non autorizzate a nessuno dei repository sottoposti a sanguisuga. Sembra che si trattasse di un compromesso di "sola lettura", in cui gli aggressori potevano guardare, ma non toccare.

Cosa fare?

La buona notizia è che se non sei un utente GitHub Desktop o Atom, non c'è nulla che devi fare immediatamente.

Se si dispone di GitHub Desktop, devi eseguire l'aggiornamento prima di domani, per assicurarti di aver sostituito tutte le istanze dell'app firmate con un certificato che sta per essere contrassegnato come non valido.

Se stai ancora usando Atom (che è stato interrotto nel giugno 2022 e ha terminato la sua vita come progetto software GitHub ufficiale il 2022-12-15), dovrai curiosamente retrocedere a una versione leggermente più vecchia che non è stata firmata con un certificato ora rubato.

Dato che Atom ha già raggiunto la fine della sua vita ufficiale e non riceverà più aggiornamenti di sicurezza, probabilmente dovresti sostituirlo comunque. (L'ultra-popolare Visual Studio Code, che appartiene anche a Microsoft, sembra essere la ragione principale per cui Atom è stato interrotto in primo luogo.)

Se sei tu stesso uno sviluppatore o un software manager...

…perché non usarlo come incentivo per andare a controllare:

- Chi ha accesso a quali parti della nostra rete di sviluppo? Soprattutto per i progetti legacy o di fine vita, ci sono utenti legacy che hanno ancora accesso residuo di cui non hanno più bisogno?

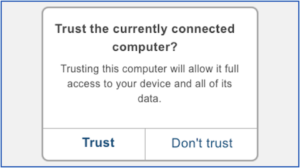

- Con quanta attenzione viene bloccato l'accesso al nostro repository di codice? Qualche utente dispone di password o token di accesso che potrebbero essere facilmente rubati o utilizzati in modo improprio se i propri computer fossero compromessi?

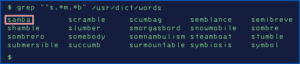

- Qualcuno ha caricato file che non dovrebbero essere lì? Windows può fuorviare anche gli utenti esperti sopprimendo le estensioni alla fine dei nomi dei file, quindi non sei sempre sicuro di quale file sia quale. I sistemi Linux e Unix, incluso macOS, nascondono automaticamente dalla vista (ma non dall'uso!) tutti i file e le directory che iniziano con un carattere punto (punto).

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/01/31/github-code-signing-certificates-stolen-but-will-be-revoked-this-week/

- 1

- 2022

- 7

- a

- capace

- Chi siamo

- Assoluta

- accesso

- Il mio account

- conti

- acquisito

- effettivamente

- aggiunto

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Tutti

- già

- sempre

- ed

- Un altro

- risposte

- chiunque

- App

- Apple

- approvazione

- applicazioni

- Archivio

- associato

- atomo

- attacco

- autore

- auto

- automaticamente

- background-image

- Vasca

- perché

- prima

- ha iniziato

- Meglio

- Bloccare

- sistema

- Parte inferiore

- violazione

- browser

- Costruzione

- impacchettare

- affari

- chiamata

- attento

- attentamente

- Custodie

- centro

- certamente

- a livello internazionale

- certificato

- Modifiche

- carattere

- dai un'occhiata

- codice

- colleghi

- colore

- Aziende

- compromesso

- Compromissione

- computer

- fiducia

- Configurazione

- contiene

- contenuto

- testuali

- Aziende

- potuto

- corso

- coprire

- crepa

- Credenziali

- criminali

- Crooks

- Clienti

- i criminali informatici

- dati

- perdita di dati

- Banca Dati

- banche dati

- giorno

- Dicembre

- decrypt

- Shirts Department

- tavolo

- dettagli

- rilevato

- Costruttori

- sviluppatori

- Mercato

- direttamente

- directory

- Dsiplay

- Dont

- DOT

- giù

- facilmente

- effetti

- o

- altrove

- crittografato

- garantire

- Intero

- particolarmente

- stabilire

- Anche

- tutti

- esempio

- esistente

- esperto

- estendere

- estensioni

- figura

- Compila il

- File

- Nome

- contrassegnato

- da

- ottenere

- ottenere

- GitHub

- Dare

- Go

- buono

- accadere

- successo

- altezza

- nascondere

- tenere

- librarsi

- Come

- Tuttavia

- HTTPS

- subito

- Impact

- in

- Incentivo

- includere

- Compreso

- informazioni

- Infrastruttura

- Intelligence

- interno

- IT

- stessa

- gergo

- conosciuto

- Cognome

- portare

- perdita

- Eredità

- Vita

- linux

- bloccato

- più a lungo

- Guarda

- SEMBRA

- macchina

- macos

- fatto

- FA

- direttore

- Margine

- max-width

- si intende

- messaggi

- Microsoft

- forza

- errore

- attenuante

- Monitorare

- mese

- Scopri di più

- nomi

- quasi

- Bisogno

- Nessuno dei due

- Rete

- New

- notizie

- normale

- ufficiale

- ONE

- open source

- operativo

- sistemi operativi

- organizzazioni

- Altro

- Outlook

- proprio

- pacchetto

- parte

- Ricambi

- Password

- Le password

- Paul

- periodo

- cronologia

- posto

- piani

- Platone

- Platone Data Intelligence

- PlatoneDati

- posizione

- Post

- potenziale

- pratica

- piuttosto

- precedente

- primario

- un bagno

- probabilmente

- Problema

- Prodotti

- Programmi

- progetto

- progetti

- la percezione

- pubblicamente

- pubblicare

- metti

- rapidamente

- a raggiunto

- ragione

- rilasciare

- sostituire

- sostituito

- deposito

- Rivelato

- Rischio

- stesso

- Secondo

- Segreto

- problemi di

- aggiornamenti di sicurezza

- sembra

- condanna

- dovrebbero

- segno

- firmato

- firma

- semplicemente

- So

- Software

- solido

- alcuni

- Qualcuno

- qualcosa

- piuttosto

- Fonte

- codice sorgente

- la nostra speciale

- specifico

- inizia a

- Ancora

- rubare

- conservazione

- memorizzati

- studio

- tale

- suppone

- SVG

- sistema

- SISTEMI DI TRATTAMENTO

- team

- I

- loro

- Là.

- questa settimana

- tre

- tempo

- a

- token

- Tokens

- domani

- top

- toccare

- transizione

- trasparente

- di fiducia

- in definitiva

- sottostante

- unix

- Aggiornamenti

- upgrade

- caricato

- URL

- uso

- Utente

- utenti

- vario

- versione

- Vittima

- Visualizza

- Votazione

- ricercato

- modi

- settimana

- Che

- se

- quale

- OMS

- volere

- finestre

- Word

- valore

- sarebbe

- Wrong

- Trasferimento da aeroporto a Sharm

- zefiro

![S3 Ep124: Quando le cosiddette app di sicurezza diventano canaglia [Audio + Testo]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)