Benvenuti in CISO Corner, la raccolta settimanale di articoli di Dark Reading pensati specificatamente per i lettori e i leader della sicurezza che si occupano di operazioni di sicurezza. Ogni settimana offriremo articoli raccolti dalle nostre attività di notizie, The Edge, DR Tech, DR Global e dalla nostra sezione Commenti. Ci impegniamo a offrirti una serie diversificata di prospettive per supportare il lavoro di operatività delle strategie di sicurezza informatica, per i leader di organizzazioni di ogni forma e dimensione.

In questo problema:

-

I CISO lottano per lo status di C-Suite anche se le aspettative salgono alle stelle

-

Con gli attacchi in ripresa, anche i premi delle assicurazioni informatiche sono destinati ad aumentare

-

DR Global: mancare il traguardo della sicurezza informatica con Essential 8

-

Il tuo budget per la sicurezza informatica è il didietro di un cavallo

-

Il primo passo per proteggere gli strumenti AI/ML è individuarli

-

Le 3 principali priorità per i CISO nel 2024

-

La Guida CISA per il settore idrico pone la risposta agli incidenti in primo piano

I CISO lottano per lo status di C-Suite anche se le aspettative salgono alle stelle

Di Jai Vijayan, scrittore collaboratore di Dark Reading

Un sondaggio IANS mostra che i CISO si assumono sempre più responsabilità legali e normative per le violazioni dei dati, ma pochi ottengono il riconoscimento o il supporto di cui hanno bisogno.

Ai CISO viene chiesto sempre più spesso di assumersi le responsabilità di quello che normalmente sarebbe considerato un ruolo di C-suite, ma senza essere considerati o trattati come tali in molte organizzazioni.

Un sondaggio IANS ha rilevato che ben il 75% dei CISO è alla ricerca di un cambiamento di lavoro, poiché le aspettative per il ruolo di CISO sono cambiate radicalmente nelle organizzazioni del settore pubblico e privato a causa delle nuove normative e delle crescenti richieste di responsabilità per le violazioni della sicurezza.

Ma mentre oltre il 63% dei CISO ricopre una posizione di vicepresidente o direttore, solo il 20% ricopre un livello di C-suite nonostante la parola “capo” nel titolo. Nel caso delle organizzazioni con ricavi superiori a 1 miliardo di dollari, tale cifra è ancora inferiore, pari al 15%.

Perché la maggior parte dei CISO non è soddisfatta sul lavoro: I CISO lottano per lo status di C-Suite anche se le aspettative salgono alle stelle

Correlato: Il ruolo del CISO subisce una grande evoluzione

Con gli attacchi in ripresa, anche i premi delle assicurazioni informatiche sono destinati ad aumentare

Di Robert Lemos, scrittore collaboratore di Dark Reading

Gli assicuratori hanno raddoppiato i premi alla fine del 2021 per compensare le perdite derivanti dalle richieste di risarcimento ransomware. Con il nuovo aumento degli attacchi, le organizzazioni possono anticipare una nuova ondata di aumenti.

Mentre i costi dei premi sono diminuiti del 6% nel terzo trimestre del 2023 rispetto allo stesso trimestre del 2022, anche se le richieste di risarcimento relative a ransomware e privacy erano già salite alle stelle rispetto all’anno precedente.

Spinte dalla pandemia e dalla crescita dei ransomware, le richieste di risarcimento delle assicurazioni informatiche sono aumentate a partire dal 2020, portando a un drammatico aumento dei prezzi delle polizze. Ma il settore della cyber-assicurazione è in continua espansione, con il valore dei premi diretti emessi che raggiungerà i 5.1 miliardi di dollari nel 2023, con un aumento del 62% su base annua, secondo Fitch Ratings.

In futuro, ci saranno più operatori, polizze meno complete (e quindi il rischio degli assicuratori) e una maggiore concorrenza, il tutto con conseguente abbassamento dei prezzi della copertura. Ciononostante, alcuni prevedono un aumento dei costi dei premi nei prossimi 12-18 mesi.

Scopri cosa aspettarti: Con gli attacchi in ripresa, anche i premi delle assicurazioni informatiche sono destinati ad aumentare

Correlato: Guerra o costo del fare affari? Gli assicuratori informatici eliminano le esclusioni

DR Global: mancare il traguardo della sicurezza informatica con gli otto essenziali

Commento di Arye Zacks, ricercatore tecnico senior, Adaptive Shield

Il modello di maturità Essential Eight australiano non affronta ancora i fattori chiave necessari per proteggere gli ambienti cloud e SaaS di oggi.

L'Essential Eight, il principale quadro di gestione dei rischi di sicurezza informatica per le aziende del governo australiano, è stato istituito nel 2010 e, sebbene aggiornato ogni anno, non è riuscito a modernizzarsi con il ritmo della trasformazione digitale: applicazioni SaaS costituiscono il 70% di tutto il software utilizzato dalle imprese, ma la frase "SaaS" non appare da nessuna parte nel documento.

Nello specifico, mancano quattro direttive chiave sulla sicurezza incentrate sul cloud: gestione della configurazione, sicurezza dell'identità, gestione dell'integrazione di app di terze parti e controllo delle risorse. Questo articolo approfondisce queste omissioni e ciò che le aziende moderne devono incorporare nei loro quadri di sicurezza informatica.

Per saperne di più qui: Manca il marchio di sicurezza informatica con gli otto essenziali

Correlato: È giunto il momento di proteggere le app cloud-native

Il tuo budget per la sicurezza informatica è il didietro di un cavallo

Commento di Ira Winkler, CISO sul campo e Vicepresidente, CYE

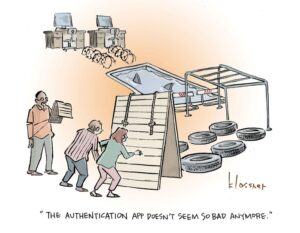

I vincoli di budget storici limitano il tuo programma di sicurezza informatica? Non lasciare che le vecchie seghe ti trattengano. È tempo di rivedere il tuo budget tenendo presente le esigenze future rivoluzionarie.

Inevitabilmente l'attuale budget per la sicurezza si basa sul budget dell'anno precedente, che a sua volta si basa sul budget precedente, che a sua volta si basa sul budget precedente, e così via. Il budget attuale potrebbe quindi basarsi fondamentalmente su un budget di più di dieci anni fa, allo stesso modo dei moderni treni passeggeri potrebbe avere un debito alle dimensioni del cavallo che traina un carro romano.

Ecco come uscire da questo ciclo limitante: Il tuo budget per la sicurezza informatica è il didietro di un cavallo

Correlato: L'affiliata del gruppo Chertoff completa l'acquisizione di Trustwave

Il primo passo per proteggere gli strumenti AI/ML è individuarli

Di Fahmida Y. Rashid, caporedattore, Caratteristiche, Lettura oscura

I team di sicurezza devono iniziare a prendere in considerazione questi strumenti quando pensano alla catena di fornitura del software. Dopotutto, non possono proteggere ciò che non sanno di avere.

Il numero crescente di applicazioni che incorporano funzionalità e strumenti di intelligenza artificiale (AI) che semplificano il lavoro con modelli di machine learning (ML) hanno creato nuovi grattacapi alla catena di fornitura software per le organizzazioni, i cui team di sicurezza devono ora valutare e gestire i rischi posti da questi componenti dell'IA.

Inoltre, i team di sicurezza spesso non vengono informati quando questi strumenti vengono introdotti nell'organizzazione dai dipendenti e la mancanza di visibilità significa che non sono in grado di gestirli o proteggere i dati utilizzati.

Ecco come individuare l'IA/ML nascosta negli strumenti e nelle applicazioni utilizzate, anche in quelle ombra.

Per saperne di più qui: Il primo passo per proteggere gli strumenti AI/ML è individuarli

Correlato: L'intelligenza artificiale offre ai difensori il vantaggio nella difesa aziendale

Le 3 principali priorità per i CISO nel 2024

Di Stephen Lawton, scrittore collaboratore di Dark Reading

Un ambiente normativo e di applicazione in evoluzione significa che i CISO intelligenti potrebbero dover cambiare il modo in cui lavorano quest’anno.

Mentre i CISO si riuniscono con i loro team di sicurezza e il management aziendale per individuare le massime priorità per il 2024, la responsabilità personale e legale per le violazioni dei dati che la SEC ha assegnato ai CISO potrebbe essere la più impegnativa nel nuovo anno.

A loro volta, i cambiamenti nell’assicurazione informatica influiscono anche sulla gestione del rischio informatico. Per quanto riguarda le violazioni della privacy nel 2024, ci si aspetta che gli assicuratori informatici inaspriscano le normative su come le organizzazioni implementano la sicurezza sui dati privati e sugli account privilegiati, compresi gli account di servizio, che tendono ad essere eccessivamente privilegiati e spesso non cambiano password da anni.

Scopri come i visionari lungimiranti stanno affrontando il rischio di violazione (e le minacce emergenti alla catena di fornitura): Le 3 principali priorità per i CISO nel 2024

Correlato: Il modello vCISO è adatto alla tua organizzazione?

La Guida CISA per il settore idrico pone la risposta agli incidenti in primo piano

Di Robert Lemos, scrittore collaboratore di Dark Reading

Poiché gli aggressori informatici prendono sempre più di mira i fornitori di acqua e i servizi di gestione delle acque reflue, il governo federale degli Stati Uniti vuole contribuire a limitare l’impatto degli attacchi distruttivi.

La settimana scorsa i servizi idrici e di trattamento delle acque reflue hanno ricevuto nuove linee guida per migliorare la loro risposta agli attacchi informatici da parte della Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti, a seguito di un maggior numero di attacchi da parte di gruppi statali e criminali informatici che hanno preso di mira le infrastrutture critiche scarsamente servite.

Il documento arriva in un momento in cui gli sforzi di sicurezza informatica per il settore idrico e delle acque reflue (WWS), tuttavia, sono stati ostacolati limitazioni nelle risorse. La guida di 27 pagine della CISA offre consigli dettagliati per il settore dei servizi idrici su come creare un efficace manuale di risposta agli incidenti, date le sfide uniche del settore.

Ecco i principali takeaway: La Guida CISA per il settore idrico pone la risposta agli incidenti in primo piano

Correlato: Spostatevi, APT: ora i criminali informatici prendono di mira anche le infrastrutture critiche

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.darkreading.com/cybersecurity-operations/ciso-corner-deep-dive-secops-insurance-evolving-role

- :ha

- :È

- :non

- $1 miliardi

- 1

- 15%

- 2010

- 2020

- 2021

- 2022

- 2023

- 2024

- 7

- 8

- a

- capace

- WRI

- Secondo

- responsabilità

- conti

- operanti in

- adattabile

- indirizzo

- Vantaggio

- consigli

- influenzare

- Affiliazione

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- agenzia

- fa

- AI

- AI / ML

- Tutti

- già

- anche

- an

- ed

- e infrastruttura

- anticipare

- App

- appare

- applicazioni

- si avvicina

- applicazioni

- SONO

- Arena

- articolo

- news

- artificiale

- intelligenza artificiale

- Intelligenza artificiale (AI)

- AS

- valutare

- assumere

- At

- attacchi

- aussie

- precedente

- basato

- BE

- perché

- stato

- essendo

- maggiore

- Miliardo

- violazione

- violazioni

- Rompere

- scoppiare

- Portare

- portato

- budget limitato.

- affari

- aziende

- ma

- by

- C-suite

- Materiale

- funzionalità

- Custodie

- catena

- sfide

- impegnativo

- il cambiamento

- cambiato

- Modifiche

- cambiando

- Carro

- capo

- Cerchio

- CISA

- CISO

- Cloud

- viene

- Commento

- impegnata

- rispetto

- concorrenza

- Completa

- componenti

- globale

- Configurazione

- considerato

- vincoli

- contribuendo

- di controllo

- Angolo

- Aziende

- Costo

- Costi

- potuto

- copertura

- creare

- creato

- critico

- Infrastruttura critica

- Corrente

- Cyber

- rischio cyber

- attacchi informatici

- i criminali informatici

- Cybersecurity

- Cybersecurity and Infrastructure Security Agency

- ciclo

- Scuro

- Lettura oscura

- dati

- Violazioni dei dati

- decennio

- deep

- profonda immersione

- Difensori

- scava

- richieste

- Nonostante

- dettagliati

- digerire

- digitale

- DIGITAL TRANSFORMATION

- dirette

- direttive

- immersione

- paesaggio differenziato

- documento

- doesn

- fare

- don

- raddoppiato

- dr

- drammaticamente

- drammaticamente

- disegno

- più facile

- bordo

- editore

- Efficace

- sforzi

- otto

- emergenti del mondo

- dipendenti

- applicazione

- Impresa

- Ambiente

- ambienti

- essential

- sviluppate

- Etere (ETH)

- Anche

- Ogni

- evoluzione

- attenderti

- le aspettative

- previsto

- factoring

- Fattori

- fallito

- Caratteristiche

- Federale

- Governo federale

- pochi

- campo

- Trovate

- fitch

- i seguenti

- Nel

- Avanti

- lungimiranza

- essere trovato

- quattro

- Contesto

- quadri

- da

- anteriore

- pieno

- fondamentalmente

- futuro

- raccogliere

- ottenere

- dato

- dà

- globali

- Enti Pubblici

- maggiore

- Gruppo

- Gruppo

- Crescita

- Crescita

- guida

- guida

- ha avuto

- hashing

- Avere

- avendo

- mal di testa

- Aiuto

- qui

- storico

- tenere

- cavallo

- Come

- Tutorial

- Tuttavia

- HTTPS

- ICON

- Identità

- Impact

- realizzare

- miglioramento

- in

- incidente

- risposta agli incidenti

- Compreso

- incorporare

- incorporando

- Aumento

- Aumenta

- sempre più

- industria

- informati

- Infrastruttura

- assicurazione

- assicuratori

- integrazione

- Intelligence

- ai miglioramenti

- IRA

- problema

- IT

- Lavoro

- jpg

- Le

- Sapere

- Dipingere

- Cognome

- In ritardo

- capi

- principale

- apprendimento

- Legale

- meno

- lasciare

- Livello

- responsabilità

- LIMITE

- ll

- posizionamento

- cerca

- perdite

- macchina

- machine learning

- Principale

- maggiore

- make

- gestire

- gestione

- gestione

- molti

- marchio

- maturità

- Maturity Model

- Maggio..

- si intende

- forza

- mente

- mancante

- ML

- modello

- modelli

- moderno

- modernizzare

- mese

- Scopri di più

- maggior parte

- Bisogno

- di applicazione

- esigenze

- New

- Capodanno

- notizie

- GENERAZIONE

- normalmente

- adesso

- numero

- of

- offrire

- Offerte

- offset

- di frequente

- Vecchio

- on

- quelli

- esclusivamente

- operazione

- Operazioni

- or

- organizzazione

- organizzazioni

- nostro

- su

- ancora

- Pace

- pandemia

- Le password

- cronologia

- prospettive

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- giocatori

- in bilico

- Termini e Condizioni

- politica

- posto

- posizione

- predire

- Premium

- Presidente

- precedente

- Prezzi

- prezzi

- Precedente

- Privacy

- un bagno

- settore privato

- privilegiato

- Programma

- protegge

- la percezione

- mette

- Trimestre

- ransomware

- valutazioni

- RE

- lettori

- Lettura

- ricevuto

- riconoscimento

- considerato

- normativa

- normativo

- ricercatore

- risorsa

- risposta

- responsabilità

- responsabilità

- risultante

- ricavi

- rivoluzionario

- destra

- Aumento

- crescita

- Rischio

- gestione del rischio

- rischi

- ROBERT

- Ruolo

- tondo

- s

- SaaS

- stesso

- soddisfazione

- portata

- SEC

- Sezione

- settore

- sicuro

- fissaggio

- problemi di

- violazioni della sicurezza

- Security Operations

- anziano

- servizio

- set

- Shadow

- forme

- spostamento

- Spettacoli

- Taglia

- Dimensioni

- inferiore

- smart

- So

- Software

- catena di fornitura del software

- alcuni

- in particolare

- inizia a

- Stato dei servizi

- step

- Stefano

- Ancora

- strategie

- Lotta

- tale

- fornitori

- fornire

- supply chain

- supporto

- salito

- Indagine

- T

- su misura

- Takeaways

- Target

- mira

- le squadre

- Tech

- Consulenza

- Tendono

- di

- che

- Il

- loro

- Li

- Là.

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- Pensiero

- Terza

- di parti terze standard

- questo

- quest'anno

- minacce

- tempo

- Titolo

- a

- oggi

- strumenti

- top

- forma

- Trasformazione

- trattati

- TURNO

- subisce

- underserved

- sottoscrittori

- unico

- aggiornato

- us

- federale degli Stati Uniti

- utilizzato

- utilità

- utilità

- APPREZZIAMO

- vice

- Vicepresidente

- visibilità

- visionari

- vuole

- Prima

- Water

- Modo..

- we

- settimana

- settimanale

- Che

- quando

- quale

- while

- di chi

- con

- senza

- Lavora

- sarebbe

- scritto

- anno

- annuale

- anni

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro