Pubblicato il: 5 Giugno 2023

Gli hacker hanno affermato di aver violato le credenziali di amministratore di i2VPN, accedendo alla sua dashboard di amministrazione principale con le informazioni di centinaia di migliaia di utenti.

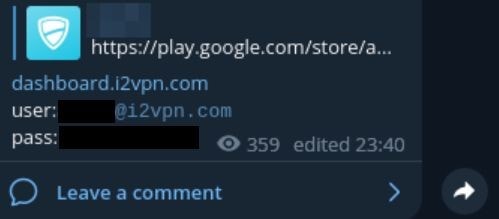

Il team di sicurezza informatica di Sicurezza Detective ha riferito di aver scoperto un incidente che coinvolge i2VPN. Lunedì 2 maggio 29, gli hacker hanno pubblicato su Telegram quelle che sarebbero informazioni riservate da i2023VPN, inclusi l'indirizzo e-mail e la password dell'amministratore.

i2VPN è un'app server proxy VPN freemium senza registrazione disponibile per il download su Google Play e sull'App Store.

Screenshot del messaggio che espone l'URL del dashboard del servizio VPN e le credenziali di amministratore

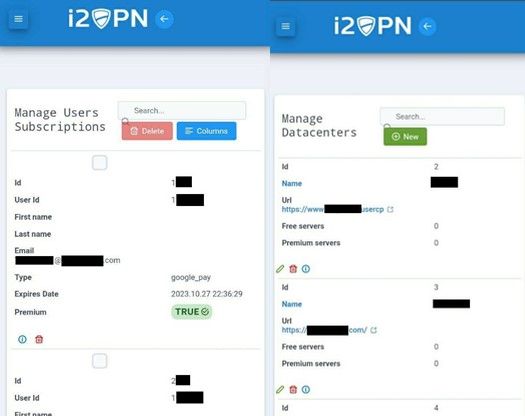

Gli hacker hanno condiviso l'URL della dashboard del servizio VPN, le credenziali dell'amministratore (indirizzo e-mail e password) su un canale hacker di lingua araba insieme al messaggio "حالا هی برید vpn های ناامن رایگان نصب کنید", che, sulla base di una traduzione web , recita come "Ora vai a installare un servizio VPN gratuito e non sicuro". Includevano anche schermate di quello che sembra essere il back-end della dashboard, che mostra i data center e i pannelli di abbonamento degli utenti e rivela alcune informazioni sugli utenti.

Schermate di quella che si presume sia l'interfaccia del dashboard di amministrazione della VPN

Sebbene gli hacker non abbiano fatto trapelare direttamente i dati degli utenti, le credenziali del pannello di amministrazione violate presumibilmente consentono l'accesso a una quantità significativa di dati degli utenti e data center.

Secondo le statistiche di Google Play, a partire da maggio 2023, i2VPN è stato scaricato oltre 500,000 volte. L'app è disponibile anche per dispositivi iOS sebbene il numero esatto di download dall'App Store non sia pubblicamente disponibile.

È concepibile, ma non definitivamente noto, che ciascuno dei 500,000 download stimati dal Google Play Store (così come ogni download iOS) sia correlato a un singolo account utente potenzialmente interessato da questa presunta violazione. In altre parole, la presunta fuga di dati potrebbe potenzialmente interessare almeno mezzo milione di individui.

Le informazioni esposte negli screenshot condivisi includevano:

- ID utente

- Nomi account utente

- Indirizzi email registrati

- Dettagli relativi agli abbonamenti premium, inclusi i metodi di pagamento degli abbonamenti e le date di scadenza

Gli hacker potrebbero utilizzare le informazioni di cui sopra per spiare le attività degli utenti e commettere frodi.

Di seguito è riportato un dettaglio dei dati esposti nella violazione:

Potenziali impatti

Gli hacker possono potenzialmente utilizzare le credenziali di amministratore esposte di i2VPN per accedere alle informazioni personali o trovare una backdoor per monitorare le attività di navigazione degli utenti.

Gli aggressori informatici potrebbero anche utilizzare le informazioni dell'account esposte per tentativi di phishing, utilizzando i nomi e gli indirizzi e-mail registrati per impersonare individui o indurli a divulgare informazioni personali sensibili.

Cosa dovresti fare se pensi di essere affetto?

Se disponi di un account o abbonamento i2VPN, considera i seguenti passaggi per migliorare la tua sicurezza, soprattutto se hai notato attività insolite in relazione al tuo account.

- Considera se desideri continuare a utilizzare il servizio alla luce di queste preoccupazioni segnalate.

- Prendi in considerazione la possibilità di rivedere gli account, le piattaforme e i siti Web a cui hai effettuato l'accesso durante la connessione al servizio VPN e adottare misure per salvaguardarli, come la modifica delle credenziali utente.

- Prendi in considerazione la scansione del tuo dispositivo alla ricerca di file o comunicazioni sensibili e trasferiscili o rimuovili immediatamente per proteggerti da ulteriori compromissioni.

Cosa sono le perdite di Telegram e perché dovrebbe interessarti?

Telegram è una piattaforma di messaggistica privata che gli hacker possono comunemente utilizzare per comunicare di nascosto. Utilizza la crittografia e offre l'anonimato ai suoi utenti. Ciò significa che è un'ottima piattaforma per gli hacker che desiderano pubblicare informazioni su violazioni dei dati e rendere le informazioni disponibili a molte persone, anche le meno esperte di tecnologia.

I ricercatori di sicurezza informatica di SafetyDetectives setacciano Telegram e il dark web per trovare gli ultimi attacchi informatici e violazioni dei dati. Gli hacker spesso pubblicano informazioni su questi canali prima che l'incidente di sicurezza informatica sia di dominio pubblico.

Segnalando questi incidenti, siamo in grado di informare in anticipo le parti potenzialmente interessate in modo che possano agire rapidamente per proteggere i propri dati.

I dettagli presentati in questo articolo rappresentano rischi potenziali piuttosto che violazioni confermate. L'entità e la durata dell'esposizione dichiarata e chi potrebbe aver avuto accesso ai dati rimangono incerti. La nostra intenzione nel condividere questo non è allarmare ma educare i nostri lettori sulle potenziali vulnerabilità online.

Per coloro che potrebbero utilizzare servizi simili, è fondamentale rimanere vigili e consapevoli di qualsiasi attività insolita. Incoraggiamo un approccio proattivo alla sicurezza online, garantendo la salvaguardia delle informazioni personali ove possibile. Ricorda sempre: il tuo benessere digitale è nelle tue mani.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/

- :ha

- :È

- :non

- 000

- 1

- 2023

- 40

- 500

- a

- capace

- Chi siamo

- sopra

- accesso

- accessibile

- Accedendo

- Il mio account

- conti

- Legge

- attività

- attività

- indirizzo

- indirizzi

- Admin

- influenzare

- contro

- allarme

- Mettere in guardia

- presunta

- consentire

- anche

- sempre

- quantità

- an

- ed

- anonimia

- in qualsiasi

- App

- App store

- approccio

- SONO

- articolo

- AS

- At

- Tentativi

- disponibile

- Avatar

- porta posteriore

- BACKEND

- basato

- BE

- stato

- prima

- violazione

- violazioni

- Guasto

- navigazione

- ma

- by

- Materiale

- che

- centri

- cambiando

- canale

- canali

- rivendicato

- commettere

- comunemente

- comunicare

- Comunicazione

- compromesso

- preoccupazioni

- CONFERMATO

- collegato

- Prendere in considerazione

- continua

- potuto

- screpolato

- Credenziali

- cruciale

- attacchi informatici

- Cybersecurity

- Scuro

- Web Scuro

- cruscotto

- dati

- Violazioni dei dati

- data center

- perdita di data

- dettagli

- dispositivo

- dispositivi

- DID

- digitale

- direttamente

- do

- scaricare

- download

- durata

- ogni

- In precedenza

- educare

- incoraggiare

- crittografia

- accrescere

- assicurando

- particolarmente

- stimato

- Anche

- scadenza

- esposto

- Esposizione

- File

- Trovare

- i seguenti

- Nel

- frode

- Gratis

- da

- ulteriormente

- Go

- Google Play

- Google Play Store

- grande

- Gruppo

- degli hacker

- hacker

- Metà

- Mani

- Avere

- HTTPS

- centinaia

- if

- subito

- impattato

- in

- In altre

- incidente

- incluso

- Compreso

- individuale

- individui

- far sapere

- informazioni

- install

- Intenzione

- ai miglioramenti

- coinvolgendo

- iOS

- IT

- SUO

- jpg

- conosciuto

- grandi

- con i più recenti

- perdita

- Perdite

- meno

- leggera

- Principale

- make

- molti

- molte persone

- max-width

- Maggio..

- si intende

- analisi

- medie

- messaggio

- di messaggistica

- metodi

- forza

- milione

- Lunedì

- Monitorare

- nomi

- numero

- of

- Offerte

- di frequente

- on

- online

- or

- Altro

- nostro

- ancora

- pannello di eventi

- pannelli

- parti

- Password

- Pagamento

- metodi di pagamento

- Persone

- cronologia

- phishing

- piattaforma

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Play Store

- possibile

- Post

- postato

- potenziale

- potenzialmente

- Premium

- presentata

- un bagno

- Proactive

- protegge

- fornitore

- delega

- pubblicamente

- rapidamente

- piuttosto

- lettori

- registrato

- relazione

- rimanere

- ricorda

- rimuovere

- Segnalati

- Reportistica

- rappresentare

- ricercatori

- rivelando

- revisione

- rischi

- salvaguardare

- Sicurezza

- scansione

- screenshot

- problemi di

- delicata

- servizio

- Provider di servizi

- Servizi

- condiviso

- compartecipazione

- dovrebbero

- significativa

- simile

- piccole

- So

- alcuni

- statistica

- soggiorno

- Passi

- Tornare al suo account

- sottoscrizione

- abbonamenti

- tale

- Fai

- team

- Telegram

- di

- che

- I

- le informazioni

- loro

- Li

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- think

- questo

- quelli

- anche se?

- migliaia

- volte

- a

- insieme

- trasferimento

- Incerto

- scoperto

- insolito

- URL

- uso

- Utente

- utenti

- usa

- utilizzando

- VPN

- vulnerabilità

- volere

- Prima

- we

- sito web

- WebP

- siti web

- WELL

- Che

- Che cosa è l'

- quando

- se

- quale

- while

- OMS

- perché

- con

- parole

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro