Waktu Membaca: 5 menitAda dilema atas kumpulan acara produk Endpoint Detection and Response (EDR). Mengumpulkan semua peristiwa yang dihasilkan oleh titik akhir berarti kemacetan di titik akhir dan di jaringan. Mengumpulkan lebih sedikit dapat mengakibatkan hilangnya acara penting; mengumpulkan lebih banyak dapat menghasilkan titik akhir berkinerja rendah.

Vendor EDR saat ini termasuk Crowdstrike menggunakan skema peristiwa yang telah ditentukan sebelumnya di mana semuanya di-hardcode di agen mereka. Crowdstrike mengumumkan bahwa mereka menggunakan 400 peristiwa berbeda (di mana persen di antaranya adalah peristiwa spesifik agen mereka sendiri) yang statis, dengan aturan yang telah ditentukan seperti pemeriksaan lokasi file registri tertentu, dll.

Berikut ini adalah kategori acara teratas mereka:

- Peristiwa Registri

- Acara File

- Peristiwa Perilaku

- Acara Browser

- Operasi Clipboard

- Memproses acara

- Peristiwa Tugas Terjadwal

- Acara Layanan

- Acara utas

- Variabel Lingkungan

- Acara FW

- Acara Aturan IOA

- Acara NetShare

- Acara USB

- Peristiwa Injeksi

- Acara Jaringan

- Log Peristiwa Windows

- Acara FS

- Pasang Acara

- Acara Java

- Acara Kernel

- Acara Modul

- Acara LSASS

- Tindakan Karantina

- Tindakan Ransomware

- Acara Klien UKM

Untuk setiap kategori, peristiwa tertentu dihasilkan seperti PdfFileWritten, DmpFileWritten, DexFileWritten, dll. Tetapi itu semua adalah operasi penulisan file di mana hanya jenis file yang diubah. Hal yang sama berlaku untuk acara Registry, acara Layanan, dll.

Tetapi bagaimana dengan operasi penulisan file ke jenis file yang tidak dikenal atau umum? Bagaimana dengan bukan hanya satu acara tetapi serangkaian acara? Atau frekuensi kejadian? Atau pola peristiwa yang sama yang penting? Dalam kasus seperti itu, model peristiwa statis seperti Crowdstrike memiliki cakupan yang sangat terbatas untuk mendeteksi jenis serangan APT baru tersebut. Kita dapat menganggap model acara Crowdstrike sebagai "kumpulan acara berbasis tanda tangan" yang sangat mirip dengan pemindai AV berbasis tanda tangan lama.

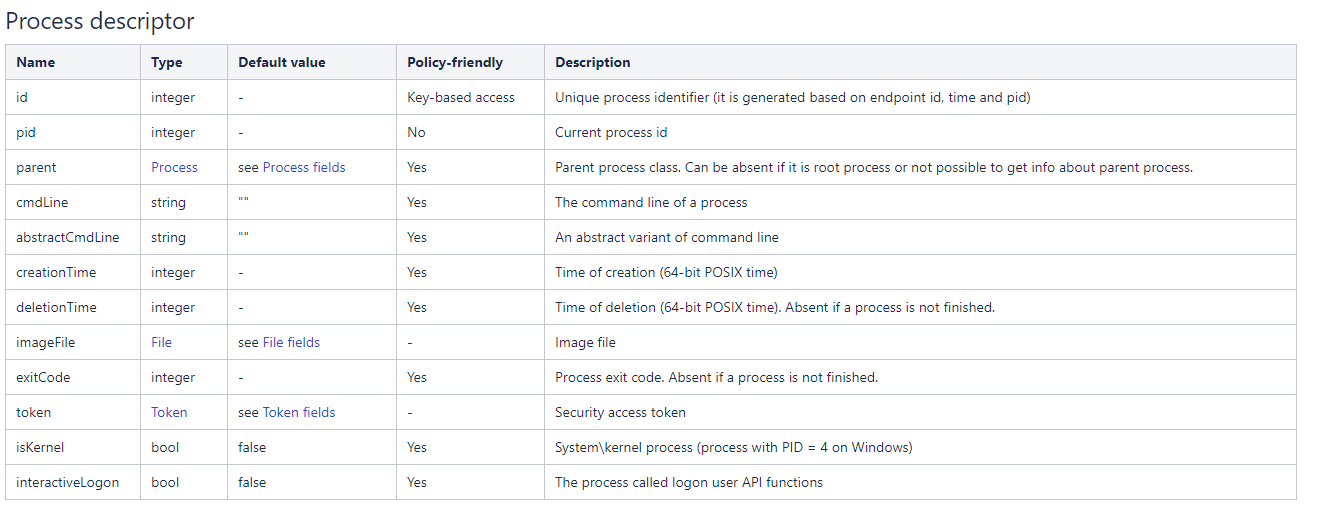

Comodo Dragon Enterprise memperkenalkan “Pemodelan Peristiwa Adaptif” di mana peristiwa didefinisikan dari deskriptor dasar seperti

Proses:

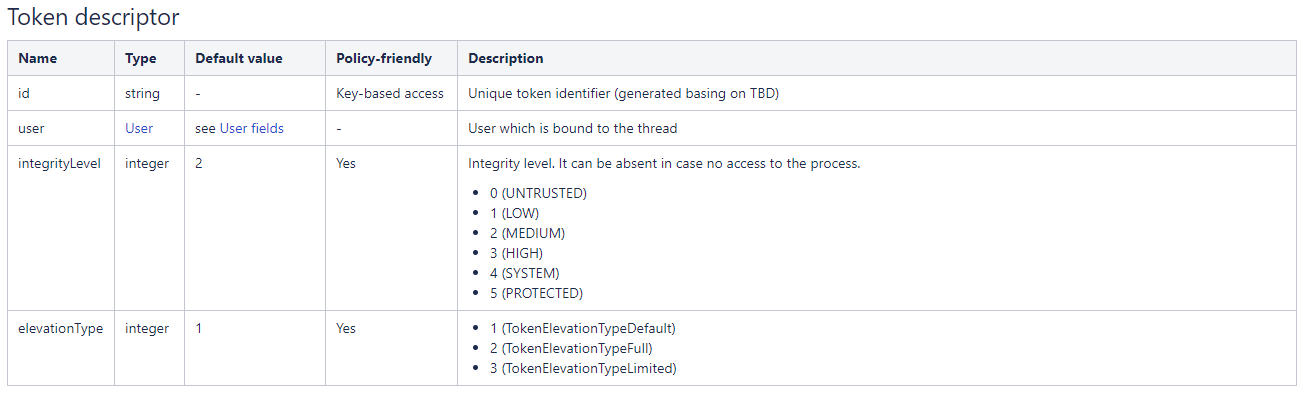

Token:

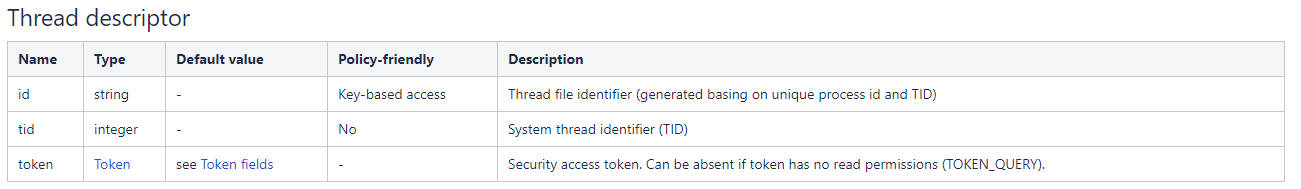

Benang:

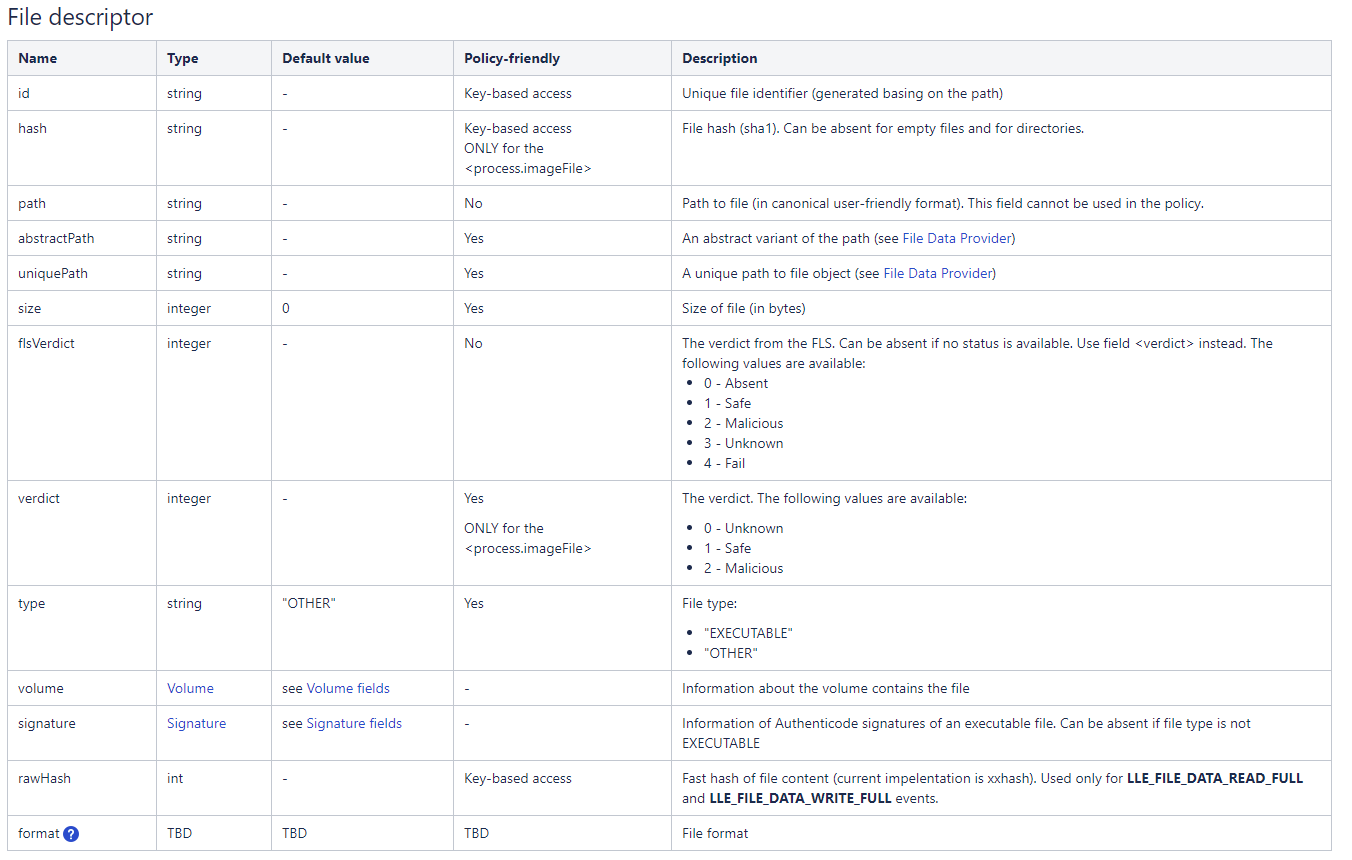

File:

Beberapa deskriptor lainnya adalah:

- Pengguna

- pendaftaran

- Memori

- jaringan

- layanan,

- volume,

- IP, dll.

dan peristiwa tingkat rendah (LLE) dihasilkan sebagai hasil dari satu aktivitas dasar. Ini didasarkan pada peristiwa mentah dari berbagai komponen tetapi menyediakan beberapa lapisan abstraksi dari sumber peristiwa dan data khusus API dan khusus pengontrol. Misalnya, peristiwa mentah yang berbeda dari pengontrol yang berbeda dan dengan sekumpulan bidang yang berbeda bisa dikonversi menjadi LLE dari satu jenis.

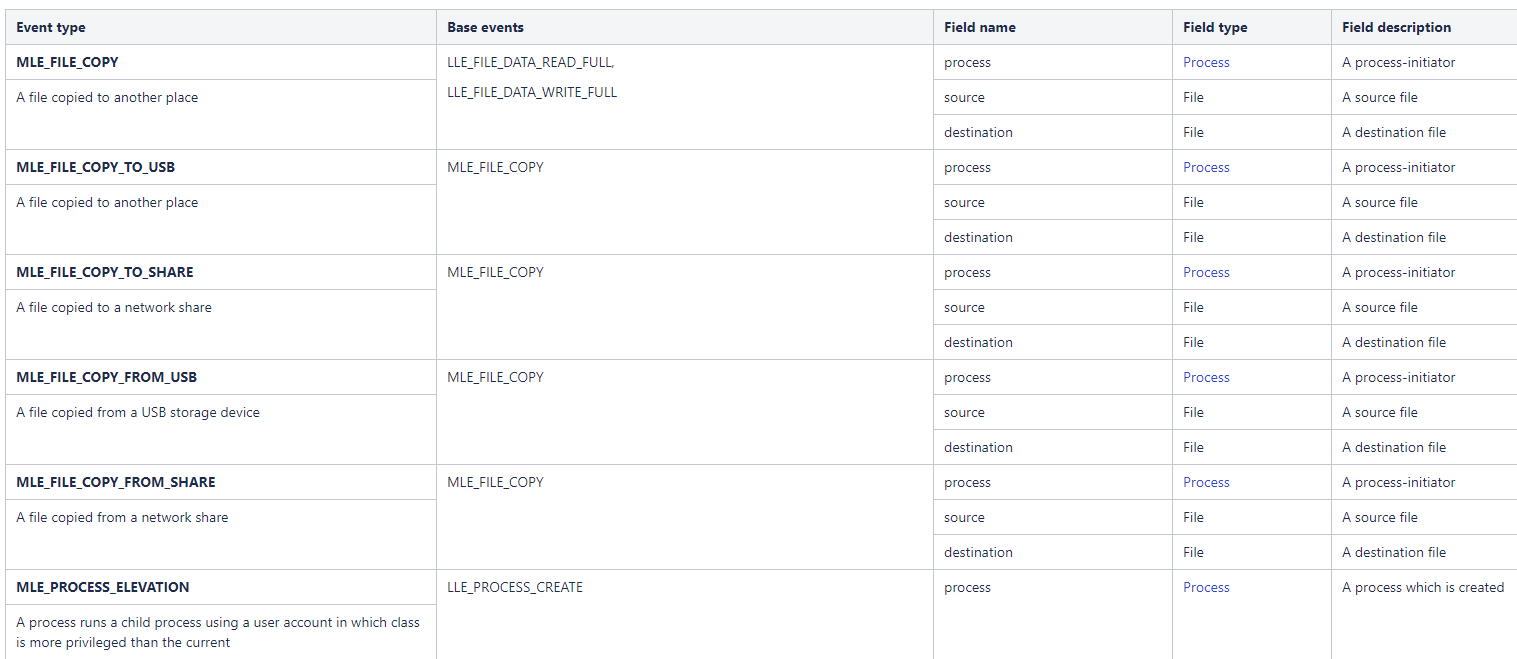

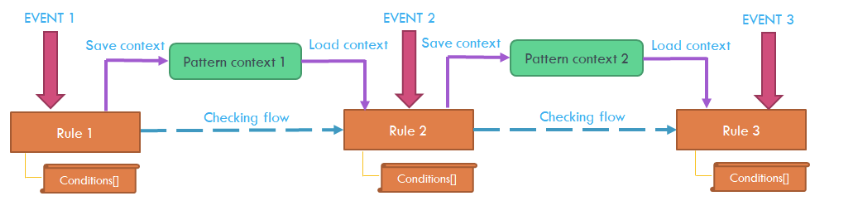

Peristiwa tingkat menengah (MLE) adalah peristiwa yang dihasilkan sebagai hasil dari urutan LLE. Beberapa contoh diberikan di bawah ini:

Mereka biasanya dihasilkan oleh komponen pencocokan pola lokal. Setiap deskriptor acara memiliki kumpulan bidang sendiri. Namun, acara memiliki bidang umum standar.

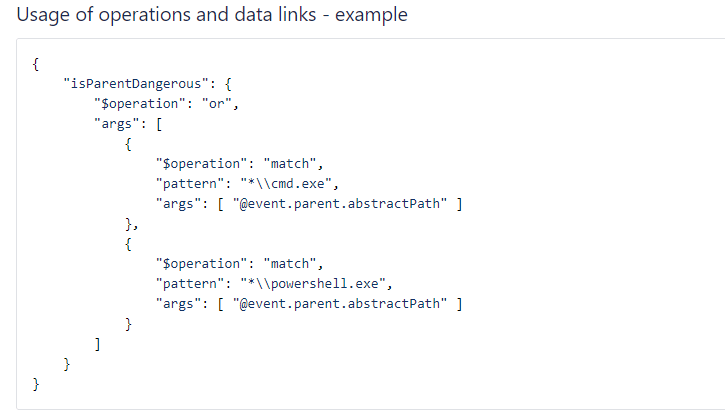

Deskriptor acara digunakan dalam pencocokan kebijakan. Kebijakan ini dapat mengakses kolom dalam aturan kondisi dan membandingkannya dengan nilai yang telah ditentukan. Namun, tidak semua bidang acara dapat digunakan untuk pemeriksaan kebijakan.

Beberapa bidang bukanlah tipe skalar tetapi tipe kompleks (kamus dan urutan). Akses ke bidang kamus disediakan dengan menggunakan ".". Akses ke bidang urutan disediakan dengan menggunakan notasi "[]". Contohnya di bawah ini:

proses.pid

proses.induk.pid

process.accessMask [0]

Gambar 1 Contoh Kebijakan Pemodelan Peristiwa Adaptif

Objek logis (seperti Proses, File, Pengguna) dalam acara direpresentasikan sebagai kamus dengan format yang telah ditentukan. Format setiap objek dijelaskan, dan bidangnya dapat digunakan untuk pencocokan kebijakan jika ditentukan. Deskriptor objek dapat berisi bidang yang merujuk ke objek lain.

Gambar 2 Pola Rangkaian

Dengan menggunakan definisi ini, Comodo Dragon Platform mendefinisikan kumpulan peristiwa berbasis kebijakan yang dapat diterapkan tidak hanya ke titik akhir itu sendiri, tetapi dapat berbeda untuk setiap proses, layanan, atau tindakan pengguna. Dengan ini kami tidak hanya dapat mengumpulkan semua yang dikumpulkan Crowdstrike, tetapi juga adaptif selama insiden. Mengapa kami harus mengumpulkan dan mengirim semua peristiwa tulis api untuk proses tepercaya jika belum disuntikkan? Jika injeksi terjadi atau terjadi percabangan yang berbeda, Platform Naga mulai mengumpulkan semua detail untuk proses itu, membiarkan pengumpulan proses lainnya tidak tersentuh. Pada acara tingkat rendah tersebut, berikut adalah beberapa contoh acara yang tidak dikumpulkan Crowdstrike:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_BERBAHAYA_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise melakukan semua pencocokan pola secara dinamis di titik akhir, mengontrol apa yang akan dikumpulkan, apa yang akan dikorelasikan, dan ingin dikirim berdasarkan definisi kebijakan adaptif.

Di sisi lain, Dragon Enterprise juga menganalisis rangkaian waktu acara masing-masing. Pemodelan Peristiwa Adaptif kami juga menyelidiki berbagai tingkat periodisitas dalam data, termasuk proses pengguna yang sistematis, proses-proses, integrasi sistem proses, serta efek hari-minggu dan waktu-hari, dan membuat kesimpulan tentang peristiwa yang terdeteksi (misalnya, popularitas atau tingkat kehadiran).

Seperti ancaman persisten tingkat lanjut (APT), ancaman orang dalam juga harus dipertimbangkan dalam cakupan EDR. Perilaku agregat individu manusia biasanya menunjukkan periodisitas dalam beberapa skala (harian, mingguan, dll.) Yang mencerminkan ritme aktivitas manusia yang mendasari dan membuat data tampak tidak homogen. Pada saat yang sama, data sering kali rusak oleh beberapa periode "burst" dari perilaku yang tidak biasa. Masalah dalam menemukan dan mengekstraksi peristiwa anomali ini dipersulit oleh kedua elemen tersebut. Dragon Enterprises menggunakan pembelajaran tanpa pengawasan dalam konteks ini, berdasarkan pada model proses yang bervariasi waktu yang juga dapat menjelaskan kejadian yang tidak wajar. Kami menghasilkan pembelajaran adaptif dan otonom untuk memisahkan peristiwa "ledakan" yang tidak biasa dari jejak aktivitas manusia normal.

Untuk informasi lebih lanjut tentang Comodo Dragon Enterprise versus Crowdstrike kunjungi https://bit.ly/3fWZqyJ

Pos Apa itu Pemodelan Peristiwa Adaptive Comodo Dragon Platform dan Mengapa Kami Berpikir Itu Lebih Baik Daripada Crowdstrike muncul pertama pada Berita Comodo dan Informasi Keamanan Internet.

- Coinsmart. Pertukaran Bitcoin dan Crypto Terbaik Eropa.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. AKSES GRATIS.

- CryptoHawk. Radar Altcoin. Uji Coba Gratis.

- Sumber: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- mengakses

- Akun

- agen

- Semua

- Mengumumkan

- APT

- Serangan

- AV

- Blog

- kasus

- memeriksa

- Cek

- Mengumpulkan

- Umum

- data

- Deteksi

- Naga

- Titik akhir

- Enterprise

- dll

- Acara

- peristiwa

- Fields

- Kebakaran

- garpu

- format

- di sini

- HTTPS

- Termasuk

- informasi

- Insider

- integrasi

- IT

- pengetahuan

- Tingkat

- Terbatas

- lokal

- model

- pemodelan

- jaringan

- Operasi

- Lainnya

- pola

- Platform

- kebijaksanaan

- Produk

- Mentah

- tanggapan

- aturan

- keamanan

- Seri

- set

- ancaman

- waktu

- puncak

- belajar tanpa pengawasan

- vendor

- Lawan

- mingguan

- Apa itu