->

Gambar: Black_Kira / Shutterstock.com

Terdapat kesalahan (bug) dan kerentanan keamanan pada kode hampir semua perangkat lunak. Semakin luas kodenya, semakin banyak pula jumlahnya. Banyak dari kelemahan keamanan ini ditemukan seiring berjalannya waktu oleh pengguna atau bahkan oleh pabrikan itu sendiri dan dihubungkan dengan patch atau pembaruan berikutnya. Namun, ada pula yang demikian pertama kali dilacak oleh peretas kriminal yang pertama kali menyimpan pengetahuan ini untuk diri mereka sendiri. Mereka kemudian menggunakan celah keamanan itu sendiri untuk menembus sistem orang lain, atau mereka menjual temuan mereka, seringkali dengan harga yang sangat mahal.

Apa yang dimaksud dengan cacat zero day?

Kerentanan keamanan yang baru ditemukan disebut nol hari, terkadang juga dieja 0-hari. Hal ini mengacu pada jumlah waktu yang dimiliki produsen untuk menutup kesenjangan tersebut. “Zero day” berarti perusahaan tidak punya waktu sama sekali untuk mengembangkan patch dan mempublikasikannya. Ini karena para peretas sudah aktif mengeksploitasi kerentanan tersebut. Untuk melakukannya, mereka menggunakan eksploitasi zero-day, yaitu metode yang khusus dikembangkan untuk kerentanan ini, dan menggunakannya untuk melakukan serangan zero-day.

Segera setelah produsen perangkat lunak mengetahui kerentanannya, mereka dapat mengembangkan patch yang secara khusus mengubah bagian kode yang bertanggung jawab. Atau ia menerbitkan pembaruan, yaitu versi programnya yang telah direvisi dan dibersihkan. Segera setelah patch atau pembaruan tersedia, eksploitasi tidak lagi efektif, ancaman zero-day secara resmi telah berakhir.

Namun, karena banyak pengguna tidak segera menerapkan tambalan, melainkan hanya setelah penundaan beberapa hari atau minggu, bahaya yang ditimbulkan oleh kerentanan masih ada untuk sementara waktu.

Serangan zero-day termasuk yang paling berbahaya. Karena selama kerentanan tidak diketahui oleh produsen dan pengguna, mereka tidak mengambil tindakan perlindungan preventif apa pun. Selama berhari-hari, terkadang berminggu-minggu atau berbulan-bulan, penyerang dapat mengintai sistem komputer orang lain tanpa disadari, mendapatkan hak yang lebih tinggi, mengunduh data rahasia, atau memasang malware. Alat anti-virus dirancang untuk mendeteksi aktivitas tersebut. Namun demikian, penyerang berulang kali berhasil menyamarkan diri mereka dengan baik sehingga terkadang mereka tetap tidak terdeteksi.

Bacaan lebih lanjut: Perangkat lunak antivirus terbaik untuk PC Windows

Informasi rahasia yang didambakan: Hadiah satu juta atau lebih

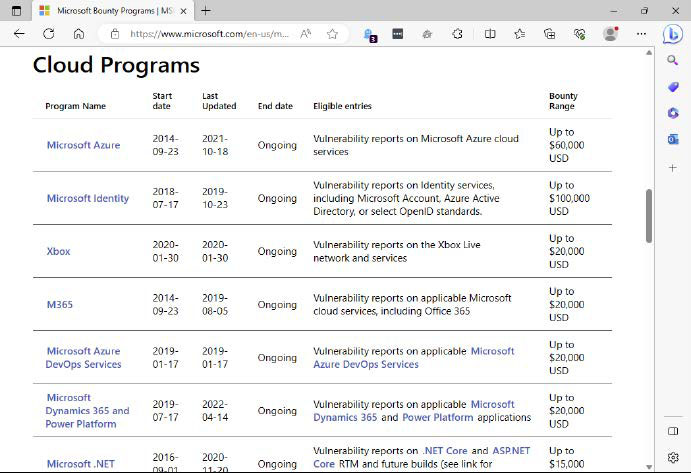

Di situs bug bounty-nya, Microsoft mencantumkan jumlah maksimum yang akan dibayarkan untuk lubang keamanan yang baru ditemukan. Untuk beberapa produk, penemunya bisa mendapatkan hingga 100,000 dolar AS.

IDG

Kerentanan keamanan zero-day memiliki nilai yang tinggi di pasar gelap. Jumlah enam hingga tujuh digit ditawarkan di web gelap untuk lubang keamanan yang baru terdeteksi dan belum ditambal di Windows. Namun bukan hanya penjahat saja yang tertarik dengan kerentanan tersebut. Di masa lalu, dinas rahasia juga mengeksploitasi celah tersebut untuk melakukan serangan terhadap database dan infrastruktur negara lain.

Contoh paling terkenal adalah Stuxnet: Worm komputer yang dilaporkan dikembangkan oleh Israel dan AS telah menyusup ke dalam sistem program nuklir Iran. Melalui beberapa lubang keamanan yang sebelumnya tidak diketahui di Windows, ia berhasil mengakar di sistem. Ia kemudian memanipulasi kendali mesin sentrifugal untuk produksi bahan fisil sehingga menjadi rusak dalam waktu singkat, namun tidak mengeluarkan pesan kesalahan.

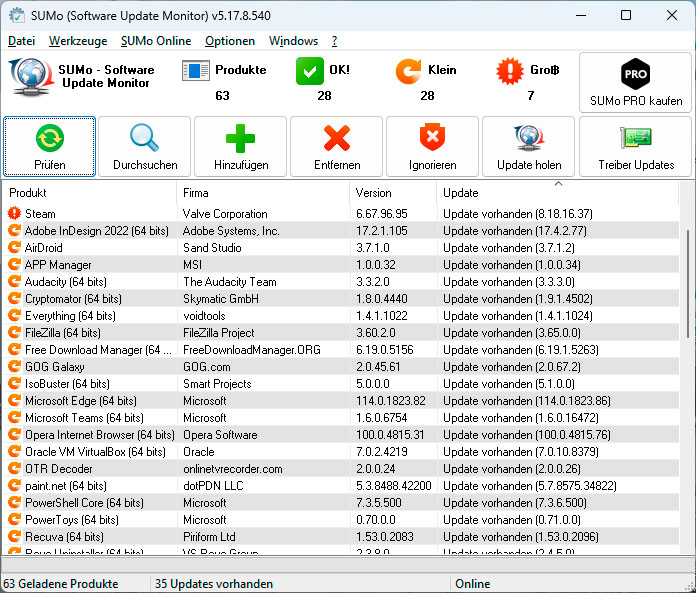

Dengan alat gratis Sumo, Anda dapat mengetahui pembaruan program mana yang tersedia dan kemudian menginstalnya secara spesifik.

IDG

Pemerintah dan perusahaan juga menggunakan kerentanan zero-day untuk spionase industri, yaitu memanfaatkan rencana pengembangan baru, data perusahaan, dan alamat kontak. Dan yang terakhir, para hacktivist juga menggunakan cara ini untuk menarik perhatian pada tujuan politik atau sosial mereka.

Karena potensi bahaya yang tinggi dari kelemahan zero-day dan tingginya biaya yang harus dikeluarkan untuk pengungkapannya, beberapa perusahaan perangkat lunak besar telah meluncurkan program bug bounty. “Bounty for bug” ini dibayar oleh produsen seperti Microsoft untuk lubang keamanan yang baru ditemukan dan bug lainnya di sistem operasi dan aplikasi mereka. Hadiahnya sebagian besar didasarkan pada tingkat keparahan bug dan berkisar antara tiga hingga enam angka.

Perhatian: 5 serangan Wi-Fi paling berbahaya, dan cara melawannya

Cara mendeteksi serangan zero-day

Saat mencari malware, program antivirus modern tidak hanya bekerja dengan tanda tangan virus, tetapi juga dengan metode heuristik dan kecerdasan buatan. Produsen melatih mereka dengan pola perilaku malware yang dikenal agar dapat mendeteksi varian baru. Namun, ini hanya berfungsi pada batas tertentu, karena eksploitasi zero-day selalu menggunakan metode serangan yang berbeda.

Solusi keamanan berbasis perilaku sering digunakan di perusahaan. Sistem deteksi intrusi memantau file log dan informasi sistem seperti penggunaan CPU untuk mengidentifikasi aktivitas yang mencolok dalam jaringan dan pada komputer individual. Dalam hal ini, mereka mengeluarkan pesan peringatan atau mengirim email ke administrator. Sistem pencegahan intrusi melangkah lebih jauh dan secara otomatis memicu tindakan pencegahan seperti perubahan pada konfigurasi firewall. Namun aplikasi seperti itu sangat mahal dan hanya cocok untuk bisnis.

Menemukan informasi tentang kerentanan keamanan baru

Hingga akhir tahun 1990an, kerentanan keamanan tidak dicatat secara sistematis. Namun seiring dengan ditemukannya kerentanan baru pada aplikasi Windows yang jumlahnya berkembang pesat, dua karyawan dari Perusahaan Mitra mulai memikirkan sistem yang masuk akal untuk mencatat dan mengelolanya.

US Mitre Corporation didirikan pada tahun 1958 sebagai wadah pemikir angkatan bersenjata AS dan saat ini memberikan nasihat kepada beberapa otoritas Amerika mengenai masalah keamanan. Organisasi nirlaba ini didanai oleh CISA (Cybersecurity and Infrastructure Security Agency) dan DHS (Department of Homeland Security).

Hasil musyawarah tersebut adalah sistem CVE (Common Vulnerabilities and Exposures) yang diperkenalkan pada tahun 1999. Sejak saat itu, semua kerentanan keamanan diberi nomor atau ID CVE dengan format CVE-XXXX-XXXXX. Empat karakter pertama menunjukkan tahun di mana kerentanan dikatalogkan, angka di belakangnya – mungkin ada lebih dari lima – merupakan penomoran kerentanan secara berurutan. Sementara itu, sistem CVE telah berkembang menjadi standar yang diakui secara internasional.

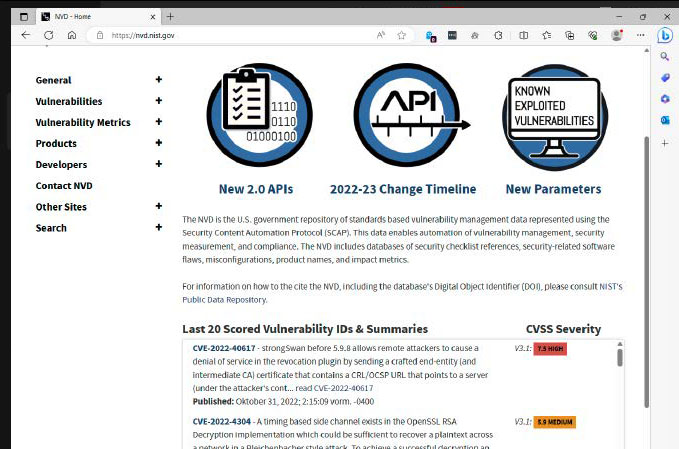

Basis Data Kerentanan Nasional Amerika menunjukkan 20 kerentanan yang paling baru ditemukan dan nomor CVE-nya. Selain itu, ada informasi tentang mode tindakan dan patch apa pun yang tersedia.

IDG

Mitre Corporation telah menyiapkan situs webnya www.cve.org untuk basis data CVE. Di sana Anda dapat mencari nomor CVE atau kata kunci seperti “Kernel Windows”.

Alternatifnya, Anda dapat mengunduh seluruh database dengan lebih dari 207,000 entri. Terkait erat dengan situs CVE adalah National Vulnerability Database (NVD). Pada https://nvd.nist.gov Anda akan menemukan 20 kerentanan terbaru yang teridentifikasi, termasuk beberapa penjelasan dan tautan ke patch apa pun yang tersedia.

Di sana Anda juga akan menemukan penilaian bahaya kerentanan dari “Rendah” hingga “Sedang” hingga “Tinggi” dan “Kritis”. Jika aplikasi yang Anda gunakan muncul di sana dan kerentanannya ditandai sebagai “Tinggi” atau “Kritis”, periksa situs web produsen untuk melihat apakah patch sudah tersedia.

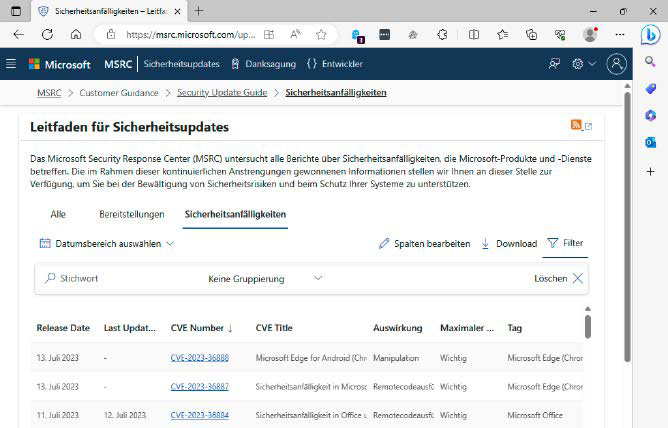

Microsoft juga menggunakan standar CVE, tetapi mempertahankan daftar kerentanan baru yang terdeteksi untuk produknya di https://msrc.microsoft.com/update-guide/vulnerability Perusahaan mendistribusikan patch secara otomatis melalui pembaruan keamanan bulanannya; instalasi manual tidak diperlukan.

Perusahaan menerbitkan kerentanan keamanan yang baru ditemukan pada produknya di Pusat Respons Keamanan Microsoft. Anda tidak perlu khawatir untuk menginstal patch, ini dilakukan secara otomatis.

IDG

Bagaimana melindungi diri Anda dari eksploitasi zero-day

Serangan zero-day tidak hanya ditujukan terhadap perusahaan. Kelompok peretas terkadang juga mencoba memikat pengguna pribadi ke situs web berbahaya melalui serangan phishing yang tersebar luas melalui email, atau membujuk mereka agar memasang perangkat lunak dengan eksploitasi zero-day, terkadang melalui iklan Google yang menipu.

Anda dapat melindungi diri Anda sendiri dengan beberapa tindakan sederhana:

- Instal patch dan pembaruan segera setelah muncul. Windows melakukan ini secara otomatis secara default, jadi Anda tidak perlu mengubah apa pun. Gunakan alat seperti Sumo untuk mencari pembaruan yang tersedia untuk aplikasi Windows.

- Hanya unduh perangkat lunak dari sumber tepercaya seperti situs web produsen.

- Instal hanya program yang benar-benar Anda perlukan. Semakin banyak perangkat lunak yang ada di komputer, semakin besar pula potensi kerentanannya.

- Gunakan firewall. Firewall Windows diaktifkan secara default dan tidak boleh dinonaktifkan.

- Mencari tahu tentang trik phishing yang khas digunakan oleh penjahat.

Apa yang harus dilakukan jika ada masalah dengan pembaruan?

Anda harus selalu segera menginstal pembaruan dan patch keamanan bulanan untuk Windows guna menghilangkan kerentanan yang baru terdeteksi.

Namun, penginstalan pembaruan Windows tidak selalu berhasil. Terkadang sistem operasi membatalkan proses dengan pesan kesalahan. Jika demikian, coba yang berikut ini:

1. Seringkali, mengunduh file pembaruan saja tidak berhasil. Solusinya adalah mengosongkan cache pembaruan dan coba lagi. Cara termudah untuk melakukannya adalah melalui pemecah masalah Windows: Buka “Pengaturan” di menu Mulai dan klik “Pemecahan Masalah -' Pemecahan Masalah Lainnya” di tab “Sistem”. Kemudian klik “Run” untuk “Windows Update” dan terakhir pada “Close”. Kemudian restart Windows dengan membuka jendela “Run” dengan kombinasi tombol Windows-R, ketikkan perintah shutdown /g dan klik “OK”. Kemudian coba instal pembaruan lagi.

2. Seringkali tidak ada lagi ruang di drive C:. Periksa ini dengan membuka Explorer dan memilih “PC Ini”. Seharusnya masih ada setidaknya 32GB gratis di C:. Jika tidak, buka opsi “Memori” di “Properti” di bawah “Sistem” dan atur sakelar “Optimasi memori” ke “Aktif”. Klik pada “Rekomendasi pembersihan” dan lihat secara khusus item “File besar atau tidak digunakan” dan “Aplikasi yang tidak digunakan”. Anda juga harus mengosongkan Recycle Bin Windows.

Michael Crider/IDG

3. Coba instalasi pembaruan secara manual. Lihat di “Pengaturan” di bawah “Sistem - Pembaruan Windows” serta di bawah “Riwayat pembaruan” untuk pesan tentang pembaruan yang gagal. Catat nomor KB pembaruan dan masukkan ke dalam katalog pembaruan Windows di www.catalog.update.microsoft.com. Pastikan pembaruan cocok dengan versi Windows Anda, unduh dan instal secara manual.

4. Jika Anda menggunakan pemindai virus selain Microsoft Defender, Anda harus menghapus instalasinya untuk sementara. Kemudian restart Windows dan coba jalankan pembaruan.

5. Putuskan sambungan perangkat USB apa pun yang terhubung seperti flash drive atau penyimpanan eksternal.

6. Buka Panel Kontrol Windows (cara termudah untuk melakukannya adalah dengan memasukkan “kontrol” di kolom pencarian di bilah tugas) dan panggil Pengelola Perangkat. Jika entri dengan tanda tanya muncul di sana, hapus perangkat keras ini dengan mengklik kanan dan memilih “Copot pemasangan perangkat”. Kemudian coba jalankan pembaruan. Saat Anda memulai ulang, Windows akan mengenali perangkat lagi dan menginstal driver terbaru.

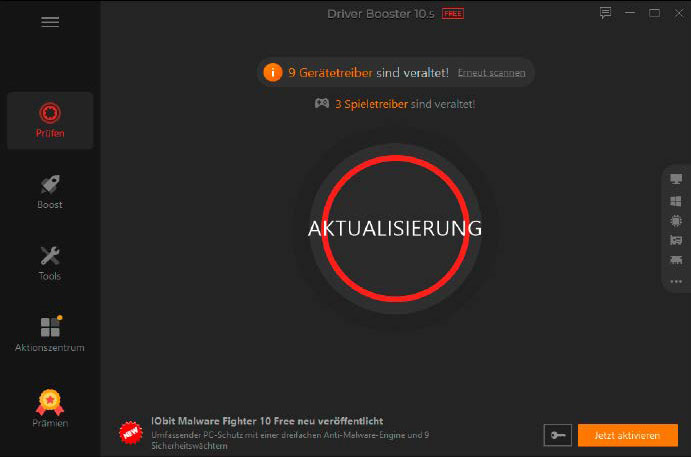

7. Perbarui driver di komputer Anda. Gunakan alat seperti Driver Booster Gratis untuk memeriksa versi driver yang ketinggalan jaman. Unduh versi terbaru, atur dan coba instal pembaruan Windows lagi.

Pastikan driver Anda mutakhir. Misalnya, alat Driver Booster Free dapat membantu Anda mencari versi lama.

IDG

Artikel ini diterjemahkan dari bahasa Jerman ke bahasa Inggris dan awalnya muncul di pcwelt.de.

Kode Kupon

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :memiliki

- :adalah

- :bukan

- $NAIK

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Sanggup

- Tentang Kami

- Tindakan

- aktif

- kegiatan

- sebenarnya

- tambahan

- alamat

- Setelah

- lagi

- terhadap

- badan

- Semua

- hampir

- sudah

- dari

- juga

- Meskipun

- selalu

- Amerika

- antara

- jumlah

- amp

- an

- dan

- dan infrastruktur

- antivirus

- Software antivirus

- Apa pun

- apa saja

- muncul

- Muncul

- muncul

- Aplikasi

- aplikasi

- Mendaftar

- ADALAH

- bersenjata

- artikel

- buatan

- kecerdasan buatan

- AS

- penilaian

- At

- menyerang

- Serangan

- perhatian

- penulis

- Pihak berwenang

- secara otomatis

- tersedia

- berdasarkan

- BE

- karena

- menjadi

- mulai

- di belakang

- TERBAIK

- BIN

- bis

- Black

- pendorong

- bounties

- karunia

- Bug

- hadiah bug

- bug

- bisnis

- tapi

- by

- Cache

- panggilan

- bernama

- CAN

- Bisa Dapatkan

- kartu

- membawa

- kasus

- katalog

- Kategori

- pusat

- perubahan

- Perubahan

- karakter

- memeriksa

- CISA

- Klik

- Penyelesaian

- rapat

- kode

- COM

- kombinasi

- komentar

- Umum

- Perusahaan

- perusahaan

- sama sekali

- komputer

- komputer

- konfigurasi

- terhubung

- berturut-turut

- kontak

- kontrol

- panel kontrol

- PERUSAHAAN

- CPU

- kredit

- Pidana

- Penjahat

- CSS

- cve

- Keamanan cyber

- Badan Keamanan Cybersecurity dan Infrastruktur

- BAHAYA

- Berbahaya

- gelap

- Web Gelap

- data

- Basis Data

- database

- Tanggal

- hari

- Hari

- Default

- menunda

- Itu

- Departemen

- Departemen Keamanan Dalam Negeri

- deskripsi

- dirancang

- menemukan

- terdeteksi

- Deteksi

- mengembangkan

- dikembangkan

- Perkembangan

- alat

- Devices

- DHS

- MELAKUKAN

- Mati

- berbeda

- digit

- diarahkan

- penyingkapan

- ditemukan

- didistribusikan

- do

- tidak

- dolar

- dilakukan

- turun

- Download

- seri

- mendorong

- pengemudi

- driver

- drive

- e

- termudah

- Efektif

- antara

- menghapuskan

- menanamkan

- karyawan

- kosong

- akhir

- Inggris

- Enter

- memasuki

- Seluruh

- kesalahan

- kesalahan

- spionase

- Eter (ETH)

- Bahkan

- contoh

- ada

- mahal

- menjelaskan

- Mengeksploitasi

- dieksploitasi

- eksploitasi

- penjelajah

- luas

- tingkat

- luar

- Gagal

- palsu

- beberapa

- bidang

- pertarungan

- angka-angka

- File

- Akhirnya

- Menemukan

- Finder

- firewall

- Pertama

- lima

- flash

- cacat

- kekurangan

- mengikuti

- berikut

- Untuk

- pasukan

- format

- ditemukan

- Didirikan di

- empat

- Gratis

- dari

- yg disimpan

- lebih lanjut

- celah

- kesenjangan

- Jerman

- mendapatkan

- diberikan

- Go

- Anda

- Grup

- Pertumbuhan

- hacker

- hacker

- Perangkat keras

- Memiliki

- tinggi

- membantu

- High

- lebih tinggi

- -nya

- Lubang

- Lubang

- tanah air

- Keamanan Homeland

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- Namun

- HTML

- HTTPS

- i

- ICON

- ID

- diidentifikasi

- mengenali

- if

- gambar

- segera

- in

- Termasuk

- indeks

- menunjukkan

- sendiri-sendiri

- industri

- disusupi

- informasi

- Infrastruktur

- install

- instalasi

- Instalasi

- Intelijen

- tertarik

- internasional

- Internet

- ke

- diperkenalkan

- deteksi intrusi

- Iran

- Israel

- isu

- masalah

- IT

- item

- NYA

- Diri

- jpg

- Menjaga

- kunci

- kata kunci

- pengetahuan

- dikenal

- besar

- Terlambat

- Terbaru

- diluncurkan

- paling sedikit

- 'like'

- Terbatas

- terkait

- link

- Daftar

- daftar

- mencatat

- Panjang

- lagi

- melihat

- kehilangan

- mempertahankan

- membuat

- malware

- berhasil

- manajer

- pelaksana

- dimanipulasi

- panduan

- manual

- Pabrikan

- Produsen

- banyak

- tanda

- ditandai

- Pasar

- korek api

- bahan

- Matriks

- max-width

- maksimum

- Mungkin..

- cara

- Sementara itu

- ukuran

- menu

- pesan

- metode

- metode

- Microsoft

- juta

- menit

- menit

- MIT

- mode

- modern

- Memantau

- bulanan

- bulan

- lebih

- paling

- kebanyakan

- nasional

- perlu

- Perlu

- jaringan

- Namun

- New

- baru saja

- berikutnya

- nisan

- tidak

- nirlaba

- organisasi nirlaba

- None

- mencatat

- nuklir

- jumlah

- nomor

- memperoleh

- Oktober

- of

- ditawarkan

- Secara resmi

- sering

- on

- ONE

- hanya

- Buka

- pembukaan

- operasi

- sistem operasi

- sistem operasi

- dioptimalkan

- Opsi

- or

- urutan

- organisasi

- semula

- Lainnya

- di luar

- lebih

- sendiri

- halaman

- dibayar

- panel

- bagian

- tertentu

- lalu

- tambalan

- Patch

- pola

- Membayar

- orang

- Phishing

- serangan phishing

- rencana

- plato

- Kecerdasan Data Plato

- Data Plato

- Terpasang

- Plugin

- politik

- berpose

- Pos

- potensi

- Premium

- Pencegahan

- sebelumnya

- primer

- swasta

- hadiah

- per

- masalah

- proses

- Produksi

- Produk

- Profil

- program

- program

- program

- program

- melindungi

- perlindungan

- Protektif

- menerbitkan

- Terbit

- pertanyaan

- jarak

- cepat

- Bacaan

- baru-baru ini

- diakui

- mengenali

- tercatat

- rekaman

- mengacu

- tinggal

- sisa

- menghapus

- kabarnya

- Resor

- tanggapan

- tanggung jawab

- mengakibatkan

- hak

- robot

- Roland

- akar

- Run

- Samsung

- Pramuka

- Pencarian

- mencari

- Rahasia

- keamanan

- Perangkat lunak keamanan

- pembaruan keamanan

- kerentanan keamanan

- melihat

- memilih

- menjual

- mengirim

- SEO

- Layanan

- set

- beberapa

- kerasnya

- Pendek

- harus

- Pertunjukkan

- penutupan

- Shutterstock

- Tanda tangan

- Sederhana

- hanya

- sejak

- tunggal

- situs web

- ENAM

- So

- Sosial

- Perangkat lunak

- larutan

- Solusi

- beberapa

- kadang-kadang

- Segera

- sumber

- sumber

- Space

- khususnya

- Secara khusus

- standar

- awal

- Negara

- Langkah

- Masih

- penyimpanan

- langganan

- berhasil

- sukses

- seperti itu

- cocok

- jumlah

- yakin

- Beralih

- beralih

- sistem

- sistem

- tabel

- MENANDAI

- Mengambil

- tangki

- Tap

- dari

- bahwa

- Grafik

- mereka

- Mereka

- diri

- kemudian

- Sana.

- Ini

- mereka

- berpikir

- think tank

- ini

- ancaman

- tiga

- Melalui

- waktu

- Judul

- untuk

- hari ini

- alat

- alat

- Pelatihan VE

- memicu

- terpercaya

- mencoba

- dua

- mengetik

- bawah

- tanpa diketahui

- tidak dikenal

- terpakai

- Memperbarui

- Pembaruan

- URL

- us

- Dolar Amerika

- Amerika Serikat

- usb

- menggunakan

- bekas

- Pengguna

- kegunaan

- nilai

- versi

- sangat

- melalui

- virus

- dari

- Kerentanan

- kerentanan

- peringatan

- adalah

- Cara..

- jaringan

- Situs Web

- situs web

- minggu

- BAIK

- adalah

- Apa

- Apa itu

- ketika

- yang

- sementara

- SIAPA

- yang

- Wi-fi

- sangat

- akan

- jendela

- Windows

- jendela 11

- dengan

- dalam

- tanpa

- Kerja

- bekerja

- cacing

- kuatir

- tertulis

- tahun

- namun

- kamu

- Anda

- diri

- zephyrnet.dll

- nol

- Nol Day

- kerentanan zero-day