Ada kerentanan SSH baru, Terrapin (kertas pdf), dan hal ini berpotensi menimbulkan dampak buruk — tetapi hanya dalam keadaan yang sangat terbatas. Untuk memahami masalahnya, kita harus memahami tujuan SSH dirancang. Ini menggantikan telnet sebagai alat untuk mendapatkan shell baris perintah pada komputer jarak jauh. Telnet mengirim semua teks itu dengan jelas, tetapi SSH membungkus semuanya di dalam terowongan terenkripsi kunci publik. Ini dirancang untuk menegosiasikan jaringan yang tidak bersahabat dengan aman, itulah sebabnya klien SSH sangat eksplisit dalam menerima kunci baru, dan memperingatkan ketika kunci telah berubah.

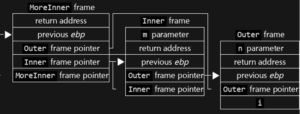

SSH menggunakan penghitung urutan untuk mendeteksi kejahatan Man-in-the-Middle (MitM) seperti penghapusan paket, pemutaran ulang, atau penyusunan ulang. Urutan tersebut sebenarnya tidak disertakan dalam paket, namun digunakan sebagai bagian dari Pemeriksaan Otentikasi Pesan (MAC) dari beberapa mode enkripsi. Ini berarti bahwa jika sebuah paket dihapus dari terowongan terenkripsi, MAC akan gagal pada paket lainnya, sehingga memicu pengaturan ulang koneksi sepenuhnya. Urutan ini sebenarnya dimulai dari nol, dengan paket pertama yang tidak terenkripsi dikirim setelah spanduk versi dipertukarkan. Secara teori, ini berarti bahwa penyerang yang mengutak-atik paket pada tahap pra-enkripsi juga akan membuat seluruh koneksi menjadi tidak valid. Hanya ada satu masalah.

Inovasi dari para peneliti Terrapin adalah bahwa penyerang dengan akses MitM ke koneksi dapat memasukkan sejumlah pesan jinak dalam fase pra-enkripsi, dan kemudian secara diam-diam menjatuhkan sejumlah pesan pertama dalam fase terenkripsi. Hanya sedikit penulisan ulang urutan TCP untuk pesan apa pun di antaranya, dan baik server maupun klien tidak dapat mendeteksi penipuan tersebut. Ini adalah trik yang sangat menarik — tapi apa yang bisa kita lakukan dengannya?

Untuk sebagian besar implementasi SSH, tidak banyak. Itu 9.6 rilis OpenSSH mengatasi bug tersebut, menyebutnya sebagai hal baru secara kriptografis, namun mencatat bahwa dampak sebenarnya terbatas pada menonaktifkan beberapa fitur kebingungan waktu yang ditambahkan ke rilis 9.5.

Tidak ada dampak nyata lainnya terhadap kerahasiaan sesi atau integritas sesi.

Namun, setidaknya untuk satu server SSH lainnya, AsyncSSH, ada sedikit lebih banyak yang dipertaruhkan. Pustaka Python ini merupakan server dan klien SSH, dan terdapat kerentanan Terrapin di masing-masingnya. Untuk klien AsyncSSH, kerentanan memungkinkan injeksi pesan info ekstensi sebelum transisi ke terenkripsi. Contoh yang diberikan adalah algoritma otentikasi klien dapat diturunkan versinya, yang tampaknya tidak terlalu berguna.

Kerentanan yang lebih menonjol adalah ketika klien SSH digunakan untuk terhubung ke server AsynchSSH. Jika penyerang juga memiliki akun di server tersebut, koneksi korban dapat dialihkan ke shell yang dikendalikan penyerang. Meskipun hal ini tidak merusak enkripsi SSH secara langsung, namun pada dasarnya memiliki efek yang sama. Kerentanan ini tidak terlalu besar, karena kondisi yang diperlukan sangat sempit untuk dapat dieksploitasi. Ini jelas merupakan pendekatan yang unik dan baru, dan kami mengantisipasi lebih banyak temuan dari peneliti lain yang mengembangkan teknik ini.

AlphV Telah Disita — dan Tidak Disita

Dalam kisah yang lucu, FBI telah bermain-main dengan AlphV melalui situs ransomware .onion. Layanan bawang TOR menggunakan kunci publik-pribadi, dengan kunci publik adalah alamat .onion, dan kunci pribadi mengontrol semua keajaiban perutean yang menghubungkan pengguna ke layanan. FBI rupanya menangkap server fisik, dan menggunakan kunci pribadi yang diambil tersebut untuk mengalihkan alamat .onion ke halaman penghapusan.

Tampaknya admin AlphV juga tetap memegang kendali atas kunci pribadi tersebut, karena pesan yang kurang ajar terus menggantikan pemberitahuan FBI. Dalam versi “belum diambil”, seekor kucing hitam menyajikan alamat .onion baru. Oh, dan sebagai balasannya, AlphV telah mencabut pembatasan yang menargetkan rumah sakit dan infrastruktur penting lainnya. Satu-satunya jalan keluar yang tersisa adalah keengganan mereka untuk menargetkan Persemakmuran Negara-Negara Merdeka, alias Uni Soviet lama.

Tumpahan otomatis

Yang ini awalnya terdengar sangat buruk. Aplikasi Android mendapatkan akses ke kredensial pengelola kata sandi. Tapi melihat lebih dalam mungkin bisa meredakan kesusahan kita. Jadi pertama-tama, ingatlah bahwa aplikasi Android memiliki tampilan asli untuk pengoperasian normal, dan juga memiliki tampilan web untuk menampilkan konten web. Masalahnya di sini adalah ketika pengelola kata sandi mengisi otomatis ke situs web dalam tampilan web tersebut, kontennya bocor kembali ke antarmuka aplikasi asli.

Model ancamannya adalah aplikasi yang tidak tepercaya meluncurkan situs web untuk alur autentikasi “Masuk dengan”. Pengelola kata sandi Anda mendeteksi situs Facebook/Google/Microsoft, dan menawarkan untuk mengisi kredensial secara otomatis. Dan setelah pengisian otomatis, aplikasi itu sendiri kini telah menangkapnya. Butuh waktu bagi Google dan perusahaan pengelola kata sandi untuk menyepakati siapa sebenarnya masalahnya, dan apakah perbaikan diperlukan. Untuk lebih jelasnya, ada PDF yang tersedia.

Bit dan Byte

Tabrakan hash umumnya merupakan hal yang buruk. Jika algoritme hashing memiliki kemungkinan terjadinya tabrakan, inilah waktunya untuk menghentikan algoritme tersebut untuk pekerjaan serius. Tetapi bagaimana jika kita hanya perlu menggabungkan 7 byte pertama? Saat digunakan dengan git, misalnya, SHA-256 sering kali terpotong hingga 7 byte pertama demi kegunaan. Seberapa sulitkah untuk membenturkannya? Dan bagaimana dengan menambahkan 7 byte terakhir? [David Buchanan] menghitung angkanya untuk kami, dan anggap saja Anda benar-benar perlu memeriksa semua byte hash 256-bit untuk mengetahui ketahanan kriptografi. Dengan beberapa trik untuk efisiensi, 128 bit hash SHA256 hanya berharga $93,000 dan akan memakan waktu sekitar satu bulan.

Ini ide baru/lama: Kirim email, sertakan a . , dan email kedua dengan header lengkap. Apa yang akan dilakukan server email penerima? Dalam beberapa kasus, email aneh ini dilihat sebagai satu pesan, dan dalam beberapa kasus, menjadi dua pesan. Dengan kata lain, Anda mendapatkan penyelundupan SMTP. Ini benar-benar masalah, karena menipu satu host email untuk mengirimkan email sewenang-wenang Anda sebagai pesan tepercaya. Ingin mengirim pesan sebagai bill.gates(at)microsoft.com, dan memeriksa DKIM? Menyelundupkan pesan melalui server office365! Di sisi lain, hal ini telah diungkapkan ke sejumlah layanan yang rentan, jadi Anda mungkin kehilangan kesempatan.

Dan untuk sedikit bersenang-senang, Simulator Phishing Microsoft menangkap Phish asli! Artinya, Microsoft kini memiliki alat Attack Simulator yang dapat membantu Anda mengirim email phishing palsu, untuk membantu melatih pengguna agar tidak mengklik link tersebut. [Vaisha Bernard] sedang menguji coba alat tersebut, dan menyadari bahwa salah satu tautan palsu mengarah ke halaman pertemuan yang tidak ada, dan dikirim dari domain yang tidak terdaftar. Daftarkan keduanya, dan simulator phishing itu benar-benar hebat. Rupanya [Vaisha] mendapatkan banyak bug bounty setelah akhirnya menyelesaikan seluruh masalahnya, yang menunjukkan bahwa rasa penasarannya ada gunanya.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :memiliki

- :adalah

- :bukan

- :Di mana

- 000

- 7

- 9

- a

- Tentang Kami

- menerima

- mengakses

- Akun

- sebenarnya

- sebenarnya

- menambahkan

- menambahkan

- alamat

- alamat

- Setelah

- terhadap

- alias

- algoritma

- Semua

- memungkinkan

- sudah

- juga

- an

- dan

- android

- mengharapkan

- Apa pun

- aplikasi

- pendekatan

- aplikasi

- ADALAH

- AS

- At

- menyerang

- Otentikasi

- kembali

- Buruk

- spanduk

- BE

- menjadi

- makhluk

- antara

- tagihan

- Bit

- Black

- kedua

- bounties

- Istirahat

- Bug

- karunia bug

- Bangunan

- ikat

- tapi

- panggilan

- CAN

- ditangkap

- kasus

- KUCING

- kesempatan

- berubah

- memeriksa

- keadaan

- keadaan

- jelas

- Klik

- klien

- klien

- CO

- Bertabrakan

- tabrakan

- COM

- persemakmuran

- Perusahaan

- lengkap

- komputer

- pertemuan

- Terhubung

- koneksi

- menghubungkan

- Konten

- isi

- kontrol

- kontrol

- Biaya

- Melawan

- Surat kepercayaan

- kritis

- Infrastruktur Penting

- kriptografi

- secara kriptografis

- ingin tahu

- DA

- David

- penipuan

- lebih dalam

- pastinya

- dirancang

- rincian

- menemukan

- langsung

- penderitaan

- do

- tidak

- Tidak

- domain

- Diturunkan

- Menjatuhkan

- setiap

- memperoleh

- efek

- efisiensi

- terenkripsi

- enkripsi

- Seluruh

- dasarnya

- persis

- contoh

- dipertukarkan

- eksploitasi

- perpanjangan

- sangat

- mata

- gagal

- gadungan

- fbi

- layak

- Fitur

- Akhirnya

- Temuan

- Pertama

- tetap

- tetap

- aliran

- Untuk

- dari

- penuh

- kesenangan

- umumnya

- mendapatkan

- pergi

- diberikan

- Pemberian

- Pergi

- mendapat

- tangan

- Sulit

- hash

- hashing

- Memiliki

- header

- membantu

- di sini

- riang

- rumah sakit

- tuan rumah

- Seterpercayaapakah Olymp Trade? Kesimpulan

- HTML

- HTTPS

- ide

- if

- Dampak

- implementasi

- in

- Di lain

- memasukkan

- termasuk

- independen

- Info

- Infrastruktur

- mulanya

- Innovation

- dalam

- contoh

- integritas

- menarik

- Antarmuka

- ke

- IT

- Diri

- jpg

- hanya

- hanya satu

- terus

- kunci

- kunci-kunci

- Terakhir

- meluncurkan

- paling sedikit

- Perpustakaan

- 'like'

- Terbatas

- baris

- LINK

- link

- sedikit

- melihat

- kalah

- mac

- sihir

- manajer

- cara

- pesan

- pesan

- Microsoft

- mungkin

- MITM

- model

- mode

- Bulan

- lebih

- paling

- banyak

- beberapa

- asli

- perlu

- Perlu

- dibutuhkan

- juga tidak

- jaringan

- New

- tidak

- maupun

- normal

- penting

- Melihat..

- mencatat

- novel

- sekarang

- jumlah

- nomor

- of

- lepas

- Penawaran

- sering

- oh

- Tua

- on

- ONE

- hanya

- Operasi

- or

- Lainnya

- kami

- di luar

- lebih

- paket

- halaman

- bagian

- khususnya

- Kata Sandi

- password manager

- negara

- tahap

- Phishing

- fisik

- plato

- Kecerdasan Data Plato

- Data Plato

- dimainkan

- potensi

- hadiah

- cukup

- Sebelumnya

- swasta

- Key pribadi

- mungkin

- Masalah

- publik

- Key publik

- Ular sanca

- ransomware

- agak

- nyata

- menyadari

- benar-benar

- menerima

- redirect

- daftar

- melepaskan

- keengganan

- sisa

- ingat

- terpencil

- Dihapus

- peneliti

- ISTIRAHAT

- pembatasan

- dipertahankan

- retribusi

- menulis ulang

- kesegaran

- rute

- Run

- aman

- kisah

- sake

- sama

- mengatakan

- Kedua

- keamanan

- terlihat

- terlihat

- disita

- mengirim

- mengirim

- mengirim

- Urutan

- serius

- Server

- layanan

- Layanan

- Sidang

- set

- beberapa

- SHA256

- Kulit

- Menunjukkan

- menunjukkan

- simulator

- tunggal

- situs web

- So

- beberapa

- soviet

- dimulai

- Negara

- MENANDAI

- Mengambil

- pengambilan

- target

- penargetan

- teknik

- uji

- Uji coba

- teks

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- teori

- hal

- ini

- minggu ini

- itu

- ancaman

- Melalui

- waktu

- waktu

- untuk

- terlalu

- alat

- Tor

- Pelatihan VE

- transisi

- memicu

- Terpercaya

- terowongan

- dua

- memahami

- tidak ramah

- serikat

- unik

- tidak terdaftar

- atas

- kegunaan

- menggunakan

- bekas

- Pengguna

- Pengguna

- kegunaan

- versi

- sangat

- View

- kerentanan

- Rentan

- ingin

- adalah

- we

- jaringan

- Situs Web

- minggu

- BAIK

- Apa

- ketika

- yang

- sementara

- seluruh

- mengapa

- akan

- dengan

- kata

- Kerja

- akan

- kamu

- Anda

- zephyrnet.dll

- nol