Keamanan seluler

Kompromi keamanan yang sangat tersembunyi sehingga tidak memerlukan interaksi Anda? Ya, serangan zero-click tidak memerlukan tindakan apa pun dari Anda – namun ini tidak berarti Anda rentan.

11 Dec 2023

•

,

3 menit Baca

Dalam dunia komunikasi instan dan dipercepat oleh anggapan yang terus menyebar bahwa jika Anda tidak terhubung atau ada, Anda mungkin menjadi orang yang aneh, pesan, dalam banyak hal, telah menjadi bentuk komunikasi dan koneksi pribadi yang penting, terutama untuk itu generasi muda.

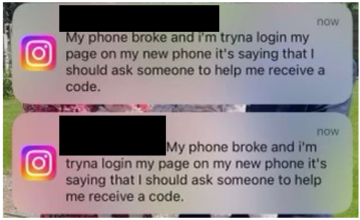

Dalam konteks ini, pelaku kejahatan siber mungkin akan lebih mudah dalam menyukseskan skema mereka, karena pengiriman pesan kepada seseorang sangatlah mudah, dan kesalahan manusia dapat memfasilitasi hal lainnya. Namun, terkadang, kesalahan manusia pun tidak diperlukan. Kami sedang menyelidiki bidang serangan zero-click, yang, seperti tersirat dalam namanya, mungkin menandakan berakhirnya era pesan phishing yang sangat jelas terlihat dengan kesalahan tata bahasa yang lucu. Tapi apakah ini benar-benar terjadi?

Tunggu, aku tidak melakukan apa pun

Apa itu serangan zero-click? Berbeda dengan Anda peluang eksploitasi tradisional untuk mengelabui pengguna agar memberikan akses dengan membuka lampiran yang terinfeksi atau mengeklik tautan jahat, serangan ini tidak memerlukan interaksi semacam itu.

Sebagian besar serangan zero-click mengandalkan kerentanan dalam aplikasi, terutama yang ditujukan untuk aplikasi perpesanan, SMS, atau bahkan email. Akibatnya, jika aplikasi tertentu memiliki kerentanan yang belum ditambal, penyerang dapat merusak aliran datanya. Itu bisa berupa gambar atau teks yang akan Anda kirim. Dalam media ini, mereka dapat menyembunyikan data yang dimanipulasi yang mengeksploitasi kerentanan untuk mengeksekusi kode berbahaya tanpa sepengetahuan Anda.

Kurangnya interaksi ini berarti semakin sulitnya melacak aktivitas jahat, sehingga memudahkan pelaku ancaman untuk menghindari deteksi; memungkinkan instalasi spyware, penguntit, atau bentuk malware lainnya; dan memungkinkan penjahat untuk melacak, memantau, dan mengambil data dari perangkat yang terinfeksi.

Misalnya saja pada tahun 2019 menemukan WhatsApp itu, sebuah aplikasi perpesanan populer, rentan terhadap serangan zero-click tertentu, dimana panggilan tidak terjawab dapat mengeksploitasi kerentanan di dalam kode aplikasi. Dengan cara ini, penyerang dapat menyusupi perangkat tempat aplikasi tersebut digunakan untuk menginfeksinya dengan spyware. Untungnya, pengembang berhasil menambal yang satu ini, tetapi kasus ini menunjukkan bahwa panggilan tidak terjawab pun dapat memicu infeksi.

Apakah ada perlindungan terhadap serangan zero-click?

Kini semakin banyak perusahaan yang berfokus pada penanganan zero-click. Misalnya, ponsel Samsung kini menawarkan solusi yang secara preemptif mengamankan pengguna dengan membatasi paparan terhadap ancaman tak kasat mata yang menyamar sebagai lampiran gambar, yang disebut Penjaga Pesan Samsung, bagian darinya Knox platform keamanan.

SMG memeriksa file sedikit demi sedikit dan memprosesnya dalam lingkungan terkendali, sebuah kotak pasir yang pada dasarnya mengkarantina gambar dari sistem operasi lainnya, mirip dengan fungsi yang dimiliki banyak solusi antivirus modern.

Ia bergabung dengan jajaran solusi keamanan seperti Pintu Ledakan Apple, yang juga memeriksa data dalam iMessage, mencegah interaksi pesan dan OS dengan melakukan sandbox pada aplikasi iMessage sehingga ancaman lebih sulit menjangkau di luar layanan. Solusi ini muncul setelah para ahli menemukan kelemahan pada iMessage yang digunakan untuk menginstal spyware tentara bayaran terhadap individu, sebagian besar politisi dan aktivis, untuk membaca pesan teks, mendengarkan panggilan, mengumpulkan kata sandi, melacak lokasi mereka, dan mengakses mikrofon, kamera, dan banyak lagi – sebuah malware yang cukup berbahaya, semuanya tanpa adanya interaksi pengguna.

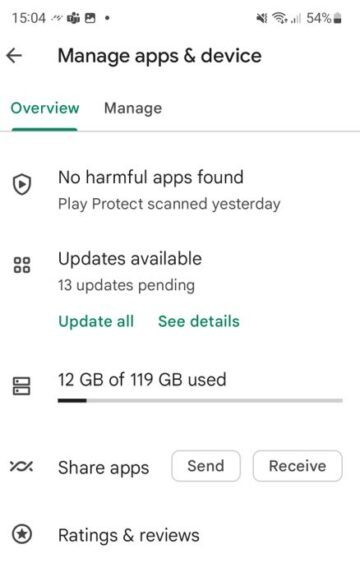

Namun, kehati-hatian tetap harus dilakukan bahkan dengan solusi anti-zero-click, karena masih ada kerentanan yang dapat ditimbulkan oleh pelaku ancaman. mengeksploitasi untuk mendapatkan akses ke perangkat Anda. Hal ini terutama berlaku untuk ponsel dengan perangkat lunak yang sudah ketinggalan zaman, karena kecil kemungkinannya untuk memperbaiki kerentanan.

Dimulai dari titik nol

Meskipun serangan zero-click hampir tidak memerlukan interaksi dan cenderung menargetkan individu terkenal atau siapa pun yang memiliki visibilitas publik, masih ada beberapa tip dasar keamanan siber yang dapat berguna untuk menghindari serangan semacam ini:

- Selalu perbarui perangkat dan aplikasi Anda, terutama setelah pembaruan keamanan tersedia.

- Belilah ponsel dari merek yang memiliki rekam jejak bagus dalam menyediakan pembaruan (setidaknya mencakup pembaruan keamanan rutin dan setidaknya selama tiga tahun).

- Cobalah untuk tetap menggunakan toko aplikasi resmi, seperti Google Play atau App Store Apple, karena toko aplikasi tersebut mengaudit rilis baru sehingga lebih aman.

- Jika Anda tidak menggunakan suatu aplikasi, hapus aplikasi tersebut, dan hati-hati peniru aplikasi yang berbahaya.

- Cadangkan perangkat Anda secara rutin untuk memulihkan data jika Anda perlu menyetel ulang perangkat.

- Tingkatkan keamanan Anda dengan a antivirus seluler solusi.

- Secara umum, latihan kebersihan keamanan siber.

Bacaan lebih lanjut:

Sebuah wawasan wawancara tentang kerentanan.

Lebih lanjut tentang eksploitasi tanpa klik.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/en/mobile-security/silent-but-deadly-the-rise-of-zero-click-attacks/

- :memiliki

- :adalah

- :bukan

- $NAIK

- 125

- 2019

- 35%

- 52

- a

- Sanggup

- Tentang Kami

- dipercepat

- mengakses

- Tindakan

- aktivis

- kegiatan

- aktor

- Setelah

- terhadap

- sama

- Semua

- Membiarkan

- an

- dan

- antivirus

- Apa pun

- siapapun

- aplikasi

- app store

- toko aplikasi

- aplikasi

- ADALAH

- AS

- At

- menyerang

- Serangan

- Audit

- tersedia

- menghindari

- dasar

- BE

- menjadi

- Bit

- Bloomberg

- merek

- tapi

- by

- panggilan

- bernama

- Panggilan

- datang

- kamera

- CAN

- kasus

- Kategori

- hati-hati

- Cek

- kode

- mengumpulkan

- Komunikasi

- Perusahaan

- kompromi

- terhubung

- koneksi

- Karena itu

- konteks

- dikendalikan

- bisa

- Penjahat

- sangat penting

- penjahat cyber

- Keamanan cyber

- data

- berurusan

- Desember

- Deteksi

- pengembang

- alat

- Devices

- do

- tidak

- Tidak

- memudahkan

- mudah

- memungkinkan

- akhir

- Lingkungan Hidup

- Era

- kesalahan

- kesalahan

- terutama

- dasarnya

- melarikan diri

- Bahkan

- contoh

- menjalankan

- ahli

- Mengeksploitasi

- eksploitasi

- eksploitasi

- Pencahayaan

- memudahkan

- beberapa

- File

- Menemukan

- berfokus

- Untuk

- bentuk

- bentuk

- dari

- fungsi

- Mendapatkan

- Umum

- Google Play

- Tatabahasa

- besar

- lebih besar

- Tanah

- sulit

- panen

- Memiliki

- menyembunyikan

- profil tinggi

- Namun

- HTML

- HTTPS

- manusia

- i

- if

- gambar

- gambar

- in

- memasukkan

- individu

- infeksi

- dalam

- berwawasan luas

- install

- instalasi

- saat

- interaksi

- ke

- gaib

- IT

- NYA

- Bergabung

- jpg

- Jenis

- pengetahuan

- Kekurangan

- paling sedikit

- meninggalkan

- kurang

- 'like'

- Mungkin

- LINK

- lokasi

- Membuat

- malware

- berhasil

- dimanipulasi

- banyak

- max-width

- Mungkin..

- berarti

- cara

- berarti

- Media

- pesan

- pesan

- pesan

- Aplikasi Pesan

- mikrofon

- mungkin

- menit

- terjawab

- mobil

- ponsel

- modern

- Memantau

- lebih

- kebanyakan

- nama

- hampir

- Perlu

- dibutuhkan

- New

- tidak

- Gagasan

- sekarang

- Jelas

- of

- lepas

- menawarkan

- resmi

- on

- ONE

- pembukaan

- operasi

- sistem operasi

- or

- OS

- Lainnya

- di luar

- di luar

- bagian

- tertentu

- password

- tambalan

- pribadi

- Phishing

- ponsel

- bagian

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Politisi

- Populer

- praktek

- mencegah

- proses

- perlindungan

- menyediakan

- publik

- karantina

- jajaran

- agak

- RE

- mencapai

- Baca

- Bacaan

- dunia

- catatan

- Memulihkan

- reguler

- secara teratur

- Pers

- mengandalkan

- membutuhkan

- ISTIRAHAT

- Naik

- aman

- Samsung

- bak pasir

- skema

- Mengamankan

- keamanan

- pembaruan keamanan

- mengirim

- layanan

- Pertunjukkan

- Sinyal

- Demikian pula

- SMS

- So

- Perangkat lunak

- larutan

- Solusi

- beberapa

- Seseorang

- kadang-kadang

- Segera

- spyware

- diam-diam

- Tongkat

- Masih

- menyimpan

- toko

- mudah

- aliran

- seperti itu

- sistem

- target

- Cenderung

- teks

- bahwa

- Grafik

- mereka

- Mereka

- Sana.

- Ini

- mereka

- ini

- itu

- ancaman

- aktor ancaman

- ancaman

- tiga

- Demikian

- waktu

- Tips

- untuk

- jalur

- memicu

- benar

- benar-benar

- terbongkar

- tidak seperti

- diperbarui

- Pembaruan

- bekas

- Pengguna

- Pengguna

- menggunakan

- jarak penglihatan

- Kerentanan

- kerentanan

- Rentan

- adalah

- Menonton

- Cara..

- cara

- we

- kelemahan

- adalah

- yang

- dengan

- dalam

- tanpa

- dunia

- tahun

- iya nih

- kamu

- Anda

- zephyrnet.dll