Keamanan bergeser ke kiri dan ke kanan dalam alur desain ketika para pembuat chip bergulat dengan cara membuat perangkat yang aman secara desain dan cukup tangguh untuk tetap aman sepanjang masa pakainya.

Ketika perangkat yang semakin kompleks terhubung ke internet dan satu sama lain, vendor IP, pembuat chip, dan perusahaan sistem berlomba untuk mengatasi ancaman yang ada dan potensi ancaman di permukaan serangan yang lebih luas. Dalam banyak kasus, keamanan telah meningkat dari serangkaian patch perangkat lunak yang tiada habisnya menjadi bagian integral dari proses desain perangkat keras/perangkat lunak dengan keunggulan kompetitif yang semakin menguntungkan dan semakin besarnya ancaman tindakan regulasi bagi perusahaan yang melakukan kesalahan ini.

“Setiap detik, 127 perangkat terhubung ke internet untuk pertama kalinya,” kata Thomas Rosteck, presiden milik Infineon Divisi Sistem Aman Terhubung, dalam presentasi baru-baru ini. “Hal ini akan menghasilkan 43 miliar perangkat yang terhubung ke internet dan satu sama lain pada tahun 2027.”

Hal ini juga akan menciptakan tantangan keamanan yang besar. “Hal ini meningkatkan kekhawatiran dari kalangan bisnis dan konsumen mengenai apa yang terjadi pada data mereka seiring dengan peningkatan konektivitas dan perluasan layanan digital,” kata David Maidment, direktur senior pengembangan pasar di Lengan. “Selama lima tahun terakhir, peraturan dari pemerintah di seluruh dunia telah semakin matang, dan tanggung jawab ada pada produsen untuk memenuhi kriteria keamanan yang semakin banyak untuk memastikan layanan ini dipercaya, aman, dan dikelola dengan baik.”

Namun, pendekatan keamanan yang masuk akal dan terukur mencakup banyak pertimbangan. “Pertama, profil ancaman dari aplikasi spesifik harus terlebih dahulu dipahami, serta aset spesifik – data, informasi, atau sistem yang perlu dilindungi,” kata Dana Neustadter, direktur solusi keamanan IP di Synopsys. “Apakah ada undang-undang, peraturan, dan/atau jenis persyaratan khusus yang akan mempengaruhi solusi tersebut? Dengan kata lain, Anda harus mengerjakan beberapa pekerjaan rumah terlebih dahulu. Anda harus bisa menjawab beberapa pertanyaan, seperti apakah produk hanya mementingkan ancaman berbasis jaringan, atau apakah ada potensi serangan yang memerlukan akses fisik. Apakah ada akses jaringan langsung ke produk tertentu, atau apakah produk tersebut akan dilindungi oleh bagian lain dari sistem yang dapat bertindak seperti firewall, misalnya, untuk memberikan tingkat perlindungan tertentu? Apa saja kepatuhan terhadap peraturan atau standar atau kemungkinan persyaratan sertifikasi untuk keamanan? Berapa nilai asetnya?”

Selain itu, perangkat harus aman dalam segala kondisi dan mode pengoperasian. “Anda perlu melindunginya ketika sistem sedang offline karena, misalnya, pelaku kejahatan dapat mengganti memori eksternal atau mereka dapat mencuri kode IP,” kata Neustadter. “Mereka dapat mem-flash ulang perangkat tersebut. Anda juga perlu melindunginya saat dinyalakan, dan Anda perlu melindunginya saat runtime saat perangkat beroperasi. Anda perlu memastikan bahwa itu masih beroperasi sebagaimana mestinya. Lalu, saat Anda berkomunikasi secara eksternal, Anda juga perlu melindunginya. Ada banyak variabel yang biasanya mempengaruhi solusi keamanan, termasuk aplikasi tertentu. Pada akhirnya, perlu adanya keseimbangan dalam solusi keamanan secara keseluruhan. 'Seimbang untuk keamanan' mencakup fungsi keamanan, protokol, sertifikasi, dan sebagainya, serta biaya, daya, kinerja, dan pengorbanan area karena, misalnya, Anda tidak mampu menerapkan keamanan tingkat tertinggi untuk baterai perangkat bertenaga. Ini tidak masuk akal karena ini adalah perangkat yang berbiaya lebih rendah. Anda benar-benar harus mencari keseimbangan, dan semua ini akan menjadi faktor dalam arsitektur keamanan yang sesuai untuk sebuah chip.”

Yang lain setuju. “Langkah pertama yang kami ambil saat memperkenalkan keamanan pada suatu perangkat adalah mengevaluasi aset keamanan perangkat sehubungan dengan perannya dalam sistem secara keseluruhan,” kata Nir Tasher, eksekutif teknologi di winbond. “Saat kami memetakan aset-aset ini, kami juga menilai potensi serangan dari aset-aset tersebut. Tidak semua aset langsung teridentifikasi. Fitur seperti port debug dan pengujian juga harus dianggap sebagai aset, karena fitur tersebut mungkin berperan dalam keamanan sistem secara keseluruhan. Setelah pemetaan dan pemeringkatan selesai, kami mengevaluasi potensi cara untuk mengkompromikan setiap aset, dan kompleksitas yang terlibat. Langkah selanjutnya adalah menemukan cara untuk melindungi diri dari serangan-serangan ini atau, setidaknya, mendeteksinya. Langkah terakhir tentunya adalah menguji produk akhir untuk memastikan perlindungan apa pun yang kami sertakan berfungsi dengan baik.”

Aman dengan desain

Salah satu perubahan besar pada keamanan perangkat keras dan sistem adalah kesadaran bahwa ini bukan lagi masalah orang lain. Apa yang dulunya hanya sekedar renungan kini menjadi keunggulan kompetitif yang perlu dimasukkan ke dalam desain di tingkat arsitektur.

“Prinsip dasar ini menekankan pengintegrasian keamanan ke dalam proses pengembangan desain chip, memastikan tujuan, persyaratan, dan spesifikasi keamanan diidentifikasi sejak awal,” kata Adiel Bahrouch, direktur pengembangan bisnis untuk IP keamanan di Rambus. “Pendekatan ini menuntut adanya model ancaman yang tepat, mengidentifikasi aset berwujud dan tidak berwujud yang memiliki nilai dan memerlukan perlindungan, secara proaktif mengukur risiko terkait berdasarkan kerangka manajemen risiko yang sesuai, dan menerapkan langkah-langkah keamanan dan kontrol dengan benar untuk memitigasi risiko terhadap aset tersebut. tingkat yang dapat diterima.”

Selain penilaian ancaman yang tepat, Bahrouch mengatakan penting untuk mempertimbangkan prinsip-prinsip keamanan tambahan untuk strategi pertahanan mendalam yang holistik. Hal ini mencakup rantai kepercayaan, di mana setiap lapisan memberikan landasan keamanan yang dapat dimanfaatkan oleh lapisan berikutnya, serta pemisahan domain dengan tingkat keamanan berbeda untuk pengguna, tipe data, dan operasi berbeda, sehingga memungkinkan optimalisasi kinerja dan pengorbanan keamanan untuk setiap kasus penggunaan. Dalam sistem modern, hal ini mencakup pemodelan ancaman di seluruh siklus hidup produk, dan prinsip hak istimewa terendah yang mengelompokkan hak akses dan meminimalkan sumber daya bersama.

“Sangat penting untuk mendefinisikan arsitektur keamanan SoC sejak awal,” kata George Wall, direktur grup pemasaran produk untuk IP prosesor Tensilica Xtensa di Irama. “Waktu untuk mendefinisikan arsitektur keamanan adalah ketika perancang sedang mengerjakan fungsionalitas, feed dan kecepatan yang diperlukan, dll., dari SoC. Selalu lebih mudah untuk melakukan hal ini lebih awal daripada mencoba 'menambahkan keamanan' di kemudian hari, baik itu seminggu sebelum tape-out atau dua tahun setelah pengiriman produksi.”

Pertahanan holistik tidak hanya mencakup perangkat keras. “Jika Anda mencoba mengamankan sesuatu, bahkan pada abstraksi tingkat tinggi untuk perangkat lunak, Anda mungkin melakukannya dengan sempurna menggunakan Python atau apa pun bahasa pemrograman pilihan Anda,” kata Dan Walters, insinyur keamanan tertanam utama dan pemimpin solusi mikroelektronika di GELAR USKUP. “Tetapi jika hal ini dirusak oleh kompromi pada tingkat perangkat keras, maka itu tidak masalah. Anda dapat sepenuhnya mengkompromikan seluruh sistem Anda bahkan jika Anda memiliki keamanan perangkat lunak yang sempurna.”

Dalam kebanyakan kasus, penyerang mengambil jalur yang perlawanannya paling sedikit. “Dengan keamanan, semuanya atau tidak sama sekali,” kata Walters. “Penyerang hanya perlu menemukan satu kelemahan, dan mereka tidak terlalu peduli di mana letaknya. Ini bukan berarti mereka mengatakan, 'Saya ingin mengalahkan sistem hanya dengan merusak perangkat kerasnya atau saya ingin melakukannya dengan menemukan kelemahan perangkat lunak. Mereka akan mencari hal yang paling mudah.”

Praktik terbaik

Menanggapi lanskap ancaman yang semakin luas, para pembuat chip mulai menerapkan praktik terbaik mereka. Di masa lalu, keamanan hampir seluruhnya terbatas pada perimeter CPU. Namun ketika desain menjadi lebih kompleks, lebih terhubung, dan memiliki masa pakai yang lebih lama, keamanan perlu dipikirkan secara lebih mendalam. Ini mencakup sejumlah elemen kunci, menurut Lee Harrison, direktur pemasaran produk divisi Tessent EDA Siemens:

- Secure Boot – Teknologi pemantauan perangkat keras dapat digunakan untuk memeriksa urutan boot yang ditentukan telah dijalankan sesuai yang diharapkan, untuk memastikan bahwa perangkat keras dan perangkat lunak berfungsi sebagaimana mestinya.

- Pengesahan – Mirip dengan boot aman, pemantauan fungsional dapat digunakan untuk menghasilkan tanda tangan dinamis yang mewakili konfigurasi keras atau lunak dari IP atau IC tertentu dalam suatu sistem. Ini menegaskan keakuratan perangkat keras yang diharapkan dan konfigurasinya. Pendekatan ini dapat digunakan untuk menyediakan token identitas tunggal atau kumpulan token di seluruh sistem. Sistem ini didasarkan pada tanda tangan unik, yang dapat digunakan untuk memastikan bahwa perangkat lunak pembaruan OTA yang benar telah diterapkan. Sangat penting bahwa hal ini dihitung dalam sistem, tetapi tidak dikodekan secara keras.

- Akses Aman – Seperti halnya semua sistem, saluran komunikasi masuk dan keluar perangkat harus aman dan, dalam banyak kasus, dapat dikonfigurasi berdasarkan tingkat akses yang berbeda-beda, di mana akses sering kali dikontrol melalui akar kepercayaan.

- Perlindungan aset – Pemantauan fungsional yang aktif mungkin merupakan bagian penting dari setiap strategi pertahanan mendalam. Berdasarkan analisis ancaman terperinci, pemilihan dan penempatan monitor fungsional di dalam perangkat dapat memberikan deteksi dan mitigasi ancaman latensi rendah.

- Manajemen Siklus Hidup Perangkat – Saat ini sangat penting dalam semua aplikasi IC yang aman untuk dapat memantau kesehatan perangkat sepanjang siklus hidup aktifnya mulai dari pembuatan hingga penonaktifan. Pemantauan dan sensor fungsional berperan penting dalam memantau kesehatan perangkat selama siklus hidupnya. Dalam beberapa kasus, umpan balik aktif bahkan dapat digunakan untuk memperpanjang umur aktif IC dengan membuat penyesuaian dinamis terhadap aspek eksternal jika memungkinkan.

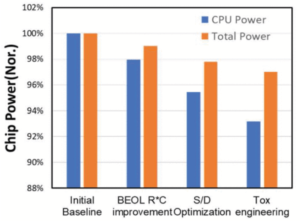

Gambar 1: Elemen kunci perangkat keras yang aman. Sumber: Siemens EDA

Praktik terbaik mana yang diterapkan dapat sangat bervariasi dari satu aplikasi ke aplikasi berikutnya. Keamanan dalam aplikasi otomotif, misalnya, jauh lebih memprihatinkan dibandingkan perangkat smart wearable.

“Otonomi membutuhkan konektivitas, yang mendorong keamanan lebih tinggi, yang memungkinkan otomatisasi, dan semikonduktor benar-benar menjadi fondasi di sini,” kata Tony Alvarez, wakil presiden eksekutif Infineon Memory Solutions, dalam presentasinya baru-baru ini. “Merasakan, menafsirkan data, mengambil keputusan atas data tersebut, itu adalah hal yang tidak terlihat. Itulah yang Anda lihat. Kompleksitas sistem meningkat, namun Anda tidak melihat apa yang ada di bawah permukaan, yang merupakan semua bagian yang diperlukan untuk mewujudkannya — keseluruhan solusi sistem.”

Sistem tersebut mencakup komunikasi dengan cloud, mobil lain, dan infrastruktur, dan semuanya harus dapat diakses dan aman secara instan, kata Alvarez.

Kebutuhan keamanan mungkin sangat berbeda untuk aplikasi lain. Namun proses menentukan apa yang dibutuhkan serupa. “Pertama, analisis apa saja asetnya,” kata Tasher dari Winbond. “Kadang-kadang tidak ada. Terkadang, setiap bagian perangkat merupakan, atau berisi, suatu aset. Dalam kasus yang terakhir, mungkin disarankan untuk memulai dari awal, namun ini adalah kasus yang jarang terjadi. Setelah aset dipetakan, arsitek perlu menganalisis vektor serangan untuk aset tersebut. Ini adalah tahap yang membosankan dan konsultasi eksternal sangat disarankan. Sepasang mata lainnya selalu merupakan hal yang baik. Tahap terakhir dari sudut pandang arsitektur adalah menghasilkan mekanisme perlindungan terhadap serangan ini. Dan ya, pengetahuan sistem yang mendalam sangat penting dalam semua tahapan ini.”

Arm adalah pendukung kuat untuk memasukkan a akar kepercayaan (RoT) di semua perangkat yang terhubung, dan menerapkan praktik terbaik keamanan berdasarkan desain sebagai dasar untuk setiap produk yang layak. “RoT dapat menyediakan fungsi-fungsi penting yang tepercaya seperti boot tepercaya, kriptografi, pengesahan, dan penyimpanan yang aman. Salah satu kegunaan paling mendasar dari RoT adalah untuk menjaga kerahasiaan kunci kripto pribadi dengan data terenkripsi, dilindungi oleh mekanisme perangkat keras dan jauh dari perangkat lunak sistem yang lebih mudah diretas. Penyimpanan aman dan fungsi kripto RoT harus mampu menangani kunci dan pemrosesan tepercaya yang diperlukan untuk otentikasi perangkat, memverifikasi klaim, dan mengenkripsi atau mendekripsi data,” kata Maidment.

Mengingat sangat sedikit desain chip yang dimulai dari selembar kertas kosong, sebuah chip harus dirancang untuk mempertimbangkan hal ini. “Setiap perangkat dan setiap kasus penggunaan akan bersifat unik, dan sangat penting bagi kami untuk mempertimbangkan kebutuhan semua sistem melalui pemodelan ancaman,” jelas Maidment. “Beberapa kasus penggunaan memerlukan bukti praktik terbaik. Pihak lain perlu melindungi dari kerentanan perangkat lunak, dan pihak lain lagi memerlukan perlindungan dari serangan fisik.”

PSA Certified, salah satu pendiri Arm's work, telah menunjukkan bahwa vendor silikon yang berbeda menemukan nilai jual unik mereka sendiri, dan memutuskan tingkat perlindungan mana yang ingin mereka berikan. “Sulit untuk memiliki satu prinsip yang dapat diterapkan untuk semua hal, namun seperangkat prinsip umum yang disepakati merupakan alat penting untuk mengurangi fragmentasi dan mencapai ketahanan keamanan yang tepat, dan hal ini dibuktikan dalam 179 sertifikat Bersertifikasi PSA yang diterbitkan untuk produk saat ini. , ”kata Pembantu.

Hal ini sangat berbeda dari tahun lalu, ketika keamanan dapat ditambahkan ke dalam sebuah chip pada tahap selanjutnya dalam siklus desain. “Ini tidak seperti dulu di mana Anda bisa menambahkan keamanan saja. Anda akan mengubah sebuah chip, dan berpikir bahwa tanpa membuat perubahan signifikan apa pun, Anda dapat menangani keamanan seperti yang diperlukan untuk aplikasi Anda, ”kata Neustadter dari Synopsys. “Penting untuk merancang solusi keamanan berdasarkan premis yang disebutkan di atas. Kemudian Anda dapat memiliki proses yang lebih efisien untuk memperbarui keamanan dalam revisi desain di masa mendatang, seperti menciptakan lingkungan yang aman dengan dasar kepercayaan untuk melindungi operasi dan komunikasi data sensitif. Ada beberapa cara agar Anda dapat membuat solusi keamanan yang terukur, dapat diperluas, dan bahkan memperbaruinya pasca-silikon, misalnya dengan peningkatan perangkat lunak. Jadi ada cara untuk menyusunnya menjadi sebuah desain dan kemudian meningkatkan keamanan dari satu revisi ke revisi lainnya dengan cara yang lebih efisien.”

Perbaikan keamanan

Di hampir semua kasus, lebih baik mencegah serangan daripada menyediakan patch untuk memperbaikinya. Namun cara hal ini dilakukan bisa sangat bervariasi.

Misalnya, Geoff Tate, CEO Logika Fleksibel, kata banyak perusahaan yang menggunakan eFPGA untuk keamanan, dengan orang lain mengevaluasinya. “Sejauh yang kami pahami, ada beberapa alasan, dan perusahaan yang berbeda memiliki masalah keamanan yang berbeda pula,” kata Tate. “Beberapa pelanggan ingin menggunakan eFPGA untuk mengaburkan algoritma penting mereka dari proses produksi. Hal ini terutama berlaku bagi pelanggan pertahanan. Algoritme keamanan, yaitu enkripsi/dekripsi, diterapkan di banyak tempat dalam satu SoC. Persyaratan kinerja bervariasi. Untuk keamanan yang sangat permanen, diperlukan perangkat keras. Dan karena algoritme keamanan harus dapat diperbarui untuk menangani tantangan yang berubah, perangkat kerasnya perlu dikonfigurasi ulang. Prosesor dan perangkat lunak dapat diretas, namun jauh lebih sulit untuk meretas perangkat keras, sehingga memiliki beberapa bagian penting dari fungsi keamanan dalam perangkat keras yang dapat diprogram adalah hal yang diinginkan.”

Tanpa kemampuan program bawaan tersebut, memperbaiki masalah keamanan setelah serangan akan jauh lebih sulit. Biasanya hal ini melibatkan beberapa jenis tambalan, yang biasanya merupakan solusi yang mahal dan kurang optimal.

“Sejalan dengan prinsip pemisahan domain, seseorang dapat mempertimbangkan untuk menambahkan 'pulau aman' yang berdiri sendiri ke dalam chip yang ada dengan pendekatan modular, sehingga memungkinkan chip untuk memanfaatkan semua kemampuan keamanan yang disediakan oleh pulau aman dengan perubahan minimal pada chip yang ada. , kata Rambus' Bahrouch. “Meskipun ini bukan solusi yang paling efisien, IP keamanan dapat disesuaikan untuk memenuhi persyaratan keamanan dan tujuan keamanan secara keseluruhan. Meskipun terdapat tantangan, modul keamanan tertanam tidak perlu segera dimanfaatkan untuk setiap fungsi. Arsitek dapat memulai dengan hal-hal mendasar yang melindungi chip dan integritas pengguna, dan secara bertahap memperkenalkan keamanan berbasis perangkat keras dengan perlindungan saluran samping ke fungsi tambahan yang kurang penting.”

Harrison dari Siemens mencatat bahwa menambahkan keamanan ke dalam desain yang sudah ada adalah masalah umum saat ini. “Jika perancang tidak berhati-hati, menambahkan keamanan sebagai tambahan dapat dengan mudah mengarah pada skenario di mana titik masuk utama tidak diamankan. Namun, EDA bisa sangat membantu di sini, karena teknologi analitik yang tertanam dapat dengan mudah diintegrasikan ke dalam desain tingkat bawah yang sudah ada. Dibandingkan hanya menargetkan risiko periferal, monitor IP dapat ditambahkan untuk memantau banyak antarmuka atau node internal dalam desain.”

Keamanan perangkat keras minimum

Dengan begitu banyak pilihan, dan begitu banyak saran, apa saja hal-hal yang mutlak harus dimiliki untuk sebuah chip yang aman sejak awal?

Cadence's Wall mengatakan bahwa, setidaknya, perlu ada pulau keamanan yang membangun akar kepercayaan untuk SoC. “Fungsi autentikasi juga perlu tersedia untuk mengautentikasi kode boot dan pembaruan firmware OTA dengan benar. Idealnya, SoC telah memilih sumber daya yang hanya tersedia untuk firmware yang diketahui tepercaya, dan terdapat partisi perangkat keras yang mencegah firmware yang tidak dikenal atau tidak tepercaya mengakses sumber daya tersebut secara jahat. Namun pada akhirnya, hal-hal yang “harus dimiliki” ditentukan oleh aplikasi dan kasus penggunaan. Misalnya, perangkat pemutaran audio akan memiliki persyaratan yang berbeda dengan perangkat yang memproses pembayaran.”

Selain itu, berdasarkan model penilaian ancaman dan aset yang perlu dilindungi, chip aman umumnya bertujuan untuk mencapai tujuan keamanan yang dapat dikelompokkan ke dalam kelas berikut — integritas, keaslian, kerahasiaan, dan ketersediaan.

“Tujuan-tujuan ini biasanya tercakup dalam kriptografi, dikombinasikan dengan kemampuan tambahan seperti boot aman, penyimpanan aman, debug aman, pembaruan aman, manajemen kunci aman,” kata Rambus Bahrouch. “Dari perspektif arsitektur SoC, hal ini umumnya dimulai dengan perlindungan kunci dan identitas unik OTP dan/atau perangkat keras, diikuti dengan perlindungan fitur dan fungsi keamanan yang relevan selama siklus hidup produk, yang mencakup namun tidak terbatas pada pembaruan firmware dan debug aman. . Akar kepercayaan perangkat keras adalah dasar yang baik untuk fungsi-fungsi mendasar ini, dan hal yang harus dimiliki dalam SoC modern, terlepas dari target pasarnya.”

Terlepas dari aplikasinya, ada dua elemen penting yang harus diaktifkan pada semua perangkat yang digunakan dalam aplikasi yang aman, kata Harrison dari Siemens. “Pertama, boot aman [seperti dijelaskan di atas] diperlukan, karena mekanisme keamanan lain yang diterapkan merupakan potensi serangan hingga perangkat berhasil di-boot dengan aman. Misalnya, sebelum perangkat di-boot, dimungkinkan untuk mengganti dan mengkonfigurasi ulang register tanda tangan di IP akar kepercayaan, yang pada dasarnya memalsukan identitas perangkat. Kedua, diperlukan identitas yang aman. Misalnya, akar kepercayaan, meskipun tidak umum digunakan, dapat memberikan identitas unik pada perangkat dan memungkinkan banyak fungsi lain diamankan ke perangkat khusus ini. Ini adalah jumlah minimum, dan tidak melindungi terhadap komunikasi berbahaya atau manipulasi antarmuka eksternal apa pun.”

Sulit untuk membuat daftar hal-hal yang harus dimiliki di sini karena hal-hal tersebut berbeda-beda tergantung fungsi chip, teknologi, aset dalam perangkat, dan aplikasi akhir. “Namun, sebagai aturan praktis, ada tiga fungsi utama – perlindungan, deteksi, dan pemulihan,” kata Tasher dari Winbond. “Ini adalah perlindungan dalam arti bahwa perangkat perlu dilindungi dari pelanggaran data, modifikasi yang melanggar hukum, serangan eksternal, dan upaya manipulasi. Deteksi, karena mekanisme keamanan harus mampu mendeteksi serangan atau modifikasi yang melanggar hukum terhadap fungsi dan status internal. Deteksi ini dapat memicu respons sederhana dalam beberapa kasus atau bahkan menghilangkan seluruh fungsi perangkat dan menghapus semua rahasia internal. Dan pemulihan dalam arti bahwa dengan beberapa fungsi keamanan, sistem harus selalu berada dalam kondisi yang diketahui setiap saat. Keadaan seperti itu bahkan mungkin akan mengalami penutupan total, asalkan kondisinya aman dan stabil.”

Kesimpulan

Terakhir, sangat penting bagi para insinyur untuk lebih memahami bagaimana dan di mana menambahkan keamanan ke dalam desain mereka. Hal ini dimulai dengan sekolah teknik, yang baru mulai memasukkan keamanan ke dalam kurikulum mereka.

MITRE, misalnya, mengadakan kontes “Capture The Flag” setiap tahun, terbuka untuk siswa sekolah menengah dan mahasiswa. “Pada tahun 2022, sebagai bagian dari kompetisi, kami memiliki konsep bahwa perangkat keras yang mendasarinya dapat disusupi, dan kami meminta siswa untuk merancang sistem mereka agar tahan terhadap komponen perangkat keras yang berpotensi berbahaya yang dibangun langsung ke dalam sistem mereka,” kata Walters. “Kami mendapat respons yang sangat menarik. Banyak siswa bertanya, 'Apa yang kamu bicarakan? Bagaimana ini mungkin?' Tanggapan kami adalah, 'Ya, itu sulit, dan rasanya hampir mustahil untuk menghadapinya. Namun itulah yang terjadi di dunia nyata. Jadi, Anda bisa mengubur pikiran Anda di dalam pasir, atau Anda bisa mengubah pola pikir Anda tentang cara merancang sistem yang tangguh, karena ketika Anda memasuki dunia kerja, hal itulah yang akan diminta oleh atasan Anda untuk Anda pikirkan.' ”

Keamanan selalu dimulai dengan memahami profil ancaman unik untuk setiap aplikasi, serta pandangan yang jelas tentang apa yang penting untuk dilindungi, tingkat perlindungan apa yang diperlukan, dan apa yang harus dilakukan jika sebuah chip atau sistem disusupi. Dan kemudian hal ini perlu didukung dengan apa yang sebenarnya berisiko.

Neustadter dari Synopsys mengamati bahwa dalam IoT, misalnya, terdapat spektrum biaya, kompleksitas, dan sensitivitas data yang sangat besar. “Titik akhir IoT, minimal, harus aman dan dapat dipercaya,” katanya. “Setidaknya, pengembang harus menguji integritas dan keaslian perangkat lunak firmware mereka, namun juga mengambil respons yang wajar jika ada kegagalan pada pengujian tersebut.”

Di segmen otomotif, serangan yang berhasil dapat menimbulkan konsekuensi yang sangat serius. “Anda mempunyai kompleksitas elektronik, Anda mempunyai kompleksitas konektivitas,” kata Neustadter. “Sudah menjadi berita lama bahwa sebuah mobil bisa dikendalikan dari jarak jauh dengan pengemudi di dalamnya saat mobil berada di jalan raya. Oleh karena itu, keamanan di dalam mobil sangatlah penting. Di sana, Anda perlu menerapkan keamanan tingkat tinggi, dan biasanya di sana Anda juga memerlukan kinerja yang lebih tinggi. Ini adalah pendekatan keamanan yang berbeda dibandingkan IoT, dan bukan berarti ini lebih penting, hanya saja berbeda.”

Dan ini masih sangat berbeda dengan keamanan di cloud. “Akses tidak sah terhadap data adalah salah satu ancaman terbesar di sana,” kata Neustadter. “Mungkin ada banyak ancaman lain termasuk kebocoran data. Banyak data keuangan kita ada di cloud, dan di sana Anda memiliki tingkat pendekatan keamanan dan ketahanan yang berbeda terhadap serangan fisik, injeksi kesalahan, dll. Saya ingin orang-orang lebih memperhatikan, apa saja ancamannya? Apa yang ingin kamu lindungi? Kemudian, dengan semua hal lainnya dalam gambar, Anda menentukan arsitektur keamanan Anda. Itu adalah sesuatu yang tidak dilihat orang sejak awal. Hal ini dapat membantu mereka memulai dengan lebih baik, dan menghindari keharusan untuk mengulang kembali dan mendesain ulang solusi keamanan.”

— Susan Rambo dan Ed Sperling berkontribusi pada laporan ini.

Bacaan Terkait

Bug, Cacat, atau Serangan Siber?

Melacak penyebab perilaku menyimpang menjadi tantangan yang jauh lebih besar.

Apa yang Diperlukan Untuk Mengamankan Chip

Tidak ada solusi tunggal, dan keamanan yang paling komprehensif mungkin terlalu mahal.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 179

- 2022

- 43

- a

- Sanggup

- Tentang Kami

- atas

- Mutlak

- abstraksi

- diterima

- mengakses

- Akses ke data

- dapat diakses

- mengakses

- Menurut

- Akun

- ketepatan

- Mencapai

- mencapai

- di seluruh

- Bertindak

- Tindakan

- aktif

- aktor

- sebenarnya

- menambahkan

- menambahkan

- menambahkan

- tambahan

- Tambahan

- alamat

- penyesuaian

- Keuntungan

- nasihat

- sebaiknya

- Setelah

- terhadap

- silam

- tujuan

- algoritma

- Semua

- Membiarkan

- hampir

- sudah

- juga

- alvarez

- selalu

- an

- analisis

- analisis

- menganalisa

- dan

- dan infrastruktur

- Lain

- menjawab

- Apa pun

- Aplikasi

- aplikasi

- terapan

- pendekatan

- sesuai

- arsitek

- arsitektur

- arsitektur

- ADALAH

- DAERAH

- AS

- meminta

- meminta

- aspek

- penilaian

- aset

- Aktiva

- terkait

- At

- menyerang

- Serangan

- Mencoba

- perhatian

- audio

- mengotentikasi

- Otentikasi

- keaslian

- Otomatisasi

- mobil

- otomotif

- tersedianya

- tersedia

- menghindari

- jauh

- kembali

- bersandaran

- Buruk

- Saldo

- berdasarkan

- Dasar

- dasar

- dasar

- BE

- karena

- menjadi

- menjadi

- menjadi

- sebelum

- Awal

- laku

- di bawah

- TERBAIK

- Praktik Terbaik

- Lebih baik

- Luar

- Besar

- lebih besar

- Terbesar

- Milyar

- kosong

- kedua

- pelanggaran

- membangun

- dibangun di

- built-in

- bisnis

- pengembangan bisnis

- bisnis

- tapi

- by

- dihitung

- CAN

- tidak bisa

- kemampuan

- mobil

- yang

- hati-hati

- mobil

- kasus

- kasus

- Menyebabkan

- ceo

- sertifikat

- Sertifikasi

- sertifikasi

- Tersertifikasi

- rantai

- menantang

- tantangan

- perubahan

- Perubahan

- mengubah

- saluran

- memeriksa

- keping

- Keripik

- pilihan

- klaim

- kelas-kelas

- jelas

- awan

- kode

- berkode

- koleksi

- Perguruan tinggi

- bergabung

- bagaimana

- kedatangan

- Umum

- umum

- menyampaikan

- Komunikasi

- komunikasi

- Perusahaan

- kompetisi

- kompetitif

- lengkap

- sama sekali

- kompleks

- kompleksitas

- pemenuhan

- komponen

- luas

- kompromi

- Dikompromikan

- konsep

- Perhatian

- prihatin

- Kekhawatiran

- Kondisi

- kerahasiaan

- konfigurasi

- terhubung

- Perangkat yang terhubung

- Konektivitas

- konsekuensi

- Mempertimbangkan

- pertimbangan

- dianggap

- konsultasi

- Konsumen

- mengandung

- kontes

- berkontribusi

- dikendalikan

- kontrol

- Core

- benar

- benar

- Biaya

- mahal

- Biaya

- bisa

- tercakup

- CPU

- membuat

- membuat

- kriteria

- kritis

- sangat penting

- kripto

- kriptografi

- pelanggan

- disesuaikan

- Serangan cyber

- siklus

- Dana

- data

- Pelanggaran Data

- David

- Hari

- transaksi

- Memutuskan

- keputusan

- mendalam

- Pertahanan

- menetapkan

- tuntutan

- menunjukkan

- dikerahkan

- penggelaran

- dijelaskan

- Mendesain

- proses desain

- perancang

- desainer

- desain

- Meskipun

- terperinci

- menemukan

- Deteksi

- menentukan

- pengembang

- Pengembangan

- alat

- Devices

- berbeda

- sulit

- digital

- layanan digital

- langsung

- Kepala

- Divisi

- do

- tidak

- Tidak

- domain

- dilakukan

- Dont

- didorong

- pengemudi

- drive

- selama

- dinamis

- e

- setiap

- Awal

- mudah

- termudah

- mudah

- ed

- Tepi

- efisien

- antara

- Elektronik

- elemen

- menghilangkan

- milik orang lain

- tertanam

- menekankan

- aktif

- diaktifkan

- memungkinkan

- terenkripsi

- akhir

- Tak berujung

- endpoint

- insinyur

- Teknik

- Insinyur

- cukup

- memastikan

- memastikan

- Seluruh

- sepenuhnya

- masuk

- Lingkungan Hidup

- terutama

- penting

- dasarnya

- menetapkan

- dll

- Eter (ETH)

- mengevaluasi

- mengevaluasi

- Bahkan

- Setiap

- bukti

- contoh

- dieksekusi

- eksekutif

- ada

- ada

- diharapkan

- mahal

- menjelaskan

- memperpanjang

- Meluas

- secara ekstensif

- tingkat

- luar

- secara eksternal

- sangat

- mata

- faktor

- Kegagalan

- jauh

- Fashion

- Fitur

- umpan balik

- merasa

- beberapa

- terakhir

- Akhirnya

- keuangan

- data keuangan

- Menemukan

- temuan

- firewall

- Pertama

- pertama kali

- lima

- Memperbaiki

- cacat

- aliran

- diikuti

- berikut

- Untuk

- Prinsip Dasar

- Foundations

- fragmentasi

- Kerangka

- dari

- depan

- fungsi

- fungsionil

- fungsionalitas

- fungsi

- berfungsi

- fungsi

- mendasar

- Fundamental

- masa depan

- umumnya

- menghasilkan

- George

- mendapatkan

- Memberikan

- Go

- Anda

- akan

- baik

- mendapat

- Pemerintah

- bertahap

- sangat

- Kelompok

- Pertumbuhan

- terjangan

- hack

- memiliki

- menangani

- terjadi

- Terjadi

- Sulit

- sulit

- Perangkat keras

- Memiliki

- memiliki

- kepala

- Kesehatan

- membantu

- bermanfaat

- karenanya

- di sini

- High

- lebih tinggi

- sangat

- Jalan raya

- holistik

- pekerjaan rumah

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- Namun

- HTTPS

- besar

- i

- idealnya

- diidentifikasi

- mengenali

- mengidentifikasi

- identitas

- identitas

- if

- segera

- imperatif

- melaksanakan

- diimplementasikan

- mengimplementasikan

- penting

- mustahil

- in

- Di lain

- termasuk

- termasuk

- Termasuk

- menggabungkan

- Pada meningkat

- Meningkatkan

- makin

- independen

- Infineon

- mempengaruhi

- informasi

- Infrastruktur

- contoh

- segera

- integral

- terpadu

- Mengintegrasikan

- integritas

- dimaksudkan

- menarik

- interface

- intern

- Internet

- ke

- memperkenalkan

- terlibat

- melibatkan

- idiot

- IP

- pulau

- Ditempatkan

- masalah

- IT

- NYA

- hanya

- Menjaga

- kunci

- kunci-kunci

- Jenis

- pengetahuan

- dikenal

- pemandangan

- bahasa

- Terakhir

- Latensi

- kemudian

- Hukum

- lapisan

- memimpin

- kebocoran

- paling sedikit

- Lee

- meninggalkan

- kurang

- Tingkat

- adalah ide yang bagus

- Leverage

- leveraged

- Hidup

- siklus hidup

- siklus hidup

- 'like'

- Terbatas

- baris

- Daftar

- Panjang

- lagi

- melihat

- Lot

- Rendah

- menurunkan

- menguntungkan

- Utama

- utama

- membuat

- Membuat

- berhasil

- pengelolaan

- manipulasi

- Produsen

- pabrik

- banyak

- peta

- pemetaan

- Pasar

- Marketing

- hal

- max-width

- Mungkin..

- diukur

- ukuran

- mekanisme

- Pelajari

- Memori

- tersebut

- mungkin

- Mindset

- meminimalkan

- minimum

- Mengurangi

- mitigasi

- model

- pemodelan

- modern

- mode

- Modifikasi

- modular

- modul

- Memantau

- pemantauan

- monitor

- lebih

- paling

- banyak

- beberapa

- harus

- Harus dimiliki

- perlu

- perlu

- Perlu

- dibutuhkan

- kebutuhan

- jaringan

- Akses jaringan

- berbasis jaringan

- berita

- berikutnya

- tidak

- node

- None

- terkenal

- tidak ada

- sekarang

- jumlah

- tujuan

- target

- diamati

- of

- lepas

- Pengunjung

- sering

- Tua

- on

- sekali

- ONE

- hanya

- tanggung jawab

- Buka

- beroperasi

- operasi

- Operasi

- menentang

- dioptimalkan

- Opsi

- or

- Lainnya

- Lainnya

- kami

- di luar

- lebih

- secara keseluruhan

- mengesampingkan

- sendiri

- kertas

- bagian

- tertentu

- bagian

- lalu

- tambalan

- Patch

- path

- Membayar

- pembayaran

- Konsultan Ahli

- sempurna

- benar-benar

- prestasi

- sekeliling

- perspektif

- fisik

- gambar

- potongan-potongan

- penempatan

- Tempat

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Titik

- Sudut pandang

- poin

- port

- mungkin

- potensi

- berpotensi

- kekuasaan

- praktek

- praktek

- presentasi

- presiden

- mencegah

- mencegah

- Utama

- prinsip

- prinsip-prinsip

- Sebelumnya

- swasta

- kripto pribadi

- Masalah

- proses

- proses

- pengolahan

- Prosesor

- prosesor

- Produk

- siklus hidup produk

- Produksi

- Produk

- produk hari ini

- Profil

- diprogram

- Pemrograman

- tepat

- tepat

- pendukung

- melindungi

- terlindung

- melindungi

- perlindungan

- protokol

- terbukti

- memberikan

- disediakan

- menyediakan

- menempatkan

- Ular sanca

- Pertanyaan

- balap

- LANGKA

- penilaian

- nyata

- dunia nyata

- benar-benar

- masuk akal

- alasan

- baru

- pengakuan

- direkomendasikan

- pemulihan

- mendesain ulang

- mengurangi

- menganggap

- daftar

- Regulasi

- peraturan

- regulator

- relevan

- tinggal

- sedikit

- menggantikan

- melaporkan

- mewakili

- wajib

- Persyaratan

- ketahanan

- tabah

- Perlawanan

- Sumber

- tanggapan

- revisi

- benar

- hak

- Risiko

- manajemen risiko

- risiko

- kesegaran

- Peran

- akar

- Aturan

- berjalan

- aman

- Tersebut

- SAND

- mengatakan

- terukur

- Skala

- skenario

- Sekolah

- Sekolah

- menggaruk

- Kedua

- rahasia

- aman

- Dijamin

- aman

- keamanan

- Pengamanan

- melihat

- ruas

- segmen

- terpilih

- seleksi

- Penjualan

- Semikonduktor

- senior

- rasa

- peka

- Kepekaan

- sensor

- Urutan

- Seri

- serius

- Layanan

- set

- beberapa

- berbagi

- dia

- lembar

- PERGESERAN

- kapal

- harus

- penutupan

- Siemens

- tanda tangan

- Tanda tangan

- penting

- Silikon

- mirip

- Sederhana

- sejak

- tunggal

- pintar

- So

- Lunak

- Perangkat lunak

- keamanan perangkat lunak

- larutan

- Solusi

- beberapa

- Seseorang

- sesuatu

- kadang-kadang

- sumber

- tertentu

- spesifikasi

- Spektrum

- kecepatan

- Tahap

- magang

- standar

- awal

- dimulai

- Negara

- Negara

- mantap

- Langkah

- Masih

- penyimpanan

- Penyelarasan

- efisien

- kuat

- Siswa

- Menakjubkan

- sukses

- berhasil

- seperti itu

- cocok

- yakin

- Permukaan

- Susan

- sistem

- sistem

- Mengambil

- pembicaraan

- nyata

- target

- penargetan

- Teknologi

- uji

- pengujian

- tes

- dari

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- hal

- hal

- berpikir

- ini

- itu

- pikir

- ancaman

- deteksi ancaman

- ancaman

- tiga

- Melalui

- di seluruh

- waktu

- kali

- untuk

- hari ini

- token

- Token

- Tony

- terlalu

- alat

- memicu

- benar

- Kepercayaan

- Terpercaya

- terpercaya

- mencoba

- mencoba

- dua

- mengetik

- jenis

- khas

- khas

- Akhirnya

- bawah

- pokok

- memahami

- pemahaman

- dipahami

- unik

- tidak dikenal

- Melanggar hukum

- sampai

- Memperbarui

- Pembaruan

- memperbarui

- meningkatkan

- upgrade

- menggunakan

- gunakan case

- bekas

- Pengguna

- kegunaan

- menggunakan

- biasanya

- nilai

- vendor

- memverifikasi

- berpengalaman

- sangat

- melalui

- giat

- wakil

- Wakil Presiden

- View

- vital

- Kerentanan

- Dinding

- ingin

- adalah

- cara

- we

- yg dpt dipakai

- minggu

- BAIK

- Apa

- Apa itu

- apa pun

- ketika

- apakah

- yang

- sementara

- lebar

- lebih luas

- akan

- dengan

- dalam

- tanpa

- kata

- Kerja

- Tenaga kerja

- kerja

- berolahraga

- dunia

- industri udang di seluruh dunia.

- akan

- Salah

- tahun

- tahun

- iya nih

- kamu

- Anda

- zephyrnet.dll