SATU MINGGU, DUA BWAIN

Apple patch dua nol-hari, satu untuk kedua kalinya. Bagaimana sistem kripto berusia 30 tahun didapat retak. Semua rahasia Anda adalah milik Zenbleed. Mengingat iklan PC / Mac yang cerdik itu.

Tidak ada pemutar audio di bawah? Mendengarkan langsung di Soundcloud.

Dengan Doug Aamoth dan Paul Ducklin. Musik intro dan outro oleh Edith Mudge.

Anda dapat mendengarkan kami di SoundCloud, Podcast Apple, Google Podcast, Spotify dan di mana pun podcast bagus ditemukan. Atau jatuhkan saja URL umpan RSS kami ke dalam podcatcher favorit Anda.

BACA TRANSKRIPNYA

DOUGLAS. Tambalan Apple, keamanan versus kinerja, dan meretas radio polisi.

Semua itu, dan banyak lagi, di podcast Naked Security.

[MODEM MUSIK]

Selamat datang di podcast, semuanya.

Saya Doug Aamoth; dia adalah Paul Ducklin.

Paul, apa kabar, sobat?

BEBEK. Ini bulan Juli, Douglas!

DOUGLAS. Baiklah, mari kita bicara tentang Juli di kami Minggu ini dalam Sejarah Teknologi segmen.

28 Juli 1993 membawakan kami versi 1.0 dari Bahasa pemrograman Lua.

Dan bahkan jika Anda belum pernah mendengar tentang Bahasa Kecil yang Bisa, Anda mungkin mendapat manfaat darinya.

Lua digunakan dalam aplikasi seperti Roblox, World of Warcraft, Angry Birds, aplikasi web dari Venmo dan Adobe, belum lagi Wireshark, Nmap, Neovim, dan zillions aplikasi skrip yang tersebar luas.

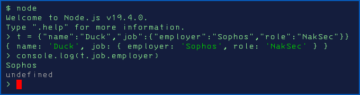

Paul, Anda menggunakan Lua di beberapa artikel Keamanan Telanjang, jika saya tidak salah.

BEBEK. Saya penggemar berat Lua, Douglas.

Saya menggunakannya cukup luas untuk skrip saya sendiri.

Itu yang saya suka sebut sebagai "mesin tempur yang ramping dan kejam".

Ia memiliki beberapa karakteristik yang menyenangkan: bahasa yang sangat mudah dipelajari; bahasanya sangat mudah dibaca; namun Anda bahkan dapat menulis program dengan gaya fungsional.

(Berbicara secara teknis, fungsi adalah objek kelas satu dalam bahasa, sehingga Anda dapat melakukan segala macam hal rapi yang tidak dapat Anda lakukan dengan bahasa yang lebih tradisional seperti C.)

Dan saya sering menggunakannya untuk apa yang seharusnya menjadi pseudocode di artikel Keamanan Telanjang.

Karena (A) Anda dapat menyalin dan menempelkan kode dan mencobanya sendiri jika Anda mau, dan (B) sebenarnya sangat mudah dibaca, bahkan untuk orang yang tidak terbiasa dengan pemrograman.

Kata Lua berarti 'bulan' dalam bahasa Portugis.

DOUGLAS. Menyenangkan!

Baiklah, mari kita tetap pada subjek kode.

Kami telah berbicara beberapa kali sekarang tentang tambalan Respons Cepat kedua Apple.

Itu ada di sana, tidak ada di sana, apa yang terjadi padanya?

Nah, tambalan itu sekarang menjadi bagian dari a pembaruan penuh, dan yang benar-benar menambal zero-day kedua juga, Paul.

BEBEK. Ya.

Jika Anda ingat itu Respon kilat, seperti yang Anda katakan…

…ada pembaruan dengan versi (a), begitulah mereka menunjukkan yang pertama, lalu ada masalah dengan itu (menjelajah ke beberapa situs web yang tidak mengurai string Agen-Pengguna dengan benar).

Maka Apple berkata, “Oh, jangan khawatir, kami akan mengeluarkan versinya (b) sedikit."

Dan kemudian hal berikutnya yang kami lihat adalah versi (c).

Anda benar, ide dari Respons Cepat ini adalah mereka akhirnya membuatnya menjadi pemutakhiran penuh, di mana Anda mendapatkan nomor versi baru sepenuhnya.

Jadi, meskipun Anda takut dengan Respons Cepat, Anda akan mendapatkan perbaikan tersebut nanti, jika tidak lebih cepat.

Dan zero-day di WebKit (itu adalah item Rapid-Response-patched) kini telah disertai dengan perbaikan zero-day untuk lubang tingkat kernel.

Dan ada beberapa (bagaimana saya mengatakannya?) “kebetulan yang menarik” ketika Anda membandingkannya dengan peningkatan keamanan besar terakhir Apple pada Juni 2023.

Yaitu bahwa zero-day fixed di bagian Rapid Response ada di WebKit, dan dikaitkan dengan "peneliti anonim".

Dan zero-day yang sekarang ditambal di kernel dikaitkan dengan pakaian anti-virus Rusia Kaspersky, yang terkenal melaporkan bahwa mereka telah menemukan banyak zero-days di iPhone eksekutif mereka sendiri, mungkin digunakan untuk implan spyware.

Jadi smart money mengatakan, meskipun Apple tidak secara eksplisit menyebutkan ini di buletin keamanan mereka, bahwa ini adalah perbaikan lain yang terkait dengan apa yang disebut Triangulasi Trojan.

Dengan kata lain, spyware in-the-wild yang digunakan setidaknya dalam beberapa serangan yang ditargetkan.

Itu membuat Respons Cepat lebih dapat dimengerti (mengapa Apple ingin mengeluarkannya dengan cepat), karena hal itu menghentikan browser yang digunakan untuk mengelabui ponsel Anda.

Dan itu membuat pemutakhiran ini sangat penting, karena itu berarti menutup lubang di belakang lubang yang kami bayangkan akan digunakan penjahat setelah mengkompromikan browser Anda.

Mereka akan terikat pada kerentanan kedua yang pada dasarnya memberi mereka kendali penuh.

DOUGLAS. OK, jadi kita beralih dari dua minggu lalu ke 30 tahun lalu…

... dan ini seperti itu cerita yang menarik.

Ini adalah kisah peringatan tentang tidak mencoba menyembunyikan rahasia kriptografi di balik perjanjian kerahasiaan. [NDA]

Lengkap dengan BWAIN baru, Paul.

Kami punya BWAIN baru!

Meretas radio polisi: kelemahan crypto berusia 30 tahun menjadi sorotan

BEBEK. "Bug Dengan Nama Yang Mengesankan."

Jika merahasiakan algoritme diperlukan agar dapat bekerja dengan benar…

… hanya perlu satu orang untuk menerima suap, atau membuat kesalahan, atau merekayasa ulang produk Anda, agar semuanya berantakan.

Dan itulah yang dilakukan oleh sistem radio TETRA ini.

Itu bergantung pada algoritma enkripsi non-standar, eksklusif, rahasia dagang, dengan hasil bahwa mereka tidak pernah benar-benar mendapat banyak pengawasan selama bertahun-tahun.

TETRA adalah Radio Berbatang Terestrial.

Ini seperti telepon seluler, tetapi dengan beberapa keuntungan signifikan bagi orang-orang seperti penegak hukum dan responden pertama, yaitu jangkauannya lebih jauh, jadi Anda memerlukan stasiun pangkalan yang jauh lebih sedikit.

Dan itu dirancang sejak awal dengan komunikasi satu-ke-satu dan satu-ke-banyak, yang ideal saat Anda mencoba mengoordinasikan sekelompok orang untuk menanggapi keadaan darurat.

Sayangnya, ternyata ada beberapa ketidaksempurnaan yang baru ditemukan pada tahun 2021 oleh sekelompok peneliti Belanda.

Dan mereka telah dengan sabar menunggu hampir dua tahun untuk melakukan pengungkapan yang bertanggung jawab, untuk mengungkapkan detail bug mereka, yang akan mereka lakukan di banyak konferensi, dimulai dengan Black Hat 2023.

Anda dapat memahami mengapa mereka ingin membuat percikan besar tentang hal itu sekarang, karena mereka telah mempelajari informasi ini, bekerja dengan vendor untuk menyiapkan tambalan, sejak akhir 2021.

Faktanya, CVE, nomor bug yang mereka dapatkan, semuanya adalah CVE-2022-xxxx, yang menunjukkan seberapa banyak inersia yang ada dalam sistem yang harus mereka atasi untuk mendapatkan tambalan untuk lubang ini.

DOUGLAS. Dan BWAIN kami adalah TETRA:BURST, yang mengasyikkan.

Mari kita bicara tentang beberapa lubang ini.

BEBEK. Ada total lima CVE, tetapi ada dua masalah utama yang saya anggap sebagai "momen yang bisa diajar".

Yang pertama, yaitu CVE-2022-24401, membahas masalah pelik kesepakatan kunci.

Bagaimana pemancar Anda dan handset seseorang menyepakati kunci yang akan mereka gunakan untuk percakapan khusus ini, sehingga berbeda dari kunci lainnya?

TETRA melakukannya dengan mengandalkan waktu saat ini, yang jelas hanya bergerak maju. (Sejauh yang kami tahu.)

Masalahnya adalah tidak ada tahap otentikasi atau verifikasi data.

Saat handset terhubung ke stasiun pangkalan dan mendapatkan stempel waktu, handset tidak memiliki cara untuk memeriksa, "Apakah ini stempel waktu nyata dari stasiun pangkalan yang saya percayai?"

Tidak ada tanda tangan digital pada stempel waktu, yang berarti bahwa Anda dapat menyiapkan pemancar jahat dan Anda dapat mengelabui mereka agar berbicara dengan Anda menggunakan stempel waktu *Anda*.

Dengan kata lain, kunci enkripsi untuk percakapan dari orang lain *yang sudah Anda sadap dan rekam kemarin*…

… Anda dapat melakukan percakapan hari ini dengan polos dengan seseorang, bukan karena Anda menginginkan percakapan tersebut, tetapi karena Anda ingin memulihkan keystream.

Kemudian Anda dapat menggunakan keystream itu, *karena sama dengan yang digunakan kemarin*, untuk percakapan yang Anda sadap.

Dan, tentu saja, hal lain yang dapat Anda lakukan adalah, jika Anda mengira ingin dapat menyadap sesuatu Selasa depan, Anda dapat mengelabui seseorang untuk melakukan percakapan dengan Anda * hari ini * menggunakan stempel waktu palsu untuk minggu depan.

Kemudian, saat Anda mencegat percakapan itu di masa mendatang, Anda dapat mendekripsinya karena Anda mendapatkan keystream dari percakapan yang Anda lakukan hari ini.

DOUGLAS. Oke, jadi itu bug pertama.

Dan pesan moral dari cerita ini adalah: Jangan mengandalkan data yang tidak dapat Anda verifikasi.

Di bug kedua, pesan moral dari cerita ini adalah: Jangan membangun backdoors atau kelemahan yang disengaja lainnya.

Itu tidak boleh, Paul!

BEBEK. Hal ini memang.

Yang itu adalah CVE 2022-24402.

Sekarang, saya telah melihat di media bahwa ada beberapa argumentasi tentang apakah ini benar-benar dianggap sebagai pintu belakang, karena sengaja dibuat dan semua orang yang menandatangani NDA tahu bahwa itu ada di sana (atau seharusnya menyadarinya).

Tapi sebut saja itu pintu belakang, karena ini adalah mekanisme yang diprogram dengan sengaja di mana operator dari beberapa jenis perangkat (untungnya bukan yang umumnya dijual ke penegak hukum atau ke responden pertama, tetapi yang dijual ke organisasi komersial)….

… ada mode khusus di mana, alih-alih menggunakan kunci enkripsi 80-bit, ada tombol ajaib yang dapat Anda tekan yang berbunyi, "Hei, teman-teman, gunakan hanya 32 bit, bukan 80."

Dan ketika Anda berpikir bahwa kami telah menyingkirkan DES, itu standar enkripsi data, sekitar pergantian milenium karena hanya memiliki kunci 56-bit, bisa dibayangkan, *hari ini di tahun 2023*, betapa lemahnya kunci enkripsi 32-bit sebenarnya.

Biaya waktu dan bahan untuk melakukan serangan brute force mungkin sepele.

Anda dapat membayangkan, dengan beberapa laptop yang setengah layak, bahwa Anda dapat melakukannya di sore hari untuk percakapan apa pun yang ingin Anda dekripsi.

DOUGLAS. Baiklah, sangat bagus.

Terakhir, namun tidak kalah pentingnya, kami memiliki…

…kalau ingat Heartbleed tahun 2014 jangan panik, tapi ada hal baru namanya Zenbleed

Zenbleed: Bagaimana pencarian kinerja CPU dapat membahayakan kata sandi Anda

BEBEK. Ya, itu BWAIN Nomor Dua minggu ini. [TERTAWA]

DOUGLAS. Ya, ini adalah BWAIN lainnya! [TAWA]

BEBEK. Saya terpikir untuk menulis ini karena memiliki nama yang lucu, Zenbleed (nama "Zen" berasal dari fakta bahwa bug berlaku untuk seri prosesor AMD Zen 2, sejauh yang saya tahu), dan karena ini ditemukan oleh pemburu bug legendaris dari Google Project Zero, Tavis Ormandy, yang mengalihkan perhatiannya pada apa yang terjadi di dalam prosesor itu sendiri.

Serangan “Bleed”… Saya hanya akan mendeskripsikannya menggunakan kata-kata yang saya tulis di artikel:

Akhiran "-bleed" digunakan untuk kerentanan yang membocorkan data secara serampangan yang tidak dapat dikontrol oleh penyerang maupun korban.

Jadi serangan berdarah adalah serangan di mana Anda tidak dapat menusukkan jarum rajut ke komputer di Internet dan berkata, “Aha! Sekarang saya ingin Anda menemukan database khusus yang disebut sales.sql dan mengunggahnya ke saya.

Dan Anda tidak dapat memasukkan jarum rajut ke lubang lain dan berkata, "Saya ingin Anda melihat memori offset 12 sampai nomor kartu kredit muncul, lalu menyimpannya ke disk untuk nanti."

Anda baru saja mendapatkan data pseudorandom yang bocor dari program orang lain.

Anda mendapatkan barang sewenang-wenang yang tidak seharusnya Anda lihat, yang dapat Anda kumpulkan sesuka hati selama beberapa menit, jam, hari, bahkan berminggu-minggu jika Anda mau.

Kemudian Anda dapat mengerjakan data besar Anda pada barang yang dicuri itu, dan melihat apa yang Anda dapatkan darinya.

Jadi itulah yang ditemukan Tavis Ormandy di sini.

Ini pada dasarnya masalah dengan pemrosesan vektor, di mana prosesor Intel dan AMD bekerja tidak dalam mode normal 64-bit (di mana mereka dapat, katakanlah, menambahkan dua bilangan bulat 64-bit sekaligus), tetapi di mana mereka dapat bekerja pada 256 potongan -bit data pada suatu waktu.

Dan itu berguna untuk hal-hal seperti password cracking, cryptomining, image processing, segala macam hal.

Ini adalah instruksi terpisah yang diatur di dalam prosesor; satu set register internal yang terpisah; seluruh rangkaian kalkulasi mewah dan sangat kuat yang dapat Anda lakukan pada angka super besar ini untuk hasil performa super besar.

Apa kemungkinan itu bebas bug?

Dan itulah yang dicari Tavis Ormandy.

Dia menemukan bahwa instruksi yang sangat khusus yang sebagian besar digunakan untuk menghindari penurunan kinerja…

... Anda memiliki instruksi ajaib ini disebut VZEROUPPER yang memberi tahu CPU, "Karena saya telah menggunakan register 256-bit yang bagus ini tetapi saya tidak lagi tertarik dengannya, Anda tidak perlu khawatir tentang menyimpan statusnya untuk nanti."

Tebak apa?

Instruksi ajaib ini, yang menyetel 128 bit teratas dari semua register vektor 256-bit ke nol pada saat yang sama, semuanya dengan satu instruksi (Anda dapat melihat ada banyak kerumitan di sini)…

… pada dasarnya, kadang-kadang membocorkan data dari beberapa proses atau utas lain yang telah berjalan baru-baru ini.

Jika Anda menyalahgunakan instruksi ini dengan cara yang benar, dan Tavis Ormandy menemukan cara melakukannya, Anda melakukan instruksi vektor ajaib Anda sendiri dan Anda menggunakan super keren ini VZEROUPPER instruksi dengan cara khusus, dan apa yang terjadi adalah register vektor dalam program Anda kadang-kadang mulai muncul dengan nilai data yang tidak seharusnya mereka miliki.

Dan nilai data tersebut tidak acak.

Mereka sebenarnya adalah potongan data 16-byte (128-bit) *yang berasal dari proses orang lain*.

Anda tidak tahu milik siapa.

Anda hanya tahu bahwa data jahat ini muncul dari waktu ke waktu.

Sayangnya, Taviso menemukan bahwa dengan menyalahgunakan instruksi ini dengan cara yang benar/salah, dia sebenarnya dapat mengekstraksi 30KB data nakal dan hantu dari proses orang lain per detik per inti CPU.

Dan meskipun kedengarannya seperti kecepatan data yang sangat lambat (siapa yang mau 30KB per detik pada koneksi internet akhir-akhir ini? – tidak ada)…

… ketika datang untuk mendapatkan potongan data acak 16-byte dari program orang lain, itu benar-benar berhasil sekitar 3GB per hari per inti.

Akan ada potongan halaman web orang lain; akan ada nama pengguna; mungkin ada database kata sandi; mungkin ada token otentikasi.

Yang harus Anda lakukan adalah melalui persediaan tumpukan jerami yang luas ini dan menemukan jarum yang terlihat menarik.

Dan bagian yang sangat buruk dari ini adalah *bukan hanya proses lain yang berjalan pada tingkat hak istimewa yang sama seperti Anda*.

Jadi jika Anda masuk sebagai "Doug", bug ini tidak hanya memata-matai proses lain yang berjalan di bawah akun sistem operasi "Doug".

Seperti yang ditunjukkan Taviso sendiri:

Operasi dasar seperti

strlen, memcpy, dan strcmp...

(Itu adalah fungsi standar yang digunakan semua program untuk menemukan panjang string teks, untuk menyalin memori, dan untuk membandingkan dua item teks.)

Operasi dasar tersebut akan menggunakan register vektor, sehingga kita dapat menggunakan teknik ini secara efektif untuk memata-matai operasi yang terjadi di mana pun di sistem!

Dan dia membiarkan dirinya sendiri, dapat dimengerti, tanda seru, di sana.

Tidak masalah jika itu terjadi di mesin virtual lain, kotak pasir, wadah, proses, apa pun.

Saya pikir dia benar-benar menggunakan tanda seru kedua di sana juga.

Dengan kata lain, *proses apa pun*, apakah itu sistem operasi, apakah itu pengguna lain di VM yang sama dengan Anda, apakah itu program yang mengontrol VM, apakah itu kotak pasir yang seharusnya melakukan pemrosesan kata sandi super pribadi.

Anda baru saja mendapatkan umpan tetap dari potongan data 16-byte yang berasal dari orang lain, dan yang harus Anda lakukan hanyalah duduk, dan menonton, dan menunggu.

DOUGLAS. Jadi, tidak perlu menunggu vendor motherboard untuk menambal…

Jika Anda menggunakan Mac, Anda tidak perlu khawatir tentang ini karena ada Mac berbasis ARM dan Mac berbasis Intel, tetapi tidak ada AMD Mac, tetapi bagaimana dengan pengguna Windows dengan prosesor AMD, dan mungkin pengguna Linux tertentu?

BEBEK. Distro Linux Anda mungkin memiliki pembaruan mikrokode firmware yang akan diterapkan secara otomatis untuk Anda.

Dan ada fitur AMD yang pada dasarnya tidak didokumentasikan (atau paling tidak didokumentasikan dengan sangat buruk), perintah khusus yang dapat Anda berikan ke chip melalui apa yang dikenal sebagai MSR, atau register khusus model.

Mereka seperti alat pengaturan konfigurasi untuk setiap putaran chip tertentu.

Ada pengaturan yang dapat Anda buat yang tampaknya mengimunisasi chip Anda terhadap bug ini, sehingga Anda dapat menerapkannya.

Ada perintah untuk melakukan ini untuk Linux dan BSD, tapi sayangnya saya tidak mengetahui perintah serupa di Windows.

Mengotak-atik register CPU khusus model [MSR] dapat dilakukan di Windows, tetapi secara umum, Anda memerlukan driver kernel.

Dan itu biasanya berarti mendapatkannya dari pihak ketiga yang tidak dikenal, mengkompilasinya sendiri, menginstalnya, mematikan penandatanganan driver…

…jadi hanya lakukan itu jika Anda benar-benar perlu, dan Anda benar-benar tahu apa yang Anda lakukan.

Jika Anda benar-benar putus asa pada Windows, dan Anda memiliki prosesor AMD Zen 2, saya rasa… (Saya belum mencobanya karena saya tidak memiliki komputer yang cocok untuk eksperimen saya.)

DOUGLAS. Anda harus mengeluarkan biaya satu. [TERTAWA]

Ini terkait dengan pekerjaan!

BEBEK. Anda mungkin bisa, jika Anda mengunduh dan menginstal angin [diucapkan “windbag”], Microsoft Debugger…

…yang memungkinkan Anda untuk mengaktifkan proses debug kernel lokal, menyambungkan ke kernel Anda sendiri, dan mengutak-atik register khusus model [SUARA DRAMATIS] *dengan risiko Anda sendiri*.

Dan, tentu saja, jika Anda menggunakan OpenBSD, dari apa yang saya dengar, Theo [de Raadt] tua yang baik berkata, “Anda tahu, ada mitigasi; itu menyalakan bit khusus ini yang menghentikan kerja bug. Kami akan menjadikan itu default di OpenBSD, karena preferensi kami adalah mencoba mendukung keamanan bahkan dengan mengorbankan performa.”

Tetapi untuk orang lain, Anda harus menunggu sampai diperbaiki atau melakukan sedikit peretasan mikro, semuanya sendiri!

DOUGLAS. Baiklah, sangat bagus.

Kami akan mengawasi ini, tandai kata-kata saya.

Dan saat matahari mulai terbenam di acara kami hari ini, mari kita dengar dari salah satu pembaca kami di Facebook.

Hal ini berkaitan dengan kisah Apple yang dibicarakan di puncak acara.

Antonius menulis:

Saya ingat, dulu, ketika pengguna Apple biasa membicarakan kerumunan PC tentang bagaimana arsitektur Apple kedap air dan tidak memerlukan tambalan keamanan.

Paul, itu menimbulkan pertanyaan yang menarik, karena saya pikir kami mengunjunginya kembali setidaknya setiap tahun.

Apa yang kami katakan kepada orang-orang yang mengatakan bahwa Apple sangat aman sehingga mereka tidak memerlukan perangkat lunak keamanan apa pun, atau mereka tidak perlu khawatir tentang peretasan, malware, atau hal semacam itu?

BEBEK. Yah, biasanya kami memberikan senyum ramah yang lebar dan kami berkata, “Hei, apakah ada yang ingat iklan itu? Saya PC/Saya Mac. Saya PC/Saya Mac. Bagaimana hasilnya?” [TAWA]

DOUGLAS. Kata baik!

Dan terima kasih banyak, Anthony, untuk menulisnya.

Jika Anda memiliki cerita, komentar, atau pertanyaan menarik yang ingin Anda sampaikan, kami ingin membacanya di podcast.

Anda dapat mengirim email ke tips@sophos.com, mengomentari salah satu artikel kami, atau menghubungi kami di media sosial: @nakedSecurity.

Itu acara kami untuk hari ini; terima kasih banyak untuk mendengarkan.

Untuk Paul Ducklin, saya Doug Aamoth, mengingatkan Anda, sampai waktu berikutnya, untuk…

KEDUA. Tetap aman!

[MODEM MUSIK]

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Otomotif / EV, Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- BlockOffset. Modernisasi Kepemilikan Offset Lingkungan. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Sanggup

- Tentang Kami

- tentang itu

- benar

- penyalahgunaan

- disertai

- Akun

- di seluruh

- sebenarnya

- menambahkan

- Adobe

- iklan

- keuntungan

- Setelah

- terhadap

- silam

- Persetujuan

- perjanjian

- algoritma

- algoritma

- Semua

- diizinkan

- memungkinkan

- sudah

- Baik

- Meskipun

- am

- AMD

- an

- dan

- Setiap tahun

- Anonim

- Lain

- Anthony

- Apa pun

- siapapun

- di manapun

- selain

- Apple

- Mendaftar

- aplikasi

- arsitektur

- ADALAH

- sekitar

- artikel

- artikel

- AS

- At

- menyerang

- Serangan

- perhatian

- audio

- Otentikasi

- penulis

- secara otomatis

- menghindari

- sadar

- b

- kembali

- pintu belakang

- backdoors

- Buruk

- mendasarkan

- dasar

- Pada dasarnya

- BE

- karena

- menjadi

- di belakang

- makhluk

- di bawah

- TERBAIK

- Besar

- burung

- Bit

- Black

- Black Hat

- Brasil

- Terbawa

- Browser

- Browsing

- Bug

- bug

- membangun

- ikat

- tapi

- tombol

- by

- panggilan

- bernama

- datang

- CAN

- kartu

- Perhatian

- tertentu

- kesempatan

- karakteristik

- memeriksa

- keping

- Keripik

- Jelas

- penutupan

- kode

- mengumpulkan

- COM

- bagaimana

- datang

- kedatangan

- komentar

- komersial

- komunikasi

- pembandingan

- lengkap

- kompleksitas

- kompromi

- komputer

- konferensi

- Terhubung

- koneksi

- menghubungkan

- Wadah

- kontrol

- kontrol

- Percakapan

- penyalinan

- Core

- Biaya

- bisa

- sepasang

- Tentu saja

- CPU

- kredit

- kartu kredit

- Crooks

- orang banyak

- kripto

- kriptografi

- Penambangan Kripto

- terbaru

- cve

- data

- Basis Data

- database

- hari

- Hari

- Penawaran

- Dekripsi

- Default

- menggambarkan

- dirancang

- rincian

- alat

- MELAKUKAN

- berbeda

- digital

- arah

- penyingkapan

- ditemukan

- do

- didokumentasikan

- tidak

- Tidak

- melakukan

- dilakukan

- Dont

- Download

- dramatis

- pengemudi

- Menjatuhkan

- Dutch

- setiap

- Mudah

- efektif

- antara

- lain

- milik orang lain

- keadaan darurat

- aktif

- enkripsi

- pelaksanaan

- dasarnya

- Bahkan

- akhirnya

- semua orang

- menarik

- eksperimen

- luas

- secara ekstensif

- ekstrak

- mata

- fakta

- gadungan

- Jatuh

- akrab

- terkenal

- kipas

- jauh

- Fitur

- sedikit

- perkelahian

- pikir

- Menemukan

- temuan

- Pertama

- lima

- Memperbaiki

- tetap

- kekurangan

- Untuk

- Untung

- Depan

- ditemukan

- Gratis

- ramah

- dari

- penuh

- fungsionil

- fungsi

- masa depan

- umumnya

- mendapatkan

- mendapatkan

- Memberikan

- Go

- akan

- baik

- menyeringai

- peretasan

- memiliki

- tangan

- terjadi

- Kejadian

- Terjadi

- topi

- Memiliki

- memiliki

- he

- mendengar

- mendengar

- hati

- di sini

- Tersembunyi

- -nya

- Memukul

- Lubang

- Lubang

- JAM

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- http

- HTTPS

- i

- SAYA AKAN

- ide

- ideal

- if

- gambar

- membayangkan

- impresif

- in

- Di lain

- menunjukkan

- kelembaman

- informasi

- dalam

- install

- Instalasi

- sebagai gantinya

- instruksi

- Intel

- tertarik

- menarik

- intern

- Internet

- koneksi internet

- ke

- isu

- masalah

- IT

- item

- NYA

- Juli

- Juni

- hanya

- Kaspersky

- Menjaga

- pemeliharaan

- kunci

- kunci-kunci

- Tahu

- dikenal

- bahasa

- Bahasa

- laptop

- sebagian besar

- Terakhir

- Terlambat

- kemudian

- Hukum

- penegakan hukum

- bocor

- kebocoran

- BELAJAR

- paling sedikit

- legendaris

- Panjang

- Tingkat

- 'like'

- linux

- Listening

- sedikit

- lokal

- login

- lagi

- melihat

- mencari

- Lot

- cinta

- mac

- Mesin

- sihir

- Utama

- utama

- membuat

- MEMBUAT

- Membuat

- malware

- tanda

- hal

- max-width

- Mungkin..

- mungkin

- me

- berarti

- cara

- berarti

- mekanisme

- Media

- Memori

- Microsoft

- mungkin

- masa seribu tahun

- berpikiran

- menit

- kesalahan

- mitigasi

- mobil

- mode

- uang

- moral

- lebih

- bergerak

- banyak

- musik

- musikal

- my

- Keamanan Telanjang

- Podcast Keamanan Telanjang

- nama

- yaitu

- hampir

- Rapi

- perlu

- Perlu

- dibutuhkan

- juga tidak

- tak pernah

- New

- berikutnya

- minggu depan

- bagus

- tidak

- maupun

- normal

- sekarang

- jumlah

- nomor

- objek

- of

- lepas

- mengimbangi

- sering

- Tua

- on

- ONE

- yang

- hanya

- operasi

- sistem operasi

- Operasi

- operator

- or

- Organisasi

- Lainnya

- jika tidak

- kami

- di luar

- lebih

- Mengatasi

- sendiri

- halaman

- Panik

- bagian

- tertentu

- pihak

- Kata Sandi

- password

- tambalan

- Patch

- Menambal

- sabar

- paul

- PC

- Konsultan Ahli

- orang

- untuk

- prestasi

- orang

- telepon

- Tempat

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- pemain

- podcast

- Podcast

- Titik

- poin

- Menyodok

- Polisi

- Portugis

- Posts

- kuat

- pers

- hak istimewa

- mungkin

- Masalah

- proses

- pengolahan

- Prosesor

- prosesor

- Produk

- program

- Pemrograman

- program

- proyek

- jelas

- tepat

- hak milik

- tujuan

- menempatkan

- pencarian

- pertanyaan

- segera

- radio

- acak

- jarak

- cepat

- Penilaian

- Baca

- pembaca

- siap

- nyata

- benar-benar

- baru

- baru-baru ini

- tercatat

- Memulihkan

- mengurangi

- register

- terkait

- mengandalkan

- mengandalkan

- ingat

- mengingat

- Dilaporkan

- peneliti

- Menanggapi

- tanggapan

- tanggapan

- tanggung jawab

- mengakibatkan

- Hasil

- Membersihkan

- benar

- rio de janeiro

- roblox

- bulat

- rss

- Run

- berjalan

- Rusia

- Tersebut

- sama

- bak pasir

- kotak pasir

- Save

- penghematan

- melihat

- mengatakan

- mengatakan

- mengatakan

- pengawasan

- Kedua

- Rahasia

- aman

- keamanan

- Perangkat lunak keamanan

- melihat

- terlihat

- ruas

- terpisah

- Seri

- set

- set

- pengaturan

- beberapa

- kapal

- Pendek

- harus

- Menunjukkan

- menunjukkan

- tertanda

- penting

- penandatanganan

- mirip

- sejak

- duduk

- Duduk

- lambat

- pintar

- So

- sejauh ini

- Sosial

- Perangkat lunak

- terjual

- beberapa

- Seseorang

- sesuatu

- SoundCloud

- berbicara

- khusus

- tertentu

- Spotify

- spyware

- Tahap

- standar

- awal

- Mulai

- Negara

- stasiun

- Stasiun

- tinggal

- mantap

- Tongkat

- dicuri

- Berhenti

- Cerita

- gaya

- subyek

- menyerahkan

- seperti itu

- cocok

- matahari

- menyediakan

- Seharusnya

- sistem

- Mengambil

- Dibutuhkan

- kisah

- Berbicara

- pembicaraan

- ditargetkan

- tech

- teknis

- mengatakan

- terima kasih

- Terima kasih

- bahwa

- Grafik

- Masa depan

- mereka

- Mereka

- diri

- kemudian

- Sana.

- Ini

- mereka

- hal

- hal

- berpikir

- Ketiga

- ini

- itu

- meskipun?

- Melalui

- waktu

- kali

- timestamp

- untuk

- hari ini

- bersama

- Token

- alat

- puncak

- Total

- tradisional

- mencoba

- Kepercayaan

- mencoba

- Selasa

- MENGHIDUPKAN

- Berbalik

- Putar

- dua

- jenis

- khas

- bawah

- memahami

- dimengerti

- Maklum

- sayangnya

- tidak dikenal

- sampai

- Memperbarui

- meningkatkan

- upgrade

- URL

- us

- menggunakan

- bekas

- Pengguna

- Pengguna

- menggunakan

- biasanya

- Nilai - Nilai

- penjaja

- vendor

- Venmo

- Verifikasi

- memeriksa

- versi

- Lawan

- sangat

- melalui

- Korban

- maya

- Suara

- Kerentanan

- kerentanan

- menunggu

- Menunggu

- ingin

- ingin

- Warcraft

- adalah

- Menonton

- kedap air

- Cara..

- we

- jaringan

- perangkat web

- situs web

- minggu

- minggu

- BAIK

- pergi

- adalah

- Apa

- apa pun

- ketika

- apakah

- yang

- SIAPA

- seluruh

- yang

- mengapa

- tersebar luas

- akan

- Windows

- Pengguna Windows

- dengan

- Word

- kata

- Kerja

- kerja

- bekerja

- dunia

- kuatir

- akan

- menulis

- penulisan

- tahun

- iya nih

- namun

- kamu

- Anda

- diri

- Zen

- zephyrnet.dll

- nol