Pergeseran Merah Amazon mempercepat waktu Anda untuk mendapatkan wawasan dengan gudang data cloud yang cepat, mudah, dan aman dalam skala besar. Puluhan ribu pelanggan mengandalkan Amazon Redshift untuk menganalisis data berukuran exabyte dan menjalankan kueri analitis yang kompleks.

Anda dapat menggunakan klien SQL pilihan Anda untuk menganalisis data Anda dalam sebuah Pergeseran Merah Amazon gudang data. Terhubung secara lancar dengan memanfaatkan kredensial penyedia identitas (IdP) atau sistem masuk tunggal (SSO) untuk terhubung ke gudang data Redshift guna menggunakan kembali kredensial pengguna yang ada dan menghindari penyiapan dan konfigurasi pengguna tambahan. Menggunakan kontrol akses berbasis peran (RBAC), Anda dapat menyederhanakan pengelolaan hak pengguna, izin basis data, dan pengelolaan izin keamanan di Amazon Redshift. Anda juga dapat menggunakan peran database redshift untuk menentukan serangkaian izin yang lebih tinggi, seperti untuk monitor sistem atau administrator database.

Menggunakan Identitas AWS dan Manajemen Akses (IAM) dengan RBAC, organisasi dapat menyederhanakan manajemen pengguna karena Anda tidak perlu lagi membuat pengguna dan memetakannya ke peran database secara manual. Anda dapat menentukan peran database yang dipetakan sebagai tag utama untuk grup IdP atau peran IAM, sehingga peran database Redshift dan pengguna yang menjadi anggota grup IdP tersebut diberikan peran database secara otomatis.

Sebelumnya pada tahun 2023, kami meluncurkan dukungan untuk integrasi Okta dengan Amazon Redshift Tanpa Server menggunakan peran database. Dalam postingan ini, kami fokus pada Okta sebagai IdP dan memberikan panduan langkah demi langkah untuk mengintegrasikan kluster yang disediakan Redshift dengan Okta menggunakan Redshift Query Editor v2 dan dengan klien SQL seperti SQL Workbench/J. Anda dapat menggunakan mekanisme ini dengan penyedia IdP lain seperti Azure Active Directory atau Ping dengan aplikasi atau alat apa pun menggunakan driver JDBC, ODBC, atau Python Amazon.

Baru-baru ini kami juga mengumumkan Pergeseran Merah Amazon integrasi dengan Pusat Identitas AWS IAM, mendukung penyebaran identitas tepercaya, memungkinkan Anda untuk menggunakan Penyedia Identitas (IdP) pihak ketiga seperti Microsoft Entra ID (Azure AD), Okta, Ping, dan OneLogin. Integrasi ini menyederhanakan proses autentikasi dan otorisasi untuk pengguna Amazon Redshift Editor Kueri V2 or Penglihatan Cepat Amazon, sehingga memudahkan mereka mengakses gudang data Anda dengan aman. AWS IAM Identity Center menawarkan penyediaan pengguna dan grup otomatis dari Okta ke dirinya sendiri dengan memanfaatkan protokol System for Cross-domain Identity Management (SCIM) 2.0. Integrasi ini memungkinkan sinkronisasi informasi yang lancar antara dua layanan, memastikan informasi yang akurat dan terkini di AWS IAM Identity Center. Mengacu pada Integrasikan Okta dengan Amazon Redshift Query Editor V2 menggunakan AWS IAM Identity Center untuk Sistem Masuk Tunggal yang lancar postingan blog untuk mempelajari lebih lanjut tentang menyiapkan sistem masuk tunggal (SSO) ke Amazon Redshift menggunakan integrasi dengan IdC dan Okta sebagai Penyedia Identitas.

Jika Anda tertarik untuk menggunakan sistem masuk tunggal berbasis IAM dengan peran basis data Amazon Redshift maka Anda dapat melanjutkan membaca blog ini.

Ikhtisar solusi

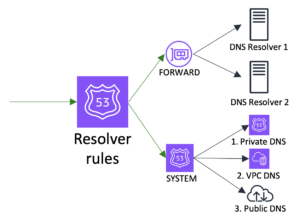

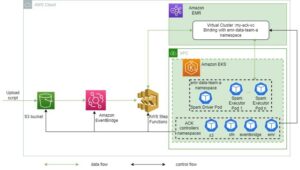

Diagram berikut mengilustrasikan alur autentikasi Okta dengan klaster yang disediakan Redshift menggunakan peran IAM gabungan dan pemetaan peran database otomatis.

Alur kerja berisi langkah-langkah berikut ini:

- Entah pengguna memilih aplikasi IdP di browser mereka, atau klien SQL memulai permintaan autentikasi pengguna ke IdP (Okta).

- Setelah autentikasi berhasil, Okta mengirimkan permintaan ke titik akhir federasi AWS dengan pernyataan SAML yang berisi tag utama.

- Titik akhir federasi AWS memvalidasi pernyataan SAML dan memanggil Layanan Token Keamanan AWS (AWSSTS)API

AssumeRoleWithSAML. Pernyataan SAML berisi informasi pengguna dan grup IdP yang disimpan diRedshiftDbUserdanRedshiftDbRolestag utama, masing-masing. Kredensial IAM sementara dikembalikan ke klien SQL atau, jika menggunakan Query Editor v2, browser pengguna dialihkan ke konsol Query Editor v2 menggunakan kredensial IAM sementara. - Kredensial IAM sementara digunakan oleh klien SQL atau Editor Kueri v2 untuk memanggil Redshift API

GetClusterCredentialsWithIAM. API ini menggunakan tag utama untuk menentukan peran pengguna dan database yang dimiliki pengguna tersebut. Pengguna database terkait dibuat jika pengguna masuk untuk pertama kalinya dan diberikan peran database yang cocok secara otomatis. Kata sandi sementara dikembalikan ke klien SQL. - Menggunakan pengguna database dan kata sandi sementara, klien SQL atau Editor Kueri v2 terhubung ke Amazon Redshift. Setelah login, pengguna diberi otorisasi berdasarkan peran database Redshift yang ditetapkan pada Langkah 4.

Prasyarat

Anda memerlukan prasyarat berikut untuk menyiapkan solusi ini:

Terhubung dengan kluster yang disediakan Redshift sebagai pengguna gabungan menggunakan Editor Kueri v2

Untuk menyambungkan menggunakan Editor Kueri v2, selesaikan langkah-langkah berikut:

- Ikuti semua langkah yang dijelaskan di bagian ini Siapkan aplikasi Okta Anda dan Siapkan konfigurasi AWS berikut ini pos.

- Untuk kebijakan IAM akses Amazon Redshift, ganti kebijakan tersebut dengan JSON berikut untuk menggunakan

GetClusterCredentialsWithIAMLebah:

Sekarang Anda siap untuk terhubung ke klaster yang disediakan Redshift menggunakan Query Editor v2 dan login gabungan.

- Gunakan URL SSO dari Okta dan masuk ke akun Okta Anda dengan kredensial pengguna Anda. Untuk demo ini, kami login dengan pengguna Ethan.

- Di Editor Kueri v2, pilih klaster yang disediakan Redshift Anda (klik kanan) dan pilih Buat koneksi.

- Untuk Otentikasi, pilih Kredensial sementara menggunakan identitas IAM Anda.

- Untuk Basis Data, masukkan nama database yang ingin Anda sambungkan.

- Pilih Buat koneksi.

- Jalankan perintah berikut untuk memvalidasi bahwa Anda masuk sebagai pengguna gabungan dan juga untuk mendapatkan daftar peran yang terkait dengan pengguna tersebut untuk sesi saat ini:

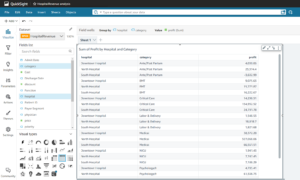

Karena Ethan adalah bagian dari grup penjualan dan telah diberikan izin untuk mengakses tabel di sales_schema, dia seharusnya dapat mengakses tabel tersebut tanpa masalah apa pun. Namun, jika dia mencoba mengakses tabel di finance_schema, dia akan menerima kesalahan izin ditolak karena Ethan bukan bagian dari grup keuangan di Okta.

Terhubung dengan klaster yang disediakan Redshift sebagai pengguna gabungan melalui klien pihak ketiga

Untuk terhubung sebagai pengguna gabungan melalui klien pihak ketiga, selesaikan langkah-langkah berikut:

- Ikuti langkah 1 dan 2 yang dijelaskan di bagian di atas (Menghubungkan dengan kluster yang disediakan Redshift sebagai pengguna gabungan menggunakan Editor Kueri v2).

- Gunakan Pengemudi JDBC pergeseran merah v2.1.0.18 ke atas karena mendukung autentikasi dengan federasi grup IAM. Untuk URL, masukkan

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.Sebagai contoh,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

Di URL sebelumnya, groupfederation adalah parameter wajib yang memungkinkan Anda mengautentikasi dengan kredensial IAM untuk klaster yang disediakan Redshift. Tanpa groupfederation parameter, itu tidak akan menggunakan peran database Redshift.

- Untuk Nama Pengguna dan Kata Sandi, masukkan kredensial Okta Anda.

- Untuk menyiapkan properti yang diperluas, ikuti Langkah 4–9 di bagian tersebut Konfigurasikan klien SQL (SQL Workbench/J) berikut ini pos.

Pengguna Ethan akan dapat mengakses sales_schema tabel. Jika Ethan mencoba mengakses tabel di finance_schema, dia akan mendapatkan kesalahan izin ditolak.

Penyelesaian masalah

Jika koneksi Anda tidak berfungsi, pertimbangkan hal berikut:

- Aktifkan login driver. Untuk instruksi, lihat Konfigurasikan pencatatan.

- Pastikan untuk menggunakan yang terbaru Driver JDBC Amazon Redshift versi.

- Jika Anda mendapatkan kesalahan saat menyiapkan aplikasi di Okta, pastikan Anda memiliki akses admin.

- Jika Anda dapat mengautentikasi melalui klien SQL tetapi mengalami masalah izin atau tidak dapat melihat objek, berikan izin yang relevan untuk peran tersebut.

Membersihkan

Setelah selesai menguji solusi, bersihkan sumber daya untuk menghindari timbulnya biaya di masa mendatang:

- Hapus klaster yang disediakan Redshift.

- Hapus peran IAM, IdP IAM, dan kebijakan IAM.

Kesimpulan

Dalam postingan ini, kami memberikan petunjuk langkah demi langkah untuk mengintegrasikan klaster yang disediakan Redshift dengan Okta menggunakan Redshift Query Editor v2 dan SQL Workbench/J dengan bantuan peran IAM gabungan dan pemetaan peran database otomatis. Anda dapat menggunakan pengaturan serupa dengan klien SQL lainnya (seperti DBeaver atau DataGrip). Kami juga menunjukkan bagaimana keanggotaan grup Okta dipetakan secara otomatis dengan peran cluster yang disediakan Redshift untuk menggunakan otentikasi berbasis peran dengan lancar.

Jika Anda memiliki umpan balik atau pertanyaan, silakan tinggalkan di komentar.

Tentang Penulis

Debu Panda adalah Manajer Senior, Manajemen Produk di AWS. Dia adalah pemimpin industri dalam analitik, platform aplikasi, dan teknologi basis data, dan memiliki pengalaman lebih dari 25 tahun di dunia TI.

Debu Panda adalah Manajer Senior, Manajemen Produk di AWS. Dia adalah pemimpin industri dalam analitik, platform aplikasi, dan teknologi basis data, dan memiliki pengalaman lebih dari 25 tahun di dunia TI.

Ranjan Burman adalah Arsitek Solusi Spesialis Analytics di AWS. Dia berspesialisasi dalam Amazon Redshift dan membantu pelanggan membangun solusi analitis yang dapat diskalakan. Dia memiliki lebih dari 16 tahun pengalaman dalam berbagai teknologi database dan pergudangan data. Dia bersemangat mengotomatiskan dan memecahkan masalah pelanggan dengan solusi cloud.

Ranjan Burman adalah Arsitek Solusi Spesialis Analytics di AWS. Dia berspesialisasi dalam Amazon Redshift dan membantu pelanggan membangun solusi analitis yang dapat diskalakan. Dia memiliki lebih dari 16 tahun pengalaman dalam berbagai teknologi database dan pergudangan data. Dia bersemangat mengotomatiskan dan memecahkan masalah pelanggan dengan solusi cloud.

Manesh Sharma adalah Senior Database Engineer di AWS dengan pengalaman lebih dari satu dekade merancang dan mengimplementasikan gudang data dan solusi analitik berskala besar. Dia berkolaborasi dengan berbagai Mitra Amazon Redshift dan pelanggan untuk mendorong integrasi yang lebih baik.

Manesh Sharma adalah Senior Database Engineer di AWS dengan pengalaman lebih dari satu dekade merancang dan mengimplementasikan gudang data dan solusi analitik berskala besar. Dia berkolaborasi dengan berbagai Mitra Amazon Redshift dan pelanggan untuk mendorong integrasi yang lebih baik.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :memiliki

- :adalah

- :bukan

- $NAIK

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Sanggup

- Tentang Kami

- atas

- mempercepat

- mengakses

- Akun

- tepat

- Tindakan

- aktif

- Active Directory

- Ad

- Tambahan

- admin

- Semua

- mengizinkan

- Membiarkan

- memungkinkan

- juga

- Amazon

- Amazon Web Services

- an

- Analytical

- analisis

- menganalisa

- dan

- mengumumkan

- Apa pun

- api

- aplikasi

- Aplikasi

- aplikasi

- arsitektur

- ADALAH

- AS

- ditugaskan

- terkait

- At

- mengotentikasi

- Otentikasi

- otorisasi

- berwenang

- secara otomatis

- secara otomatis

- mengotomatisasi

- menghindari

- AWS

- Biru langit

- berdasarkan

- BE

- karena

- menjadi

- milik

- Lebih baik

- antara

- Blog

- Browser

- membangun

- tapi

- by

- panggilan

- CAN

- pusat

- beban

- Pilih

- membersihkan

- klien

- klien

- awan

- Kelompok

- COM

- komentar

- lengkap

- kompleks

- konfigurasi

- Terhubung

- koneksi

- menghubungkan

- Mempertimbangkan

- konsul

- mengandung

- terus

- kontrol

- membuat

- dibuat

- Surat kepercayaan

- terbaru

- pelanggan

- pelanggan

- data

- data warehouse

- Basis Data

- dasawarsa

- menetapkan

- Demo

- dijelaskan

- merancang

- Menentukan

- berbeda

- dilakukan

- mendorong

- pengemudi

- mudah

- Mudah

- editor

- efek

- tinggi

- Titik akhir

- insinyur

- memastikan

- Enter

- kesalahan

- kesalahan

- ethan

- Eter (ETH)

- contoh

- ada

- pengalaman

- luas

- FAST

- Federasi

- umpan balik

- keuangan

- Pertama

- pertama kali

- aliran

- Fokus

- mengikuti

- berikut

- Untuk

- dari

- masa depan

- mendapatkan

- mendapatkan

- gif

- memberikan

- diberikan

- Kelompok

- Grup

- bimbingan

- Memiliki

- he

- membantu

- membantu

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- identitas

- manajemen identitas

- if

- menggambarkan

- mengimplementasikan

- in

- industri

- Pemimpin industri

- informasi

- Inisiat

- wawasan

- instruksi

- mengintegrasikan

- integrasi

- tertarik

- memanggil

- isu

- masalah

- IT

- Diri

- jpg

- json

- besar-besaran

- Terbaru

- pemimpin

- BELAJAR

- Meninggalkan

- leveraging

- 'like'

- Daftar

- mencatat

- login

- penebangan

- masuk

- lagi

- membuat

- Membuat

- pengelolaan

- manajer

- pelaksana

- wajib

- manual

- peta

- pemetaan

- sesuai

- mekanisme

- Anggota

- keanggotaan

- Microsoft

- Memantau

- lebih

- nama

- Perlu

- tidak

- objek

- of

- Penawaran

- Oke

- on

- or

- organisasi

- Lainnya

- parameter

- bagian

- rekan

- bergairah

- Kata Sandi

- izin

- Izin

- ping

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- silahkan

- Kebijakan

- kebijaksanaan

- Pos

- disukai

- prasyarat

- Utama

- hak

- masalah

- proses

- Produk

- manajemen Produk

- properties

- protokol

- memberikan

- disediakan

- pemberi

- penyedia

- Ular sanca

- query

- Pertanyaan

- Bacaan

- siap

- menerima

- lihat

- relevan

- mengandalkan

- menggantikan

- permintaan

- sumber

- Sumber

- masing-masing

- menggunakan kembali

- Klik kanan

- Peran

- peran

- Run

- penjualan

- terukur

- Skala

- mulus

- mulus

- Bagian

- bagian

- aman

- aman

- keamanan

- token keamanan

- melihat

- memilih

- senior

- Layanan

- Sidang

- set

- pengaturan

- penyiapan

- harus

- menunjukkan

- penandatanganan

- mirip

- disederhanakan

- menyederhanakan

- tunggal

- So

- larutan

- Solusi

- Memecahkan

- spesialis

- spesialisasi

- SQL

- Pernyataan

- Langkah

- Tangga

- tersimpan

- sukses

- seperti itu

- mendukung

- Mendukung

- yakin

- sinkronisasi

- sistem

- MENANDAI

- Teknologi

- sementara

- memiliki

- pengujian

- dari

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- pihak ketiga

- ini

- itu

- ribuan

- waktu

- untuk

- token

- alat

- dua

- mutakhir

- atas

- URL

- menggunakan

- bekas

- Pengguna

- Pengguna

- kegunaan

- menggunakan

- Memanfaatkan

- MENGESAHKAN

- memvalidasi

- berbagai

- versi

- melalui

- ingin

- Gudang

- Pergudangan

- we

- jaringan

- layanan web

- adalah

- yang

- sementara

- SIAPA

- akan

- dengan

- tanpa

- Kerja

- alur kerja

- dunia

- akan

- tahun

- kamu

- Anda

- zephyrnet.dll