हमने कुछ हफ़्ते पहले लास्टपास की कहानी का उल्लेख किया था, लेकिन विवरण अभी भी थोड़ा दुर्लभ था। आशा थी कि लास्टपास क्या हुआ, और कितने खातों तक पहुँचा गया, इसके बारे में अधिक पारदर्शी जानकारी जारी करेगा। दुर्भाग्य से ऐसा लगता है 22 दिसंबर की समाचार विज्ञप्ति हम सब प्राप्त करने जा रहे हैं. LastPass उपयोगकर्ताओं के लिए, यह कुछ निर्णय लेने का समय है।

संक्षेप में, एक हमलावर ने सोशल इंजीनियरिंग चाल के साथ लास्टपास कर्मचारी को निशाना बनाने के लिए अगस्त 2022 के उल्लंघन की जानकारी का उपयोग किया। यह सफल रहा, और हमलावर लास्टपास बैकअप, विशेष रूप से ग्राहक खाता डेटाबेस और ग्राहक वाल्ट तक पहुँचने में कामयाब रहे। कितने उपयोगकर्ताओं का डेटा शामिल किया गया था, इसका कोई आधिकारिक शब्द नहीं है, लेकिन संकेत यह है कि यह संपूर्ण डेटासेट था। और मामले को बदतर बनाने के लिए, एन्क्रिप्टेड वॉल्ट केवल आंशिक रूप से एन्क्रिप्टेड है। सहेजे गए URL को हमलावर के लिए सादे-पाठ के रूप में प्रदर्शित किया गया था, हालांकि उपयोगकर्ता नाम और पासवर्ड अभी भी आपके मास्टर पासवर्ड का उपयोग करके एन्क्रिप्ट किए गए हैं।

तो लास्टपास यूजर को अब क्या करना चाहिए? निर्भर करता है। हम यह मान सकते हैं कि जिसके पास लास्टपास वॉल्ट डेटा है, वह वर्तमान में उपलब्ध हर पासवर्ड सूची को फेंक रहा है। यदि आपने एक कमजोर पासवर्ड का उपयोग किया है - जो किसी भी भाषा में शब्दों से बना है या पहले समझौता किया गया है - तो यह आपके सभी पासवर्ड को बदलने का समय है जो वॉल्ट में थे। उन्हें जला दिया जाता है।

चाहे आप लास्टपास से चिपके रहें या किसी अन्य समाधान पर जाएं, यह केवल कुछ समय की बात है जब तक आपकी तिजोरी फट नहीं जाती। मामले को बदतर बनाते हुए, कुछ पुराने लास्टपास खाते केवल PBKDF5,000 (पासवर्ड-आधारित कुंजी व्युत्पत्ति फ़ंक्शन) हैशिंग के 2 राउंड का उपयोग करते हैं। नए खाते 100,000 से अधिक पुनरावृत्तियों का उपयोग करने के लिए सेट हैं, लेकिन कुछ पुराने खाते अभी भी पुरानी सेटिंग का उपयोग कर सकते हैं। नतीजा यह है कि एन्क्रिप्टेड वॉल्ट के खिलाफ हमला बहुत तेजी से चलता है। चोरी किए गए डेटा में पुनरावृत्तियों की संख्या लगभग निश्चित है, इसलिए इन खातों का पहले परीक्षण किया जाएगा। यदि आप लंबे समय से उपयोगकर्ता हैं, तो तिजोरी में संग्रहीत सभी पासवर्ड बदल दें।

कुछ अच्छी खबरें हैं। वाल्ट पासवर्ड के साथ जाने के लिए नमक का उपयोग करते हैं - अतिरिक्त डेटा जो पीबीकेडीएफ2 फ़ंक्शन में फोल्ड हो जाता है। इसका मतलब है कि पासवर्ड क्रैकिंग प्रक्रिया को प्रति उपयोगकर्ता अलग-अलग करना होगा। यदि आप केवल एक अन्य अरुचिकर उपयोगकर्ता हैं, तो हो सकता है कि आप कभी भी क्रैकिंग के लिए लक्षित न हों। लेकिन यदि आप रुचिकर हो सकते हैं, या आपके पास रुचिकर दिखने वाले URL हैं, तो लक्षित किए जाने की संभावना अधिक है. और दुर्भाग्य से, ये सादे पाठ थे।

तो गणित कैसे ढेर हो जाता है? हमारे लिए भाग्यशाली, [व्लादिमीर पलंत] हमारे लिए नंबर चलाए. लास्टपास पासवर्ड के लिए 2018 के नियमों का उपयोग करते हुए एक न्यूनतम जटिलता पासवर्ड, 4.8×10^18 संभावित पासवर्ड संयोजनों में परिणाम देता है। एक RTX 4090 PBKDF1.7 के केवल 5,000 पुनरावृत्तियों का उपयोग करके खाते पर प्रति सेकंड 2 मिलियन अनुमानों के बॉलपार्क में टिक सकता है, या उचित रूप से सुरक्षित खाते पर प्रति सेकंड 88,000 अनुमान लगा सकता है। यह 44,800 साल है, और 860,000 साल एक तिजोरी को खोलने के लिए, यह मानते हुए कि एक RTX4090 इस पर काम कर रहा है। कुछ बहुत मोटा गणित तीन-अक्षर-एजेंसी डेटासेंटर का आकार सुझाव देगा कि इनमें से किसी एक डेटासेंटर को कार्य के लिए समर्पित करने से कम सुरक्षित वॉल्ट को 4 महीने के भीतर क्रैक कर दिया जाएगा। पूर्ण सुरक्षा सेटिंग का उपयोग करने वाले खाते के साथ, यह बढ़कर लगभग छह वर्ष हो जाता है। ध्यान रखें, यह दृष्टिकोण एक हमलावर के लिए सबसे अच्छी स्थिति है, और एक विस्तारित अवधि के लिए $1.5 बिलियन डेटासेंटर को कार्य के लिए समर्पित करने का प्रतिनिधित्व करता है। लेकिन यह भी माना जाता है कि आपने अपना पासवर्ड बेतरतीब ढंग से चुना है।

लेकिन यहाँ रगड़ है: यदि जोखिम आपको कार्रवाई करने के लिए पर्याप्त है, तो यह आपके लास्टपास पासवर्ड को बदलने के लिए पर्याप्त नहीं है। चाहे आप लास्टपास के साथ रहें या किसी अन्य समाधान पर जाएं, आपको पहले मास्टर पासवर्ड बदलना होगा, और फिर अपने लास्टपास वॉल्ट में हर पासवर्ड को बदलने की भीषण प्रक्रिया से गुजरना होगा। यह पूरी गड़बड़ी निश्चित रूप से लास्टपास की ओर से विफल रही, और उनकी घटना के बाद की रिपोर्टिंग निश्चित रूप से वांछित होने के लिए कुछ पारदर्शिता छोड़ देती है। प्रत्येक सहेजे गए पासवर्ड से जुड़े अनएन्क्रिप्टेड URL दुर्भाग्यपूर्ण हैं। लेकिन केंद्रीय सिद्धांत, कि लास्टपास भी आपके सहेजे गए पासवर्ड तक नहीं पहुंच सकता है, ऐसा लगता है।

बिटकॉइन हैकर हैक

ल्यूक डैशज्र एक बिटकॉइन कोर डेवलपर है, जो बिटकॉइन नॉट्स सॉफ्टवेयर का प्राथमिक हस्ताक्षरकर्ता है, और सुरक्षा में बड़ी चूक हुई है. यह एक अनुवर्ती घटना हो सकती है नवंबर शारीरिक हमला, जहां कोई फ्लैश ड्राइव से अपने सह-स्थित सर्वर को रीबूट करने और पिछले दरवाजे को स्थापित करने में कामयाब रहा। वह पकड़ा गया था, और मैलवेयर प्रतीत होता है हटा दिया गया था। ल्यूक ने अपने सक्रिय (हॉट) और ऑफलाइन (ठंडे) दोनों वॉलेट में से लगभग 200 बिटकॉइन खो दिए। वह इसे कुल समझौता मान रहा है, और चेतावनी दी है कि उसकी PGP कुंजी भी संदिग्ध होनी चाहिए। इसका मतलब है कि बिटकॉइन नॉट्स की हालिया रिलीज़ भी संदिग्ध होनी चाहिए।

कर देयता से बचने के लिए एक "नौका विहार दुर्घटना" से लेकर उनके द्वारा उपयोग किए जाने वाले टैलोस सिस्टम पर यादृच्छिक संख्या पीढ़ी के साथ एक ज्ञात समस्या (CVE-2019-15847) तक कई सिद्धांत जारी किए गए हैं। इनमें से कोई भी इस विचार के रूप में काफी संभव नहीं लगता है कि यह समझौता किए गए सर्वर पर एक मिस्ड रूटकिट था, और पार्श्व आंदोलन [ल्यूक] के होम नेटवर्क में वापस आ गया था। किसी भी तरह से, यह एक भयानक गड़बड़ है, और हम उम्मीद कर रहे हैं कि सकारात्मक समाधान की प्रतीक्षा कर रहे हैं।

PyTorch रात का समझौता

PyTorch-nightly पैकेज था एक निर्भरता भ्रम के हमले के साथ मारा, 25 दिसंबर से 30 दिसंबर के बीच सक्रिय। यहाँ मुद्दा यह है कि PyTorch a torchtriton पैकेज को उसके रात्रिकालीन रेपो के हिस्से के रूप में शामिल किया था, और उस पैकेज के नाम का PyPi पर दावा नहीं किया गया था। तो, किसी को बस इतना करना था कि साथ आएं और उस नाम के तहत एक पैकेज अपलोड करें, और प्रीस्टो, PyTorch-nightly के किसी भी नए पाइप इंस्टाल ने PyPi संस्करण को पकड़ लिया। दुर्भावनापूर्ण पैकेज सिस्टम डेटा को खाली कर देता है, जैसे वर्तमान नेमसर्वर, होस्टनाम, उपयोगकर्ता नाम, कार्यशील निर्देशिका, और पर्यावरण चर, और उन्हें h4ck[dot]cfd (आर्काइव लिंक). वह बिट इतना बुरा नहीं है, हालांकि पर्यावरण चर निश्चित रूप से ऑथ टोकन शामिल हैं। किकर वह बैश इतिहास है, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, और होम डाइरेक्टरी की पहली 1000 फाइलें भी पैक करके अपलोड की जाती हैं। एक आधुनिक प्रणाली पर, passwd फ़ाइल में वास्तव में कोई पासवर्ड हैश नहीं है, लेकिन .ssh फ़ोल्डर में बहुत अच्छी तरह से निजी SSH कुंजियाँ हो सकती हैं। हाँ।

अभी, इस फर्जी पैकेज के पीछे डेवलपर पाया गया है, और दावा करता है कि इसका उद्देश्य सुरक्षा अनुसंधान करना था, और वादा करता है कि सभी डेटा हटा दिए जाएंगे। चोरी किए गए डेटा का दावा पीड़ित को सकारात्मक रूप से पहचानने के लिए किया गया था, संभवतः बग बाउंटी एकत्र करने के उद्देश्य से। इसमें विश्वास करने का कुछ तत्व है, लेकिन वास्तव में इससे कोई फर्क नहीं पड़ता, क्योंकि इस घटना में लीक हुए किसी भी रहस्य को रद्द किए जाने की आवश्यकता है। आशा की किरण यह है कि केवल पैकेज स्थापित करने से कोई दुर्भावनापूर्ण कोड नहीं चलाया जाता है, लेकिन एक पायथन स्क्रिप्ट को स्पष्ट करने की आवश्यकता होगी import triton पेलोड को ट्रिगर करने के लिए। PyTorch प्रोजेक्ट ने पैकेज का नाम बदलकर कर दिया है pytorch-triton, और दोबारा होने वाली घटना से बचने के लिए उस प्रोजेक्ट का नाम PyPi पर आरक्षित कर दिया।

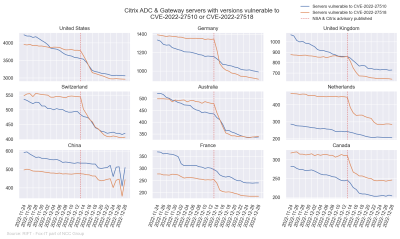

वल्नरेबल सिट्रिक्स इंस्टाल की मैपिंग

Citrix ADC और Citrix Gateway में हाल ही में कुछ महत्वपूर्ण भेद्यताएं तय की गई हैं, जिनमें से एक ने NSA से एक नोटिस को प्रेरित किया कि APT (एडवांस्ड पर्सिस्टेंट थ्रेट) बग के साथ सिस्टम को सक्रिय रूप से समझौता कर रहा था। निश्चित संस्करण संख्याएँ ज्ञात हैं, और इसने एनसीसी समूह के हिस्से फॉक्स इट के शोधकर्ताओं को आश्चर्यचकित कर दिया। क्या रिलीज़ संस्करण निर्धारित करने का कोई तरीका है प्री-ऑथेंटिकेशन HTTP प्रतिक्रिया से साइट्रिक्स डिवाइस का? स्पॉइलर: है। /vpn/index.html एंडपॉइंट में एक हैश होता है जो रिलीज़ संस्करणों के बीच भिन्न होता है। हैश को वापस संस्करण में मैप करने का एक त्वरित तरीका खोजने के लिए एकमात्र चाल बाकी थी।

Google के क्लाउड मार्केटप्लेस में प्रवेश करें, जिसमें एक नई Citrix वर्चुअल मशीन को स्पिन करने के लिए एक-क्लिक का विकल्प है। एक एसएसएच सत्र ने बाद में संस्करण और संबंधित हैश की पुष्टि की। वह एक नीचे है। Google की सेवा का एक हिस्सा एक ज़िप फ़ाइल भी है जिसमें पुराने संस्करणों के बारे में जानकारी है, जिसमें छवि के नाम भी शामिल हैं जिनका उपयोग पिछले संस्करणों को डाउनलोड करने के लिए किया जा सकता है qcow2 आभासी डिस्क छवि - वहां से हैश और संस्करण संख्या प्राप्त करने के लिए काफी आसान है। इन छवियों और साइट्रिक्स डाउनलोड पेज के बीच, कुछ ज्ञात हैश की पहचान की गई थी, लेकिन आश्चर्यजनक रूप से, जंगली में कुछ हैश देखे गए हैं जो ज्ञात रिलीज के साथ नहीं दिखते थे। किसी विशिष्ट रीड-ओनली फ़ाइल को ढूंढकर, जिस पर दूरस्थ रूप से भी पहुँचा जा सकता है, किसी दिए गए फ़र्मवेयर के निर्माण के समय पर एक सटीक टाइमस्टैम्प प्राप्त करना संभव है। यह ज्ञात संस्करण संख्याओं के अंतराल को भरता है, और उन्हें यह बताता है कि जंगली में कौन से संस्करण दिखाई दे रहे थे।

चूंकि हैश शोडान जैसी स्कैनिंग सेवाओं द्वारा एकत्र किए गए डेटा का हिस्सा था, इसलिए स्थापित संस्करणों के इतिहास के साथ-साथ वर्तमान स्थिति को देखना संभव है। एनएसए चेतावनी के अनुरूप, तैनात संस्करणों में एक बहुत ही ध्यान देने योग्य परिवर्तन है। उस पर भी, कई तैनात Citrix सर्वर हैं जो अभी भी असुरक्षित फ़र्मवेयर चलाते हुए दिखाई देते हैं, हालाँकि परिनियोजन के विवरण का अर्थ हो सकता है कि वे आसन्न खतरे में नहीं हैं। यह एक बहुत ही दिलचस्प नज़र है कि हम इस तरह के आँकड़ों के साथ कैसे समाप्त होते हैं।

बिट्स और बाइट्स

Synology का वीपीएन सर्वर एक गंभीर भेद्यता है, CVE-2022-43931, जो 10 का सीवीएसएस स्कोर स्कोर करता है, और एक अप्रमाणित हमलावर को मनमाना आदेश निष्पादित करने की अनुमति देता है। पैच रिलीज़ उपलब्ध हैं। दोष स्वयं दूरस्थ डेस्कटॉप सेवा में एक आउट-ऑफ-बाउंड राइट है, इसलिए कुछ आशा है कि यह कमजोर सेवा व्यापक रूप से खुले इंटरनेट के संपर्क में नहीं है।

यहाँ वह शोषण है जिसे आप नहीं जानते थे कि आपको इसकी आवश्यकता है, शेलकोड प्राप्त करने के लिए लुआ दुभाषिया से बाहर निकलना क्रियान्वयन। यहाँ चाल शेलकोड को संख्याओं के रूप में एनकोड करना है, फिर रनटाइम को असंरेखित एक्सेस में ट्रिक करें, जो डेटा में प्रोग्राम निष्पादन को कूदता है। एक और मजेदार ट्रिक यह है कि टारगेट लुआ दुभाषिया आपको लुआ बायटेकोड चलाने देगा और नियमित लुआ कोड की तरह ही इस पर भरोसा करेगा। तो इस सबका मकसद क्या है? कभी-कभी मजा सफर में होता है।

जब ऊब गए सुरक्षा शोधकर्ता इलेक्ट्रिक स्कूटर के लिए मोबाइल ऐप पर पोक करने का निर्णय लेते हैं तो आपको क्या मिलता है? बहुत सारे रहस्यमय ढंग से हॉर्न बजाना और चमकाना स्कूटर। और जब वही शोधकर्ता आगे बढ़ते हैं और कारों को हॉर्न बनाने की कोशिश करते हैं? दूरस्थ कमजोरियों की वास्तव में प्रभावशाली सूची सभी ब्रांडों के वाहनों में। लाइव जीपीएस ट्रैकिंग से लेकर लाइट चालू करने, दरवाज़े खोलने और यहां तक कि दूर से चलने वाले वाहनों तक, [सैम करी] और उनके हैकर्स के बैंड ने ऐसा किया। प्रभावित होने वाले कई विक्रेताओं के श्रेय के लिए, लगभग हर भेद्यता "उन्होंने इसे तुरंत ठीक कर दिया" के साथ समाप्त होता है।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- About

- पहुँच

- पहुँचा

- सुलभ

- लेखा

- अकौन्टस(लेखा)

- सही

- कार्य

- सक्रिय

- सक्रिय रूप से

- वास्तव में

- अतिरिक्त

- उन्नत

- उच्च दर का लगातार खतरा

- के खिलाफ

- सब

- की अनुमति देता है

- और

- अन्य

- अनुप्रयोग

- दिखाई देते हैं

- दृष्टिकोण

- APT

- जुड़े

- आक्रमण

- अगस्त

- Auth

- उपलब्ध

- वापस

- पिछले दरवाजे

- बैकअप

- बुरा

- बैंड

- खूब जोर से पीटना

- पीछे

- जा रहा है

- के बीच

- बिलियन

- बिट

- Bitcoin

- बिटकोइन कोर

- बिटकॉइन नॉट्स

- BleepingComputer

- ऊबा हुआ

- इनाम

- ब्रांडों

- भंग

- टूटना

- दोष

- बग बाउंटी

- बनाया गया

- कारों

- पकड़ा

- केंद्रीय

- निश्चित रूप से

- संयोग

- परिवर्तन

- बदलना

- चार्ट

- ने दावा किया

- का दावा है

- समापन

- बादल

- कोड

- एकत्रित

- संयोजन

- कैसे

- जटिलता

- समझौता

- छेड़छाड़ की गई

- समझौता

- की पुष्टि

- भ्रम

- शामिल हैं

- मूल

- कोर डेवलपर

- इसी

- सका

- युगल

- दरार

- श्रेय

- महत्वपूर्ण

- वर्तमान

- वर्तमान स्थिति

- वर्तमान में

- ग्राहक

- खतरा

- तिथि

- डाटाबेस

- डेटासेंटर

- दिसंबर

- निर्णय

- निर्भरता

- निर्भर करता है

- तैनात

- तैनाती

- निकाली गई

- डेस्कटॉप

- विवरण

- निर्धारित करना

- डेवलपर

- युक्ति

- नहीं करता है

- दरवाजे

- DOT

- नीचे

- डाउनलोड

- ड्राइव

- से प्रत्येक

- भी

- बिजली

- कर्मचारी

- एन्क्रिप्टेड

- endpoint

- समाप्त होता है

- अभियांत्रिकी

- पर्याप्त

- संपूर्ण

- संपूर्णता

- वातावरण

- और भी

- कभी

- सब कुछ

- ठीक ठीक

- निष्पादित

- निष्पादन

- शोषण करना

- उजागर

- और तेज

- कुछ

- पट्टिका

- फ़ाइलें

- खोज

- खोज

- प्रथम

- तय

- फ़्लैश

- चमकता

- दोष

- आगे

- से

- पूर्ण

- मज़ा

- समारोह

- प्रवेश द्वार

- पीढ़ी

- मिल

- GitHub

- दी

- Go

- जा

- अच्छा

- गूगल की

- जीपीएस

- पकड़ लेना

- समूह

- हैकर

- हैकर्स

- होना

- हुआ

- हैश

- हैशिंग

- धारित

- यहाँ उत्पन्न करें

- उच्चतर

- इतिहास

- होम

- आशा

- उम्मीद है कि

- गरम

- कैसे

- एचटीएमएल

- HTTPS

- विचार

- पहचान

- की छवि

- छवियों

- प्रभावशाली

- in

- घटना

- शामिल

- शामिल

- सहित

- संकेत

- व्यक्तिगत रूप से

- करें-

- स्थापित

- स्थापित कर रहा है

- दिलचस्प

- इंटरनेट

- मुद्दा

- IT

- पुनरावृत्तियों

- खुद

- यात्रा

- कूदता

- रखना

- कुंजी

- Instagram पर

- जानना

- जानने वाला

- भाषा

- LastPass

- दायित्व

- संभावित

- लाइन

- सूची

- जीना

- देखिए

- देख

- लग रहा है

- बंद

- मशीन

- बनाया गया

- प्रमुख

- बनाना

- निर्माण

- मैलवेयर

- कामयाब

- बहुत

- नक्शा

- बाजार

- मास्टर

- गणित

- बात

- मैटर्स

- अधिकतम-चौड़ाई

- साधन

- उल्लेख किया

- हँसमुख

- हो सकता है

- दस लाख

- मन

- न्यूनतम

- मोबाइल

- मोबाइल एप्लिकेशन

- आधुनिक

- महीने

- अधिक

- चाल

- आंदोलन

- नाम

- नामों

- लगभग

- आवश्यकता

- जरूरत

- नेटवर्क

- नया

- समाचार

- ख़बर खोलना

- नवंबर

- संख्या

- संख्या

- सरकारी

- ऑफ़लाइन

- पुराना

- ONE

- खुला

- विकल्प

- आदेश

- पैकेज

- भाग

- पासवर्ड

- पासवर्ड

- पीबीकेडीएफ2

- अवधि

- भौतिक

- मैदान

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्रहार

- सकारात्मक

- संभव

- सुंदर

- पिछला

- पहले से

- प्राथमिक

- निजी

- मुसीबत

- प्रक्रिया

- कार्यक्रम

- परियोजना

- का वादा किया

- अच्छी तरह

- उद्देश्य

- धक्का

- अजगर

- pytorch

- त्वरित

- बिना सोचे समझे

- संक्षिप्त

- हाल

- हाल ही में

- भले ही

- नियमित

- और

- विज्ञप्ति

- दूरस्थ

- हटाया

- दोहराना

- रिपोर्टिंग

- का प्रतिनिधित्व करता है

- अनुसंधान

- शोधकर्ताओं

- आरक्षित

- संकल्प

- प्रतिक्रिया

- परिणाम

- परिणाम

- उगना

- जोखिम

- राउंड

- RTX

- नियम

- रन

- दौड़ना

- नमक

- सैम

- वही

- स्कैनिंग

- दुर्लभ

- दूसरा

- सुरक्षित

- सिक्योर्ड

- सुरक्षा

- सुरक्षा शोधकर्ताओं

- लगता है

- सेवा

- सेवाएँ

- सत्र

- सेट

- की स्थापना

- सेटिंग्स

- कई

- चाहिए

- चांदी

- केवल

- छह

- आकार

- So

- सोशल मीडिया

- सोशल इंजीनियरिंग

- सॉफ्टवेयर

- समाधान

- कुछ

- कोई

- विशिष्ट

- विशेष रूप से

- स्पिन

- धुआँरा

- शुरुआत में

- राज्य

- आँकड़े

- रहना

- छड़ी

- फिर भी

- चुराया

- संग्रहित

- कहानी

- प्रणाली

- सिस्टम

- Talos

- लक्ष्य

- लक्षित

- कार्य

- कर

- RSI

- तिजोरी

- लेकिन हाल ही

- वहाँ।

- इस सप्ताह

- धमकी

- यहाँ

- फेंकना

- पहर

- टाइमस्टैम्प

- सेवा मेरे

- टोकन

- भी

- कुल

- ट्रैकिंग

- ट्रांसपेरेंसी

- पारदर्शी

- इलाज

- ट्रिगर

- न्यास

- मोड़

- के अंतर्गत

- दुर्भाग्य

- अनलॉकिंग

- अपलोड की गई

- us

- उपयोग

- उपयोगकर्ता

- उपयोगकर्ताओं

- vacuums

- मेहराब

- वाल्टों

- वाहन

- विक्रेताओं

- संस्करण

- शिकार

- वास्तविक

- आभासी मशीन

- वीपीएन

- कमजोरियों

- भेद्यता

- चपेट में

- जेब

- चेतावनी

- webp

- सप्ताह

- सप्ताह

- क्या

- या

- कौन कौन से

- जो कोई

- व्यापक रूप से

- जंगली

- मर्जी

- शब्द

- शब्द

- काम कर रहे

- होगा

- लिखना

- साल

- आपका

- जेफिरनेट

- ज़िप