एक सप्ताह, दो सप्ताह

Apple पैच दो शून्य-दिन, एक दूसरी बार। 30 साल पुराना क्रिप्टोसिस्टम कैसे मिला? फटा. आपके सारे राज़ आपके हैं ज़ेनब्लीड. उन संदिग्ध पीसी/मैक विज्ञापनों को याद करते हुए।

नीचे कोई ऑडियो प्लेयर नहीं है? सुनना सीधे साउंडक्लाउड पर।

डग आमोथ और पॉल डकलिन के साथ। इंट्रो और आउट्रो म्यूजिक by एडिथ मुडगे.

आप हमें इस पर सुन सकते हैं Soundcloud, ऐप्पल पॉडकास्ट्स, Google पॉडकास्ट, Spotify और कहीं भी अच्छे पॉडकास्ट मिल जाते हैं। या बस छोड़ दें हमारे आरएसएस फ़ीड का यूआरएल अपने पसंदीदा पॉडकैचर में।

प्रतिलेख पढ़ें

डगलस. Apple पैच, सुरक्षा बनाम प्रदर्शन, और हैकिंग पुलिस रेडियो।

वह सब, और बहुत कुछ, नग्न सुरक्षा पॉडकास्ट पर।

[संगीत मोडेम]

पॉडकास्ट में आपका स्वागत है, सब लोग।

मैं डौग आमोत हूँ; वह पॉल डकलिन है।

पॉल, क्या हो रहा है दोस्त?

बत्तख। यह जुलाई है, डगलस!

डगलस. खैर, आइए हमारी बात करते हैं जुलाई के बारे में टेक इतिहास में यह सप्ताह खंड।

28 जुलाई 1993 हमारे लिए इसका संस्करण 1.0 लेकर आया लुआ प्रोग्रामिंग भाषा.

और भले ही आपने लिटिल लैंग्वेज दैट कुड के बारे में कभी नहीं सुना हो, आप शायद इससे लाभान्वित हुए होंगे।

लुआ का उपयोग रोब्लॉक्स, वर्ल्ड ऑफ वारक्राफ्ट, एंग्री बर्ड्स, वेनमो और एडोब के वेब ऐप्स जैसे ऐप्स में किया जाता है, वायरशार्क, एनएमएपी, नियोविम और अधिक व्यापक स्क्रिप्ट योग्य ऐप्स का उल्लेख नहीं किया गया है।

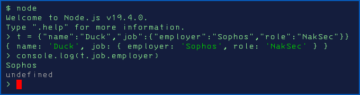

पॉल, यदि मैं गलत नहीं हूँ तो आप कुछ नग्न सुरक्षा लेखों में लुआ का उपयोग करते हैं।

बत्तख। मैं लुआ का बहुत बड़ा प्रशंसक हूं, डगलस।

मैं इसे अपनी स्क्रिप्टिंग के लिए बड़े पैमाने पर उपयोग करता हूं।

इसे मैं "दुबली, मतलबी लड़ाकू मशीन" कहना पसंद करता हूँ।

इसमें कुछ सुंदर विशेषताएं हैं: यह सीखने में बहुत आसान भाषा है; यह पढ़ने में बहुत आसान भाषा है; और फिर भी आप कार्यात्मक शैली में भी प्रोग्राम लिख सकते हैं।

(तकनीकी रूप से कहें तो, फ़ंक्शन भाषा में प्रथम श्रेणी की वस्तुएं हैं, इसलिए आप सभी प्रकार की साफ-सुथरी चीजें कर सकते हैं जो आप सी जैसी अधिक पारंपरिक भाषाओं के साथ नहीं कर सकते।)

और मैं अक्सर इसका उपयोग नग्न सुरक्षा लेखों में छद्मकोड के लिए करता हूँ।

क्योंकि (ए) यदि आप चाहें तो आप कोड को कॉपी और पेस्ट कर सकते हैं और इसे अपने लिए आज़मा सकते हैं, और (बी) यह वास्तव में आश्चर्यजनक रूप से पढ़ने योग्य है, यहां तक कि उन लोगों के लिए भी जो प्रोग्रामिंग से परिचित नहीं हैं।

पुर्तगाली भाषा में लुआ शब्द का अर्थ 'चंद्रमा' होता है।

डगलस. लवली!

ठीक है, आइए कोड के विषय पर बने रहें।

हमने Apple के दूसरे रैपिड रिस्पांस पैच के बारे में कई बार बात की है।

वह वहां था, वह वहां नहीं था, उसका क्या हुआ?

खैर, वह पैच अब एक का हिस्सा है पूर्ण अद्यतन, और एक जिसने वास्तव में दूसरा शून्य-दिन भी पैच किया, पॉल।

Apple ने हाल ही में सभी के लिए "रैपिड रिस्पांस" स्पाइवेयर पैच शिप किया, दूसरा शून्य-दिन तय किया

बत्तख। हां.

अगर आपको याद है कि शीघ्र प्रतिक्रिया, जैसे आप कहो…

...संस्करण के साथ एक अद्यतन था (a), इस प्रकार वे पहले वाले को दर्शाते हैं, फिर उसमें एक समस्या थी (कुछ वेबसाइटों पर ब्राउज़ करना जो उपयोगकर्ता-एजेंट स्ट्रिंग को ठीक से पार्स नहीं कर रहे थे)।

और इसलिए Apple ने कहा, "ओह, चिंता मत करो, हम संस्करण लेकर आएंगे (b) एक बिट में।"

और फिर अगली चीज़ जो हमने देखी वह संस्करण थी (c).

आप सही हैं, इन रैपिड रिस्पॉन्स का विचार यह है कि वे अंततः इसे पूर्ण अपग्रेड में बनाते हैं, जहां आपको एक पूर्ण नया संस्करण नंबर मिलता है।

इसलिए, भले ही आप तीव्र प्रतिक्रियाओं से भयभीत हों, आपको वे सुधार बाद में मिलेंगे, यदि पहले नहीं।

और वेबकिट में शून्य-दिन (वह रैपिड-रिस्पॉन्स-पैच वाली चीज़ थी) अब कर्नेल-स्तरीय छेद के लिए शून्य-दिन फिक्स के साथ आ गया है।

और जब आप होते हैं तो कुछ (मैं इसे कैसे कह सकता हूं?) "दिलचस्प संयोग" होते हैं इसकी तुलना करें जून 2023 में Apple का आखिरी बड़ा सुरक्षा अपग्रेड।

अर्थात् रैपिड रिस्पांस भाग में तय किया गया शून्य-दिन वेबकिट में था, और इसका श्रेय "एक गुमनाम शोधकर्ता" को दिया गया था।

और अब कर्नेल में पैच किए गए शून्य-दिन का श्रेय रूसी एंटी-वायरस संगठन कैस्परस्की को दिया गया, जिन्होंने प्रसिद्ध रूप से बताया कि उन्हें अपने स्वयं के अधिकारियों के iPhones पर शून्य-दिनों का एक समूह मिला था, जो संभवतः स्पाइवेयर प्रत्यारोपण के लिए उपयोग किया गया था।

तो स्मार्ट मनी कह रही है, भले ही Apple ने अपने सुरक्षा बुलेटिन में स्पष्ट रूप से इसका उल्लेख नहीं किया है, कि यह तथाकथित से संबंधित एक और सुधार है त्रिकोणासन ट्रोजन.

दूसरे शब्दों में, इन-द-वाइल्ड स्पाइवेयर जिसका उपयोग कम से कम कुछ लक्षित हमलों में किया गया था।

यह रैपिड रिस्पांस को और भी अधिक समझने योग्य बनाता है (जैसे कि Apple इसे जल्दी से क्यों निकालना चाहता था), क्योंकि यह आपके फ़ोन को धोखा देने के लिए उपयोग किए जा रहे ब्राउज़र को सबसे पहले रोकता है।

और यह इस अपग्रेड को अत्यधिक महत्वपूर्ण बनाता है, क्योंकि इसका मतलब है कि यह उस छेद के पीछे के छेद को बंद कर रहा है जिसकी हम कल्पना करते हैं कि बदमाश आपके ब्राउज़र से समझौता करने के बाद इसका उपयोग करेंगे।

वे इस दूसरी भेद्यता से बंधे रहेंगे जिसने उन्हें, अनिवार्य रूप से, पूर्ण नियंत्रण दिया है।

डगलस. ठीक है, तो हम दो सप्ताह पहले से 30 साल पहले पर चलते हैं...

...और यह एक ऐसा है दिलचस्प कहानी.

यह गैर-प्रकटीकरण समझौतों के पीछे क्रिप्टोग्राफ़िक रहस्यों को छिपाकर रखने की कोशिश न करने के बारे में एक सतर्क कहानी है। [एनडीए]

एक नए BWAIN के साथ पूरा करें, पॉल।

हमें एक नया BWAIN मिला है!

हैकिंग पुलिस रेडियो: सुर्खियों में 30 साल पुरानी क्रिप्टो खामियां

बत्तख। "एक प्रभावशाली नाम वाला बग।"

यदि एल्गोरिथम को सही ढंग से काम करने के लिए उसे गुप्त रखना आवश्यक है...

...रिश्वत लेने, या गलती करने, या अपने उत्पाद को रिवर्स-इंजीनियरिंग करने के लिए केवल एक व्यक्ति की आवश्यकता होती है, जिससे पूरी चीज़ बर्बाद हो जाती है।

और यही इस TETRA रेडियो सिस्टम ने किया।

यह गैर-मानक, मालिकाना, व्यापार-गुप्त एन्क्रिप्शन एल्गोरिदम पर निर्भर था, जिसके परिणामस्वरूप पिछले कुछ वर्षों में उन्हें वास्तव में कभी अधिक जांच नहीं मिली।

टेट्रा है टेरेस्ट्रियल ट्रंकड रेडियो.

यह एक तरह से मोबाइल टेलीफोनी की तरह है, लेकिन कानून प्रवर्तन और प्रथम उत्तरदाताओं जैसे लोगों के लिए इसके कुछ महत्वपूर्ण फायदे हैं, अर्थात् इसकी लंबी रेंज है, इसलिए आपको बहुत कम बेस स्टेशनों की आवश्यकता है।

और इसे शुरू से ही एक-से-एक और एक-से-अनेक संचार के साथ डिज़ाइन किया गया था, जो तब आदर्श होता है जब आप किसी आपात स्थिति का जवाब देने के लिए लोगों के एक समूह के साथ समन्वय स्थापित करने का प्रयास कर रहे हों।

दुर्भाग्य से, इसमें कुछ खामियाँ निकलीं जिन्हें केवल 2021 में डच शोधकर्ताओं के एक समूह द्वारा खोजा गया था।

और वे अपने जिम्मेदार प्रकटीकरण के लिए, बग के विवरण के साथ सामने आने के लिए लगभग दो वर्षों से धैर्यपूर्वक इंतजार कर रहे हैं, जो वे ब्लैक हैट 2023 से शुरू होने वाले सम्मेलनों के एक समूह में करेंगे।

आप समझ सकते हैं कि वे अब इसके बारे में इतना बड़ा शोर क्यों मचाना चाहते हैं, क्योंकि वे इस जानकारी पर बैठे हैं, 2021 के अंत से पैच तैयार करने के लिए विक्रेताओं के साथ काम कर रहे हैं।

वास्तव में, सीवीई, जो बग नंबर उन्हें मिले हैं, वे सभी सीवीई-2022-एक्सएक्सएक्स हैं, जो सिर्फ यह दर्शाता है कि सिस्टम में कितनी जड़ता है जिसे इन छेदों को ठीक करने के लिए उन्हें दूर करना पड़ा है।

डगलस. और हमारा BWAIN TETRA:BURST है, जो रोमांचक है।

आइये इनमें से कुछ छिद्रों के बारे में बात करते हैं।

बत्तख। कुल मिलाकर पांच सीवीई हैं, लेकिन दो मुख्य मुद्दे हैं जिन्हें मैं "सिखाने योग्य क्षण" के रूप में सोचूंगा।

पहला, जो सीवीई-2022-24401 है, प्रमुख समझौते के कांटेदार मुद्दे से संबंधित है।

आपका बेस स्टेशन और किसी का हैंडसेट उस कुंजी पर कैसे सहमत हैं जिसका वे इस विशेष वार्तालाप के लिए उपयोग करने जा रहे हैं, ताकि यह किसी भी अन्य कुंजी से विश्वसनीय रूप से भिन्न हो?

टीईटीआरए ने इसे वर्तमान समय पर भरोसा करके किया, जो स्पष्ट रूप से केवल आगे की दिशा में आगे बढ़ता है। (जहाँ तक हम जानते हैं।)

समस्या यह है कि कोई डेटा प्रमाणीकरण या सत्यापन चरण नहीं था।

जब हैंडसेट बेस स्टेशन से कनेक्ट होता है और टाइमस्टैम्प प्राप्त करता है, तो उसके पास यह जाँचने का कोई तरीका नहीं होता है, "क्या यह उस बेस स्टेशन का वास्तविक टाइमस्टैम्प है जिस पर मुझे भरोसा है?"

टाइमस्टैम्प पर कोई डिजिटल हस्ताक्षर नहीं था, जिसका मतलब था कि आप एक दुष्ट बेस स्टेशन स्थापित कर सकते हैं और *अपने* टाइमस्टैम्प का उपयोग करके उन्हें आपसे बात करने के लिए प्रेरित कर सकते हैं।

दूसरे शब्दों में, किसी अन्य व्यक्ति से बातचीत के लिए एन्क्रिप्शन कुंजी *जिसे आपने कल ही पकड़ लिया था और रिकॉर्ड कर लिया था*...

...आप आज किसी के साथ मासूमियत से बातचीत कर सकते थे, इसलिए नहीं कि आप बातचीत चाहते थे, बल्कि इसलिए कि आप कीस्ट्रीम को पुनर्प्राप्त करना चाहते थे।

तब आप उस कीस्ट्रीम का उपयोग कर सकते हैं, *क्योंकि यह वही है जिसका उपयोग कल किया गया था*, उस वार्तालाप के लिए जिसे आपने इंटरसेप्ट किया था।

और, निःसंदेह, एक और चीज़ जो आप कर सकते हैं, वह यह है कि यदि आपको लगता है कि आप अगले मंगलवार को किसी चीज़ को रोकने में सक्षम होना चाहते हैं, तो आप अगले सप्ताह के लिए नकली टाइमस्टैम्प का उपयोग करके किसी को *आज* आपसे बातचीत करने के लिए प्रेरित कर सकते हैं।

फिर, जब आप भविष्य में उस बातचीत को इंटरसेप्ट करते हैं, तो आप उसे डिक्रिप्ट कर सकते हैं क्योंकि आपको आज की बातचीत से कीस्ट्रीम मिल गई है।

डगलस. ठीक है, तो यह पहला बग है।

और कहानी का नैतिक यह है: उस डेटा पर भरोसा न करें जिसे आप सत्यापित नहीं कर सकते।

दूसरे बग में, कहानी का नैतिक यह है: पिछले दरवाज़ों या अन्य जानबूझकर कमज़ोरियों का निर्माण न करें।

यह बहुत बड़ी मनाही है, पॉल!

बत्तख। यह वास्तव में है।

वह सीवीई 2022-24402 है।

अब, मैंने मीडिया में देखा है कि इस बारे में कुछ तर्क-वितर्क हो रहा है कि क्या यह वास्तव में पिछले दरवाजे के रूप में गिना जाता है, क्योंकि इसे उद्देश्य से रखा गया था और एनडीए पर हस्ताक्षर करने वाले सभी लोग जानते थे कि यह वहां था (या उन्हें इसका एहसास होना चाहिए था)।

लेकिन चलिए इसे पिछला दरवाजा कहते हैं, क्योंकि यह एक जानबूझकर प्रोग्राम किया गया तंत्र है जिसके तहत कुछ प्रकार के डिवाइस के ऑपरेटर (सौभाग्य से वे नहीं जो आम तौर पर कानून प्रवर्तन या प्रथम उत्तरदाताओं को बेचे जाते हैं, बल्कि वे जो वाणिज्यिक संगठनों को बेचे जाते हैं)…।

...एक विशेष मोड है, जहां 80-बिट एन्क्रिप्शन कुंजियों का उपयोग करने के बजाय, एक जादुई बटन है जिसे आप दबा सकते हैं, जो कहता है, "अरे, दोस्तों, 32 के बजाय केवल 80 बिट्स का उपयोग करें।"

और जब आप सोचते हैं कि हमने डेस से छुटकारा पा लिया है डेटा एन्क्रिप्शन मानकसहस्राब्दी के अंत के आसपास, क्योंकि इसमें केवल 56-बिट कुंजी थी, आप कल्पना कर सकते हैं, *आज 2023 में*, 32-बिट एन्क्रिप्शन कुंजी वास्तव में कितनी कमजोर है।

एक क्रूर हमले को करने में समय और सामग्री की लागत संभवतः मामूली है।

आप कल्पना कर सकते हैं, कुछ आधे-अधूरे लैपटॉप के साथ, कि आप किसी भी वार्तालाप के लिए जिसे आप डिक्रिप्ट करना चाहते हैं, उसे एक दोपहर में कर सकते हैं।

डगलस. ठीक है, बहुत अच्छा।

अंतिम, लेकिन महत्वपूर्ण बात, हमारे पास है...

...अगर आपको 2014 में हार्टब्लीड याद है, तो घबराएं नहीं, लेकिन एक नई चीज़ आई है जिसका नाम है ज़ेनब्लीड

ज़ेनब्लीड: सीपीयू प्रदर्शन की खोज आपके पासवर्ड को कैसे खतरे में डाल सकती है

बत्तख। हाँ, यह सप्ताह का BWAIN नंबर दो है। [हंसते हुए]

डगलस. हाँ, यह एक और BWAIN है! [हँसी]

बत्तख। मैंने इसे लिखने का मन बनाया क्योंकि इसका एक प्यारा नाम है, ज़ेनब्लीड (जहां तक मुझे पता है, यह बग एएमडी के ज़ेन 2 प्रोसेसर श्रृंखला पर लागू होता है, यह नाम "ज़ेन" इस तथ्य से आता है), और क्योंकि यह एक द्वारा पाया गया था Google प्रोजेक्ट ज़ीरो के प्रसिद्ध बग-शिकारी, टैविस ऑरमैंडी, जो प्रोसेसर के अंदर क्या होता है, उस पर अपना ध्यान केंद्रित कर रहे हैं।

"ब्लीड" हमले... मैं केवल उन शब्दों का उपयोग करके उनका वर्णन करूंगा जो मैंने लेख में लिखे हैं:

प्रत्यय "-ब्लीड" का उपयोग उन कमजोरियों के लिए किया जाता है जो डेटा को बेतरतीब ढंग से लीक करते हैं जिन्हें न तो हमलावर और न ही पीड़ित वास्तव में नियंत्रित कर सकते हैं।

तो ब्लीड अटैक वह है जहां आप इंटरनेट पर कंप्यूटर में बुनाई की सुई नहीं डाल सकते हैं और कह सकते हैं, “अहा! अब मैं चाहता हूं कि आप उस विशिष्ट डेटाबेस को ढूंढें जिसे कहा जाता है sales.sql और इसे मेरे पास अपलोड करो।”

और आप बुनाई की सुई को दूसरे छेद में नहीं डाल सकते हैं और कह सकते हैं, "मैं चाहता हूं कि आप मेमोरी ऑफसेट 12 को तब तक देखें जब तक कि क्रेडिट कार्ड नंबर दिखाई न दे, और फिर इसे बाद के लिए डिस्क पर सहेजें।"

आपको बस छद्म यादृच्छिक डेटा मिलता है जो अन्य लोगों के कार्यक्रमों से लीक हो जाता है।

आपको मनमाना सामान मिलता है जिसे आपको नहीं देखना चाहिए, जिसे आप अपनी इच्छानुसार मिनटों, घंटों, दिनों, यहाँ तक कि हफ्तों तक, यदि आप चाहें, एकत्र कर सकते हैं।

फिर आप उस चोरी हुए सामान पर अपना बिग-डेटा कार्य कर सकते हैं, और देख सकते हैं कि आपको इससे क्या मिलता है।

तो टैविस ऑरमैंडी ने यहां यही पाया।

यह मूल रूप से वेक्टर प्रोसेसिंग के साथ एक समस्या है, जहां इंटेल और एएमडी प्रोसेसर अपने सामान्य 64-बिट मोड में काम नहीं करते हैं (जहां वे कह सकते हैं, एक बार में दो 64-बिट पूर्णांक जोड़ सकते हैं), लेकिन जहां वे 256 पर काम कर सकते हैं -एक समय में डेटा के बिट टुकड़े।

और यह पासवर्ड क्रैकिंग, क्रिप्टोमाइनिंग, इमेज प्रोसेसिंग, सभी प्रकार की चीज़ों के लिए उपयोगी है।

यह प्रोसेसर के अंदर एक अलग निर्देश सेट है; आंतरिक रजिस्टरों का एक पूरा अलग सेट; फैंसी और वास्तव में शक्तिशाली गणनाओं का एक पूरा सेट जो आप सुपर-बड़े प्रदर्शन परिणामों के लिए इन सुपर-बड़ी संख्याओं पर कर सकते हैं।

क्या संभावना है कि वे बग मुक्त हों?

और टैविस ऑरमैंडी इसी की तलाश में थे।

उन्होंने पाया कि एक बहुत ही विशेष निर्देश जिसका उपयोग बड़े पैमाने पर प्रदर्शन को कम करने से बचने के लिए किया जाता है...

...आपके पास यह जादुई निर्देश है VZEROUPPER वह सीपीयू को बताता है, "क्योंकि मैं इन फैंसी 256-बिट रजिस्टरों का उपयोग कर रहा हूं लेकिन मुझे अब उनमें कोई दिलचस्पी नहीं है, आपको बाद में उनके राज्य को बचाने के बारे में चिंता करने की ज़रूरत नहीं है।"

अंदाज़ा लगाओ?

यह जादुई निर्देश, जो सभी 128-बिट वेक्टर रजिस्टरों के शीर्ष 256 बिट्स को एक ही समय में शून्य पर सेट करता है, सभी एक निर्देश के साथ (आप देख सकते हैं कि यहां बहुत अधिक जटिलता है)…

...मूल रूप से, कभी-कभी यह हाल ही में चली कुछ अन्य प्रक्रियाओं या थ्रेड्स से डेटा लीक करता है।

यदि आप इस निर्देश का सही तरीके से दुरुपयोग करते हैं, और टैविस ऑरमैंडी को यह पता चल गया है कि यह कैसे करना है, तो आप अपने स्वयं के जादुई वेक्टर निर्देश बनाते हैं और आप इस सुपर-कूल का उपयोग करते हैं VZEROUPPER एक विशेष तरीके से निर्देश, और क्या होता है कि आपके प्रोग्राम में वेक्टर रजिस्टर कभी-कभी उन डेटा मानों के साथ दिखना शुरू हो जाते हैं जो उनके पास नहीं होने चाहिए।

और वे डेटा मान यादृच्छिक नहीं हैं।

वे वास्तव में 16-बाइट (128-बिट) डेटा के टुकड़े हैं *जो किसी और की प्रक्रिया से आए हैं*।

आप नहीं जानते किसका.

आप बस इतना जानते हैं कि यह नकली डेटा समय-समय पर अपना भूतिया रूप दिखाता रहता है।

दुर्भाग्य से, टैविसो ने पाया कि इस निर्देश का सही/गलत तरीके से दुरुपयोग करके, वह वास्तव में प्रति सीपीयू कोर प्रति सेकंड अन्य लोगों की प्रक्रियाओं से 30KB दुष्ट, भूतिया डेटा निकाल सकता है।

और यद्यपि यह बहुत धीमी डेटा दर की तरह लगता है (इन दिनों इंटरनेट कनेक्शन पर 30KB प्रति सेकंड कौन चाहेगा? - कोई नहीं)...

...जब अन्य लोगों के कार्यक्रमों से यादृच्छिक 16-बाइट डेटा प्राप्त करने की बात आती है, तो यह वास्तव में प्रति दिन लगभग 3 जीबी प्रति कोर पर काम करता है।

वहाँ अन्य लोगों के वेब पेजों के अंश होंगे; वहाँ उपयोक्तानाम होने जा रहे हैं; पासवर्ड डेटाबेस हो सकते हैं; प्रमाणीकरण टोकन हो सकते हैं.

आपको बस भूसे के ढेर की इस व्यापक आपूर्ति से गुजरना है और दिलचस्प लगने वाली कोई भी सुई ढूंढनी है।

और इसका वास्तव में बुरा हिस्सा यह है कि *यह सिर्फ आपके जैसे विशेषाधिकार स्तर पर चलने वाली अन्य प्रक्रियाएं नहीं हैं*।

इसलिए यदि आप "डौग" के रूप में लॉग इन हैं, तो यह बग ऑपरेटिंग सिस्टम खाते "डौग" के तहत चल रही अन्य प्रक्रियाओं की जासूसी नहीं करता है।

जैसा कि टैविसो स्वयं बताते हैं:

बुनियादी संचालन जैसे

strlen, memcpy, तथा strcmp...

(वे मानक फ़ंक्शन हैं जिनका उपयोग सभी प्रोग्राम टेक्स्ट स्ट्रिंग्स की लंबाई खोजने, मेमोरी को कॉपी करने और टेक्स्ट के दो आइटमों की तुलना करने के लिए करते हैं।)

वे बुनियादी ऑपरेशन वेक्टर रजिस्टरों का उपयोग करेंगे, इसलिए हम सिस्टम पर कहीं भी होने वाले उन ऑपरेशनों की जासूसी करने के लिए इस तकनीक का प्रभावी ढंग से उपयोग कर सकते हैं!

और उसने स्वयं को, जाहिर तौर पर, वहीं पर एक विस्मयादिबोधक बिंदु की अनुमति दी।

इससे कोई फर्क नहीं पड़ता कि वे अन्य वर्चुअल मशीनों, सैंडबॉक्स, कंटेनरों, प्रक्रियाओं, जो भी हो, में हो रहे हैं।

मुझे लगता है कि उन्होंने वास्तव में वहां एक दूसरे विस्मयादिबोधक बिंदु का भी इस्तेमाल किया था।

दूसरे शब्दों में, *कोई भी प्रक्रिया*, चाहे वह ऑपरेटिंग सिस्टम हो, चाहे वह आपके जैसा ही VM में कोई अन्य उपयोगकर्ता हो, चाहे वह प्रोग्राम हो जो VM को नियंत्रित करता हो, चाहे वह सैंडबॉक्स हो जो पासवर्ड की सुपर-प्राइवेट प्रोसेसिंग करने वाला हो।

आपको बस अन्य लोगों से 16-बाइट डेटा खंड की यह स्थिर फ़ीड मिल रही है, और आपको बस बैठना है, और देखना है, और इंतजार करना है।

डगलस. तो, मदरबोर्ड विक्रेता द्वारा पैच किए जाने की प्रतीक्षा करना अब कम हो गया है...

यदि आप मैक का उपयोग कर रहे हैं, तो आपको इसके बारे में चिंता करने की आवश्यकता नहीं है क्योंकि एआरएम-आधारित मैक और इंटेल-आधारित मैक हैं, लेकिन एएमडी मैक नहीं हैं, लेकिन एएमडी प्रोसेसर वाले विंडोज उपयोगकर्ताओं और शायद कुछ लिनक्स उपयोगकर्ताओं के बारे में क्या?

बत्तख। आपके लिनक्स डिस्ट्रो में फर्मवेयर माइक्रोकोड अपडेट हो सकता है जो आपके लिए स्वचालित रूप से लागू होगा।

और एक अनिवार्य रूप से अनिर्दिष्ट (या बहुत खराब तरीके से प्रलेखित) एएमडी सुविधा है, एक विशेष कमांड जिसे आप एमएसआर के रूप में जाना जाता है, के माध्यम से चिप को दे सकते हैं, या मॉडल-विशिष्ट रजिस्टर.

वे चिप्स के प्रत्येक विशेष दौर के लिए कॉन्फ़िगरेशन-सेटिंग टूल की तरह हैं।

आप एक सेटिंग कर सकते हैं जो स्पष्ट रूप से आपकी चिप को इस बग से प्रतिरक्षित करती है, इसलिए आप उसे लागू कर सकते हैं।

लिनक्स और बीएसडी के लिए ऐसा करने के आदेश हैं, लेकिन दुर्भाग्यवश, मुझे विंडोज़ पर समान आदेशों की जानकारी नहीं है।

मॉडल-विशिष्ट सीपीयू रजिस्टरों [एमएसआर] के साथ खिलवाड़ विंडोज़ पर किया जा सकता है, लेकिन आम तौर पर बोलते हुए, आपको एक कर्नेल ड्राइवर की आवश्यकता होती है।

और इसका आम तौर पर मतलब है इसे किसी अज्ञात तीसरे पक्ष से प्राप्त करना, इसे स्वयं संकलित करना, इसे स्थापित करना, ड्राइवर का हस्ताक्षर बंद करना...

...इसलिए ऐसा केवल तभी करें जब आपको इसकी अत्यंत आवश्यकता हो, और आप पूरी तरह से जानते हों कि आप क्या कर रहे हैं।

यदि आप वास्तव में विंडोज़ के लिए उत्सुक हैं, और आपके पास एएमडी ज़ेन 2 प्रोसेसर है, तो मुझे लगता है... (मैंने इसे आज़माया नहीं है क्योंकि मेरे पास अपने प्रयोगों के लिए उपयुक्त कंप्यूटर नहीं है।)

डगलस. आपको एक खर्च करना चाहिए. [हंसते हुए]

यह काम से संबंधित है!

बत्तख। यदि आप डाउनलोड और इंस्टॉल करते हैं तो संभवतः आप ऐसा कर सकते हैं WinDbg [उच्चारण "विंडबैग"], माइक्रोसॉफ्ट डिबगर...

...जो आपको स्थानीय कर्नेल डिबगिंग को सक्षम करने, अपने स्वयं के कर्नेल से कनेक्ट करने और मॉडल-विशिष्ट रजिस्टरों [नाटकीय आवाज] के साथ खिलवाड़ करने की अनुमति देता है *अपने जोखिम पर*।

और, निःसंदेह, यदि आप ओपनबीएसडी का उपयोग कर रहे हैं, जैसा कि मैंने सुना है, अच्छे पुराने थियो [डी रैड्ट] ने कहा है, “आप जानते हैं क्या, एक शमन है; यह इस विशेष बिट को चालू कर रहा है जो बग को काम करना बंद कर देता है। हम ओपनबीएसडी में उस डिफ़ॉल्ट को बनाने जा रहे हैं, क्योंकि हमारी प्राथमिकता प्रदर्शन की कीमत पर भी सुरक्षा का पक्ष लेने की कोशिश करना है।

लेकिन बाकी सभी के लिए, आपको या तो इसके ठीक होने तक इंतजार करना होगा या थोड़ी सी माइक्रो-हैकिंग करनी होगी, सब कुछ अपने आप ही!

डगलस. ठीक है, बहुत अच्छा।

हम इस पर नजर रखेंगे, मेरी बात नोट कर लीजिए.

और जैसे ही आज हमारे शो का सूरज ढलने लगा है, आइए फेसबुक पर हमारे एक पाठक से सुनें।

यह Apple कहानी से संबंधित है जिसके बारे में शो के शीर्ष पर बात की गई थी।

एंथोनी लिखते हैं:

मुझे याद है, उस समय की बात है, जब Apple उपयोगकर्ता पीसी की भीड़ में इस बात को लेकर चिल्लाते थे कि Apple का आर्किटेक्चर कितना मजबूत है और उसे किसी सुरक्षा पैचिंग की आवश्यकता नहीं है।

पॉल, यह एक दिलचस्प सवाल है, क्योंकि मुझे लगता है कि हम कम से कम हर साल इस पर दोबारा गौर करते हैं।

हम उन लोगों को क्या कहें जो कहते हैं कि Apple इतना सुरक्षित है कि उन्हें किसी सुरक्षा सॉफ़्टवेयर की आवश्यकता नहीं है, या उन्हें हैकिंग, या मैलवेयर, या उस प्रकार की किसी भी चीज़ के बारे में चिंता करने की ज़रूरत नहीं है?

बत्तख। खैर, आम तौर पर हम एक बड़ी दोस्ताना मुस्कान देते हैं और कहते हैं, "अरे, क्या किसी को वे विज्ञापन याद हैं? मैं एक पीसी हूं/मैं एक मैक हूं। मैं एक पीसी हूं/मैं एक मैक हूं। यह कैसे हुआ?” [हँसी]

डगलस. खूब कहा है!

और इसे लिखने के लिए आपका बहुत-बहुत धन्यवाद, एंथोनी।

यदि आपके पास कोई दिलचस्प कहानी, टिप्पणी या प्रश्न है जिसे आप सबमिट करना चाहते हैं, तो हमें इसे पॉडकास्ट पर पढ़ना अच्छा लगेगा।

आपtips@sophos.com पर ईमेल कर सकते हैं, हमारे किसी भी लेख पर टिप्पणी कर सकते हैं, या आप हमें सोशल: @nakedSecurity पर संपर्क कर सकते हैं।

आज के लिए यही हमारा शो है; सुनने के लिए बहुत बहुत धन्यवाद।

पॉल डकलिन के लिए, मैं डौग आमोथ हूं, अगली बार तक, आपको याद दिला रहा हूं ...

दोनों को। सुरक्षित रहें!

[संगीत मोडेम]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. ऑटोमोटिव/ईवीएस, कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- BlockOffsets. पर्यावरणीय ऑफसेट स्वामित्व का आधुनिकीकरण। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- योग्य

- About

- इसके बारे में

- बिल्कुल

- गाली

- साथ

- लेखा

- के पार

- वास्तव में

- जोड़ना

- एडोब

- विज्ञापन

- फायदे

- बाद

- के खिलाफ

- पूर्व

- समझौता

- समझौतों

- कलन विधि

- एल्गोरिदम

- सब

- की अनुमति दी

- की अनुमति देता है

- पहले ही

- ठीक है

- हालांकि

- am

- एएमडी

- an

- और

- प्रतिवर्ष

- गुमनाम

- अन्य

- एंथनी

- कोई

- किसी

- कहीं भी

- अलग

- Apple

- लागू करें

- क्षुधा

- स्थापत्य

- हैं

- चारों ओर

- लेख

- लेख

- AS

- At

- आक्रमण

- आक्रमण

- ध्यान

- ऑडियो

- प्रमाणीकरण

- लेखक

- स्वतः

- से बचने

- जागरूक

- b

- वापस

- पिछले दरवाजे

- पिछले दरवाजे

- बुरा

- आधार

- बुनियादी

- मूल रूप से

- BE

- क्योंकि

- किया गया

- पीछे

- जा रहा है

- नीचे

- BEST

- बड़ा

- पक्षी

- बिट

- काली

- काली टोपी

- ब्राज़िल

- लाया

- ब्राउज़र

- ब्राउजिंग

- दोष

- कीड़े

- निर्माण

- गुच्छा

- लेकिन

- बटन

- by

- कॉल

- बुलाया

- आया

- कर सकते हैं

- कार्ड

- चेतावनी देनेवाला

- कुछ

- संयोग

- विशेषताएँ

- जाँच

- टुकड़ा

- चिप्स

- स्पष्ट रूप से

- समापन

- कोड

- इकट्ठा

- COM

- कैसे

- आता है

- अ रहे है

- टिप्पणी

- वाणिज्यिक

- संचार

- की तुलना

- पूरा

- जटिलता

- समझौता

- कंप्यूटर

- सम्मेलनों

- जुडिये

- संबंध

- जोड़ता है

- कंटेनरों

- नियंत्रण

- नियंत्रण

- कन्वर्सेशन (Conversation)

- नकल

- मूल

- लागत

- सका

- युगल

- पाठ्यक्रम

- सी पी यू

- श्रेय

- क्रेडिट कार्ड

- बदमाश

- भीड़

- क्रिप्टो

- क्रिप्टोग्राफिक

- क्रिप्टोकरंसी

- वर्तमान

- सीवीई

- तिथि

- डाटाबेस

- डेटाबेस

- दिन

- दिन

- सौदा

- डिक्रिप्ट

- चूक

- वर्णन

- बनाया गया

- विवरण

- युक्ति

- डीआईडी

- विभिन्न

- डिजिटल

- दिशा

- प्रकटीकरण

- की खोज

- do

- दस्तावेज

- कर देता है

- नहीं करता है

- कर

- किया

- dont

- डाउनलोड

- नाटकीय

- ड्राइवर

- बूंद

- डच

- से प्रत्येक

- आसान

- प्रभावी रूप से

- भी

- अन्य

- एल्स

- ईमेल

- आपात स्थिति

- सक्षम

- एन्क्रिप्शन

- प्रवर्तन

- अनिवार्य

- और भी

- अंत में

- हर कोई

- उत्तेजक

- प्रयोगों

- व्यापक

- बड़े पैमाने पर

- उद्धरण

- आंख

- फेसबुक

- तथ्य

- उल्लू बनाना

- गिरना

- परिचित

- प्रसिद्धि से

- प्रशंसक

- दूर

- Feature

- कम

- मार पिटाई

- लगा

- खोज

- खोज

- प्रथम

- पांच

- फिक्स

- तय

- खामियां

- के लिए

- भाग्यवश

- आगे

- पाया

- मुक्त

- अनुकूल

- से

- पूर्ण

- कार्यात्मक

- कार्यों

- भविष्य

- आम तौर पर

- मिल

- मिल रहा

- देना

- Go

- जा

- अच्छा

- गूगल

- मुसकान

- हैकिंग

- था

- हाथ

- हुआ

- हो रहा है

- हो जाता

- टोपी

- है

- होने

- he

- सुनना

- सुना

- Heartbleed

- यहाँ उत्पन्न करें

- छिपा हुआ

- उसके

- मारो

- छेद

- छेद

- घंटे

- कैसे

- How To

- http

- HTTPS

- i

- मैं करता हूँ

- विचार

- आदर्श

- if

- की छवि

- कल्पना करना

- प्रभावशाली

- in

- अन्य में

- इंगित करता है

- जड़ता

- करें-

- अंदर

- स्थापित

- स्थापित कर रहा है

- बजाय

- निर्देश

- इंटेल

- रुचि

- दिलचस्प

- आंतरिक

- इंटरनेट

- इंटरनेट कनेक्शन

- में

- मुद्दा

- मुद्दों

- IT

- आइटम

- आईटी इस

- जुलाई

- जून

- केवल

- Kaspersky

- रखना

- रखना

- कुंजी

- Instagram पर

- जानना

- जानने वाला

- भाषा

- भाषाऐं

- लैपटॉप

- बड़े पैमाने पर

- पिछली बार

- देर से

- बाद में

- कानून

- कानून प्रवर्तन

- रिसाव

- लीक

- जानें

- कम से कम

- प्रसिद्ध

- लंबाई

- स्तर

- पसंद

- लिनक्स

- सुनना

- थोड़ा

- स्थानीय

- लॉग इन

- लंबे समय तक

- देखिए

- देख

- लॉट

- मोहब्बत

- मैक

- मशीनें

- जादू

- मुख्य

- प्रमुख

- बनाना

- बनाता है

- निर्माण

- मैलवेयर

- निशान

- बात

- अधिकतम-चौड़ाई

- मई..

- शायद

- me

- मतलब

- साधन

- मतलब

- तंत्र

- मीडिया

- याद

- माइक्रोसॉफ्ट

- हो सकता है

- मिलेनियम

- दिमाग

- मिनट

- गलती

- शमन

- मोबाइल

- मोड

- धन

- नैतिक

- अधिक

- चाल

- बहुत

- संगीत

- संगीत

- my

- नग्न सुरक्षा

- नग्न सुरक्षा पॉडकास्ट

- नाम

- यानी

- लगभग

- स्वच्छ

- आवश्यक

- आवश्यकता

- जरूरत

- न

- कभी नहीँ

- नया

- अगला

- अगले सप्ताह

- अच्छा

- नहीं

- न

- साधारण

- अभी

- संख्या

- संख्या

- वस्तुओं

- of

- बंद

- ओफ़्सेट

- अक्सर

- पुराना

- on

- ONE

- लोगों

- केवल

- परिचालन

- ऑपरेटिंग सिस्टम

- संचालन

- ऑपरेटरों

- or

- संगठनों

- अन्य

- अन्यथा

- हमारी

- आउट

- के ऊपर

- काबू

- अपना

- पृष्ठों

- आतंक

- भाग

- विशेष

- पार्टी

- पासवर्ड

- पासवर्ड

- पैच

- पैच

- पैच

- धैर्यपूर्वक

- पॉल

- PC

- स्टाफ़

- लोगों की

- प्रति

- प्रदर्शन

- व्यक्ति

- फ़ोन

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- खिलाड़ी

- पॉडकास्ट

- पॉडकास्ट

- बिन्दु

- अंक

- प्रहार

- पुलिस

- पुर्तगाली

- पोस्ट

- शक्तिशाली

- दबाना

- विशेषाधिकार

- शायद

- मुसीबत

- प्रक्रियाओं

- प्रसंस्करण

- प्रोसेसर

- प्रोसेसर

- एस्ट्रो मॉल

- कार्यक्रम

- प्रोग्रामिंग

- प्रोग्राम्स

- परियोजना

- स्पष्ट

- अच्छी तरह

- मालिकाना

- उद्देश्य

- रखना

- खोज

- प्रश्न

- जल्दी से

- रेडियो

- बिना सोचे समझे

- रेंज

- उपवास

- मूल्यांकन करें

- पढ़ना

- पाठकों

- तैयार

- वास्तविक

- वास्तव में

- हाल

- हाल ही में

- दर्ज

- की वसूली

- को कम करने

- रजिस्टरों

- सम्बंधित

- भरोसा करना

- भरोसा

- याद

- याद रखने के

- की सूचना दी

- शोधकर्ताओं

- प्रतिक्रिया

- प्रतिक्रिया

- प्रतिक्रियाएं

- जिम्मेदार

- परिणाम

- परिणाम

- छुटकारा

- सही

- रिओ डे जैनेरो

- Roblox

- दौर

- आरएसएस

- रन

- दौड़ना

- रूसी

- कहा

- वही

- सैंडबॉक्स

- सैंडबॉक्स

- सहेजें

- बचत

- देखा

- कहना

- कहावत

- कहते हैं

- संवीक्षा

- दूसरा

- गुप्त

- सुरक्षित

- सुरक्षा

- सुरक्षा सॉफ्टवेयर

- देखना

- देखा

- खंड

- अलग

- कई

- सेट

- सेट

- की स्थापना

- कई

- जहाजों

- कम

- चाहिए

- दिखाना

- दिखा

- पर हस्ताक्षर किए

- महत्वपूर्ण

- पर हस्ताक्षर

- समान

- के बाद से

- बैठना

- बैठक

- धीमा

- स्मार्ट

- So

- अब तक

- सोशल मीडिया

- सॉफ्टवेयर

- बेचा

- कुछ

- कोई

- कुछ

- Soundcloud

- बोल रहा हूँ

- विशेष

- विशिष्ट

- Spotify

- स्पायवेयर

- ट्रेनिंग

- मानक

- प्रारंभ

- शुरुआत में

- राज्य

- स्टेशन

- स्टेशनों

- रहना

- स्थिर

- छड़ी

- चुराया

- बंद हो जाता है

- कहानी

- अंदाज

- विषय

- प्रस्तुत

- ऐसा

- उपयुक्त

- रवि

- आपूर्ति

- माना

- प्रणाली

- लेना

- लेता है

- कहानी

- बातचीत

- में बात कर

- लक्षित

- तकनीक

- तकनीकी रूप से

- बताता है

- धन्यवाद

- धन्यवाद

- कि

- RSI

- भविष्य

- लेकिन हाल ही

- उन

- अपने

- फिर

- वहाँ।

- इन

- वे

- बात

- चीज़ें

- सोचना

- तीसरा

- इसका

- उन

- हालांकि?

- यहाँ

- पहर

- बार

- टाइमस्टैम्प

- सेवा मेरे

- आज

- एक साथ

- टोकन

- उपकरण

- ऊपर का

- कुल

- परंपरागत

- कोशिश

- ट्रस्ट

- कोशिश

- मंगलवार

- मोड़

- बदल गया

- मोड़

- दो

- प्रकार

- आम तौर पर

- के अंतर्गत

- समझना

- बोधगम्य

- जाहिर है

- दुर्भाग्य से

- अज्ञात

- जब तक

- अपडेट

- उन्नयन

- उन्नयन

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग

- आमतौर पर

- मान

- विक्रेता

- विक्रेताओं

- Venmo

- सत्यापन

- सत्यापित

- संस्करण

- बनाम

- बहुत

- के माध्यम से

- शिकार

- वास्तविक

- आवाज़

- कमजोरियों

- भेद्यता

- प्रतीक्षा

- इंतज़ार कर रही

- करना चाहते हैं

- जरूरत है

- Warcraft

- था

- घड़ी

- निर्विवाद

- मार्ग..

- we

- वेब

- वेबकिट

- वेबसाइटों

- सप्ताह

- सप्ताह

- कुंआ

- चला गया

- थे

- क्या

- जो कुछ

- कब

- या

- कौन कौन से

- कौन

- पूरा का पूरा

- किसका

- क्यों

- बड़े पैमाने पर

- मर्जी

- खिड़कियां

- विंडोज उपयोगकर्ता

- साथ में

- शब्द

- शब्द

- काम

- काम कर रहे

- कार्य

- विश्व

- चिंता

- होगा

- लिखना

- लिख रहे हैं

- साल

- हाँ

- अभी तक

- इसलिए आप

- आपका

- स्वयं

- जेन

- जेफिरनेट

- शून्य