2FA, हैकिंग और पैचिंग

नीचे कोई ऑडियो प्लेयर नहीं है? सुनना सीधे साउंडक्लाउड पर।

डग आमोथ और पॉल डकलिन के साथ। इंट्रो और आउट्रो म्यूजिक by एडिथ मुडगे.

आप हमें इस पर सुन सकते हैं Soundcloud, ऐप्पल पॉडकास्ट्स, Google पॉडकास्ट, Spotify, सीनेवाली मशीन और कहीं भी अच्छे पॉडकास्ट मिल जाते हैं। या बस छोड़ दें हमारे आरएसएस फ़ीड का यूआरएल अपने पसंदीदा पॉडकैचर में।

प्रतिलेख पढ़ें

डौग क्लाउड में रिमोट कोड निष्पादन, रिमोट कोड निष्पादन और 2FA कोड।

वह सब, और बहुत कुछ, नग्न सुरक्षा पॉडकास्ट पर।

[संगीत मोडेम]

पॉडकास्ट में आपका स्वागत है, सब लोग।

मैं डौग आमोत हूँ; वह पॉल डकलिन है।

[आयरनिक] पॉल, खुश रिमोट कोड निष्पादन दिवस आपको, मेरे दोस्त।

बत्तख। दिन, सप्ताह, महीना, वर्ष, ऐसा लगता है, डौग।

वैसे भी इस सप्ताह आरसीई की कहानियों का एक समूह है।

डौग बेशक…

लेकिन इससे पहले कि हम उसमें उतरें, आइए हम अपने बारे में जानें टेक इतिहास खंड।

इस सप्ताह, 26 अप्रैल 1998 को, कंप्यूटिंग दुनिया को द्वारा तहस-नहस कर दिया गया था सीआईएच वायरस, जिसे स्पेसफिलर के नाम से भी जाना जाता है।

कि अंतरिक्ष भराव नाम शायद सबसे उपयुक्त है।

एक फ़ाइल के अंत में अतिरिक्त कोड लिखने के बजाय, जो कि वायरल गतिविधि का एक टेल-टेल हस्ताक्षर है, यह वायरस, जो लगभग 1KB में देखा गया, इसके बजाय मौजूदा कोड में अंतराल भर गया।

वायरस एक विंडोज़ निष्पादन योग्य था जो हार्ड डिस्क स्थान के पहले मेगाबाइट को शून्य से भर देगा, विभाजन तालिका को प्रभावी ढंग से मिटा देगा।

एक दूसरा पेलोड तब इसे नष्ट करने के लिए BIOS को लिखने का प्रयास करेगा।

दुष्ट लगता है, पॉल!

बत्तख। यह निश्चित रूप से करता है।

और दिलचस्प बात यह है कि 26 अप्रैल एक ऐसा दिन था जब यह वास्तव में *वायरस नहीं* था - शेष वर्ष यह फैलता गया।

और, वास्तव में, न केवल, जैसा कि आप कहते हैं, क्या उसने कोशिश की और आपकी हार्ड डिस्क के पहले हिस्से को मिटा दिया...

… आप शायद या संभवतः पुनर्प्राप्त कर सकते हैं, लेकिन यह आपकी विभाजन तालिका और आमतौर पर आपकी फ़ाइल आवंटन तालिका का एक बड़ा हिस्सा निकाल लेता है, इसलिए निश्चित रूप से आपका कंप्यूटर गंभीर सहायता के बिना बूट करने योग्य नहीं था।

लेकिन अगर यह आपके BIOS को अधिलेखित करने में कामयाब रहा, तो उसने जानबूझकर फ़र्मवेयर की शुरुआत के पास कचरा लिखा, ताकि जब आप अगली बार अपना कंप्यूटर चालू करें, तो दूसरा मशीन कोड निर्देश जिसे उसने पावर-अप पर निष्पादित करने का प्रयास किया, वह इसका कारण बनेगा टांगना।

इसलिए आप फ़र्मवेयर को पुनर्प्राप्त करने के लिए, या इसे रीफ़्लैश करने के लिए अपने कंप्यूटर को बिल्कुल भी बूट नहीं कर सके।

और वह उस युग की शुरुआत के बारे में था जब BIOS चिप्स सॉकेट्स में होना बंद हो गए थे, जहां आप उन्हें अपने मदरबोर्ड से बाहर निकाल सकते थे यदि आप जानते थे कि आप क्या कर रहे हैं, उन्हें रिफ्लैश करें, और उन्हें वापस रखें।

उन्हें मदरबोर्ड पर टांका लगाया गया था।

यदि आप चाहें, "अंदर कोई उपयोगकर्ता सेवा योग्य भाग नहीं है।"

तो कुछ बदकिस्मत आत्माएं जो हिट हो गईं, न केवल उनका डेटा मिटा दिया गया था और उनके कंप्यूटर को शारीरिक रूप से अनबूटेबल बना दिया गया था, लेकिन वे इसे ठीक नहीं कर सके और मूल रूप से एक नया मदरबोर्ड डौग खरीदना पड़ा।

डौग और इस प्रकार का वायरस कितना उन्नत था?

ऐसा लगता है कि या तो लोगों ने पहले नहीं देखा था, या यह वास्तव में चरम था।

बत्तख। जगह भरने का विचार नया नहीं था...

…क्योंकि लोगों ने कुछ प्रमुख सिस्टम फाइलों के आकार को याद रखना सीख लिया है।

तो आप याद कर सकते हैं, यदि आप एक डॉस उपयोगकर्ता थे, का आकार COMMAND.COM, बस अगर यह बढ़ गया।

या आप के आकार को याद कर सकते हैं, कहते हैं, NOTEPAD.EXE, और फिर आप इसे समय-समय पर पीछे मुड़कर देख सकते हैं और कह सकते हैं, “यह नहीं बदला है; यह ठीक होना चाहिए।

क्योंकि, जाहिर है, एक मानव एंटी-वायरस स्कैनर के रूप में, आप फ़ाइल में खुदाई नहीं कर रहे थे, आप बस इसे देख रहे थे।

तो यह ट्रिक काफी मशहूर थी।

जो हमने पहले नहीं देखा था, वह जानबूझकर किया गया सुविचारित प्रयास था न केवल आपकी हार्ड डिस्क की सामग्री को मिटाने के लिए (जो आश्चर्यजनक रूप से, और दुख की बात है, साइड इफेक्ट के रूप में उन दिनों बहुत आम था), लेकिन वास्तव में आपके पूरे कंप्यूटर को ज़ैप करने के लिए , और कंप्यूटर को ही अनुपयोगी बना देता है।

अप्राप्य।

और आपको हार्डवेयर की दुकान पर जाने और घटकों में से एक को बदलने के लिए मजबूर करने के लिए।

डौग मज़ा नहीं।

मज़ा बिल्कुल नहीं!

तो चलिए कुछ खुशनुमा बात करते हैं।

मैं अपने Google प्रमाणक का बैक अप लेना चाहता/चाहती हूं 2FA कोड अनुक्रम Google के क्लाउड पर…

…और मुझे चिंता करने की कोई बात नहीं है क्योंकि वे ट्रांज़िट में एन्क्रिप्ट किए गए हैं, है ना, पॉल?

Google 2FA रहस्य लीक कर रहा है - शोधकर्ता अभी के लिए नई "खाता सिंक" सुविधा के खिलाफ सलाह देते हैं

बत्तख। यह एक आकर्षक कहानी है, क्योंकि Google प्रमाणक का व्यापक रूप से उपयोग किया जाता है।

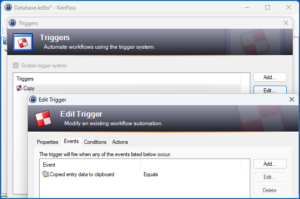

इसकी एक विशेषता जो कभी नहीं थी वह है आपके 2FA खातों और उनके तथाकथित शुरुआती बीजों (चीजें जो आपको छह अंकों के कोड उत्पन्न करने में मदद करती हैं) को क्लाउड में बैकअप करने की क्षमता है ताकि यदि आप अपना फोन खो देते हैं, या आप एक नया खरीदते हैं फ़ोन पर, आप उन्हें बिना जाने और सब कुछ फिर से सेट किए बिना नए डिवाइस में वापस सिंक कर सकते हैं।

और Google ने हाल ही में घोषणा की, "आखिरकार हम यह सुविधा प्रदान करने जा रहे हैं।"

मैंने एक कहानी ऑनलाइन देखी जिसका शीर्षक था Google प्रमाणक 13 वर्षों के बाद एक महत्वपूर्ण, लंबे समय से प्रतीक्षित सुविधा जोड़ता है।

तो हर कोई इस बात से बहुत उत्साहित था!

[हँसी]

और यह काफी आसान है।

लोग क्या करते हैं...

… आप जानते हैं, वे क्यूआर कोड जो सामने आते हैं जो आपको खाते के लिए बीज को पहली जगह स्थापित करने देते हैं?

डौग [हंसते हुए] बेशक, मैं हर समय अपनी तस्वीरें लेता हूं।

बत्तख। [हंसते हुए] हाँ, आप अपना कैमरा उस पर इंगित करते हैं, यह इसे स्कैन करता है, फिर आप सोचते हैं, "क्या होगा अगर मुझे इसकी फिर से आवश्यकता हो? इससे पहले कि मैं उस स्क्रीन को छोड़ दूं, मैं उसकी एक तस्वीर लेने जा रहा हूं, फिर मेरे पास एक बैकअप है।

अच्छा, ऐसा मत करो!

क्योंकि इसका मतलब है कि आपके ईमेल में कहीं, आपकी तस्वीरों में, आपके क्लाउड अकाउंट में, अनिवार्य रूप से उस बीज की एक अनएन्क्रिप्टेड कॉपी है।

और वह आपके खाते की पूर्ण कुंजी है।

तो यह कागज के एक टुकड़े पर अपना पासवर्ड लिखने और उसकी एक तस्वीर लेने जैसा होगा - शायद एक अच्छा विचार नहीं है।

तो Google द्वारा इस सुविधा को बनाने के लिए (आप सुरक्षित रूप से आशा करेंगे) अपने प्रमाणक कार्यक्रम में अंत में कई लोगों द्वारा जीत के रूप में देखा गया था।

[नाटकीय ठहराव]

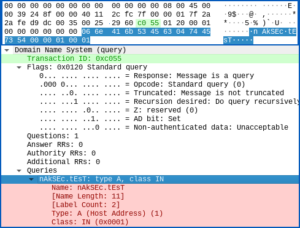

@mysk_co दर्ज करें (हमारे अच्छे दोस्त टॉमी मायस्क, जिनके बारे में हमने पॉडकास्ट पर पहले भी कई बार बात की है)।

उन्होंने सोचा, “निश्चित रूप से कुछ प्रकार का एन्क्रिप्शन है जो आपके लिए अद्वितीय है, पासफ़्रेज़ की तरह… फिर भी जब मैंने सिंक किया, तो ऐप ने मुझसे पासकोड नहीं मांगा; जब आप पासवर्ड और खाता विवरण जैसी चीज़ों को सिंक करते हैं तो इसने मुझे क्रोम ब्राउज़र की तरह एक को डालने का विकल्प नहीं दिया।

और, लो एंड निहारना, @mysk_co ने पाया कि जब उन्होंने ऐप के टीएलएस ट्रैफ़िक को लिया और इसे डिक्रिप्ट किया, जैसा कि Google पर आने पर होगा ...

…अंदर बीज थे!

मेरे लिए यह आश्चर्य की बात है कि Google ने "क्या आप इसे अपनी पसंद के पासवर्ड से एन्क्रिप्ट करना चाहेंगे ताकि हम आपके बीज तक न पहुंच सकें?"

क्योंकि, अन्यथा, यदि वे बीज लीक हो जाते हैं या चोरी हो जाते हैं, या यदि वे एक वैध तलाशी वारंट के तहत जब्त हो जाते हैं, तो जो कोई भी आपके क्लाउड से डेटा प्राप्त करेगा, वह आपके सभी खातों के लिए शुरुआती बीज प्राप्त करने में सक्षम होगा।

और आम तौर पर इस तरह से काम नहीं होता है।

आपको अपने पासवर्ड और अपने 2FA बीजों जैसी चीजों को हर किसी से और किसी से भी गुप्त रखने के लिए कानूनविहीन बदमाश होने की जरूरत नहीं है।

तो उनकी सलाह, @mysk_co की सलाह (और मैं इसका समर्थन करूंगा) है, "उस सुविधा का उपयोग तब तक न करें जब तक कि Google पार्टी में पासफ़्रेज़ के साथ न आए जिसे आप चाहें तो जोड़ सकते हैं।"

इसका मतलब यह है कि सामग्री को Google को भेजने के लिए HTTPS कनेक्शन में डालने के लिए *पहले* आपके द्वारा एन्क्रिप्ट किया जाता है।

और इसका मतलब है कि Google आपके शुरुआती बीजों को नहीं पढ़ सकता है, भले ही वे चाहें।

डौग ठीक है, इस पॉडकास्ट पर कहने के लिए दुनिया में मेरी पसंदीदा चीज़: हम उस पर नज़र रखेंगे।

हमारी अगली कहानी पेपरकट नामक कंपनी के बारे में है।

यह ए के बारे में भी है रिमोट कोड निष्पादन.

लेकिन इतना पारदर्शी होने के लिए यह वास्तव में इस कंपनी के लिए टिप-ऑफ-द-कैप है।

इस कहानी में बहुत कुछ चल रहा है। पॉल... आइए खुदाई करें, और देखें कि हम क्या पा सकते हैं।

सक्रिय हमले के तहत पेपरकट सुरक्षा भेद्यता - विक्रेता ग्राहकों से पैच करने का आग्रह करता है

बत्तख। मुझे एक करने दो विदेश मंत्रालय culpa पेपरकट-द-कंपनी को।

जब मैंने पेपरकट शब्द देखा, और फिर मैंने लोगों को बात करते देखा, “ऊह, भेद्यता; दूरस्थ कोड निष्पादन; हमले; साइबरड्रामा ”…

डौग [हंसते हुए] मुझे पता है कि यह कहां जा रहा है!

बत्तख। ... मैंने सोचा था कि पेपरकट एक BWAIN था, एक प्रभावशाली नाम वाला बग।

मैंने सोचा, “यह एक अच्छा नाम है; मुझे यकीन है कि इसका प्रिंटर के साथ क्या करना है, और यह हार्टब्लीड, या लॉगजैम, या शेलशॉक, या प्रिंटनाइटमेयर की तरह होने वाला है - यह एक पेपरकट है!

दरअसल, यह सिर्फ कंपनी का नाम है।

मुझे लगता है कि विचार यह है कि यह आपके नेटवर्क में प्रिंटर प्रशासन प्रदान करके आपके कागज के उपयोग में बर्बादी, और अनावश्यक खर्च, और अस्पष्टता को कम करने में मदद करने के लिए है।

"कटौती" का अर्थ यह है कि आप अपने खर्चों में कटौती कर रहे हैं।

दुर्भाग्य से, इस मामले में, इसका मतलब था कि हमलावर नेटवर्क में अपना रास्ता काट सकते थे, क्योंकि हाल ही में उनके सर्वर में व्यवस्थापक टूल में खोजी गई कमजोरियों की एक जोड़ी थी।

और उनमें से एक बग (यदि आप इसे ट्रैक करना चाहते हैं, तो यह CVE-2023-27350 है) रिमोट कोड निष्पादन की अनुमति देता है:

यह भेद्यता संभावित रूप से एक अप्रमाणित हमलावर को पेपरकट एप्लिकेशन सर्वर पर रिमोट कोड निष्पादन प्राप्त करने की अनुमति देती है। यह दूरस्थ रूप से और लॉग इन करने की आवश्यकता के बिना किया जा सकता है।

मूल रूप से, इसे वह कमांड बताएं जिसे आप चलाना चाहते हैं और यह इसे आपके लिए चलाएगा।

अच्छी खबर: उन्होंने इन दोनों बगों को ठीक कर दिया है, जिसमें यह अति-खतरनाक बग भी शामिल है।

रिमोट कोड निष्पादन बग... उन्होंने मार्च 2023 के अंत में पैच किया।

बेशक, सभी ने पैच नहीं लगाए हैं।

और, लो और निहारना, लगभग अप्रैल 2023 के मध्य में, उन्हें रिपोर्ट मिली कि कोई इस पर था।

मुझे लगता है कि बदमाशों ने पैच को देखा, पता लगाया कि क्या बदल गया था, और सोचा, "ऊह, जितना हमने सोचा था उसका फायदा उठाना आसान है, चलो इसका इस्तेमाल करते हैं! कितना सुविधाजनक तरीका है!

और हमले शुरू हो गए।

मेरा मानना है कि अब तक उन्हें जो सबसे पहला मिला वह 14 अप्रैल 2023 था।

और इसलिए कंपनी अपने रास्ते से हट गई है, और यहां तक कि अपनी वेबसाइट के शीर्ष पर एक बैनर भी लगा दिया है, "हमारे ग्राहकों के लिए तत्काल संदेश: कृपया पैच लागू करें।"

बदमाश पहले ही उस पर उतर चुके हैं, और यह ठीक नहीं चल रहा है।

और सोफोस एक्स-ऑप्स टीम में खतरे के शोधकर्ताओं के मुताबिक, हमारे पास पहले से ही बदमाशों के विभिन्न गिरोहों का इस्तेमाल करने का सबूत है।

इसलिए मेरा मानना है कि हम एक हमले के बारे में जानते हैं जो ऐसा लगता है कि यह क्लॉप रैनसमवेयर क्रू था; एक और जो मेरा मानना है कि लॉकबिट रैंसमवेयर गिरोह से जुड़ा था; और तीसरा हमला जहां क्रिप्टोजैकिंग के लिए बदमाशों द्वारा शोषण का दुरुपयोग किया जा रहा था - जहां वे आपकी बिजली जलाते हैं लेकिन वे क्रिप्टोकॉइन ले लेते हैं।

और इससे भी बदतर, मुझे आज सुबह हमारे एक खतरे के शोधकर्ता से सूचना मिली [2023-04-26] कि किसी ने, उनके दिलों को आशीर्वाद दिया, ने फैसला किया है कि "रक्षात्मक उद्देश्यों और अकादमिक अनुसंधान के लिए", यह वास्तव में महत्वपूर्ण है कि हम सभी के पास 97-लाइन पायथन स्क्रिप्ट तक पहुंच…

... जो आपको अपनी मर्जी से इसका फायदा उठाने देता है, [IRONIC] ताकि आप समझ सकें कि यह कैसे काम करता है।

डौग [हंसना] आआआआआर्ग।

बत्तख। इसलिए यदि आपने पैच नहीं किया है …

डौग कृपया जल्दी कीजिए!

यह बुरा लगता है!

बत्तख। "कृपया जल्दी करो" ... मुझे लगता है कि इसे लगाने का सबसे शांत तरीका है, डौग।

डौग हम रिमोट कोड निष्पादन ट्रेन में रुकेंगे, और अगला पड़ाव क्रोमियम जंक्शन है।

A डबल शून्य-दिन, एक चित्र शामिल है, और एक जावास्क्रिप्ट, पॉल शामिल है।

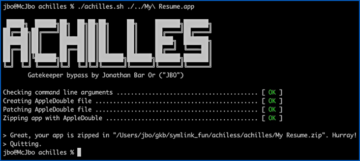

क्रोम और एज में डबल जीरो-डे - अपने संस्करणों की अभी जांच करें!

बत्तख। दरअसल, डौग।

यदि आप उन्हें ट्रैक करना चाहते हैं तो मैं इन्हें पढ़ूंगा।

हमें मिल गया है CVE-2023-2033, और वह है, शब्दजाल में, Google क्रोम में V8 में भ्रम टाइप करें।

और हमारे पास है CVE-2023-2136, Google क्रोम में स्किया में इंटीजर ओवरफ्लो।

व्याख्या करने के लिए, V8 क्रोमियम ब्राउज़र के मूल में ओपन-सोर्स जावास्क्रिप्ट "इंजन" का नाम है, और स्की एक ग्राफिक्स हैंडलिंग लाइब्रेरी है जिसका उपयोग क्रोमियम प्रोजेक्ट द्वारा HTML और ग्राफिक्स सामग्री को प्रस्तुत करने के लिए किया जाता है।

आप कल्पना कर सकते हैं कि ग्राफिक्स रेंडरिंग भाग या आपके ब्राउज़र के जावास्क्रिप्ट प्रोसेसिंग भाग में ट्रिगर करने योग्य बग के साथ समस्या ...

…यह है कि वे वही भाग हैं जो उपभोग करने, संसाधित करने और सामान प्रस्तुत करने के लिए डिज़ाइन किए गए हैं जो *अविश्वसनीय वेबसाइटों से दूरस्थ रूप से आते हैं*, तब भी जब आप उन्हें देखते हैं।

और इसलिए, केवल आपके देखने के लिए इसे तैयार करने वाले ब्राउज़र द्वारा, आप एक नहीं, बल्कि इन दोनों बगों को गुदगुदी कर सकते हैं।

मेरी समझ यह है कि उनमें से एक, जावास्क्रिप्ट एक, अनिवार्य रूप से रिमोट कोड निष्पादन देता है, जहां आप ब्राउज़र को कोड चलाने के लिए प्राप्त कर सकते हैं, ऐसा नहीं माना जाता है।

और दूसरा वह अनुमति देता है जिसे आमतौर पर सैंडबॉक्स एस्केप के रूप में जाना जाता है।

तो, आप अपना कोड चलाने के लिए प्राप्त करते हैं, और फिर आप उन सख्तताओं के बाहर कूदते हैं जिन्हें ब्राउज़र के अंदर चल रहे कोड को बाधित करना चाहिए।

हालाँकि इन बगों को अलग से खोजा गया था, और उन्हें क्रमशः 14 अप्रैल 2023 और 18 अप्रैल 2023 को अलग-अलग पैच किया गया था, आप मदद नहीं कर सकते लेकिन आश्चर्यचकित हैं (क्योंकि वे शून्य-दिन हैं) अगर वे वास्तव में किसी के द्वारा संयोजन में उपयोग किए जा रहे थे।

क्योंकि आप कल्पना कर सकते हैं: एक आपको ब्राउज़र को *इनटू* करने देता है, और दूसरा आपको ब्राउज़र को *आउट* करने देता है।

तो आप उसी तरह की स्थिति में हैं जब आप हाल ही में उनके बारे में बात कर रहे थे सेब शून्य-दिन, जहां एक वेबकिट में था, ब्राउज़र रेंडरर, तो इसका मतलब था कि जब आप किसी पृष्ठ को देख रहे थे तो आपका ब्राउज़र फंस सकता था ...

... और दूसरा कर्नेल में था, जहां ब्राउज़र में कोड अचानक ब्राउज़र से छलांग लगा सकता था और सिस्टम के मुख्य नियंत्रण भाग में खुद को दफन कर सकता था।

Apple ज़ीरो-डे स्पाइवेयर पैच पुराने Mac, iPhone और iPad को कवर करने के लिए बढ़ाया गया

अब, हम नहीं जानते, क्रोम और एज बग मामलों में, क्या इन्हें एक साथ उपयोग किया गया था, लेकिन इसका निश्चित रूप से मतलब है कि यह बहुत, बहुत अच्छी तरह से जांचने योग्य है कि आपके स्वचालित अपडेट वास्तव में चले गए!

डौग हां, मैं ध्यान दूंगा कि मैंने अपना Microsoft एज चेक किया और यह अपने आप अपडेट हो गया।

लेकिन यह हो सकता है कि कोई अपडेट टॉगल हो जो डिफ़ॉल्ट रूप से बंद हो - यदि आपके पास मीटर्ड कनेक्शन हैं, जो कि यदि आपके आईएसपी की कैप है, या यदि आप एक मोबाइल नेटवर्क का उपयोग कर रहे हैं - जैसे कि आपको अपडेट स्वचालित रूप से तब तक नहीं मिलेगा जब तक आप सक्रिय रूप से उस पर टॉगल करें।

और टॉगल तब तक प्रभावी नहीं होता जब तक आप अपने ब्राउज़र को पुनरारंभ नहीं करते।

इसलिए यदि आप उन लोगों में से एक हैं जो आपके ब्राउज़र को लगातार खुला रखते हैं, और इसे कभी बंद नहीं करते हैं या इसे फिर से शुरू नहीं करते हैं, तो…

…हाँ, यह जांच के योग्य है!

वे ब्राउज़र स्वचालित अपडेट के साथ अच्छा काम करते हैं, लेकिन यह दिया नहीं गया है।

बत्तख। यह एक बहुत अच्छी बात है, डौग।

मैंने उसके बारे में नहीं सोचा था।

यदि आपके पास वह मीटर्ड कनेक्शन बंद है, तो हो सकता है कि आपको अपडेट न मिल रहे हों।

डौग ठीक है, इसलिए Google के CVE थोड़े अस्पष्ट हैं, क्योंकि वे अक्सर किसी भी कंपनी के होते हैं।

तो, फिल (हमारे एक पाठक) ने पूछा ... वह कहता है कि सीवीई का वह हिस्सा कहता है कि कुछ आ सकता है "एक तैयार किए गए HTML पृष्ठ के माध्यम से।"

वह कह रहा है कि यह अभी भी बहुत अस्पष्ट है।

तो, आंशिक रूप से, वे कहते हैं:

मुझे लगता है कि मुझे मान लेना चाहिए, क्योंकि V8 वह जगह है जहां कमजोरी निहित है, जावास्क्रिप्ट-प्लस-एचटीएमएल, और न केवल कुछ दूषित एचटीएमएल, सीपीयू निर्देश सूचक को पकड़ सकता है? सही या गलत?

और फिर वह कहते हैं कि सीवीई हैं "इस पर एक सुराग पाने में, अब तक मेरे लिए बेकार है।"

तो फिल थोड़ा भ्रमित है, जैसा कि शायद हम में से कई लोग हैं।

पॉल?

बत्तख। हाँ, मुझे लगता है कि यह एक बड़ा सवाल है।

मैं इस मामले में समझता हूं कि Google बग के बारे में बहुत अधिक क्यों नहीं कहना चाहता।

वे जंगल में हैं; वे शून्य दिन हैं; बदमाश उनके बारे में पहले से ही जानते हैं; आइए कोशिश करते हैं और इसे थोड़ी देर के लिए अपनी टोपी के नीचे रखते हैं।

अब, मुझे लगता है कि उन्होंने सिर्फ एक "तैयार HTML पृष्ठ" कहा था, यह सुझाव देने के लिए नहीं था कि केवल HTML (शुद्ध खेल "एंगल ब्रैकेट/टैग/एंगल ब्रैकेट" HTML कोड, यदि आप चाहें) बग को ट्रिगर कर सकता है।

मुझे लगता है कि Google आपको जिस चीज के बारे में चेतावनी देने की कोशिश कर रहा है, वह यह है कि केवल देखना - "रीड-ओनली" ब्राउज़िंग - फिर भी आपको परेशानी में डाल सकता है।

इस तरह एक बग का विचार है, क्योंकि यह रिमोट कोड निष्पादन है, यह है: तुम देखो; ब्राउज़र अपने नियंत्रित तरीके से कुछ प्रस्तुत करने का प्रयास करता है; यह 100% सुरक्षित होना चाहिए।

लेकिन इस मामले में, यह 100% *खतरनाक* हो सकता है।

और मुझे लगता है कि वे यही कहना चाह रहे हैं।

और दुर्भाग्य से, "सीवीई" मेरे लिए "बेकार" होने का विचार, दुख की बात है, मुझे लगता है कि अक्सर ऐसा ही होता है।

डौग [हंसते हैं] आप अकेले नहीं हैं, फिल!

बत्तख। वे साइबर सुरक्षा प्रलाप और शब्दजाल के सिर्फ कुछ वाक्य हैं।

मेरा मतलब है, कभी-कभी, सीवीई के साथ, आप पृष्ठ पर जाते हैं और यह कहता है, "यह बग पहचानकर्ता आरक्षित किया गया है और विवरण बाद में अनुसरण करेगा," जो लगभग बेकार से भी बदतर है। [हँसी]

तो यह वास्तव में आपको बताने की कोशिश कर रहा है, शब्दजाल में, यह है कि *सरल दिख रहा है*, बस एक वेब पेज देख रहा है, जिसे सुरक्षित माना जाता है (आपने कुछ भी डाउनलोड करने के लिए नहीं चुना है; आपने नहीं चुना है कुछ भी निष्पादित करें; आपने फ़ाइल को सहेजने के लिए ब्राउज़र को अधिकृत नहीं किया है) ... इससे पहले कि आप देखें कि पृष्ठ को तैयार करने की प्रक्रिया आपको नुकसान पहुंचाने के लिए पर्याप्त हो सकती है।

मुझे लगता है कि "तैयार की गई HTML सामग्री" से उनका क्या मतलब है।

डौग ठीक है, पॉल, इसे साफ़ करने के लिए बहुत-बहुत धन्यवाद।

और बहुत-बहुत धन्यवाद, फिल, इसे अंदर भेजने के लिए।

यदि आपके पास कोई दिलचस्प कहानी, टिप्पणी या प्रश्न है जिसे आप सबमिट करना चाहते हैं, तो हमें इसे पॉडकास्ट पर पढ़ना अच्छा लगेगा।

आप tips@sophos.com पर ईमेल कर सकते हैं, आप हमारे किसी भी लेख पर टिप्पणी कर सकते हैं, या आप हमें सामाजिक: @nakedsecurity पर संपर्क कर सकते हैं।

आज के लिए यही हमारा शो है; सुनने के लिए बहुत बहुत धन्यवाद।

पॉल डकलिन के लिए, मैं डौग आमोथ हूं, आपको अगली बार तक याद दिला रहा हूं ...

दोनों को। सुरक्षित रहें!

[संगीत मोडेम]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- मिंटिंग द फ्यूचर डब्ल्यू एड्रिएन एशले। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 100% सुरक्षित

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- क्षमता

- योग्य

- About

- पूर्ण

- शैक्षिक

- पहुँच

- अनुसार

- लेखा

- अकौन्टस(लेखा)

- सक्रिय

- गतिविधि

- वास्तव में

- जोड़ना

- जोड़ता है

- व्यवस्थापक

- प्रशासन

- उन्नत

- सलाह

- बाद

- के खिलाफ

- पूर्व

- सब

- आवंटन

- की अनुमति देता है

- अकेला

- पहले ही

- ठीक है

- भी

- am

- बीच में

- an

- और

- की घोषणा

- अन्य

- कोई

- किसी

- कहीं भी

- अनुप्रयोग

- Apple

- आवेदन

- लागू

- लागू करें

- अप्रैल

- APT

- हैं

- लेख

- AS

- At

- आक्रमण

- आक्रमण

- प्रयास

- ऑडियो

- लेखक

- स्वचालित

- स्वतः

- वापस

- बैकअप

- बैनर

- मूल रूप से

- BE

- क्योंकि

- किया गया

- से पहले

- शुरू

- जा रहा है

- मानना

- नीचे

- शर्त

- बड़ा

- बिट

- के छात्रों

- टूटना

- ब्राउज़र

- ब्राउज़रों

- ब्राउजिंग

- दोष

- कीड़े

- निर्माण

- जलाना

- लेकिन

- खरीदने के लिए

- by

- परिकलित

- बुलाया

- कैमरा

- कर सकते हैं

- पा सकते हैं

- टोपी

- मामला

- मामलों

- कारण

- कुछ

- निश्चित रूप से

- चेक

- जाँच

- जाँच

- चिप्स

- चुनाव

- करने के लिए चुना

- Chrome

- क्रोम ब्राउज़र

- क्रोमियम

- समाशोधन

- बादल

- समूह

- कोड

- COM

- संयोजन

- कैसे

- आता है

- टिप्पणी

- सामान्य

- कंपनी

- घटकों

- कंप्यूटर

- कंप्यूटिंग

- उलझन में

- भ्रम

- संबंध

- कनेक्शन

- निरंतर

- उपभोग

- सामग्री

- अंतर्वस्तु

- नियंत्रण

- नियंत्रित

- सुविधाजनक

- ठंडा

- मूल

- भ्रष्ट

- सका

- युगल

- पाठ्यक्रम

- आवरण

- सी पी यू

- महत्वपूर्ण

- बदमाश

- Cryptojacking

- ग्राहक

- कट गया

- कटाई

- सीवीई

- साइबर सुरक्षा

- तिथि

- दिन

- दिन

- का फैसला किया

- चूक

- बचाव

- बनाया गया

- को नष्ट

- विवरण

- युक्ति

- डीआईडी

- विभिन्न

- डीआईजी

- की खोज

- do

- कर देता है

- नहीं करता है

- कर

- किया

- dont

- डॉस

- नीचे

- डाउनलोड

- नाटकीय

- बूंद

- आसान

- Edge

- प्रभाव

- प्रभावी रूप से

- भी

- बिजली

- ईमेल

- ईमेल

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- पर्याप्त

- युग

- बच

- अनिवार्य

- स्थापित करना

- और भी

- प्रत्येक

- हर कोई

- सब कुछ

- सबूत

- उत्तेजित

- निष्पादित

- निष्पादन

- मौजूदा

- खर्च

- समझाना

- शोषण करना

- अतिरिक्त

- चरम

- आंख

- आकर्षक

- Feature

- कुछ

- लगा

- पट्टिका

- फ़ाइलें

- भरना

- भरा हुआ

- अंत में

- खोज

- प्रथम

- फिक्स

- का पालन करें

- के लिए

- सेना

- पाया

- मित्र

- से

- मज़ा

- गिरोह

- आम तौर पर

- उत्पन्न

- मिल

- मिल रहा

- दी

- देता है

- Go

- चला जाता है

- जा

- अच्छा

- अच्छा काम

- गूगल

- Google Chrome

- गूगल की

- ग्राफ़िक्स

- महान

- हैक

- हैकिंग

- था

- हैंडलिंग

- सुविधाजनक

- लटकना

- होना

- खुश

- कठिन

- हार्डवेयर

- टोपी

- है

- होने

- he

- शीर्षक

- Heartbleed

- मदद

- यहाँ उत्पन्न करें

- मारो

- पकड़

- आशा

- कैसे

- एचटीएमएल

- HTTPS

- मानव

- i

- विचार

- पहचानकर्ता

- if

- छवियों

- कल्पना करना

- महत्वपूर्ण

- प्रभावशाली

- in

- सहित

- वृद्धि हुई

- बजाय

- दिलचस्प

- में

- आईएसपी

- IT

- आईटी इस

- खुद

- शब्दजाल

- जावास्क्रिप्ट

- काम

- छलांग

- केवल

- रखना

- कुंजी

- बच्चा

- जानना

- जानने वाला

- पिछली बार

- बाद में

- छलांग

- जानें

- सीखा

- छोड़ना

- चलें

- पुस्तकालय

- झूठ

- पसंद

- सुनना

- थोड़ा

- लॉग इन

- लंबे समय से प्रतीक्षित

- देखिए

- देखा

- देख

- लग रहा है

- खोना

- लॉट

- मोहब्बत

- मशीन

- बनाया गया

- मुख्य

- बनाना

- कामयाब

- बहुत

- मार्च

- मतलब

- साधन

- message

- माइक्रोसॉफ्ट

- Microsoft Edge

- मध्यम

- हो सकता है

- मोबाइल

- महीना

- अधिक

- सुबह

- अधिकांश

- बहुत

- संगीत

- संगीत

- नग्न सुरक्षा

- नग्न सुरक्षा पॉडकास्ट

- नाम

- निकट

- आवश्यकता

- नेटवर्क

- फिर भी

- नया

- समाचार

- अगला

- सामान्य रूप से

- कुछ नहीं

- अधिसूचना

- अभी

- of

- बंद

- प्रस्ताव

- अक्सर

- on

- ONE

- ऑनलाइन

- केवल

- खुला

- खुला स्रोत

- or

- आदेश

- अन्य

- अन्यथा

- हमारी

- आउट

- बाहर

- के ऊपर

- पृष्ठ

- काग़ज़

- भाग

- भागों

- पार्टी

- पासवर्ड

- पासवर्ड

- पैच

- पैच

- पॉल

- स्टाफ़

- फिल

- फ़ोन

- तस्वीरें

- शारीरिक रूप से

- तस्वीरें

- टुकड़ा

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- खिलाड़ी

- कृप्या अ

- पॉडकास्ट

- पॉडकास्ट

- बिन्दु

- संभवतः

- पोस्ट

- संभावित

- तैयारी

- वर्तमान

- शायद

- मुसीबत

- प्रक्रिया

- प्रसंस्करण

- कार्यक्रम

- परियोजना

- प्रदान करना

- प्रदान कर

- प्रयोजनों

- रखना

- लाना

- अजगर

- qr-कोड

- प्रश्न

- Ransomware

- पढ़ना

- पाठकों

- वास्तव में

- कारण

- हाल ही में

- की वसूली

- दूरस्थ

- प्रतिपादन

- की जगह

- रिपोर्ट

- शोधकर्ताओं

- आरक्षित

- क्रमश

- बाकी

- आरएसएस

- रन

- दौड़ना

- सुरक्षित

- कहा

- वही

- सैंडबॉक्स

- सहेजें

- कहावत

- कहते हैं

- स्क्रीन

- Search

- दूसरा

- गुप्त

- सुरक्षित रूप से

- सुरक्षा

- देखना

- बीज

- बीज

- लगता है

- देखा

- खंड

- जब्त

- भेजें

- भेजना

- गंभीर

- सेट

- की स्थापना

- कई

- ख़रीदे

- चाहिए

- दिखाना

- बन्द हो जाता है

- केवल

- के बाद से

- स्थिति

- आकार

- आकार

- स्नैप

- So

- अब तक

- सोशल मीडिया

- कुछ

- कुछ

- कहीं न कहीं

- Soundcloud

- अंतरिक्ष

- Spotify

- विस्तार

- स्पायवेयर

- प्रारंभ

- शुरू

- शुरुआत में

- रहना

- फिर भी

- चुराया

- रुकें

- रोक

- कहानियों

- कहानी

- प्रस्तुत

- ऐसा

- माना

- आश्चर्य की बात

- प्रणाली

- तालिका

- लेना

- ले जा

- बातचीत

- में बात कर

- टीम

- कहना

- से

- धन्यवाद

- कि

- RSI

- दुनिया

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इन

- वे

- बात

- चीज़ें

- सोचना

- तीसरा

- इसका

- इस सप्ताह

- उन

- विचार

- धमकी

- पहर

- बार

- टीएलएस

- सेवा मेरे

- आज

- एक साथ

- भी

- उपकरण

- ऊपर का

- ट्रैक

- यातायात

- रेलगाड़ी

- पारगमन

- पारदर्शी

- कोशिश

- ट्रिगर

- मुसीबत

- बदल गया

- टाइप

- आम तौर पर

- के अंतर्गत

- समझना

- समझ

- दुर्भाग्य से

- अद्वितीय

- अपडेट

- अद्यतन

- अपडेट

- आग्रह

- यूआरएल

- us

- प्रयोग

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- का उपयोग

- विक्रेता

- बहुत

- देखने के

- वाइरस

- कमजोरियों

- भेद्यता

- करना चाहते हैं

- वारंट

- था

- बेकार

- मार्ग..

- we

- दुर्बलता

- वेब

- वेबकिट

- वेबसाइट

- सप्ताह

- कुंआ

- थे

- क्या

- कब

- या

- कौन कौन से

- जब

- कौन

- जो कोई

- क्यों

- व्यापक रूप से

- जंगली

- मर्जी

- खिड़कियां

- पोंछते

- साथ में

- बिना

- शब्द

- काम

- कार्य

- विश्व

- बदतर

- लायक

- होगा

- लिखना

- लिख रहे हैं

- गलत

- वर्ष

- साल

- अभी तक

- इसलिए आप

- आपका

- जेफिरनेट

- शून्य