फ़र्मवेयर और आपूर्ति-श्रृंखला सुरक्षा कंपनी एक्लिप्सियम के शोधकर्ता खोजने का दावा करें जिसे उन्होंने प्रसिद्ध हार्डवेयर निर्माता गीगाबाइट के सैकड़ों मदरबोर्ड मॉडलों में नाटकीय रूप से "बैकडोर" करार दिया है।

वास्तव में, एक्लिप्सियम का शीर्षक इसे केवल एक के रूप में संदर्भित नहीं करता है पिछले दरवाजे, लेकिन सभी ऊपरी मामले में ए के रूप में पीछे का दरवाजा.

अच्छी खबर यह है कि यह एक वैध सुविधा प्रतीत होती है जिसे बुरी तरह से कार्यान्वित किया गया है, इसलिए यह एक सुरक्षा छेद की सामान्य, विश्वासघाती भावना में एक पिछला दरवाजा नहीं है जो कि किया गया है जानबूझकर डाला गया भविष्य में अनधिकृत पहुंच प्रदान करने के लिए कंप्यूटर सिस्टम में।

इसलिए, यह ऐसा नहीं है कि कोई दिन के समय आने वाला आगंतुक जानबूझकर इमारत के पीछे की एक अल्पज्ञात खिड़की को खोल दे ताकि वे अंधेरे की आड़ में वापस आ सकें और जोड़ में सेंध लगा सकें।

बुरी खबर यह है कि यह एक वैध सुविधा प्रतीत होती है जिसे बुरी तरह से लागू किया गया है, जिससे प्रभावित कंप्यूटर संभावित रूप से साइबर अपराधियों द्वारा दुरुपयोग के प्रति संवेदनशील हो गए हैं।

तो, यह इमारत के पीछे की तरफ एक अल्पज्ञात खिड़की की तरह है जिसे गलती से खुला छोड़ दिया गया है।

ईसिलप्सियम के अनुसार, यह समस्या गीगाबाइट सेवा का हिस्सा है जिसे कहा जाता है एप्लिकेशन केंद्र, जो "आपको अपने सिस्टम पर इंस्टॉल किए गए सभी गीगाबाइट ऐप्स को आसानी से लॉन्च करने, संबंधित अपडेट ऑनलाइन जांचने और नवीनतम ऐप्स, ड्राइवर और BIOS डाउनलोड करने की अनुमति देता है।"

कमजोरियों के साथ स्वचालित अपडेट

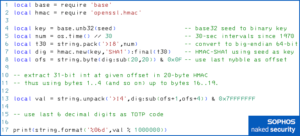

शोधकर्ताओं का कहना है कि इस एपीपी सेंटर पारिस्थितिकी तंत्र में बग घटक को एक गीगाबाइट प्रोग्राम कहा जाता है GigabyteUpdateService.exe, एक .NET एप्लिकेशन जो इंस्टॉल किया गया है %SystemRoot%System32 निर्देशिका (आपका सिस्टम रूट आमतौर पर है C:Windows), और विंडोज़ सेवा के रूप में स्टार्टअप पर स्वचालित रूप से चलता है।

सेवाएँ विंडोज़ पृष्ठभूमि प्रक्रियाओं के समतुल्य हैं या डेमॉन यूनिक्स-शैली प्रणालियों पर: वे आम तौर पर अपने स्वयं के उपयोगकर्ता खाते के अंतर्गत चलते हैं, अक्सर SYSTEM खाता, और वे हर समय चलते रहते हैं, भले ही आप साइन आउट करें और आपका कंप्यूटर लॉगऑन स्क्रीन पर सरलता से प्रतीक्षा कर रहा हो।

इस GigabyteUpdateService ऐसा लगता है कि प्रोग्राम, बिल्कुल वैसा ही करता है जैसा इसके नाम से पता चलता है: यह अन्य गीगाबाइट घटकों के लिए एक स्वचालित डाउनलोडर-और-इंस्टॉलर के रूप में कार्य करता है, जो ऊपर सूचीबद्ध ऐप्स, ड्राइवर और यहां तक कि BIOS फर्मवेयर के रूप में भी है।

दुर्भाग्य से, एक्लिप्सियम के अनुसार, यह तीन हार्ड-वायर्ड यूआरएल में से एक से सॉफ्टवेयर लाता है और चलाता है, और इसे इस तरह से कोड किया गया था:

- एक यूआरएल सादे पुराने HTTP का उपयोग करता है, इस प्रकार डाउनलोड के दौरान कोई क्रिप्टोग्राफ़िक अखंडता सुरक्षा प्रदान नहीं करता है। एक मैनिपुलेटर-इन-द-मिडिल (एमआईटीएम) जिसके सर्वर के माध्यम से आपका नेटवर्क ट्रैफ़िक गुजरता है, न केवल प्रोग्राम द्वारा डाउनलोड की गई किसी भी फाइल को रोक सकता है, बल्कि रास्ते में उन्हें अज्ञात रूप से संशोधित भी कर सकता है, उदाहरण के लिए उन्हें मैलवेयर से संक्रमित करके, या उन्हें बदलकर पूरी तरह से अलग-अलग फाइलों के साथ।

- दो URL HTTPS का उपयोग करते हैं, लेकिन अद्यतन उपयोगिता HTTPS प्रमाणपत्र को सत्यापित नहीं करती है जिसे दूसरे छोर पर सर्वर वापस भेजता है। इसका मतलब यह है कि एक मिटएम उस सर्वर के नाम पर जारी एक वेब प्रमाणपत्र प्रस्तुत कर सकता है जिसकी डाउनलोडर अपेक्षा करता है, बिना उस प्रमाणपत्र को किसी मान्यता प्राप्त प्रमाणपत्र प्राधिकारी (सीए) जैसे लेट्स एनक्रिप्ट, डिजीसर्ट या ग्लोबलसाइन द्वारा सत्यापित और हस्ताक्षरित करने की आवश्यकता के बिना। धोखेबाज़ केवल एक नकली प्रमाणपत्र बना सकते हैं और इसके लिए स्वयं "वाउच" कर सकते हैं।

- डाउनलोडर जिन प्रोग्रामों को लाता है और चलाता है उन्हें क्रिप्टोग्राफ़िक रूप से सत्यापित नहीं किया जाता है ताकि यह जांचा जा सके कि वे वास्तव में गीगाबाइट से आए हैं। यदि डाउनलोड की गई फ़ाइलें डिजिटल रूप से हस्ताक्षरित नहीं हैं तो विंडोज़ उन्हें चलने नहीं देगा, लेकिन किसी भी संगठन का डिजिटल हस्ताक्षर ऐसा करेगा। साइबर अपराधी नियमित रूप से फर्जी फ्रंट कंपनियों का उपयोग करके, या डेटा उल्लंघनों, रैंसमवेयर हमलों आदि में चुराई गई डार्क वेब से चाबियाँ खरीदकर अपनी स्वयं की कोड-साइनिंग कुंजियाँ प्राप्त करते हैं।

यह अपने आप में काफी बुरा है, लेकिन इसमें इसके अलावा भी कुछ और है।

विंडोज़ में फ़ाइलें इंजेक्ट करना

आप बाहर जाकर इसका नया संस्करण नहीं ले सकते GigabyteUpdateService उपयोगिता, क्योंकि वह विशेष प्रोग्राम आपके कंप्यूटर पर असामान्य तरीके से आया होगा।

आप किसी भी समय विंडोज़ को पुनः स्थापित कर सकते हैं, और एक मानक विंडोज़ छवि यह नहीं बताती है कि आप गीगाबाइट मदरबोर्ड का उपयोग करने जा रहे हैं या नहीं, इसलिए यह साथ नहीं आता है GigabyteUpdateService.exe पूर्वस्थापित।

इसलिए गीगाबाइट एक विंडोज़ सुविधा का उपयोग करता है जिसे कहा जाता है डब्ल्यूपीबीटीया, विंडोज़ प्लेटफ़ॉर्म बाइनरी टेबल (इसे Microsoft द्वारा एक सुविधा के रूप में पेश किया गया है, हालाँकि जब आप जानेंगे कि यह कैसे काम करता है तो आप सहमत नहीं होंगे)।

यह "सुविधा" गीगाबाइट को इंजेक्ट करने की अनुमति देती है GigabyteUpdateService कार्यक्रम में System32 निर्देशिका, सीधे आपके BIOS से बाहर, भले ही आपकी C: ड्राइव Bitlocker के साथ एन्क्रिप्टेड हो।

WPBT फर्मवेयर निर्माताओं को उनकी BIOS छवियों में एक विंडोज़ निष्पादन योग्य फ़ाइल को संग्रहीत करने, फ़र्मवेयर प्री-बूट प्रक्रिया के दौरान इसे मेमोरी में लोड करने और फिर विंडोज़ को बताने के लिए एक तंत्र प्रदान करता है, "एक बार जब आप सी: ड्राइव को अनलॉक कर लें और बूट करना शुरू कर दें, तो मेमोरी के इस ब्लॉक में पढ़ें जो मैंने आपके लिए छोड़ दिया है, इसे डिस्क पर लिखें, और इसे स्टार्टअप प्रक्रिया में जल्दी चलाएं।"

हां, तुमने उसे ठीक पढ़ा।

माइक्रोसॉफ्ट के स्वयं के दस्तावेज़ के अनुसार, केवल एक प्रोग्राम को इस तरह से विंडोज स्टार्टअप अनुक्रम में इंजेक्ट किया जा सकता है:

ऑन-डिस्क फ़ाइल स्थान है

WindowsSystem32Wpbbin.exeऑपरेटिंग सिस्टम वॉल्यूम पर.

इसके अतिरिक्त, उस पर कुछ सख्त कोडिंग सीमाएँ लगाई गई हैं Wpbbin.exe कार्यक्रम, विशेष रूप से वह:

WPBT केवल मूल, उपयोगकर्ता-मोड अनुप्रयोगों का समर्थन करता है जो ऑपरेटिंग सिस्टम आरंभीकरण के दौरान विंडोज सत्र प्रबंधक द्वारा निष्पादित होते हैं। एक मूल एप्लिकेशन एक ऐसे एप्लिकेशन को संदर्भित करता है जिसकी Windows API (Win32) पर निर्भरता नहीं होती है।

Ntdll.dllकिसी मूल एप्लिकेशन की एकमात्र DLL निर्भरता है। एक मूल एप्लिकेशन में PE सबसिस्टम प्रकार 1 होता है (IMAGE_SUBSYSTEM_NATIVE).

नेटिव-मोड कोड से लेकर .NET ऐप तक

इस बिंदु पर, आप शायद सोच रहे होंगे कि एक निम्न-स्तरीय देशी ऐप कैसे जीवन की शुरुआत करता है Wpbbin.exe एक पूर्ण विकसित .NET-आधारित अद्यतन एप्लिकेशन के रूप में समाप्त होता है जिसे कहा जाता है GigabyteUpdateService.exe जो एक नियमित सिस्टम सेवा के रूप में चलता है।

खैर, उसी तरह जैसे गीगाबाइट फ़र्मवेयर (जो स्वयं विंडोज़ के अंतर्गत नहीं चल सकता) में एक एम्बेडेड होता है IMAGE_SUBSYSTEM_NATIVE WPBT प्रोग्राम जिसे यह विंडोज़ में "ड्रॉप" करता है...

...तो, WPBT नेटिव-मोड कोड (जो स्वयं एक नियमित विंडोज ऐप के रूप में नहीं चल सकता) में एक एम्बेडेड .NET एप्लिकेशन होता है जिसे यह "ड्रॉप" करता है System32 निर्देशिका को बाद में विंडोज़ बूटअप प्रक्रिया में लॉन्च किया जाएगा।

सीधे शब्दों में कहें तो, आपके फ़र्मवेयर का एक विशिष्ट संस्करण होता है GigabyteUpdateService.exe इसमें बेक किया गया है, और जब तक आप अपने फ़र्मवेयर को अपडेट नहीं करते हैं, तब तक आप बूट समय पर आपके लिए विंडोज़ में एपीपी सेंटर अपडेटर सेवा का वह हार्ड-वायर्ड संस्करण "प्रस्तुत" प्राप्त करते रहेंगे।

यहां एक स्पष्ट मुर्गी-और-अंडे की समस्या है, विशेष रूप से (और विडंबनापूर्ण) कि यदि आप एपीपी सेंटर पारिस्थितिकी तंत्र को अपने फर्मवेयर को स्वचालित रूप से अपडेट करने देते हैं, तो आप बहुत अच्छी तरह से अपने अपडेट को उसी हार्ड-वायर्ड द्वारा प्रबंधित कर सकते हैं, बेक्ड-इन-द-फर्मवेयर, कमजोर अद्यतन सेवा जिसे आप बदलना चाहते हैं।

माइक्रोसॉफ्ट के शब्दों में (हमारा जोर):

WPBT का प्राथमिक उद्देश्य महत्वपूर्ण सॉफ़्टवेयर को तब भी बने रहने देना है, जब ऑपरेटिंग सिस्टम बदल गया हो या "स्वच्छ" कॉन्फ़िगरेशन में पुनः स्थापित किया गया हो। WPBT के लिए एक उपयोग का मामला चोरी-रोधी सॉफ़्टवेयर को सक्षम करना है, जिसे किसी डिवाइस के चोरी हो जाने, फ़ॉर्मेट किए जाने और पुनः इंस्टॉल किए जाने की स्थिति में जारी रहना आवश्यक है। […] यह कार्यक्षमता शक्तिशाली है और स्वतंत्र सॉफ्टवेयर विक्रेताओं (आईएसवी) और मूल उपकरण निर्माताओं (ओईएम) को अपने समाधान अनिश्चित काल तक डिवाइस पर चिपकाए रखने की क्षमता प्रदान करती है।

क्योंकि यह सुविधा विंडोज़ के संदर्भ में सिस्टम सॉफ़्टवेयर को लगातार निष्पादित करने की क्षमता प्रदान करती है, यह महत्वपूर्ण हो जाता है कि WPBT-आधारित समाधान यथासंभव सुरक्षित हों और विंडोज़ उपयोगकर्ताओं को शोषणकारी स्थितियों में न डालें. विशेष रूप से, WPBT समाधानों में मैलवेयर (यानी, दुर्भावनापूर्ण सॉफ़्टवेयर या पर्याप्त उपयोगकर्ता की सहमति के बिना स्थापित अवांछित सॉफ़्टवेयर) शामिल नहीं होना चाहिए।

अत्यंत।

क्या करना है?

क्या यह सचमुच "पिछला दरवाजा" है?

हम ऐसा नहीं सोचते, क्योंकि हम उस विशेष शब्द को अधिक नापाक साइबर सुरक्षा व्यवहारों के लिए आरक्षित रखना पसंद करेंगे, जैसे कि जानबूझकर कमजोर किया जा रहा है एन्क्रिप्शन एल्गोरिदम, जानबूझकर बनाया जा रहा है छिपे हुए पासवर्ड, पर खुलता है अनिर्दिष्ट कमांड-और-नियंत्रण मार्ग, और इतने पर.

वैसे भी, अच्छी खबर यह है कि यह WPBT-आधारित प्रोग्राम इंजेक्शन एक गीगाबाइट मदरबोर्ड विकल्प है जिसे आप बंद कर सकते हैं।

एक्लिप्सियम शोधकर्ताओं ने स्वयं कहा, "हालांकि यह सेटिंग डिफ़ॉल्ट रूप से अक्षम प्रतीत होती है, यह हमारे द्वारा जांचे गए सिस्टम पर सक्षम थी," लेकिन एक नग्न सुरक्षा रीडर (देखें) नीचे टिप्पणी करें) लिखता है, "मैंने कुछ हफ्ते पहले ही गीगाबाइट आईटीएक्स बोर्ड के साथ एक सिस्टम बनाया था और गीगाबाइट ऐप सेंटर बॉक्स से बाहर [BIOS में चालू] था।"

इसलिए, यदि आपके पास गीगाबाइट मदरबोर्ड है और आप इस तथाकथित पिछले दरवाजे के बारे में चिंतित हैं, तो आप इसे पूरी तरह से दरकिनार कर सकते हैं: अपने BIOS सेटअप में जाएं और सुनिश्चित करें कि एपीपी केंद्र डाउनलोड और इंस्टॉल करें विकल्प बंद है।

आप इसके लिए अपने एंडपॉइंट सुरक्षा सॉफ़्टवेयर या अपने कॉर्पोरेट नेटवर्क फ़ायरवॉल का भी उपयोग कर सकते हैं असुरक्षित अद्यतन सेवा से जुड़े तीन यूआरएल स्लग तक पहुंच को अवरुद्ध करें, जिसे एक्लिप्सियम इस प्रकार सूचीबद्ध करता है:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

बस स्पष्ट होने के लिए, हमने इन यूआरएल को अवरुद्ध करने का प्रयास नहीं किया है, इसलिए हम नहीं जानते कि आप किसी अन्य आवश्यक या महत्वपूर्ण गीगाबाइट अपडेट को काम करने से रोकेंगे या नहीं, हालांकि हमें संदेह है कि उस HTTP यूआरएल के माध्यम से डाउनलोड को अवरुद्ध करना वैसे भी एक अच्छा विचार है .

हम पाठ से अनुमान लगा रहे हैं LiveUpdate4 यूआरएल के पथ भाग में, आप अभी भी अपडेट को मैन्युअल रूप से डाउनलोड और प्रबंधित कर सकेंगे और उन्हें अपने तरीके से और अपने समय पर तैनात कर सकेंगे...

...लेकिन यह केवल एक अनुमान है.

इसके अलावा, गीगाबाइट से अपडेट के लिए अपनी आँखें खुली रखें।

कि GigabyteUpdateService कार्यक्रम निश्चित रूप से सुधार कर सकता है, और जब यह पैच हो जाएगा, तो आपको केवल अपने विंडोज सिस्टम को ही नहीं, बल्कि अपने मदरबोर्ड फर्मवेयर को भी अपडेट करने की आवश्यकता हो सकती है, ताकि यह सुनिश्चित हो सके कि आपके फर्मवेयर में अभी भी पुराना संस्करण छिपा हुआ नहीं है, जो जीवन में वापस आने का इंतजार कर रहा है। भविष्य में।

और यदि आप एक प्रोग्रामर हैं जो विंडोज़ पर वेब-आधारित डाउनलोड को संभालने के लिए कोड लिख रहा है, हमेशा HTTPS का उपयोग करें, और जिस भी TLS सर्वर से आप कनेक्ट हों, उस पर हमेशा प्रमाणपत्र सत्यापन जांच का कम से कम एक बुनियादी सेट निष्पादित करें.

क्योंकि तुम्हें आता है।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- मिंटिंग द फ्यूचर डब्ल्यू एड्रिएन एशले। यहां पहुंचें।

- PREIPO® के साथ PRE-IPO कंपनियों में शेयर खरीदें और बेचें। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :हैस

- :है

- :नहीं

- $यूपी

- 1

- 15% तक

- a

- क्षमता

- योग्य

- About

- ऊपर

- पूर्ण

- गाली

- पहुँच

- अनुसार

- लेखा

- अधिग्रहण

- कार्य करता है

- पूर्व

- एल्गोरिदम

- सब

- अनुमति देना

- की अनुमति देता है

- साथ में

- भी

- कुल मिलाकर

- हमेशा

- an

- और

- कोई

- एपीआई

- अनुप्रयोग

- आवेदन

- अनुप्रयोगों

- क्षुधा

- हैं

- चारों ओर

- AS

- At

- आक्रमण

- लेखक

- अधिकार

- स्वत:

- स्वचालित

- स्वतः

- वापस

- पिछले दरवाजे

- पृष्ठभूमि

- पृष्ठभूमि छवि

- बुरा

- बुरी तरह

- बुनियादी

- BE

- क्योंकि

- हो जाता है

- किया गया

- व्यवहार

- बिट

- खंड

- ब्लॉकिंग

- मंडल

- सीमा

- तल

- मुक्केबाज़ी

- उल्लंघनों

- इमारत

- बनाया गया

- लेकिन

- क्रय

- by

- CA

- बुलाया

- आया

- कर सकते हैं

- ले जाना

- लगे रहो

- मामला

- केंद्र

- प्रमाण पत्र

- प्रमाणपत्र प्राधिकार

- बदल

- चेक

- जाँचता

- दावा

- स्पष्ट

- कोड

- कोडित

- कोडन

- रंग

- कैसे

- कंपनियों

- कंपनी

- अंग

- घटकों

- कंप्यूटर

- कंप्यूटर्स

- विन्यास

- जुडिये

- सहमति

- शामिल हैं

- प्रसंग

- कॉर्पोरेट

- सका

- आवरण

- बनाना

- महत्वपूर्ण

- क्रिप्टोग्राफिक

- साइबर अपराधी

- साइबर सुरक्षा

- अंधेरा

- डार्क वेब

- तिथि

- डेटा ब्रीच

- चूक

- निश्चित रूप से

- निर्भरता

- तैनात

- युक्ति

- विभिन्न

- डिजिटल

- डिजिटली

- सीधे

- विकलांग

- डिस्प्ले

- do

- दस्तावेज़ीकरण

- कर देता है

- नहीं करता है

- dont

- डाउनलोड

- डाउनलोड

- नाटकीय रूप से

- ड्राइव

- ड्राइवरों

- करार दिया

- दौरान

- e

- शीघ्र

- आसानी

- पारिस्थितिकी तंत्र

- एम्बेडेड

- जोर

- सक्षम

- सक्षम

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- endpoint

- एंडपॉइंट सुरक्षा

- समाप्त होता है

- पर्याप्त

- सुनिश्चित

- पूरी तरह से

- उपकरण

- बराबर

- ईथर (ईटीएच)

- और भी

- ठीक ठीक

- उदाहरण

- निष्पादित

- मार डाला

- उम्मीद

- आंखें

- तथ्य

- उल्लू बनाना

- Feature

- कुछ

- पट्टिका

- फ़ाइलें

- फ़ायरवॉल

- के लिए

- से

- सामने

- कार्यक्षमता

- भविष्य

- आम तौर पर

- मिल

- मिल रहा

- Go

- जा

- अच्छा

- पकड़ लेना

- संभालना

- हार्डवेयर

- है

- शीर्षक

- ऊंचाई

- यहाँ उत्पन्न करें

- छेद

- मंडराना

- कैसे

- एचटीएमएल

- http

- HTTPS

- सैकड़ों

- i

- विचार

- if

- की छवि

- छवियों

- कार्यान्वित

- महत्वपूर्ण

- सुधार

- in

- शामिल

- स्वतंत्र

- इंजेक्षन

- असुरक्षित

- ईमानदारी

- में

- विडम्बना से

- जारी किए गए

- IT

- आईटी इस

- खुद

- संयुक्त

- केवल

- रखना

- Instagram पर

- जानना

- जानने वाला

- बाद में

- ताज़ा

- लांच

- शुभारंभ

- जानें

- कम से कम

- छोड़ने

- बाएं

- वैध

- जीवन

- पसंद

- सीमाओं

- सूचीबद्ध

- सूचियाँ

- भार

- स्थान

- बनाना

- निर्माता

- निर्माताओं

- मैलवेयर

- प्रबंधन

- कामयाब

- प्रबंधक

- मैन्युअल

- निर्माता

- हाशिया

- अधिकतम-चौड़ाई

- मई..

- साधन

- तंत्र

- याद

- केवल

- माइक्रोसॉफ्ट

- हो सकता है

- गलती

- MITM

- मॉडल

- संशोधित

- अधिक

- चाहिए

- नग्न सुरक्षा

- नाम

- देशी

- आवश्यक

- आवश्यकता

- ज़रूरत

- जाल

- नेटवर्क

- प्रसार यातायात

- नया

- समाचार

- नहीं

- साधारण

- विशेष रूप से

- स्पष्ट

- of

- बंद

- अक्सर

- पुराना

- on

- ONE

- ऑनलाइन

- केवल

- खुला

- उद्घाटन

- परिचालन

- ऑपरेटिंग सिस्टम

- विकल्प

- or

- मूल

- अन्य

- हमारी

- आउट

- अपना

- पी.ई

- भाग

- विशेष

- गुजरता

- पथ

- पॉल

- निष्पादन

- लगातार

- पिच

- मैदान

- मंच

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- बिन्दु

- स्थिति

- संभव

- पोस्ट

- संभावित

- शक्तिशाली

- पसंद करते हैं

- वर्तमान

- प्राथमिक

- शायद

- मुसीबत

- प्रक्रिया

- प्रक्रियाओं

- कार्यक्रम

- प्रोग्रामर

- प्रोग्राम्स

- सुरक्षा

- प्रदान करना

- प्रदान करता है

- प्रदान कर

- उद्देश्य

- रखना

- Ransomware

- रैंसमवेयर अटैक

- बल्कि

- पढ़ना

- पाठक

- वास्तव में

- पहचान लिया

- संदर्भित करता है

- नियमित

- सम्बंधित

- सापेक्ष

- की जगह

- अपेक्षित

- शोधकर्ताओं

- रिज़र्व

- सही

- जड़

- दौर

- नियमित रूप से

- रन

- दौड़ना

- कहा

- वही

- कहना

- स्क्रीन

- सुरक्षित

- सुरक्षा

- सुरक्षा सॉफ्टवेयर

- देखना

- लगता है

- भेजता

- भावना

- अनुक्रम

- सेवा

- सत्र

- सेट

- की स्थापना

- व्यवस्था

- हस्ताक्षर

- पर हस्ताक्षर किए

- केवल

- So

- सॉफ्टवेयर

- ठोस

- समाधान ढूंढे

- कुछ

- विशिष्ट

- मानक

- शुरू

- शुरू होता है

- स्टार्टअप

- छड़ी

- फिर भी

- चुराया

- की दुकान

- कठोर

- ऐसा

- पता चलता है

- समर्थन करता है

- एसवीजी

- प्रणाली

- सिस्टम

- कहना

- से

- कि

- RSI

- भविष्य

- संयुक्त

- लेकिन हाल ही

- उन

- अपने

- फिर

- वहाँ।

- इसलिये

- इन

- वे

- सोचना

- इसका

- हालांकि?

- तीन

- यहाँ

- पहर

- टीएलएस

- सेवा मेरे

- भी

- ऊपर का

- यातायात

- संक्रमण

- पारदर्शी

- कोशिश

- मोड़

- बदल गया

- टाइप

- के अंतर्गत

- जब तक

- असामान्य

- अवांछित

- अपडेट

- अपडेट

- यूआरएल

- उपयोग

- उदाहरण

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- उपयोगिता

- मान्य

- विक्रेताओं

- सत्यापन

- सत्यापित

- संस्करण

- बहुत

- के माध्यम से

- आगंतुक

- आयतन

- चपेट में

- इंतज़ार कर रही

- करना चाहते हैं

- था

- मार्ग..

- we

- वेब

- वेब आधारित

- सप्ताह

- कुंआ

- प्रसिद्ध

- थे

- क्या

- कब

- या

- कौन कौन से

- कौन

- किसका

- मर्जी

- खिड़कियां

- विंडोज उपयोगकर्ता

- साथ में

- बिना

- सोच

- शब्द

- शब्द

- काम कर रहे

- कार्य

- चिंतित

- लिखना

- लिख रहे हैं

- इसलिए आप

- आपका

- जेफिरनेट