डेटाबेस एन्क्रिप्शन आज के डिजिटल परिदृश्य में डेटा सुरक्षा का एक महत्वपूर्ण घटक बन गया है। जैसे-जैसे अधिक से अधिक संवेदनशील जानकारी डेटाबेस में संग्रहीत होती है, इस जानकारी को अनधिकृत पहुंच से बचाना सभी उद्योगों के संगठनों के लिए सर्वोच्च प्राथमिकता बन गई है।

इस लेख में, हम डेटाबेस एन्क्रिप्शन की दुनिया का पता लगाएंगे, उपलब्ध विभिन्न प्रकार के एन्क्रिप्शन, एन्क्रिप्शन के लाभ और कमियों पर चर्चा करेंगे, और क्यों संगठनों को अपनी व्यापक सुरक्षा रणनीति के हिस्से के रूप में एन्क्रिप्शन को लागू करने पर विचार करना चाहिए।

डेटा एन्क्रिप्शन क्या है?

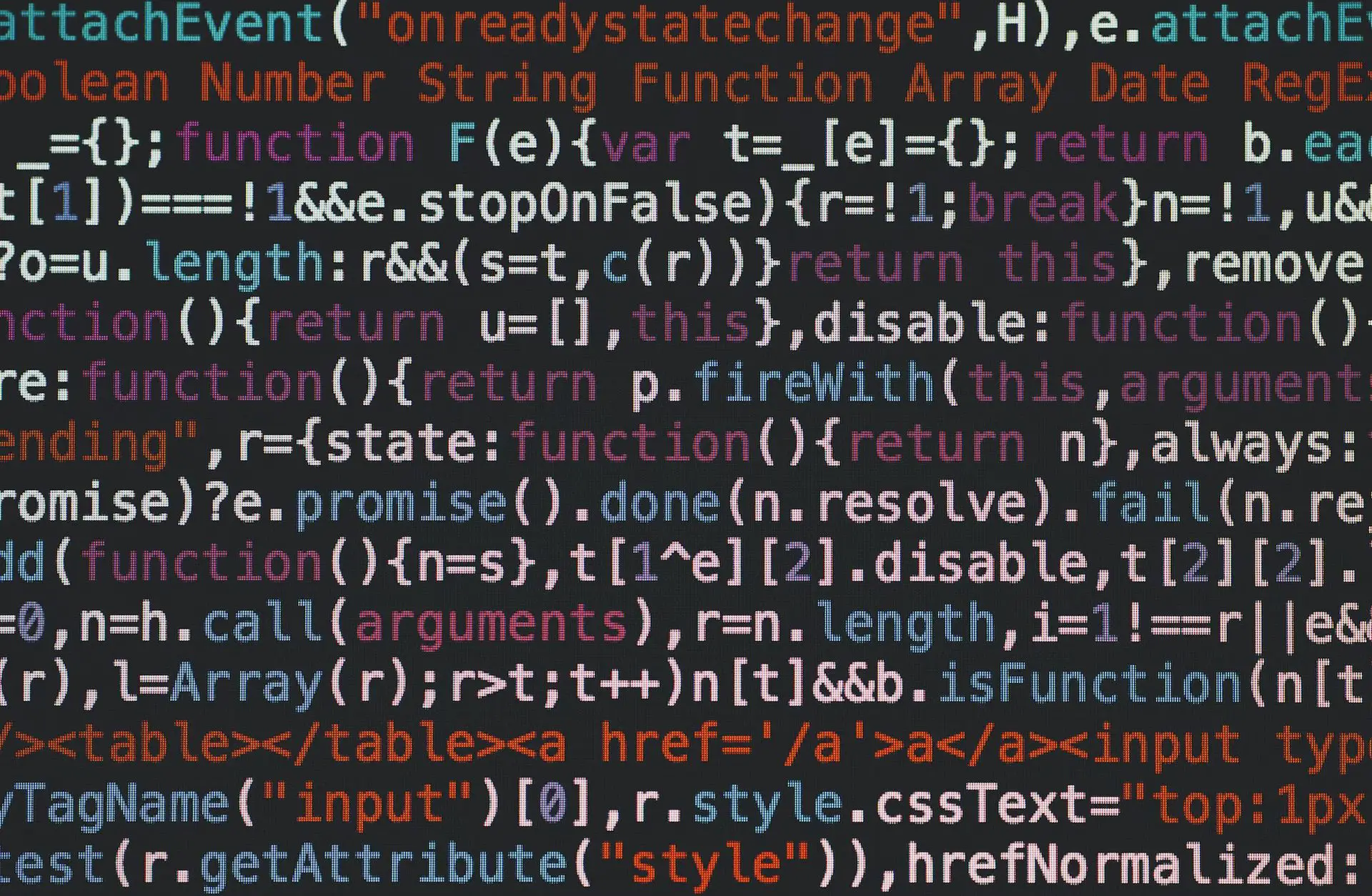

आज की दुनिया में, जहां डेटा अभूतपूर्व दर से उत्पन्न और प्रसारित किया जा रहा है, यह सुनिश्चित करना महत्वपूर्ण है कि संवेदनशील जानकारी अनधिकृत पहुंच से सुरक्षित रहे। डेटा एन्क्रिप्शन एक ऐसी प्रक्रिया है जो गणितीय एल्गोरिदम के उपयोग के माध्यम से सादे पाठ को एक अपठनीय प्रारूप में परिवर्तित करती है, जिसे सिफर टेक्स्ट के रूप में जाना जाता है। यह प्रक्रिया जानकारी की गोपनीयता और अखंडता की रक्षा करने में मदद करती है, जिससे अनधिकृत व्यक्तियों के लिए डेटा को पढ़ना या समझना असंभव हो जाता है।

यह सुनिश्चित करने के लिए कि संवेदनशील जानकारी सुरक्षित रहे, ईमेल संचार, ऑनलाइन लेनदेन और डेटा भंडारण सहित विभिन्न अनुप्रयोगों में एन्क्रिप्शन का व्यापक रूप से उपयोग किया जाता है। एन्क्रिप्शन प्रक्रिया डेटा को स्क्रैम्बल करने के लिए एक कुंजी का उपयोग करती है, और डेटा को उसके मूल रूप में वापस डिक्रिप्ट करने के लिए उसी कुंजी की आवश्यकता होती है।

एन्क्रिप्शन डेटा सुरक्षा का एक महत्वपूर्ण घटक है, और संवेदनशील जानकारी की सुरक्षा के लिए एक मजबूत एन्क्रिप्शन तंत्र का होना आवश्यक है।

डेटाबेस एन्क्रिप्शन कुंजी क्यों है?

डेटाबेस में बड़ी मात्रा में संवेदनशील जानकारी संग्रहीत होने के कारण, संवेदनशील जानकारी की सुरक्षा के लिए डेटाबेस एन्क्रिप्शन एक आवश्यक उपकरण बन गया है। डेटाबेस एन्क्रिप्शन एक डेटाबेस में संग्रहीत डेटा, जैसे व्यक्तिगत जानकारी, वित्तीय डेटा और गोपनीय व्यावसायिक जानकारी को एन्क्रिप्ट करने की प्रक्रिया है, ताकि यह सुनिश्चित किया जा सके कि डेटा अनधिकृत पहुंच से सुरक्षित है।

डेटाबेस एन्क्रिप्शन पारंपरिक एक्सेस नियंत्रणों से परे सुरक्षा की एक अतिरिक्त परत प्रदान करता है, जिससे किसी हमलावर के लिए डेटा तक पहुंचना अधिक कठिन हो जाता है, भले ही वे एक्सेस नियंत्रणों को बायपास करने में सफल हो जाएं। ऐसा इसलिए है क्योंकि एन्क्रिप्टेड डेटा तक केवल वही व्यक्ति पहुंच सकते हैं जिनके पास एन्क्रिप्शन कुंजी है, जिससे हमलावरों के लिए डेटा तक पहुंचना अधिक चुनौतीपूर्ण हो जाता है।

PlanetScale जावास्क्रिप्ट के लिए सर्वर रहित ड्राइवर पेश करता है: डेटाबेस किनारे पर जा रहे हैं

डेटा सुरक्षा के लिए अनुपालन आवश्यकताओं को पूरा करने के लिए डेटाबेस एन्क्रिप्शन भी आवश्यक है, जैसे कि सामान्य डेटा सुरक्षा विनियमन (GDPR) और स्वास्थ्य बीमा पोर्टेबिलिटी और जवाबदेही अधिनियम (HIPAA).

डेटाबेस में संग्रहीत संवेदनशील जानकारी की सुरक्षा के लिए डेटाबेस एन्क्रिप्शन एक महत्वपूर्ण उपकरण है। यह पारंपरिक पहुंच नियंत्रण से परे सुरक्षा की एक अतिरिक्त परत प्रदान करता है, जिससे हमलावरों के लिए डेटा तक पहुंच अधिक चुनौतीपूर्ण हो जाती है, और संगठनों को डेटा सुरक्षा के लिए अनुपालन आवश्यकताओं को पूरा करने में मदद मिलती है।

डेटाबेस एन्क्रिप्शन के प्रकार

डेटा एन्क्रिप्शन के दो प्राथमिक प्रकार हैं: डेटा एट-रेस्ट एन्क्रिप्शन और डेटा इन-ट्रांजिट एन्क्रिप्शन। संवेदनशील जानकारी की सुरक्षा और डेटा सुरक्षा सुनिश्चित करने के लिए दोनों प्रकार के एन्क्रिप्शन महत्वपूर्ण हैं।

डेटा एट-रेस्ट एन्क्रिप्शन

डेटा एट-रेस्ट एन्क्रिप्शन उस डेटा को एन्क्रिप्ट करने की प्रक्रिया है जो किसी भौतिक डिवाइस, जैसे हार्ड ड्राइव या यूएसबी स्टिक पर संग्रहीत होता है। भौतिक उपकरण के खो जाने या चोरी हो जाने की स्थिति में संवेदनशील जानकारी की सुरक्षा के लिए इस प्रकार का एन्क्रिप्शन महत्वपूर्ण है। यहां डेटा एट-रेस्ट एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- संवेदनशील जानकारी तक अनधिकृत पहुंच को रोकने के लिए सुरक्षा की एक अतिरिक्त परत प्रदान करता है

- आराम से डेटा की सुरक्षा के लिए हार्डवेयर और सॉफ़्टवेयर एन्क्रिप्शन विधियों के संयोजन का उपयोग करता है

- एन्क्रिप्टेड डेटा तक पहुंचने के लिए एक अद्वितीय कुंजी की आवश्यकता होती है, जिससे हमलावरों के लिए जानकारी तक पहुंचना अधिक चुनौतीपूर्ण हो जाता है

- विशिष्ट सुरक्षा आवश्यकताओं के आधार पर, फ़ाइल स्तर पर या डिवाइस स्तर पर लागू किया जा सकता है

- संवेदनशील जानकारी की सुरक्षा के लिए स्वास्थ्य देखभाल, वित्त और सरकार सहित विभिन्न उद्योगों में इसका व्यापक रूप से उपयोग किया जाता है।

डेटा इन-ट्रांजिट एन्क्रिप्शन

डेटा इन-ट्रांजिट एन्क्रिप्शन एक डिवाइस से दूसरे डिवाइस पर प्रसारित होने वाले डेटा को एन्क्रिप्ट करने की प्रक्रिया है, जैसे इंटरनेट या निजी नेटवर्क पर प्रसारित डेटा। ट्रांसमिशन के दौरान संवेदनशील जानकारी को अवरोधन या छिपकर सुनने से बचाने के लिए इस प्रकार का एन्क्रिप्शन महत्वपूर्ण है। यहां डेटा इन-ट्रांजिट एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- यह सुनिश्चित करता है कि ट्रांसमिशन के दौरान डेटा सुरक्षित रहे, इसे अवरोधन या छिपकर बात करने से बचाया जाए

- ट्रांसमिशन के दौरान डेटा को एन्क्रिप्ट करने के लिए एसएसएल या टीएलएस जैसे एन्क्रिप्शन प्रोटोकॉल का उपयोग करता है

- डेटा तक पहुंचने के लिए प्राप्तकर्ता के पास सही डिक्रिप्शन कुंजी होना आवश्यक है, जिससे हमलावरों के लिए जानकारी तक पहुंचना अधिक चुनौतीपूर्ण हो जाता है।

- ट्रांसमिशन के दौरान संवेदनशील जानकारी की सुरक्षा के लिए ई-कॉमर्स, ऑनलाइन बैंकिंग और सरकार सहित विभिन्न उद्योगों में इसका व्यापक रूप से उपयोग किया जाता है।

संवेदनशील जानकारी की सुरक्षा और डेटा सुरक्षा सुनिश्चित करने के लिए डेटा एट-रेस्ट एन्क्रिप्शन और डेटा इन-ट्रांजिट एन्क्रिप्शन दोनों महत्वपूर्ण हैं। डेटा एट-रेस्ट एन्क्रिप्शन भौतिक उपकरणों पर संग्रहीत डेटा की सुरक्षा करता है, जबकि डेटा इन-ट्रांजिट एन्क्रिप्शन उपकरणों के बीच संचरण के दौरान डेटा की सुरक्षा करता है। दोनों प्रकार के एन्क्रिप्शन को लागू करके, संगठन यह सुनिश्चित कर सकते हैं कि संवेदनशील जानकारी हर समय सुरक्षित रहे।

डेटाबेस एन्क्रिप्शन विधियाँ

डेटाबेस एन्क्रिप्शन डेटा सुरक्षा का एक अनिवार्य घटक बन गया है, और डेटाबेस में डेटा एन्क्रिप्ट करने के लिए विभिन्न तरीके उपलब्ध हैं। इस अनुभाग में, हम कुछ सबसे सामान्य डेटाबेस एन्क्रिप्शन विधियों का पता लगाएंगे, जिनमें पारदर्शी या बाहरी डेटाबेस एन्क्रिप्शन, कॉलम-स्तरीय एन्क्रिप्शन, सममित एन्क्रिप्शन, असममित एन्क्रिप्शन और एप्लिकेशन-स्तरीय एन्क्रिप्शन शामिल हैं।

पारदर्शी या बाहरी डेटाबेस एन्क्रिप्शन

पारदर्शी या बाहरी डेटाबेस एन्क्रिप्शन डेटा को एन्क्रिप्ट करने की एक विधि है जिसके लिए डेटाबेस में किसी भी संशोधन की आवश्यकता नहीं होती है। इस प्रकार का एन्क्रिप्शन भंडारण स्तर पर लागू किया जाता है, और डेटा का एन्क्रिप्शन और डिक्रिप्शन एक बाहरी सिस्टम द्वारा नियंत्रित किया जाता है। यहां पारदर्शी या बाहरी डेटाबेस एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- डेटाबेस में किसी भी संशोधन की आवश्यकता नहीं है, जिससे इसे लागू करना आसान हो जाता है

- उच्च प्रदर्शन प्रदान करता है, क्योंकि एन्क्रिप्शन और डिक्रिप्शन को एक समर्पित बाहरी सिस्टम द्वारा नियंत्रित किया जाता है

- मजबूत सुरक्षा प्रदान करता है, क्योंकि एन्क्रिप्शन कुंजियाँ डेटाबेस से अलग संग्रहीत की जाती हैं

कॉलम-स्तरीय एन्क्रिप्शन

कॉलम-स्तरीय एन्क्रिप्शन डेटाबेस के भीतर डेटा के विशिष्ट कॉलमों को एन्क्रिप्ट करने की एक विधि है, जैसे सामाजिक सुरक्षा नंबर या क्रेडिट कार्ड की जानकारी। इस प्रकार के एन्क्रिप्शन का उपयोग आमतौर पर HIPAA या PCI DSS जैसे डेटा सुरक्षा नियमों के अनुपालन के लिए किया जाता है। यहां कॉलम-स्तरीय एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- डेटा के कौन से कॉलम एन्क्रिप्ट किए गए हैं, इस पर विस्तृत नियंत्रण प्रदान करता है, जिससे संगठनों को गैर-संवेदनशील डेटा तक पहुंच बनाए रखते हुए संवेदनशील जानकारी की सुरक्षा करने की अनुमति मिलती है।

- मजबूत सुरक्षा प्रदान करता है, क्योंकि एन्क्रिप्शन कुंजियाँ आमतौर पर डेटाबेस से अलग संग्रहीत की जाती हैं

- अतिरिक्त सुरक्षा के लिए अन्य एन्क्रिप्शन विधियों, जैसे सममित या असममित एन्क्रिप्शन के साथ संयोजन में उपयोग किया जा सकता है

सममित एन्क्रिप्शन

सममित एन्क्रिप्शन डेटा को एन्क्रिप्ट करने की एक विधि है जो एन्क्रिप्शन और डिक्रिप्शन दोनों के लिए एक ही कुंजी का उपयोग करती है। इस प्रकार का एन्क्रिप्शन तेज़ और कुशल है और अक्सर बड़ी मात्रा में डेटा के लिए उपयोग किया जाता है। यहां सममित एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- उच्च प्रदर्शन प्रदान करता है, क्योंकि एन्क्रिप्शन और डिक्रिप्शन एक ही कुंजी का उपयोग करके जल्दी से किया जा सकता है

- सही ढंग से लागू होने पर मजबूत सुरक्षा प्रदान करता है, क्योंकि अनधिकृत पहुंच को रोकने के लिए एन्क्रिप्शन कुंजी को गुप्त रखा जाना चाहिए

- अतिरिक्त सुरक्षा के लिए अन्य एन्क्रिप्शन विधियों, जैसे कॉलम-स्तर या एप्लिकेशन-स्तरीय एन्क्रिप्शन के साथ संयोजन में उपयोग किया जा सकता है

पारदर्शिता और जवाबदेही के लिए डेटा का लोकतंत्रीकरण

असममित एन्क्रिप्शन

असममित एन्क्रिप्शन डेटा को एन्क्रिप्ट करने की एक विधि है जो एन्क्रिप्शन और डिक्रिप्शन के लिए दो अलग-अलग कुंजियों का उपयोग करती है। एक कुंजी सार्वजनिक है और इसे स्वतंत्र रूप से साझा किया जा सकता है, जबकि दूसरी कुंजी निजी है और इसे गुप्त रखा जाना चाहिए। इस प्रकार के एन्क्रिप्शन का उपयोग अक्सर संवेदनशील संचार, जैसे ईमेल या ऑनलाइन बैंकिंग के लिए किया जाता है। यहां असममित एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- मजबूत सुरक्षा प्रदान करता है, क्योंकि डेटा को डिक्रिप्ट करने के लिए निजी कुंजी की आवश्यकता होती है, और सार्वजनिक कुंजी को स्वतंत्र रूप से साझा किया जा सकता है

- उच्च स्तर का विश्वास प्रदान करता है, क्योंकि सार्वजनिक कुंजी का उपयोग प्रेषक की पहचान सत्यापित करने के लिए किया जा सकता है

- यह धीमा और संसाधन-गहन हो सकता है, जिससे यह बड़ी मात्रा में डेटा के लिए कम उपयुक्त हो सकता है

एप्लिकेशन-स्तरीय एन्क्रिप्शन

एप्लिकेशन-स्तरीय एन्क्रिप्शन डेटाबेस में संग्रहीत होने से पहले किसी एप्लिकेशन के भीतर डेटा को एन्क्रिप्ट करने की एक विधि है। इस प्रकार का एन्क्रिप्शन डेटाबेस-स्तरीय एन्क्रिप्शन से परे सुरक्षा की एक अतिरिक्त परत प्रदान करता है, क्योंकि डेटा डेटाबेस तक पहुंचने से पहले ही एन्क्रिप्ट किया जाता है। यहां एप्लिकेशन-स्तरीय एन्क्रिप्शन की कुछ विशेषताएं दी गई हैं:

- उच्च स्तर की सुरक्षा प्रदान करता है, क्योंकि डेटा को डेटाबेस में संग्रहीत होने से पहले ही एन्क्रिप्ट किया जाता है

- कौन सा डेटा एन्क्रिप्ट किया गया है, इस पर विस्तृत नियंत्रण प्रदान करता है, जिससे संगठनों को गैर-संवेदनशील डेटा तक पहुंच बनाए रखते हुए संवेदनशील जानकारी की सुरक्षा करने की अनुमति मिलती है

- संसाधन-गहन हो सकता है, जिससे यह बड़ी मात्रा में डेटा के लिए कम उपयुक्त हो सकता है

डेटाबेस में डेटा को एन्क्रिप्ट करने के लिए विभिन्न तरीके उपलब्ध हैं, जिनमें पारदर्शी या बाहरी डेटाबेस एन्क्रिप्शन, कॉलम-स्तरीय एन्क्रिप्शन, सममित एन्क्रिप्शन, असममित एन्क्रिप्शन और एप्लिकेशन-स्तरीय एन्क्रिप्शन शामिल हैं। प्रत्येक विधि के अपने फायदे और नुकसान हैं, और संगठनों को यह निर्धारित करने के लिए अपनी डेटा सुरक्षा आवश्यकताओं का सावधानीपूर्वक मूल्यांकन करना चाहिए कि कौन सी एन्क्रिप्शन विधि उनके लिए सही है।

डेटाबेस एन्क्रिप्शन के लाभ

डेटा एन्क्रिप्शन उन संगठनों के लिए कई लाभ प्रदान करता है जिन्हें संवेदनशील जानकारी की सुरक्षा की आवश्यकता होती है। डेटा एन्क्रिप्शन के कुछ मुख्य लाभ यहां दिए गए हैं:

डेटा उल्लंघनों से बचाता है

एन्क्रिप्शन सुरक्षा की एक अतिरिक्त परत प्रदान करता है जो संवेदनशील डेटा तक अनधिकृत पहुंच को रोक सकता है। भले ही हमलावर अन्य सुरक्षा उपायों, जैसे फ़ायरवॉल या एक्सेस नियंत्रण को बायपास करने में कामयाब हो जाते हैं, एन्क्रिप्टेड डेटा को पढ़ना या समझना अधिक कठिन होता है।

डेटा सुरक्षा नियमों का अनुपालन

डेटा सुरक्षा नियम, जैसे कि सामान्य डेटा सुरक्षा विनियमन (जीडीपीआर) और स्वास्थ्य बीमा पोर्टेबिलिटी और जवाबदेही अधिनियम (एचआईपीएए), संगठनों को संवेदनशील जानकारी की सुरक्षा करने की आवश्यकता होती है। एन्क्रिप्शन अक्सर इन विनियमों का एक महत्वपूर्ण घटक होता है और संगठनों को अनुपालन आवश्यकताओं को पूरा करने में मदद कर सकता है।

ट्रांसमिशन के दौरान डेटा की सुरक्षा करता है

डेटा एन्क्रिप्शन ट्रांसमिशन के दौरान डेटा की सुरक्षा कर सकता है, यह सुनिश्चित करते हुए कि संवेदनशील जानकारी किसी हमलावर द्वारा इंटरसेप्ट किए जाने पर भी सुरक्षित रहती है। यह उन उद्योगों के लिए विशेष रूप से महत्वपूर्ण है जो इंटरनेट पर संवेदनशील जानकारी प्रसारित करते हैं, जैसे ई-कॉमर्स और ऑनलाइन बैंकिंग।

प्रतिष्ठा क्षति के जोखिम को कम करता है

डेटा उल्लंघनों का किसी संगठन की प्रतिष्ठा पर महत्वपूर्ण प्रभाव पड़ सकता है। एन्क्रिप्शन लागू करके, संगठन डेटा उल्लंघन और इससे जुड़ी अपनी प्रतिष्ठा को होने वाले नुकसान के जोखिम को कम कर सकते हैं।

बौद्धिक संपदा की रक्षा करता है

एन्क्रिप्शन संवेदनशील बौद्धिक संपदा, जैसे व्यापार रहस्य, को अनधिकृत व्यक्तियों द्वारा पहुंचने या चोरी होने से बचा सकता है।

मन की शांति प्रदान करता है

डेटाबेस एन्क्रिप्शन को लागू करने से संगठनों को मानसिक शांति मिल सकती है, यह जानकर कि संवेदनशील जानकारी अनधिकृत पहुंच से सुरक्षित है। इससे तनाव कम करने और उत्पादकता में सुधार करने में मदद मिल सकती है।

डेटा एन्क्रिप्शन उन संगठनों के लिए कई लाभ प्रदान करता है जिन्हें संवेदनशील जानकारी की सुरक्षा की आवश्यकता होती है। यह डेटा उल्लंघनों से रक्षा कर सकता है, संगठनों को अनुपालन आवश्यकताओं को पूरा करने में मदद कर सकता है, प्रतिष्ठित क्षति के जोखिम को कम कर सकता है और मानसिक शांति प्रदान कर सकता है।

डेटाबेस एन्क्रिप्शन के नुकसान

जबकि डेटाबेस एन्क्रिप्शन डेटा सुरक्षा के संदर्भ में महत्वपूर्ण लाभ प्रदान करता है, इसके कुछ नुकसान भी हैं जिनके बारे में संगठनों को अवगत होना चाहिए। डेटा एन्क्रिप्शन के कुछ मुख्य नुकसान यहां दिए गए हैं:

प्रदर्शन प्रभाव

डेटाबेस एन्क्रिप्शन के लिए महत्वपूर्ण प्रोसेसिंग पावर की आवश्यकता हो सकती है, जिसके परिणामस्वरूप डेटा एन्क्रिप्ट या डिक्रिप्ट करते समय प्रदर्शन धीमा हो सकता है। यह उन संगठनों के लिए विशेष रूप से चुनौतीपूर्ण हो सकता है जिन्हें बड़ी मात्रा में डेटा को एन्क्रिप्ट और डिक्रिप्ट करने की आवश्यकता होती है।

डेटा शासन 101: अपने संगठन के लिए एक मजबूत नींव तैयार करना

मुख्य प्रबंधन

डेटाबेस एन्क्रिप्शन के लिए डेटा को एन्क्रिप्ट और डिक्रिप्ट करने के लिए एक कुंजी की आवश्यकता होती है। कुंजी प्रबंधन चुनौतीपूर्ण हो सकता है, विशेष रूप से उन संगठनों के लिए जिन्हें विभिन्न प्रणालियों और उपकरणों में बड़ी संख्या में कुंजी प्रबंधित करने की आवश्यकता होती है। यदि चाबियाँ खो जाती हैं या चोरी हो जाती हैं, तो इसके परिणामस्वरूप डेटा स्थायी रूप से खो सकता है या अप्राप्य हो सकता है।

लागत

डेटाबेस एन्क्रिप्शन को लागू करना महंगा हो सकता है, इसके लिए हार्डवेयर और सॉफ्टवेयर निवेश के साथ-साथ चल रहे रखरखाव और समर्थन लागत की आवश्यकता होती है। सीमित बजट वाले छोटे या मध्यम आकार के संगठनों के लिए यह विशेष रूप से चुनौतीपूर्ण हो सकता है।

प्रयोज्य

डेटाबेस एन्क्रिप्शन उपयोगकर्ताओं के लिए डेटा तक पहुंच और उसका उपयोग करना अधिक कठिन बना सकता है। इसके परिणामस्वरूप निराशा हो सकती है और उत्पादकता में कमी आ सकती है, खासकर यदि उपयोगकर्ताओं को एन्क्रिप्टेड डेटा का उपयोग करने के बारे में प्रशिक्षित नहीं किया गया है।

सुरक्षा की झूठी भावना

जबकि डेटाबेस एन्क्रिप्शन सुरक्षा की एक अतिरिक्त परत प्रदान कर सकता है, यह रामबाण नहीं है। हमलावर अभी भी कुंजी चुराकर या डेटाबेस एन्क्रिप्शन प्रक्रिया में कमजोरियों का फायदा उठाकर एन्क्रिप्टेड डेटा तक पहुंच प्राप्त कर सकते हैं। संगठनों को एक व्यापक सुरक्षा रणनीति के हिस्से के रूप में एन्क्रिप्शन को लागू करना चाहिए जिसमें अन्य सुरक्षा उपाय, जैसे एक्सेस नियंत्रण, फ़ायरवॉल और घुसपैठ का पता लगाने वाले सिस्टम शामिल हैं।

जबकि डेटा एन्क्रिप्शन डेटा सुरक्षा के संदर्भ में महत्वपूर्ण लाभ प्रदान करता है, इसके कुछ नुकसान भी हैं जिनके बारे में संगठनों को अवगत होना चाहिए। इनमें प्रदर्शन प्रभाव, प्रमुख प्रबंधन चुनौतियाँ, लागत, प्रयोज्य मुद्दे और सुरक्षा की गलत भावना का जोखिम शामिल हैं। संगठनों को अपनी सुरक्षा रणनीति के हिस्से के रूप में इसे लागू करने से पहले डेटाबेस एन्क्रिप्शन के फायदे और नुकसान का सावधानीपूर्वक मूल्यांकन करना चाहिए।

निष्कर्ष

आज की डेटा-संचालित दुनिया में संवेदनशील जानकारी की सुरक्षा के लिए डेटाबेस एन्क्रिप्शन एक महत्वपूर्ण उपकरण है। डेटाबेस में संग्रहीत डेटा को एन्क्रिप्ट करके, संगठन यह सुनिश्चित कर सकते हैं कि उनकी बहुमूल्य जानकारी अनधिकृत पहुंच, डेटा उल्लंघनों और साइबर हमलों से सुरक्षित रहे। हालाँकि एन्क्रिप्शन के कुछ नुकसान हैं, जैसे प्रदर्शन प्रभाव और प्रमुख प्रबंधन चुनौतियाँ, एन्क्रिप्शन के लाभ कमियों से कहीं अधिक हैं।

संगठनों को अपनी डेटा सुरक्षा आवश्यकताओं का सावधानीपूर्वक मूल्यांकन करना चाहिए और अपनी व्यापक सुरक्षा रणनीति के हिस्से के रूप में डेटाबेस एन्क्रिप्शन को लागू करने पर विचार करना चाहिए। ऐसा करके, वे संवेदनशील जानकारी की रक्षा कर सकते हैं, अनुपालन आवश्यकताओं को पूरा कर सकते हैं, प्रतिष्ठित क्षति के जोखिम को कम कर सकते हैं और मानसिक शांति प्रदान कर सकते हैं। जैसे-जैसे डिजिटल परिदृश्य विकसित हो रहा है और डेटा सुरक्षा के खतरे तेजी से परिष्कृत होते जा रहे हैं, डेटाबेस एन्क्रिप्शन निस्संदेह उन संगठनों के लिए एक महत्वपूर्ण उपकरण बना रहेगा जो अपनी बहुमूल्य जानकारी की सुरक्षा करना चाहते हैं।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://dataconomy.com/2023/04/what-is-database-encryption-types-methods/

- :है

- 1

- a

- पहुँच

- पहुँचा

- जवाबदेही

- के पार

- अधिनियम

- जोड़ा

- अतिरिक्त

- फायदे

- के खिलाफ

- एल्गोरिदम

- सब

- की अनुमति दे

- की अनुमति देता है

- राशियाँ

- और

- अन्य

- आवेदन

- अनुप्रयोगों

- लागू

- हैं

- लेख

- AS

- जुड़े

- At

- आक्रमण

- उपलब्ध

- वापस

- बैंकिंग

- BE

- क्योंकि

- बन

- से पहले

- जा रहा है

- लाभ

- के बीच

- परे

- भंग

- उल्लंघनों

- व्यापक

- बजट

- इमारत

- व्यापार

- by

- कर सकते हैं

- कार्ड

- सावधानी से

- मामला

- चुनौतियों

- चुनौतीपूर्ण

- बीजलेख

- कोड

- स्तंभ

- संयोजन

- सामान्य

- संचार

- संचार

- अनुपालन

- अंग

- निष्कर्ष

- गोपनीयता

- विचार करना

- जारी

- नियंत्रण

- नियंत्रण

- लागत

- श्रेय

- क्रेडिट कार्ड

- महत्वपूर्ण

- महत्वपूर्ण

- साइबर

- साइबर हमले

- तिथि

- डेटा भंग

- डेटा ब्रीच

- आँकड़ा रक्षण

- डाटा सुरक्षा

- डेटा भंडारण

- डेटा पर ही आधारित

- डाटाबेस

- डेटाबेस

- पढ़ना

- डिक्रिप्ट

- समर्पित

- निर्भर करता है

- खोज

- निर्धारित करना

- युक्ति

- डिवाइस

- विभिन्न

- मुश्किल

- डिजिटल

- पर चर्चा

- कर

- कमियां

- ड्राइव

- ड्राइवर

- दौरान

- ई - कॉमर्स

- से प्रत्येक

- कुशल

- ईमेल

- एन्क्रिप्टेड

- एन्क्रिप्शन

- एन्क्रिप्शन सुरक्षा करता है

- सुनिश्चित

- सुनिश्चित

- विशेष रूप से

- आवश्यक

- मूल्यांकन करें

- और भी

- विकसित करना

- महंगा

- का पता लगाने

- बाहरी

- फास्ट

- विशेषताएं

- पट्टिका

- वित्त

- वित्तीय

- वित्तीय आँकड़ा

- फायरवॉल

- के लिए

- प्रपत्र

- प्रारूप

- बुनियाद

- से

- लाभ

- GDPR

- सामान्य जानकारी

- सामान्य आंकड़ा

- जनरल डेटा संरक्षण विनियम

- उत्पन्न

- देना

- शासन

- सरकार

- कठिन

- हार्ड ड्राइव

- हार्डवेयर

- है

- स्वास्थ्य

- स्वास्थ्य बीमा

- स्वास्थ्य सेवा

- मदद

- मदद करता है

- यहाँ उत्पन्न करें

- हाई

- कैसे

- How To

- एचटीएमएल

- HTTPS

- पहचान

- प्रभाव

- Impacts

- लागू करने के

- कार्यान्वित

- कार्यान्वयन

- महत्वपूर्ण

- असंभव

- में सुधार

- in

- शामिल

- शामिल

- सहित

- तेजी

- व्यक्तियों

- उद्योगों

- करें-

- बीमा

- ईमानदारी

- बौद्धिक

- बौद्धिक संपदा

- इंटरनेट

- द्वारा प्रस्तुत

- घुसपैठ का पता लगाने

- निवेश

- मुद्दों

- IT

- आईटी इस

- खुद

- जावास्क्रिप्ट

- जेपीजी

- कुंजी

- Instagram पर

- ज्ञान

- जानने वाला

- परिदृश्य

- बड़ा

- परत

- स्तर

- सीमित

- देख

- मुख्य

- रखरखाव

- बनाना

- निर्माण

- प्रबंधन

- प्रबंध

- गणितीय

- अधिकतम-चौड़ाई

- उपायों

- तंत्र

- मिलना

- बैठक

- तरीका

- तरीकों

- मन

- संशोधनों

- अधिक

- अधिकांश

- चलती

- आवश्यकता

- की जरूरत है

- नेटवर्क

- संख्या

- अनेक

- of

- ऑफर

- on

- ONE

- चल रहे

- ऑनलाइन

- ऑनलाइन बैंकिंग

- संगठनों

- मूल

- अन्य

- अपना

- रामबाण

- भाग

- PCI DSS

- प्रदर्शन

- हमेशा

- स्टाफ़

- भौतिक

- जगह

- मैदान

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- लोकप्रिय

- बिजली

- को रोकने के

- प्राथमिक

- प्राथमिकता

- निजी

- निजी कुंजी

- प्रक्रिया

- प्रसंस्करण

- प्रसंस्करण शक्ति

- उत्पादकता

- संपत्ति

- रक्षा करना

- संरक्षित

- संरक्षण

- सुरक्षा

- प्रोटोकॉल

- प्रदान करना

- प्रदान करता है

- प्रदान कर

- सार्वजनिक

- सार्वजनिक कुंजी

- जल्दी से

- मूल्यांकन करें

- पहुँचती है

- पढ़ना

- को कम करने

- विनियमन

- नियम

- रहना

- बाकी है

- ख्याति

- की आवश्यकता होती है

- अपेक्षित

- आवश्यकताएँ

- की आवश्यकता होती है

- गहन संसाधन

- परिणाम

- जोखिम

- मजबूत

- सुरक्षित

- वही

- गुप्त

- अनुभाग

- सुरक्षित

- सुरक्षा

- सुरक्षा उपाय

- भावना

- संवेदनशील

- serverless

- साझा

- चाहिए

- महत्वपूर्ण

- धीमा

- छोटा

- So

- सोशल मीडिया

- सॉफ्टवेयर

- कुछ

- परिष्कृत

- विशिष्ट

- एसएसएल

- छड़ी

- फिर भी

- चुराया

- भंडारण

- संग्रहित

- स्ट्रेटेजी

- तनाव

- मजबूत

- ऐसा

- उपयुक्त

- समर्थन

- प्रणाली

- सिस्टम

- शर्तों

- कि

- RSI

- जानकारी

- दुनिया

- लेकिन हाल ही

- उन

- इन

- धमकी

- यहाँ

- बार

- टीएलएस

- सेवा मेरे

- आज का दि

- साधन

- ऊपर का

- व्यापार

- परंपरागत

- प्रशिक्षित

- लेनदेन

- संचारित करना

- ट्रांसपेरेंसी

- पारदर्शी

- ट्रस्ट

- प्रकार

- आम तौर पर

- निश्चित रूप से

- अद्वितीय

- अभूतपूर्व

- प्रयोज्य

- USB के

- उपयोग

- उपयोगकर्ताओं

- मूल्यवान

- बहुमूल्य जानकारी

- विविधता

- विभिन्न

- व्यापक

- सत्यापित

- कमजोरियों

- कुंआ

- क्या

- एचएमबी क्या है?

- कौन कौन से

- जब

- कौन

- व्यापक रूप से

- मर्जी

- साथ में

- अंदर

- विश्व

- आपका

- जेफिरनेट