हमलावर लुम्मा स्टीलर के एक प्रकार को फैला रहे हैं यूट्यूब ऐसे चैनल जो मैलवेयर वितरित करने के लिए मालिकाना दुर्भावनापूर्ण सर्वर के बजाय GitHub और MediaFire जैसे ओपन सोर्स प्लेटफ़ॉर्म का उपयोग करके वेब फ़िल्टर को हटाकर लोकप्रिय एप्लिकेशन को क्रैक करने से संबंधित सामग्री पेश करते हैं।

फोर्टीगार्ड के शोधकर्ताओं ने कहा कि अभियान है एक हमले के समान पिछले मार्च में पता चला कि बिना लाइसेंस के फ़ोटोशॉप, ऑटोडेस्क 3डीएस मैक्स, ऑटोकैड और अन्य जैसे प्रोग्राम इंस्टॉल करने के तरीके पर चरण-दर-चरण ट्यूटोरियल फैलाने के लिए कृत्रिम बुद्धिमत्ता (एआई) का उपयोग किया गया।

फोर्टिनेट के वरिष्ठ विश्लेषक कारा लिन ने लिखा, "ये यूट्यूब वीडियो आम तौर पर क्रैक किए गए एप्लिकेशन से संबंधित सामग्री पेश करते हैं, उपयोगकर्ताओं को समान इंस्टॉलेशन गाइड पेश करते हैं और अक्सर टिनीयूआरएल और कटली जैसी सेवाओं का उपयोग करके छोटे किए गए दुर्भावनापूर्ण यूआरएल को शामिल करते हैं।" एक ब्लॉग पोस्ट में फोर्टिनेट द्वारा 8 जनवरी को प्रकाशित।

उन्होंने लिखा, वीडियो में साझा किए गए लिंक TinyURL और Cuttly जैसी लिंक-शॉर्टिंग सेवाओं का उपयोग करते हैं, और अंतिम मैलवेयर, लुम्मा स्टीलर लाने के लिए जिम्मेदार एक नए, निजी .NET लोडर के सीधे डाउनलोड की ओर ले जाते हैं।

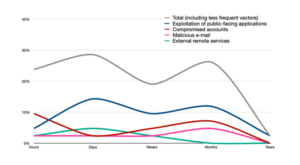

लुम्मा उपयोगकर्ता क्रेडेंशियल, सिस्टम विवरण, ब्राउज़र डेटा और एक्सटेंशन सहित संवेदनशील जानकारी को लक्षित करता है। मैलवेयर को 2022 से डार्क वेब और टेलीग्राम चैनल पर विज्ञापनों में दिखाया गया है, जिसमें एक दर्जन से अधिक कमांड-एंड-कंट्रोल सर्वर हैं और अनेक अद्यतनफ़ोर्टिनेट के अनुसार।

लुम्मा चोरी करने वाला हमला कैसे काम करता है

हमले की शुरुआत एक हैकर द्वारा YouTube खाते में सेंध लगाने और ऐसे वीडियो अपलोड करने से होती है जो क्रैक किए गए सॉफ़्टवेयर पर सुझाव साझा करने के लिए होते हैं, साथ ही उन वीडियो के विवरण भी होते हैं जो दुर्भावनापूर्ण यूआरएल एम्बेड करते हैं। विवरण उपयोगकर्ताओं को एक .ZIP फ़ाइल डाउनलोड करने के लिए भी आमंत्रित करता है जिसमें दुर्भावनापूर्ण सामग्री शामिल है।

फोर्टिनेट द्वारा देखे गए वीडियो इस साल की शुरुआत में अपलोड किए गए थे; हालाँकि, फ़ाइल-साझाकरण साइट पर फ़ाइलें नियमित रूप से अपडेट प्राप्त करती हैं, और डाउनलोड की संख्या बढ़ती जा रही है, जिससे पता चलता है कि अभियान पीड़ितों तक पहुँच रहा है। "यह इंगित करता है कि ज़िप फ़ाइल हमेशा नई होती है और यह विधि प्रभावी रूप से मैलवेयर फैलाती है," लिन ने लिखा।

.ZIP फ़ाइल में एक .LNK फ़ाइल शामिल है जो जॉन1323456 के स्वामित्व वाले GitHub रिपॉजिटरी "न्यू" के माध्यम से .NET निष्पादन फ़ाइल डाउनलोड करने के लिए PowerShell को कॉल करती है। अन्य दो रिपॉजिटरी, "एलएनके" और "एलएनके-एक्स" में .NET लोडर और अंतिम पेलोड के रूप में स्प्रेड लुम्मा भी शामिल है।

लिन ने लिखा, "निर्मित इंस्टॉलेशन .ZIP फ़ाइल पेलोड वितरित करने के लिए एक प्रभावी चारा के रूप में कार्य करती है, एप्लिकेशन इंस्टॉल करने के उपयोगकर्ता के इरादे का फायदा उठाती है और उन्हें बिना किसी हिचकिचाहट के इंस्टॉलेशन फ़ाइल पर क्लिक करने के लिए प्रेरित करती है।"

.NET लोडर को स्मार्टअसेंबली, एक वैध ओफ़्स्केशन टूल का उपयोग करके अस्पष्ट किया गया है। लोडर सिस्टम के पर्यावरण मूल्य को प्राप्त करके आगे बढ़ता है और, एक बार डेटा की संख्या सही हो जाने पर, यह पावरशेल स्क्रिप्ट को लोड करता है। अन्यथा, प्रक्रिया प्रोग्राम से बाहर हो जाती है।

YouTube मैलवेयर चोरी और सावधानी

मैलवेयर का पता लगाने से बचने के लिए बनाया गया है: प्रोसेसस्टार्टइन्फो ऑब्जेक्ट पावरशेल प्रक्रिया लॉन्च करता है जो अंततः हमले के अगले चरण के लिए एक डीएलएल फ़ाइल को आमंत्रित करता है, जो पता लगाने से बचने के लिए विभिन्न तकनीकों का उपयोग करके अपने पर्यावरण को स्कैन करता है। इस प्रक्रिया में डिबगर्स की जाँच करना शामिल है; सुरक्षा उपकरण या सैंडबॉक्स; आभाषी दुनिया; और अन्य सेवाएँ या फ़ाइलें जो किसी दुर्भावनापूर्ण प्रक्रिया को अवरुद्ध कर सकती हैं।

“सभी पर्यावरण जांचों को पूरा करने के बाद, प्रोग्राम संसाधन डेटा को डिक्रिप्ट करता है और 'सस्पेंडथ्रेड;' समारोह,'लिन ने लिखा। "इस फ़ंक्शन का उपयोग थ्रेड को 'निलंबित' स्थिति में बदलने के लिए किया जाता है, जो पेलोड इंजेक्शन की प्रक्रिया में एक महत्वपूर्ण कदम है।"

एक बार लॉन्च होने के बाद, पेलोड, लुम्मा, कमांड-एंड-कंट्रोल सर्वर (C2) के साथ संचार करता है और संपीड़ित चुराए गए डेटा को हमलावरों को वापस भेजने के लिए एक कनेक्शन स्थापित करता है। लिन ने कहा कि अभियान में उपयोग किए गए वेरिएंट को संस्करण 4.0 के रूप में चिह्नित किया गया है, लेकिन बेहतर ढंग से पता लगाने से बचने के लिए HTTPS का लाभ उठाने के लिए इसके एक्सफिल्ट्रेशन को अपडेट किया गया है।

हालाँकि, संक्रमण को ट्रैक किया जा सकता है। फोर्टिनेट ने पोस्ट में समझौता संकेतकों (आईओसी) की एक सूची शामिल की, और उपयोगकर्ताओं को "अस्पष्ट एप्लिकेशन स्रोतों" के संबंध में सावधानी बरतने की सलाह दी। फोर्टिनेट ने कहा कि अगर लोग यूट्यूब या किसी अन्य प्लेटफॉर्म से एप्लिकेशन डाउनलोड करना चाहते हैं, तो उन्हें यह सुनिश्चित करना चाहिए कि वे प्रतिष्ठित और सुरक्षित मूल से आए हैं।

संगठनों को बुनियादी सुविधाएं भी उपलब्ध करानी चाहिए साइबर सुरक्षा प्रशिक्षण पोस्ट के अनुसार, अपने कर्मचारियों को वर्तमान खतरे के परिदृश्य के बारे में स्थितिजन्य जागरूकता को बढ़ावा देने के साथ-साथ बुनियादी साइबर सुरक्षा अवधारणाओं और प्रौद्योगिकी को सीखने के लिए प्रेरित करें। इससे उन परिदृश्यों से बचने में मदद मिलेगी जिनमें कर्मचारी कॉर्पोरेट वातावरण में दुर्भावनापूर्ण फ़ाइलें डाउनलोड करते हैं।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :हैस

- :है

- $यूपी

- 2022

- 8

- a

- About

- साथ

- अनुसार

- लेखा

- प्राप्ति

- विज्ञापन

- सलाह दी

- बाद

- AI

- उद्देश्य

- सब

- भी

- हमेशा

- an

- विश्लेषक

- और

- कोई

- उपकरणों

- आवेदन

- अनुप्रयोगों

- कृत्रिम

- कृत्रिम बुद्धिमत्ता

- कृत्रिम बुद्धिमत्ता (AI)

- AS

- At

- आक्रमण

- Autodesk

- से बचने

- जागरूकता

- वापस

- चारा

- बुनियादी

- BE

- किया गया

- बेहतर

- खबरदार

- खंड

- ब्लॉग

- ब्राउज़र

- बनाया गया

- लेकिन

- by

- कॉल

- अभियान

- कर सकते हैं

- सावधानी

- चैनल

- चैनलों

- जाँच

- जाँचता

- क्लिक करें

- कैसे

- पूरा

- समझौता

- अवधारणाओं

- संबंध

- सामग्री

- जारी

- कॉर्पोरेट

- सही

- फटा

- खुर

- तैयार

- साख

- महत्वपूर्ण

- वर्तमान

- साइबर सुरक्षा

- अंधेरा

- डार्क वेब

- तिथि

- उद्धार

- विवरण

- खोज

- प्रत्यक्ष

- की खोज

- बांटो

- डाउनलोड

- डाउनलोड

- दर्जन

- पूर्व

- प्रभावी

- प्रभावी रूप से

- एम्बेड

- कार्यरत

- कर्मचारियों

- सुनिश्चित

- वातावरण

- वातावरण

- ईथर (ईटीएच)

- बचना

- निष्पादन

- व्यायाम

- एक्सफ़िलिएशन

- बाहर निकलता है

- एक्सटेंशन

- Feature

- चित्रित किया

- पट्टिका

- फ़ाइलें

- फ़िल्टर

- अंतिम

- के लिए

- फोर्टीनेट

- से

- समारोह

- GitHub

- आगे बढ़ें

- मार्गदर्शिकाएँ

- हैकर

- है

- मदद

- कैसे

- How To

- तथापि

- HTTPS

- if

- in

- शामिल

- शामिल

- शामिल

- सहित

- शामिल

- इंगित करता है

- संकेतक

- संक्रमण

- करें-

- स्थापित

- स्थापना

- बजाय

- बुद्धि

- इरादा

- में

- आमंत्रित करना

- का आह्वान

- IT

- आईटी इस

- जॉन

- जेपीजी

- परिदृश्य

- पिछली बार

- शुभारंभ

- शुरूआत

- नेतृत्व

- जानें

- वैध

- लीवरेज

- लाइसेंस

- पसंद

- लिन

- सूची

- लोडर

- भार

- मशीनें

- दुर्भावनापूर्ण

- मैलवेयर

- मार्च

- चिह्नित

- मैक्स

- तरीका

- हो सकता है

- अधिक

- जाल

- नया

- अगला

- विख्यात

- संख्या

- वस्तु

- मनाया

- of

- अक्सर

- on

- एक बार

- खुला

- खुला स्रोत

- or

- मूल

- अन्य

- अन्य

- अन्यथा

- स्वामित्व

- स्टाफ़

- फोटोशॉप

- मंच

- प्लेटफार्म

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- लोकप्रिय

- पद

- PowerShell का

- निजी

- प्राप्ति

- प्रक्रिया

- कार्यक्रम

- प्रोग्राम्स

- को बढ़ावा देना

- मालिकाना

- प्रदान करना

- प्रकाशित

- तक पहुंच गया

- प्राप्त करना

- के बारे में

- नियमित

- सम्बंधित

- कोष

- सम्मानित

- संसाधन

- जिम्मेदार

- s

- कहा

- सैंडबॉक्स

- स्कैन

- परिदृश्यों

- लिपि

- सुरक्षित

- सुरक्षा

- भेजें

- वरिष्ठ

- संवेदनशील

- सर्वर

- सर्वर

- कार्य करता है

- सेवाएँ

- सेट

- Share

- साझा

- वह

- छोटा

- चाहिए

- समान

- के बाद से

- साइट

- सॉफ्टवेयर

- स्रोत

- सूत्रों का कहना है

- विस्तार

- प्रसार

- स्प्रेड्स

- ट्रेनिंग

- शुरू होता है

- राज्य

- कदम

- चुराया

- निलंबित

- प्रणाली

- लक्ष्य

- तकनीक

- टेक्नोलॉजी

- Telegram

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- इन

- वे

- इसका

- इस वर्ष

- धमकी

- सुझावों

- सेवा मेरे

- साधन

- संक्रमण

- ट्यूटोरियल

- दो

- आम तौर पर

- अंत में

- अस्पष्ट

- अद्यतन

- अपडेट

- अपलोड की गई

- अपलोड हो रहा है

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग

- मूल्य

- प्रकार

- विभिन्न

- संस्करण

- के माध्यम से

- शिकार

- वीडियो

- वास्तविक

- वेब

- कुंआ

- थे

- कौन कौन से

- जंगली

- मर्जी

- साथ में

- बिना

- लिखा था

- वर्ष

- यूट्यूब

- जेफिरनेट

- ज़िप