Ce n'était pas votre typique cyberextorsion situation.

Plus précisément, il a suivi ce que vous pourriez considérer comme un chemin bien usé, donc en ce sens, il est apparu comme "typique" (si vous me pardonnerez l'utilisation du mot débutante dans le contexte d'un cybercrime grave), mais cela ne s'est pas produit comme vous l'auriez probablement supposé au départ.

À partir de décembre 2020, le crime s'est déroulé comme suit :

- L'agresseur est entré par effraction via une faille de sécurité inconnue.

- L'attaquant a acquis des pouvoirs d'administrateur système sur le réseau.

- L'attaquant a volé des gigaoctets de données confidentielles.

- L'attaquant a sali les journaux système pour brouiller leurs pistes.

- L'attaquant a exigé 50 Bitcoins (valant alors environ 2,000,000 XNUMX XNUMX $) pour faire taire les choses.

- L'agresseur a doxxé la victime quand le chantage n'a pas été payé.

Doxxing, si vous n'êtes pas familier avec le terme, est un jargon abrégé pour divulguer délibérément des documents sur une personne ou une entreprise pour les exposer à un risque physique, financier ou autre.

Lorsque des cybercriminels s'attaquent à des individus qu'ils n'aiment pas ou avec qui ils veulent régler des comptes, l'idée est souvent de faire courir à la victime le risque (ou du moins la peur) d'une agression physique, par exemple en l'accusant les accuser d'un crime odieux, en leur souhaitant justice, puis en disant à tout le monde où ils vivent.

Lorsque la victime est une entreprise, l'intention criminelle est généralement de créer un stress opérationnel, réputationnel, financier ou réglementaire pour la victime non seulement en révélant que l'entreprise a subi une violation en premier lieu, mais aussi en divulguant délibérément des informations confidentielles que d'autres criminels peuvent abuser tout de suite.

Si vous faites ce qu'il faut et signalez une infraction à votre régulateur local, celui-ci ne vous demandera pas de publier immédiatement des détails qui équivaudraient à un guide sur "comment pirater l'entreprise X en ce moment". Si la faille de sécurité exploitée est ensuite jugée facilement évitable, le régulateur pourrait finalement décider de vous infliger une amende pour ne pas avoir empêché la violation, mais travaillera néanmoins avec vous dès le départ pour essayer de minimiser les dommages et les risques.

Hisser par son propre pétard

La bonne nouvelle dans ce cas (bonne pour la loi et l'ordre, mais pas pour l'agresseur) est que la victime n'était pas aussi crédule que le criminel semblait le penser.

Company-1, comme les appelle le département américain de la justice (DOJ) et nous aussi, même si leur identité a été largement divulguée dans les archives publiques, a rapidement semblé avoir suspecté un travail d'initié.

Dans les trois mois suivant le début de l'attaque, le FBI avait a fait une descente dans la maison du futur ex-codeur principal Nickolas Sharp, alors dans la trentaine, le soupçonnant d'être l'auteur.

En fait, Sharp, en sa qualité de développeur senior chez Company-1, « aidait » apparemment (nous utilisons le terme vaguement ici) à « remédier » (idem) à sa propre attaque de jour, tout en essayant d'extorquer 2 millions de dollars. paiement de la rançon la nuit.

Dans le cadre de l'arrestation, les flics ont saisi divers appareils informatiques, y compris ce qui s'est avéré être l'ordinateur portable que Sharp a utilisé pour attaquer son propre employeur, et ont interrogé Sharp sur son rôle présumé dans le crime.

Sharp, semble-t-il, a non seulement dit aux fédéraux un tas de mensonges (ou fait de nombreuses fausses déclarations, selon les mots les plus dépassionnés du DOJ), mais a également lancé ce que l'on pourrait appeler une contre-offensive de relations publiques de "fausses nouvelles", espérant apparemment faire dérailler l'enquête.

Comme le MJ il met:

Plusieurs jours après que le FBI ait exécuté le mandat de perquisition à la résidence de SHARP, SHARP a fait publier de fausses informations sur l'Incident et la réponse de la Compagnie-1 à l'Incident. Dans ces histoires, SHARP s'est identifié comme un dénonciateur anonyme au sein de la société-1 qui avait travaillé à la résolution de l'incident et a faussement affirmé que la société-1 avait été piratée par un auteur non identifié qui avait acquis par malveillance un accès administrateur racine aux comptes AWS de la société-1.

En fait, comme SHARP le savait bien, SHARP lui-même avait pris les données de la Compagnie-1 en utilisant des informations d'identification auxquelles il avait accès, et SHARP avait utilisé ces données dans une tentative ratée d'extorquer la Compagnie-1 pour des millions de dollars.

Presque immédiatement après l'annonce de la violation de données, le cours de l'action de Company-1 a chuté très soudainement d'environ 390 $ à environ 280 $.

Bien que le prix ait pu chuter notamment en raison de toute sorte de notification de violation, le rapport du DOJ implique assez raisonnablement (bien qu'il s'arrête avant de déclarer comme un fait) que ce faux récit, tel que colporté aux médias par Sharp, a aggravé la dévaluation. qu'il ne l'aurait été autrement.

Sharp a plaidé coupable en février 2023; il a été condamné cette semaine à passer six ans en prison suivis de trois ans en liberté conditionnelle, et a reçu l'ordre de payer un dédommagement d'un peu plus de 1,500,000 XNUMX XNUMX $.

(Il ne récupérera jamais non plus aucun de ses équipements informatiques confisqués, mais à quel point ce kit serait-il utile s'il lui était rendu après six ans de prison et trois ans supplémentaires en liberté surveillée.)

Que faire?

- Diviser et conquérir. Essayez d'éviter les situations où les administrateurs système individuels ont un accès illimité à tout. Le tracas supplémentaire d'exiger deux autorisations indépendantes pour les opérations importantes du système est un petit prix à payer pour la sécurité et le contrôle supplémentaires qu'il vous donne.

- Conservez des journaux immuables. Dans ce cas, Sharp a pu jouer avec les journaux système pour tenter de cacher son propre accès et de jeter des soupçons sur ses collègues à la place. Cependant, étant donné la rapidité avec laquelle il a été pris au dépourvu, nous supposons que la Compagnie-1 avait conservé au moins quelques journaux « en écriture seule » qui constituaient un enregistrement permanent et indéniable des activités clés du système.

- Mesurez toujours, ne présumez jamais. Obtenez une confirmation indépendante et objective des réclamations de sécurité. La grande majorité des administrateurs système sont honnêtes, contrairement à Nickolas Sharp, mais peu d'entre eux ont raison à 100 % tout le temps.

La plupart des administrateurs système que nous connaissons seraient ravis d'avoir régulièrement accès à un deuxième avis pour vérifier leurs hypothèses.

C'est une aide, pas un obstacle, de faire revérifier les travaux critiques de cybersécurité pour s'assurer non seulement qu'ils ont été démarrés correctement, mais aussi qu'ils se sont terminés correctement.

MESUREZ TOUJOURS, N'ASSUMEZ JAMAIS

Vous manquez de temps ou d'expertise pour vous occuper de la réponse aux menaces de cybersécurité ?

Vous craignez que la cybersécurité finisse par vous distraire de toutes les autres choses que vous devez faire ?

Découvrez Sophos Managed Detection and Response:

Recherche, détection et réponse aux menaces 24h/7 et XNUMXj/XNUMX ▶

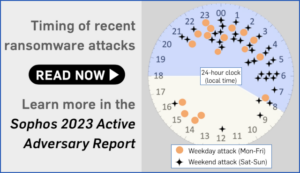

EN SAVOIR PLUS SUR LES ADVERSAIRES ACTIFS

Lisez notre Livre de jeu de l'adversaire actif.

Il s'agit d'une étude fascinante de 144 attaques réelles par John Shier, CTO de Sophos Field.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/05/12/whodunnit-cybercrook-gets-6-years-for-ransoming-his-own-employer/

- :possède

- :est

- :ne pas

- :où

- $UP

- 000

- 1

- 15%

- 2020

- 2023

- 50

- 500

- a

- Capable

- Qui sommes-nous

- Absolute

- abus

- accès

- Compte

- hybrides

- a acquise

- à travers

- infection

- activités

- Supplémentaire

- Après

- Tous

- allégué

- aussi

- montant

- an

- ainsi que

- Témoignages

- tous

- SONT

- AS

- assumé

- At

- attaquer

- Attaquer

- Attaques

- auteur

- autorisations

- auto

- éviter

- et

- AWS

- RETOUR

- image de fond

- BE

- était

- va

- Chantage

- frontière

- Bas et Leggings

- violation

- Cassé

- buste

- mais

- by

- Appelez-nous

- Appels

- venu

- CAN

- Compétences

- les soins

- maisons

- pris

- causé

- Canaux centraux

- revendiqué

- prétentions

- Couleur

- Société

- Complété

- ordinateur

- confirmation

- contexte

- des bactéries

- les flics

- couverture

- engendrent

- Lettres de créance

- Criminalité

- Criminel

- Criminels

- critique

- CTO

- la cybercriminalité

- les cybercriminels

- Cybersécurité

- données

- violation de données

- journée

- jours

- Décembre

- décider

- réputé

- Enchanté

- Demande

- exigé

- Département

- département de la Justice

- Ministère de la Justice (DoJ)

- détails

- Détection

- Dévaluation

- Développeur

- Compatibles

- Commande

- do

- INSTITUTIONNELS

- DoJ

- dollars

- Ne pas

- chuté

- même

- fin

- l'équipements

- Pourtant, la

- tout le monde

- peut

- exemple

- nous a permis de concevoir

- Exploités

- fait

- Échoué

- Déchu

- non

- familier

- fascinant

- FBI

- peur

- Février

- Feds

- few

- champ

- la traduction de documents financiers

- fin

- Prénom

- suivi

- suit

- Pour

- formé

- de

- plus

- obtenez

- donné

- donne

- aller

- Bien

- guide

- coupable

- crédule

- entaille

- piraté

- ait eu

- arriver

- Vous avez

- he

- la taille

- aider

- ici

- Cacher

- lui

- obstacle

- sa

- Trou

- en espérant

- flotter

- Comment

- Cependant

- HTTPS

- Chasse

- idée

- identifié

- Active

- if

- immédiatement

- immuable

- important

- in

- incident

- Y compris

- indépendant

- individuel

- individus

- d'information

- plutôt ;

- intention

- développement

- enquête

- IT

- jargon

- Emploi

- John

- Jean Shier

- juste

- Justice

- conservé

- ACTIVITES

- kit

- Savoir

- portatif

- plus tard

- Droit applicable et juridiction compétente

- au

- à gauche

- se trouve

- comme

- le travail

- locales

- Style

- LES PLANTES

- Majorité

- faire

- gérés

- Marge

- largeur maximale

- mesurer

- Médias

- pourrait

- des millions

- minimiser

- mois

- PLUS

- Sécurité nue

- RÉCIT

- Besoin

- réseau et

- n'allons jamais

- Néanmoins

- nouvelles

- nuit

- Ordinaire

- notamment

- déclaration

- nombreux

- objectif

- of

- de rabais

- souvent

- on

- uniquement

- opérationnel

- Opérations

- Opinion

- or

- de commander

- Autre

- autrement

- nos

- ande

- plus de

- propre

- PACK

- payé

- partie

- chemin

- Payer

- Paiement

- permanent

- personne

- Physique

- Place

- Platon

- Intelligence des données Platon

- PlatonDonnées

- position

- Poteaux

- pr

- précisément

- prévention

- prix

- prison

- Probablement

- public

- publier

- publié

- mettre

- Interrogé

- vite.

- Ransom

- record

- Standard

- régulateur

- régulateurs

- libérer

- rapport

- réponse

- bon

- Analyse

- Rôle

- racine

- Sécurité

- But

- Rechercher

- Deuxièmement

- sécurité

- semblait

- semble

- saisi

- supérieur

- sens

- condamné

- grave

- régler

- Partager

- net

- Plus timide

- Shorts

- sténographie

- situation

- situations

- SIX

- petit

- So

- solide

- quelques

- vitesse

- passer

- Commencer

- j'ai commencé

- Encore

- a volé

- Arrête

- Stories

- stress

- Étude

- soupçonné

- SVG

- combustion propre

- Prenez

- que

- qui

- Les

- leur

- Les

- puis

- l'ont

- chose

- des choses

- penser

- this

- cette semaine

- ceux

- bien que?

- menace

- trois

- fiable

- à

- trop

- top

- suivre

- transition

- communication

- Essai

- Tourné

- deux

- débutante

- En fin de compte

- inconnu

- contrairement à

- URL

- us

- US Department of Justice

- utilisé

- d'utiliser

- en utilisant

- d'habitude

- divers

- Vaste

- vérifier

- très

- via

- Victime

- souhaitez

- Mandat

- était

- Façon..

- we

- semaine

- WELL

- est allé

- ont été

- Quoi

- quand

- qui

- tout en

- dénonciateur

- WHO

- largement

- sera

- souhaitant

- comprenant

- dans les

- Word

- des mots

- Activités principales

- travaillé

- pire

- vaut

- pourra

- écrivain

- X

- années

- you

- Votre

- zéphyrnet