->

Image : Black_Kira / Shutterstock.com

Il existe des erreurs (bugs) et des failles de sécurité dans le code de presque tous les logiciels. Plus le code est étendu, plus il y en a. Beaucoup de ces failles de sécurité sont découvertes au fil du temps par les utilisateurs ou même par le fabricant lui-même et corrigées avec un correctif ou la prochaine mise à jour. Certains cependant sont traqué pour la première fois par des pirates informatiques criminels qui gardent d'abord cette connaissance pour eux. Soit ils utilisent eux-mêmes la faille de sécurité pour pénétrer dans les systèmes d'autres personnes, soit ils vendent leur trouvaille, souvent pour des sommes exorbitantes.

Qu’est-ce qu’une faille Zero Day ?

Ces vulnérabilités de sécurité nouvellement découvertes sont appelées zéro jour, parfois aussi orthographié 0 jour(s). Il s’agit du temps dont dispose le fabricant pour combler l’écart. « Zéro jour » signifie que l'entreprise n'a pas le temps de développer un correctif et de le publier. En effet, les pirates exploitent déjà activement cette vulnérabilité. Pour ce faire, ils utilisent un exploit zero-day, c'est-à-dire une méthode spécialement développée pour cette vulnérabilité, et l'utilisent pour mener une attaque zero-day.

Dès que le fabricant du logiciel prend connaissance de la vulnérabilité, il peut développer un correctif qui modifie spécifiquement la partie responsable du code. Soit il publie une mise à jour, c'est-à-dire une version revue et épurée de son programme. Dès qu’un patch ou une mise à jour existe, l’exploit n’est plus efficace, la menace zero-day est officiellement terminée.

Cependant, comme de nombreux utilisateurs n'appliquent pas les correctifs immédiatement, mais seulement après quelques jours ou semaines, le danger posé par la vulnérabilité persiste pendant un certain temps.

Les attaques Zero Day sont parmi les plus dangereuses de toutes. Car tant que la vulnérabilité est inconnue des fabricants et des utilisateurs, ceux-ci ne prennent aucune mesure de protection préventive. Pendant des jours, parfois des semaines ou des mois, les attaquants peuvent explorer les systèmes informatiques d'autres personnes sans se faire remarquer, obtenir des droits plus élevés, télécharger des données confidentielles ou installer des logiciels malveillants. Les outils antivirus sont conçus pour détecter de telles activités. Néanmoins, les agresseurs réussissent toujours à se déguiser si bien qu'ils passent parfois inaperçus.

Pour en savoir plus: Le meilleur logiciel antivirus pour PC Windows

Informations secrètes convoitées : des prix d'un million et plus

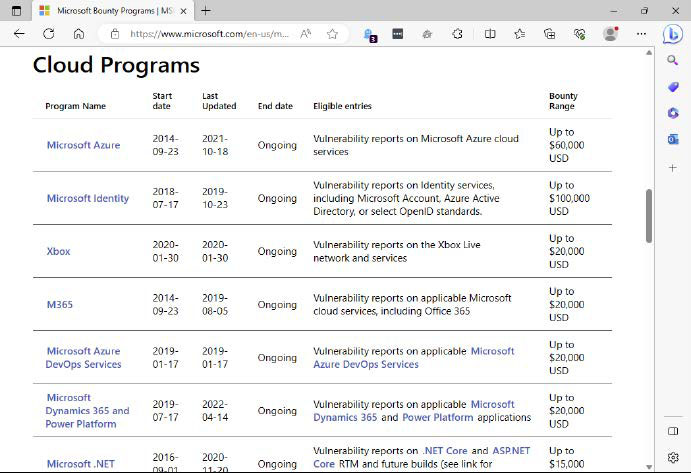

Sur son site Web de bug bounty, Microsoft indique les sommes maximales qu'il paiera pour les failles de sécurité nouvellement découvertes. Pour certains produits, le chercheur peut obtenir jusqu'à 100,000 XNUMX dollars américains.

IDG

Une faille de sécurité Zero Day a une grande valeur sur le marché noir. Des sommes à six ou sept chiffres sont proposées sur le dark web pour une faille de sécurité nouvellement détectée et non encore corrigée dans Windows. Mais les criminels ne sont pas les seuls à s’intéresser aux vulnérabilités. Dans le passé, les services secrets ont également exploité ces failles pour mener des attaques contre les bases de données et les infrastructures d'autres États.

L'exemple le plus connu est Stuxnet: Un ver informatique qui aurait été développé par Israël et les États-Unis aurait été infiltré dans les systèmes du programme nucléaire iranien. Grâce à plusieurs failles de sécurité jusqu'alors inconnues dans Windows, il a réussi à s'implanter dans le système. Il a ensuite manipulé le contrôle des centrifugeuses pour la production de matière fissile afin qu'elles soient défectueuses après un court laps de temps, mais n'a émis aucun message d'erreur.

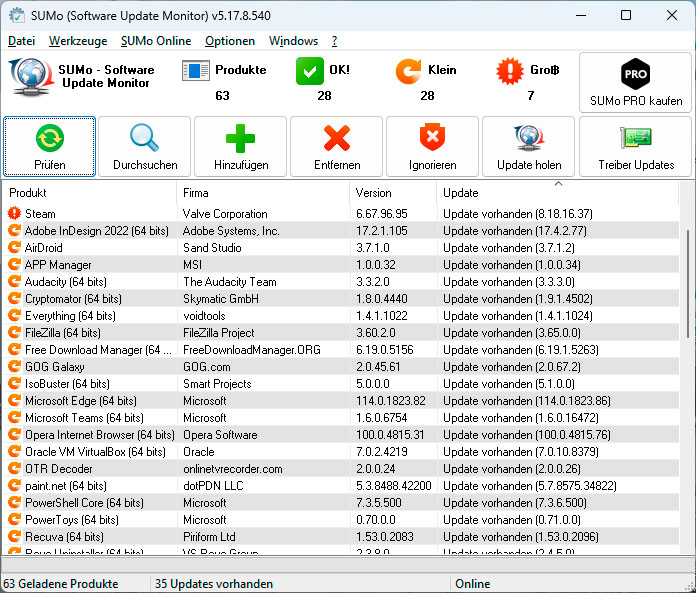

Avec l'outil gratuit Sumo, vous pouvez savoir pour lesquels de vos programmes les mises à jour sont disponibles et ensuite les installer spécifiquement.

IDG

Les gouvernements et les entreprises utilisent également les vulnérabilités du jour zéro à des fins d'espionnage industriel, c'est-à-dire pour exploiter les projets de nouveaux développements, les données des entreprises et les adresses de contact. Enfin, les hacktivistes ont également recours à ce moyen pour attirer l’attention sur leurs objectifs politiques ou sociaux.

En raison du potentiel de danger élevé des failles zero-day et des sommes élevées payées pour leur divulgation, plusieurs grands éditeurs de logiciels ont lancé des programmes de bug bounty. Cette « prime pour les bugs » est payée par des fabricants comme Microsoft pour les failles de sécurité nouvellement découvertes et autres bugs dans leurs systèmes d'exploitation et applications. Les primes sont principalement basées sur la gravité du bug et vont de trois à six chiffres.

Attention : Les 5 attaques Wi-Fi les plus dangereuses et comment les combattre

Comment détecter les attaques Zero Day

Lors de la recherche de logiciels malveillants, les programmes antivirus modernes fonctionnent non seulement avec les signatures de virus, mais également avec des méthodes heuristiques et l'intelligence artificielle. Les fabricants les forment aux modèles comportementaux des logiciels malveillants connus afin de pouvoir détecter de nouvelles variantes. Toutefois, cela ne fonctionne que dans une mesure limitée, car les exploits Zero Day utilisent toujours des méthodes d'attaque différentes.

Les solutions de sécurité basées sur le comportement sont souvent utilisées dans les entreprises. Les systèmes de détection d'intrusion surveillent les fichiers journaux et les informations système telles que l'utilisation du processeur pour identifier les activités visibles au sein d'un réseau et sur des ordinateurs individuels. Dans ce cas, ils émettent un message d'avertissement ou envoient un e-mail à l'administrateur. Les systèmes de prévention des intrusions vont encore plus loin et déclenchent automatiquement des contre-mesures telles que des modifications de la configuration du pare-feu. Cependant, ces applications sont très coûteuses et ne conviennent qu’aux entreprises.

Trouver des informations sur les nouvelles vulnérabilités de sécurité

Jusqu’à la fin des années 1990, les failles de sécurité n’étaient pas systématiquement enregistrées. Mais alors que de nouvelles vulnérabilités étaient découvertes dans le nombre rapidement croissant d'applications Windows, deux employés du Société Mitre a commencé à réfléchir à un système judicieux pour les enregistrer et les gérer.

L'US Mitre Corporation a été fondée en 1958 en tant que groupe de réflexion pour les forces armées américaines et conseille aujourd'hui plusieurs autorités américaines sur les questions de sécurité. L'organisation à but non lucratif est financée par la CISA (Cybersecurity and Infrastructure Security Agency) et le DHS (Department of Homeland Security).

Le résultat des délibérations a été le système CVE (Common Vulnerabilities and Exposures) introduit en 1999. Depuis lors, toutes les vulnérabilités de sécurité ont reçu un numéro ou ID CVE au format CVE-XXXX-XXXXX. Les quatre premiers caractères indiquent l'année au cours de laquelle la vulnérabilité a été cataloguée, les chiffres derrière – il peut y en avoir plus de cinq – sont la numérotation consécutive de la vulnérabilité. Le système CVE est entre-temps devenu une norme reconnue au niveau international.

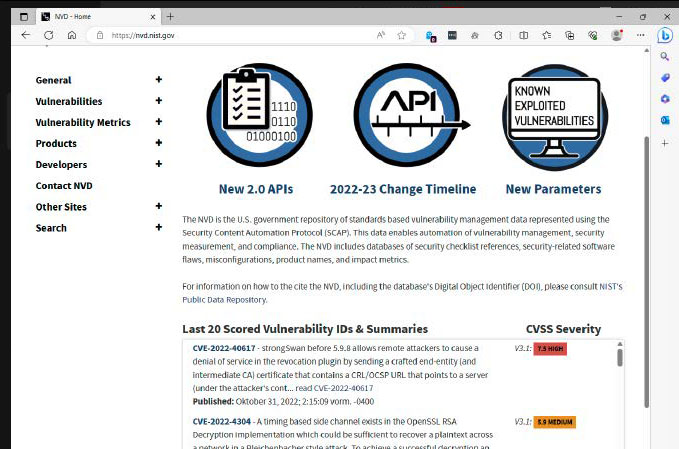

La base de données nationale sur les vulnérabilités des États-Unis présente les 20 vulnérabilités les plus récemment découvertes et leurs numéros CVE. De plus, vous trouverez des informations sur le mode d'action et les éventuels correctifs disponibles.

IDG

La Mitre Corporation a mis en place le site Web www.cve.org pour la base de données CVE. Vous pouvez y rechercher des numéros CVE ou des mots-clés tels que « Windows Kernel ».

Vous pouvez également télécharger l’intégralité de la base de données avec plus de 207,000 XNUMX entrées. La base de données nationale sur les vulnérabilités (NVD) est étroitement liée au site Web du CVE. À https://nvd.nist.gov vous trouverez les 20 vulnérabilités les plus récemment identifiées, y compris quelques explications et des liens vers les correctifs disponibles.

Vous y trouverez également une évaluation du danger de vulnérabilité de « Faible » à « Moyen » à « Élevé » et « Critique ». Si une application que vous utilisez y apparaît dont la vulnérabilité est marquée comme « Élevée » ou « Critique », consultez le site Web du fabricant pour voir si un correctif est déjà disponible.

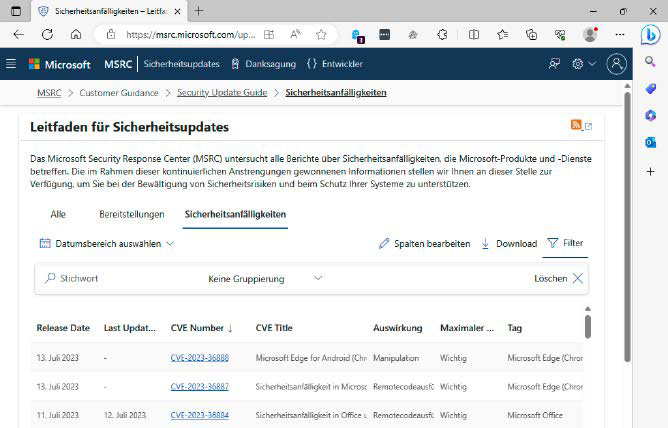

Microsoft utilise également la norme CVE, mais maintient sa propre liste de vulnérabilités nouvellement détectées pour ses produits à l'adresse https://msrc.microsoft.com/update-guide/vulnerability L'entreprise distribue automatiquement les correctifs via ses mises à jour de sécurité mensuelles ; une installation manuelle n’est pas nécessaire.

La société publie les vulnérabilités de sécurité récemment découvertes dans ses produits dans le Microsoft Security Response Center. Vous n'avez pas à vous soucier de l'installation des correctifs, cela se fait automatiquement.

IDG

Comment vous protéger contre les exploits du jour zéro

Les attaques Zero Day ne sont pas uniquement dirigées contre les entreprises. Les groupes de hackers tentent parfois également d'attirer les utilisateurs privés vers des sites Web malveillants via des attaques de phishing largement diffusées par courrier électronique, ou de les persuader d'installer des logiciels dotés d'exploits Zero Day, parfois via publicités Google frauduleuses.

Vous pouvez vous protéger avec quelques mesures simples :

- Installez les correctifs et les mises à jour dès leur apparition. Windows le fait automatiquement par défaut, vous ne devez donc rien changer. Utilisez des outils comme Sumo pour rechercher les mises à jour disponibles pour les applications Windows.

- Téléchargez uniquement des logiciels à partir de sources fiables telles que le site Web du fabricant.

- Installez uniquement les programmes dont vous avez réellement besoin. Plus il y a de logiciels sur l’ordinateur, plus il y a de vulnérabilités potentielles.

- Utilisez un pare-feu. Le pare-feu Windows est activé par défaut et ne doit pas être désactivé.

- En savoir plus sur astuces de phishing typiques utilisé par les criminels.

Que faire en cas de problèmes avec les mises à jour ?

Vous devez toujours installer immédiatement les mises à jour de sécurité et les correctifs mensuels pour Windows afin d'éliminer les vulnérabilités nouvellement détectées.

Cependant, l’installation d’une mise à jour Windows ne réussit pas toujours. Parfois, le système d'exploitation abandonne le processus avec un message d'erreur. Dans un tel cas, essayez ce qui suit :

1. Souvent, le simple téléchargement des fichiers de mise à jour ne fonctionnait pas. La solution consiste à vider le cache de mise à jour et à réessayer. Le moyen le plus simple de procéder consiste à utiliser l'utilitaire de résolution des problèmes Windows : appelez les « Paramètres » dans le menu Démarrer et cliquez sur « Dépannage - Autre dépannage » dans l'onglet « Système ». Cliquez ensuite sur « Exécuter » pour « Windows Update » et enfin sur « Fermer ». Redémarrez ensuite Windows en ouvrant la fenêtre « Exécuter » avec la combinaison de touches Windows-R, en tapant la commande shutdown /g et en cliquant sur « OK ». Essayez ensuite d'installer à nouveau les mises à jour.

2. Souvent, il n'y a tout simplement plus d'espace sur le lecteur C:. Vérifiez cela en ouvrant l'Explorateur et en sélectionnant « Ce PC ». Il devrait encore y avoir au moins 32 Go d'espace libre sur C :. Sinon, ouvrez les options « Mémoire » dans les « Propriétés » sous « Système » et réglez le commutateur « Optimisation de la mémoire » sur « Activé ». Cliquez sur « Recommandations de nettoyage » et regardez notamment les éléments « Fichiers volumineux ou inutilisés » et « Applications inutilisées ». Vous devez également vider la corbeille Windows.

Michael Crider/IDG

3. Essayez une installation manuelle de la mise à jour. Recherchez dans les « Paramètres » sous « Système -' Windows Update » ainsi que sous « Historique des mises à jour » un message concernant un échec de mise à jour. Notez le numéro de base de connaissances de la mise à jour et saisissez-le dans le catalogue de mises à jour Windows à l'adresse www.catalog.update.microsoft.com. Assurez-vous que la mise à jour correspond à votre version de Windows, téléchargez-la et installez-la manuellement.

4. Si vous utilisez un antivirus autre que Defender de Microsoft, vous devez le désinstaller temporairement. Redémarrez ensuite Windows et essayez d'exécuter la mise à jour.

5. Déconnectez tous les périphériques USB connectés tels que les clés USB ou le stockage externe.

6. Ouvrez le panneau de configuration de Windows (le moyen le plus simple de le faire est de saisir « contrôle » dans le champ de recherche de la barre des tâches) et appelez le gestionnaire de périphériques. Si des entrées avec un point d'interrogation y apparaissent, supprimez ce matériel en cliquant avec le bouton droit et en sélectionnant « Désinstaller le périphérique ». Essayez ensuite d'exécuter la mise à jour. Lorsque vous redémarrez, Windows reconnaîtra à nouveau les périphériques et installera les derniers pilotes.

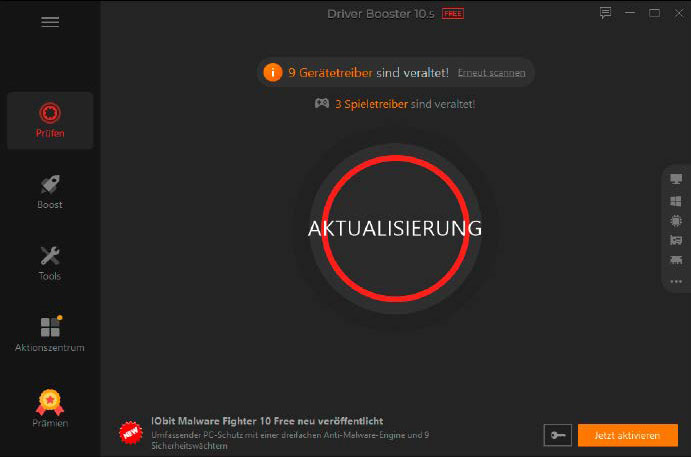

7. Mettez à jour les pilotes sur votre ordinateur. Utilisez un outil tel que Booster de pilote gratuit pour vérifier les versions de pilotes obsolètes. Téléchargez les dernières versions, configurez-les et essayez à nouveau d'installer la mise à jour Windows.

Assurez-vous que vos pilotes sont à jour. Par exemple, l'outil Driver Booster Free peut vous aider à rechercher des versions obsolètes.

IDG

Cet article a été traduit de l'allemand vers l'anglais et a été initialement publié sur pcwelt.de.

Codes de coupon

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :possède

- :est

- :ne pas

- $UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Capable

- A Propos

- Action

- activement

- d'activités

- actually

- ajout

- adresses

- Après

- encore

- à opposer à

- agence

- Tous

- presque

- déjà

- frigorifiques

- aussi

- Bien que

- toujours

- Américaine

- parmi

- montant

- amp

- an

- et les

- et infrastructure

- antivirus

- Logiciel antivirus

- tous

- quoi que ce soit d'artificiel

- apparaître

- paru

- apparaît

- Application

- applications

- Appliquer

- SONT

- armé

- article

- artificiel

- intelligence artificielle

- AS

- Évaluation de risque climatique

- At

- attaquer

- Attaques

- précaution

- auteur

- Pouvoirs publics

- automatiquement

- disponibles

- basé

- BE

- car

- était

- a commencé

- derrière

- LES MEILLEURS

- BIN

- à

- Noir

- booster

- primes

- prime

- Punaise

- bounty de bogue

- bogues

- entreprises

- mais

- by

- cachette

- Appelez-nous

- appelé

- CAN

- Peut obtenir

- carte

- porter

- maisons

- catalogue

- Catégories

- Canaux centraux

- Change

- Modifications

- caractères

- vérifier

- CISA

- cliquez

- Fermer

- étroitement

- code

- COM

- combinaison

- commentaires

- Commun

- Sociétés

- Société

- complètement

- ordinateur

- ordinateurs

- configuration

- connecté

- consécutif

- contact

- des bactéries

- panneau de contrôle

- SOCIÉTÉ

- Processeur

- crédit

- Criminel

- Criminels

- CSS

- cve

- Cybersécurité

- Agence de cybersécurité et de sécurité des infrastructures

- DANGER

- dangereux

- Foncé

- Places de marché

- données

- Base de données

- bases de données

- Date

- journée

- jours

- Réglage par défaut

- retarder

- Nous célebrons le

- Département

- département de la Sécurité intérieure

- la description

- un

- détecter

- détecté

- Détection

- développer

- développé

- développements

- dispositif

- Compatibles

- DHS

- DID

- J'ai noté la

- différent

- chiffres

- dirigé

- divulgation

- découvert

- distribué

- do

- dollars

- fait

- down

- download

- dessiner

- motivation

- driver

- conducteurs

- les lecteurs

- e

- Courriel

- plus facile

- Efficace

- non plus

- éliminé

- enchâsser

- employés

- vide

- fin

- Anglais

- Entrer

- entrant

- Tout

- erreur

- Erreurs

- espionnage

- Ether (ETH)

- Pourtant, la

- exemple

- existe

- cher

- expliqué

- Exploiter

- Exploités

- exploits

- explorateur

- les

- ampleur

- externe

- Échoué

- non

- few

- champ

- bats toi

- Figures

- Fichiers

- finalement

- Trouvez

- Finder

- pare-feu

- Prénom

- cinq

- Flash

- défaut

- défauts

- suivre

- Abonnement

- Pour

- Forces

- le format

- trouvé

- Fondée

- quatre

- gratuitement ici

- De

- Financé

- plus

- écart

- lacunes

- Allemand

- obtenez

- donné

- Go

- Objectifs

- Groupes

- Croissance

- pirate

- les pirates

- Matériel

- Vous avez

- la taille

- aider

- Haute

- augmentation

- sa

- Trou

- des trous

- patrie

- Homeland Security

- Comment

- How To

- Cependant

- HTML

- HTTPS

- i

- ICON

- ID

- identifié

- identifier

- if

- image

- immédiatement

- in

- Y compris

- indice

- indiquer

- individuel

- industriel

- infiltré

- d'information

- Infrastructure

- installer

- installation

- installer

- Intelligence

- intéressé

- internationalement

- Internet

- développement

- introduit

- détection d'intrusion

- iranien

- Israël

- aide

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- articles

- SES

- lui-même

- jpg

- XNUMX éléments à

- ACTIVITES

- mots clés

- spécialisées

- connu

- gros

- En retard

- Nouveautés

- lancé

- au

- comme

- limité

- lié

- Gauche

- Liste

- Liste

- enregistrer

- Location

- plus long

- Style

- perdre

- maintient

- a prendre une

- malware

- gérés

- manager

- les gérer

- manipulé

- Manuel

- manuellement

- Fabricants

- Fabricants

- de nombreuses

- marque

- marqué

- Marché

- allumettes

- Matériel

- Matrice

- largeur maximale

- maximales

- Mai..

- veux dire

- En attendant

- les mesures

- Menu

- message

- méthode

- méthodes

- Microsoft

- million

- m.

- minutes

- MIT

- Mode

- Villas Modernes

- Surveiller

- mensuel

- mois

- PLUS

- (en fait, presque toutes)

- la plupart

- Nationales

- nécessaire

- Besoin

- réseau et

- Néanmoins

- Nouveauté

- nouvellement

- next

- nist

- aucune

- une organisation à but non lucratif

- à but non lucratif

- Aucun

- noter

- nucléaire

- nombre

- numéros

- obtenir

- octobre

- of

- présenté

- Officiellement

- souvent

- on

- ONE

- uniquement

- ouvert

- ouverture

- d'exploitation

- le système d'exploitation

- systèmes d'exploitation

- optimisé

- Options

- or

- de commander

- organisation

- initialement

- Autre

- ande

- plus de

- propre

- page

- payé

- panneau

- partie

- particulier

- passé

- Pièce

- Patches

- motifs

- Payer

- peopleâ € ™ s

- phishing

- attaques de phishing

- plans

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Branché

- plug-in

- politique

- posé

- Post

- défaillances

- Premium

- Prévention

- précédemment

- primaire

- Privé

- prix

- Pro

- d'ouvrabilité

- processus

- Vidéo

- Produits

- Profil

- Programme

- programme

- programmes

- Programmes

- protéger

- protection

- Protecteur

- publier

- Publie

- question

- gamme

- rapidement

- en cours

- récemment

- reconnu

- reconnaître

- enregistré

- l'enregistrement

- se réfère

- rester

- reste

- supprimez

- apparemment

- Complexe touristique

- réponse

- responsables

- résultat

- droits

- Collaboratif

- Roland

- racine

- Courir

- Samsung

- Scout

- Rechercher

- recherche

- secret

- sécurité

- Logiciel de sécurité

- mises à jour de sécurité

- faille de sécurité

- sur le lien

- la sélection

- vendre

- envoyer

- seo

- Services

- set

- plusieurs

- gravité

- Shorts

- devrait

- Spectacles

- shutdown

- shutterstock

- Signatures

- étapes

- simplement

- depuis

- unique

- site

- SIX

- So

- Réseaux sociaux

- Logiciels

- sur mesure

- Solutions

- quelques

- parfois

- disponible

- Identifier

- Sources

- l'espace

- spécialement

- spécifiquement

- Standard

- Commencer

- États

- étapes

- Encore

- storage

- abonné

- réussir

- réussi

- tel

- convient

- des sommes

- sûr

- Interrupteur

- commuté

- combustion propre

- Système

- table

- TAG

- Prenez

- réservoir

- Exploiter

- que

- qui

- La

- leur

- Les

- se

- puis

- Là.

- Ces

- l'ont

- penser

- think tank

- this

- menace

- trois

- Avec

- fiable

- Titre

- à

- aujourd'hui

- outil

- les outils

- Train

- déclencher

- digne de confiance

- Essai

- deux

- type

- sous

- non détecté

- inconnu

- inutilisé

- Mises à jour

- Actualités

- URL

- us

- US Dollars

- États-Unis

- usb

- utilisé

- d'utiliser

- utilisateurs

- Usages

- Plus-value

- version

- très

- via

- virus

- ab

- vulnérabilités

- vulnérabilité

- avertissement

- était

- Façon..

- web

- Site Web

- sites Internet

- Semaines

- WELL

- ont été

- Quoi

- Qu’est ce qu'

- quand

- qui

- tout en

- WHO

- dont

- Wi-fi

- largement

- sera

- fenêtre

- fenêtres

- fenêtres 11

- comprenant

- dans les

- sans

- activités principales

- vos contrats

- ver

- s'inquiéter

- code écrit

- an

- encore

- you

- Votre

- vous-même

- zéphyrnet

- zéro

- Zero Day

- vulnérabilités zero-day