Temps de lecture : 3 minutes

Temps de lecture : 3 minutes

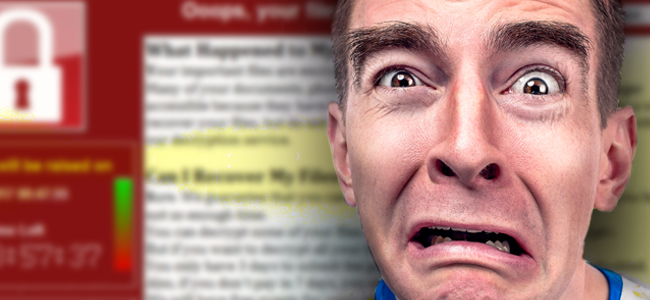

Nous y revoilà ... cela ne devrait surprendre personne qui suit la cybersécurité qu'un autre cyberattaque massive s'est produite à l'échelle mondiale. Cette fois, le attaque ransomware a demandé des paiements de 300 $ en monnaie Bitcoin - par ordinateur - afin de préserver des fichiers qui seraient autrement prétendument détruits. Parmi les personnes touchées se trouvaient plusieurs hôpitaux et établissements de soins de santé au Royaume-Uni, ainsi que des industries et des organisations dans environ 99 pays du monde.

Nous savons tous que ransomware est en hausse depuis des années, avec une augmentation importante depuis environ 2013; le dernier, le "WannaCry,"ou "Je veuxCrypto», N'est que la dernière variante, et il est peu probable que ce soit la dernière. Outre les menaces de copie possibles, vous pouvez être sûr que les chapeaux noirs travaillent dur sur la prochaine cyber-menace.

La montée des copieurs

"WannaCry est terminé, c'est maintenant au tour des attaques de copie", a déclaré Melih Abdulhayoglu, PDG de Comodo. «Les cybercriminels les moins sophistiqués ne prennent pas la peine d’écrire eux-mêmes des attaques, ils font simplement de la rétro-ingénierie du travail des autres. Pourquoi vous embêter à écrire votre propre malware alors que vous pouvez simplement supprimer le kill switch de WannaCry et remplacer l'adresse du portefeuille Bitcoin par la vôtre? Face à un tel désastre, il est tentant de chercher des personnes à blâmer, mais c'est le mauvais état d'esprit car les cybercriminels, qui continueront d'attaquer jusqu'à ce qu'ils soient pris et enfermés, sont les plus fautifs »- a ajouté Melih.

Comment WannaCry Ransomware aurait pu être évité

Microsoft a lancé de nouvelles versions XP et Vista après Windows 95 pour aider Sécurité du PC et les réseaux auraient dû suivre le rythme des changements pour protéger leurs réseaux. Cependant, la mise à niveau des systèmes requiert de la main-d’œuvre et des ressources que nombre d’entreprises qui ont été durement touchées ont refusé de fournir. Au lieu de pointer du doigt, nous devrions nous demander quelles mesures auraient pu être prises pour éviter cela et que pouvons-nous faire maintenant pour empêcher de futures attaques.

Ce qui est évident dans tout cela, c'est aussi que si les experts disent que le problème aurait commencé avec une attaque de phishing de base qui a trouvé des vulnérabilités dans des logiciels Microsoft Windows non corrigés, cela aurait probablement pu être évité si certaines mesures de protection avaient été mises en place.

Comment vous pouvez protéger maintenant

La technologie Comodo Containment est conçue pour combattre des situations comme celle-ci. À titre d'exemple, une vidéo utilisateur Comodo montre qu'il n'y a pas d'infection de WannaCry lorsque les produits Comodo sont installés sur cet ordinateur.

Regardez la vidéo ci-dessous:

[Contenu intégré]

Où tout a-t-il commencé?

Selon les experts de l'industrie, de nombreuses infections WannaCry ont probablement été déclenchées comme utilisateur du point final - peut-être un employé d'un hôpital au Royaume-Uni, un étudiant dans une université, etc. - a cliqué sur un e-mail toxique. Aussi simple que cela, les blackhats sont là, les fichiers sont détenus contre rançon.

Protection des terminaux, comme nous l’apprenons presque quotidiennement, est de plus en plus vitale pour les grandes et petites entreprises. Nous avons vu dans le passé comment les infections peuvent affaiblir les fonctions des grandes organisations en particulier sont vulnérables en raison du type de données dont elles ont besoin pour accéder au quotidien et protéger.

Obtenez une solution complète pour combattre cette attaque

Quelle que soit la nature de l'entreprise, les vulnérabilités augmentent - simplement en raison de la persistance et de la prévalence des pirates. Les grandes organisations, en raison du nombre de points de terminaison disponibles, ainsi que de la possibilité d'un gain plus important pour les cybercriminels, peuvent être encore plus vulnérable. Il existe des solutions !. Avec Comodo's Analyse des menaces Rapport, vous pouvez déterminer où votre défense contre les cybermenaces doit être renforcée et il existe des solutions qui peuvent être adaptées à chaque situation d'entreprise.

COMMENCER L'ESSAI GRATUIT OBTENEZ GRATUITEMENT VOTRE SCORECARD DE SÉCURITÉ INSTANTANÉE

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://blog.comodo.com/pc-security/wannacry-copycats-expected-increase-solutions/

- :est

- $UP

- a

- accès

- ajoutée

- propos

- Après

- à opposer à

- Aide

- Tous

- prétendument

- parmi

- ainsi que le

- Une autre

- chacun.e

- apparent

- d'environ

- SONT

- AS

- At

- Attaquer

- Attaques

- disponibles

- Essentiel

- base

- BE

- car

- a commencé

- ci-dessous

- Bitcoin

- Bitcoin Wallet

- Noir

- Blog

- CAN

- les soins

- pris

- CEO

- certaines

- Modifications

- cliquez

- COM

- lutter contre la

- comment

- complet

- ordinateur

- CONFINEMENT

- contenu

- pourriez

- d'exportation

- Criminels

- Devise

- cyber

- les cybercriminels

- Cybersécurité

- Tous les jours

- données

- la défense

- un

- détruit

- Déterminer

- DID

- catastrophe

- Ne pas

- intégré

- Employés

- Endpoint

- Endpoint Security

- ingénieur

- Entreprise

- entreprises

- etc

- Pourtant, la

- événement

- Chaque

- exemple

- attendu

- de santé

- face

- installations

- Fichiers

- suit

- Pour

- trouvé

- Gratuit

- De

- fonctions

- avenir

- Gain

- obtenez

- Global

- échelle globale

- À l'échelle mondiale

- Go

- les pirates

- Dur

- Vous avez

- Santé

- Soins de santé

- Tenue

- Frappé

- Hôpital

- les hôpitaux

- Comment

- Cependant

- HTTPS

- in

- Améliore

- croissant

- de plus en plus

- secteurs

- industrie

- experts de l'industrie

- infection

- Infections

- instantané

- plutôt ;

- Internet

- IT

- jpg

- XNUMX éléments à

- Tuer

- Savoir

- gros

- plus importantes

- Nom de famille

- Nouveautés

- lancé

- APPRENTISSAGE

- comme

- Probable

- fermé

- Style

- majeur

- malware

- de nombreuses

- Matière

- largeur maximale

- Mai..

- Microsoft

- Microsoft Windows

- Mindset

- PLUS

- (en fait, presque toutes)

- Nature

- Besoin

- réseaux

- Nouveauté

- next

- nombre

- a eu lieu

- of

- on

- de commander

- organisations

- Autres

- autrement

- propre

- Rythme

- particulier

- passé

- Paiements

- Personnes

- être

- persistance

- phishing

- PHP

- Place

- Platon

- Intelligence des données Platon

- PlatonDonnées

- possibilité

- possible

- l'éventualité

- Probablement

- Produits

- protéger

- fournir

- Ransom

- ransomware

- Attaques de ransomware

- supprimez

- remplacer

- rapport

- demandé

- Resources

- inverser

- Augmenter

- Saïd

- Escaliers intérieurs

- fiche d'évaluation

- sécurité

- devrait

- étapes

- simplement

- depuis

- situation

- situations

- petit

- Logiciels

- sur mesure

- Solutions

- sophistiqué

- j'ai commencé

- Étapes

- Étudiant

- tel

- Combinaison

- surprise

- Interrupteur

- Système

- prend

- Technologie

- qui

- Les

- La persistance

- au Royaume-Uni

- leur

- se

- menace

- des menaces

- fiable

- à

- déclenché

- difficulté

- TOUR

- Royaume-Uni

- Uk

- université

- Utilisateur

- Variante

- Vidéo

- vital

- vulnérabilités

- Vulnérable

- Wallet

- WELL

- Quoi

- tout en

- WHO

- sera

- fenêtres

- comprenant

- activités principales

- pourra

- écrire

- faux

- xp

- années

- Votre

- Youtube

- zéphyrnet