Abstract

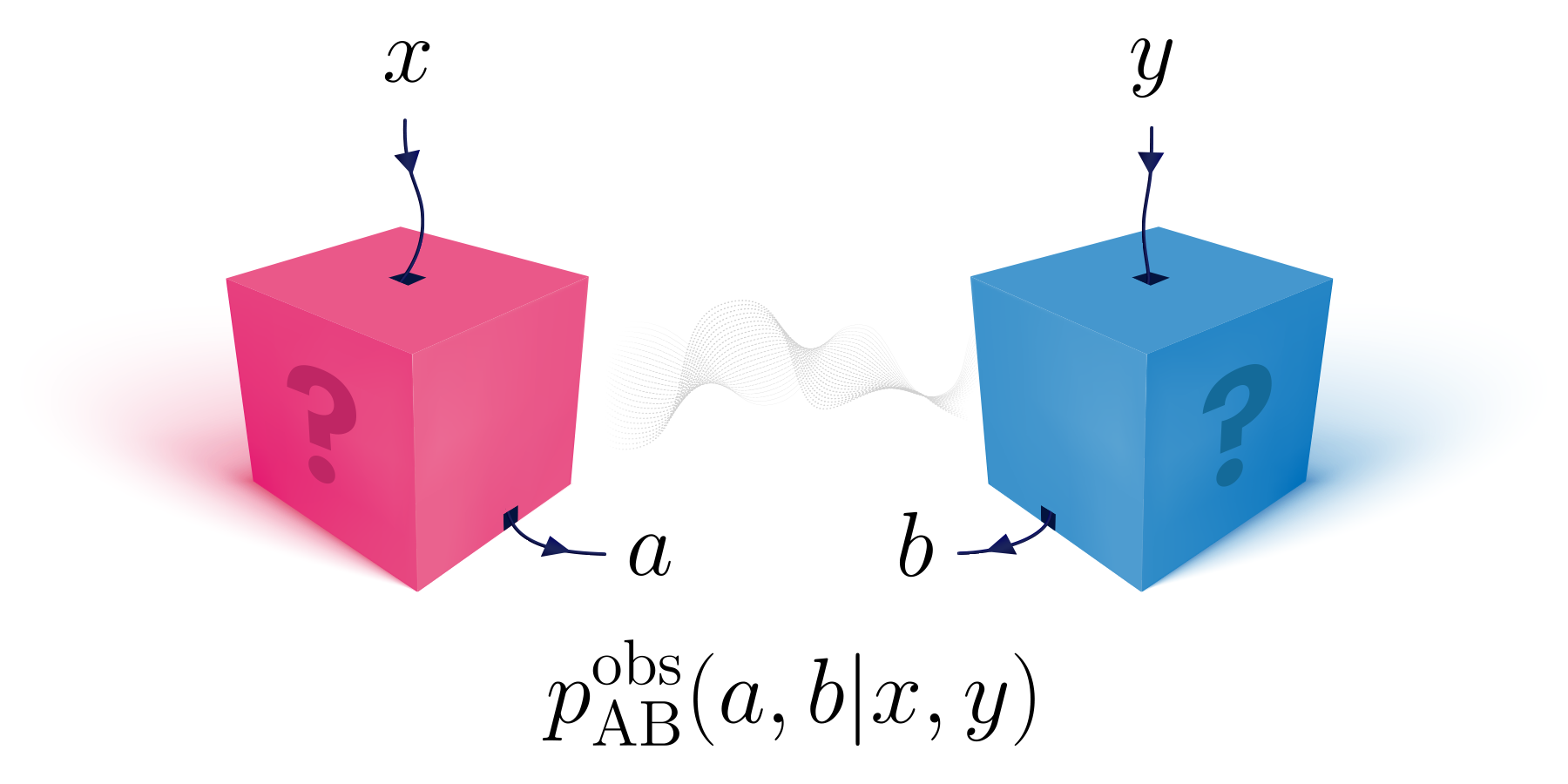

Le cadre indépendant des appareils constitue l’approche la plus pragmatique des protocoles quantiques qui ne fait aucune confiance dans leurs implémentations. Cela nécessite que toutes les réclamations, concernant par exemple la sécurité, soient faites au niveau des données classiques finales entre les mains des utilisateurs finaux. Cela pose un grand défi pour déterminer les taux de clé réalisables dans $textit{device-independent quantum key distribution}$ (DIQKD), mais ouvre également la porte à la prise en compte des attaques d'écoute clandestine qui découlent de la possibilité qu'une donnée donnée soit simplement générée par un tiers malveillant. Dans ce travail, nous explorons cette voie et présentons l'attaque $textit{convex-combination}$ comme une technique efficace et facile à utiliser pour les taux clés DIQKD de limite supérieure. Il permet de vérifier l'exactitude des limites inférieures des taux clés pour les protocoles de pointe, qu'ils impliquent une communication unidirectionnelle ou bidirectionnelle. En particulier, nous démontrons avec son aide que les contraintes actuellement prédites sur la robustesse des protocoles DIQKD aux imperfections expérimentales, telles que la visibilité finie ou l'efficacité de détection, sont déjà très proches des seuils ultimes tolérables.

Résumé populaire

► Données BibTeX

► Références

Antonio Acín, Nicolas Brunner, Nicolas Gisin, Serge Massar, Stefano Pironio et Valerio Scarani. "Sécurité indépendante de l'appareil de la cryptographie quantique contre les attaques collectives". Phys. Rév. Lett. 98, 230501 (2007).

https: / / doi.org/ 10.1103 / PhysRevLett.98.230501

Stefano Pironio, Antonio Acín, Nicolas Brunner, Nicolas Gisin, Serge Massar et Valerio Scarani. « Distribution de clés quantiques indépendante de l'appareil, sécurisée contre les attaques collectives ». Nouveau J. Phys. 11, 045021 (2009).

https://doi.org/10.1088/1367-2630/11/4/045021

Claude E. Shannon. « Théorie de la communication des systèmes secrets ». Le journal technique du système Bell 28, 656-715 (1949).

https: / / doi.org/ 10.1002 / j.1538-7305.1949.tb00928.x

Nicolas Brunner, Daniel Cavalcanti, Stefano Pironio, Valerio Scarani et Stephanie Wehner. "Bell non localité". Rév. Mod. Phys. 86, 419-478 (2014).

https: / / doi.org/ 10.1103 / RevModPhys.86.419

Jonathan Barrett, Lucien Hardy et Adrian Kent. "Pas de signalisation et de distribution de clés quantiques". Phys. Le révérend Lett. 95, 010503 (2005).

https: / / doi.org/ 10.1103 / PhysRevLett.95.010503

Antonio Acín, Nicolas Gisin et Lluis Masanes. "Du théorème de Bell à la distribution sécurisée des clés quantiques". Phys. Le révérend Lett. 97, 120405 (2006).

https: / / doi.org/ 10.1103 / PhysRevLett.97.120405

Antonio Acín, Serge Massar et Stefano Pironio. "Distribution efficace de clés quantiques sécurisée contre les écoutes indiscrètes sans signalisation". Nouveau J. Phys. 8, 126-126 (2006).

https://doi.org/10.1088/1367-2630/8/8/126

Yi Zhao, Chi-Hang Fred Fung, Bing Qi, Christine Chen et Hoi-Kwong Lo. "Piratage quantique : démonstration expérimentale d'une attaque par décalage temporel contre des systèmes pratiques de distribution de clés quantiques". Phys. Rév.A 78, 042333 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.78.042333

Feihu Xu, Bing Qi et Hoi-Kwong Lo. "Démonstration expérimentale d'une attaque de remappage de phase dans un système pratique de distribution de clés quantiques". Nouveau J. Phys. 12, 113026 (2010).

https://doi.org/10.1088/1367-2630/12/11/113026

Lars Lydersen, Carlos Wiechers, Christoffer Wittmann, Dominique Elser, Johannes Skaar et Vadim Makarov. "Piratage des systèmes commerciaux de cryptographie quantique par un éclairage lumineux sur mesure". Nat. Photonique 4, 686-689 (2010).

https: / / doi.org/ 10.1038 / nphoton.2010.214

Ilja Gerhardt, Qin Liu, Antía Lamas-Linares, Johannes Skaar, Christian Kurtsiefer et Vadim Makarov. « Implémentation plein champ d'une écoute parfaite sur un système de cryptographie quantique ». Nat. Commun. 2 349 (2011).

https: / / doi.org/ 10.1038 / ncomms1348

Valerio Scarani, Helle Bechmann-Pasquinucci, Nicolas J. Cerf, Miloslav Dušek, Norbert Lütkenhaus et Momtchil Peev. "La sécurité de la distribution pratique des clés quantiques". Rév. Mod. Phys. 81, 1301-1350 (2009).

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

Rotem Arnon-Friedman, Frédéric Dupuis, Omar Fawzi, Renato Renner et Thomas Vidick. "Cryptographie quantique pratique indépendante du dispositif via l'accumulation d'entropie". Nat. Commun. 9, 459 (2018).

https://doi.org/10.1038/s41467-017-02307-4

Gláucia Murta, Suzanne B. van Dam, Jérémy Ribeiro, Ronald Hanson et Stephanie Wehner. "Vers une réalisation d'une distribution de clés quantiques indépendante des appareils". Science quantique. Technologie. 4, 035011 (2019).

https: / / doi.org/ 10.1088 / 2058-9565 / ab2819

René Schwonnek, Koon Tong Goh, Ignatius W. Primaatmaja, Ernest Y.-Z. Tan, Ramona Wolf, Valerio Scarani et Charles C.-W. Lim. "Distribution de clés quantiques indépendante du périphérique avec base de clés aléatoires". Nat Commun 12, 2880 (2021).

https://doi.org/10.1038/s41467-021-23147-3

Igor Devetak et Andreas Winter. "Distillation de la clé secrète et intrication des états quantiques". Proc. R. Soc. Londres. A 461, 207-235 (2005).

https: / / doi.org/ 10.1098 / rspa.2004.1372

Renato Renner, Nicolas Gisin et Barbara Kraus. "Preuve de sécurité théorique de l'information pour les protocoles de distribution de clés quantiques". Phys. Rév.A 72, 012332 (2005).

https: / / doi.org/ 10.1103 / PhysRevA.72.012332

Rotem Arnon-Friedman. "Traitement de l'information quantique indépendant du dispositif". Thèses Springer (2020).

https://doi.org/10.1007/978-3-030-60231-4

Yanbao Zhang, Honghao Fu et Emanuel Knill. "Certification efficace du caractère aléatoire par estimation de probabilité quantique". Phys. Rév.Recherche 2, 013016 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.013016

John F. Clauser, Michael A. Horne, Abner Shimony et Richard A. Holt. "Expérience proposée pour tester les théories des variables cachées locales". Phys. Rév. Lett. 23, 880–884 (1969).

https: / / doi.org/ 10.1103 / PhysRevLett.23.880

Antonio Acín, Serge Massar et Stefano Pironio. "Aléatoire contre non-localité et intrication". Phys. Rév. Lett. 108, 100402 (2012).

https: / / doi.org/ 10.1103 / PhysRevLett.108.100402

Erik Woodhead, Antonio Acín et Stefano Pironio. "Distribution de clé quantique indépendante de l'appareil avec inégalités CHSH asymétriques". Quantique 5, 443 (2021).

https://doi.org/10.22331/q-2021-04-26-443

Melvyn Ho, Pavel Sekatski, Ernest Y.-Z. Tan, Renato Renner, Jean-Daniel Bancal et Nicolas Sangouard. "Un prétraitement bruyant facilite une réalisation photonique d'une distribution de clé quantique indépendante du dispositif". Phys. Le révérend Lett. 124, 230502 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.124.230502

Pavel Sekatski, Jean-Daniel Bancal, Xavier Valcarce, Ernest Y.-Z. Tan, Renato Renner et Nicolas Sangouard. "Distribution de clé quantique indépendante de l'appareil à partir d'inégalités CHSH généralisées". Quantique 5, 444 (2021).

https://doi.org/10.22331/q-2021-04-26-444

Robert König, Renato Renner et Christian Schaffner. "La signification opérationnelle de l'entropie min et max". IEEETrans. Inf. Théorie 55, 4337-4347 (2009).

https: / / doi.org/ 10.1109 / TIT.2009.2025545

Lluís Masanes, Stefano Pironio et Antonio Acín. «Distribution sécurisée de clés quantiques indépendantes des appareils avec des appareils de mesure causalement indépendants». Nat Commun 2, 238 (2011).

https: / / doi.org/ 10.1038 / ncomms1244

Olmo Nieto-Silleras, Stefano Pironio et Jonathan Silman. "Utiliser des statistiques de mesure complètes pour une évaluation optimale du caractère aléatoire, indépendante de l'appareil". Nouveau J. Phys. 16, 013035 (2014).

https://doi.org/10.1088/1367-2630/16/1/013035

Jean-Daniel Bancal, Lana Sheridan et Valerio Scarani. "Plus de hasard à partir des mêmes données". Nouveau J. Phys. 16, 033011 (2014).

https://doi.org/10.1088/1367-2630/16/3/033011

Alejandro Máttar, Paul Skrzypczyk, Jonatan Bohr Brask, Daniel Cavalcanti et Antonio Acín. "Génération aléatoire optimale à partir d'expériences optiques Bell". Nouveau J. Phys. 17, 022003 (2015).

https://doi.org/10.1088/1367-2630/17/2/022003

Jan Kołodyński, Alejandro Máttar, Paul Skrzypczyk, Erik Woodhead, Daniel Cavalcanti, Konrad Banaszek et Antonio Acín. "Distribution de clés quantiques indépendante du dispositif avec des sources à photons uniques". Quantique 4, 260 (2020).

https://doi.org/10.22331/q-2020-04-30-260

Miguel Navascués, Stefano Pironio et Antonio Acín. « Limiter l'ensemble des corrélations quantiques ». Phys. Le révérend Lett. 98, 010401 (2007).

https: / / doi.org/ 10.1103 / PhysRevLett.98.010401

Miguel Navascués, Stefano Pironio et Antonio Acín. « Une hiérarchie convergente de programmes semi-définis caractérisant l'ensemble des corrélations quantiques ». Nouveau Journal de Physique 10, 073013 (2008).

https://doi.org/10.1088/1367-2630/10/7/073013

Feihu Xu, Yu-Zhe Zhang, Qiang Zhang et Jian-Wei Pan. "Distribution de clés quantiques indépendante du périphérique avec post-sélection aléatoire". Phys. Le révérend Lett. 128, 110506 (2022).

https: / / doi.org/ 10.1103 / PhysRevLett.128.110506

Le Phuc Thinh, Gonzalo de la Torre, Jean-Daniel Bancal, Stefano Pironio et Valerio Scarani. "Le hasard dans les événements post-sélectionnés". Nouveau Journal de Physique 18, 035007 (2016).

https://doi.org/10.1088/1367-2630/18/3/035007

Peter Brown, Hamza Fawzi et Omar Fawzi. « Limites inférieures indépendantes de l'appareil sur l'entropie conditionnelle de von Neumann » (2021). arXiv :2106.13692.

arXiv: 2106.13692

Peter Brown, Hamza Fawzi et Omar Fawzi. "Calcul des entropies conditionnelles pour les corrélations quantiques". Nat Commun 12, 575 (2021).

https://doi.org/10.1038/s41467-020-20018-1

Ernest Y.-Z. Tan, René Schwonnek, Koon Tong Goh, Ignatius William Primaatmaja et Charles C.-W. Lim. "Calcul des taux de clé sécurisés pour la cryptographie quantique avec des appareils non fiables". npj Quantum Inf 7, 1-6 (2021).

https: / / doi.org/ 10.1038 / s41534-021-00494-z

Eneet Kaur, Mark M Wilde et Andreas Winter. « Limites fondamentales des taux clés dans la distribution de clés quantiques indépendantes des appareils ». Nouveau J. Phys. 22, 023039 (2020).

https:///doi.org/10.1088/1367-2630/ab6eaa

Matthias Christandl, Roberto Ferrara et Karol Horodecki. « Limites supérieures de la distribution de clés quantiques indépendante du périphérique ». Phys. Le révérend Lett. 126, 160501 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.126.160501

Rotem Arnon-Friedman et Félix Leditzky. « Limites supérieures des taux de distribution des clés quantiques indépendantes des appareils et conjecture révisée de Peres ». IEEETrans. Inf. Théorie 67, 6606-6618 (2021).

https: / / doi.org/ 10.1109 / TIT.2021.3086505

Máté Farkas, Maria Balanzó-Juandó, Karol Łukanowski, Jan Kołodyński et Antonio Acín. "La non-localité de Bell n'est pas suffisante pour la sécurité des protocoles standards de distribution de clés quantiques indépendants des appareils". Phys. Le révérend Lett. 127, 050503 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.127.050503

Ernest Y.-Z. Tan, Charles C.-W. Lim et Renato Renner. « Distillation avantageuse pour une distribution de clés quantiques indépendante de l'appareil ». Phys. Le révérend Lett. 124, 020502 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.124.020502

Imre Csiszár et János Körner. « Chaînes de diffusion avec des messages confidentiels ». IEEETrans. Inf. Théorie 24, 339-348 (1978).

https: / / doi.org/ 10.1109 / TIT.1978.1055892

Ueli Maurer. « Accord clé secret par discussion publique à partir d’informations communes ». IEEETrans. Inf. Théorie 39, 733-742 (1993).

https: / / doi.org/ 10.1109 / 18.256484

Rudolf Ahlswede et Imre Csiszár. « Le hasard commun dans la théorie de l’information et la cryptographie. I. Partage secret ». IEEETrans. Inf. Théorie 39, 1121-1132 (1993).

https: / / doi.org/ 10.1109 / 18.243431

Eneet Kaur, Karol Horodecki et Siddhartha Das. « Limites supérieures des taux de distribution de clés quantiques indépendants des appareils dans des scénarios statiques et dynamiques ». Phys. Rév. Appl. 18, 054033 (2022).

https: / / doi.org/ 10.1103 / PhysRevApplied.18.054033

Michele Masini, Stefano Pironio et Erik Woodhead. "Analyse de sécurité DIQKD simple et pratique via des relations d'incertitude de type BB84 et des contraintes de corrélation de Pauli". Quantique 6, 843 (2022).

https://doi.org/10.22331/q-2022-10-20-843

Philippe H. Eberhard. "Niveau de fond et contre-efficacités requis pour une expérience Einstein-Podolsky-Rosen sans faille". Phys. Rév.A 47, R747 – R750 (1993).

https: / / doi.org/ 10.1103 / PhysRevA.47.R747

Junior R. Gonzales-Ureta, Ana Predojević et Adán Cabello. "Distribution de clés quantiques indépendante du périphérique basée sur les inégalités de Bell avec plus de deux entrées et deux sorties". Phys. Rév.A 103, 052436 (2021).

https: / / doi.org/ 10.1103 / PhysRevA.103.052436

Daniel Collins et Nicolas Gisin. "Une inégalité de Bell pertinente à deux qubits inéquivalente à l'inégalité CHSH". J. Phys. R : Mathématiques. Gen.37, 1775-1787 (2004).

https://doi.org/10.1088/0305-4470/37/5/021

Stefano Pironio, Lluis Masanes, Anthony Leverrier et Antonio Acín. "Sécurité de la distribution de clés quantiques indépendante du périphérique dans le modèle de stockage quantique limité". Phys. Rév. X 3, 031007 (2013).

https: / / doi.org/ 10.1103 / PhysRevX.3.031007

Xiongfeng Ma et Norbert Lutkenhaus. "Amélioration du post-traitement des données dans la distribution des clés quantiques et application aux seuils de perte dans le QKD indépendant du périphérique". Informations et calcul quantiques 12, 203-214 (2012).

https: / / doi.org/ 10.26421 / qic12.3-4-2

Ignatius W. Primaatmaja, Koon Tong Goh, Ernest Y.-Z. Tan, John T.-F. Khoo, Shouvik Ghorai et Charles C.-W. Lim. "Sécurité des protocoles de distribution de clés quantiques indépendants des appareils : une revue". Quantique 7, 932 (2023).

https://doi.org/10.22331/q-2023-03-02-932

Ernest Y.-Z. Tan, Pavel Sekatski, Jean-Daniel Bancal, René Schwonnek, Renato Renner, Nicolas Sangouard et Charles C.-W. Lim. "Protocoles DIQKD améliorés avec analyse de taille finie". Quantique 6, 880 (2022).

https://doi.org/10.22331/q-2022-12-22-880

Ueli Maurer et Stefan Wolf. « L’information mutuelle conditionnelle intrinsèque et le secret parfait ». Dans les actes du Symposium international de l'IEEE sur la théorie de l'information. IEEE (1997).

https: / / doi.org/ 10.1109 / isit.1997.613003

Matthias Christandl, Artur Ekert, Michał Horodecki, Paweł Horodecki, Jonathan Oppenheim et Renato Renner. « Unifier la distillation classique et quantique ». Dans Vadhan, SP (éd.) Théorie de la cryptographie. TCC 2007. Volume 4392 des notes de cours en informatique, pages 456-478. Berlin, Heidelberg (2007). Springer.

https://doi.org/10.1007/978-3-540-70936-7_25

Marek Winczewski, Tamoghna Das et Karol Horodecki. "Limitations d'une clé indépendante du périphérique sécurisée contre un adversaire sans signalisation via une non-localité écrasée". Phys. Rév.A 106, 052612 (2022).

https: / / doi.org/ 10.1103 / PhysRevA.106.052612

David Avis, Hiroshi Imai, Tsuyoshi Ito et Yuuya Sasaki. "Inégalités de Bell bipartites dérivées de la combinatoire via élimination triangulaire". J. Phys. A 38, 10971-10987 (2005).

https://doi.org/10.1088/0305-4470/38/50/007

Le fils de Boris S. Cirel. "Généralisations quantiques de l'inégalité de Bell". Lettres en physique mathématique 4, 93-100 (1980).

https: / / doi.org/ 10.1007 / bf00417500

Stephen Boyd et Lieven Vandenberghe. "Optimisation convexe". La presse de l'Universite de Cambridge. (2004).

https: / / doi.org/ 10.1017 / CBO9780511804441

Victor Zapatero et Marcos Curty. «Distribution de clés quantiques longue distance indépendante des appareils». Sci Rep 9, 1-18 (2019).

https://doi.org/10.1038/s41598-019-53803-0

N.David Mermin. "L'expérience EPR - Réflexions sur la" faille "". Anne. NY Acad. Sci. 480, 422-427 (1986).

https: / / doi.org/ 10.1111 / j.1749-6632.1986.tb12444.x

Erik Woodhead, Jędrzej Kaniewski, Boris Bourdoncle, Alexia Salavrakos, Joseph Bowles, Antonio Acín et Remigiusz Augusiak. « Caractère aléatoire maximal à partir d'états partiellement intriqués ». Phys. Rév.Recherche 2, 042028 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.042028

Tamás Vértesi, Stefano Pironio et Nicolas Brunner. « Combler la faille de détection dans les expériences Bell à l'aide de qudits ». Phys. Le révérend Lett. 104, 060401 (2010).

https: / / doi.org/ 10.1103 / PhysRevLett.104.060401

Nicolas Brunner et Nicolas Gisin. "Liste partielle des inégalités bipartites de Bell avec quatre paramètres binaires". Phys. Lett. A 372, 3162-3167 (2008).

https: / / doi.org/ 10.1016 / j.physleta.2008.01.052

Adán Cabello. « « Tout contre rien » inséparabilité pour deux observateurs ». Phys. Le révérend Lett. 87, 010403 (2001).

https: / / doi.org/ 10.1103 / PhysRevLett.87.010403

Yu-Zhe Zhang, Yi-Zheng Zhen et Feihu Xu. « Limite supérieure de la distribution de clés quantiques indépendante du périphérique avec post-traitement classique bidirectionnel sous attaque individuelle ». Nouveau Journal de Physique 24, 113045 (2022).

https:///doi.org/10.1088/1367-2630/aca34b

Daniel Collins, Nicolas Gisin, Noah Linden, Serge Massar et Sandu Popescu. "Inégalités de cloche pour les systèmes arbitrairement de grande dimension". Phys. Rév. Lett. 88, 040404 (2002).

https: / / doi.org/ 10.1103 / PhysRevLett.88.040404

Cité par

[1] Giuseppe Viola, Nikolai Miklin, Mariami Gachechiladze et Marcin Pawłowski, « Témoin d'enchevêtrement avec des détecteurs non fiables », Journal of Physics A Mathematical General 56 42, 425301 (2023).

[2] Ignatius W. Primaatmaja, Koon Tong Goh, Ernest Y.-Z. Tan, John T.-F. Khoo, Shouvik Ghorai et Charles C.-W. Lim, « Sécurité des protocoles de distribution de clés quantiques indépendants des appareils : une revue », Quantique 7, 932 (2023).

[3] Eva M. González-Ruiz, Javier Rivera-Dean, Marina FB Cenni, Anders S. Sørensen, Antonio Acín et Enky Oudot, "Distribution de clé quantique indépendante de l'appareil avec des implémentations réalistes de source à photon unique", arXiv: 2211.16472, (2022).

[4] Yu-Zhe Zhang, Yi-Zheng Zhen et Feihu Xu, « Limite supérieure de la distribution de clés quantiques indépendante du périphérique avec post-traitement classique bidirectionnel sous attaque individuelle », Nouveau Journal of Physics 24 11, 113045 (2022).

Les citations ci-dessus proviennent de SAO / NASA ADS (dernière mise à jour réussie 2023-12-07 14:36:49). La liste peut être incomplète car tous les éditeurs ne fournissent pas de données de citation appropriées et complètes.

On Le service cité par Crossref aucune donnée sur la citation des œuvres n'a été trouvée (dernière tentative 2023-12-07 14:36:47).

Cet article est publié dans Quantum sous le Creative Commons Attribution 4.0 International (CC BY 4.0) Licence. Le droit d'auteur reste la propriété des détenteurs d'origine tels que les auteurs ou leurs institutions.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://quantum-journal.org/papers/q-2023-12-06-1199/

- :possède

- :est

- :ne pas

- ][p

- 01

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 1800

- 19

- 1949

- 20

- 2001

- 2005

- 2006

- 2008

- 2010

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 35%

- 36

- 39

- 40

- 41

- 43

- 46

- 49

- 50

- 51

- 52

- 53

- 54

- 58

- 60

- 65

- 66

- 67

- 7

- 72

- 8

- 87

- 9

- 97

- 98

- a

- A Propos

- au dessus de

- RÉSUMÉ

- accès

- accumulation

- précision

- adrian

- affiliations

- à opposer à

- contrat

- Tous

- permet

- déjà

- aussi

- toujours

- an

- Ana

- selon une analyse de l’Université de Princeton

- et les

- Anthony

- tous

- Application

- une approche

- SONT

- AS

- At

- attaquer

- Attaques

- Réalisable

- tentative

- auteur

- auteurs

- b

- Barcelona

- basé

- base

- BE

- était

- va

- Bell

- Berlin

- Bing

- boris

- lié

- bornes

- Pause

- Brillanti

- marron

- mais

- by

- cambridge

- CAN

- ne peut pas

- carlos

- centre

- Certifications

- challenge

- Voies

- Charles

- chen

- chrétien

- Christine

- citant

- prétentions

- Fermer

- Collective

- Collins

- vient

- commentaire

- commercial

- Commun

- Chambre des communes

- Communication

- complet

- calcul

- ordinateur

- Informatique

- conditions

- conjecture

- considération

- contraintes

- droit d'auteur

- Corrélation

- corrélations

- Counter

- cryptographique

- de la cryptographie

- Lecture

- Daniel

- données

- David

- déc

- exigeant

- démontrer

- Nous célebrons le

- Dérivé

- Détection

- détermination

- dispositif

- Compatibles

- discuter

- spirituelle

- distribuer

- distribution

- Porte

- Dynamic

- e

- facile à utiliser

- efficacité

- efficace

- efficace

- erik

- Ether (ETH)

- évaluation

- Pourtant, la

- événements

- exposer

- existe

- expérience

- expérimental

- expériences

- expliqué

- explorez

- Exploré

- facilite

- loin

- finale

- Pour

- trouvé

- quatre

- Framework

- De

- fu

- Gen

- Général

- généré

- génération

- donné

- l'

- piratage

- Mains

- harvard

- vous aider

- hiérarchie

- titulaires

- Cependant

- HTTPS

- i

- IEEE

- la mise en oeuvre

- implémentations

- l'amélioration de

- in

- indépendant

- individuel

- inégalités

- Inégalité

- d'information

- entrées

- Institut

- les établissements privés

- intéressant

- International

- intrinsèque

- impliquant

- IT

- SES

- Janvier

- JavaScript

- Pan Jian-Wei

- John

- jonathan

- Journal

- juste

- ACTIVITES

- clés

- Savoir

- Le roi

- Nom

- Laisser

- Cours magistral

- Niveau

- Licence

- limites

- Liste

- locales

- échappatoire

- perte

- baisser

- LES PLANTES

- maria

- Marina

- marque

- math

- mathématique

- mathématiques

- matthias

- largeur maximale

- Mai..

- sens

- veux dire

- mesures

- messages

- Michael

- modèle

- Mois

- PLUS

- (en fait, presque toutes)

- must

- mutuel

- presque

- Nouveauté

- Les nouvelles technologies

- Nicolas

- aucune

- Noé

- Notes

- rien

- maintenant

- observée

- observateurs

- of

- omar

- on

- ouvert

- ouvre

- opérationnel

- optimaux

- à mettre en œuvre pour gérer une entreprise rentable. Ce guide est basé sur trois décennies d'expérience

- or

- original

- nos

- sorties

- pages

- PAN

- Papier

- particulier

- chemin

- paul

- parfaite

- effectué

- Peter

- Philippe

- Physique

- Platon

- Intelligence des données Platon

- PlatonDonnées

- possibilité

- post-traitement

- défaillances

- Méthode

- pragmatique

- prédit

- représentent

- Press

- prix

- principe

- probabilité

- PROC

- Procédures

- traitement

- Programmes

- preuve

- preuves

- protocoles

- fournir

- aportando

- public

- publié

- éditeur

- éditeurs

- mettre

- Qi

- qualité

- Quantum

- cryptographie quantique

- informations quantiques

- Qubit

- R

- aléatoire

- aléatoire

- Tarifs

- réaliste

- la concrétisation

- rapports

- détendu

- pertinent

- reste

- conditions

- Exigences

- a besoin

- un article

- Avis

- Ribeiro

- Richard

- ROBERT

- solidité

- s

- même

- scénarios

- SCI

- Sciences

- Science et technologie

- secret

- sécurisé

- en toute sécurité

- sécurité

- set

- Paramétres

- partage

- étapes

- So

- jusqu'à présent

- uniquement

- sont

- Identifier

- Sources

- Standard

- state-of-the-art

- États

- statistiques

- stefan

- Potence

- Stephen

- strict

- Avec succès

- tel

- suffisant

- convient

- Symposium

- combustion propre

- Système

- T

- Technique

- technique

- Les technologies

- Technologie

- tester

- que

- à

- qui

- Le

- leur

- puis

- théorie

- Ces

- des tiers.

- this

- Titre

- à

- trans

- La confiance

- deux

- ultime

- Incertain

- Incertitude

- sous

- Uni

- université

- a actualisé

- URL

- en utilisant

- vendeur

- vérifier

- Versus

- très

- via

- Alto

- définition

- le volume

- ab

- W

- souhaitez

- Varsovie

- était

- Façon..

- we

- quand

- que

- qui

- william

- Hiver

- comprenant

- Témoin

- Loup

- activités principales

- vos contrats

- X

- an

- york

- zéphyrnet

- zhang

- Zhao