Cette semaine, nous avons enfin des aperçus de quelques vieilles histoires, à commencer par le problème Bitwarden Windows Hello de l'année dernière. Vous vous en souvenez peut-être, Bitwarden propose une option permettant d'utiliser Windows Hello comme option de déverrouillage du coffre-fort. Malheureusement, l'API des informations d'identification Windows ne chiffre pas réellement les informations d'identification d'une manière qui nécessite une vérification Windows Hello supplémentaire pour le déverrouillage. Ainsi, une clé dérivée est stockée dans le gestionnaire d’informations d’identification et peut être récupérée via un simple appel API. Aucune biométrie supplémentaire n’est nécessaire. Même avec le coffre-fort Bitwarden verrouillé et l'application fermée.

Il existe un autre danger, qui ne nécessite même pas d'accéder à la machine connectée. Sur une machine jointe à un domaine, Windows sauvegarde ces clés de chiffrement sur le contrôleur de domaine. Le coffre-fort chiffré lui-même est disponible par défaut sur une machine de domaine via SMB. Un contrôleur de domaine compromis pourrait s'emparer d'un coffre-fort Bitwarden sans même exécuter de code sur la machine cible. La bonne nouvelle est que ce problème particulier avec Bitwarden et Windows Hello est désormais résolu, et ce depuis Version 2023.10.1.

Inverser l’exploitation RDP

Nous considérons généralement le protocole Remote Desktop comme dangereux à exposer sur Internet. Et c'est. Ne mettez pas votre service RDP en ligne. Mais RDP inversé C'est l'idée qu'il pourrait également être dangereux de connecter un client RDP à un serveur malveillant. Et bien sûr, plusieurs implémentations RDP rencontrent ce problème. Il existe rdesktop, FreeRDP et le propre mstsc de Microsoft qui présentent tous des vulnérabilités liées au RDP inversé.

Les détails techniques ici ne sont pas très intéressants. Ce sont toutes des variations sur le thème de la vérification incorrecte des données distantes du serveur, et donc de la lecture ou de l'écriture des tampons internes. Cela entraîne diverses formes de fuites d’informations et de problèmes d’exécution de code. Ce qui est intéressant, ce sont les différentes réponses aux résultats, puis Les plats à emporter de [Eyal Itkin] sur la façon dont les chercheurs en sécurité devraient aborder la divulgation des vulnérabilités.

Donc, tout d’abord, Microsoft a rejeté une vulnérabilité comme étant indigne d’être réparée. Et puis il a procédé à des recherches internes et l'a présenté comme une nouvelle attaque sans attribuer correctement à [Eyal] la découverte originale. rdesktop contenait un certain nombre de ces problèmes, mais a réussi à résoudre le problème en quelques mois. FreeRDP a immédiatement résolu certains problèmes, dans ce qui pourrait être décrit comme un processus de style "whack-a-mole", mais un correctif a été concocté pour résoudre le problème à un niveau plus profond : changer une valeur d'API de size_t non signé à une valeur signée. ssize_t. Ce changement a pris 2 ans pour être réellement diffusé dans le monde entier dans une version. Pourquoi si longtemps?

Deux raisons pour ce long décalage. Tout d’abord, il s’agissait d’un changement radical, et non d’une réponse à une seule vulnérabilité. Cela aurait évité plusieurs d'entre eux en même temps, mais ce n'était pas un changement nécessaire pour les corriger individuellement. Mais plus important encore, il s’agissait d’un changement d’API. Cela casserait des choses. Alors, jetez-le dans la branche des versions majeures et attendez. Et c’est ici qu’il y a un petit dilemme. Un chercheur doit-il dénoncer le problème en ligne ou attendre patiemment ? Il n'y a pas de réponse unique et solide ici, car chaque situation a ses propres complexités, mais [Eyal] fait valoir que les chercheurs en sécurité devraient être plus préoccupés par les projets auxquels les correctifs sont appliqués, et pas seulement se contenter d'obtenir un autre CVE.

Explorer les réseaux avec SSH-Snake

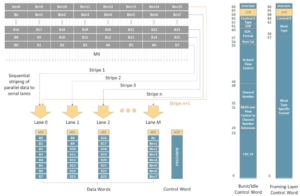

Nous venons de découvrir cet outil astucieux cette semaine : SSH-Serpent. Le concept est simple. Le script recherche toutes les clés privées SSH, puis les essaie sur la liste des hôtes SSH connus. Pour chaque hôte qui accepte une clé, le script s'exécute à nouveau. Il ne dépose aucun fichier sur le système de fichiers et s'exécute automatiquement sans intervention, compilant à la fin un graphique astucieux des systèmes accessibles. Certainement un outil intéressant à conserver dans votre boîte à outils numérique.

Bits et octets

Dans une tournure amusante de jeu en ligne, Mandiant a perdu le contrôle de son compte X pendant un certain temps cette semaine. C’était un jeu amusant du chat et de la souris, car les messages poussant à des escroqueries cryptographiques apparaissaient, disparaissaient et réapparaissaient. On ne peut qu’imaginer le travail effréné effectué dans les coulisses pendant que cela se déroulait. J'espère que nous pourrons partager un article de blog Mandiant à ce sujet dans quelques semaines. Et oui, il y a un XKCD à ce sujet.

As you likely noticed, yesterday, Mandiant lost control of this X account which had 2FA enabled. Currently, there are no indications of malicious activity beyond the impacted X account, which is back under our control. We’ll share our investigation findings once concluded.

– Mandiant (@Mandiant) 4 janvier 2024

Si vous possédez toujours un compte Lastpass, vous avez peut-être reçu des e-mails cette semaine concernant un changement d'exigence de mot de passe principal en cours. Le TL:DR est que Lastpass a précédemment « requis » un mot de passe de 12 caractères. À partir de bientôt, tous les mots de passe devront contenir 12 caractères, y compris ceux des comptes plus anciens. De toute façon, il serait probablement préférable d'anticiper ce changement, si vous avez un mot de passe plus court.

Cela semble un peu sourd, ça 23andMe blâme les victimes pour les récentes violations de compte. "Les utilisateurs ont utilisé les mêmes noms d'utilisateur et mots de passe utilisés sur 23andMe.com que sur d'autres sites Web qui avaient fait l'objet de failles de sécurité antérieures, et les utilisateurs ont recyclé par négligence et n'ont pas mis à jour leurs mots de passe à la suite de ces incidents de sécurité passés". Sauf que c'est techniquement correct. Les utilisateurs réutilisaient réellement leurs mots de passe. Et les utilisateurs ont réellement accepté de partager des détails sur leurs correspondances génétiques. Le seul véritable échec est que personne chez 23andMe n'a repéré l'attaque de credential stuffing au moment où elle se produisait, mais il est certes difficile de discerner ce phénomène par rapport au trafic normal. Donc probablement un A- pour le point technique. Et un D pour la livraison.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://hackaday.com/2024/01/05/this-week-in-security-bitwarden-reverse-rdp-and-snake/

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 10

- 12

- 2023

- 2FA

- a

- Capable

- Qui sommes-nous

- Accepte

- accès

- accessible

- Compte

- hybrides

- activité

- actually

- Supplémentaire

- propos

- encore

- devant

- Tous

- aussi

- an

- ainsi que les

- Une autre

- répondre

- tous

- api

- apparaître

- Application

- appliqué

- une approche

- SONT

- AS

- At

- attaquer

- automatiquement

- disponibles

- et

- RETOUR

- Dos

- BE

- était

- derrière

- Dans les coulisses

- LES MEILLEURS

- Au-delà

- biométrie

- Bit

- BleepingComputer

- Branche

- infractions

- Pause

- Bouquet

- mais

- by

- Appelez-nous

- CAN

- maisons

- Change

- en changeant

- caractère

- caractères

- vérification

- client

- fonds à capital fermé

- code

- COM

- complexités

- Compromise

- concept

- concerné

- conclu

- NOUS CONTACTER

- contenu

- contenu

- des bactéries

- contrôleur

- cuit

- correct

- pourriez

- cours

- CRÉDENTIEL

- bourrage d'informations d'identification

- Lettres de créance

- Crypto

- escroqueries crypto

- Lecture

- cve

- DANGER

- dangereux

- données

- profond

- Réglage par défaut

- certainement, vraiment, définitivement

- page de livraison.

- Dérivé

- décrit

- à poser

- détails

- DID

- différent

- difficile

- numérique

- disparaître

- discerner

- divulgation

- découvert

- Ne fait pas

- domaine

- fait

- Ne pas

- dr

- Goutte

- chacun

- non plus

- emails

- activé

- crypté

- chiffrement

- fin

- Pourtant, la

- JAMAIS

- Chaque

- Sauf

- Échoué

- Échec

- few

- Fichiers

- finalement

- Trouvez

- résultats

- Prénom

- Fixer

- fixé

- correctifs

- Abonnement

- Pour

- document

- de

- amusement

- jeu

- génétique

- obtenez

- obtention

- Bien

- graphique

- ait eu

- poignée

- EN COURS

- Vous avez

- d'où

- ici

- Avec optimisme

- hôte

- hôtes

- Comment

- HTTPS

- idée

- if

- image

- impact

- implémentations

- surtout

- in

- Y compris

- les indications

- Individuellement

- d'information

- à l'intérieur

- intéressant

- interne

- intérieurement

- Internet

- intervention

- développement

- enquête

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- SES

- lui-même

- rejoint

- jpg

- juste

- XNUMX éléments à

- ACTIVITES

- clés

- connu

- Nom de famille

- LastPass

- Fuites

- Niveau

- Probable

- Liste

- ll

- fermé

- Location

- Longtemps

- LOOKS

- perdu

- click

- majeur

- a prendre une

- FAIT DU

- malveillant

- Malwarebytes

- manager

- maître

- allumettes

- Mai..

- Microsoft

- pourrait

- mois

- PLUS

- plusieurs

- nécessaire

- réseaux

- nouvelles

- Chic

- aucune

- Ordinaire

- normalement

- roman

- maintenant

- of

- de rabais

- Vieux

- plus

- on

- une fois

- ONE

- en ligne

- uniquement

- Option

- or

- original

- Autre

- nos

- ande

- plus de

- propre

- particulier

- Mot de Passe

- mots de passe

- passé

- Pièce

- patiemment

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- joué

- Point

- Poteaux

- représentent

- empêché

- précédemment

- Avant

- Privé

- Clés privées

- Probablement

- Problème

- d'ouvrabilité

- processus

- projets

- correctement

- protocole

- Poussant

- mettre

- assez

- en cours

- réal

- vraiment

- Les raisons

- récent

- recyclé

- libérer

- rappeler

- éloigné

- exigent

- conditions

- exigence

- a besoin

- un article

- chercheur

- chercheurs

- réponse

- réponses

- Résultats

- inverser

- bon

- pour le running

- fonctionne

- même

- les escroqueries

- Scènes

- But

- scénario

- sécurité

- failles de sécurité

- chercheurs en sécurité

- sembler

- serveur

- service

- entretien

- Partager

- partage

- devrait

- signé

- étapes

- depuis

- unique

- situation

- SMB

- So

- solide

- quelques

- disponible

- Commencez

- Encore

- stockée

- Stories

- rembourrage

- Catégorie

- sujet

- Système

- Target

- Technique

- techniquement

- qui

- Les

- le monde

- leur

- Les

- thème

- puis

- Là.

- Ces

- des choses

- penser

- this

- cette semaine

- ceux

- Avec

- fiable

- à

- a

- outil

- Boîte à outils

- circulation

- oui

- TOUR

- sous

- malheureusement

- ouvrir

- Mises à jour

- utilisé

- d'utiliser

- utilisateurs

- Plus-value

- variations

- divers

- Voûte

- Vérification

- version

- victimes

- vs

- vulnérabilités

- vulnérabilité

- attendez

- était

- Façon..

- we

- sites Internet

- semaine

- Semaines

- ont été

- problèmes récurrents

- Quoi

- qui

- tout en

- why

- sera

- fenêtres

- comprenant

- sans

- Outils de gestion

- activités principales

- world

- digne d'intérêt

- pourra

- écriture

- X

- années

- Oui

- hier

- you

- Votre

- zéphyrnet