Oubliez le sergent Pepper et son groupe Lonely Hearts Club, qui a appris au groupe à jouer il y a à peine 20 ans aujourd'hui.

Décembre 2022 voit le 35e anniversaire du premier virus informatique majeur à propagation automatique - l'infâme CHRISTMA EXEC ver qui a temporairement écrasé les principaux réseaux mainframe de l'époque…

… pas par des effets secondaires délibérément codés tels que le brouillage de fichiers ou la suppression de données, mais simplement en consommant trop de bande passante réseau à des fins non autorisées.

Comme un leurre pour dissimuler le fait qu'il a lu dans les années 1980 les équivalents IBM de votre carnet d'adresses e-mail (NAMES) et votre fichier d'hôtes connus (NETLOG) afin de trouver autant de nouveaux destinataires que possible du logiciel malveillant vers lesquels s'envoyer, le logiciel malveillant affichait ceci :

*

*

***

*****

*******

*********

************* UN

*******

*********** TRÈS

**************

******************* HEUREUX

***********

*************** NOËL

*******************

*********************** ET MON

**************

******************* MEILLEURS VŒUX

***********************

*************************** POUR LE PROCHAIN

******

****** ANNÉE

******

Si vous vous demandez pourquoi le virus est largement connu sous le nom de CHRISTMA EXEC, plutôt que par le mot entier CHRISTMAS...

… c'est parce que les noms de fichiers étaient limités à huit caractères, qui pouvaient être suivis d'un espace et de ce que nous appellerions aujourd'hui une « extension » de EXEC afin de les transformer en scripts pouvant être exécutés directement par l'utilisateur – réalisé, en jargon technique.

Le virus lui-même a été écrit dans le puissant langage de script textuel d'IBM REXX (le nom retentissant Exécuteur étendu restructuré), de sorte qu'un non-programmeur regardant le message le reconnaîtrait probablement comme un "code de programme", et aurait donc tendance à l'ignorer comme sans importance et sans pertinence, pour autant qu'il puisse sembler intéressant.

Sauf que l'auteur du virus a trouvé un moyen amusant d'intégrer un leurre pédagogique directement dans le code lui-même, qui commence par une remarque (comme dans le langage C, texte entre /* et les */ dans les programmes REXX est traité comme un commentaire et ignoré lorsque le fichier est utilisé)…

/*********************/ /* LAISSER CET EXÉCUTION */ /* */ /* COURIR */ /* */ /* ET */ /* */ /* APPRÉCIER */ /* */ /* TOI-MÊME! */ /*********************/

… et offre ensuite les conseils joyeux suivants aux non-techniciens :

/* parcourir ce fichier n'est pas amusant du tout

tapez simplement NOËL depuis cms */

CMS est l'abréviation de Système de moniteur conversationnel, un environnement d'invite de commande au-dessus du vénérable système d'exploitation VM/370 d'IBM et de ses nombreuses variantes, qui offrait aux utilisateurs individuels une machine virtuelle en temps réel qui se comportait comme un ordinateur à part entière, avec son propre espace disque pour stocker des fichiers personnels et programmes.

Pratiquement, l'utilisateur n'a pas eu à apprendre à quitter la finale -S hors du mot CHRISTMAS, car le CMS ignorerait automatiquement tous les caractères supplémentaires et rechercherait CHRISTMA EXEC, qui était le même programme de script que l'utilisateur venait de recevoir sans l'attendre ni le demander.

Comme indiqué ci-dessus, le code affichait en effet l'art ASCII de l'arbre de Noël - ou, plus précisément, l'art EBCDIC, étant donné qu'IBM avait son propre système de codage de caractères connu sous le nom de Code d'échange décimal codé binaire étendu (prononcé reflux-si-dick).

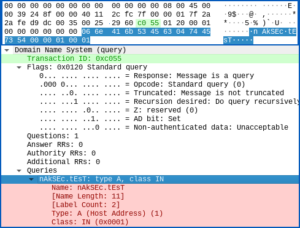

Mais il a aussi traversé votre NAMES et les NETLOG fichiers, qui répertorie les autres utilisateurs et ordinateurs que vous avez régulièrement contactés, et se copie sur chacun d'eux, de sorte que pour chaque utilisateur qui a tapé innocemment CHRISTMAS à l'invite de commande…

… une mer de copies du virus (20 ? 50 ? 200 ?) serait distribuée, potentiellement dans le monde entier, et si l'un de ces destinataires (20 ? 50 ? 200 ?) tapait innocemment CHRISTMAS à l'invite de commande…

… une mer de copies du virus serait distribuée, et ainsi de suite, et ainsi de suite.

Nuances du futur

Comme nous l'avons dit dans le podcast de cette semaine, où nous avons discuté de ce ver séminal :

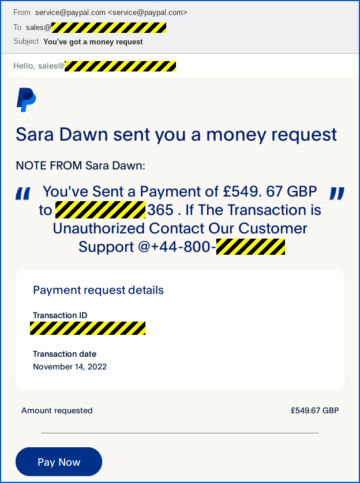

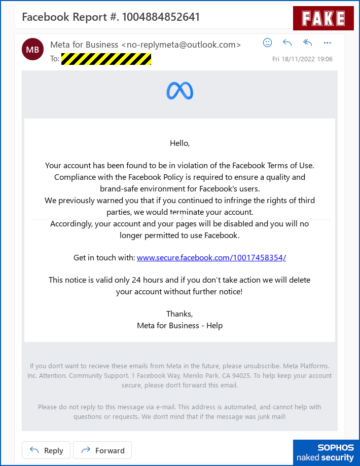

[C'est] comme les logiciels malveillants de macros modernes qui disent à l'utilisateur : « Hé, les macros sont désactivées, mais pour votre « sécurité supplémentaire », vous devez les réactiver… pourquoi ne pas cliquer sur le bouton ? C'est beaucoup plus facile comme ça.

Il y a 35 ans, les auteurs de logiciels malveillants avaient déjà compris que si vous demandez gentiment aux utilisateurs de faire quelque chose qui n'est pas du tout dans leur intérêt, certains d'entre eux, peut-être beaucoup d'entre eux, le feront.

Nous avons aussi remarqué que :

[Le ver de l'arbre de Noël] aurait dû être un coup de semonce sur tous nos arcs, mais je pense que cela a été ressenti comme un peu comme un feu de paille.

Jusqu'à un an plus tard - puis vint le Ver Internet, qui a bien sûr attaqué les systèmes Unix et s'est propagé très loin.

Et à ce moment-là, je pense que nous avons tous réalisé: "Oh-oh, cette scène de virus et de vers pourrait s'avérer assez gênante."

Si seulement on s'était trompé, hein ?

Image en vedette du terminal IBM 3279 grâce à l'utilisateur Bouclierpourvosyeux via Wikimedia.

- 3270

- blockchain

- Noël

- Cms

- cognitif

- portefeuilles de crypto-monnaie

- cryptoexchange

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- département de la Sécurité intérieure

- portefeuilles numériques

- pare-feu

- IBM

- Kaspersky

- malware

- Mcafee

- Sécurité nue

- NexBLOC

- Platon

- platon ai

- Intelligence des données Platon

- Jeu de Platon

- PlatonDonnées

- jeu de platogamie

- virus

- VPN

- la sécurité d'un site web

- ver

- zéphyrnet