La sécurité évolue à gauche et à droite dans le flux de conception, alors que les fabricants de puces se demandent comment construire des dispositifs à la fois sécurisés de par leur conception et suffisamment résilients pour rester sécurisés tout au long de leur durée de vie.

Alors que des appareils de plus en plus complexes sont connectés à Internet et entre eux, les fournisseurs de propriété intellectuelle, les fabricants de puces et les sociétés de systèmes se précipitent pour répondre aux menaces existantes et potentielles sur une surface d'attaque plus large. Dans de nombreux cas, la sécurité est passée d'une série infinie de correctifs logiciels à une partie intégrante du processus de conception matérielle/logicielle avec un avantage concurrentiel de plus en plus lucratif et une menace croissante de mesures réglementaires pour les entreprises qui se trompent.

"Chaque seconde, 127 appareils sont connectés à Internet pour la première fois", a déclaré Thomas Rosteck, président de Infineon Division des systèmes sécurisés connectés, dans une présentation récente. « Cela conduira à un chiffre stupéfiant de 43 milliards d’appareils connectés à Internet et entre eux en 2027. »

Cela créera également un énorme défi en matière de sécurité. "Dans ce contexte, les entreprises et les consommateurs s'inquiètent de plus en plus de ce qu'il advient de leurs données à mesure que la connectivité augmente et que les services numériques se développent", a noté David Maidment, directeur principal du développement du marché chez Bras. « Au cours des cinq dernières années, la réglementation des gouvernements du monde entier a mûri et il incombe aux fabricants de répondre à une liste croissante de critères de sécurité pour garantir que ces services sont fiables, sécurisés et gérés correctement.

Pourtant, une approche raisonnée et mesurée de la sécurité inclut de nombreuses considérations. "Tout d'abord, le profil de menace de l'application spécifique doit d'abord être compris, ainsi que les actifs spécifiques - les données, informations ou systèmes qui doivent être protégés", a déclaré Dana Neustadter, directrice des solutions de sécurité IP chez Synopsys. « Existe-t-il des lois, des réglementations et/ou des types d'exigences spécifiques qui influenceront cette solution ? En d’autres termes, vous devez d’abord faire quelques devoirs. Vous devez être en mesure de répondre à certaines questions, par exemple si le produit se préoccupe uniquement des menaces basées sur le réseau ou s'il existe un potentiel d'attaques nécessitant un accès physique. Existe-t-il un accès réseau direct à ce produit particulier, ou sera-t-il protégé par d'autres parties du système qui peuvent agir comme un pare-feu, par exemple, pour fournir un certain niveau de protection ? Quelles sont les exigences réglementaires ou normatives ou les éventuelles exigences de certification en matière de sécurité ? Quelle est la valeur des actifs ?

De plus, les appareils doivent être sécurisés dans toutes les conditions et dans tous les modes de fonctionnement. "Vous devez le protéger lorsque le système est hors ligne car, par exemple, des acteurs malveillants peuvent remplacer la mémoire externe ou voler le code IP", a déclaré Neustadter. «Ils peuvent reflasher l'appareil. Vous devez également le protéger lors de la mise sous tension, et vous devez le protéger lors de l'exécution pendant que l'appareil fonctionne. Vous devez vous assurer qu'il fonctionne toujours comme prévu. Ensuite, lorsque vous communiquez avec l’extérieur, vous devez également le protéger. De nombreuses variables influencent généralement une solution de sécurité, y compris l'application particulière. En fin de compte, il doit y avoir un équilibre dans la solution de sécurité globale. « Équilibré pour la sécurité » inclut les fonctions de sécurité, les protocoles, les certifications, etc., ainsi que les compromis en matière de coût, de puissance, de performances et de surface, car, par exemple, vous ne pouvez pas vous permettre d'installer le niveau de sécurité le plus élevé pour une batterie. -appareil alimenté. Cela n’a aucun sens car il s’agit d’un appareil moins coûteux. Il faut vraiment rechercher l’équilibre, et tout cela sera pris en compte dans l’architecture de sécurité appropriée pour une puce.

D’autres sont d’accord. "La première étape que nous prenons lorsque nous introduisons la sécurité dans un appareil est d'évaluer les atouts de sécurité de l'appareil en fonction de son rôle dans l'ensemble du système", a déclaré Nir Tasher, directeur technologique chez Winbond. « À mesure que nous cartographions ces actifs, nous évaluons également leur potentiel d’attaque. Tous les actifs ne sont pas immédiatement identifiés. Les fonctionnalités telles que les ports de débogage et de test doivent également être considérées comme des atouts, car elles peuvent jouer un rôle dans la sécurité globale du système. Une fois la cartographie et la notation terminées, nous évaluons les moyens potentiels de compromettre chacun des actifs ainsi que la complexité impliquée. L’étape suivante consiste à trouver des moyens de se protéger de ces attaques ou, au moins, de les détecter. La dernière étape consiste évidemment à tester le produit final pour garantir que la protection que nous avons incluse fonctionne correctement.

Sécurisé par conception

L'un des grands changements en matière de sécurité du matériel et des systèmes est la reconnaissance du fait que ce n'est plus le problème de quelqu'un d'autre. Ce qui était autrefois une réflexion secondaire est désormais un avantage concurrentiel qui doit être intégré dans la conception au niveau architectural.

« Ce principe fondamental met l'accent sur l'intégration de la sécurité dans le processus de développement de la conception des puces, en garantissant que les objectifs, les exigences et les spécifications de sécurité sont identifiés dès le début », a déclaré Adiel Bahrouch, directeur du développement commercial pour la sécurité IP chez Rambus. « Cette approche nécessite de disposer d'un modèle de menace approprié, d'identifier les actifs corporels et immatériels qui ont de la valeur et doivent être protégés, de quantifier de manière proactive le risque associé sur la base d'un cadre de gestion des risques approprié et de mettre en œuvre correctement des mesures et des contrôles de sécurité pour atténuer les risques. un niveau acceptable.

En plus d’une évaluation appropriée des menaces, Bahrouch a déclaré qu’il était essentiel d’envisager des principes de sécurité supplémentaires pour une stratégie holistique de défense en profondeur. Cela inclut une chaîne de confiance, dans laquelle chaque couche fournit des bases de sécurité que la couche suivante peut exploiter, ainsi qu'une séparation des domaines avec différents niveaux de sécurité pour différents utilisateurs, types de données et opérations, permettant des compromis optimisés en termes de performances et de sécurité pour chaque cas d'utilisation. Dans les systèmes modernes, cela inclut la modélisation des menaces tout au long du cycle de vie du produit et un principe de moindre privilège qui segmente les droits d'accès et minimise les ressources partagées.

"Il est essentiel de définir dès le départ l'architecture de sécurité du SoC", a déclaré George Wall, directeur du marketing produit du groupe IP du processeur Tensilica Xtensa chez Cadence. « Le moment est venu de définir l'architecture de sécurité lorsque le concepteur travaille sur les fonctionnalités, les alimentations et les vitesses nécessaires, etc., du SoC. Il est toujours beaucoup plus facile de le faire tôt que d'essayer « d'ajouter de la sécurité » plus tard, que ce soit une semaine avant la sortie ou deux ans après la mise en production.

Une défense globale s’étend bien au-delà du simple matériel. "Si vous essayez de sécuriser quelque chose, même à des niveaux d'abstraction élevés pour un logiciel, vous pouvez le faire parfaitement en Python ou quel que soit le langage de programmation de votre choix", a déclaré Dan Walters, ingénieur principal en sécurité embarquée et responsable des solutions microélectroniques chez MITRE. « Mais si cela est compromis par un compromis au niveau matériel, cela n'a pas d'importance. Vous pouvez complètement compromettre l’ensemble de votre système même si vous disposez d’une sécurité logicielle parfaite.

Dans la plupart des cas, les attaquants empruntent la voie de la moindre résistance. "Avec la sécurité, c'est tout ou rien", a déclaré Walters. « L'attaquant n'a qu'à trouver une faille, et il ne se soucie pas vraiment de savoir où elle se trouve. Ce n’est pas comme s’ils disaient : « Je veux vaincre le système en sapant simplement le matériel ou je veux y parvenir en trouvant une faille logicielle ». Ils vont chercher la chose la plus simple.

des pratiques d’excellence;

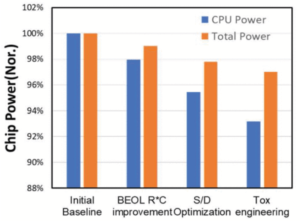

En réponse à l’ampleur des menaces, les fabricants de puces enrichissent leur liste de bonnes pratiques. Dans le passé, la sécurité était presque entièrement confinée au périmètre d’un processeur. Mais à mesure que les conceptions deviennent plus complexes, plus connectées et avec des durées de vie plus longues, la sécurité doit être réfléchie de manière beaucoup plus approfondie. Cela comprend un certain nombre d'éléments clés, selon Lee Harrison, directeur du marketing produit pour la division Tessent de Siemens EDA:

- DÉMARRAGE SÉCURISÉ – La technologie de surveillance du matériel peut être utilisée pour vérifier qu’une séquence de démarrage prescrite a été exécutée comme prévu, afin de garantir que le matériel et les logiciels fonctionnent comme prévu.

- Attestation – Semblable au démarrage sécurisé, la surveillance fonctionnelle peut être utilisée pour générer des signatures dynamiques qui représentent une configuration matérielle ou logicielle d'une adresse IP ou d'un circuit intégré spécifique dans un système. Cela confirme l'exactitude du matériel attendu et de sa configuration. Cette approche peut être utilisée pour fournir soit un jeton d’identité unique, soit une collection de jetons à l’échelle du système. Ce système est basé sur une signature unique, qui peut être utilisée pour garantir que la version logicielle correcte d'une mise à jour OTA est appliquée. Il est essentiel que cela soit calculé dans le système, mais pas codé en dur.

- Accès sécurisé – Comme pour tous les systèmes, les canaux de communication entrant et sortant de l'appareil doivent être sécurisés et, dans de nombreux cas, configurables en fonction de différents niveaux d'accès requis, où l'accès est souvent contrôlé via une racine de confiance.

- La protection des actifs – La surveillance fonctionnelle active peut constituer un élément essentiel de toute stratégie de défense en profondeur. Sur la base d'une analyse détaillée des menaces, la sélection et le placement de moniteurs fonctionnels dans l'appareil peuvent permettre une détection et une atténuation des menaces à faible latence.

- Gestion du cycle de vie des appareils – Il est désormais essentiel dans toutes les applications de circuits intégrés sécurisés de pouvoir surveiller l'état du dispositif tout au long de son cycle de vie actif, depuis la fabrication jusqu'à la mise hors service. La surveillance fonctionnelle et les capteurs jouent un rôle important dans la surveillance de l'état des appareils tout au long de leur cycle de vie. Dans certains cas, la rétroaction active peut même être utilisée pour prolonger la durée de vie active d'un circuit intégré en effectuant des ajustements dynamiques des aspects externes lorsque cela est possible.

Fig. 1 : Éléments clés du matériel sécurisé. Source : Siemens EDA

Laquelle de ces bonnes pratiques est déployée peut varier considérablement d’une application à l’autre. La sécurité dans une application automobile, par exemple, est bien plus préoccupante que dans un appareil portable intelligent.

« L'autonomie a besoin de connectivité, ce qui entraîne une sécurité accrue, ce qui permet l'automatisation, et les semi-conducteurs en sont véritablement la base », a déclaré Tony Alvarez, vice-président exécutif d'Infineon Memory Solutions, lors d'une récente présentation. « Détecter, interpréter les données, prendre des décisions à leur sujet, c'est au-dessus de la surface. C'est ce que vous voyez. La complexité du système augmente, mais vous ne voyez pas ce qui se cache sous la surface, c'est-à-dire tous les éléments nécessaires à sa réalisation, c'est-à-dire la solution système dans son ensemble.

Ce système inclut la communication avec le cloud, d'autres automobiles et l'infrastructure, et tout doit être instantanément accessible et sécurisé, a déclaré Alvarez.

Les besoins en matière de sécurité peuvent être très différents pour d'autres applications. Mais le processus de détermination de ce qui est nécessaire est similaire. "Tout d'abord, analysez quels sont les actifs", a déclaré Tasher de Winbond. « Parfois, il n’y en a pas. Parfois, chaque partie de l’appareil est ou contient un atout. Dans ce dernier cas, il peut être conseillé de repartir de zéro, mais ce sont des cas rares. Une fois les actifs cartographiés, l'architecte doit analyser les vecteurs d'attaque pour ces actifs. Il s’agit d’une étape fastidieuse et un conseil externe est fortement recommandé. Une autre paire d’yeux est toujours une bonne chose. La dernière étape du point de vue architectural consiste à proposer des mécanismes de protection contre ces attaques. Et oui, une connaissance approfondie du système est essentielle à toutes ces étapes.

Arm est un fervent partisan de l’inclusion d’un racine de confiance (RoT) dans tous les appareils connectés et en déployant les meilleures pratiques de sécurité dès la conception comme base de référence pour tout produit viable. « Le RoT peut fournir des fonctions de confiance essentielles telles que le démarrage sécurisé, la cryptographie, l'attestation et le stockage sécurisé. L’une des utilisations les plus élémentaires d’un RoT est de garder confidentielles les clés de chiffrement privées contenant des données cryptées, protégées par des mécanismes matériels et éloignées du logiciel système plus facile à pirater. Les fonctions de stockage sécurisé et de chiffrement du RoT devraient être capables de gérer les clés et le traitement fiable nécessaires à l'authentification de l'appareil, à la vérification des réclamations et au cryptage ou au déchiffrement des données », a déclaré Maidment.

Étant donné que très peu de conceptions de puces partent d’une feuille de papier vierge, une puce doit être conçue pour en tenir compte. « Chaque appareil et chaque cas d'utilisation seront uniques, et il est impératif que nous prenions en compte les besoins de tous les systèmes grâce à la modélisation des menaces », a expliqué Maidment. « Certains cas d’utilisation nécessiteront des preuves de bonnes pratiques. D’autres doivent se protéger contre les vulnérabilités logicielles, et d’autres encore auront besoin d’une protection contre les attaques physiques.

Le travail d'Arm, co-fondateur de PSA Certified, a démontré que différents fournisseurs de silicium trouvent leurs propres arguments de vente et décident du niveau de protection qu'ils souhaitent offrir. « Il est difficile d'avoir une solution universelle, mais un ensemble de principes communs convenus est un outil important pour réduire la fragmentation et atteindre une robustesse de sécurité appropriée, et cela est prouvé dans les 179 certificats certifiés PSA délivrés aujourd'hui aux produits. », a noté Maidment.

C’est très différent d’il y a quelques années, lorsque la sécurité pouvait être ajoutée à une puce plus tard dans le cycle de conception. « Ce n'est pas comme autrefois, où l'on pouvait simplement ajouter de la sécurité. Vous voudriez faire tourner une puce et penseriez que sans apporter de modifications significatives, vous pourriez assurer la sécurité comme l'exige votre application », a déclaré Neustadter de Synopsys. « Il est important de concevoir une solution de sécurité basée sur les prémisses mentionnées ci-dessus. Vous pourrez alors disposer d'un processus plus rationalisé pour mettre à jour la sécurité dans les futures révisions de conception, par exemple en créant un environnement sécurisé avec une racine de confiance pour protéger les opérations et les communications sur les données sensibles. Il existe des moyens de créer une solution de sécurité évolutive, extensible et même de la mettre à jour après Silicon, par exemple avec des mises à niveau logicielles. Il existe donc des moyens d’intégrer cela dans une conception, puis de mettre à niveau la sécurité d’une révision à une autre de manière plus rationalisée.

Correctifs de sécurité

Dans presque tous les cas, il est préférable de prévenir les attaques plutôt que de fournir des correctifs pour les corriger. Mais la manière dont cela est réalisé peut varier considérablement.

Par exemple, Geoff Tate, PDG de Logix flexible, a déclaré que plusieurs entreprises utilisent eFPGA pour la sécurité, tandis que d'autres les évaluent. "D'après ce que nous comprenons, il y a plusieurs raisons, et différentes entreprises ont des préoccupations différentes en matière de sécurité", a déclaré Tate. « Certains clients souhaitent utiliser les eFPGA pour masquer leurs algorithmes critiques du processus de fabrication. Cela est particulièrement vrai pour les clients du secteur de la défense. Les algorithmes de sécurité, c'est-à-dire le cryptage/déchiffrement, sont implémentés à plusieurs endroits dans un même SoC. Les exigences de performance varient. Pour une sécurité à très haute permanence, elle doit être matérielle. Et comme les algorithmes de sécurité doivent pouvoir être mis à jour pour répondre aux défis changeants, le matériel doit être reconfigurable. Les processeurs et les logiciels peuvent être piratés, mais il est beaucoup plus difficile de pirater le matériel. Il est donc souhaitable d'avoir certaines des parties critiques de la fonction de sécurité dans du matériel programmable.

Sans cette programmabilité intégrée, il est beaucoup plus difficile de résoudre les problèmes de sécurité après une attaque. Cela implique généralement un certain type de correctif, ce qui constitue généralement une solution coûteuse et sous-optimale.

« Conformément au principe de séparation des domaines, on pourrait envisager d'ajouter un « îlot sécurisé » autonome à la puce existante dans une approche modulaire, permettant à la puce d'exploiter toutes les capacités de sécurité fournies par l'îlot sécurisé avec un minimum de modifications de la puce existante. », a déclaré Bahrouch de Rambus. « Bien qu'il ne s'agisse pas de la solution la plus efficace, l'adresse IP de sécurité peut être personnalisée pour répondre aux exigences de sécurité et à l'objectif global de sécurité. Malgré les défis, un module de sécurité intégré ne doit pas nécessairement être exploité immédiatement pour chaque fonction. Les architectes peuvent commencer par les principes fondamentaux protégeant les puces et l'intégrité des utilisateurs, et introduire progressivement une sécurité matérielle avec une protection par canal secondaire pour des fonctions supplémentaires moins cruciales.

Harrison de Siemens a noté que l'ajout de sécurité dans une conception existante est un problème courant aujourd'hui. « Si les concepteurs ne font pas attention, l’ajout de sécurité après coup peut facilement conduire à un scénario dans lequel le point d’entrée principal n’est pas sécurisé. Cependant, l’EDA peut être extrêmement utile ici, car la technologie d’analyse embarquée peut facilement être intégrée aux niveaux inférieurs d’une conception déjà existante. Au lieu de cibler uniquement les risques périphériques, des moniteurs IP peuvent être ajoutés pour surveiller de nombreuses interfaces ou nœuds internes au sein de la conception.

Sécurité matérielle minimale

Avec autant d’options et autant de conseils, quels sont les incontournables absolus pour une puce sécurisée dès sa fondation ?

Cadence's Wall a déclaré qu'il devait au minimum y avoir un îlot de sécurité qui établisse une racine de confiance pour le SoC. « Des fonctions d'authentification doivent également être disponibles pour authentifier correctement le code de démarrage et les mises à jour du micrologiciel OTA. Idéalement, le SoC a sélectionné des ressources qui ne sont disponibles que pour les micrologiciels connus pour être fiables, et il existe une partition matérielle qui empêche les micrologiciels inconnus ou non fiables d'accéder à ces ressources de manière malveillante. Mais en fin de compte, les « incontournables » dépendent de l’application et du cas d’utilisation. Par exemple, un appareil de lecture audio aura des exigences différentes de celles d’un appareil qui traite les paiements.

De plus, sur la base du modèle d'évaluation des menaces et des actifs qui doivent être protégés, une puce sécurisée typique visera à atteindre des objectifs de sécurité qui peuvent être regroupés dans les classes suivantes : intégrité, authenticité, confidentialité et disponibilité.

"Ces objectifs sont généralement couverts par la cryptographie, combinée à des fonctionnalités supplémentaires telles que le démarrage sécurisé, le stockage sécurisé, le débogage sécurisé, la mise à jour sécurisée, la gestion sécurisée des clés", a déclaré Bahrouch de Rambus. « D'un point de vue architectural SoC, cela commence généralement par la protection des clés et identités uniques de l'OTP et/ou du matériel, suivie par la protection des caractéristiques et fonctions pertinentes pour la sécurité pendant les cycles de vie du produit, ce qui inclut, sans toutefois s'y limiter, les mises à jour du micrologiciel et le débogage sécurisé. . Une racine matérielle de confiance constitue une bonne base pour ces fonctions fondamentales et est indispensable dans les SoC modernes, quel que soit leur marché cible.

Quelle que soit l'application, deux éléments essentiels doivent être activés sur tous les appareils utilisés dans une application sécurisée, a déclaré Harrison de Siemens. « Tout d'abord, un démarrage sécurisé [comme décrit ci-dessus] est requis, car tout autre mécanisme de sécurité mis en œuvre constitue une surface d'attaque potentielle jusqu'à ce que l'appareil ait été démarré avec succès et en toute sécurité. Par exemple, avant le démarrage de l'appareil, il pourrait être possible de remplacer et de reconfigurer le registre de signature dans une racine IP de confiance, usurpant ainsi l'identité de l'appareil. Deuxièmement, une identité sécurisée est requise. Par exemple, une racine de confiance, bien que peu utilisée, peut donner à l'appareil une identification unique et permettre de sécuriser de nombreuses autres fonctions sur cet appareil particulier. Il s’agit du strict minimum et ne protège pas contre les communications malveillantes ou la manipulation d’interfaces externes.

Il est difficile d’établir une liste des éléments indispensables, car ceux-ci varient en fonction des fonctions de la puce, de la technologie, des actifs de l’appareil et de l’application finale. "Cependant, en règle générale, on trouverait trois fonctions principales : la protection, la détection et la récupération", a déclaré Tasher de Winbond. « Il s'agit d'une protection dans le sens où l'appareil doit être protégé contre les violations de données, les modifications illégales, les attaques externes et les tentatives de manipulation. Détection, puisque les mécanismes de sécurité doivent être capables de détecter des attaques ou des modifications illégales des fonctions et des états internes. La détection peut déclencher une réponse simple dans certains cas ou aller jusqu'à éliminer complètement les fonctionnalités de l'appareil et à effacer tous les secrets internes. Et la récupération dans le sens où, pour certaines fonctions de sécurité, il est essentiel que le système soit à tout moment dans un état connu. Un tel état peut même être un arrêt complet, à condition qu'il s'agisse d'un état sûr et stable.

Conclusion

Enfin, il est essentiel que les ingénieurs sachent mieux comment et où ajouter de la sécurité à leurs conceptions. Cela commence par les écoles d’ingénieurs, qui commencent tout juste à intégrer la sécurité dans leurs cursus.

MITRE, par exemple, organise chaque année un concours « Capturez le drapeau », ouvert aux lycéens et étudiants. "En 2022, nous avions dans le cadre du concours l'idée que le matériel sous-jacent pouvait être compromis, et nous avons demandé aux étudiants de concevoir leur système pour essayer d'être résilient à un composant matériel potentiellement malveillant intégré directement dans leur système", a déclaré Walters. « Nous avons reçu une réponse vraiment intéressante. Beaucoup d’étudiants ont demandé : « De quoi parlez-vous ? Comment est-ce possible?' Notre réponse a été : « Oui, c'est difficile, et cela semble presque impossible de gérer cela. Mais c'est ce qui se passe dans le monde réel. Vous pouvez donc vous enfouir la tête dans le sable ou changer d'état d'esprit sur la manière de concevoir un système résilient, car lorsque vous entrerez sur le marché du travail, c'est à cela que votre employeur vous demandera de réfléchir. »

La sécurité commence toujours par la compréhension du profil de menace unique de chaque application, ainsi que par une vision claire de ce qu'il est important de protéger, du niveau de protection nécessaire et, de plus en plus, de la marche à suivre si une puce ou un système est compromis. Et puis il faut que cela soit étayé par ce qui est réellement menacé.

Neustadter de Synopsys a observé que dans l'IoT, par exemple, il existe un vaste éventail de coûts, de complexité et de sensibilité des données. « Les points de terminaison IoT doivent au minimum être sécurisés et dignes de confiance », a-t-elle déclaré. "Au minimum, les développeurs devraient tester l'intégrité et l'authenticité de leur micrologiciel, mais également réagir de manière raisonnable en cas d'échec de ces tests particuliers."

Dans le secteur automobile, des attaques réussies peuvent avoir des conséquences très graves. "Il y a la complexité de l'électronique, il y a la complexité de la connectivité", a déclaré Neustadter. « C'est une vieille nouvelle qu'une voiture puisse être contrôlée à distance avec un conducteur à bord alors qu'elle était sur l'autoroute. La sécurité dans les voitures est donc essentielle. Là, vous devez mettre en œuvre une sécurité de niveau supérieur, et généralement là, vous avez également besoin de performances plus élevées. Il s'agit d'une approche de la sécurité différente de celle de l'IoT, et ce n'est pas que ce soit plus important, c'est juste différent.

Et c’est encore très différent de la sécurité dans le cloud. "L'accès non autorisé aux données constitue l'une des plus grandes menaces", a déclaré Neustadter. « Il pourrait y avoir de nombreuses autres menaces, notamment des fuites de données. Une grande partie de nos données financières se trouvent dans le cloud, et vous disposez là d'un autre niveau d'approche de sécurité et de résilience contre les attaques physiques, l'injection de fautes, etc. J'aimerais que les gens fassent plus attention à quelles sont les menaces ? Que veux-tu protéger ? Ensuite, avec tous les autres éléments en jeu, vous définissez votre architecture de sécurité. C'est une chose à laquelle les gens ne prêtent pas attention depuis le début. Cela peut les aider à prendre un meilleur départ et à éviter de devoir repenser une solution de sécurité.

— Susan Rambo et Ed Sperling ont contribué à ce rapport.

Lecture connexe

Bug, faille ou cyberattaque ?

Trouver la cause d’un comportement aberrant devient un défi bien plus important.

Ce qui est requis pour sécuriser les puces

Il n’existe pas de solution unique et la sécurité la plus complète peut s’avérer trop coûteuse.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 179

- 2022

- 43

- a

- Capable

- A Propos

- au dessus de

- Absolute

- abstraction

- acceptable

- accès

- Accès aux données

- accessible

- accès

- Selon

- Compte

- précision

- atteindre

- la réalisation de

- à travers

- Agis

- Action

- infection

- acteurs

- actually

- ajouter

- ajoutée

- ajoutant

- ajout

- Supplémentaire

- propos

- ajustements

- Avantage

- conseils

- conseillé

- Après

- à opposer à

- depuis

- objectif

- algorithmes

- Tous

- Permettre

- presque

- déjà

- aussi

- Alvarez

- toujours

- an

- selon une analyse de l’Université de Princeton

- analytique

- il analyse

- et les

- et infrastructure

- Une autre

- répondre

- tous

- Application

- applications

- appliqué

- une approche

- approprié

- architectes

- architectural

- architecture

- SONT

- Réservé

- AS

- demander

- demandant

- aspects

- Évaluation de risque climatique

- atout

- Outils

- associé

- At

- attaquer

- Attaques

- Tentatives

- précaution

- acoustique

- authentifier

- Authentification

- authenticité

- Automation

- voitures

- l'automobile

- disponibilité

- disponibles

- éviter

- et

- RETOUR

- soutenu

- Mal

- Balance

- basé

- Baseline

- Essentiel

- base

- BE

- car

- devenez

- devenir

- était

- before

- Début

- humain

- ci-dessous

- LES MEILLEURS

- les meilleures pratiques

- Améliorée

- Au-delà

- Big

- plus gros

- Le plus grand

- Milliards

- vide

- tous les deux

- infractions

- construire

- construit

- intégré

- la performance des entreprises

- Développement des affaires

- entreprises

- mais

- by

- calculé

- CAN

- ne peut pas

- capacités

- fournisseur

- les soins

- prudent

- voitures

- maisons

- cas

- Causes

- CEO

- certificats

- Certifications

- certifications

- Support et maintenance de Salesforce

- chaîne

- challenge

- globaux

- Change

- Modifications

- en changeant

- Voies

- vérifier

- puce

- chips

- le choix

- prétentions

- les classes

- clair

- le cloud

- code

- codé

- collection

- Université

- combiné

- comment

- Venir

- Commun

- communément

- communiquer

- Communication

- Communications

- Sociétés

- concurrence

- compétitif

- complet

- complètement

- complexe

- complexité

- conformité

- composant

- complet

- compromis

- Compromise

- concept

- PROBLÈMES DE PEAU

- concerné

- Préoccupations

- conditions

- confidentialité

- configuration

- connecté

- appareils connectés

- Connectivité

- conséquence

- Considérer

- considérations

- considéré

- consulting

- Les consommateurs

- contient

- concours

- contribué

- contrôlée

- contrôles

- Core

- correct

- correctement

- Prix

- cher

- Costs

- pourriez

- couvert

- Processeur

- engendrent

- La création

- critères

- critique

- crucial

- Crypto

- de la cryptographie

- Clients

- sont adaptées

- Cyber-attaque

- cycle

- Dana

- données

- Infractions aux données

- David

- jours

- affaire

- Décider

- décisions

- profond

- Défense

- Vous permet de définir

- demandes

- démontré

- déployé

- déployer

- décrit

- Conception

- procédé de design

- Création de Design

- designers

- Avec nos Bagues Halo

- Malgré

- détaillé

- détecter

- Détection

- détermination

- mobiles

- Développement

- dispositif

- Compatibles

- différent

- difficile

- numérique

- services numériques

- Directeur

- Division

- do

- Ne fait pas

- domaine

- fait

- Ne pas

- entraîné

- driver

- les lecteurs

- pendant

- Dynamic

- e

- chacun

- "Early Bird"

- plus facilement

- plus facile

- même

- ed

- Edge

- efficace

- non plus

- Electronique

- éléments

- l'élimination

- Sinon

- intégré

- souligne

- permettre

- activé

- permet

- crypté

- fin

- Endless

- critères

- ingénieur

- ENGINEERING

- Les ingénieurs

- assez

- assurer

- assurer

- Tout

- entièrement

- entrée

- Environment

- notamment

- essential

- essentiellement

- établit

- etc

- Ether (ETH)

- évaluer

- évaluer

- Pourtant, la

- Chaque

- preuve

- exemple

- réalisé

- exécutif

- existant

- existe

- attendu

- cher

- expliqué

- étendre

- S'étend

- précieux

- ampleur

- externe

- extérieurement

- extrêmement

- Yeux

- facteur

- Échec

- loin

- Mode

- Fonctionnalités:

- Réactions

- ressentir

- few

- finale

- finalement

- la traduction de documents financiers

- données financières

- Trouvez

- trouver

- pare-feu

- Prénom

- première fois

- cinq

- Fixer

- défaut

- flux

- suivi

- Abonnement

- Pour

- Fondation

- Fondations

- fragmentation

- Framework

- De

- avant

- fonction

- fonctionnel

- fonctionnalités

- fonctionnement

- fonctions

- fondamental

- Notions de base

- avenir

- généralement

- générer

- George

- obtenez

- Donner

- Go

- Objectifs

- aller

- Bien

- eu

- Gouvernements

- peu à peu

- considérablement

- Réservation de groupe

- Croissance

- entaille

- piraté

- ait eu

- manipuler

- arriver

- arrive

- Dur

- Plus fort

- Matériel

- Vous avez

- ayant

- front

- Santé

- aider

- utile

- d'où

- ici

- Haute

- augmentation

- très

- Autoroute

- holistique

- devoirs

- Comment

- How To

- Cependant

- HTTPS

- majeur

- i

- idéalement

- identifié

- identifier

- identifier

- identités

- Identite

- if

- immédiatement

- impératif

- Mettre en oeuvre

- mis en œuvre

- la mise en œuvre

- important

- impossible

- in

- Dans d'autres

- inclus

- inclut

- Y compris

- intégrer

- increased

- Augmente

- de plus en plus

- indépendant

- Infineon

- influencer

- d'information

- Infrastructure

- instance

- immédiatement

- intégrale

- des services

- Intégration

- intégrité

- prévu

- intéressant

- interfaces

- interne

- Internet

- développement

- introduire

- impliqué

- implique

- IOT

- IP

- île

- Publié

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- SES

- juste

- XNUMX éléments à

- ACTIVITES

- clés

- Genre

- spécialisées

- connu

- paysage d'été

- langue

- Nom

- Latence

- plus tard

- Lois

- couche

- conduire

- Fuites

- au

- Lee

- à gauche

- moins

- Niveau

- niveaux

- Levier

- à effet de levier

- VIE

- vos produits

- Les cycles de la vie

- comme

- limité

- Gamme

- Liste

- Location

- plus long

- Style

- Lot

- Faible

- baisser

- lucratif

- Entrée

- majeur

- a prendre une

- Fabrication

- gérés

- gestion

- Manipulation

- Fabricants

- fabrication

- de nombreuses

- Localisation

- cartographie

- Marché

- Stratégie

- Matière

- largeur maximale

- Mai..

- mesuré

- les mesures

- mécanismes

- Découvrez

- Mémoire

- mentionné

- pourrait

- Mindset

- minimise

- minimum

- Réduire les

- atténuation

- modèle

- modélisation statistique

- Villas Modernes

- modes

- Modifications

- application

- module

- Surveiller

- Stack monitoring

- moniteurs

- PLUS

- (en fait, presque toutes)

- beaucoup

- plusieurs

- must

- Doit avoir

- nécessairement

- nécessaire

- Besoin

- nécessaire

- Besoins

- réseau et

- L'accès au réseau

- basé sur le réseau

- nouvelles

- next

- aucune

- nœuds

- Aucun

- noté

- rien

- maintenant

- nombre

- objectif

- objectifs

- observée

- of

- de rabais

- direct

- souvent

- Vieux

- on

- une fois

- ONE

- uniquement

- fardeau

- ouvert

- exploite

- d'exploitation

- Opérations

- opposé

- optimisé

- Options

- or

- Autre

- Autres

- nos

- ande

- plus de

- global

- Commande

- propre

- Papier

- partie

- particulier

- les pièces

- passé

- Pièce

- Patches

- chemin

- Payer

- Paiements

- Personnes

- parfaite

- à la perfection

- performant

- périphérique

- objectifs

- Physique

- image

- pièces

- placement

- Des endroits

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Point

- Point de vue

- des notes bonus

- ports

- possible

- défaillances

- l'éventualité

- power

- pratique

- pratiques

- présentation

- président

- empêcher

- empêche

- Directeur

- principe

- principes

- Avant

- Privé

- crypto privée

- Problème

- processus

- les process

- traitement

- Processeur

- processeurs

- Produit

- cycle de vie du produit

- Vidéo

- Produits

- produits aujourd'hui

- Profil

- programmable

- Programmation

- correct

- correctement

- partisan

- protéger

- protégé

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- protection

- protocoles

- proven

- fournir

- à condition de

- fournit

- mettre

- Python

- fréquemment posées

- course

- RARE

- clients

- réal

- monde réel

- vraiment

- raisonnable

- Les raisons

- récent

- reconnaissance

- recommandé

- récupération

- reconcevoir

- réduire

- Considérer

- vous inscrire

- Règlement

- règlements

- régulateurs

- pertinent

- rester

- à distance

- remplacer

- rapport

- représentent

- conditions

- Exigences

- la résilience

- résilient

- Résistance

- Resources

- réponse

- révisions

- bon

- droits

- Analyse

- la gestion des risques

- risques

- solidité

- Rôle

- racine

- Règle

- fonctionne

- des

- Saïd

- SAND

- dire

- évolutive

- Escaliers intérieurs

- scénario

- L'école

- Écoles

- gratter

- Deuxièmement

- secrets

- sécurisé

- sécurisé

- en toute sécurité

- sécurité

- Mesures de sécurité

- sur le lien

- clignotant

- segments

- choisi

- sélection

- Disponible

- Semi-conducteurs

- supérieur

- sens

- sensible

- Sensibilité

- capteur

- Séquence

- Série

- grave

- Services

- set

- plusieurs

- commun

- elle

- feuille

- DÉPLACEMENT

- navire

- devrait

- shutdown

- Siemens

- Signature

- Signatures

- significative

- Silicium

- similaires

- étapes

- depuis

- unique

- smart

- So

- Soft

- Logiciels

- logiciel de sécurité

- sur mesure

- Solutions

- quelques

- Quelqu'un

- quelque chose

- parfois

- Identifier

- groupe de neurones

- caractéristiques

- Spectre

- vitesses

- Étape

- étapes

- Normes

- Commencer

- départs

- Région

- États

- stable

- étapes

- Encore

- storage

- de Marketing

- rationalisé

- STRONG

- Étudiante

- Étourdissant

- réussi

- Avec succès

- tel

- convient

- sûr

- Surface

- Susan

- combustion propre

- Système

- Prenez

- parlant

- tangible

- Target

- ciblage

- Technologie

- tester

- Essais

- tests

- que

- qui

- La

- leur

- Les

- puis

- Là.

- Ces

- l'ont

- chose

- des choses

- penser

- this

- ceux

- pensée

- menace

- détection de la menace

- des menaces

- trois

- Avec

- tout au long de

- fiable

- fois

- à

- aujourd'hui

- jeton

- Tokens

- Tony

- trop

- outil

- déclencher

- oui

- La confiance

- confiance

- digne de confiance

- Essai

- essayer

- deux

- type

- types

- débutante

- typiquement

- En fin de compte

- sous

- sous-jacent

- comprendre

- compréhension

- compris

- expérience unique et authentique

- inconnu

- Illicite

- jusqu'à

- Mises à jour

- Actualités

- la mise à jour

- améliorer

- mises à jour

- utilisé

- cas d'utilisation

- d'utiliser

- utilisateurs

- Usages

- en utilisant

- d'habitude

- Plus-value

- fournisseurs

- vérifier

- versé

- très

- via

- viable

- vice

- Vice-président

- Voir

- vital

- vulnérabilités

- Wall

- souhaitez

- était

- façons

- we

- portable

- semaine

- WELL

- Quoi

- Qu’est ce qu'

- quelle que soit

- quand

- que

- qui

- tout en

- large

- plus large

- sera

- comprenant

- dans les

- sans

- des mots

- activités principales

- Nos inspecteurs

- de travail

- s'entraîner

- world

- partout dans le monde

- pourra

- faux

- an

- années

- Oui

- you

- Votre

- zéphyrnet