UNE SEMAINE, DEUX BWAINS

Apple patchs deux jours zéro, un pour la deuxième fois. Comment un cryptosystème vieux de 30 ans est devenu fissuré. Tous tes secrets appartiennent à Zenbleed. Se souvenir de ces publicités douteuses sur PC/Mac.

Pas de lecteur audio ci-dessous ? Écouter directement sur Soundcloud.

Avec Doug Aamoth et Paul Ducklin. Musique d'intro et d'outro par Edith Mud.

Vous pouvez nous écouter sur Soundcloud, Podcasts Apple, Podcasts Google, Spotify et partout où l'on trouve de bons podcasts. Ou déposez simplement le URL de notre flux RSS dans votre podcatcher préféré.

LIRE LA TRANSCRIPTION

DOUGLAS. Correctifs Apple, sécurité contre performances et piratage des radios de police.

Tout cela, et plus encore, sur le podcast Naked Security.

[MODÈME MUSICAL]

Bienvenue sur le podcast, tout le monde.

Je suis Doug Aamoth ; c'est Paul Ducklin.

Paul, quoi de neuf, mon pote ?

CANARD. C'est juillet, Douglas !

DOUGLAS. Eh bien, parlons de juillet dans notre Cette semaine dans l'histoire de la technologie segment.

Le 28 juillet 1993 nous a apporté la version 1.0 du Langage de programmation Lua.

Et même si vous n'avez jamais entendu parler du Little Language That Could, vous en avez probablement bénéficié.

Lua est utilisé dans des applications telles que Roblox, World of Warcraft, Angry Birds, les applications Web de Venmo et Adobe, sans parler de Wireshark, Nmap, Neovim et des millions d'applications scriptables plus répandues.

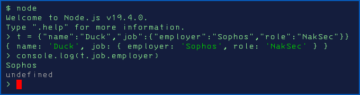

Paul, vous utilisez Lua dans certains des articles de Naked Security, si je ne me trompe pas.

CANARD. Je suis un grand fan de Lua, Douglas.

Je l'utilise assez largement pour mes propres scripts.

C'est ce que j'aime appeler une « machine de combat maigre et méchante ».

Il a quelques belles caractéristiques : c'est une langue très facile à apprendre ; c'est un langage très facile à lire; et pourtant vous pouvez même écrire des programmes dans un style fonctionnel.

(Techniquement parlant, les fonctions sont des objets de première classe dans le langage, vous pouvez donc faire toutes sortes de choses intéressantes que vous ne pouvez pas faire avec des langages plus traditionnels comme C.)

Et je l'utilise souvent pour ce qui serait autrement du pseudocode dans les articles de Naked Security.

Parce que (A) vous pouvez copier-coller le code et l'essayer par vous-même si vous le souhaitez, et (B) il est en fait étonnamment lisible, même pour les personnes qui ne sont pas familiarisées avec la programmation.

Le mot Lua signifie « lune » en portugais.

DOUGLAS. Charmant!

Bon, restons sur le sujet du code.

Nous avons parlé à plusieurs reprises du deuxième correctif Rapid Response d'Apple.

C'était là, ce n'était pas là, que lui est-il arrivé ?

Eh bien, ce patch fait maintenant partie d'un mise à jour complète, et celui qui a également corrigé un deuxième jour zéro, Paul.

CANARD. Oui.

Si tu te souviens de ça Réponse rapide, comme tu as dis…

… il y avait une mise à jour avec la version (a), c'est ainsi qu'ils désignent le premier, alors il y avait un problème avec cela (navigation sur certains sites Web qui n'analysaient pas correctement les chaînes User-Agent).

Et donc Apple a dit, "Oh, ne vous inquiétez pas, nous sortirons une version (b) dans un petit instant."

Et puis la prochaine chose que nous avons vue était la version (c).

Vous avez raison, l'idée de ces réponses rapides est qu'elles finissent par se retrouver dans les mises à jour complètes, où vous obtenez un nouveau numéro de version complet.

Ainsi, même si vous craignez les réponses rapides, vous obtiendrez ces correctifs plus tard, sinon plus tôt.

Et le jour zéro dans WebKit (c'était la chose corrigée par Rapid-Response) a maintenant été accompagné d'un correctif de jour zéro pour un trou au niveau du noyau.

Et il y a des (comment dire ?) « coïncidences intéressantes » lorsque vous comparez-le avec la dernière mise à jour majeure de sécurité d'Apple en juin 2023.

A savoir que le zero-day fixé dans la partie Rapid Response était dans WebKit, et était attribué à "un chercheur anonyme".

Et le jour zéro maintenant corrigé dans le noyau a été attribué à l'équipe antivirus russe Kaspersky, qui a rapporté qu'ils avaient trouvé un tas de jours zéro sur les iPhones de leurs propres dirigeants, vraisemblablement utilisés pour un implant de logiciel espion.

Ainsi, l'argent intelligent dit, même si Apple ne l'a pas explicitement mentionné dans ses bulletins de sécurité, qu'il s'agit encore d'un autre correctif lié à ce soi-disant Cheval de Troie de triangulation.

En d'autres termes, des logiciels espions sauvages qui ont été utilisés dans au moins certaines attaques ciblées.

Cela rend la réponse rapide encore plus compréhensible (pourquoi Apple voulait la sortir rapidement), car cela empêche le navigateur d'être utilisé pour tromper votre téléphone en premier lieu.

Et cela rend cette mise à niveau super importante, car cela signifie qu'elle ferme le trou derrière le trou que nous imaginons que les escrocs utiliseraient après avoir compromis votre navigateur.

Ils s'enchaîneraient à cette deuxième vulnérabilité qui leur donnait, essentiellement, un contrôle total.

DOUGLAS. OK, donc on passe d'il y a deux semaines à il y a 30 ans…

… et c'est un tel histoire intéressante.

C'est un récit édifiant sur le fait de ne pas essayer de garder les secrets cryptographiques cachés derrière des accords de non-divulgation. [NDA]

Complet avec un nouveau BWAIN, Paul.

Nous avons un nouveau BWAIN !

Piratage des radios de la police : des failles cryptographiques vieilles de 30 ans à l'honneur

CANARD. "Bug avec un nom impressionnant."

Si garder l’algorithme secret est nécessaire pour qu’il fonctionne correctement…

… il suffit d'une seule personne pour accepter un pot-de-vin, ou faire une erreur, ou rétroconcevoir votre produit, pour que tout s'effondre.

Et c'est ce que ce système radio TETRA a fait.

Il s'appuyait sur des algorithmes de cryptage non standard, propriétaires et secrets commerciaux, de sorte qu'ils n'ont jamais vraiment fait l'objet d'un examen minutieux au fil des ans.

TETRA est Radio terrestre à ressources partagées.

C'est un peu comme la téléphonie mobile, mais avec des avantages significatifs pour les personnes comme les forces de l'ordre et les premiers intervenants, à savoir qu'elle a une portée plus longue, donc vous avez besoin de beaucoup moins de stations de base.

Et il a été conçu dès le départ avec des communications un à un et un à plusieurs, ce qui est idéal lorsque vous essayez de coordonner un groupe de personnes pour répondre à une urgence.

Malheureusement, il s'est avéré qu'il présentait des imperfections qui n'ont été découvertes qu'en 2021 par un groupe de chercheurs néerlandais.

Et ils ont patiemment attendu près de deux ans pour faire leur divulgation responsable, pour publier leurs détails sur les bogues, ce qu'ils feront lors de plusieurs conférences, à commencer par Black Hat 2023.

Vous pouvez comprendre pourquoi ils veulent en faire grand bruit maintenant, car ils sont assis sur ces informations, travaillant avec des fournisseurs pour préparer des correctifs, depuis fin 2021.

En fait, les CVE, les numéros de bogue qu'ils ont obtenus, sont tous CVE-2022-xxxx, ce qui indique simplement combien d'inertie il y a dans le système qu'ils ont dû surmonter pour obtenir des correctifs pour ces trous.

DOUGLAS. Et notre BWAIN est TETRA:BURST, ce qui est passionnant.

Parlons de certains de ces trous.

CANARD. Il y a cinq CVE au total, mais il y a deux problèmes principaux que je considérerais comme des «moments propices à l'apprentissage».

Le premier, qui est CVE-2022-24401, traite de l'épineuse question de l'accord clé.

Comment votre station de base et le combiné de quelqu'un s'accordent-ils sur la clé qu'ils vont utiliser pour cette conversation particulière, de sorte qu'elle soit fiablement différente de toute autre clé ?

TETRA l'a fait en s'appuyant sur l'heure actuelle, qui ne se déplace clairement que vers l'avant. (Pour autant que nous sachions.)

Le problème est qu'il n'y avait pas d'étape d'authentification ou de vérification des données.

Lorsque le combiné se connecte à la station de base et obtient l'horodatage, il n'a aucun moyen de vérifier « Est-ce un horodatage réel d'une station de base en laquelle j'ai confiance ? »

Il n'y avait pas de signature numérique sur l'horodatage, ce qui signifiait que vous pouviez configurer une station de base non autorisée et que vous pouviez les inciter à vous parler en utilisant * votre * horodatage.

En d'autres termes, la clé de cryptage d'une conversation de quelqu'un d'autre *que vous avez déjà interceptée et enregistrée hier*…

… vous pourriez avoir une conversation aujourd'hui innocemment avec quelqu'un, non pas parce que vous vouliez la conversation, mais parce que vous vouliez récupérer le flux de clé.

Ensuite, vous pouvez utiliser ce flux de clés, *parce que c'est le même que celui utilisé hier*, pour une conversation que vous avez interceptée.

Et, bien sûr, une autre chose que vous pourriez faire est, si vous pensiez que vous vouliez pouvoir intercepter quelque chose mardi prochain, vous pourriez inciter quelqu'un à avoir une conversation avec vous * aujourd'hui * en utilisant un faux horodatage pour la semaine prochaine.

Ensuite, lorsque vous intercepterez cette conversation à l'avenir, vous pourrez la décrypter car vous avez obtenu le flux de clés de la conversation que vous avez eue aujourd'hui.

DOUGLAS. OK, donc c'est le premier bug.

Et la morale de l'histoire est : Ne vous fiez pas à des données que vous ne pouvez pas vérifier.

Dans le second bug, la morale de l'histoire est : N'intégrez pas de portes dérobées ou d'autres faiblesses délibérées.

C'est un grand non-non, Paul!

CANARD. Il est en effet.

Celui-ci est CVE 2022-24402.

Maintenant, j'ai vu dans les médias qu'il y a eu des arguments pour savoir si cela compte vraiment comme une porte dérobée, car cela a été mis exprès et tous ceux qui ont signé la NDA savaient que c'était là (ou auraient dû s'en rendre compte).

Mais appelons cela une porte dérobée, car il s'agit d'un mécanisme délibérément programmé par lequel les opérateurs de certains types d'appareils (heureusement pas ceux généralement vendus aux forces de l'ordre ou aux premiers intervenants, mais celui vendu à des organisations commerciales)….

… il y a un mode spécial où, au lieu d'utiliser des clés de cryptage 80 bits, il y a un bouton magique sur lequel vous pouvez appuyer qui dit : "Hé, les gars, n'utilisez que 32 bits au lieu de 80."

Et quand on pense qu'on s'est débarrassé du DES, le norme de cryptage des données, au tournant du millénaire parce qu'il n'avait que des clés de 56 bits, vous pouvez imaginer, *aujourd'hui en 2023*, à quel point une clé de chiffrement 32 bits est vraiment faible.

Le coût en temps et en matériel d'une attaque par force brute est probablement insignifiant.

Vous pouvez imaginer, avec quelques ordinateurs portables à moitié décents, que vous pourriez le faire en un après-midi pour toute conversation que vous souhaitez décrypter.

DOUGLAS. D'accord, très bien.

Enfin, mais non des moindres, nous avons…

… si vous vous souvenez de Heartbleed en 2014, ne paniquez pas, mais il y a une nouvelle chose appelée Zenbleed

CANARD. Oui, c'est BWAIN numéro deux de la semaine. [DES RIRES]

DOUGLAS. Oui, c'est un autre BWAIN ! [RIRE]

CANARD. J'avais l'intention d'écrire ceci parce qu'il a un joli nom, Zenbleed (le nom "Zen" vient du fait que le bogue s'applique à la série de processeurs Zen 2 d'AMD, pour autant que je sache), et parce que celui-ci a été trouvé par le légendaire chasseur de bogues de Google Project Zero, Tavis Ormandy, qui s'intéresse à ce qui se passe à l'intérieur des processeurs eux-mêmes.

Attaques « saignement »… Je vais simplement les décrire en utilisant les mots que j'ai écrits dans l'article :

Le suffixe « -bleed » est utilisé pour les vulnérabilités qui divulguent des données de manière aléatoire que ni l'attaquant ni la victime ne peuvent vraiment contrôler.

Ainsi, une attaque de saignement est une attaque dans laquelle vous ne pouvez pas enfoncer une aiguille à tricoter dans un ordinateur via Internet et vous dire : « Aha ! Maintenant, je veux que vous trouviez cette base de données spécifique appelée sales.sql et téléchargez-le-moi.

Et vous ne pouvez pas enfoncer une aiguille à tricoter dans un autre trou et dire : « Je veux que vous regardiez le décalage de mémoire 12 jusqu'à ce qu'un numéro de carte de crédit apparaisse, puis enregistrez-le sur le disque pour plus tard.

Vous obtenez simplement des données pseudo-aléatoires qui s'échappent des programmes d'autres personnes.

Vous obtenez des éléments arbitraires que vous n'êtes pas censé voir, que vous pouvez collecter à volonté pendant des minutes, des heures, des jours, voire des semaines si vous le souhaitez.

Ensuite, vous pouvez faire votre travail de big data sur ces éléments volés et voir ce que vous en retirez.

C'est donc ce que Tavis Ormandy a trouvé ici.

C'est essentiellement un problème avec le traitement vectoriel, où les processeurs Intel et AMD ne fonctionnent pas dans leur mode 64 bits normal (où ils peuvent, par exemple, additionner deux entiers 64 bits en une seule fois), mais où ils peuvent travailler sur 256 -morceaux de données à la fois.

Et c'est utile pour des choses comme le craquage de mots de passe, le cryptominage, le traitement d'images, toutes sortes de choses.

C'est un jeu d'instructions entièrement séparé à l'intérieur du processeur; un ensemble complet de registres internes distincts ; tout un ensemble de calculs fantaisistes et vraiment puissants que vous pouvez effectuer sur ces très grands nombres pour des résultats de performances très importants.

Quelle est la chance que ceux-ci soient exempts de bogues?

Et c'est ce que Tavis Ormandy cherchait.

Il a trouvé qu'une instruction très spéciale qui est largement utilisée pour éviter de réduire les performances…

… vous avez cette instruction magique appelée VZEROUPPER qui dit au CPU, "Parce que j'utilise ces registres 256 bits fantaisistes mais qu'ils ne m'intéressent plus, vous n'avez pas à vous soucier de sauvegarder leur état pour plus tard."

Devine quoi?

Cette instruction magique, qui met à zéro les 128 premiers bits de tous les registres vectoriels 256 bits en même temps, le tout avec une seule instruction (vous pouvez voir qu'il y a beaucoup de complexité ici)…

… Fondamentalement, parfois, il fuit des données de certains autres processus ou threads qui ont été exécutés récemment.

Si vous abusez de cette instruction de la bonne manière et que Tavis Ormandy a découvert comment le faire, vous faites vos propres instructions vectorielles magiques et vous utilisez ce super cool VZEROUPPER instruction d'une manière spéciale, et ce qui se passe, c'est que les registres vectoriels de votre programme commencent parfois à apparaître avec des valeurs de données qu'ils ne sont pas censés avoir.

Et ces valeurs de données ne sont pas aléatoires.

Ce sont en fait des blocs de données de 16 octets (128 bits) *provenant du processus de quelqu'un d'autre*.

Vous ne savez pas à qui.

Vous savez juste que ces données malveillantes font de temps à autre leur apparition fantomatique.

Malheureusement, Taviso a découvert qu'en abusant de cette instruction dans le bon sens ou dans l'autre sens, il pouvait en fait extraire 30 Ko de données fantomatiques et malveillantes des processus d'autres personnes par seconde et par cœur de processeur.

Et bien que cela ressemble à un débit de données très lent (qui voudrait 30 Ko par seconde sur une connexion Internet de nos jours ? – personne)…

… lorsqu'il s'agit d'extraire des blocs de données aléatoires de 16 octets des programmes d'autres personnes, cela représente en fait environ 3 Go par jour et par cœur.

Il va y avoir des morceaux de pages Web d'autres personnes; il y aura des noms d'utilisateur ; il peut y avoir des bases de données de mots de passe ; il peut y avoir des jetons d'authentification.

Tout ce que vous avez à faire est de parcourir cette vaste réserve de meules de foin et de trouver toutes les aiguilles qui semblent intéressantes.

Et la partie vraiment mauvaise de ceci est *ce ne sont pas seulement d'autres processus qui s'exécutent au même niveau de privilège que vous*.

Donc, si vous êtes connecté en tant que "Doug", ce bogue ne se contente pas d'espionner les autres processus exécutés sous le compte du système d'exploitation "Doug".

Comme le souligne Taviso lui-même :

Les opérations de base comme

strlen, memcpyet une strcmp...

(Ce sont des fonctions standard que tous les programmes utilisent pour trouver la longueur des chaînes de texte, pour copier la mémoire et pour comparer deux éléments de texte.)

Ces opérations de base utiliseront des registres vectoriels, nous pouvons donc utiliser efficacement cette technique pour espionner ces opérations qui se produisent n'importe où sur le système !

Et il s'est permis, naturellement, un point d'exclamation, juste là.

Peu importe qu'ils se produisent dans d'autres machines virtuelles, bacs à sable, conteneurs, processus, etc.

Je pense qu'il a également utilisé un deuxième point d'exclamation.

En d'autres termes, * n'importe quel processus *, que ce soit le système d'exploitation, qu'il s'agisse d'un autre utilisateur dans la même machine virtuelle que vous, que ce soit le programme qui contrôle la machine virtuelle, que ce soit un bac à sable censé faire un traitement super privé des mots de passe.

Vous obtenez juste ce flux régulier de blocs de données de 16 octets provenant d'autres personnes, et tout ce que vous avez à faire est de vous asseoir, de regarder et d'attendre.

DOUGLAS. Donc, à moins d'attendre que le fournisseur de la carte mère corrige…

Si vous utilisez un Mac, vous n'avez pas à vous en soucier car il existe des Mac basés sur ARM et des Mac basés sur Intel, mais pas de Mac AMD, mais qu'en est-il des utilisateurs Windows équipés de processeurs AMD, et peut-être de certains utilisateurs Linux ?

CANARD. Votre distribution Linux peut avoir une mise à jour du microcode du micrologiciel qu'elle appliquera automatiquement pour vous.

Et il existe une fonctionnalité AMD essentiellement non documentée (ou au mieux très mal documentée), une commande spéciale que vous pouvez donner à la puce via ce que l'on appelle les MSR, ou registres spécifiques au modèle.

Ce sont comme des outils de configuration pour chaque série de puces particulière.

Il y a un réglage que vous pouvez faire qui immunise apparemment votre puce contre ce bogue, vous pouvez donc l'appliquer.

Il existe des commandes pour le faire pour Linux et les BSD, mais je ne connais malheureusement pas de commandes similaires sous Windows.

Jouer avec les registres CPU spécifiques au modèle [MSR] peut être fait sous Windows, mais en général, vous avez besoin d'un pilote de noyau.

Et cela signifie généralement l'obtenir auprès d'un tiers inconnu, le compiler vous-même, l'installer, désactiver la signature du pilote…

… ne le faites donc que si vous en avez absolument besoin et que vous savez absolument ce que vous faites.

Si vous êtes vraiment désespéré sur Windows, et que vous avez un processeur AMD Zen 2, je pense… (Je ne l'ai pas essayé car je n'ai pas d'ordinateur adapté sous la main pour mes expériences.)

DOUGLAS. Vous devriez en dépenser un. [DES RIRES]

C'est lié au travail !

CANARD. Vous pourriez probablement, si vous téléchargez et installez WinDbg [prononcé "windbag"], le débogueur Microsoft…

… qui vous permet d'activer le débogage du noyau local, de vous connecter à votre propre noyau et de manipuler des registres spécifiques au modèle [DRAMATIC VOICE] *à vos risques et périls*.

Et, bien sûr, si vous utilisez OpenBSD, d'après ce que j'entends, le bon vieux Theo [de Raadt] a dit : « Vous savez quoi, il y a une atténuation ; il active ce bit spécial qui arrête le fonctionnement du bogue. Nous allons faire cette valeur par défaut dans OpenBSD, car notre préférence est d'essayer de privilégier la sécurité même au détriment des performances.

Mais pour tous les autres, vous devrez soit attendre que ce soit réparé, soit faire un peu de micro-piratage, tout seul !

DOUGLAS. D'accord, très bien.

Nous garderons un œil là-dessus, notez mes mots.

Et alors que le soleil commence à se coucher sur notre émission d'aujourd'hui, écoutons l'un de nos lecteurs sur Facebook.

Cela concerne l'histoire d'Apple dont il a été question en haut de l'émission.

Antoine écrit :

Je me souviens, à l'époque, lorsque les utilisateurs d'Apple se vantaient auprès de la foule de PC de la façon dont l'architecture d'Apple était étanche et ne nécessitait aucun correctif de sécurité.

Paul, cela soulève une question intéressante, car je pense que nous revoyons cela au moins une fois par an.

Que disons-nous aux gens qui disent qu'Apple est tellement sécurisé qu'ils n'ont pas besoin de logiciel de sécurité, ou qu'ils n'ont pas à s'inquiéter du piratage, des logiciels malveillants ou de tout ce genre de choses ?

CANARD. Eh bien, généralement, nous faisons un grand sourire amical et nous disons : « Hé, est-ce que quelqu'un se souvient de ces publicités ? Je suis un PC/je suis un Mac. Je suis un PC/je suis un Mac. Comment cela s'est-il passé ? [RIRE]

DOUGLAS. Bien dit!

Et merci beaucoup, Anthony, d'avoir écrit cela.

Si vous avez une histoire intéressante, un commentaire ou une question que vous aimeriez soumettre, nous serions ravis de le lire sur le podcast.

Vous pouvez envoyer un e-mail à tips@sophos.com, commenter l'un de nos articles ou vous pouvez nous contacter sur les réseaux sociaux : @nakedSecurity.

C'est notre émission d'aujourd'hui; merci beaucoup pour votre écoute.

Pour Paul Ducklin, je suis Doug Aamoth, vous rappelant, jusqu'à la prochaine fois, de…

TOUS LES DEUX. Restez en sécurité!

[MODÈME MUSICAL]

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Capable

- A Propos

- à propos de ça

- absolument

- abus

- accompagné

- Compte

- à travers

- actually

- ajouter

- Adobe

- annonces

- avantages

- Après

- à opposer à

- depuis

- contrat

- accords

- algorithme

- algorithmes

- Tous

- permis

- permet

- déjà

- D'accord

- Bien que

- am

- AMD

- an

- ainsi que

- Annuellement

- Témoignages

- Une autre

- Anthony

- tous

- chacun.e

- de n'importe où

- A PART

- Apple

- Appliquer

- applications

- architecture

- SONT

- autour

- article

- sur notre blog

- AS

- At

- attaquer

- Attaques

- précaution

- acoustique

- Authentification

- auteur

- automatiquement

- éviter

- conscients

- b

- RETOUR

- détourné

- Backdoors

- Mal

- base

- Essentiel

- En gros

- BE

- car

- était

- derrière

- va

- ci-dessous

- LES MEILLEURS

- Big

- Oiseaux

- Bit

- Noir

- Black Hat

- Brasil

- Apporté

- navigateur

- Parcourir

- Punaise

- bogues

- construire

- Bouquet

- mais

- bouton (dans la fenêtre de contrôle qui apparaît maintenant)

- by

- Appelez-nous

- appelé

- venu

- CAN

- carte

- De précaution

- certaines

- Chance

- caractéristiques

- vérification

- puce

- chips

- clairement

- fermeture

- code

- recueillir

- COM

- comment

- vient

- Venir

- commentaire

- commercial

- Communications

- comparant

- complet

- complexité

- compromettre

- ordinateur

- conférences

- NOUS CONTACTER

- connexion

- connecte

- Conteneurs

- des bactéries

- contrôles

- Conversation

- copier

- Core

- Prix

- pourriez

- Couples

- cours

- Processeur

- crédit

- carte de crédit

- Crooks

- foule

- Crypto

- cryptographique

- Extraction de cryptomonnaie

- Courant

- cve

- données

- Base de données

- bases de données

- journée

- jours

- Offres

- Décrypter

- Réglage par défaut

- décrire

- un

- détails

- dispositif

- DID

- différent

- numérique

- direction

- divulgation

- découvert

- do

- documenté

- Ne fait pas

- faire

- fait

- Ne pas

- download

- véritable

- driver

- Goutte

- Néerlandais

- chacun

- Easy

- de manière efficace

- non plus

- d'autre

- Sinon

- urgence climatique.

- permettre

- chiffrement

- mise en vigueur

- essentiellement

- Pourtant, la

- faire une éventuelle

- tout le monde

- passionnant

- expériences

- les

- précieux

- extrait

- œil

- fait

- faux

- Automne

- familier

- fameusement

- ventilateur

- loin

- Fonctionnalité

- moins

- lutte

- figuré

- Trouvez

- trouver

- Prénom

- cinq

- Fixer

- fixé

- défauts

- Pour

- Heureusement

- Avant

- trouvé

- gratuitement ici

- friendly

- De

- plein

- fonctionnel

- fonctions

- avenir

- généralement

- obtenez

- obtention

- Donner

- Go

- aller

- Bien

- sourire

- piratage

- ait eu

- main

- arrivé

- EN COURS

- arrive

- chapeau

- Vous avez

- ayant

- he

- entendre

- entendu

- chagrin d'amour

- ici

- caché

- sa

- Frappé

- Trou

- des trous

- HEURES

- Comment

- How To

- http

- HTTPS

- i

- MAUVAIS

- idée

- idéal

- if

- image

- image

- impressionnant

- in

- Dans d'autres

- indique

- inertie

- d'information

- à l'intérieur

- installer

- installer

- plutôt ;

- Des instructions

- Intel

- intéressé

- intéressant

- interne

- Internet

- connexion Internet

- développement

- aide

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- articles

- SES

- Juillet

- juin

- juste

- Kaspersky

- XNUMX éléments à

- en gardant

- ACTIVITES

- clés

- Savoir

- connu

- langue

- Langues

- ordinateurs portables

- principalement

- Nom

- En retard

- plus tard

- Droit applicable et juridiction compétente

- application de la loi

- fuite

- Fuites

- APPRENTISSAGE

- au

- légendaire

- Longueur

- Niveau

- comme

- linux

- Écoute

- peu

- locales

- Connecté

- plus long

- Style

- recherchez-

- Lot

- love

- mac

- Les machines

- la magie

- Entrée

- majeur

- a prendre une

- FAIT DU

- Fabrication

- malware

- marque

- Matière

- largeur maximale

- Mai..

- peut être

- me

- signifier

- veux dire

- signifiait

- mécanisme

- Médias

- Mémoire

- Microsoft

- pourrait

- Millennium

- esprit

- minutes

- erreur

- atténuation

- Breeze Mobile

- Mode

- de l'argent

- moral

- PLUS

- se déplace

- beaucoup

- Musique

- musical

- my

- Sécurité nue

- Podcast de sécurité nu

- prénom

- à savoir

- presque

- Soigné

- nécessaire

- Besoin

- nécessaire

- Ni

- n'allons jamais

- Nouveauté

- next

- prochaine semaine

- agréable

- aucune

- ni

- Ordinaire

- maintenant

- nombre

- numéros

- objets

- of

- de rabais

- compenser

- souvent

- Vieux

- on

- ONE

- et, finalement,

- uniquement

- d'exploitation

- le système d'exploitation

- Opérations

- opérateurs

- or

- Institution

- Autre

- autrement

- nos

- ande

- plus de

- Overcome

- propre

- pages

- Panique

- partie

- particulier

- fête

- Mot de Passe

- mots de passe

- Pièce

- Patches

- patcher

- patiemment

- paul

- PC

- Personnes

- peopleâ € ™ s

- /

- performant

- personne

- Téléphone

- Place

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- joueur

- Podcast

- Podcasts

- Point

- des notes bonus

- Pousser

- Police

- Portugais

- Poteaux

- solide

- Press

- privilège

- Probablement

- Problème

- les process

- traitement

- Processeur

- processeurs

- Produit

- Programme

- Programmation

- Programmes

- Projet

- prononcé

- correctement

- propriétaire

- but

- mettre

- quête

- question

- vite.

- Radio

- aléatoire

- gamme

- Nos tests de diagnostic produisent des résultats rapides et précis sans nécessiter d'équipement de laboratoire complexe et coûteux,

- Tarif

- Lire

- lecteurs

- solutions

- réal

- vraiment

- récent

- récemment

- enregistré

- Récupérer

- réduire

- registres

- en relation

- compter

- s'appuyer

- rappeler

- se souvenant

- Signalé

- chercheurs

- Réagir

- réponse

- réponses

- responsables

- résultat

- Résultats

- Débarrasser

- bon

- rio de janeiro

- Roblox

- Round

- rss

- Courir

- pour le running

- russe

- Saïd

- même

- tas de sable

- bacs à sable

- Épargnez

- économie

- scie

- dire

- dire

- dit

- examen minutieux

- Deuxièmement

- secret

- sécurisé

- sécurité

- Logiciel de sécurité

- sur le lien

- vu

- clignotant

- séparé

- Série

- set

- Sets

- mise

- plusieurs

- navires

- Shorts

- devrait

- montrer

- montrant

- signé

- significative

- signature

- similaires

- depuis

- s'asseoir

- Séance

- lent

- smart

- So

- jusqu'à présent

- Réseaux sociaux

- Logiciels

- vendu

- quelques

- Quelqu'un

- quelque chose

- Soundcloud

- parlant

- spécial

- groupe de neurones

- Spotify

- spyware

- Étape

- Standard

- Commencer

- Commencez

- Région

- station

- DÉSINFECTANT

- rester

- stable

- bâton

- volé

- Arrête

- Histoire

- Catégorie

- sujet

- soumettre

- tel

- convient

- Dimanche

- la quantité

- supposé

- combustion propre

- Prenez

- prend

- conte

- discutons-en

- parlant

- des campagnes marketing ciblées,

- technologie

- techniquement

- raconte

- merci

- à

- qui

- La

- El futuro

- leur

- Les

- se

- puis

- Là.

- Ces

- l'ont

- chose

- des choses

- penser

- Troisièmement

- this

- ceux

- bien que?

- Avec

- fiable

- fois

- horodatage

- à

- aujourd'hui

- ensemble

- Tokens

- les outils

- top

- Total

- traditionnel

- essayé

- La confiance

- Essai

- Mardi

- TOUR

- Tourné

- Tournant

- deux

- types

- typiquement

- sous

- comprendre

- compréhensible

- Bien entendu

- malheureusement

- inconnu

- jusqu'à

- Mises à jour

- améliorer

- mises à jour

- URL

- us

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- en utilisant

- d'habitude

- Valeurs

- vendeur

- fournisseurs

- Venmo

- Vérification

- vérifier

- version

- Versus

- très

- via

- Victime

- Salle de conférence virtuelle

- Voix

- vulnérabilités

- vulnérabilité

- attendez

- Attendre

- souhaitez

- voulu

- Warcraft

- était

- Montres

- étanche

- Façon..

- we

- web

- webkit

- sites Internet

- semaine

- Semaines

- WELL

- est allé

- ont été

- Quoi

- quelle que soit

- quand

- que

- qui

- WHO

- la totalité

- dont

- why

- répandu

- sera

- fenêtres

- Utilisateurs Windows

- comprenant

- Word

- des mots

- activités principales

- de travail

- vos contrats

- world

- s'inquiéter

- pourra

- écrire

- écriture

- années

- Oui

- encore

- you

- Votre

- vous-même

- Zen

- zéphyrnet

- zéro