Chercheurs de la société de micrologiciels et de sécurité de la chaîne d'approvisionnement Eclypsium prétendre avoir trouvé ce qu'ils ont surnommé de manière plutôt dramatique une "porte dérobée" dans des centaines de modèles de cartes mères du fabricant de matériel bien connu Gigabyte.

En fait, le titre d'Eclypsium y fait référence non seulement comme un détourné, mais tout en majuscules comme un PORTE DE DERRIÈRE.

La bonne nouvelle est que cela semble être une fonctionnalité légitime qui a été mal implémentée, donc ce n'est pas une porte dérobée dans le sens habituel et perfide d'une faille de sécurité qui a été délibérément inséré dans un système informatique pour fournir un accès non autorisé à l'avenir.

Donc, ce n'est pas comme si un visiteur diurne déverrouillait sciemment une fenêtre peu connue à l'arrière du bâtiment pour pouvoir revenir sous le couvert de l'obscurité et cambrioler le joint.

La mauvaise nouvelle est que cela semble être une fonctionnalité légitime qui a été mal implémentée, laissant les ordinateurs concernés potentiellement vulnérables aux abus des cybercriminels.

Donc, c'est un peu comme une fenêtre peu connue à l'arrière du bâtiment qui a été oubliée par erreur.

Le problème, selon Ecylpsium, fait partie d'un service Gigabyte connu sous le nom de Centre d'application, Qui "vous permet de lancer facilement toutes les applications GIGABYTE installées sur votre système, de vérifier les mises à jour associées en ligne et de télécharger les dernières applications, pilotes et BIOS."

Mises à jour automatiques avec faiblesses

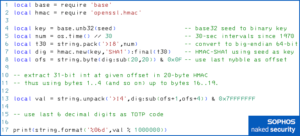

Selon les chercheurs, le composant bogué de cet écosystème APP Center est un programme Gigabyte appelé GigabyteUpdateService.exe, une application .NET installée dans le %SystemRoot%System32 répertoire (votre racine système est généralement C:Windows), et s'exécute automatiquement au démarrage en tant que service Windows.

Services sont l'équivalent Windows des processus d'arrière-plan ou daemons sur les systèmes de type Unix : ils s'exécutent généralement sous un compte utilisateur qui leur est propre, souvent le SYSTEM compte, et ils continuent de fonctionner tout le temps, même si vous vous déconnectez et que votre ordinateur attend sans prétention à l'écran de connexion.

Ce GigabyteUpdateService Le programme, semble-t-il, fait exactement ce que son nom l'indique : il agit comme un téléchargeur et installateur automatisé pour d'autres composants Gigabyte, répertoriés ci-dessus en tant qu'applications, pilotes et même le micrologiciel du BIOS lui-même.

Malheureusement, selon Eclypsium, il récupère et exécute un logiciel à partir de l'une des trois URL câblées, et a été codé de telle manière que :

- Une URL utilise l'ancien protocole HTTP, ne fournissant ainsi aucune protection de l'intégrité cryptographique pendant le téléchargement. Un manipulateur intermédiaire (MitM) à travers les serveurs duquel passe votre trafic réseau peut non seulement intercepter tous les fichiers téléchargés par le programme, mais aussi les modifier de manière indétectable en cours de route, par exemple en les infectant avec des logiciels malveillants ou en les remplaçant avec des fichiers complètement différents.

- Deux URL utilisent HTTPS, mais l'utilitaire de mise à jour ne vérifie pas le certificat HTTPS renvoyé par le serveur à l'autre extrémité. Cela signifie qu'un MitM peut présenter un certificat Web émis au nom du serveur que le téléchargeur attend, sans avoir besoin de faire valider et signer ce certificat par une autorité de certification (CA) reconnue telle que Let's Encrypt, DigiCert ou GlobalSign. Les imposteurs pourraient simplement créer un faux certificat et en «garantir» eux-mêmes.

- Les programmes que le téléchargeur récupère et exécute ne sont pas validés cryptographiquement pour vérifier qu'ils proviennent bien de Gigabyte. Windows ne laissera pas les fichiers téléchargés s'exécuter s'ils ne sont pas signés numériquement, mais la signature numérique de n'importe quelle organisation fera l'affaire. Les cybercriminels acquièrent régulièrement leurs propres clés de signature de code en utilisant de fausses sociétés écrans ou en achetant des clés du dark web qui ont été volées lors de violations de données, d'attaques de ransomwares, etc.

C'est assez mauvais en soi, mais il y a un peu plus que cela.

Injection de fichiers dans Windows

Vous ne pouvez pas simplement vous procurer une nouvelle version du GigabyteUpdateService utilitaire, car ce programme particulier peut être arrivé sur votre ordinateur d'une manière inhabituelle.

Vous pouvez réinstaller Windows à tout moment, et une image Windows standard ne sait pas si vous allez utiliser une carte mère Gigabyte ou non, elle n'est donc pas fournie avec GigabyteUpdateService.exe Pre installé.

Gigabyte utilise donc une fonctionnalité Windows connue sous le nom de WPBTou Table binaire de la plate-forme Windows (il est présenté comme une fonctionnalité par Microsoft, bien que vous ne soyez peut-être pas d'accord lorsque vous apprendrez comment cela fonctionne).

Cette "fonctionnalité" permet à Gigabyte d'injecter le GigabyteUpdateService programme dans le System32 répertoire, directement depuis votre BIOS, même si votre lecteur C: est chiffré avec Bitlocker.

WPBT fournit un mécanisme permettant aux fabricants de micrologiciels de stocker un fichier exécutable Windows dans leurs images BIOS, de le charger en mémoire pendant le processus de pré-démarrage du micrologiciel, puis d'indiquer à Windows, "Une fois que vous avez déverrouillé le lecteur C: et commencé à démarrer, lisez ce bloc de mémoire que je vous ai laissé traîner, écrivez-le sur le disque et exécutez-le au début du processus de démarrage."

Oui, vous avez bien lu.

Selon la propre documentation de Microsoft, un seul programme peut être injecté dans la séquence de démarrage de Windows de cette manière :

L'emplacement du fichier sur le disque est

WindowsSystem32Wpbbin.exesur le volume du système d'exploitation.

De plus, certaines limitations de codage strictes sont imposées à ce Wpbbin.exe programme, notamment que :

WPBT ne prend en charge que les applications natives en mode utilisateur qui sont exécutées par le gestionnaire de session Windows lors de l'initialisation du système d'exploitation. Une application native fait référence à une application qui ne dépend pas de l'API Windows (Win32).

Ntdll.dllest la seule dépendance DLL d'une application native. Une application native a un type de sous-système PE de 1 (IMAGE_SUBSYSTEM_NATIVE).

Du code en mode natif à l'application .NET

À ce stade, vous vous demandez probablement comment une application native de bas niveau qui commence sa vie en tant que Wpbbin.exe se termine par une application de mise à jour complète basée sur .NET appelée GigabyteUpdateService.exe qui s'exécute comme un service système normal.

Eh bien, de la même manière que le firmware Gigabyte (qui ne peut pas lui-même fonctionner sous Windows) contient un IMAGE_SUBSYSTEM_NATIVE Programme WPBT qu'il "dépose" dans Windows…

… de même, le code en mode natif WPBT (qui ne peut pas s'exécuter lui-même comme une application Windows standard) contient une application .NET intégrée qu'il "dépose" dans le System32 répertoire à lancer plus tard dans le processus de démarrage de Windows.

Autrement dit, votre firmware a une version spécifique de GigabyteUpdateService.exe cuit dedans, et à moins que et jusqu'à ce que vous mettiez à jour votre micrologiciel, vous continuerez à obtenir cette version câblée du service de mise à jour APP Center "introduite" dans Windows pour vous au démarrage.

Il y a un problème évident de poule et d'œuf ici, notamment (et ironiquement) que si vous laissez l'écosystème APP Center mettre à jour automatiquement votre firmware pour vous, vous pouvez très bien finir par gérer votre mise à jour par le même système câblé, service de mise à jour vulnérable intégré au micrologiciel que vous souhaitez remplacer.

Dans les mots de Microsoft (nous soulignons):

L'objectif principal de WPBT est de permettre aux logiciels critiques de persister même lorsque le système d'exploitation a changé ou a été réinstallé dans une configuration "propre". Un cas d'utilisation de WPBT consiste à activer le logiciel antivol qui doit persister en cas de vol, de formatage et de réinstallation d'un appareil. […] Cette fonctionnalité est puissante et permet aux éditeurs de logiciels indépendants (ISV) et aux fabricants d'équipement d'origine (OEM) de faire en sorte que leurs solutions restent indéfiniment sur l'appareil.

Étant donné que cette fonctionnalité offre la possibilité d'exécuter de manière persistante le logiciel système dans le contexte de Windows, il devient essentiel que les solutions basées sur WPBT soient aussi sécurisées que possible et n'exposent pas les utilisateurs Windows à des conditions exploitables. En particulier, les solutions WPBT ne doivent pas inclure de logiciels malveillants (c'est-à-dire des logiciels malveillants ou des logiciels indésirables installés sans le consentement adéquat de l'utilisateur).

Assez.

Que faire?

Est-ce vraiment une « porte dérobée » ?

Nous ne le pensons pas, car nous préférerions réserver ce mot particulier à des comportements de cybersécurité plus néfastes, tels que affaiblissement délibéré algorithmes de chiffrement, intégrant délibérément mots de passe cachés, ouverture voies de commande et de contrôle non documentées, Et ainsi de suite.

Quoi qu'il en soit, la bonne nouvelle est que cette injection de programme basée sur WPBT est une option de carte mère Gigabyte que vous pouvez désactiver.

Les chercheurs d'Eclypsium eux-mêmes ont dit, "Bien que ce paramètre semble être désactivé par défaut, il a été activé sur le système que nous avons examiné", mais un lecteur Naked Security (voir commentaires ci-dessous) écrit, "Je viens de construire un système avec une carte Gigabyte ITX il y a quelques semaines et le Gigabyte App Center était [activé dans le BIOS] prêt à l'emploi."

Donc, si vous avez une carte mère Gigabyte et que cette soi-disant porte dérobée vous inquiète, vous pouvez l'éviter complètement : Allez dans la configuration de votre BIOS et assurez-vous que le Téléchargement et installation du centre d'applications l'option est désactivée.

Vous pouvez même utiliser votre logiciel de sécurité des terminaux ou le pare-feu de votre réseau d'entreprise pour bloquer l'accès aux trois slugs d'URL connectés au service de mise à jour non sécurisé, qu'Eclypsium répertorie comme :

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Juste pour être clair, nous n'avons pas essayé de bloquer ces URL, donc nous ne savons pas si vous empêcheriez toute autre mise à jour Gigabyte nécessaire ou importante de fonctionner, bien que nous soupçonnions que le blocage des téléchargements via cette URL HTTP est une bonne idée de toute façon .

Nous devinons, d'après le texte LiveUpdate4 dans la partie chemin de l'URL, que vous pourrez toujours télécharger et gérer les mises à jour manuellement et les déployer à votre manière et à votre rythme…

… mais ce n'est qu'une supposition.

Aussi, les gardez les yeux ouverts pour les mises à jour de Gigabyte.

Ceci GigabyteUpdateService programme pourrait certainement être amélioré, et lorsqu'il sera corrigé, vous devrez peut-être mettre à jour le micrologiciel de votre carte mère, pas seulement votre système Windows, pour vous assurer que vous n'avez pas encore l'ancienne version enfouie dans votre micrologiciel, attendant de revenir à la vie à l'avenir.

Et si vous êtes un programmeur qui écrit du code pour gérer les téléchargements Web sous Windows, utilisez toujours HTTPS et effectuez toujours au moins un ensemble de base de vérifications de certificat sur tout serveur TLS auquel vous vous connectez.

Parce que vous pouvez.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :possède

- :est

- :ne pas

- $UP

- 1

- 15%

- a

- capacité

- Capable

- Qui sommes-nous

- au dessus de

- Absolute

- abus

- accès

- Selon

- Compte

- acquérir

- actes

- depuis

- algorithmes

- Tous

- permettre

- permet

- le long de

- aussi

- tout à fait

- toujours

- an

- ainsi que

- tous

- api

- appli

- Application

- applications

- applications

- SONT

- autour

- AS

- At

- Attaques

- auteur

- autorité

- auto

- Automatisation

- automatiquement

- RETOUR

- détourné

- fond

- image de fond

- Mal

- mal

- Essentiel

- BE

- car

- devient

- était

- comportements

- Bit

- Block

- blocage

- planche

- frontière

- Bas et Leggings

- Box

- infractions

- Développement

- construit

- mais

- Achat

- by

- CA

- appelé

- venu

- CAN

- porter

- Continuer

- maisons

- Canaux centraux

- certificat

- Autorité de certification

- modifié

- vérifier

- Contrôles

- réclamer

- clair

- code

- codé

- Codage

- Couleur

- comment

- Sociétés

- Société

- composant

- composants électriques

- ordinateur

- ordinateurs

- configuration

- NOUS CONTACTER

- consentement

- contient

- contexte

- Entreprises

- pourriez

- couverture

- engendrent

- critique

- cryptographique

- les cybercriminels

- Cybersécurité

- Foncé

- Places de marché

- données

- Infractions aux données

- Réglage par défaut

- certainement, vraiment, définitivement

- Dépendance

- déployer

- dispositif

- différent

- numérique

- numériquement

- directement

- handicapé

- Commande

- do

- Documentation

- Ne fait pas

- Ne pas

- download

- téléchargements

- Dramatiquement

- motivation

- conducteurs

- doublé

- pendant

- e

- "Early Bird"

- même

- risque numérique

- intégré

- l'accent

- permettre

- activé

- crypté

- chiffrement

- fin

- Endpoint

- Endpoint Security

- se termine

- assez

- assurer

- entièrement

- l'équipements

- Équivalent

- Ether (ETH)

- Pourtant, la

- exactement

- exemple

- exécuter

- réalisé

- attend

- Yeux

- fait

- faux

- Fonctionnalité

- few

- Déposez votre dernière attestation

- Fichiers

- pare-feu

- Pour

- de

- avant

- avenir

- généralement

- obtenez

- obtention

- Go

- aller

- Bien

- saisir

- manipuler

- Matériel

- Vous avez

- titre

- la taille

- ici

- Trou

- flotter

- Comment

- HTML

- http

- HTTPS

- Des centaines

- i

- idée

- if

- image

- satellite

- mis en œuvre

- important

- amélioration

- in

- comprendre

- indépendant

- injecter

- peu sûr

- intégrité

- développement

- Ironiquement

- Publié

- IT

- SES

- lui-même

- joint

- juste

- XNUMX éléments à

- clés

- Savoir

- connu

- plus tard

- Nouveautés

- lancer

- lancé

- APPRENTISSAGE

- au

- départ

- à gauche

- légitime

- VIE

- comme

- limites

- Listé

- Liste

- charge

- emplacement

- faire

- fabricant

- Décideurs

- malware

- gérer

- gérés

- manager

- manuellement

- Fabricants

- Marge

- largeur maximale

- Mai..

- veux dire

- mécanisme

- Mémoire

- seulement

- Microsoft

- pourrait

- erreur

- MITM

- numériques jumeaux (digital twin models)

- modifier

- PLUS

- must

- Sécurité nue

- prénom

- indigène

- nécessaire

- Besoin

- besoin

- net

- réseau et

- trafic réseau

- Nouveauté

- nouvelles

- aucune

- Ordinaire

- notamment

- évident

- of

- de rabais

- souvent

- Vieux

- on

- ONE

- en ligne

- uniquement

- ouvert

- ouverture

- d'exploitation

- le système d'exploitation

- Option

- or

- original

- Autre

- nos

- ande

- propre

- P&E

- partie

- particulier

- passes

- chemin

- paul

- effectuer

- constamment

- lancé

- Plaine

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- position

- possible

- Poteaux

- l'éventualité

- solide

- préfère

- représentent

- primaire

- Probablement

- Problème

- processus

- les process

- Programme

- Programmeur

- Programmes

- protection

- fournir

- fournit

- aportando

- but

- mettre

- ransomware

- Attaques de ransomware

- plutôt

- Lire

- Reader

- vraiment

- reconnu

- se réfère

- Standard

- en relation

- relatif

- remplacer

- conditions

- chercheurs

- Réservez

- bon

- racine

- Round

- régulièrement

- Courir

- pour le running

- Saïd

- même

- dire

- pour écran

- sécurisé

- sécurité

- Logiciel de sécurité

- sur le lien

- semble

- envoie

- sens

- Séquence

- service

- Session

- set

- mise

- installation

- signer

- signé

- simplement

- So

- Logiciels

- solide

- Solutions

- quelques

- groupe de neurones

- Standard

- j'ai commencé

- départs

- Commencez

- bâton

- Encore

- volé

- Boutique

- strict

- tel

- Suggère

- Les soutiens

- SVG

- combustion propre

- Système

- dire

- que

- qui

- La

- El futuro

- Le joint

- leur

- Les

- se

- puis

- Là.

- donc

- Ces

- l'ont

- penser

- this

- bien que?

- trois

- Avec

- fiable

- TLS

- à

- trop

- top

- circulation

- transition

- communication

- essayé

- TOUR

- Tourné

- type

- sous

- jusqu'à

- inhabituel

- indésirable

- Mises à jour

- Actualités

- URL

- utilisé

- cas d'utilisation

- Utilisateur

- utilisateurs

- Usages

- en utilisant

- d'habitude

- utilitaire

- validé

- fournisseurs

- Vérification

- vérifier

- version

- très

- via

- Visiteur

- le volume

- Vulnérable

- Attendre

- souhaitez

- était

- Façon..

- we

- web

- Basé sur le Web

- Semaines

- WELL

- bien connu

- ont été

- Quoi

- quand

- que

- qui

- WHO

- dont

- sera

- fenêtres

- Utilisateurs Windows

- avec

- sans

- demande

- Word

- des mots

- de travail

- vos contrats

- inquiet

- écrire

- écriture

- you

- Votre

- zéphyrnet