Un effort public visant à créer un moyen de prédire l'exploitation des vulnérabilités a annoncé un nouveau modèle d'apprentissage automatique qui améliore ses capacités de prédiction de 82 %, un coup de pouce significatif, selon l'équipe de chercheurs à l'origine du projet. Les organisations peuvent accéder au modèle, qui sera mis en ligne le 7 mars, via une API pour identifier à tout moment les failles logicielles les plus performantes.

La troisième version de l'Exploit Prediction Scoring System (EPSS) utilise plus de 1,400 30 fonctionnalités, telles que l'ancienneté de la vulnérabilité, si elle est exploitable à distance et si un fournisseur spécifique est affecté, pour prédire avec succès quels problèmes logiciels seront exploités dans les XNUMX prochains jours. Selon un document sur EPSS version 3 publiée à arXiv la semaine dernière.

EPSS peut être utilisé comme un outil pour réduire la charge de travail des équipes de sécurité, tout en permettant aux entreprises de remédier aux vulnérabilités qui représentent le plus de risques, déclare Jay Jacobs, scientifique en chef des données au Cyentia Institute et premier auteur de l'article.

"Les entreprises peuvent regarder en haut de la liste des scores et commencer à descendre - en tenant compte de l'importance des actifs, de la criticité, de l'emplacement, des contrôles compensatoires - et de remédier à ce qu'elles peuvent", dit-il. "Si c'est vraiment élevé, peut-être qu'ils veulent le faire passer en critique - réglons-le dans les cinq prochains jours."

L'EPSS est conçu pour répondre à deux problèmes auxquels les équipes de sécurité sont confrontées au quotidien : suivre la nombre croissant de vulnérabilités logicielles divulguées chaque année, et déterminer quelles vulnérabilités représentent le plus de risques. En 2022, par exemple, plus de 25,000 XNUMX vulnérabilités ont été signalées dans la base de données Common Vulnerabilities and Exposure (CVE) gérée par MITRE, selon la base de données nationale sur les vulnérabilités.

Le travail sur EPSS a commencé chez Cyentia, mais maintenant un groupe d'environ 170 praticiens de la sécurité s'est formé un Groupe d'Intérêt Spécial (GIS) dans le cadre du Forum des équipes de réponse aux incidents et de sécurité (FIRST) pour continuer à développer le modèle. Autre des équipes de recherche ont développé des alternatives modèles d'apprentissage automatique, comme l'exploitabilité attendue.

Les mesures précédentes du risque représenté par une vulnérabilité particulière – généralement, le Common Vulnerability Scoring System (CVSS) – ne fonctionnent pas bien, déclare Sasha Romanosky, chercheuse principale en politiques à la RAND Corporation, un groupe de réflexion sur les politiques publiques et coprésident. du groupe d'intérêt spécial EPSS.

"Bien que CVSS soit utile pour capturer l'impact [ou] la gravité d'un vulnérabilité, ce n'est pas une mesure utile de la menace - nous avons fondamentalement manqué de cette capacité en tant qu'industrie, et c'est l'écart que l'EPSS cherche à combler", dit-il. . "La bonne nouvelle est qu'à mesure que nous intégrons davantage de données d'exploitation provenant d'un plus grand nombre de fournisseurs, nos scores s'amélioreront de plus en plus."

Connecter des données disparates

Le système de notation de prédiction d'exploit connecte une variété de données provenant de tiers, y compris des informations provenant de responsables de logiciels, du code de bases de données d'exploit et des événements d'exploit soumis par des sociétés de sécurité. En connectant tous ces événements via un identifiant commun pour chaque vulnérabilité - le CVE - un modèle d'apprentissage automatique peut apprendre les facteurs qui pourraient indiquer si la faille sera exploitée. Par exemple, si la vulnérabilité permet l'exécution de code, si des instructions sur la façon d'exploiter la vulnérabilité ont été publiées dans l'une des trois principales bases de données d'exploitation et combien de références sont mentionnées dans le CVE sont tous des facteurs qui peuvent être utilisés pour prédire si une vulnérabilité seront exploités.

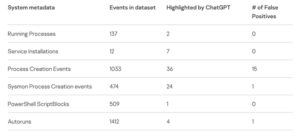

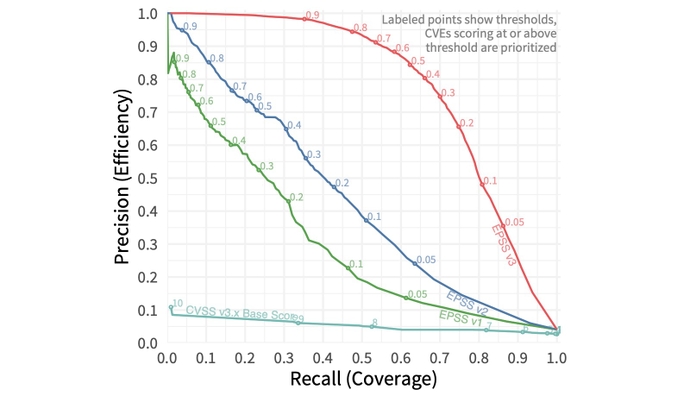

Le modèle sous-jacent à l'EPSS s'est complexifié au fil du temps. La première itération ne comportait que 16 variables et réduisait l'effort de 44 %, contre 58 % si les vulnérabilités étaient évaluées avec le Common Vulnerability Scoring System (CVSS) et considérées comme critiques (7 ou plus sur une échelle de 10 points). EPSS version 2 a considérablement augmenté le nombre de variables à plus de 1,100 300. La dernière version en a ajouté environ XNUMX de plus.

Le modèle de prédiction comporte des compromis - par exemple, entre le nombre de vulnérabilités exploitables qu'il détecte et le taux de faux positifs - mais dans l'ensemble, il est assez efficace, déclare Rand's Romanosky.

"Bien qu'aucune solution ne soit parfaitement capable de vous dire quelle vulnérabilité sera ensuite exploitée, j'aime à penser qu'EPSS est un pas dans la bonne direction", dit-il.

Amélioration significative

Dans l'ensemble, en ajoutant des fonctionnalités et en améliorant le modèle d'apprentissage automatique, les chercheurs ont amélioré les performances du système de notation de 82 %, telles que mesurées par l'aire sous la courbe (AUC) traçant la précision par rapport au rappel - également connue sous le nom de couverture par rapport à l'efficacité. Le modèle représente actuellement une AUC de 0.779, soit 82 % de mieux que la deuxième version EPSS, qui avait une AUC de 0.429. Une ASC de 1.0 serait un modèle de prédiction parfait.

En utilisant la dernière version de l'EPSS, une entreprise qui voulait attraper plus de 82 % des vulnérabilités exploitées n'aurait qu'à atténuer environ 7.3 % de toutes les vulnérabilités affectées d'un identifiant Common Vulnerabilities and Exposures (CVE), bien moins que les 58 % de les CVE qui devraient être corrigées à l'aide du CVSS.

Le modèle est disponible via une API sur le site FIRST, permettant aux entreprises d'obtenir le score d'une vulnérabilité particulière ou de récupérer les failles logicielles les plus performantes à tout moment. Pourtant, les entreprises auront besoin de plus d'informations pour déterminer la meilleure priorité pour leurs efforts de remédiation, déclare Jacobs de Cyentia.

"Les données sont gratuites, vous pouvez donc aller chercher les scores EPSS, et vous pouvez en récupérer des vidages quotidiens, mais le défi est de le mettre en pratique", dit-il. "L'exploitabilité n'est qu'un facteur parmi tout ce que vous devez prendre en compte, et les autres choses, nous ne pouvons pas les mesurer."

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :est

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- Capable

- A Propos

- accès

- Selon

- hybrides

- ajoutée

- propos

- AL

- Tous

- Permettre

- permet

- alternative

- ainsi que

- annoncé

- api

- SONT

- Réservé

- AS

- atout

- attribué

- At

- auteur

- disponibles

- basé

- base

- BE

- derrière

- LES MEILLEURS

- Améliorée

- jusqu'à XNUMX fois

- renforcer

- by

- CAN

- capacités

- Capturer

- Attraper

- challenge

- Graphique

- chef

- Coprésident

- code

- Commun

- Sociétés

- Société

- par rapport

- complexe

- Connecter les

- connecte

- Considérer

- considéré

- continuer

- contrôles

- SOCIÉTÉ

- pourriez

- couverture

- engendrent

- critique

- Lecture

- courbe

- cve

- Tous les jours

- données

- Data Scientist

- Base de données

- bases de données

- jours

- un

- Déterminer

- détermination

- développer

- développé

- direction

- disparate

- down

- chacun

- efficace

- efficace

- effort

- efforts

- Huitièmement

- permettant

- améliorer

- Ether (ETH)

- évalué

- événements

- Chaque

- peut

- exemple

- exécution

- étendu

- attendu

- Exploiter

- exploitation

- Exploités

- Exposition

- Visage

- facteurs

- Fonctionnalités:

- remplir

- entreprises

- Prénom

- Fixer

- défaut

- défauts

- Pour

- formé

- Forum

- Gratuit

- De

- fondamentalement

- écart

- obtenez

- Go

- Bien

- saisir

- considérablement

- Réservation de groupe

- cultivé

- Vous avez

- Haute

- augmentation

- le plus élevé

- Comment

- How To

- HTTPS

- identifiant

- identifier

- Impact

- importance

- amélioré

- amélioration

- améliore

- l'amélioration de

- in

- incident

- réponse à l'incident

- Y compris

- indiquer

- industrie

- d'information

- Institut

- Des instructions

- intégrer

- intérêt

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- itération

- SES

- jpg

- en gardant

- connu

- Nom de famille

- Nouveautés

- APPRENTISSAGE

- apprentissage

- comme

- Gamme

- Liste

- le travail

- emplacement

- Style

- click

- machine learning

- majeur

- de nombreuses

- largeur maximale

- mesurer

- les mesures

- mentionné

- Réduire les

- modèle

- numériques jumeaux (digital twin models)

- moment

- PLUS

- (en fait, presque toutes)

- Nationales

- Besoin

- Nouveauté

- nouvelles

- next

- nist

- nombre

- of

- on

- ONE

- organisations

- Autre

- global

- Papier

- partie

- particulier

- les parties

- parfaite

- performant

- effectue

- Platon

- Intelligence des données Platon

- PlatonDonnées

- politique

- pratique

- La précision

- prévoir

- prévoir

- prédiction

- assez

- précédent

- contextualisée

- Prioriser

- priorité

- d'ouvrabilité

- Projet

- public

- publié

- mettre

- rand

- Tarif

- Rouge

- réduire

- Prix Réduit

- Signalé

- représentent

- représenté

- chercheur

- chercheurs

- réponse

- Analyse

- s

- dit

- Escaliers intérieurs

- Scientifique

- marquant

- Deuxièmement

- sécurité

- Cherche

- supérieur

- significative

- site

- So

- Logiciels

- sur mesure

- Identifier

- spécial

- groupe de neurones

- Commencer

- j'ai commencé

- étapes

- soumis

- Avec succès

- tel

- combustion propre

- réservoir

- équipe

- équipes

- qui

- La

- La Région

- leur

- Ces

- des choses

- think tank

- Troisièmement

- des tiers

- menace

- trois

- Avec

- fiable

- à

- outil

- top

- typiquement

- sous

- variété

- Ve

- vendeur

- fournisseurs

- version

- Versus

- via

- vulnérabilités

- vulnérabilité

- voulu

- Façon..

- semaine

- WELL

- Quoi

- que

- qui

- tout en

- sera

- comprenant

- activités principales

- pourra

- zéphyrnet