Bien qu’incroyablement ambitieuse, l’attaque du ransomware Kaseya n’est pas un incident isolé. Cela rejoint une récente vague d’attaques similaires, notamment SolarWinds et Colonial Pipeline.

HOBOKEN, NJ (PRWEB) 11 août 2021

A Expert en ransomware de la région de New York et fournisseur de services de sécurité informatique explique ce qui s'est passé lors de la récente attaque Kaseya Ransomware et les leçons à tirer dans un nouvel article sur le site Web eMazzanti Technologies.

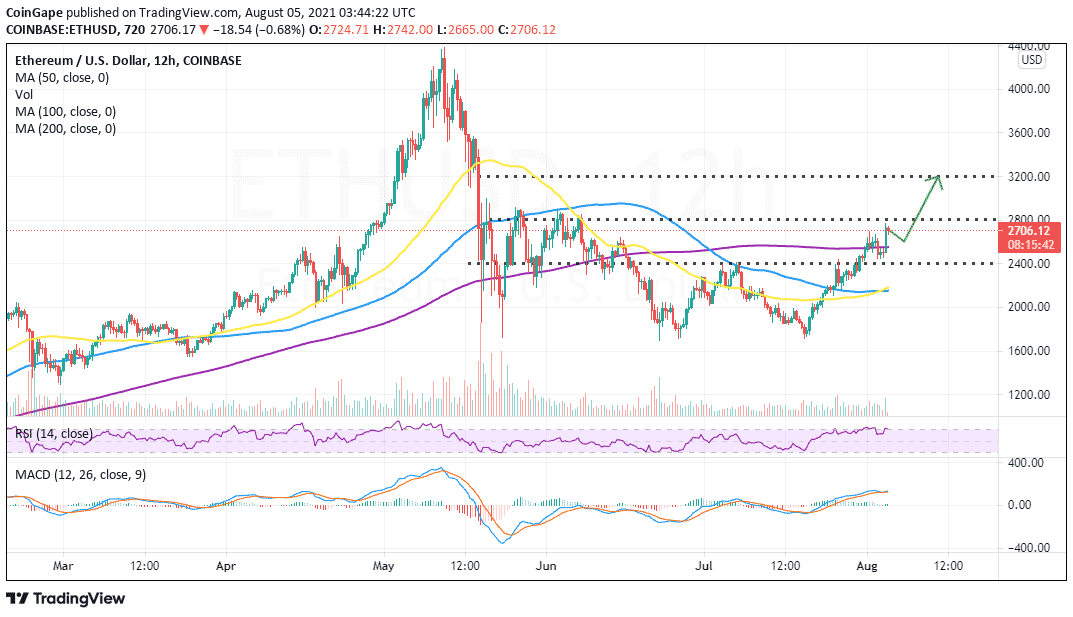

L’article informatif décrit d’abord comment le gang de cybercriminels REvil a exploité une vulnérabilité dans l’outil de surveillance à distance de Kaseya, puis a utilisé le processus de mise à jour pour transmettre un ransomware aux fournisseurs de services gérés (MSP) et à leurs clients.

L’auteur décrit ensuite la réponse rapide de Kaseya et explique les mesures préventives contre les ransomwares que les dirigeants d’entreprise peuvent mettre en œuvre. Les mesures à prendre incluent la mise à jour des plans de continuité des activités, les évaluations de sécurité, la surveillance continue, les stratégies de confiance zéro et la sécurisation de la chaîne d'approvisionnement.

« Bien qu'incroyablement ambitieuse, l'attaque du ransomware Kaseya n'est pas un incident isolé », a déclaré Almi Dumi, RSSI chez eMazzanti Technologies. "Cela rejoint une récente vague d'attaques similaires, notamment SolarWinds et Colonial Pipeline."

Vous trouverez ci-dessous quelques extraits de l'article, "Attaque Kaseya Ransomware, leçons à tirer. »

Met en évidence les vulnérabilités de la chaîne d’approvisionnement

« Dans l'attaque actuelle, REvil a infecté Kaseya avec un code malveillant attaché à son logiciel d'administrateur de système virtuel. Cette infection s’est propagée à environ 60 clients Kaseya, tous MSP. Et ces 60 clients ont involontairement transmis l’infection à 1,500 XNUMX entreprises supplémentaires.

Mettre à jour les plans de continuité des activités

« Quelle que soit la diligence avec laquelle une organisation aborde la cybersécurité, les chances de subir une attaque sont élevées. Ironiquement, Kaseya a remporté plusieurs prix d'excellence en cybersécurité quelques mois seulement avant l'attaque. Par conséquent, les entreprises devraient prendre le temps de mettre régulièrement à jour leurs plans de continuité des activités et plans de réponse aux incidents. »

Effectuer des évaluations et une surveillance de la sécurité

« L’attaque de Kaseya s’est produite très rapidement. Seulement deux heures se sont écoulées entre le moment où les serveurs ont été infectés et le moment où le ransomware s'est déployé sur des appareils individuels. La rapidité et la sophistication de l’attaque soulignent la nécessité d’une surveillance continue.

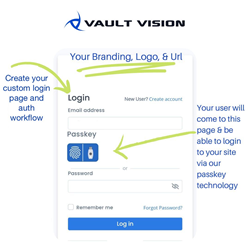

Mettre en œuvre la stratégie Zero Trust

« Une stratégie de sécurité Zero Trust signifie que le système vérifie chaque demande d'accès avant d'accorder l'accès aux données et aux ressources. Ainsi, chaque fois qu'un utilisateur ou un appareil tente d'accéder à des informations, le système nécessite une validation. Cela peut prendre la forme de authentification multi-facteurs, la sécurité des points finaux, la gestion des identités et des accès, etc.

Aide d'experts pour améliorer la sécurité de l'entreprise

eMazzanti Technologies maintient un état d'esprit axé sur la sécurité depuis 20 ans. Il suit le normes de sécurité les plus élevées et se tient au courant des outils et des meilleures pratiques de cybersécurité. Les experts en cybersécurité de l’entreprise fournissent des évaluations des risques pour identifier les points faibles. Ensuite, ils aident les dirigeants d’entreprise à mettre en œuvre un plan complet de sécurité des données, comprenant une surveillance 24h/7 et XNUMXj/XNUMX.

As-tu lu?

Votre manuel de vol d'identité

Comment savoir si votre téléphone a été piraté

À propos d'eMazzanti Technologies

L'équipe d'experts informatiques formés et certifiés d'eMazzanti génère rapidement une croissance des revenus, une sécurité des données et une productivité accrues pour des clients allant des cabinets d'avocats aux détaillants mondiaux haut de gamme, fournissant des technologies avancées de cybersécurité, de vente au détail et de paiement, des solutions cloud et mobiles, des implémentations multi-sites, Gestion de réseau externalisée 24h/7 et XNUMXj/XNUMX, surveillance à distance et assistance.

eMazzanti a fait partie de la liste Inc. 5000 9X, dont huit années consécutives, est un partenaire Microsoft de l'année 4X, le MSP de la région de New York et l'entreprise NJ de l'année! Contact: 1-1-866-362, info@emazzanti.net ou http://www.emazzanti.net Twitter : @emazzanti Facebook : Facebook.com/emazzantitechnologies.

Partager l'article sur les médias sociaux ou par courrier électronique:

- 11

- accès

- Gestion des accès

- Supplémentaire

- Tous

- Réservé

- article

- Attaques

- LES MEILLEURS

- les meilleures pratiques

- la performance des entreprises

- continuité de l'activité

- entreprises

- chances

- CLIENTS

- le cloud

- code

- Courant

- Clients

- Cybersécurité

- données

- la sécurité des données

- Compatibles

- Endpoint

- Endpoint Security

- de santé

- Prénom

- formulaire

- Gang

- Global

- Croissance

- Haute

- Comment

- HTTPS

- identifier

- Active

- Le vol d'identité

- image

- Inc

- Y compris

- infection

- d'information

- IT

- sécurité informatique

- Droit applicable et juridiction compétente

- APPRENTISSAGE

- Liste

- gestion

- Médias

- Microsoft

- Breeze Mobile

- Stack monitoring

- mois

- net

- réseau et

- NYC

- les partenaires

- Paiement

- productivité

- ransomware

- Attaque de ransomware

- Ressources

- réponse

- détail

- les détaillants

- de revenus

- Analyse

- Courir

- sécurité

- Services

- commun

- So

- Réseaux sociaux

- réseaux sociaux

- Logiciels

- Solutions

- vitesse

- propagation

- de Marketing

- la quantité

- chaîne d'approvisionnement

- Support

- combustion propre

- Les technologies

- Technologie

- vol

- fiable

- La confiance

- Mises à jour

- Salle de conférence virtuelle

- vulnérabilités

- vulnérabilité

- Site Web

- an

- années

- zéro

- confiance zéro