Violation de la sécurité du compte Google !!

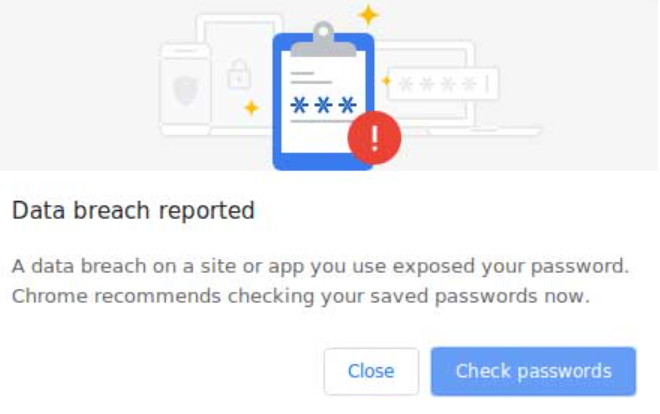

Des chercheurs en sécurité ont découvert un piratage sophistiqué qui constitue une grave menace pour la sécurité des comptes Google. Les cybercriminels exploitent une forme dangereuse de malware qui exploite des cookies tiers, permettant un accès non autorisé aux données privées des utilisateurs. Cette faille de sécurité, révélée pour la première fois en octobre 2023, a suscité des inquiétudes quant à la vulnérabilité des systèmes de sécurité de Google.

Un exploit de logiciel malveillant dévoilé

L'analyse de la société de sécurité CloudSEK a révélé une méthode malveillante qui permet aux pirates d'accéder aux comptes Google sans avoir besoin des mots de passe des utilisateurs. L'exploit implique la manipulation de cookies tiers, un outil couramment utilisé par les sites Web et les navigateurs pour suivre les utilisateurs et améliorer les fonctionnalités. Cette découverte met l’accent sur l’évolution des tactiques des cybercriminels et sur les défis persistants auxquels les experts en cybersécurité sont confrontés.

Persistance de la menace

Le malware, activement testé par des groupes de hackers, présente un risque important même après la compromission initiale. Selon Pavan Karthick M, chercheur en renseignement sur les menaces chez CloudSEK, l'exploit permet un accès continu aux services Google, même si un utilisateur réinitialise son mot de passe. Cela souligne la complexité et la furtivité des cyberattaques modernes, qui nécessitent une vigilance accrue et des mesures de cybersécurité proactives.

Pour en savoir plus : Qu'est-ce que la sécurité des données ? |Menaces, risques et solutions

Aspects techniques de l'exploit

Le rapport de CloudSEK approfondit les détails techniques, révélant que le malware manipule un point de terminaison Google OAuth non documenté nommé « MultiLogin ». Les chercheurs ont identifié une faille critique qui facilite la génération de cookies Google persistants grâce à la manipulation de jetons. Ces informations techniques mettent en lumière la nature complexe de l’exploit, soulignant la nécessité d’une surveillance complète des vulnérabilités techniques et des sources de renseignement humain.

Réponse de Google et mesures de sécurité renforcées

En réponse à cette menace, Google a assuré aux utilisateurs qu'il renforçait activement ses défenses contre de telles techniques. La société a reconnu la gravité du problème et a pris des mesures pour sécuriser tout compte compromis détecté. Google encourage les utilisateurs à prendre des mesures proactives, notamment en supprimant les logiciels malveillants de leurs ordinateurs et en activant la navigation sécurisée améliorée dans Chrome pour se protéger contre le phishing et les téléchargements de logiciels malveillants.

Contexte plus large et recommandations

Le paysage de la cybersécurité continue d'évoluer à mesure que le navigateur Web Google Chrome, avec une part de marché supérieure à 60 %, intensifie ses efforts pour lutter contre les cookies tiers. Karthick M de CloudSEK souligne la nécessité de surveiller en permanence les vulnérabilités techniques et les sources de renseignement humain pour garder une longueur d'avance sur les cybermenaces émergentes. Les utilisateurs sont invités à rester vigilants et à adopter les meilleures pratiques pour protéger leurs comptes en ligne.

Lisez aussi: L'IA dans la cybersécurité : avantages, applications et cas d'utilisation

Notre avis

À une époque où les menaces numériques sont de plus en plus sophistiquées, la sécurité des comptes en ligne est primordiale. La récente faille de sécurité des comptes Google souligne la nécessité d’innover constamment en matière de mesures de cybersécurité. En tant qu'agence engagée dans la protection des actifs numériques, nous recommandons aux utilisateurs de rester informés des menaces potentielles, de suivre les meilleures pratiques et de tirer parti des fonctionnalités de sécurité améliorées offertes par des plateformes telles que Google Chrome pour atténuer les risques dans un paysage numérique en constante évolution.

Services Connexes

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.analyticsvidhya.com/blog/2024/01/google-account-security-breach/

- :possède

- :est

- :où

- 2023

- a

- A Propos

- accès

- Selon

- Compte

- hybrides

- reconnu

- Action

- activement

- adopter

- avantages

- Après

- à opposer à

- agence

- devant

- Permettre

- permet

- an

- selon une analyse de l’Université de Princeton

- ainsi que

- tous

- applications

- SONT

- AS

- aspects

- Outils

- assuré

- At

- Attaques

- devenir

- LES MEILLEURS

- les meilleures pratiques

- violation

- navigateur

- navigateurs

- Parcourir

- by

- globaux

- Chrome

- engagé

- communément

- Société

- complexité

- complet

- compromis

- Compromise

- ordinateurs

- Préoccupations

- constant

- contexte

- continue

- continu

- continuellement

- biscuits

- fissure

- critique

- cyber

- Cyber-attaques

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- dangereux

- données

- la sécurité des données

- détails

- détecté

- numérique

- Actifs numériques

- découverte

- down

- téléchargements

- efforts

- éliminé

- économies émergentes.

- souligne

- permet

- permettant

- encourage

- Endpoint

- de renforcer

- améliorée

- améliorer

- Ère

- Pourtant, la

- évolue

- évolution

- de santé

- Exploiter

- exposé

- Visage

- facilite

- Fonctionnalités:

- Ferme

- Prénom

- défaut

- suivre

- Pour

- formulaire

- De

- génération

- Google Chrome

- Groupes

- entaille

- les pirates

- piratage

- Vous avez

- accrue

- Haute

- Soulignant

- HTTPS

- humain

- intelligence humaine

- identifié

- if

- in

- Y compris

- de plus en plus

- Actualités

- initiale

- Innovation

- perspicacité

- Intelligence

- Intensifie

- développement

- complexe

- implique

- aide

- IT

- SES

- paysage d'été

- Levier

- les leviers

- lumière

- comme

- malveillant

- malware

- Manipulation

- Marché

- part de marché

- largeur maximale

- les mesures

- méthode

- Réduire les

- Villas Modernes

- Surveiller

- Stack monitoring

- PLUS

- Nommé

- Nature

- Besoin

- aucune

- oauth

- octobre

- of

- présenté

- on

- en ligne

- PARAMOUNT

- Mot de Passe

- mots de passe

- phishing

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- pose

- défaillances

- pratiques

- la confidentialité

- Privé

- Cybersécurité

- protéger

- Lire

- récent

- recommander

- rester

- enlever

- rapport

- chercheur

- chercheurs

- réponse

- Révélé

- révélateur

- Révolution

- Analyse

- risques

- s

- des

- la sauvegarde

- sécurisé

- sécurité

- Mesures de sécurité

- systèmes de sécurité

- Services

- Partager

- significative

- sophistiqué

- Sources

- rester

- Stealth

- Étapes

- tel

- Système

- tactique

- Prenez

- tâches

- Technique

- techniques

- examiné

- tests

- qui

- La

- leur

- des tiers.

- this

- menace

- renseignements sur les menaces

- des menaces

- Avec

- à

- jeton

- outil

- suivre

- non autorisé

- soulignés

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- vigilance

- vulnérabilités

- vulnérabilité

- we

- web

- navigateur web

- sites Internet

- comprenant

- sans

- zéphyrnet