Un autre jour, une autre violation de base de données basée sur un jeton d'accès.

Cette fois, la victime (et à certains égards, bien sûr, aussi le coupable) est Microsoft GitHub Entreprise.

GitHub affirme qu'il repéré la brèche rapidement, le lendemain de l'incident, mais à ce moment-là, le mal était déjà fait :

Le 6 décembre 2022, les référentiels de notre

atom,desktop, et d'autres organisations obsolètes appartenant à GitHub ont été clonées par un jeton d'accès personnel (PAT) compromis associé à un compte de machine. Une fois détecté le 7 décembre 2022, notre équipe a immédiatement révoqué les informations d'identification compromises et a commencé à enquêter sur l'impact potentiel sur les clients et les systèmes internes.

En termes simples : quelqu'un a utilisé un code d'accès pré-généré acquis de qui sait où pour récupérer le contenu de divers référentiels de code source appartenant à GitHub lui-même.

Nous supposons que GitHub conserve son propre code sur GitHub (ce serait en quelque sorte un vote de censure si ce n'était pas le cas !), mais ce n'est pas le réseau GitHub sous-jacent ou l'infrastructure de stockage qui a été piraté, juste certains des propres projets de GitHub qui y étaient stockés.

Têtes de pont et mouvement latéral

Considérez cette violation comme un escroc qui s'empare de votre mot de passe d'archive de messagerie Outlook et télécharge la valeur de vos messages du mois dernier.

Au moment où vous l'avez remarqué, votre propre courrier électronique aurait déjà disparu, mais ni Outlook lui-même ni les comptes des autres utilisateurs n'auraient été directement affectés.

Notez, cependant, notre utilisation prudente du mot "directement" dans la phrase précédente, car la compromission d'un compte sur un système peut entraîner des effets d'entraînement contre d'autres utilisateurs, voire contre le système dans son ensemble.

Par exemple, votre compte de messagerie d'entreprise contient presque certainement de la correspondance vers et depuis vos collègues, votre service informatique et d'autres entreprises.

Dans ces e-mails, vous avez peut-être révélé des informations confidentielles sur les noms de compte, les détails du système, les plans commerciaux, les identifiants de connexion, etc.

L'utilisation de l'intelligence d'attaque d'une partie d'un système pour se faufiler dans d'autres parties du même système ou d'autres systèmes est connue dans le jargon comme mouvement latéral, où les cybercriminels établissent d'abord ce que l'on pourrait appeler une « tête de pont du compromis », puis tentent d'étendre leur accès à partir de là.

Qu'y a-t-il dans vos référentiels, de toute façon ?

Dans le cas de bases de données de code source volées, qu'elles soient stockées sur GitHub ou ailleurs, il existe toujours le risque qu'un référentiel privé inclue des informations d'identification d'accès à d'autres systèmes, ou laisse les cybercriminels accéder aux certificats de signature de code utilisés lors de la création du logiciel pour diffusion publique.

En fait, ce type de fuite de données peut même être un problème pour les référentiels publics, y compris les projets de code source open source qui ne sont pas secrets et sont censés être téléchargeables par n'importe qui.

Une fuite de données open source peut se produire lorsque les développeurs regroupent par inadvertance des fichiers privés de leur réseau de développement dans le package de code public qu'ils téléchargent finalement pour que tout le monde puisse y accéder.

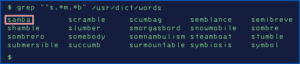

Ce genre d'erreur peut conduire à la fuite très publique (et très publiquement consultable) de fichiers de configuration privés, serveur privé clés d'accès, Personnel jetons d'accès et mots de passe, et même entiers arborescences de répertoires qui étaient simplement au mauvais endroit au mauvais moment.

Pour le meilleur ou pour le pire, il a fallu près de deux mois à GitHub pour déterminer à quel point leurs attaquants avaient mis la main sur ce cas, mais les réponses sont maintenant disponibles, et il semble que :

- Les escrocs ont mis la main sur des certificats de signature de code pour les produits GitHub Desktop et Atom. Cela signifie, en théorie, qu'ils pourraient publier des logiciels malveillants avec un sceau d'approbation officiel Github dessus. Notez que vous n'auriez pas besoin d'être un utilisateur existant de l'un ou l'autre de ces produits spécifiques pour être trompé - les criminels pourraient donner l'imprimatur de GitHub à presque tous les logiciels qu'ils voulaient.

- Les certificats de signature volés étaient cryptés et les escrocs n'ont apparemment pas obtenu les mots de passe. Cela signifie, en pratique, que même si les escrocs ont les certificats, ils ne pourront pas les utiliser tant qu'ils n'auront pas déchiffré ces mots de passe.

Les facteurs atténuants

Cela semble être une très bonne nouvelle pour ce qui était un mauvais départ, et ce qui améliore encore la nouvelle, c'est :

- Seuls trois des certificats n'avaient pas encore expiré le jour où ils ont été volés. Vous ne pouvez pas utiliser un certificat expiré pour signer un nouveau code, même si vous disposez du mot de passe pour déchiffrer le certificat.

- Un certificat volé a expiré entre-temps, le 2023-01-04. Ce certificat servait à signer des programmes Windows.

- Un deuxième certificat volé expire demain, 2023-02-01. C'est aussi un certificat de signature pour les logiciels Windows.

- Le dernier certificat n'expire qu'en 2027. Celui-ci est pour signer des applications Apple, donc GitHub dit que c'est "travailler avec Apple pour surveiller toute [...] nouvelle application signée." Notez que les escrocs devraient d'abord déchiffrer le mot de passe du certificat.

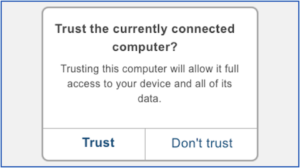

- Tous les certificats concernés seront révoqués le 2023-02-02. Les certificats révoqués sont ajoutés à une liste de contrôle spéciale que les systèmes d'exploitation (ainsi que les applications telles que les navigateurs) peuvent utiliser pour bloquer le contenu garanti par des certificats qui ne devraient plus être fiables.

- Selon GitHub, aucune modification non autorisée n'a été apportée à l'un des référentiels qui ont été prélevés. Il semble qu'il s'agissait d'un compromis en « lecture seule », où les attaquants pouvaient regarder, mais pas toucher.

Que faire?

La bonne nouvelle est que si vous n'êtes pas un utilisateur GitHub Desktop ou Atom, vous n'avez rien à faire immédiatement.

Si vous avez GitHub Desktop, vous devez effectuer la mise à niveau avant demain pour vous assurer que vous avez remplacé toutes les instances de l'application qui ont été signées par un certificat sur le point d'être signalé comme incorrect.

Si vous utilisez toujours Atom (qui a été interrompu en juin 2022 et a pris fin en tant que projet logiciel officiel GitHub le 2022-12-15), vous aurez curieusement besoin de rétrograder à une version légèrement plus ancienne qui n'a pas été signée avec un certificat maintenant volé.

Étant donné qu'Atom a déjà atteint la fin de sa vie officielle et ne recevra plus de mises à jour de sécurité, vous devriez probablement le remplacer de toute façon. (Le très populaire Visual Studio Code, qui appartient également à Microsoft, semble être la principale raison pour laquelle Atom a été abandonné en premier lieu.)

Si vous êtes vous-même développeur ou gestionnaire de logiciels…

… pourquoi ne pas utiliser cela comme une incitation à aller vérifier :

- Qui a accès à quelles parties de notre réseau de développement ? Surtout pour les projets hérités ou en fin de vie, y a-t-il des utilisateurs hérités qui ont encore un accès restant dont ils n'ont plus besoin ?

- Avec quel soin l'accès à notre référentiel de code est-il verrouillé ? Certains utilisateurs possèdent-ils des mots de passe ou des jetons d'accès qui pourraient facilement être volés ou utilisés à mauvais escient si leurs propres ordinateurs étaient compromis ?

- Quelqu'un a-t-il téléchargé des fichiers qui ne devraient pas être là ? Windows peut induire en erreur même les utilisateurs expérimentés en supprimant les extensions à la fin des noms de fichiers, de sorte que vous ne savez pas toujours de quel fichier il s'agit. Les systèmes Linux et Unix, y compris macOS, masquent automatiquement de la vue (mais pas de l'utilisation !) Tous les fichiers et répertoires commençant par un point (point).

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/01/31/github-code-signing-certificates-stolen-but-will-be-revoked-this-week/

- 1

- 2022

- 7

- a

- Capable

- Qui sommes-nous

- Absolute

- accès

- Compte

- hybrides

- a acquise

- actually

- ajoutée

- Après

- à opposer à

- Tous

- déjà

- toujours

- ainsi que le

- Une autre

- réponses

- chacun.e

- appli

- Apple

- approbation

- applications

- Archive

- associé

- atome

- attaquer

- auteur

- auto

- automatiquement

- image de fond

- Mal

- car

- before

- a commencé

- Améliorée

- Block

- frontière

- Bas et Leggings

- violation

- navigateurs

- Développement

- Pack de blanchiment

- la performance des entreprises

- Appelez-nous

- prudent

- prudemment

- maisons

- Canaux centraux

- Assurément

- certificat

- certificats

- Modifications

- caractère

- vérifier

- prétentions

- code

- collègues

- Couleur

- Sociétés

- compromis

- Compromise

- ordinateurs

- confiance

- configuration

- contient

- contenu

- contenu

- Entreprises

- pourriez

- cours

- couverture

- fissure

- Lettres de créance

- Criminels

- Crooks

- Clients

- les cybercriminels

- données

- fuite de données

- Base de données

- bases de données

- journée

- Décembre

- Décrypter

- Département

- à poser

- détails

- détecté

- Développeur

- mobiles

- Développement

- directement

- répertoires

- Commande

- Ne pas

- DOT

- down

- même

- les effets

- non plus

- ailleurs

- emails

- crypté

- assurer

- Tout

- notamment

- établir

- Pourtant, la

- tout le monde

- exemple

- existant

- expérimenté

- étendre

- extensions

- Figure

- Déposez votre dernière attestation

- Fichiers

- Prénom

- marqué

- de

- obtenez

- obtention

- GitHub

- Donner

- Go

- Bien

- arriver

- arrivé

- la taille

- Cacher

- appuyez en continu

- flotter

- Comment

- Cependant

- HTTPS

- immédiatement

- Impact

- in

- Motivation

- comprendre

- Y compris

- d'information

- Infrastructure

- Intelligence

- interne

- IT

- lui-même

- jargon

- connu

- Nom de famille

- conduire

- fuite

- Legacy

- VIE

- linux

- fermé

- plus long

- Style

- LOOKS

- click

- macos

- LES PLANTES

- FAIT DU

- manager

- Marge

- largeur maximale

- veux dire

- messages

- Microsoft

- pourrait

- erreur

- atténuer

- Surveiller

- mois

- PLUS

- noms

- presque

- Besoin

- Ni

- réseau et

- Nouveauté

- nouvelles

- Ordinaire

- officiel

- ONE

- open source

- d'exploitation

- systèmes d'exploitation

- organisations

- Autre

- Outlook

- propre

- paquet

- partie

- les pièces

- Mot de Passe

- mots de passe

- paul

- période

- personnel

- Place

- plans

- Platon

- Intelligence des données Platon

- PlatonDonnées

- position

- Poteaux

- défaillances

- pratique

- assez

- précédent

- primaire

- Privé

- Probablement

- Problème

- Produits

- Programmes

- Projet

- projets

- public

- publiquement

- publier

- mettre

- vite.

- atteint

- raison

- libérer

- remplacer

- remplacé

- dépôt

- Révélé

- Analyse

- même

- Deuxièmement

- secret

- sécurité

- mises à jour de sécurité

- semble

- phrase

- devrait

- signer

- signé

- signature

- simplement

- So

- Logiciels

- solide

- quelques

- Quelqu'un

- quelque chose

- quelque peu

- Identifier

- code source

- spécial

- groupe de neurones

- Commencer

- Encore

- volé

- storage

- stockée

- studio

- tel

- supposé

- SVG

- combustion propre

- Système

- équipe

- Les

- leur

- Là.

- cette semaine

- trois

- fiable

- à

- jeton

- Tokens

- demain

- top

- -nous

- transition

- communication

- confiance

- En fin de compte

- sous-jacent

- unix

- Actualités

- améliorer

- téléchargé

- URL

- utilisé

- Utilisateur

- utilisateurs

- divers

- version

- Victime

- Voir

- Vote

- voulu

- façons

- semaine

- Quoi

- que

- qui

- WHO

- sera

- fenêtres

- Word

- vaut

- pourra

- faux

- Votre

- zéphyrnet

![S3 Ep124 : Quand les soi-disant applications de sécurité deviennent malveillantes [Audio + Texte]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)