L’évolution du paysage géopolitique et l’évolution des exigences réglementaires ont transformé l’environnement de cybersécurité en Europe au cours de l’année écoulée, engendrant de nouveaux défis en matière de protection des infrastructures critiques et des données sensibles.

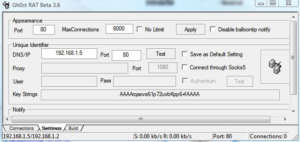

La guerre en Ukraine et le conflit à Gaza ont entraîné une montée de l’hacktivisme, et les gangs de ransomwares ont excellé en capitalisant rapidement sur de nouvelles vulnérabilités critiques pour obtenir un premier accès au sein de nombreuses organisations. Cette situation est exacerbée par le fait que les auteurs de menaces ont davantage accès à divers moyens d'automatisation, qu'il s'agisse de boîtes à outils de commande et de contrôle (C2) facilement disponibles, d'IA générative (genAI) pour soutenir leurs efforts de spear phishing ou de ransomwares disponibles dans le commerce sur le Dark Web.

Le conflit en Ukraine a dominé le début de l’année, la menace de cyberattaques et de contre-attaques émanant d’États-nations pouvant s’échapper du théâtre de la guerre pour s’étendre au cyber-écosystème européen plus large. « Les infrastructures critiques resteront une cible à la fois de « propagande » et de véritables perturbations », déclare Gareth Lindahl-Wise, RSSI chez Ontinue. « Les données sensibles continueront d’être activement recherchées à des fins militaires opérationnelles, à des fins d’extorsion criminelle, ainsi qu’à des fins d’avantages commerciaux et étatiques. »

L'Agence de l'Union européenne pour la cybersécurité (ENISA), l'agence de l'UE chargée d'atteindre un niveau commun élevé de cybersécurité dans toute l'Europe, a enregistré environ 2,580 2022 incidents entre juillet 2023 et juin 220. Ce nombre n'inclut pas les XNUMX incidents ciblant spécifiquement deux ou plusieurs États membres de l'UE. États membres, selon la porte-parole de l'ENISA, Laura Heuvinck. « Dans la plupart des cas, les principales menaces peuvent être motivées par une combinaison d’intentions telles que le gain financier, la perturbation, l’espionnage, la destruction ou l’idéologie dans le cas de l’hacktivisme », explique Heuvinck.

L’UE va de l’avant avec des règles de sécurité

Et sur le front de la réglementation des données, l’Union européenne reste incroyablement active.

Le Règlement général sur la protection des données (RGPD) – une loi complète sur la protection des données mise en œuvre par l'UE en mai 2018 – a mobilisé beaucoup d'attention et d'énergie chez les personnes qui travaillent dans les fonctions de sécurité pour mieux comprendre les données dont elles disposent, où elles se trouvent, comment il est sécurisé et avec qui il est partagé. « En dehors des éléments « consentement » et « droit d’utilisation », ceux-ci auraient dû constituer dès le départ des éléments de base pour la sécurité des données », déclare Lindahl-Wise. « Il existe un risque que les données commercialement sensibles, mais non personnelles, soient laissées au second plan dans la priorisation. »

La nouvelle directive de l'Union européenne, la directive NIS 2 2022/2555, vise à améliorer la sécurité et la résilience des réseaux et des systèmes d'information dans l'ensemble de l'UE. Les organisations concernées (les fournisseurs de ce qui est considéré comme des « services essentiels », tels que les fournisseurs d'énergie, d'eau potable, les institutions financières et de santé, les fournisseurs de services Internet, les transports et l'administration publique, pour n'en citer que quelques-uns) sont légalement tenues de mettre en œuvre des « mesures techniques appropriées et proportionnées ». , opérationnelles et organisationnelles » pour gérer et atténuer les risques de cybersécurité. Les organisations ont jusqu’en octobre 2024 pour s’y conformer.

Alors que le RGPD a conduit à une surveillance croissante de la confidentialité et du traitement des données (qui utilise nos données, où et dans quel but), NIS2 pousse les organisations européennes à accroître considérablement leur cyber-maturité, déclare Max Heinemeyer, directeur produit chez Darktrace. , notant que NIS2 a été un sujet majeur lors de diverses conférences européennes sur la sécurité cette année. « Les organisations ressentent la pression d'agir et de respecter la conformité », déclare Heinemeyer.

Début décembre, la Commission européenne, le Conseil et le Parlement ont annoncé être parvenus à un accord sur le texte de la loi sur la cyber-résilience. Cela signifie que même s'il reste encore des choses à régler au cours du processus législatif, la loi devrait devenir loi et entrer en vigueur début 2024. L'ARC, qui vise à protéger les consommateurs et les entreprises utilisant des produits numériques, introduira un nouvel ensemble de mesures de cybersécurité. obligations, telles que des mises à jour de sécurité obligatoires pendant au moins cinq ans et la divulgation aux agences gouvernementales des vulnérabilités non corrigées et activement exploitées.

Sécuriser la sécurité de l'IA/ML

L’UE a réagi aux risques potentiels de cybersécurité liés à l’IA et à l’apprentissage automatique en adoptant la loi européenne sur l’intelligence artificielle. Même si la loi doit encore passer par plusieurs cycles de procédures législatives avant de devenir loi, il existe un accord sur les grandes lignes. Les éléments proposés restreindront l’utilisation des technologies de reconnaissance automatique des visages, interdiront diverses manières d’utiliser l’IA, placeront sous surveillance les produits à haut risque exécutant l’UA et imposeront des exigences de transparence et de surveillance concernant les modèles d’IA. La cybersécurité est un élément important des exigences de la loi pour garantir la fiabilité des systèmes d’IA.

La loi sur l’IA serait la première réglementation complète sur la technologie de l’IA, et, à l’instar de la manière dont le RGPD établit une norme en matière de protection des données, elle établirait une norme élevée en matière de réglementation de l’IA que d’autres pays pourraient suivre. Cependant, certains craignent que la réglementation de l'IA ne soit trop difficile et pourrait potentiellement entraver l'innovation en Europe, déclare Ron Moscona, associé du cabinet d'avocats international Dorsey & Whitney. Si l’UE impose des réglementations sur le développement et la distribution de logiciels d’IA, cela aura un impact sur les développeurs et les fournisseurs opérant dans l’UE, mais cela sera largement ignoré par les entreprises, les instituts de recherche et les agences d’État des autres pays.

« Le résultat peut signifier que même si le développement technologique local est entravé en Europe en raison de réglementations exigeantes, il continuera à se développer ailleurs de manière relativement incontrôlée et il sera très difficile de s'appuyer sur les réglementations locales pour arrêter les logiciels d'IA non conformes générés dans le monde entier. monde de trouver sa voie vers les marchés et les utilisateurs européens », déclare Moscona.

Autres initiatives d'IA et de cybersécurité

Des efforts ont été déployés tels que la création de l'Académie européenne des compétences en cybersécurité et du Centre européen de compétences en cybersécurité, ainsi que le développement de programmes européens de cybersécurité, un cadre de certification complet. « Ces initiatives se concentrent principalement sur des aspects tels que la sécurité de la chaîne d'approvisionnement, la transparence, la sécurité dès la conception, ainsi que le développement des compétences et la formation », explique Jochen Michels, responsable des affaires publiques en Europe chez Kaspersky.

L'ENISA travaille à la cartographie de l'écosystème de cybersécurité de l'IA et fournit des recommandations de sécurité pour les défis qu'elle prévoit. L’agence a également publié le rapport Artificial Intelligence and Cybersecurity Research, qui vise à identifier le besoin de recherche sur les utilisations de l’IA en matière de cybersécurité et sur la sécurisation de l’IA. Une évaluation des risques de sécurité doit prendre en compte la conception du système et son objectif, explique Heuvinck de l’ENISA. La cybersécurité et la protection des données sont importantes dans chaque partie de l'écosystème de l'IA pour créer une technologie fiable.

Il y a deux aspects différents à considérer concernant l’impact de l’IA sur la cybersécurité. D’une part, l’IA peut être exploitée pour manipuler les résultats attendus, comme par exemple la façon dont l’IA est utilisée dans l’Open Cyber Situational Awareness Machine de l’ENISA, qui collecte, classe et présente automatiquement les informations liées à la cybersécurité et aux cyberincidents provenant de sources ouvertes. D’un autre côté, les techniques d’IA peuvent être utilisées pour soutenir les opérations de sécurité, mais pour que cela fonctionne, l’organisation doit être en mesure d’évaluer l’impact de l’IA, ainsi que de la surveiller et de la contrôler en vue de la rendre sécurisée et robuste.

« La cybersécurité est une évidence si nous voulons garantir la fiabilité, la fiabilité et la robustesse des systèmes d’IA, tout en permettant une acceptation accrue par les utilisateurs, un déploiement fiable des systèmes d’IA et la conformité réglementaire », déclare Heuvinck.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/cyber-risk/europe-hacktivism-gdpr-new-security-laws-ahead-2024

- :possède

- :est

- :ne pas

- :où

- $UP

- 2018

- 2022

- 2023

- 2024

- 220

- a

- Capable

- A Propos

- Académie

- acceptation

- accès

- Selon

- Compte

- la réalisation de

- à travers

- Agis

- infection

- activement

- acteurs

- En outre

- administration

- Avantage

- Affaires

- affecté

- agences

- agence

- contrat

- devant

- AI

- Loi sur l'IA

- Modèles AI

- Réglementation de l'IA

- Systèmes d'IA

- AI / ML

- Destinée

- vise

- Permettre

- aussi

- montant

- an

- ainsi que le

- annoncé

- approprié

- d'environ

- SONT

- autour

- artificiel

- intelligence artificielle

- AS

- aspects

- Evaluer

- Évaluation de risque climatique

- At

- Attaques

- Automatique

- automatiquement

- Automation

- disponibles

- Basics

- BE

- devenez

- devient

- était

- before

- va

- Améliorée

- jusqu'à XNUMX fois

- tous les deux

- Apporter

- vaste

- Développement

- entreprises

- mais

- by

- CAN

- capitalisant

- maisons

- cas

- Canaux centraux

- Certifications

- chaîne

- globaux

- chef

- chef de produit

- CISO

- combinaison

- commercial

- commercialement

- commission

- Commun

- Sociétés

- conformité

- se conformer

- complet

- Préoccupations

- conférences

- conflit

- consentement

- Considérer

- considéré

- Les consommateurs

- continuer

- des bactéries

- Core

- pourriez

- Conseil

- Counter

- d'exportation

- ARC

- engendrent

- création

- Criminel

- critique

- Infrastructure critique

- cyber

- la cyber-sécurité

- cyber-attaques

- Cybersécurité

- DANGER

- Foncé

- Places de marché

- données

- confidentialité des données

- informatique

- protection des données

- loi sur la protection des données

- la sécurité des données

- Décembre

- dévoué

- exigeant

- déploiement

- Conception

- développer

- mobiles

- Développement

- différent

- difficile

- numérique

- Divulgation

- Perturbation

- distribution

- dominé

- Dorsey

- entraîné

- conduite

- pendant

- "Early Bird"

- des échos

- risque numérique

- effet

- efforts

- élément

- éléments

- ailleurs

- énergie

- assurer

- Environment

- espionnage

- essential

- services essentiels

- Ether (ETH)

- EU

- Europe

- du

- Commission européenne

- Union européenne

- Chaque

- évolution

- attendu

- Exploités

- extorsion

- Visage

- reconnaissance de visage

- sentiment

- few

- la traduction de documents financiers

- trouver

- Ferme

- Prénom

- cinq

- Focus

- suivre

- Pour

- Avant

- Framework

- De

- avant

- fonctions

- Gain

- RGPD

- Général

- données GENERALES

- Règlement Général de Protection des Données

- généré

- génératif

- IA générative

- véritable

- géopolitique

- donné

- Go

- Gouvernement

- organismes gouvernementaux

- guarantir

- hacktivisme

- ait eu

- marteau

- main

- Vous avez

- ayant

- front

- la médecine

- Haute

- risque élevé

- Comment

- Cependant

- HTTPS

- identifier

- if

- Impact

- Mettre en oeuvre

- mis en œuvre

- important

- imposer

- l'amélioration de

- in

- Dans d'autres

- incidents

- comprendre

- increased

- croissant

- incroyablement

- d'information

- Systèmes D'Information

- Infrastructure

- initiale

- les initiatives

- Innovation

- les établissements privés

- Intelligence

- prévu

- intentions

- International

- Internet

- développement

- introduire

- IT

- SES

- jpg

- Juillet

- juin

- Kaspersky

- XNUMX éléments à

- paysage d'été

- principalement

- Droit applicable et juridiction compétente

- cabinet d'avocats

- Lois

- apprentissage

- LED

- à gauche

- légalement

- Législatives

- Niveau

- locales

- click

- machine learning

- principalement

- majeur

- Fabrication

- gérer

- obligatoire

- de nombreuses

- cartographie

- Marchés

- maturité

- max

- Mai..

- signifier

- veux dire

- membre

- Militaire

- minimum

- Réduire les

- numériques jumeaux (digital twin models)

- Surveiller

- PLUS

- (en fait, presque toutes)

- motivés

- prénom

- Besoin

- Besoins

- réseau et

- Nouveauté

- notant

- nombre

- obligations

- octobre

- of

- Financier

- on

- ONE

- ouvert

- d'exploitation

- opérationnel

- Opérations

- or

- organisation

- organisationnel

- organisations

- Autre

- nos

- ande

- les résultats

- grandes lignes

- au contrôle

- plus de

- Surveillance

- parlement

- partie

- les partenaires

- passé

- Personnes

- pii

- Place

- Platon

- Intelligence des données Platon

- PlatonDonnées

- pauvres

- défaillances

- l'éventualité

- cadeaux

- la parfaite pression

- contextualisée

- la confidentialité

- Procédures

- processus

- traitement

- Produit

- Produits

- interdire

- Propagande

- proportionné

- proposé

- protection

- fournisseurs

- aportando

- public

- publié

- but

- des fins

- pousse

- vite.

- ransomware

- atteint

- facilement

- reconnaissance

- recommandations

- enregistré

- Règlement

- règlements

- régulateurs

- Conformité réglementaire

- en relation

- rapport

- relatif

- relativement

- fiabilité

- fiable

- compter

- rester

- reste

- rapport

- Exigences

- un article

- Institutions de recherche

- la résilience

- restreindre

- résultat

- bon

- Augmenter

- Analyse

- évaluation des risques

- risques

- robuste

- solidité

- RON

- tours

- pour le running

- s

- la sauvegarde

- garanties

- dit

- Schémas

- examen minutieux

- sécurisé

- sécurisé

- sécurisation

- sécurité

- Opérations de cybersécurité

- mises à jour de sécurité

- voit

- sensible

- service

- les fournisseurs de services

- Services

- set

- plusieurs

- commun

- DÉPLACEMENT

- devrait

- significative

- de façon significative

- similaires

- compétence

- compétences

- Logiciels

- recherché

- Sources

- spécifiquement

- porte-parole

- L'équipe

- Standard

- Région

- États

- étapes

- Encore

- Arrêter

- tel

- fournisseurs

- la quantité

- chaîne d'approvisionnement

- Support

- combustion propre

- Système

- Prenez

- Target

- ciblage

- Technique

- techniques

- Les technologies

- Technologie

- Développement de la technologie

- texte

- qui

- La

- le monde

- Théâtre

- leur

- Là.

- Ces

- l'ont

- des choses

- this

- cette année

- menace

- acteurs de la menace

- des menaces

- Avec

- à

- trop

- top

- sujet

- Formation

- transformé

- Transparence

- transport

- fiabilité

- digne de confiance

- deux

- Ukraine

- guerre d'ukraine

- sous

- comprendre

- union

- jusqu'à

- Actualités

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- Usages

- en utilisant

- divers

- très

- Voir

- vulnérabilités

- souhaitez

- guerre

- Eau

- façons

- we

- web

- WELL

- Quoi

- qui

- tout en

- Si l’achat

- WHO

- plus large

- sera

- comprenant

- dans les

- activités principales

- de travail

- world

- pourra

- an

- années

- encore

- zéphyrnet