Les cybercriminels ciblent les entreprises qui travaillent avec une grande quantité de données personnelles mais qui ont mis en place des pratiques de sécurité de base. En tant que tels, ils cibleront souvent les magasins de commerce électronique.

Depuis 2020, le commerce électronique a explosé, aidant des milliers d'entrepreneurs à lancer leur entreprise en ligne. Malheureusement, les magasins en ligne sont également devenus la victime courante des pirates qui cherchent à voler les données des clients.

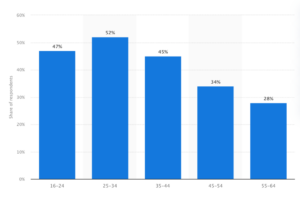

En 2021, presque 83% des entreprises de commerce électronique ont subi des attaques de sécurité lors du Black Friday/Cyber Monday, contre environ 32 % en 2019. Malgré l'augmentation des attaques, seuls 32 % des propriétaires d'entreprise ont déclaré se sentir prêts à arrêter les attaques.

Dans cet article, nous discuterons de la sécurité du commerce électronique, des menaces les plus courantes et de la manière dont vous pouvez protéger votre boutique en ligne contre les cybercriminels.

Qu'est-ce que la sécurité du commerce électronique ?

Les propriétaires de magasins doivent définir des protocoles qui protègent les données des utilisateurs contre les pirates. Ces protocoles sont des mesures de sécurité du commerce électronique. La confiance des consommateurs étant le Saint Graal des boutiques en ligne, l'objectif de la sécurité du commerce électronique est de soutenir la relation client-vendeur en fournissant un environnement sûr.

Pour ce faire efficacement, les protocoles de sécurité du commerce électronique doivent :

- Protégez les données privées des tiers

- Gardez les données intactes

- N'autoriser l'accès qu'aux personnes autorisées

Seule une combinaison holistique d'intégrité, d'authenticité et de confidentialité des données peut protéger votre entreprise de commerce électronique des regards indiscrets des pirates. Lisez la suite pour savoir comment vous pouvez assurer la sécurité.

Différence entre la sécurité du commerce électronique et la conformité

La sécurité du commerce électronique est un processus en constante évolution qui devrait vous concerner, vous et votre entreprise. Il fonctionne indépendamment de la conformité et nécessite des actions proactives de votre part pour protéger les transactions et les données des clients.

La conformité, quant à elle, se concentre sur la façon dont les autorités perçoivent vos pratiques commerciales en fonction de normes établies. Par exemple, il existe la norme de sécurité des données de l'industrie des cartes de paiement. Vous devez être conforme à la norme PCI DSS afin de traiter en toute sécurité les données de carte de crédit. Si vous utilisez Ecwid par Lightspeed pour votre boutique en ligne, vous êtes déjà conforme à la norme PCI DSS.

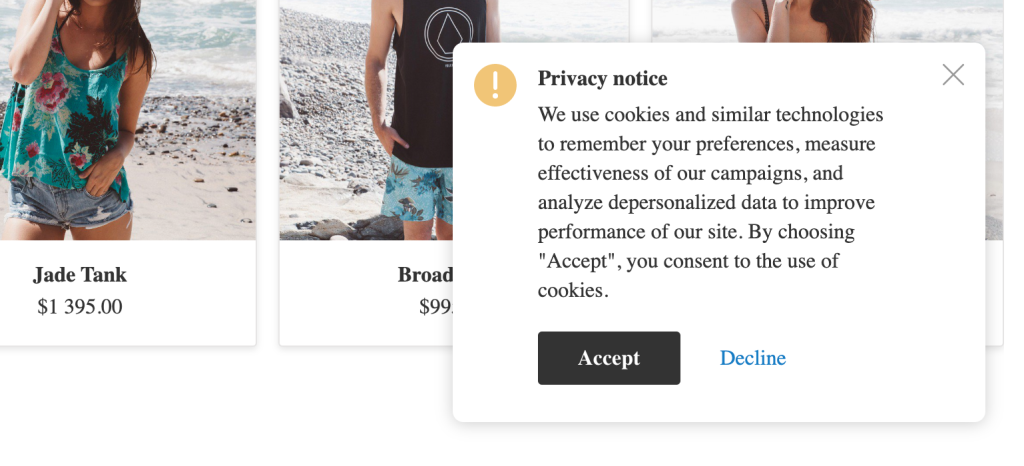

Les magasins de commerce électronique doivent également connaître les diverses lois régionales s'ils servent des clients de certaines régions. Par exemple, si vous vendez en ligne en Europe, vous devez vous conformer aux réglementations GDPR lors du traitement des données de vos clients. Gardez à l'esprit qu'il s'applique à votre entreprise même si elle n'est pas située en Europe. Si vous avez des clients de l'UE, vous devez vous conformer au RGPD.

Ecwid by Lightspeed a tout ce dont vous avez besoin pour vous conformer aux réglementations GDPR. Vérifier ces instructions pour vous assurer que vous avez activé tous les paramètres nécessaires à la conformité GDPR.

L'une des exigences du GDPR est d'obtenir le consentement clair des clients pour l'utilisation de cookies

Principales menaces à la sécurité du commerce électronique

Avant d'apprendre à protéger votre boutique en ligne contre les cybercriminels, vous devez identifier les différentes menaces de sécurité. En ce qui concerne le commerce électronique, la plupart des attaquants se feront passer pour des sites authentiques pour exploiter la confiance des consommateurs ou attaqueront directement le système de paiement utilisé par les magasins en ligne.

Phishing

L'hameçonnage est l'un des trucs les plus anciens dans le livre d'un pirate et toujours très efficace aujourd'hui. Son succès repose sur l'exploitation de la volonté des gens de faire confiance à l'authenticité d'une entreprise.

Les pirates imitent de vraies entreprises pour envoyer des fichiers et des liens malveillants aux consommateurs, en extrayant des données lorsqu'un destinataire répond. Dans la plupart des cas, les pirates utilisent de fausses factures, des offres de mise à niveau de compte et de nouvelles commandes pour attirer les gens. Les escroqueries par hameçonnage ciblent les équipes internes et les clients d'une entreprise. Souvent, il est difficile de distinguer une arnaque de la vraie chose sans un œil attentif.

Les types d'hameçonnage courants dans le commerce électronique incluent :

- Cloner le phishing: une attaque de phishing où les pirates clonent un précédent e-mail légitime et en envoient une copie au destinataire avec des liens malveillants.

- Hameçonnage ou hameçonnage de baleines : un pirate informatique peut se faire passer pour votre employé et vous demander de lui virer de l'argent ou de modifier les détails de paiement de la facture, etc.

Suivez ces Des instructions de notre centre d'aide pour vous protéger contre le phishing.

Spam

Le spam est une attaque à volume élevé et à faible effort qui incite les consommateurs à cliquer sur des liens malveillants. Alors que les pièces jointes sont généralement utilisées pour le phishing, les spams apparaissent souvent dans les SMS, les commentaires, les messages directs et les e-mails contenant des liens.

Par exemple, les sites Web de commerce électronique afficheront les avis des consommateurs à des fins de preuve sociale. Les pirates utiliseront la section des commentaires pour partager du spam. Assurez-vous de nettoyer les commentaires indésirables ou les critiques de votre site Web. Si vous n'êtes pas au courant des spams sur votre site Web, vous risquez d'être pénalisé par Google et de perdre des clients fidèles.

Fraude financière

La fraude financière prend de nombreuses formes, mais c'est l'un des moyens les plus populaires utilisés par les pirates pour attaquer votre entreprise. Les criminels parcourent les sites Web de cartes de crédit pour récupérer des données, lancent des escroqueries par hameçonnage pour obtenir les détails des cartes des clients, commandent des produits à l'aide de cartes volées et utilisent de fausses demandes de retour pour drainer les clients et votre entreprise.

Si vous ou vos clients êtes touchés par une fraude à la carte de crédit, envisagez de mettre en place une alerte leur indiquant quand bloquer ou geler leur crédit.

DDoS et attaques par force brute

Lorsque les pirates passent à l'offensive, ils se tournent vers le déni de service dédié (DDoS) et les attaques par force brute. Les attaques DDoS et DoS similaires submergent et finissent par fermer un site Web de commerce électronique en envoyant un trafic volumineux à partir d'un ou de serveurs distribués.

Les ventes du Black Friday et du Cyber Monday offrent aux pirates la meilleure opportunité de rendre les boutiques en ligne indisponibles. C'est le côté de la sécurité du commerce électronique qui a un impact direct sur votre capacité à vendre des biens.

Les attaques par force brute utilisent des méthodes d'essai et d'erreur pour accéder aux informations de connexion ou financières. Comme il s'agit d'un processus automatisé, les pirates ne tardent pas à trouver les bonnes combinaisons.

Logiciels malveillants et rançongiciels

Chaque entreprise doit être consciente des logiciels malveillants et des rançongiciels, qui sont des menaces constantes pour la cybersécurité. Malware est le terme générique désignant tout type de logiciel conçu pour voler, supprimer et retenir des données en otage. Cela peut être fait avec des logiciels publicitaires ralentissant les appareils, des chevaux de Troie modifiant les systèmes d'exploitation et des injections SQL corrompant les bases de données.

Le ransomware est un type de malware qui a pris de l'importance ces derniers temps en raison de la quantité de données critiques que les gens stockent dans leurs appareils et de la mesure dans laquelle ils sont prêts à aller pour les récupérer.

Attaques d'ingénierie sociale

L'hameçonnage et d'autres escroqueries s'appuient fortement sur des tactiques d'ingénierie sociale pour tromper leurs cibles. Avec la prolifération des ensembles de données, l'ingénierie sociale est devenue un outil efficace pour les pirates. Ils utilisent des arrière-plans de profil pour se faire passer pour des entreprises ou des clients fiables et exploitent les vulnérabilités émotionnelles pour voler des données.

Si vous vous faites arnaquer en ligne par une attaque d'ingénierie sociale, savoir réagir rapidement peut vous aider à récupérer ce que vous avez perdu.

Comment protéger votre boutique en ligne des cybermenaces

Maintenant que vous connaissez les différentes façons dont les cybercriminels peuvent cibler votre magasin ou vos clients, il est temps de comprendre comment vous pouvez vous défendre contre eux.

Sécurisez vos mots de passe

Si vous pensez que vos mots de passe sont forts, détrompez-vous. Selon un Étude des systèmes de ruche, les attaques par force brute peuvent pirater un mot de passe alphanumérique à 8 caractères en 39 minutes.

Voici les bonnes pratiques pour mots de passe forts:

- Utilisez toujours des combinaisons de lettres majuscules et minuscules, de chiffres et de caractères spéciaux pour rendre vos mots de passe complexes.

- Comme le montre l'étude de Hive Systems, la longueur des mots de passe compte autant, sinon plus. Rendre obligatoire pour les équipes et les nouveaux clients la création de mots de passe à 12 caractères.

- Ne recyclez pas les anciens mots de passe, car ils ouvrent souvent la porte à des attaques d'ingénierie sociale.

- Il en va de même pour les références génériques et faciles à deviner. N'utilisez pas de citations populaires, d'anniversaires ou d'informations personnelles. Surtout, ne partagez pas les mots de passe publiquement.

- En fin de compte, utilisez un bon gestionnaire de mots de passe pour créer des mots de passe aléatoires et complexes pour les connexions.

Choisissez une plateforme d'hébergement et de commerce électronique sécurisée

Une grande partie de la sécurité de votre commerce électronique dépend de la hébergement web et les plates-formes de commerce électronique que vous choisissez. Vous pouvez aller avec Amazon Web Services (AWS), Google Cloud, ou choisissez un fournisseur d'hébergement spécifique à une catégorie avec des fonctionnalités de commerce électronique intégrées.

Dans tous les cas, vous devez vous assurer que vos plateformes d'hébergement et de commerce électronique couvrent quelques éléments de base :

- Conformité PCI DSS

- Sauvegardes automatiques

- HTTPS partout

- Ne collecte pas les informations de carte de crédit

- S'intègre à plusieurs fournisseurs de paiement

Ecwid by Lightspeed a été construit sur la sécurité et la confidentialité des clients. Il est basé sur AWS et couvre toutes les meilleures pratiques de sécurité énumérés ci-dessus pour rendre votre entreprise de commerce électronique aussi sûre que possible.

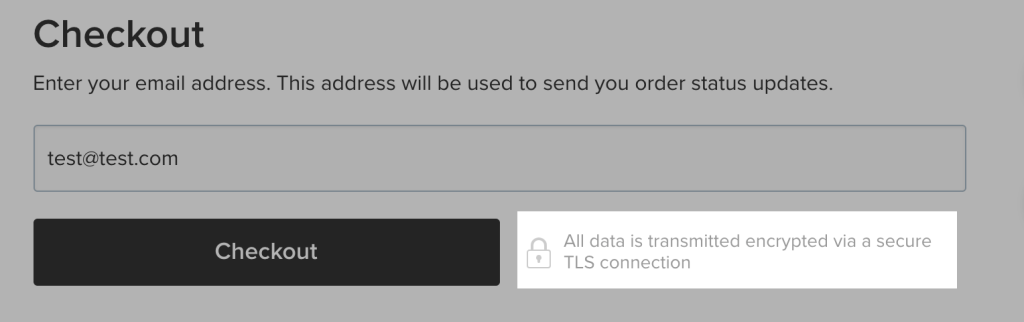

Pour montrer à vos clients que les achats dans votre magasin sont sécurisés, Ecwid affiche ce message à la caisse

Obtenir un certificat SSL

Le certificat Secure Sockets Layer (SSL) est essentiel pour les boutiques en ligne qui reçoivent de nombreuses requêtes sensibles. SSL crypte toutes les demandes des utilisateurs aux serveurs du site Web, des connexions au compte aux informations de paiement.

SSL fait également partie du protocole HTTPS qui rend votre site Web plus résilient contre les pirates. Une boutique de commerce électronique sans certificat SSL expose son trafic à quiconque cherche à pénétrer et à voler des informations.

SSL est obligatoire pour la conformité PCI DSS et comme Ecwid by Lightspeed prend en charge PCI DSS, votre boutique en ligne est automatiquement protégée par un certificat SSL approprié.

Si vous avez ajouté un magasin Ecwid à un site Web existant, assurez-vous que vous obtenir un certificat SSL pour le reste de votre site Web.

Les magasins Ecwid sont protégés par le protocole HTTPS et SSl. Vos clients peuvent facilement voir que les achats dans votre boutique en ligne sont sûrs

Utiliser un logiciel antivirus

S'il est vrai que les logiciels d'exploitation ont évolué en termes de sécurité, les pirates aussi. Alors que les ordinateurs sont particulièrement sujets aux cyberattaques, les appareils mobiles peuvent aussi être piratés. Ne gérez pas votre entreprise en utilisant les protections par défaut sur vos appareils.

Les logiciels antivirus utilisent des années de connaissances et d'expertise du secteur pour détecter de manière proactive les attaques et atténuer leurs menaces afin de vous aider à éviter les temps d'arrêt. Vous ne pouvez pas rechercher manuellement des logiciels malveillants, des virus ou des logiciels espions dans votre panneau d'administration ou vos réseaux chaque seconde. Un logiciel antivirus automatise les tâches et surveille les éventuels vols de données.

Un bon logiciel antivirus peut même combiner une protection contre les logiciels malveillants avec une protection contre le vol d'identité, un VPN privé et un gestionnaire de mots de passe pour une sécurité complète.

Effectuez des sauvegardes régulières

Les sites Web de commerce électronique stockent des tonnes de supports de produits (tels que images de produits) et les données utilisateur qui nécessitent des sauvegardes régulières. Lorsque vous effectuez des sauvegardes de votre site Web, vous réduisez le risque de dysfonctionnements matériels et de cyberattaques qui ralentissent votre activité. La plupart des fournisseurs d'hébergement de commerce électronique, y compris Ecwid by Lightspeed, proposent des sauvegardes automatiques de sites Web pour ces raisons.

Vous vous demandez peut-être pourquoi devrais-je me concentrer sur les sauvegardes si mon hébergeur de commerce électronique s'en occupe ? Les sauvegardes automatiques sur le cloud sont excellentes et vous font gagner du temps en cas de problème. Mais vous devez également aller plus loin et télécharger régulièrement des copies des données de votre site Web, de préférence sur un appareil séparé. Il s'agit d'une sécurité intégrée qui peut vous éviter des ralentissements, des arrêts et des dommages à votre réputation.

Configurer un VPN

La plupart des magasins de commerce électronique dans le monde post-pandémique ont des équipes à distance, ce qui rend un réseau privé virtuel (VPN) crucial pour la sécurité.

Les VPN chiffrent les données circulant entre les nœuds et masquent les adresses IP dans la plupart des cas. Les employés peuvent partager des fichiers volumineux en toute sécurité et les clients peuvent partager des données confidentielles sans en avoir la trace. Les VPN vous permettent également de dépasser les restrictions géographiques et de servir des clients sur des marchés plus larges. Vous pouvez également configurer un réseau privé virtuel sur votre routeur de bureau pour sécuriser tous les appareils sur site.

Éduquez vos clients

Votre boutique en ligne est aussi sécurisée que votre client le plus occasionnel. La sécurité n'est jamais à sens unique : l'entreprise et le client doivent tous deux protéger les données de leurs extrémités respectives. C'est pourquoi il est important d'inclure les clients dans votre stratégie de sécurité de commerce électronique et de leur donner les moyens d'utiliser les fonctions de sécurité nécessaires. De plus, vous pouvez partager ces informations critiques sur la cybersécurité à l'aide d'un base de connaissances.

Par exemple, l'authentification multifacteur (MFA) doit être standardisée à tous les niveaux. Même ainsi, vous devez être le seul à éduquer vos clients. Par exemple, vous pouvez imposer des mots de passe alphanumériques à 12 caractères, les inciter à changer de mot de passe tous les quelques mois, expliquer comment le partage des données de commande ou de connexion peut exposer leurs comptes et clarifier les paramètres de communication afin qu'ils ne tombent pas dans le piège des escroqueries par hameçonnage.

Les clients soucieux de la sécurité peuvent rapidement identifier s'ils ont été piratés et le étapes à suivre en cas d'usurpation d'identité.

Conclure

En tant que propriétaire d'une entreprise de commerce électronique, vous devez porter plusieurs chapeaux chaque jour. Il peut sembler impossible de prêter une attention particulière à des choses importantes comme la sécurité. Mais il suffit d'une seule erreur pour perdre des données client, de l'argent et de la réputation.

Ecwid by Lightspeed peut vous aider à traverser le monde complexe de la sécurité du commerce électronique et à automatiser l'essentiel des actions afin que vous puissiez vous concentrer sur développer votre boutique en ligne.

Vous souhaitez en savoir plus sur la cybersécurité pour le e-commerce ?

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://www.ecwid.com/blog/how-to-protect-your-online-store-from-cyber-threats.html

- 2019

- 2020

- 2021

- capacité

- A Propos

- au dessus de

- accès

- Selon

- Compte

- hybrides

- à travers

- actes

- ajoutée

- En outre

- adresses

- admin

- à opposer à

- devant

- Alerte

- Tous

- déjà

- Amazon

- Amazon Web Services

- Amazon Web Services (AWS)

- montant

- antivirus

- chacun.e

- apparaître

- domaines

- article

- attaquer

- Attaques

- précaution

- Les Authentiques

- Authentification

- authenticité

- Pouvoirs publics

- automatiser

- Automatisation

- Automates

- Automatique

- automatiquement

- AWS

- RETOUR

- milieux

- sauvegardes

- basé

- Essentiel

- Basics

- car

- devenez

- LES MEILLEURS

- les meilleures pratiques

- jusqu'à XNUMX fois

- Noir

- planche

- livre

- la force brute

- construit

- la performance des entreprises

- pratiques commerciales

- entreprises

- Peut obtenir

- ne peut pas

- carte

- industrie de la carte

- Cartes

- les soins

- maisons

- cas

- occasionnel

- Canaux centraux

- certaines

- certificat

- Change

- caractères

- vérifier

- Selectionnez

- clair

- Fermer

- le cloud

- recueillir

- combinaison

- комбинации

- commentaire

- commentaires

- Commun

- Communication

- complexe

- conformité

- ordinateurs

- PROBLÈMES DE PEAU

- consentement

- Considérer

- constant

- consommateur

- Les consommateurs

- couverture

- engendrent

- crédit

- carte de crédit

- Criminels

- critique

- crucial

- des clients

- données client

- Clients

- cyber

- cyber lundi

- la cyber-sécurité

- cyber-attaques

- les cybercriminels

- Cybersécurité

- données

- la sécurité des données

- bases de données

- ensembles de données

- journée

- DDoS

- dévoué

- Réglage par défaut

- dépend

- un

- Malgré

- détails

- dispositif

- Compatibles

- difficile

- directement

- discuter

- distribué

- Ne pas

- portes

- DOS

- down

- download

- les temps d'arrêt

- même

- e-commerce

- éduquer

- Efficace

- de manière efficace

- emails

- Employés

- employés

- vous accompagner

- se termine

- ENGINEERING

- assurer

- les entrepreneurs

- Environment

- erreur

- essential

- etc

- EU

- Europe

- Pourtant, la

- faire une éventuelle

- tous les jours

- tout le monde

- peut

- évolué

- exemple

- existant

- expérimenté

- nous a permis de concevoir

- Expliquer

- Exploiter

- œil

- Yeux

- faux

- Automne

- Fonctionnalités:

- few

- Fichiers

- la traduction de documents financiers

- Trouvez

- Focus

- se concentre

- Force

- fraude

- Geler

- Vendredi

- De

- RGPD

- Conformité GDPR

- géographique

- obtenez

- obtention

- Donner

- objectif

- Goes

- Bien

- pour les

- l'

- entaille

- piraté

- pirate

- les pirates

- Matériel

- ayant

- fortement

- vous aider

- aider

- Cacher

- très

- Ruche

- appuyez en continu

- holistique

- hôte

- hébergement

- Comment

- How To

- HTML

- HTTPS

- identifier

- Identite

- Impacts

- important

- impossible

- in

- comprendre

- Y compris

- indépendamment

- industrie

- d'information

- instance

- intégrité

- interne

- impliqué

- Vif

- XNUMX éléments à

- Genre

- Savoir

- spécialisées

- gros

- lancer

- Lois

- couche

- APPRENTISSAGE

- Longueur

- vitesse de la lumière

- Gauche

- Listé

- situé

- Location

- recherchez-

- perdre

- Lot

- fidèle

- majeur

- a prendre une

- FAIT DU

- Fabrication

- malware

- manager

- Mandat

- obligatoire

- manuellement

- de nombreuses

- Marchés

- compte

- largeur maximale

- les mesures

- Médias

- Marchands

- message

- messages

- méthodes

- MFA

- pourrait

- l'esprit

- minutes

- erreur

- Réduire les

- lundi XNUMX

- de l'argent

- mois

- PLUS

- (en fait, presque toutes)

- Le Plus Populaire

- Bougez

- plusieurs

- nécessaire

- Besoin

- réseau et

- réseaux

- Nouveauté

- nœuds

- numéros

- offensive

- code

- Offres Speciales

- Bureaux

- Vieux

- plus vieux

- ONE

- en ligne

- ouvert

- d'exploitation

- systèmes d'exploitation

- Opportunités

- de commander

- passer commande

- Autre

- propriétaire

- propriétaires

- paquet

- panneau

- paramètres

- partie

- particulièrement

- Mot de Passe

- Password Manager

- mots de passe

- passé

- Payer

- Paiement

- Carte de paiement

- Système de paiement

- Personnes

- peopleâ € ™ s

- personnel

- données à caractère personnel

- phishing

- phishing attaque

- Les escroqueries par phishing

- en particulier pendant la préparation

- Place

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Populaire

- possible

- pratiques

- précédent

- la confidentialité

- Privé

- Cybersécurité

- processus

- traitement

- Produit

- Produits

- Profil

- importance

- preuve

- correct

- protéger

- protégé

- protection

- protocole

- protocoles

- de voiture.

- fournisseurs

- aportando

- publiquement

- vite.

- aléatoire

- ransomware

- Lire

- solutions

- réal

- Les raisons

- recevoir

- récent

- Récupérer

- régional

- Standard

- régulièrement

- règlements

- relation amoureuse

- fiable

- éloigné

- Signalé

- réputation

- demandes

- exigent

- Exigences

- a besoin

- ceux

- Réagir

- REST

- restrictions

- retourner

- Avis

- Augmenter

- Analyse

- toupie

- Courir

- des

- en toute sécurité

- vente

- même

- Épargnez

- Arnaque

- les escroqueries

- Rechercher

- Deuxièmement

- Section

- sécurisé

- sécurité

- Les menaces de sécurité

- vendre

- Disponible

- envoi

- sensible

- besoin

- service

- Services

- set

- mise

- Paramétres

- formes

- Partager

- partage

- Shopping

- devrait

- montrer

- Spectacles

- arrêter

- arrêts

- similaires

- depuis

- Sites

- ralentissements

- Le ralentissement de la

- SMS

- So

- Réseaux sociaux

- Ingénierie sociale

- socialement

- Logiciels

- quelque chose

- le spam

- spécial

- spyware

- SSL

- Certificat SSL

- Standard

- Normes

- Région

- étapes

- Encore

- volé

- Arrêter

- Boutique

- STORES

- de Marketing

- STRONG

- Étude

- succès

- tel

- Support

- Les soutiens

- combustion propre

- Système

- tactique

- Prenez

- prend

- Target

- objectifs

- tâches

- équipes

- raconte

- conditions

- La

- L'État

- vol

- vols

- leur

- chose

- des choses

- Troisièmement

- milliers

- des menaces

- fiable

- fois

- à

- aujourd'hui

- tonnes

- outil

- top

- circulation

- Transactions

- Voyages

- procès

- Trojan

- oui

- La confiance

- TOUR

- types

- typiquement

- parapluie

- comprendre

- améliorer

- utilisé

- Utilisateur

- divers

- Victime

- Salle de conférence virtuelle

- virus

- VPN

- VPN

- vulnérabilités

- façons

- web

- services Web

- Site Web

- sites Internet

- Baleine

- Quoi

- qui

- tout en

- plus large

- sera

- prêt

- Bonne volonté

- fil

- sans

- activités principales

- vos contrats

- world

- faux

- années

- Votre

- vous-même

- zéphyrnet