Imprégné de l'IA et des risques de sécurité liés à son utilisation, le Défi de piratage des fêtes SANS 2023 a été une expérience enrichissante consistant à parcourir une série de 21 objectifs qui ont testé et élargi de multiples compétences en matière de cybersécurité.

Les plus grands défis pour moi étaient de traquer les hallucinations de l'IA dans un rapport pentest, d'augmenter les privilèges sur un système Linux, de rechercher des astuces dans les jeux Game Boy, d'utiliser l'API Azure REST pour rechercher le code source d'une application Azure Function et finalement d'exploiter une faille vulnérable. Service de certificat SSH, pratiquant l'utilisation du Impaquet suite d'outils et Certification exploiter les personnes vulnérables Services de certificats Active Directory, et en exploitant les vulnérabilités d'injection SQL et de désérialisation Java dans les applications spatiales.

Ci-dessous, je partage le chemin que j'ai suivi pour relever certains des défis les plus notables.

Reportinateur

ChatNPT, un grand modèle de langage (LLM) utilisé pour la création de certains défis, a généré un rapport de test d'intrusion sur les vulnérabilités découvertes dans le réseau de North Pole Systems, certaines faisant partie des défis à venir. Cependant, ChatNPT a halluciné certains détails du rapport. En utilisant ChatGPT, ou un autre LLM préféré, la tâche consistait à signaler les sections contenant des informations hallucinées. Ma démarche a été de poser des questions spécifiques à ChatGPT sur le contenu pour expliquer ce que je n'avais pas compris au début et finalement découvrir les anomalies. Trois des neuf sections contenaient des erreurs.

Comme l'a confirmé ChatGPT, cette section avait un numéro de port invalide de 88,555 65,535, bien au-dessus du numéro de port valide le plus élevé de XNUMX XNUMX :

Ici, j'ai immédiatement remarqué que SEND n'est pas une méthode de requête HTTP.

ChatNPT a confondu le numéro de version PHP mentionné dans la section huit du rapport soit comme une version du protocole HTTP, soit comme un texte erroné pour ce qui aurait dû être « requête HTTP HEAD » dans cette section. De plus, révéler l’enregistrement Windows ou les clés de produit dans l’en-tête Location est un mauvais conseil.

Linux PrivEsc

Dans ce défi, l'objectif final était de répondre à une question mais cette question était cachée dans un exécutable inaccessible :

Bien qu'il existe des diverses méthodes pour élever les privilèges sur une machine Linux, ce défi a permis à un exécutable personnalisé appelé copie simple avec le bit SUID défini pour être abusé. Si le bit SUID pour le propriétaire d'un fichier est défini et que le propriétaire est racine, alors ce fichier est toujours exécuté avec les privilèges root, même par les utilisateurs non root du système. J'ai utilisé la commande suivante pour rechercher dans l'ensemble du système les fichiers normaux dont le bit SUID est défini pour le propriétaire, tout en ignorant toute sortie d'erreur :

copie simple semblait être une version vulnérable, mais simplifiée, de la norme cp utilitaire. En effet, le message d'aide suggérait la même chose :

Utilisation : simplecopy

Mon approche était la suivante : créer les informations pour un utilisateur disposant des privilèges root, ajouter ces informations à une copie du / Etc / passwd fichier, puis remplacez l'ancien passwd fichier avec la copie. Ensuite, utilisez su pour vous connecter en tant que nouvel utilisateur.

Avec un accès root au système, j'ai pu trouver l'exécutable exécuter moi pour répondre dans /racine, exécutez-le et devinez la réponse : Santa.

La réponse a également été donnée dans le fichier de configuration /etc/runtoanswer.yaml, mais ce fichier ne peut être lu qu'avec les privilèges root ou en utilisant copie simple pour le copier dans /dev/stdout.

Cartouches de jeu : vol 2 et vol 3

Deux défis impliquaient une légère rétro-ingénierie des fichiers ROM Game Boy. Le premier était un jeu dont l'objectif était de dépasser un garde, de révéler un portail et de décoder la réponse des ondes. On nous a donné deux versions du jeu ainsi qu'un indice pour regarder le diff entre eux. Copier quelques octets hexadécimaux différents d'une version à l'autre a suffi à révéler le portail, qui menait à une pièce avec une radio diffusant la réponse en code Morse :

|

Morse |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Message |

g |

l |

0 |

r |

y |

Le second était un jeu où vous pouviez gagner des points en sautant pour collecter des pièces ; cependant, gagner plus de 998 points ramènerait vos points à 0 et, dans certaines conditions, déclencherait un message concernant une erreur de débordement. L'objectif était de révéler des marches flottantes vers la partie suivante de la carte où le drapeau était stocké, mais cela nécessitait une certaine habileté à sauter. Au lieu de cela, j'ai compris comment voler avec l'aide du Émulateur Game Boy BGB et une combinaison de sa fonction de recherche de triche et d'inspection visuelle de la RAM pendant le jeu pour trouver l'octet hexadécimal qui contrôle la position y du joueur sur la carte – en gros, j'ai trouvé un JeuRequin code.

Le drapeau était !tom+elfe!.

Certificat SSManigances

Bien que l'utilisation de certificats à la place de paires de clés publique-privée améliore la sécurité de l'authentification via SSH, un service de signature de certificat SSH mal configuré peut permettre à un attaquant d'obtenir illégalement un certificat pour s'authentifier en tant qu'autre utilisateur. Le défi a été mis en place de la manière suivante.

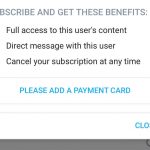

An Fonction Azure application déployée sur northpole-ssh-certs-fa.azurewebsites.net renvoie les certificats SSH à toute personne fournissant une clé publique SSH. Ces certificats peuvent être utilisés pour s'authentifier via SSH afin ssh-server-vm.santaworkshopgeeseislands.org en tant qu'utilisateur moniteur.

L'hôte de ce domaine est une machine virtuelle Azure. Par conséquent, après m'être connecté, ma première étape consistait à collecter des informations à partir du métadonnées d'instance car cela serait nécessaire pour les appels à l'API Azure REST plus tard, en particulier, j'avais besoin de l'ID d'abonnement et du nom du groupe de ressources. J'avais également besoin d'un jeton d'accès pour utiliser cette API, que j'ai pu acquérir en utiliser une identité gérée. Ce jeton acquis doit ensuite être utilisé dans un en-tête d’autorisation HTTP lors des appels à l’API REST Azure.

À ce stade, j'avais tout ce qu'il fallait pour passer l'appel API à obtenir la configuration du contrôle de source de l’application Azure Function. J'ai passé l'appel et parmi les propriétés de configuration, j'ai repéré une URL vers le le code source de l'application sur GitHub.

L'inspection du code source a révélé que l'application accepte un deuxième paramètre : principal. Si la requête HTTP POST adressée au /api/create-cert le point de terminaison n'envoie pas une valeur pour principal, alors un défaut de elfe est renvoyé, mais voici une vulnérabilité. En utilisant Suite Burp Je peux intercepter la requête HTTP POST et insérer la valeur admin. Je savais demander admin parce que c'était le principal dans le /etc/ssh/auth_principals/albâtre sur la machine virtuelle et je voulais accéder au répertoire personnel d’Alabaster.

Avec un certificat SSH pour le principal administrateur en main, je me suis connecté à la même machine virtuelle que albâtre et a trouvé la liste TODO d'Alabaster dans son répertoire personnel. La liste contenait le mot drapeau : pain d'épice.

active Directory

Démarrant sur la même machine virtuelle que le défi précédent, ce défi examinait comment une machine mal configurée Service de certificat Active Directory peut être abusé par un attaquant pour s'authentifier en tant qu'autre utilisateur. Comme albâtre J'avais un répertoire plein de Impaquet outils, mais la plupart d’entre eux nécessitent le nom de domaine et l’adresse IP d’un serveur cible, ainsi qu’un nom d’utilisateur et un mot de passe pour se connecter – informations que je n’avais pas encore.

Une bonne première étape consistait donc à déterminer mes autorisations pour l'API Azure REST, car il n'est pas nécessaire d'appeler une API après l'autre uniquement pour répondre à un message d'autorisation refusée. Ainsi, je répertorié toutes les autorisations pour le groupe de ressources que j'ai découvert lors du défi précédent.

Depuis que j'ai vu que je disposais de plusieurs autorisations pour lire les coffres de clés, je suis passé à les énumérer et j'en ai trouvé deux : northpole-it-kv ainsi que le northpole-ssh-certs-kv.

Il est temps de changer d'API. Jusqu'à présent, j'appelais des points finaux sur management.azure.com mais certaines parties d'Azure Key Vault sont activées vault.azure.net et cette ressource nécessite son propre jeton d'accès. Une fois de plus, j'ai utilisé mon identité gérée pour acquérir un jeton d'accès mais cette fois en changeant la ressource vers vault.azure.net.

In northpole-it-kv, Je J'ai trouvé le nom d'un secret. En utilisant ce nom, je demandé la valeur de ce secret, qui s'est avéré être un script PowerShell pour création d'un utilisateur Active Directory appelé elfe. Surtout, je disposais désormais de toutes les informations nécessaires pour tirer parti de la suite d'outils Impacket.

En utilisant GetADUsers.py a révélé un autre utilisateur du domaine qui pourrait être intéressant : wombleycube. J'ai également pu me connecter via SMB au serveur Active Directory en utilisant smbclient.py. Le partage de fichiers qui vous intéresse contenait un recherche_super_secret répertoire mais je n'ai pas pu le lire comme elfe.

Heureusement, j'avais accès à un autre outil : Certification. Ceci est utilisé pour rechercher des modèles de certificats mal configurés pour les services de certificats Active Directory et en abuser. L'outil répertorie un modèle vulnérable car il permet à un demandeur de certificat de fournir un modèle arbitraire. sujet autre nom et le certificat délivré accordant l'authentification du client pour le nom fourni.

Après avoir demandé un certificat auprès wombleycube inséré dans le champ du nom alternatif du sujet, j'ai également utilisé Certipy pour obtenir le hachage NT pour wombleycube en utilisant ce certificat. Ensuite, en passant le hachage de Wombley à smbclient.py, j'ai pu me connecter via SMB au serveur Active Directory comme wombleycube et accéder à recherche_super_secret répertoire, qui contenait les instructions pour le prochain défi dans InstructionsForEnteringSatelliteGroundStation.txt.

Haut-parleur d'accès à la porte Space Island

Pour accéder aux enjeux du système spatial segment au sol, il était nécessaire d'utiliser un LLM pour générer une fausse voix de Wombley Cube prononçant la phrase secrète. Étant donné un fichier audio de Wombley racontant une histoire et la phrase secrète, il était trivial d'utiliser LOVO IA pour générer une voix simulant celle de Wombley pour prononcer la phrase secrète et s'authentifier avec succès.

Sans garanties supplémentaires, l’authentification vocale est confrontée à de sérieux défis en tant que mécanisme de sécurité à l’ère des LLM.

Accès à la caméra

Après avoir prononcé la phrase secrète, je suis monté à bord d'un train qui m'a emmené au segment sol responsable de la communication avec un joueur du jeu. CubeSat, un type de petit satellite. Dans la station au sol, on nous a donné un Wireguard configuration pour établir une connexion cryptée à ce CubeSat.

Le logiciel de ce satellite est compatible avec le Cadre NanoSat MO (NMF), un framework logiciel développé par l'Agence spatiale européenne pour les CubeSats. Ce cadre est accompagné d'un SDK pour développer et tester des applications spatiales. Il fournit également le Consumer Test Tool (CTT), à la fois en tant qu'application au sol et en tant qu'outil de ligne de commande, pour se connecter au superviseur embarqué, un orchestrateur de logiciels qui s'occupe du démarrage et de l'arrêt des applications spatiales ainsi que de la coordination d'autres tâches.

Le défi consistait à trouver comment demander à l’application de caméra embarquée de prendre une photo, puis de récupérer l’instantané. J'ai suivi les étapes suivantes.

Après avoir démarré l'interface CTT, j'ai saisi l'URI du superviseur pour me connecter au superviseur. Ensuite, j'ai vérifié les applications disponibles, trouvé l'application appareil photo et l'ai démarrée. L'application appareil photo a renvoyé son URI, que j'ai utilisé pour m'y connecter. Ensuite, j'ai exécuté l'action Base64SnapImage, qui a demandé à la caméra embarquée de prendre une photo.

L'application appareil photo propose également un service de paramètres qui peut renvoyer deux valeurs : le nombre de clichés pris et l'instantané JPG encodé en base64. Cependant, l'interface CTT ne semblait pas fournir un moyen de visualiser l'image ni de copier les valeurs des paramètres directement depuis l'interface, même si je pouvais voir que la valeur souhaitée était présente. Il me fallait donc une méthode détournée pour acquérir l’image.

J'ai découvert que l'interface CTT possède un activerGeneration bouton qui déclenche la publication régulière et programmée d'une valeur de paramètre. Depuis la ligne de commande CTT, je pouvais alors m'abonner au paramètre souhaité, recevoir la valeur lors de sa publication et la rediriger dans un fichier.

Depuis que j'exécutais CTT dans un conteneur Docker, j'ai copié le fichier sur mon système hôte avec dockercp, a supprimé le contenu du fichier, puis a décodé l'image en base64 pour afficher le drapeau : À LA CONQUÊTE DE LA SAISON DES FÊTES !.

Détournement de missiles

Le dernier défi consistait à utiliser le système de ciblage de missiles sur le CubeSat du jeu pour rediriger un missile de la terre vers le soleil. Cette application ne propose qu'une seule action : Déboguer. L'exécuter ne semblait pas faire grand-chose à part imprimer le SQL VERSION commande et sa sortie comme si elle avait été exécutée par une base de données utilisée par l'application :

VERSION() : 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Je me suis immédiatement demandé s'il y avait une vulnérabilité d'injection SQL en jeu. L'interface CTT fournissait un champ pour saisir un argument pour le Déboguer action, j'ai donc essayé d'injecter une autre commande :

; AFFICHER LES SUBVENTIONS POUR CURRENT_USER();

Subventions pour targeter@% : ACCORDER L'UTILISATION SUR *.* À `targeter`@`%` IDENTIFIÉ PAR MOT DE PASSE '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Subventions pour targeter@% : GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Octroi pour targeter@% : GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Octroi pour targeter@% : GRANT SELECT ON `missile_targeting_system`.`messaging` TO `targeter`@`%` |

Subventions pour targeter@% : GRANT SELECT ON `missile_targeting_system`.`target_coordonnées` TO `targeter`@`%` |

Octroi pour targeter@% : GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Eh bien, il est temps de piller la base de données ! Le mode_pointage ainsi que le pointing_mode_to_str des tableaux indiquaient où pointait actuellement le missile :

; SELECT * FROM pointing_mode ;

identifiant : 1 | mode_numérique : 0 |

; SELECT * FROM pointing_mode_to_str;

identifiant : 1 | mode_numérique : 0 | str_mode : Mode point terrestre | str_desc : lorsque pointing_mode est 0, le système de ciblage applique les coordonnées cibles à la terre. |

identifiant : 2 | mode_numérique : 1 | str_mode : Mode Point Soleil | str_desc : lorsque pointing_mode est 1, le système cible les points vers le soleil, en ignorant les coordonnées. |

À partir de ces informations, j'ai pu voir que je devais changer le mode_numérique valeur dans le mode_pointage tableau à 1, mais je n'avais pas l'autorisation de mettre à jour cette table.

J'avais la permission d'insérer de nouvelles lignes dans le requête_satellite table, qui contenait actuellement une ligne avec une valeur encore inconnue dans le objet colonne et le code source d'une classe Java appelée SatelliteQueryFileFolderUtility dans le résultats colonne.

Jusqu'à présent, la sortie du Déboguer l'action était facilement visible dans un volet en bas de l'écran. Service de lancement d'applications onglet fourni par le superviseur dans l’interface CTT. Cependant, la valeur de l'objet ne semblait pas s'afficher correctement dans le volet. Idéalement, il serait bon de voir le dump hexadécimal de l'objet, qui pourrait être obtenu à l'aide de Wireshark ou en utilisant le SQL HEX fonction. Cela a révélé que j'avais affaire à un objet Java sérialisé.

Après lire sur le protocole de sérialisation d'objet Java, j'ai réussi à décoder les octets hexadécimaux :

|

Octet hexadécimal |

Symbole/signification |

Remarque (valeurs ASCII des octets hexadécimaux en police à espacement fixe) |

|

ACED |

STREAM_MAGIC |

Un chiffre magique. |

|

0005 |

STREAM_VERSION |

La version du protocole de flux est 2. |

|

73 |

TC_OBJET |

Le début d'un objet. |

|

72 |

TC_CLASSDESC |

Le début d’une définition de classe. |

|

001F |

Longueur |

Le nom de la classe a une longueur de 31 octets. |

|

536174656C6C697465517 |

Valeur |

Le nom de la classe est SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

SerialVersionUID |

Un identifiant unique associé à cette classe sérialisée. |

|

02 |

SC_SERIALIZABLE |

La classe est sérialisable. |

|

0003 |

champCount |

La classe comporte trois champs. |

|

5A |

Type de données – valeur ASCII Z |

Le premier champ est un booléen. |

|

0007 |

Longueur |

Le nom de ce champ a une longueur de 7 octets. |

|

69735175657279 |

Nom |

Le nom de ce champ est estQuery. |

|

5A |

Type de données – valeur ASCII Z |

Le deuxième champ est un booléen. |

|

0008 |

Longueur |

Le nom de ce champ a une longueur de 8 octets. |

|

6973557064617465 |

Nom |

Le nom de ce champ est estMise à jour. |

|

4C |

Type de données – valeur ASCII L |

Le troisième champ est un objet. |

|

000F |

Longueur |

Le nom de ce champ a une longueur de 15 octets. |

|

706174684F72537 |

Nom |

Le nom de ce champ est cheminOuStatement . |

|

74 |

TC_STRING |

Le type de classe de cet objet est donné dans une chaîne. |

|

0012 |

Longueur |

Cette chaîne a une longueur de 18 octets. |

|

4C6A6176612F6C616E |

Valeur |

Le type de classe de cet objet est java/lang/Chaîne. |

|

78 |

TC_ENDBLOCKDATA |

La fin d'une définition de classe. |

|

70 |

TC_NULL |

Aucune superclasse définie. |

|

00 |

Valeur |

Le champ booléen estQuery a la valeur non. |

|

00 |

Valeur |

Le champ booléen estMise à jour a la valeur non. |

|

74 |

TC_STRING |

La valeur de l' cheminOuStatement le champ est une chaîne. |

|

0029 |

Longueur |

La valeur de l' cheminOuStatement Le champ a une longueur de 41 octets. |

|

2F6F70742F536174656C6 |

Valeur |

La valeur de l' cheminOuStatement le champ est /opt/SatelliteQueryFileFolderUtility.java |

L'acquisition de cet objet via Wireshark a renvoyé un nombre magique incorrect et SerialVersionUID, mais pas lors de l'utilisation de la fonction HEX.

Pour comprendre ce qu'est un INSERT into the requête_satellite table ferait l'affaire, j'ai inséré cet objet dans une nouvelle ligne de la table et j'ai reçu le même code source Java dans le résultats colonne. En fait, ce comportement correspondait à ce que j'ai vu dans ce code comme étant le Obtenir des résultats fonction d'un SatelliteQueryFileFolderUtility objet.

Cette fonction prend un chemin d'exécution différent en fonction des valeurs des trois champs de l'objet : estQuery, estMise à jouret une cheminOuStatement. Si jesQuery ainsi que le estMise à jour sont faux, alors la fonction vérifie si les cheminOuStatement est un chemin et un répertoire. Si tel est le cas, il renvoie la liste des fichiers contenus dans le répertoire ; sinon, il suppose qu'un fichier a été fourni et tente de renvoyer le contenu de ce fichier.

D'un autre côté, si isQuery et isUpdate sont vrais, alors la fonction exécute le contenu de pathOrStatement en tant que SQL MISE À JOUR déclaration. Ce que je devais exécuter était le suivant :

UPDATE pointing_mode SET digital_mode = 1 ;

J'ai modifié les octets nécessaires (mis en surbrillance ci-dessous) dans l'objet sérialisé et injecté la commande gagnante :

; INSÉRER DANS satellite_query

(objet)

VALEURS

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Wrap-up

Ce ne sont là que quelques-uns des domaines couverts par le SANS Holiday Hack Challenge 2023 ; il y en avait beaucoup d'autres qui se penchaient sur la sécurité des Jetons Web JSON, déchiffrer les mots de passe avec hashcat, craquement virtuel des serrures à bagages et serrures à combinaison rotatives, Injection Python NaN, En utilisant l' Langage de requête Kusto en chasse aux menaces, vérification Enregistrements DKIM et SPF pour aider à identifier les e-mails malveillants et les mini-jeux piratables.

Dans l’ensemble, je suis sûr qu’un ensemble aussi vaste de défis amusants ne peut manquer d’être instructif pour quiconque tente de les relever. Et même si j’attends déjà avec impatience le défi de l’année prochaine, un merci bien mérité aux organisateurs du SANS Holiday Hack Challenge pour avoir organisé le défi de cette année.

Vous pouvez lire mes moments forts du défi 2022 sur Craqué ! Faits saillants de KringleCon 5 : les anneaux d'or.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 65

- 7

- 8

- a

- Capable

- A Propos

- au dessus de

- abus

- abusé

- Accepte

- accès

- acquérir

- a acquise

- acquisition

- Action

- infection

- active Directory

- ajout

- Supplémentaire

- propos

- admin

- conseils

- Après

- encore

- âge

- agence

- AI

- Tous

- permettre

- permis

- Permettre

- le long de

- déjà

- aussi

- alternative

- Bien que

- toujours

- am

- parmi

- an

- ainsi que le

- Une autre

- répondre

- tous

- chacun.e

- api

- Apis

- appli

- s'applique

- une approche

- applications

- SONT

- domaines

- argument

- autour

- AS

- demander

- associé

- suppose

- At

- Tentatives

- acoustique

- authentifier

- authentifier

- Authentification

- autorisation

- disponibles

- et

- Azure

- RETOUR

- Mal

- En gros

- BE

- car

- était

- humain

- ci-dessous

- LES MEILLEURS

- Bit

- tous les deux

- Bas et Leggings

- Radiodiffusion

- mais

- bouton (dans la fenêtre de contrôle qui apparaît maintenant)

- by

- Appelez-nous

- appelé

- Appels

- appareil photo

- CAN

- ne peut pas

- les soins

- certaines

- certificat

- certificats

- challenge

- globaux

- Change

- modifié

- ChatGPT

- vérifié

- vérification

- Contrôles

- classe

- client

- CloudFlare

- code

- Pièces de monnaie

- recueillir

- Colonne

- combinaison

- vient

- Communication

- compatible

- conditions

- configuration

- CONFIRMÉ

- confus

- NOUS CONTACTER

- connexion

- consommateur

- contenu

- Contenant

- contenu

- contenu

- des bactéries

- contrôles

- coordination

- copier

- correctement

- correspond

- pourriez

- couvert

- fissure

- fissuration

- engendrent

- création

- Lecture

- Customiser

- Cybersécurité

- Base de données

- traitement

- Réglage par défaut

- défini

- définition

- Selon

- déployé

- voulu

- détails

- développé

- développement

- DID

- J'ai noté la

- différent

- différent

- directement

- découvrez

- découvert

- do

- Docker

- Conteneur Docker

- domaine

- Services

- Porte

- down

- deux

- déverser

- pendant

- gagner

- Revenus

- Terre

- même

- non plus

- emails

- codée

- crypté

- fin

- Endpoint

- critères

- ENGINEERING

- assez

- Entrer

- entré

- Tout

- erreur

- Erreurs

- intensifier

- du

- Agence spatiale européenne

- Pourtant, la

- peut

- Sauf

- exécuter

- réalisé

- Exécute

- exécution

- d'experience

- Expliquer

- Exploiter

- visages

- fait

- FAIL

- faux

- non

- loin

- Doté d'

- few

- champ

- Des champs

- Figure

- figuré

- Déposez votre dernière attestation

- Fichiers

- finale

- Trouvez

- Prénom

- flottant

- suivi

- Abonnement

- Pour

- Avant

- trouvé

- Framework

- De

- plein

- amusement

- fonction

- Gain

- jeu

- gameplay

- Games

- générer

- généré

- obtenez

- donné

- Goes

- Or

- Bien

- subvention

- octroi

- subventions

- Sol

- Réservation de groupe

- Garde

- entaille

- ait eu

- main

- hachage

- Vous avez

- front

- vous aider

- ici

- HEX

- caché

- le plus élevé

- Surbrillance

- Faits saillants

- sa

- Idées

- Accueil

- hôte

- Comment

- How To

- Cependant

- HTML

- http

- HTTPS

- Chasse

- i

- ID

- idéalement

- identifié

- identifiant

- identifier

- Identite

- if

- image

- immédiatement

- améliore

- in

- dans le jeu

- inaccessible

- indiqué

- info

- d'information

- plutôt ;

- Des instructions

- intérêt

- Interfaces

- développement

- impliqué

- IP

- IP dédiée

- île

- Publié

- IT

- SES

- Java

- jpg

- ACTIVITES

- clés

- langue

- gros

- plus tard

- LED

- Longueur

- Levier

- se trouve

- lumière

- Gamme

- linux

- Liste

- Listé

- emplacement

- Serrures

- Connecté

- enregistrement

- vous connecter

- Style

- regardé

- recherchez-

- click

- LES PLANTES

- la magie

- a prendre une

- Fabrication

- malveillant

- gérés

- de nombreuses

- Localisation

- Mai..

- me

- mécanisme

- Découvrez

- mentionné

- message

- méthode

- Microsoft

- Mode

- modèle

- (en fait, presque toutes)

- déménagé

- beaucoup

- plusieurs

- must

- my

- prénom

- navigation

- nécessaire

- Besoin

- nécessaire

- réseau et

- Nouveauté

- next

- neuf

- aucune

- ni

- Nord

- notable

- maintenant

- nt

- nombre

- objet

- objectif

- objectifs

- obtenir

- obtenu

- of

- Offres Speciales

- on

- Débuter

- une fois

- ONE

- uniquement

- or

- les organisateurs

- Autre

- Autres

- autrement

- ande

- sortie

- plus de

- propre

- propriétaire

- paires

- pain

- paramètre

- partie

- les pièces

- En passant

- Mot de Passe

- mots de passe

- passé

- chemin

- autorisation

- autorisations

- PHP

- image

- pièce

- Place

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- joueur

- Point

- des notes bonus

- Portail

- Post

- PowerShell

- représentent

- précédent

- Directeur

- Imprimé

- privilèges

- Produit

- propriétés

- protocole

- fournir

- à condition de

- fournit

- public

- Clé publique

- publié

- Édition

- Putting

- question

- fréquemment posées

- R

- Radio

- RAM

- Lire

- en cours

- recevoir

- reçu

- réorienter

- Inscription

- Standard

- régulièrement

- Supprimé

- rendu

- remplacer

- rapport

- nécessaire

- demandant

- exigent

- conditions

- a besoin

- ressource

- responsables

- REST

- retourner

- Retours

- révéler

- Révélé

- révélateur

- inverser

- risques

- Salle

- racine

- Accès racine

- RANGÉE

- Courir

- pour le running

- garanties

- même

- satellite

- scie

- prévu

- scénario

- Rechercher

- recherche

- Deuxièmement

- Section

- les sections

- sécurité

- risques de sécurité

- sur le lien

- sembler

- clignotant

- Sélectionner

- envoyer

- Série

- grave

- serveur

- service

- Services

- set

- plusieurs

- Partager

- devrait

- montrer

- signature

- étapes

- simplifié

- compétences

- petit

- SMB

- Instantané

- So

- Logiciels

- quelques

- Identifier

- code source

- Space

- parler

- parlant

- groupe de neurones

- spécifiquement

- SQL

- Injection SQL

- Commencer

- j'ai commencé

- Commencez

- Déclaration

- station

- étapes

- Étapes

- arrêt

- stockée

- Histoire

- courant

- Chaîne

- sujet

- inscrire

- abonnement

- Avec succès

- tel

- suite

- Dimanche

- fourni

- la quantité

- sûr

- Interrupteur

- combustion propre

- table

- Prenez

- tâches

- prend

- Target

- ciblage

- Tâche

- tâches

- dire

- modèle

- modèles

- tester

- examiné

- Essais

- texte

- merci

- qui

- La

- les informations

- La Source

- Les

- puis

- Là.

- Ces

- Troisièmement

- this

- trois

- Ainsi

- fiable

- Titre

- à

- ensemble

- jeton

- a

- outil

- les outils

- Train

- essayé

- déclencher

- oui

- Tourné

- deux

- type

- En fin de compte

- sous

- comprendre

- expérience unique et authentique

- inconnu

- jusqu'à

- prochain

- Mises à jour

- URI

- URL

- Utilisation

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- en utilisant

- utilitaire

- Info de contact.

- Plus-value

- Valeurs

- Voûte

- coffres

- version

- via

- Voir

- Salle de conférence virtuelle

- machine virtuelle

- visuel

- Voix

- authentification vocale

- vulnérabilités

- vulnérabilité

- Vulnérable

- voulu

- était

- Façon..

- we

- web

- WELL

- ont été

- Quoi

- quand

- que

- qui

- tout en

- WHO

- Wikipédia

- Vent

- fenêtres

- une équipe qui gagne ?

- comprenant

- Word

- pourra

- encore

- you

- Votre

- zéphyrnet