Publié le: Le 5 juin 2023

Les pirates ont affirmé avoir piraté les informations d'identification d'administration d'i2VPN, accédant à son tableau de bord d'administration principal avec des informations provenant de centaines de milliers d'utilisateurs.

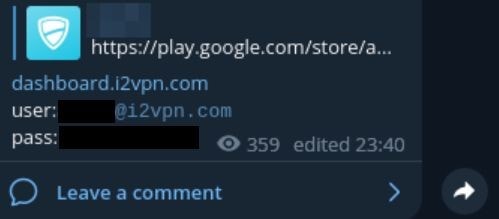

L'équipe de cybersécurité de SécuritéDétectifs aurait découvert un incident impliquant i2VPN. Les pirates ont publié ce qui serait des informations confidentielles d'i2VPN, y compris l'adresse e-mail et le mot de passe de l'administrateur, sur Telegram le lundi 29 mai 2023.

i2VPN est une application de serveur proxy VPN freemium et sans inscription disponible en téléchargement sur Google Play et l'App Store.

Capture d'écran du message exposant l'URL du tableau de bord du service VPN et les informations d'identification de l'administrateur

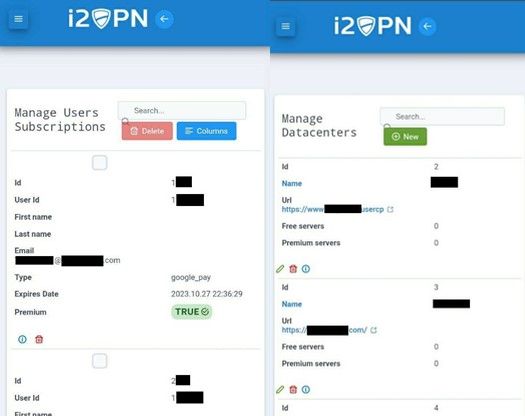

Les pirates ont partagé l'URL du tableau de bord du service VPN, les informations d'identification de l'administrateur (adresse e-mail et mot de passe) sur un canal de pirates arabophones avec le message "حالا هی برید vpn های ناامن رایگان نصب کنید", qui, basé sur une traduction Web , se lit comme suit : "Maintenant, installez un service VPN gratuit et non sécurisé". Ils ont également inclus des captures d'écran de ce qui semble être le backend du tableau de bord, montrant les centres de données et les panneaux d'abonnement des utilisateurs et révélant certaines informations sur les utilisateurs.

Captures d'écran de ce qui est supposé être l'interface du tableau de bord d'administration VPN

Bien que les pirates n'aient pas divulgué directement les données des utilisateurs, les informations d'identification du panneau d'administration piratées permettent censément d'accéder à une quantité importante de données d'utilisateurs et de centres de données.

Selon les statistiques de Google Play, en mai 2023, i2VPN a été téléchargé plus de 500,000 XNUMX fois. L'application est également disponible pour les appareils iOS, bien que le nombre exact de téléchargements depuis l'App Store ne soit pas accessible au public.

Il est concevable - mais pas définitivement connu - que chacun des 500,000 XNUMX téléchargements estimés sur le Google Play Store (ainsi que chaque téléchargement iOS) soit en corrélation avec un compte d'utilisateur individuel potentiellement impacté par cette violation présumée. En d'autres termes, la prétendue fuite de données pourrait potentiellement affecter au moins un demi-million de personnes.

Les informations exposées dans les captures d'écran partagées comprenaient :

- ID utilisateur

- Noms de compte utilisateur

- Adresses e-mail enregistrées

- Détails relatifs aux abonnements premium, y compris les méthodes de paiement des abonnements et les dates d'expiration

Les pirates pourraient utiliser les informations ci-dessus pour espionner les activités des utilisateurs et commettre des fraudes.

Vous trouverez ci-dessous une ventilation des données exposées lors de la violation :

Impacts potentiels

Les pirates peuvent potentiellement utiliser les informations d'identification d'administrateur exposées d'i2VPN pour accéder à des informations personnelles ou trouver une porte dérobée pour surveiller les activités de navigation des utilisateurs.

Les cyberattaquants pourraient également utiliser les informations de compte exposées pour des tentatives de phishing, en utilisant les noms et adresses e-mail enregistrés pour se faire passer pour des individus ou les inciter à divulguer des informations personnelles sensibles.

Que faire si vous pensez être concerné ?

Si vous avez un compte ou un abonnement i2VPN, considérez les étapes suivantes pour améliorer votre sécurité, surtout si vous avez remarqué une activité inhabituelle en relation avec votre compte.

- Considérez si vous souhaitez continuer à utiliser le service à la lumière de ces préoccupations signalées.

- Envisagez d'examiner les comptes, les plates-formes et les sites Web auxquels vous avez accédé lorsque vous êtes connecté au service VPN et prenez des mesures pour les protéger, telles que la modification des informations d'identification de l'utilisateur.

- Envisagez d'analyser votre appareil à la recherche de fichiers ou de communications sensibles et transférez-les ou supprimez-les immédiatement pour vous protéger contre d'autres compromis.

Que sont les fuites de télégrammes et pourquoi devriez-vous vous en soucier ?

Telegram est une plate-forme de messagerie privée que les pirates peuvent couramment utiliser pour communiquer secrètement. Il utilise le cryptage et offre l'anonymat à ses utilisateurs. Cela signifie que c'est une excellente plate-forme pour les pirates qui souhaitent publier des informations sur les violations de données et rendre les informations accessibles à de nombreuses personnes, même les moins averties en matière de technologie.

Les chercheurs en cybersécurité de SafetyDetectives parcourent Telegram et le dark web pour trouver les dernières cyberattaques et violations de données. Les pirates publient souvent des informations sur ces canaux avant que l'incident de cybersécurité ne soit connu du public.

En signalant ces incidents, nous sommes en mesure d'informer plus tôt les parties potentiellement concernées afin qu'elles puissent agir rapidement pour protéger leurs données.

Les détails présentés dans cet article représentent des risques potentiels plutôt que des violations confirmées. L'étendue et la durée de l'exposition revendiquée et qui aurait pu accéder aux données restent incertaines. Notre intention en partageant ceci n'est pas d'alarmer mais d'éduquer nos lecteurs sur les vulnérabilités potentielles en ligne.

Pour ceux qui utilisent des services similaires, il est essentiel de rester vigilant et attentif à toute activité inhabituelle. Nous encourageons une approche proactive de la sécurité en ligne, garantissant la protection des informations personnelles dans la mesure du possible. Rappelez-vous toujours : votre bien-être numérique est entre vos mains.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/

- :possède

- :est

- :ne pas

- 000

- 1

- 2023

- 40

- 500

- a

- Capable

- À propos

- au dessus de

- accès

- accédé

- accès

- Compte

- hybrides

- Agis

- activités

- activité

- propos

- adresses

- admin

- affecter

- à opposer à

- alarme

- Alerte

- allégué

- permettre

- aussi

- toujours

- montant

- an

- ainsi que

- l'anonymat

- tous

- appli

- app store

- une approche

- SONT

- article

- AS

- At

- Tentatives

- disponibles

- Avatar

- détourné

- backend

- basé

- BE

- était

- before

- violation

- infractions

- Breakdown

- Parcourir

- mais

- by

- CAN

- les soins

- Centres

- en changeant

- Développement

- Voies

- revendiqué

- commettre

- communément

- communiquer

- Communication

- compromis

- Préoccupations

- CONFIRMÉ

- connecté

- Considérer

- continuer

- pourriez

- fissuré

- Lettres de créance

- crucial

- cyber-attaques

- Cybersécurité

- Foncé

- Places de marché

- tableau de bord

- données

- Infractions aux données

- les centres de données

- fuite de données

- détails

- dispositif

- Compatibles

- DID

- numérique

- directement

- do

- download

- téléchargements

- durée

- Courriel

- chacun

- Plus tôt

- éduquer

- encourager

- chiffrement

- de renforcer

- assurer

- notamment

- estimé

- Pourtant, la

- expiration

- exposé

- Exposition

- Fichiers

- Trouvez

- Abonnement

- Pour

- fraude

- Test d'anglais

- de

- plus

- Go

- Google Play

- Google Play Store

- l'

- Réservation de groupe

- pirate

- les pirates

- Half

- Mains

- Vous avez

- HTTPS

- Des centaines

- if

- immédiatement

- impact

- in

- Dans d'autres

- incident

- inclus

- Y compris

- individuel

- individus

- informer

- d'information

- installer

- Intention

- développement

- impliquant

- iOS

- IT

- SES

- jpg

- connu

- gros

- Nouveautés

- fuite

- Fuites

- au

- lumière

- Entrée

- faire

- de nombreuses

- Beaucoup de gens

- largeur maximale

- Mai..

- veux dire

- les mesures

- moyenne

- message

- messagerie

- méthodes

- pourrait

- million

- lundi XNUMX

- Surveiller

- noms

- nombre

- of

- Offres Speciales

- souvent

- on

- en ligne

- or

- Autre

- nos

- plus de

- panneau

- panneaux

- les parties

- Mot de Passe

- Paiement

- Moyens de paiement

- Personnes

- personnel

- phishing

- plateforme

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Play Store

- possible

- Post

- posté

- défaillances

- l'éventualité

- Premium

- présenté

- Privé

- Cybersécurité

- protéger

- de voiture.

- procuration

- publiquement

- vite.

- plutôt

- lecteurs

- inscrit

- rapport

- rester

- rappeler

- supprimez

- Signalé

- Rapports

- représentent

- chercheurs

- révélateur

- examen

- risques

- la sauvegarde

- Sécurité

- balayage

- screenshots

- sécurité

- sensible

- service

- Prestataire de services

- Services

- commun

- partage

- devrait

- significative

- similaires

- petit

- So

- quelques

- statistiques

- rester

- Étapes

- Boutique

- abonnement

- Abonnements

- tel

- Prenez

- équipe

- Telegram

- que

- qui

- La

- les informations

- leur

- Les

- Ces

- l'ont

- penser

- this

- ceux

- bien que?

- milliers

- fois

- à

- ensemble

- transférer

- Incertain

- découvert

- inhabituel

- URL

- utilisé

- Utilisateur

- utilisateurs

- Usages

- en utilisant

- VPN

- vulnérabilités

- souhaitez

- était

- we

- web

- webp

- sites Internet

- WELL

- Quoi

- Qu’est ce qu'

- quand

- que

- qui

- tout en

- WHO

- why

- avec

- des mots

- you

- Votre

- zéphyrnet