->

تصویر: Black_Kira / Shutterstock.com

تقریباً در همه نرم افزارها خطاها (باگ ها) و آسیب پذیری های امنیتی در کد وجود دارد. هر چه کد گسترده تر باشد، تعداد آنها بیشتر است. بسیاری از این نقص های امنیتی در طول زمان توسط کاربران یا حتی خود سازنده کشف می شوند و با یک پچ یا به روز رسانی بعدی وصل می شوند. با این حال، برخی هستند اولین بار توسط هکرهای جنایتکار ردیابی شد که ابتدا این دانش را برای خود نگه می دارند. سپس یا خودشان از حفره امنیتی برای نفوذ به سیستم دیگران استفاده می کنند، یا یافته های خود را اغلب به مبالغ هولناکی می فروشند.

نقص روز صفر چیست؟

چنین آسیب پذیری های امنیتی تازه کشف شده ای نامیده می شوند روز صفر، گاهی اوقات نیز املا می شود 0 روز. این به مدت زمانی اشاره دارد که سازنده باید شکاف را ببندد. "روز صفر" به این معنی است که شرکت اصلاً زمانی برای توسعه وصله و انتشار آن ندارد. این به این دلیل است که هکرها در حال حاضر به طور فعال از این آسیب پذیری سوء استفاده می کنند. برای انجام این کار، آنها از یک سوء استفاده روز صفر استفاده می کنند، یعنی روشی که مخصوص این آسیب پذیری توسعه یافته است و از آن برای انجام یک حمله روز صفر استفاده می کنند.

به محض اینکه سازنده نرم افزار از آسیب پذیری مطلع شود، می تواند وصله ای ایجاد کند که به طور خاص قسمت مسئول کد را تغییر می دهد. یا یک آپدیت یعنی نسخه اصلاح شده و پاک شده برنامه اش را منتشر می کند. به محض اینکه یک وصله یا یک بهروزرسانی وجود داشته باشد، این اکسپلویت دیگر مؤثر نیست، تهدید روز صفر رسماً پایان یافته است.

با این حال، از آنجایی که بسیاری از کاربران وصلهها را بلافاصله اعمال نمیکنند، بلکه تنها پس از چند روز یا چند هفته تاخیر، خطر ناشی از آسیبپذیری برای مدتی باقی میماند.

حملات روز صفر از جمله خطرناک ترین حملات هستند. زیرا تا زمانی که این آسیبپذیری برای تولیدکنندگان و کاربران ناشناخته باشد، هیچ اقدام محافظتی پیشگیرانهای انجام نمیدهند. مهاجمان برای روزها، گاهی هفتهها یا ماهها میتوانند بدون توجه به سیستمهای رایانهای افراد دیگر پی ببرند، حقوق بالاتری به دست آورند، دادههای محرمانه را دانلود کنند یا بدافزار نصب کنند. ابزارهای ضد ویروس برای شناسایی چنین فعالیت هایی طراحی شده اند. با این وجود، مهاجمان بارها و بارها موفق می شوند آنقدر خود را پنهان کنند که گاهی اوقات شناسایی نمی شوند.

بیشتر خواندن: بهترین نرم افزار آنتی ویروس برای رایانه های شخصی ویندوزی

اطلاعات مخفی ارزنده: جوایز یک میلیونی و بیشتر

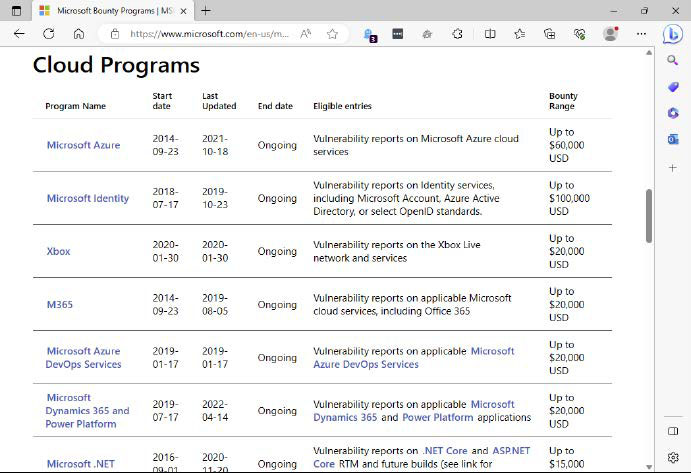

مایکروسافت در وبسایت باگ بونتی خود، حداکثر مبالغی را که برای حفرههای امنیتی تازه کشف شده پرداخت میکند، فهرست میکند. برای برخی از محصولات، یابنده می تواند تا 100,000 دلار آمریکا دریافت کند.

IDG

آسیبپذیری امنیتی روز صفر ارزش بالایی در بازار سیاه دارد. مبالغ شش تا هفت رقمی در وب تاریک برای یک حفره امنیتی تازه شناسایی شده و هنوز اصلاح نشده در ویندوز ارائه می شود. اما این تنها مجرمان نیستند که به آسیبپذیریها علاقه دارند. در گذشته، سرویسهای مخفی نیز از این شکافها برای انجام حملات به پایگاههای اطلاعاتی و زیرساختهای سایر کشورها استفاده میکردند.

معروف ترین مثال این است استاکسنت: طبق گزارش ها، یک کرم کامپیوتری که توسط اسرائیل و آمریکا ساخته شده بود به سیستم های برنامه هسته ای ایران نفوذ کرد. از طریق چندین حفره امنیتی که قبلاً ناشناخته بود در ویندوز، موفق شد در سیستم ریشه کند. سپس کنترل سانتریفیوژها را برای تولید مواد شکافت پذیر دستکاری کرد به طوری که پس از مدت کوتاهی معیوب شدند اما پیغام خطایی صادر نکرد.

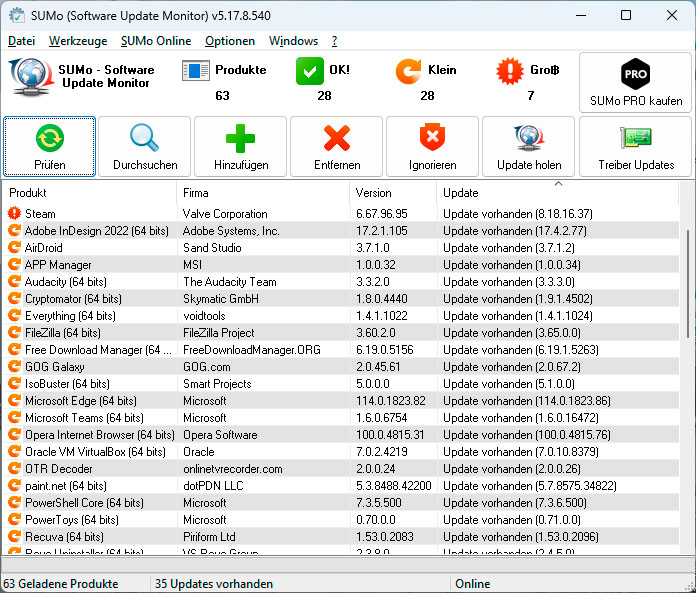

با ابزار رایگان Sumo، می توانید دریابید که به روز رسانی های کدام یک از برنامه های شما در دسترس است و سپس آنها را به طور خاص نصب کنید.

IDG

دولتها و شرکتها همچنین از آسیبپذیریهای روز صفر برای جاسوسی صنعتی استفاده میکنند، یعنی از برنامههای توسعههای جدید، دادههای شرکت و آدرسهای تماس بهره میبرند. و در نهایت، هکتیویست ها نیز برای جلب توجه به اهداف سیاسی یا اجتماعی خود به این وسیله متوسل می شوند.

با توجه به پتانسیل خطر بالای نقصهای روز صفر و مبالغ بالایی که برای افشای آنها پرداخت میشود، چندین شرکت بزرگ نرمافزاری برنامههای پاداش باگ را راهاندازی کردهاند. این "پاداش برای اشکالات" توسط سازندگانی مانند مایکروسافت برای حفره های امنیتی تازه کشف شده و سایر اشکالات در سیستم عامل ها و برنامه های کاربردی آنها پرداخت می شود. جوایز بیشتر بر اساس شدت اشکال است و از سه تا شش رقم متغیر است.

نحوه تشخیص حملات روز صفر

هنگام جستجوی بدافزار، برنامه های آنتی ویروس مدرن نه تنها با امضای ویروس، بلکه با روش های اکتشافی و هوش مصنوعی نیز کار می کنند. سازندگان آنها را با الگوهای رفتاری بدافزارهای شناخته شده آموزش می دهند تا بتوانند انواع جدید را شناسایی کنند. با این حال، این فقط تا حد محدودی کار می کند، زیرا اکسپلویت های روز صفر همیشه از روش های مختلف حمله استفاده می کنند.

راه حل های امنیتی مبتنی بر رفتار اغلب در شرکت ها استفاده می شود. سیستمهای تشخیص نفوذ، فایلهای گزارش و اطلاعات سیستم مانند استفاده از CPU را برای شناسایی فعالیتهای آشکار در یک شبکه و روی رایانههای فردی نظارت میکنند. در این صورت پیغام اخطار می دهند و یا برای مدیر ایمیل می فرستند. سیستم های جلوگیری از نفوذ یک گام فراتر رفته و به طور خودکار اقدامات متقابلی مانند تغییرات در پیکربندی فایروال را آغاز می کنند. با این حال، چنین برنامه هایی بسیار گران هستند و فقط برای مشاغل مناسب هستند.

یافتن اطلاعات در مورد آسیب پذیری های امنیتی جدید

تا اواخر دهه 1990، آسیب پذیری های امنیتی به طور سیستماتیک ثبت نمی شد. اما از آنجایی که آسیبپذیریهای جدیدی در تعداد رو به رشد برنامههای ویندوز پیدا شد، دو کارمند شرکت میتر شروع به فکر کردن در مورد یک سیستم معقول برای ضبط و مدیریت آنها کرد.

شرکت میتر ایالات متحده در سال 1958 به عنوان یک اتاق فکر برای نیروهای مسلح ایالات متحده تأسیس شد و امروزه به چندین مقام آمریکایی در مورد مسائل امنیتی مشاوره می دهد. بودجه این سازمان غیرانتفاعی توسط CISA (آژانس امنیت سایبری و امنیت زیرساخت) و DHS (وزارت امنیت داخلی) تامین می شود.

نتیجه مذاکرات سیستم CVE (آسیبپذیریها و مواجهههای مشترک) بود که در سال 1999 معرفی شد. از آن زمان، به همه آسیبپذیریهای امنیتی یک شماره یا شناسه CVE در قالب CVE-XXXX-XXXXX داده شد. چهار کاراکتر اول نشاندهنده سال فهرستبندی آسیبپذیری است، ارقام پشت آن - ممکن است بیش از پنج باشد - شمارهگذاری متوالی آسیبپذیری است. سیستم CVE در عین حال به یک استاندارد بین المللی شناخته شده تبدیل شده است.

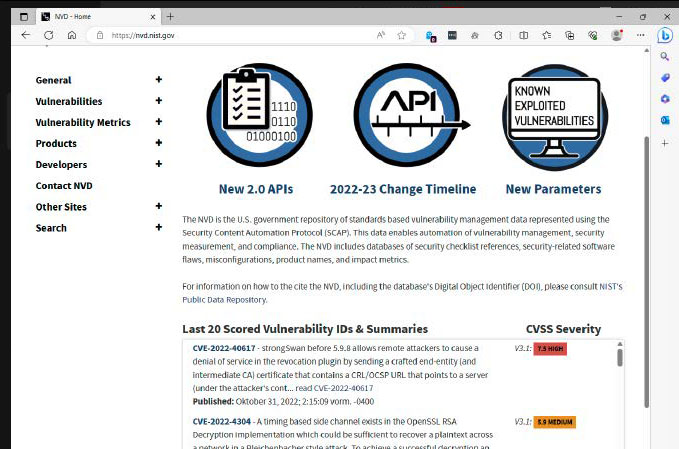

پایگاه داده ملی آسیب پذیری ایالات متحده 20 آسیب پذیری اخیر و اعداد CVE آنها را نشان می دهد. علاوه بر این، اطلاعاتی در مورد نحوه عملکرد و هر پچ موجود وجود دارد.

IDG

شرکت Mitre این وب سایت را راه اندازی کرده است www.cve.org برای پایگاه داده CVE در آنجا می توانید اعداد CVE یا کلمات کلیدی مانند "Windows Kernel" را جستجو کنید.

از طرف دیگر، می توانید کل پایگاه داده را با بیش از 207,000 ورودی دانلود کنید. پایگاه داده ملی آسیب پذیری (NVD) که به وب سایت CVE پیوند نزدیک دارد. در https://nvd.nist.gov شما 20 آسیب پذیری اخیر شناسایی شده را خواهید یافت، از جمله برخی توضیحات و پیوندها به هر وصله موجود.

در آنجا همچنین ارزیابی خطر آسیبپذیری از «کم» تا «متوسط» تا «بالا» و «بحرانی» را خواهید دید. اگر برنامهای که استفاده میکنید در آنجا ظاهر میشود که آسیبپذیری آن بهعنوان «بالا» یا «بحرانی» علامتگذاری شده است، وبسایت سازنده را بررسی کنید تا ببینید آیا یک وصله از قبل در دسترس است یا خیر.

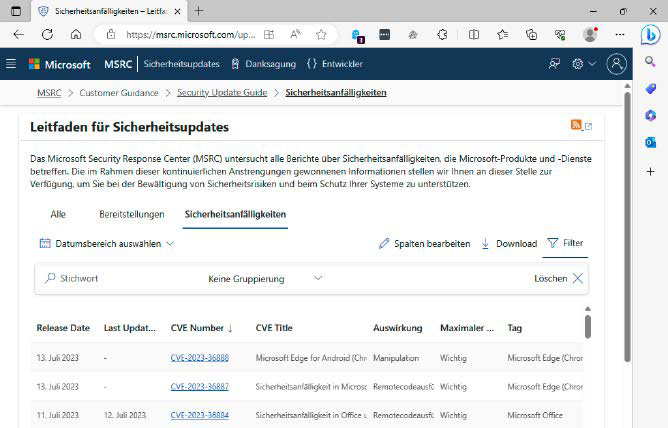

مایکروسافت همچنین از استاندارد CVE استفاده میکند، اما فهرست آسیبپذیریهای جدید شناساییشده خود را برای محصولاتش در https://msrc.microsoft.com/update-guide/vulnerability این شرکت وصله ها را به طور خودکار از طریق به روز رسانی های امنیتی ماهانه خود توزیع می کند. نصب دستی لازم نیست

این شرکت آسیب پذیری های امنیتی جدید را در محصولات خود در مرکز پاسخگویی امنیتی مایکروسافت منتشر می کند. نیازی نیست نگران نصب پچ ها باشید، این کار به صورت خودکار انجام می شود.

IDG

چگونه از خود در برابر سوء استفاده های روز صفر محافظت کنید

حملات روز صفر فقط علیه شرکت ها انجام نمی شود. گروههای هکر گاهی اوقات سعی میکنند کاربران خصوصی را از طریق حملات فیشینگ گسترده از طریق پست الکترونیکی به وبسایتهای مخرب فریب دهند یا آنها را متقاعد کنند که نرمافزاری با سوء استفادههای روز صفر نصب کنند. تبلیغات کلاهبرداری گوگل.

شما می توانید با چند اقدام ساده از خود محافظت کنید:

- وصله ها و به روز رسانی ها را به محض ظاهر شدن نصب کنید. ویندوز به طور پیش فرض این کار را به صورت خودکار انجام می دهد، بنابراین شما نباید چیزی را تغییر دهید. از ابزارهایی مانند سومو برای جستجوی به روز رسانی های موجود برای برنامه های ویندوز.

- نرم افزار را فقط از منابع معتبر مانند وب سایت سازنده دانلود کنید.

- فقط برنامه هایی را که واقعاً نیاز دارید نصب کنید. هر چه تعداد نرم افزارهای کامپیوتری بیشتر باشد، آسیب پذیری های احتمالی آن بیشتر می شود.

- از فایروال استفاده کنید. فایروال ویندوز به طور پیش فرض روشن است و نباید غیرفعال شود.

- در مورد اطلاعات کسب کنید ترفندهای معمولی فیشینگ مورد استفاده مجرمان

در صورت بروز مشکل در بروز رسانی چه باید کرد؟

همیشه باید بهروزرسانیها و وصلههای امنیتی ماهانه ویندوز را بلافاصله نصب کنید تا آسیبپذیریهای تازه شناسایی شده را از بین ببرید.

با این حال، نصب به روز رسانی ویندوز همیشه موفقیت آمیز نیست. گاهی اوقات سیستم عامل فرآیند را با یک پیام خطا متوقف می کند. در چنین حالتی موارد زیر را امتحان کنید:

1. اغلب، به سادگی دانلود فایل های به روز رسانی کار نمی کند. راه حل این است که کش به روز رسانی را خالی کنید و دوباره امتحان کنید. سادهترین راه برای انجام این کار از طریق عیبیابی ویندوز است: «تنظیمات» را در منوی استارت فراخوانی کنید و روی «عیبیابی - عیبیابی دیگر» در تب «سیستم» کلیک کنید. سپس بر روی “Run” برای “Windows Update” و در نهایت روی “Close” کلیک کنید. سپس با باز کردن پنجره "Run" با کلید ترکیبی Windows-R، تایپ کردن دستور shutdown /g و کلیک کردن روی "OK" ویندوز را مجددا راه اندازی کنید. سپس دوباره سعی کنید آپدیت ها را نصب کنید.

2. اغلب فضای بیشتری در درایو C: وجود ندارد. این را با باز کردن Explorer و انتخاب "This PC" بررسی کنید. هنوز باید حداقل 32 گیگابایت رایگان در C: وجود داشته باشد. اگر نه، گزینه های "Memory" را در "Properties" زیر "System" باز کنید و کلید "Memory Optimisation" را روی "On" قرار دهید. روی "توصیه های پاکسازی" کلیک کنید و به طور خاص به موارد "فایل های بزرگ یا استفاده نشده" و "برنامه های استفاده نشده" نگاه کنید. همچنین باید سطل بازیافت ویندوز را خالی کنید.

مایکل کرایدر/IDG

3. نصب دستی به روز رسانی را امتحان کنید. در قسمت "Settings" زیر "System -' Windows Update" و همچنین در قسمت "Update history" پیامی در مورد به روز رسانی ناموفق پیدا کنید. شماره KB آپدیت را یادداشت کنید و آن را در کاتالوگ به روز رسانی ویندوز در آدرس وارد کنید www.catalog.update.microsoft.com. اطمینان حاصل کنید که به روز رسانی با نسخه ویندوز شما مطابقت دارد، آن را دانلود کرده و به صورت دستی نصب کنید.

4. اگر از اسکنر ویروسی غیر از Defender مایکروسافت استفاده می کنید، باید آن را به طور موقت حذف کنید. سپس ویندوز را ریستارت کنید و سعی کنید آپدیت را اجرا کنید.

5. دستگاه های USB متصل مانند درایوهای فلش یا حافظه خارجی را جدا کنید.

6. کنترل پنل ویندوز را باز کنید (ساده ترین راه برای انجام این کار با وارد کردن "کنترل" در قسمت جستجوی نوار وظیفه است) و Device Manager را فراخوانی کنید. اگر ورودیهایی با علامت سؤال در آنجا ظاهر میشوند، با کلیک راست و انتخاب «حذف دستگاه»، این سختافزار را حذف کنید. سپس سعی کنید آپدیت را اجرا کنید. پس از راه اندازی مجدد، ویندوز دستگاه ها را دوباره شناسایی کرده و آخرین درایورها را نصب می کند.

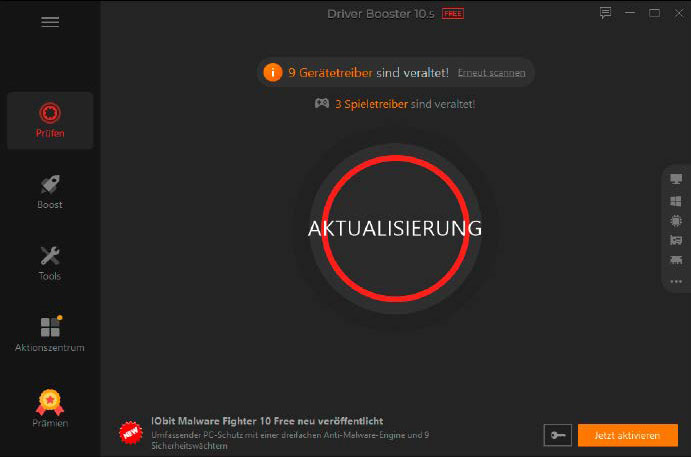

7. درایورهای رایانه خود را به روز کنید. از ابزاری مانند درایور بوستر رایگان برای بررسی نسخه های قدیمی درایور. آخرین نسخه ها را دانلود کنید، آنها را تنظیم کنید و دوباره به روز رسانی ویندوز را نصب کنید.

مطمئن شوید که درایورهای شما به روز هستند. به عنوان مثال، ابزار Driver Booster Free می تواند به شما در جستجوی نسخه های قدیمی کمک کند.

IDG

این مقاله از آلمانی به انگلیسی ترجمه شده و در اصل در pcwelt.de منتشر شده است.

کد کوپن

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- : دارد

- :است

- :نه

- $UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- قادر

- درباره ما

- عمل

- فعالانه

- فعالیت ها

- واقعا

- اضافه

- آدرس

- پس از

- از نو

- در برابر

- نمایندگی

- معرفی

- تقریبا

- قبلا

- مانند

- همچنین

- هر چند

- همیشه

- امریکایی

- در میان

- مقدار

- amp

- an

- و

- و زیرساخت

- آنتی ویروس

- آنتی ویروس نرم افزار

- هر

- هر چیزی

- ظاهر شدن

- به نظر می رسد

- ظاهر می شود

- کاربرد

- برنامه های کاربردی

- درخواست

- هستند

- مسلح

- مقاله

- مصنوعی

- هوش مصنوعی

- AS

- ارزیابی

- At

- حمله

- حمله

- توجه

- نویسنده

- مقامات

- بطور خودکار

- در دسترس

- مستقر

- BE

- زیرا

- بوده

- آغاز شد

- پشت سر

- بهترین

- BIN

- به

- سیاه پوست

- تقویت کننده

- نعمت ها

- بخشش

- اشکال

- فضل اشکال

- اشکالات

- کسب و کار

- اما

- by

- نهانگاه

- صدا

- نام

- CAN

- می توانید دریافت کنید

- کارت

- حمل

- مورد

- کاتالوگ

- دسته بندی

- مرکز

- تغییر دادن

- تبادل

- کاراکتر

- بررسی

- CISA

- کلیک

- نزدیک

- نزدیک

- رمز

- COM

- ترکیب

- نظرات

- مشترک

- شرکت

- شرکت

- به طور کامل

- کامپیوتر

- کامپیوتر

- پیکر بندی

- متصل

- متوالی

- تماس

- کنترل

- تابلوی کنترل

- شرکت

- پردازنده

- اعتبار

- کیفری

- جنایتکاران

- CSS

- cve

- امنیت سایبری

- امنیت سایبری و آژانس امنیت زیرساخت

- خطر

- خطرناک

- تاریک

- وب سایت تیره

- داده ها

- پایگاه داده

- پایگاه های داده

- تاریخ

- روز

- روز

- به طور پیش فرض

- تاخیر

- آن

- بخش

- اداره امنیت میهن

- شرح

- طراحی

- تشخیص

- شناسایی شده

- کشف

- توسعه

- توسعه

- تحولات

- دستگاه

- دستگاه ها

- DHS

- DID

- مردن

- مختلف

- رقم

- جهت دار

- افشاء

- کشف

- توزیع شده

- do

- میکند

- دلار

- انجام شده

- پایین

- دانلود

- قرعه کشی

- راندن

- راننده

- درایور

- درایو

- e

- پست الکترونیک

- آسان ترین

- موثر

- هر دو

- از بین بردن

- جاسازی کردن

- کارکنان

- خالی

- پایان

- انگلیسی

- وارد

- وارد شدن

- تمام

- خطا

- خطاهای

- جاسوسی

- اتر (ETH)

- حتی

- مثال

- وجود دارد

- گران

- توضیح داده شده

- بهره برداری

- سوء استفاده قرار گیرد

- سوء استفاده

- جستجوگر

- وسیع

- حد

- خارجی

- ناموفق

- غلط

- کمی از

- رشته

- مبارزه کردن

- آمار و ارقام

- فایل ها

- سرانجام

- پیدا کردن

- یابنده

- فایروال

- نام خانوادگی

- پنج

- فلاش

- نقص

- معایب

- به دنبال

- پیروی

- برای

- نیروهای

- قالب

- یافت

- تاسیس

- چهار

- رایگان

- از جانب

- بودجه

- بیشتر

- شکاف

- شکاف

- آلمانی

- دریافت کنید

- داده

- Go

- اهداف

- گوگل

- گروه ها

- در حال رشد

- هکر

- هکرها

- سخت افزار

- آیا

- ارتفاع

- کمک

- زیاد

- بالاتر

- خود را

- سوراخ

- سوراخ

- وطن

- امنیت میهن

- چگونه

- چگونه

- اما

- HTML

- HTTPS

- i

- ICON

- ID

- شناسایی

- شناسایی

- if

- تصویر

- بلافاصله

- in

- از جمله

- شاخص

- نشان دادن

- فرد

- صنعتی

- نفوذ کرد

- اطلاعات

- شالوده

- نصب

- نصب و راه اندازی

- نصب کردن

- اطلاعات

- علاقه مند

- بین المللی

- اینترنت

- به

- معرفی

- تشخیص نفوذ

- ایرانی

- اسرائيل

- موضوع

- مسائل

- IT

- اقلام

- ITS

- خود

- JPG

- نگاه داشتن

- کلید

- کلید واژه ها

- دانش

- شناخته شده

- بزرگ

- دیر

- آخرین

- راه اندازی

- کمترین

- پسندیدن

- محدود شده

- مرتبط

- لینک ها

- فهرست

- لیست

- ورود به سیستم

- طولانی

- دیگر

- نگاه کنيد

- از دست دادن

- حفظ

- ساخت

- نرم افزارهای مخرب

- اداره می شود

- مدیر

- مدیریت

- دستکاری شده

- کتابچه راهنمای

- دستی

- سازنده

- تولید کنندگان

- بسیاری

- علامت

- علامت گذاری شده

- بازار

- کبریت

- ماده

- ماتریس

- حداکثر عرض

- بیشترین

- ممکن است..

- به معنی

- در ضمن

- معیارهای

- فهرست

- پیام

- روش

- روش

- مایکروسافت

- میلیون

- دقیقه

- دقیقه

- MIT

- حالت

- مدرن

- مانیتور

- ماهیانه

- ماه

- بیش

- اکثر

- اغلب

- ملی

- لازم

- نیاز

- شبکه

- با این اوصاف

- جدید

- به تازگی

- بعد

- نیست

- نه

- غیرانتفاعی

- سازمان غیر انتفاعی

- هیچ

- توجه داشته باشید

- هستهای

- عدد

- تعداد

- گرفتن

- اکتبر

- of

- ارائه شده

- رسما

- غالبا

- on

- ONE

- فقط

- باز کن

- افتتاح

- عملیاتی

- سیستم عامل

- سیستم های عامل

- بهینه

- گزینه

- or

- سفارش

- کدام سازمان ها

- در اصل

- دیگر

- خارج

- روی

- خود

- با ما

- پرداخت

- تابلو

- بخش

- ویژه

- گذشته

- وصله

- پچ های

- الگوهای

- پرداخت

- مردم

- فیشینگ

- حملات فیشینگ

- برنامه

- افلاطون

- هوش داده افلاطون

- PlatoData

- وصل شده

- پلاگین

- سیاسی

- مطرح

- پست

- پتانسیل

- حق بیمه

- پیشگیری

- قبلا

- اصلی

- خصوصی

- جوایز

- در هر

- مشکلات

- روند

- تولید

- محصولات

- مشخصات

- برنامه

- برنامه

- برنامه ها

- برنامه ها

- محافظت از

- حفاظت

- محافظ

- منتشر کردن

- منتشر می کند

- سوال

- محدوده

- سریعا

- مطالعه

- تازه

- شناسایی شده

- شناختن

- ثبت

- ضبط

- اشاره دارد

- ماندن

- بقایای

- برداشتن

- گزارش شده است

- توسل

- پاسخ

- مسئوليت

- نتیجه

- حقوق

- ربات ها

- رولاند

- ریشه

- دویدن

- سامسونگ

- دیده بانی

- جستجو

- جستجو

- راز

- تیم امنیت لاتاری

- نرم افزار امنیتی

- به روز رسانی امنیتی

- آسیب پذیری امنیتی

- دیدن

- انتخاب

- فروش

- ارسال

- جستجوگرها

- خدمات

- تنظیم

- چند

- شدت

- کوتاه

- باید

- نشان می دهد

- تعطیل

- شاتر استوک

- امضا

- ساده

- به سادگی

- پس از

- تنها

- سایت

- شش

- So

- آگاهی

- نرم افزار

- راه حل

- مزایا

- برخی از

- گاهی

- بزودی

- منبع

- منابع

- فضا

- مخصوصاً

- به طور خاص

- استاندارد

- شروع

- ایالات

- گام

- هنوز

- ذخیره سازی

- مشترک

- موفق شدن

- موفق

- چنین

- مناسب

- مبالغ

- مطمئن

- گزینه

- روشن

- سیستم

- سیستم های

- جدول

- TAG

- گرفتن

- مخزن

- شیر

- نسبت به

- که

- La

- شان

- آنها

- خودشان

- سپس

- آنجا.

- اینها

- آنها

- فکر می کنم

- فکر می کنم مخزن

- این

- تهدید

- سه

- از طریق

- زمان

- عنوان

- به

- امروز

- ابزار

- ابزار

- قطار

- ماشه

- قابل اعتماد

- امتحان

- توییتر

- دو

- نوع

- زیر

- کشف نشده

- ناشناخته

- استفاده نشده

- بروزرسانی

- به روز رسانی

- URL

- us

- دلار

- ایالات متحده

- USB

- استفاده کنید

- استفاده

- کاربران

- استفاده

- ارزش

- نسخه

- بسیار

- از طريق

- ویروس

- از

- آسیب پذیری ها

- آسیب پذیری

- هشدار

- بود

- مسیر..

- وب

- سایت اینترنتی

- وب سایت

- هفته

- خوب

- بود

- چی

- چه شده است

- چه زمانی

- که

- در حین

- WHO

- که

- وای فای

- به طور گسترده ای

- اراده

- پنجره

- پنجره

- پنجره 11

- با

- در داخل

- بدون

- مهاجرت کاری

- با این نسخهها کار

- کرم

- نگرانی

- کتبی

- سال

- هنوز

- شما

- شما

- خودت

- زفیرنت

- صفر

- روز صفر

- آسیب پذیری های روز صفر