تاریخ گزارش: 2023-12-20

تاریخ وقوع حادثه: 2023-12-14

نوع حادثه شناسایی شده: دسترسی غیرمجاز و کد مخرب

خلاصه اجرایی

Ledger یک سوء استفاده را با استفاده از Ledger Connect Kit در پنجشنبه ۱۴ دسامبر ۲۰۲۳ شناسایی کرد. این اکسپلویت کد مخربی را در داخل DAppهایی که از Ledger Connect Kit استفاده میکردند، تزریق کرد و کاربران EVM DApp را فریب داد تا تراکنشهایی را امضا کنند که کیف پول آنها را خالی میکند. این اکسپلویت به سرعت شناسایی شد و پس از مدت کوتاهی یک قطعنامه اجرا شد. در این میان، تعداد کمی از کاربران مورد حمله قرار گرفتند و تراکنشهایی را امضا کردند که کیف پول آنها را خالی کرد.

گاهشمار

ساعتهای جدول زمانی با استفاده از منطقه زمانی به وقت اروپای مرکزی (CET) به تفصیل مشخص میشوند:

2023-12-14: صبح: یکی از کارمندان سابق لجر قربانی یک حمله فیشینگ پیچیده شد که با دور زدن 2FA و با استفاده از نشانه جلسه فرد، به حساب NPMJS آنها دسترسی پیدا کرد.

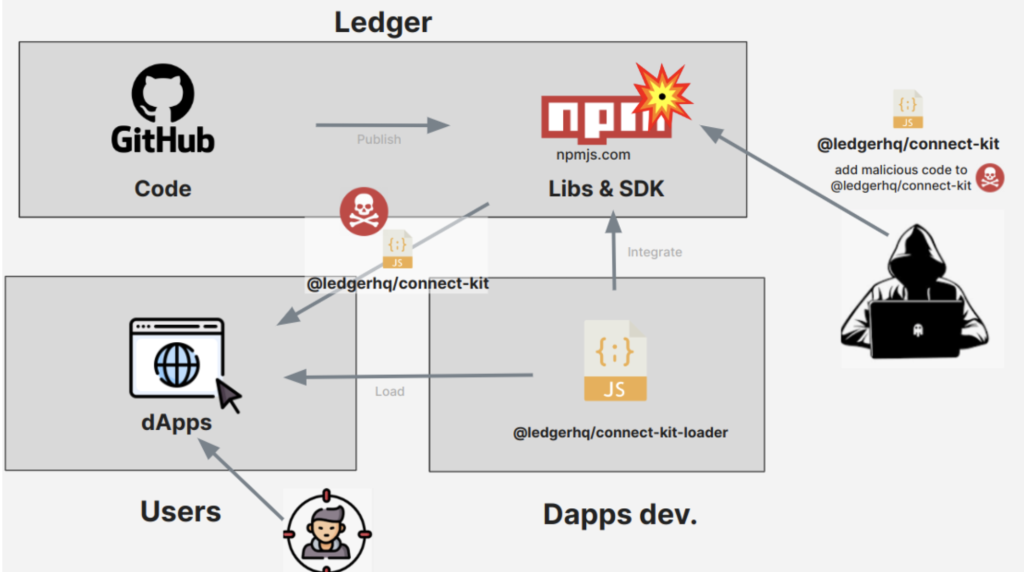

2023-12-14 - 09:49 صبح / 10:44 صبح / 11:37 صبح: مهاجم در NPMJS (یک مدیر بسته برای کد جاوا اسکریپت به اشتراک گذاشته شده بین برنامه ها)، یک نسخه مخرب از Ledger Connect Kit (بر نسخه های 1.1.5، 1.1.6 و 1.1.7) منتشر کرد. کد مخرب از یک پروژه سرکش WalletConnect برای تغییر مسیر دارایی ها به کیف پول هکرها استفاده کرد.

2023-12-14: 1.45 بعد از ظهر: لجر به لطف واکنش سریع بازیگران مختلف در اکوسیستم، از جمله Blockaid که با تیم لجر تماس گرفت و بهروزرسانیهای X را به اشتراک گذاشت، از حمله مداوم آگاه شد.

2023-12-14: 2.18 بعد از ظهر: تیمهای فناوری و امنیتی لجر در مورد این حمله هشدار داده شدند و یک نسخه واقعی از رفع کیت Ledger Connect در 40 دقیقه پس از آگاهی لجر توسط تیمهای Ledger به کار گرفته شد. با توجه به ماهیت CDN (شبکه تحویل محتوا) و مکانیسم های کش در اینترنت، فایل مخرب برای مدتی طولانی در دسترس باقی ماند. از به خطر افتادن NPMJS تا وضوح کامل، تقریباً 5 ساعت گذشته است. این در دسترس بودن گسترده کد مخرب نتیجه زمان صرف شده برای CDN برای انتشار و به روز رسانی حافظه پنهان خود در سطح جهانی با آخرین نسخه اصلی فایل بود. علیرغم حضور پنج ساعته فایل، ما از تحقیقات خود تخمین میزنیم که پنجرهای که در طی آن داراییهای کاربر به طور فعال تخلیه میشد، در مجموع به کمتر از دو ساعت محدود شده بود.

Ledger بهسرعت با شریک ما WalletConnect هماهنگ شد، که نمونه سرکش WalletConnect را که برای تخلیه داراییها از کاربران استفاده میشد، غیرفعال کرد.

2023-12-14: 2.55 بعد از ظهر با هماهنگی ما، تتر USDT مهاجم(ها) را مسدود کرد (ر.ک. TX).

تجزیه و تحلیل علل ریشه ای، یافته ها و اقدامات پیشگیری

زمینه

دفتر کل اتصال-کیت یک کتابخانه منبع باز جاوا اسکریپت است که به توسعه دهندگان اجازه می دهد تا DApp های خود را به سخت افزار Ledger متصل کنند. می توان آن را با استفاده از اتصال-کیت-لودر مؤلفه ای که به DApp اجازه می دهد تا Connect-Kit را در زمان اجرا از CDN بارگیری کند. این به توسعه دهندگان DApp اجازه می دهد تا همیشه آخرین نسخه را داشته باشند اتصال-کیت بدون نیاز به آپدیت دستی نسخه های بسته و انتشار بیلدهای جدید. CDN مورد استفاده توسط Ledger برای توزیع NPMJS است. اکثر DApp ها را یکپارچه کرده اند اتصال-کیت با استفاده از Connect-Kit-loader ذکر شده.

در اکسپلویت Ledger Connect Kit، مهاجم در هیچ زمانی به هیچ زیرساخت Ledger، مخزن کد Ledger یا خود DApps دسترسی نداشت. مهاجم توانست یک بسته کد مخرب را به جای خود Connect-Kit در CDN فشار دهد. این کد مخرب Connect-Kit سپس به صورت پویا توسط DApps بارگیری شد که قبلاً Connect-Kit-loader را ادغام کرده بودند.

بهرهبرداری Ledger Connect Kit خطراتی را برجسته میکند که لجر و صنعت روی هم رفته برای محافظت از کاربران با آن مواجه هستند، و همچنین یادآوری میکند که در مجموع باید به افزایش سطح امنیت در اطراف DAppها ادامه دهیم، جایی که کاربران در امضای مبتنی بر مرورگر شرکت میکنند. این سرویس لجر بود که این بار مورد سوء استفاده قرار گرفت، اما در آینده ممکن است برای سرویس یا کتابخانه دیگری اتفاق بیفتد.

علت ریشه

برای اینکه بتواند بسته کد مخرب را روی NPMJS فشار دهد، مهاجم یک کارمند سابق را فیش کرد تا از دسترسی فرد به NPMJS استفاده کند. دسترسی کارمند سابق به سیستم های Ledger (شامل Github، سرویس های مبتنی بر SSO، همه ابزارهای Ledger داخلی و ابزارهای خارجی) به درستی لغو شد، اما متأسفانه دسترسی کارکنان سابق به NPMJS به درستی لغو نشد.

میتوانیم تأیید کنیم که این یک حادثه مجزا بود. دسترسی به زیرساخت Ledger توسط کارکنان Ledger به طور خودکار در حین خروج کارکنان لغو می شود، اما به دلیل نحوه عملکرد خدمات و ابزارهای فناوری فعلی در حال حاضر در سطح جهانی، ما نمی توانیم به طور خودکار دسترسی به برخی ابزارهای خارجی (شامل NPMJS) را لغو کنیم و این موارد باید به صورت دستی با یک چک لیست خروج کارکنان برای هر فرد. Ledger یک رویه خارج شدن از سفر موجود و بهطور مرتب بهروزرسانی شده دارد که در آن ما کارکنان در حال خروج را از همه ابزارهای خارجی حذف میکنیم. در این مورد، دسترسی به صورت دستی در NPMJS لغو نشد، که متأسفیم و در حال بررسی با یک شریک شخص ثالث خارجی هستیم.

این یک حمله پیچیده بود که توسط مهاجم انجام شد. با وجود اعمال احراز هویت دو مرحلهای (2FA) در حساب هدفمند NPMJS، که معمولاً از بسیاری از تلاشها جلوگیری میکند، مهاجم این اقدام امنیتی را با بهرهبرداری از یک کلید API مرتبط با حساب کارمند سابق دور زد.

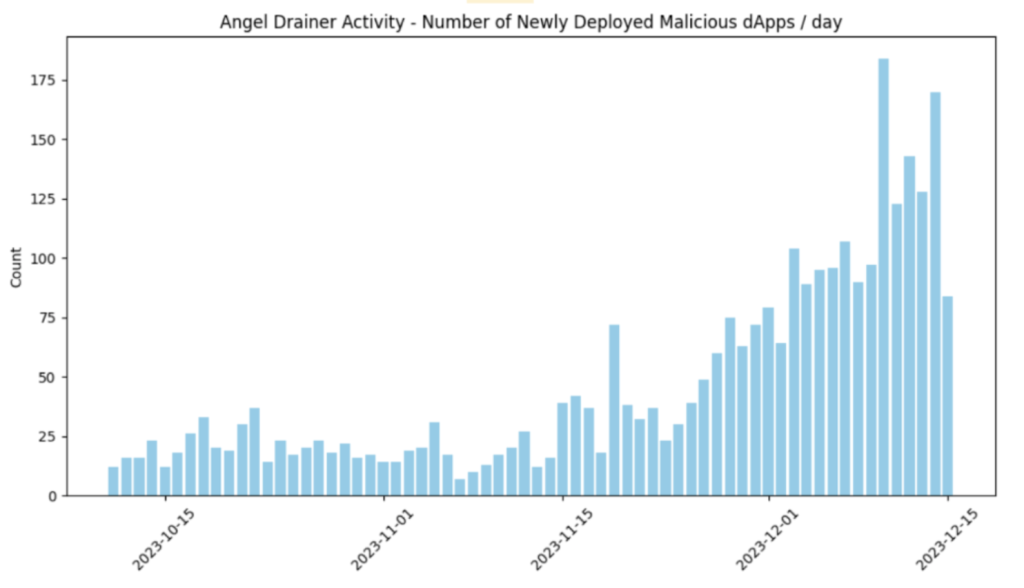

این حمله خاص، مهاجم را قادر میسازد تا نسخه مخرب جدیدی از Ledger Connect Kit را آپلود کند که حاوی بدافزار Angel Drainer است. Angel Drainer یک بدافزار به عنوان یک سرویس است که به طور خاص برای ایجاد تراکنش های مخرب طراحی شده است که هنگام امضای کیف پول ها را تخلیه می کند. این یک زیرساخت کامل و تخصصی در زنجیره های EVM است که قراردادهای هوشمند را در صورت تقاضا مستقر می کند و تراکنش های متناسب را به منظور به حداکثر رساندن آسیب انجام می دهد.

متاسفانه، NPMJS.com تأیید چند مجوز یا امضا را برای خودکار اجازه نمی دهد انتشار. ما در حال کار بر روی اضافه کردن مکانیسمهای موردی برای اعمال کنترلهای بیشتر در مرحله استقرار هستیم.

یافته ها

این یک حمله به خوبی آماده شده بود که توسط مهاجم (ها) با تجربه انجام شد. تکنیک فیشینگ پیادهسازیشده روی اعتبارنامهها تمرکز نمیکند، چیزی که در اکثر حملات Front-End میبینیم که بر اکوسیستم تأثیر میگذارند، اما در عوض مهاجم مستقیماً روی نشانه جلسه کار میکند.

بدافزار مورد استفاده Angel Drainer بود و تیم امنیتی Ledger در سه ماه گذشته شاهد افزایش فعالیتهای مجرمانه با استفاده از این بدافزار بوده است (لطفاً به این منتشر شده مراجعه کنید. گزارش بلاک شده). همچنین میتوانیم در زنجیرهای ببینیم که وجوه دزدیده شده در حال تقسیم شدن است: 85 درصد به بهرهبردار و 15 درصد به Angel Drainer، که میتواند به عنوان یک بدافزار به عنوان یک سرویس دیده شود.

این Angel Drainer کاربران را فریب می دهد تا انواع مختلفی از تراکنش ها را بسته به نوع دارایی مورد نظر خود امضا کنند. برای توکن های ERC20 و NFT، از کاربران درخواست می کند که امضا کنند تصویب و اجازه پیام ها. برای توکن های بومی، تخلیه کننده از کاربر می خواهد که یک تراکنش «ادعای» جعلی را امضا کند که در آن ادعا روش به سادگی وجوه را جارو میکند، یا انتقالهای توکن ساده را که میتوان بعداً با استقرار یک قرارداد هوشمند در آدرس مربوطه جارو کرد.

به همین دلیل است که ما به تشویق Clear Signing به عنوان یک صنعت ادامه می دهیم، بنابراین کاربران می توانند آنچه را که در یک صفحه نمایش قابل اعتماد در دستگاه سخت افزاری Ledger خود می بینند تأیید کنند.

اقدامات درمانی

تیمهای امنیتی و فناوری لجر، از جمله تیم اجرایی لجر، در حال حاضر در حال بررسی و ممیزی تمامی کنترلهای دسترسی ما بر روی ابزارها و سیستمهای داخلی و خارجی لجر هستند که استفاده میکنیم.

Ledger خطمشیهای خود را در مورد بررسی کد، استقرار، توزیع و کنترلهای دسترسی، از جمله افزودن همه ابزارهای خارجی به بررسیهای تعمیر و نگهداری و خارج از هواپیما، تقویت میکند. در صورت لزوم به تعمیم امضای کد ادامه خواهیم داد. علاوه بر این، ما در حال انجام ممیزی های داخلی مکرر هستیم تا مطمئن شویم که این به درستی اجرا می شود.

Ledger در حال حاضر جلسات آموزشی امنیتی، از جمله آموزش فیشینگ را سازماندهی کرده است. برنامه آموزش امنیت داخلی نیز در آغاز سال 2024 برای همه کارکنان بخش مربوطه تقویت خواهد شد. Ledger در حال حاضر ارزیابی های امنیتی شخص ثالث منظم را سازماندهی می کند و به اولویت بندی این ارزیابی ها ادامه خواهد داد.

در اوایل سال 2024، یک ممیزی شخص ثالث خاص با تمرکز بر کنترل دسترسی، ارتقاء کد و توزیع انجام خواهد شد.

علاوه بر این، سیستمهای نظارت و هشدار زیرساخت خود را تقویت خواهیم کرد تا بتوانیم حوادث آینده را سریعتر شناسایی و واکنش نشان دهیم.

در نهایت، جلوگیری از امضای کور را دوچندان میکنیم، آن را به عنوان گزینهای برای کاربران لجر حذف میکنیم تا از حداکثر اقدامات امنیتی اطمینان حاصل کنند، و به کاربران در مورد تأثیر بالقوه امضای تراکنشها بدون نمایشگر امن یا درک آنچه که با عدم استفاده از آن امضا میکنند آموزش میدهیم. پاک کردن امضا.

ما مجدداً از شرکای خود در اکوسیستم برای همکاری سریع با تیم های Ledger برای شناسایی و حل این سوء استفاده تشکر می کنیم.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.ledger.com/blog/security-incident-report

- : دارد

- :است

- :نه

- :جایی که

- 09

- 1

- 10

- 11

- ٪۱۰۰

- 2023

- 2024

- 26

- 2F به

- 40

- 51

- 53

- 7

- a

- قادر

- دسترسی

- در دسترس

- حساب

- فعالانه

- فعالیت ها

- بازیگران

- Ad

- اضافه کردن

- اضافه

- علاوه بر این

- نشانی

- موثر بر

- پس از

- از نو

- معرفی

- اجازه دادن

- اجازه دادن

- اجازه می دهد تا

- قبلا

- همچنین

- همیشه

- an

- تحلیل

- و

- فرشته

- دیگر

- هر

- API

- تقریبا

- برنامه های

- هستند

- دور و بر

- AS

- ارزیابی ها

- دارایی

- دارایی

- مرتبط است

- At

- حمله

- حمله

- تلاشها

- حسابرسی

- حسابرسی

- ممیزی

- تصدیق

- بطور خودکار

- دسترس پذیری

- مطلع

- بار

- مستقر

- BE

- تبدیل شدن به

- بودن

- میان

- نابینا

- بطور خلاصه

- می سازد

- اما

- by

- CAN

- نمی توان

- مورد

- علت

- مرکزی

- معین

- زنجیر

- چک

- واضح

- رمز

- بررسی کد

- مجموعا

- می آید

- کامل

- جزء

- انجام

- انجام

- تکرار

- اتصال

- موجود

- محتوا

- ادامه دادن

- قرارداد

- قرارداد

- کنترل

- گروه شاهد

- هماهنگ

- هماهنگی

- متناظر

- میتوانست

- سادگی

- مجوزها و اعتبارات

- کیفری

- جاری

- در حال حاضر

- خسارت

- dapp

- توسعه دهندگان DApp

- DApps

- دسامبر

- تحویل

- تقاضا

- گروه ها

- بستگی دارد

- مستقر

- استقرار

- گسترش

- مستقر می کند

- طراحی

- با وجود

- دقیق

- تشخیص

- شناسایی شده

- توسعه دهندگان

- دستگاه

- DID

- مختلف

- مستقیما

- غیر فعال

- نمایش دادن

- توزیع

- میکند

- دو برابر

- پایین

- اب کشیدن از

- تخلیه شده

- دو

- در طی

- بطور پویا

- هر

- در اوایل

- اکوسیستم

- تعلیم دادن

- هر دو

- کارمند

- کارکنان

- فعال

- تشویق

- اجرای قانون

- تعامل

- اطمینان حاصل شود

- ERC20

- تخمین زدن

- اتر (ETH)

- اروپایی

- حتی

- EVM

- اجرا شده

- اجرایی

- موجود

- با تجربه

- بهره برداری

- سوء استفاده قرار گیرد

- تمدید شده

- خارجی

- چهره

- جعلی

- سریعتر

- پرونده

- یافته ها

- پنج

- رفع

- تمرکز

- متمرکز شده است

- برای

- سابق

- از جانب

- بودجه

- وجوه دزدیده شده

- بیشتر

- آینده

- به دست آورد

- واقعی

- GitHub

- در سطح جهانی

- رخ دادن

- سخت افزار

- دستگاه سخت افزاری

- آیا

- داشتن

- های لایت

- ساعت

- ساعت ها

- چگونه

- اما

- HTTP

- HTTPS

- شناسایی

- تأثیر

- اجرا

- in

- حادثه

- حوادث

- مشمول

- از جمله

- افزایش

- فرد

- صنعت

- شالوده

- داخل

- نمونه

- در عوض

- ادغام

- یکپارچه

- داخلی

- اینترنت

- به

- تحقیق

- جدا شده

- IT

- ITS

- خود

- جاوه

- جاوا اسکریپت

- کلید

- بسته لوازم

- بعد

- آخرین

- دفتر کل

- کمتر

- قدرت نفوذ

- کتابخانه

- کوچک

- بار

- دیگر

- کم

- ساخته

- نگهداری

- ساخت

- نرم افزارهای مخرب

- مدیر

- دستی

- بسیاری

- حداکثر عرض

- بیشینه ساختن

- در ضمن

- اندازه

- مکانیسم

- ذکر شده

- پیام

- دقیقه

- نظارت بر

- ماه

- صبح

- اکثر

- باید

- بومی

- طبیعت

- نیاز

- شبکه

- جدید

- NFT

- نشانه های nft

- به طور معمول

- of

- on

- روی زنجیره

- مداوم

- باز کن

- منبع باز

- کار

- گزینه

- or

- سفارش

- سازماندهی می کند

- ما

- خارج

- بسته

- شریک

- شرکای

- حزب

- گذشت

- گذشته

- فیشینگ

- حمله فیشینگ

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- pm

- سیاست

- پتانسیل

- شیوه های

- آماده شده

- حضور

- جلوگیری

- اولویت بندی

- روش

- برنامه

- پروژه

- ترویج

- به درستی

- محافظت از

- منتشر شده

- فشار

- به سرعت

- بالا بردن

- رسیده

- واکنش نشان می دهند

- واکنش

- اخیر

- راجعه

- مراجعه

- اشاره

- پشیمانی

- منظم

- به طور منظم

- تقویت کردن

- آزاد

- مربوط

- باقی مانده است

- یادآور

- برداشتن

- از بین بردن

- گزارش

- مخزن

- درخواست

- وضوح

- رفع

- قابل احترام

- نتیجه

- این فایل نقد می نویسید:

- بازبینی

- خطرات

- s

- خط

- امن

- تیم امنیت لاتاری

- دیدن

- مشاهده گردید

- سرویس

- خدمات

- جلسه

- جلسات

- به اشتراک گذاشته شده

- امضاء

- امضا

- امضاء شده

- امضای

- ساده

- به سادگی

- هوشمند

- قرارداد هوشمند

- قراردادهای هوشمند

- So

- مصنوعی

- منبع

- تخصصی

- خاص

- به طور خاص

- انشعاب

- صحنه

- شروع

- به سرقت رفته

- مطمئن

- به سرعت

- سیستم های

- طراحی شده

- صورت گرفته

- هدف قرار

- هدف گذاری

- تیم

- تیم ها

- تکنیک

- پیشرفته

- افسار

- نسبت به

- تشکر

- با تشکر

- که

- La

- آینده

- شان

- خودشان

- سپس

- اینها

- آنها

- سوم

- این

- سه

- پنج شنبه

- زمان

- به

- رمز

- نشانه

- ابزار

- جمع

- آموزش

- معامله

- معاملات

- نقل و انتقالات

- مورد اعتماد

- دو

- نوع

- انواع

- درک

- مایه تاسف

- متاسفانه

- بروزرسانی

- به روز رسانی

- USDT

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- بیشترین

- تایید

- بررسی

- نسخه

- قربانی

- حجم

- کیف پول

- کیف پول

- بود

- we

- خوب

- بود

- چی

- چه شده است

- چه زمانی

- که

- WHO

- چرا

- اراده

- پنجره

- با

- در داخل

- بدون

- مشغول به کار

- کارگر

- خواهد بود

- X

- زفیرنت